Windows XP / Server 2003 / Vista / Server 2008 / 7 / Server 2008 R2 に重大な欠陥が発見されました。Windows が .lnk ファイル(ショートカットファイル)を操作する方法に欠陥があり、攻略 .lnk ファイルが、エクスプローラなどの「アイコンを表示するファイルマネージャー」に表示されるだけで、ウイルスに感染するなどの被害が発生する恐れがあります。

この欠陥を利用する攻撃は既に行われています。また、この欠陥を利用する攻撃が今後増加すると予想されます。

- スパイ攻撃がLNKショートカットファイルを使用 (エフセキュアブログ)

修正プログラムはまだありません。次の対抗策を取ってください。

- 龍大標準のアンチウイルスソフト VirusScan Enterprise 8.7i patch 3 をインストールし、Artemisテクノロジーを「低」に設定してください。詳細については、マカフィー VirusScan 関連ドキュメントを参照してください。(学内からしか参照できません)

- 可能であれば、ショートカットアイコンの表示を無効にする設定を行ってください。方法については マイクロソフト セキュリティ アドバイザリ (2286198) を参照してください。この対抗策の効果は極めて大きいと考えられますが、実施すると、全てのショートカットアイコンがまっ白になるので注意してください。

- 可能であれば、WebClient サービスを無効にしてください。方法については マイクロソフト セキュリティ アドバイザリ (2286198) を参照してください。ただし、この対抗策の効果は限定的だと考えられます。また、実施すると、WebDAV が使えなくなります。

関連キーワード: Windows

2010.07.24 追記

Microsoft から、「ショートカットアイコンの表示を無効にする設定」を簡単に実施できるツール (Microsoft Fix it) が公開されました。ダウンロード後、実行してください。

- Microsoft Security Advisory: Vulnerability in Windows Shell could allow remote code execution (Microsoft)

- 設定を行う: Microsoft Fix it 50486 (Microsoft)

- 設定を解除する: Microsoft Fix it 50487 (Microsoft)

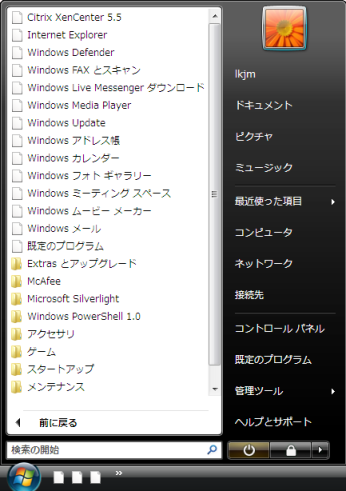

確実な効果が期待できるため、ぜひ設定して頂きたいのですが、副作用に注意する必要があります。具体的には、スタートメニューやクイック起動のショートカットアイコンがまっ白になってしまいます。以下に Windows Vista での事例を示します。

| 設定前 | 設定後 |

|---|---|

|  |

この他にも、デスクトップ上のショートカットアイコンもまっ白になることがあるようです。

このように、対抗策に副作用があり、適用しづらいのは事実なのですが、一方で、たいへんに危険な欠陥であることも確かです。セキュリティ関連企業 LAC が、この欠陥の危険性と、Microsoft Fix it による効果を示すビデオを公開しています。ぜひご覧になってください。

Web ページにアクセスしただけで、あるいはエクスプローラでリムーバブルディスク(USB メモリや可搬型ハードディスクなど)を参照しただけで、プログラムが起動されてしまう事例が紹介されています。ビデオでは電卓が起動されていましたが、実際の攻撃ではウイルスが起動されることになります。

この欠陥を悪用するウイルスの感染を予防するために、Microsoft Fix it の実施を強く推奨します。

2010.08.01 追記

Microsoft から、2010.08.03 に定例外で修正プログラムを配布する予定であるとアナウンスされました。

- マイクロソフト セキュリティ情報の事前通知 - 2010 年 8 月 (定例外) (Microsoft)

修正プログラムを適用するまでは、Microsoft Fix it による回避策を実施してください。

2010.08.03 追記

修正プログラムが公開されました。

Microsoft Update などを利用して適用して下さい。適用後は再起動が必要となります。また Microsoft Fix it による回避策を実施している場合は、修正プログラムの適用後に、回避策を解除するための Fix it を実行して下さい。

- Microsoft Security Advisory: Vulnerability in Windows Shell could allow remote code execution (Microsoft)

- 設定を解除する: Microsoft Fix it 50487 (Microsoft)