Web ブラウザのアップデートやアドオンに偽装したマルウェア(不正プログラム)が出没しています。

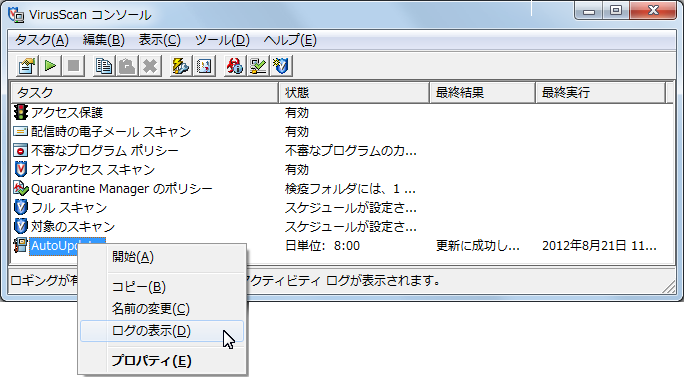

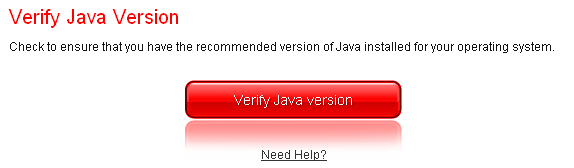

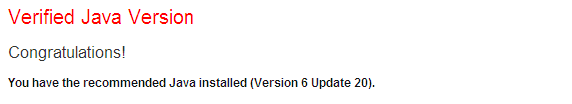

- 不正広告、ブラウザの偽更新版をもたらす (トレンドマイクロ)。にせのアップデートの例です。

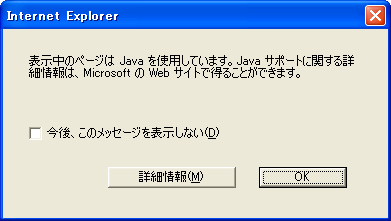

- 詐欺データを追加する悪質なブラウザアドオン (シマンテック)。悪質なアドオンの例です。

こういったものを一旦インストールしてしまうと、情報漏洩やファイルの破壊などにつながります。くれぐれもご注意ください。

- Web ブラウザのアップデートは、Web ブラウザのメニューから実施したり、正規配布サイトからダウンロードした上で電子署名を確認したりしてください。

- ブラウザのアドオンについては、評判をあらかじめ確認した上で、正規配布サイトからダウンロードしてインストールしてください。

よくわからない場合は RINS 担当教員(瀬田1-443室、内線 7414)にご連絡ください。