セキュリティホール memo - 2010.12

Last modified: Fri Mar 4 19:51:49 2011

+0900 (JST)

このページの情報を利用される前に、注意書きをお読みください。

》

2011年へカウントダウン!

(エフセキュアブログ, 12/31)。

あと 90 秒。

》

Pro-WikiLeaks hackers attack Zimbabwe government websites

(Sophos, 12/31)

》

Don’t Confuse ‘Anonymous’

With a Russian Gang

(McAfee, 12/30)。WikiLeaks 方面に乗じて Russian Gang が妙なことをやっている、ということなんですかね。

》

Android malware enters 2011

(SANS ISC, 12/31)

》

KCCSの「クラウド利用者必見!新春 情報セキュリティソリューションセミナー」で講演します

(ockeghem(徳丸浩)の日記, 12/28)。2011.01.28、東京都港区、無料。

》

直球で硬いニュースも熱を込めて語れば伝わる

(保坂展人のどこどこ日記, 12/29)。検察官適格審査会方面。

》

[tomoyo-users 768] 1.8.0p1 のパッチをリフレッシュしました。

(sourceforge.jp, 12/31)。AKARI 1.0.6 も出ています。

》

陸山会事件:逮捕から1年 長引く整理手続き

(毎日, 12/31)。単なる記載ミスなのに、ダラダラと続く。

》

東芝:半導体工場、正月休み返上 スマートフォン人気で

(毎日, 12/31)

年末年始も生産するのは、スマートフォンや多機能端末などに使うNAND型フラッシュメモリー

》

弾道ミサイル防衛の日米共同開発頓挫 輸出の見解に相違

(asahi.com, 12/31)。「3原則」の見直しを先送りし続けた、小泉政権以降の歴代政府の無策のツケ。先端技術兵器を1国で開発できる時代はとうに終了しているんですけどねえ。

この事業は「艦載型戦闘指揮システム」(BMDOAR)。弾道ミサイルを迎撃するイージス艦の作戦機能を向上させるため、艦艇のコンピューターの表示装置を改良したり、システムが故障した際の代替機能を確保したりするための軍用ソフトを、日米の官民が共同で開発するもの。

日米両政府が2006年から09年まで共同研究を重ねてきた。今年度から6年がかりで、共同研究の成果をもとに共同開発に移行し、試作品を完成させる計画だった。総経費は92億円で、今年度は16億円が計上された。

(中略)

「厳格な管理」の具体例として、MOUには日本側の事前同意のない目的外利用や第三国移転を禁止する条項が書き込まれ、日米が共同開発した装備品を第三国に輸出する際に、日本の同意を得ることが条件となっている。

今回の交渉で大きなネックとなったのが、この日本側の事前同意。米側はそれを前提として事業を進めることに難色を示したという。具体的な分担分野など他の不一致も重なり交渉が進まず、契約にもこぎつけられなかった。

(中略) 米側は今後、自前で開発を進めることになる。

つまり、「共同研究」の成果を持ち逃げされるということ。

》

外務省機密費が沖縄復帰前の教職員組合対策費として流用されていた〜日本政府代表による公電で明らかに

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 12/31)

公電によると、保守系の教職員組合「日教連」への参加費用など6000ドルの資金提供を求められ、それに応じたほか、校長、教頭を組織して対抗する団体をつくるための費用、教職員共済組合に対し民事訴訟を提起するための費用についても相談されたという。資金提供の原資は機密費しか考えられず、この公電によって外務省がその機密費を使って教職員組合のあり方にまで関与していたことが明らかとなったといえる。

》

Mozilla Notifies of Relatively Minor Security Breach

(SANS ISC, 12/28)、Mozilla accidentally publishes user IDs and password hashes

(Sophos, 12/28)

》

ホンダ、米で490万人分の個人情報流出

(読売, 12/30)。関連:

》

Various sites "Owned and Exposed" (SANS ISC, 12/27)、Owned and Exposed 2 - An unwanted Christmas gift for exploit-db, ettercap and others

(Sophos, 12/27)

》

自炊の森の盛り

(壇弁護士の事務室, 12/31)

》

記者クラブ幹事社から事情聴取された 〜後編〜

(田中龍作ジャーナル, 12/25)

最近、筆者は思うようになった——

「記者クラブ総会」とは国権の最高機関である。憲法改正だって可能かもしれない。

》

菅政権と記者クラブの学級崩壊

(田中龍作ジャーナル, 12/27)

小手先のくだらない質問に耐えかねた『週刊金曜日』の伊田浩之氏が岡田幹事長に聴いた。「小沢氏の国会招致が国民生活に優先するのか?」と。

岡田幹事長定例記者会見 2010年12月27日

の 19:30 あたりから。

小沢氏の政倫審出席をめぐる質疑応答が続くなか、元TBSキャスターの後藤謙次氏が指名された。後藤氏はいきなり「東京都知事選について・・・」と質問し始めたのだ。

関連したテーマで質疑応答し次のテーマに移る、というのが岡田幹事長記者会見でのルールだ。幹事長は「ちょっと待って下さい」と言ってルールを説明し、その質問は後にするように促した。

ところが後藤氏は「時間がないので」と言い張り、都知事選についての質問を再び始めようとした。司会役の岡島一正副幹事長が「ルールですので」と強く制し、後藤氏のゴリ押しをなんとか止めることができた。このオジサン、有名政治記者ならば横紙破りが許されると思っているのだろうか。

岡田幹事長定例記者会見 2010年12月27日

の 15:00 あたりから。後藤氏の再質問は 24:15 あたりから。

さらに呆れることがあった。幹事長が答えている最中に私語を交わす輩がいるのだ。筆者の2列後ろに座っていた男性2人だった。ペチャクチャとうるさい。小学生の遠足を思わせるノリだった。度を過ぎているので筆者は「記者会見やってるんだから静かにしろっ!」と怒鳴りつけた。(民主党のホームページに動画がアップロードされているので視聴して頂きたい)。

私語で騒々しかった2人のうち1人はTBS『朝ズバ』の井上キャスターだった。後の質問で「TBSの井上です」と自ら名乗っていたから間違いなく井上キャスターその人だ。

岡田幹事長定例記者会見 2010年12月27日

の 35:00 あたりから。

》

B型肝炎原告団が厚労省前で座り込み

(田中龍作ジャーナル, 12/29)。菅政権に振りまわされる人々。

「国民の生活が第一」のはずの政権の現実。

札幌、東京、大阪、福岡で原告613人が訴えを起こす集団訴訟となっている。このうち札幌地裁が和解を勧告していることもあり、仙谷由人官房長官と細川律夫厚労相は共に「年内決着を図りたい」としていた。

ところが菅政権の迷走と民主党のお家騒動で「年内決着」はどこかに飛んで行った。もともと厚労省は因果関係や損害賠償にかかる費用などを理由に和解に消極的だった。B型肝炎の被害者は全国で120〜140万人いるとされており、原告団は一律救済を求めている。

27日の和解協議で国側から何の条件提示もなかったことから、原告団は菅首相の政治決断を強く促すために座り込みを始めたのである。

》

新人自治体議員が職員の言論弾圧?!反省しろよ、民主党

(JANJAN blog, 12/28)

くだんの職員は「うちの議会は男性ばかりだったので、新人の女性ということもあり、2007年の統一地方選挙では、くだんの民主党議員を応援させていただいた。でも、今回は、彼女ではなく、共産党でもいいから彼女と入れ替わりで当選してもらったほうがマシだと思う。己の不明を恥じるばかりだ」と嘆いています。また、民主党に期待していたという同じ自治体の住民の女性も「同じ女性としてああいう人には議員になって欲しくない。民主党は人を見る目がない。」と冷たい視線を送っています。

》

危ないぞ浜岡5号機!

(JANJAN blog, 12/28)

しかし「低速度層」という、まるでコンニャクのような地層の存在を認めながら何ら耐震工事を行なうでもなく、地震動に対する5号機の強さをあらわす数字を強引に変更しただけで、どんな地震にも耐えられるとした中部電力と、中電の言い分を認めて、5号機の真下に脆弱な地層があるという問題を残したまま運転再開を許可した原子力安全保安院。もし東海地震で5号機が取り返しのつかない事故を起こしてしまった時、国民に対してどのような謝罪をするのだろうか。

WordPress 3.0.4 登場。「it fixes a core security bug in our HTML sanitation library, called KSES」なので、可能な限り速やかに適用してください、だそうです。

2010.12.31 追記:

WordPress warns of critical flaw, update to 3.0.4 immediately

(Sophos, 2010.12.30)。「critical XSS flaw」と書かれてるなあ。

》

Skypeの大規模ダウンはWindowsクライアントのバグが原因だった

(techcrunch, 12/30)

原因は、Skype for Windowsのクライアント(バージョン5.0.0152)のバグだった。

(中略)

最初は、そのバージョン以外の新旧のWindowsクライアントや、Mac、iPhone、テレビ受像器などからのSkypeユーザは影響を受けなかった。

しかしそれでも、問題のバージョン5.0.0152はWindows上で最も多く使われているクライアントだったため(Rabbeによれば、全世界のSkypeユーザの50%以上が使っている…その約40%に不具合が生じた)、やがて全システムが崩壊した。

SkypeのグローバルP2Pネットワークを構成しているスーパーノードのほぼ1/3が、問題のWindowsクライアントだった。それらのスーパーノードも、たちまち機能しなくなった。

元ねた: CIO update: Post-mortem on the Skype outage

(The Big Blog, 12/29)。いやあ、これ、実に興味深いですね。

》

Androidに初めてのボットネット型マルウェア(トロイの木馬)が出現

(techcrunch, 12/30)

》

Appleとそのアプリケーションがプライバシー侵犯で集団訴訟へ

(techcrunch, 12/29)

》

McAfeeが予言する2011年のサイバー攻撃のターゲット: URL短縮, 位置サービス, そしてiPhone

(techcrunch, 12/29)

》

牛丼店の強盗、14件中12件「すき家」 今年の愛知県内被害

(中日, 12/24)

なぜ、すき家ばかりが狙われるのか。愛知県警地域安全対策課は「店の構造」を原因に挙げる。ほかの牛丼チェーンと比べてテーブル席が多く、店員がカウンター内部とテーブルがあるフロアを行き来しやすい構造で、カウンターの内側にも入りやすい。

深夜に店員が一人で勤務している店も多く、ゼンショーは「都市部から離れた道路沿いの店が多いため狙われやすいのでは」と分析する。

》

ファミマTカードの不正利用、米国の実店舗で発生

(日経 IT Pro, 12/27)。

オフィシャル情報

の最終更新は 12/26 のまま。

》

日弁連:障害者や高齢者らの再犯問題でシンポジウム開く

(毎日, 12/12)

パネリストからは、刑務所ではなく、社会内での処遇が進む諸外国の状況が報告された。刑務所収容の代わりに、治療プログラムへの参加や社会奉仕を命じる仕組みを積極活用しているオーストラリア・ビクトリア州や、更生の視点から刑罰をとらえているイタリアの施策を紹介。デンマークでは、知的障害者による犯罪の9割を保護観察制度で対応し、年330万円の年金が受給できるため日本に比べ万引きなどの窃盗が少ないという。

》

益山で鳥インフルの疑い、鶏10万7000羽殺処分

(聯合ニュース, 12/30)

》

新たにナベヅル3羽から強毒性ウイルス

(読売, 12/27)、

鳥インフル:爆発的な感染拡大の予兆なし…専門家会合

(毎日, 12/29)

》

ゲヒルン、セキュアなURL短縮/展開サービス「ux.nu」を提供開始

(security.gs, 12/29)。https な

》

大阪簡裁、暴言警部補に異例の「略式不相当」判断

(弁護士 落合洋司 (東京弁護士会) の 「日々是好日」, 12/26)

》

冤罪足利事件—「らせんの真実」を追った四〇〇日

(弁護士 落合洋司 (東京弁護士会) の 「日々是好日」, 12/26)

》

新聞社襲撃計画阻止、デンマークとスウェーデンで5人逮捕

(AFPBB, 12/30)

》

通常国会に那覇地検幹部を招致の意向 西岡議長

(産経 MSN, 12/30)。関連:

》

新市長はカルト教団“摂理”の元幹部だった!=福岡県・古賀市

(やや日刊カルト新聞, 12/28)

》

2011年に起きるであろうインターネットとメディアの7つの革新的変化

(gigazine, 12/27)

例えば、Googleの広告であるAdWordsは検索結果に連動するか、あるいは見ているコンテンツの内容にマッチする広告を表示します。ところが、世界最大のSNSであるFacebookの広告は、Facebookにユーザーが登録している性別・年齢・住所・興味のあること・友人関係などなどから生成されるため、精度が桁違いに違ってきます。しかもこの広告がFacebookの中だけであればともかくとして、FacebookはFacebookにログインしたままの状態であれば、その個別プロフィールに従って各サイトに表示される広告をもコントロールするというようなシステムも構築しつつあり、まさに Googleの最大のライバルとしてこの「ターゲットを特定するチカラ」を使っている、というわけです。

》

ほかのアンチウイルスソフトと併用可能でクラウドベースの無料アンチウイルスソフト「gred AntiVirus アクセラレータ」

(gigazine, 12/27)

》

村木事件はまだまだ終らない

最高検、検証結果報告書を公開 (12/24)。しかしその内容は残念な結果に。

いわゆる厚労省元局長無罪事件における捜査・公判活動の問題点等について

(検察庁, 12/27)。計 100 ページ。

会長声明集 Subject:2010-12-24

厚生労働省元局長事件の検証結果報告書に関する会長声明

(日弁連, 12/24)

しかし、本報告書は、検察庁による内部調査の限界を露わにしている。

報告書は、主として大阪地方検察庁、大阪高等検察庁及び最高検の各関係者からの事情聴取結果に基づいて事実認定を行っているが、問題の検察官から取調べを受けた関係者からの事情聴取を行っていない。その結果、本件の一連の事件について徹底した真相解明が行われたとは言えず、身内に甘く、不公正な調査との批判を免れない。

(中略)

次に、再発防止策も極めて不十分である。(中略)

密室で内容虚偽の供述調書が作成され続ける限り、上司や上級庁の決裁による冤罪防止を期待することはできず、むしろ取調べの状況を事後的・客観的に検証できるシステムを構築し、相手方当事者及び裁判所によるチェック機能を実効化することこそが必要である。

(中略)

本件のような違法・不当な取調べを抑止するためには、参考人も含め、その供述の状況を客観的に記録・検証するシステムとして、取調べの可視化(取調べの全過程の録画)が不可欠である。これを再発防止策としない本報告書の姿勢は、真に厚労省元局長事件の教訓を学びとろうとする姿勢に欠けるものというほかない。

(中略)

相手方当事者によるチェックを実効化し、冤罪を防止するためには、検察官手持ち証拠のリスト交付と原則全面開示が義務付けられるべきである。

(中略)

第四に、本報告書は、公正な検察権行使に関する「基本的な原則ないし心構え」を定めることも提案している。しかし、これに実効性を持たせるためには、既に世界各国で定められている検察官の倫理規程を参考にしつつ、検察官の具体的な行動規範を職務基本規程として策定し、広く公表すべきである。それとともに、その履行状況をチェックする監察制度を設け、違反した検察官を適正に処分する懲戒制度を早急に整備することも必要である。

いずれも実現して当然のように思う内容なのだが、最高検には考えられない模様。

村木厚子さんのコメント全文

(47news.jp, 12/27)

取り調べの実態解明には、容疑者や参考人などの関係者から事情を聴く必要があったと思います。私自身も検証への協力は惜しまないつもりでしたが、最高検からの接触は一切なく、事情を説明する機会もなかったことを非常に残念に思っています。検察官からの事情聴取を中心に検証が行われたのであれば、検証が不十分なもの、偏ったものになっているのではないかという疑念をぬぐえません。

また、大坪弘道特捜部長(当時)や前田恒彦検事(同)の仕事の進め方に大きな問題があったことは検証結果からよく分かりましたが、そうした幹部を育ててきた組織の風土・文化、そうした仕事の進め方を許してきた組織の機能の在り方などが十分検証されていないように感じました。

昨日の「検察の在り方検討会議」では、最高検から報告された検証結果を

(郷原信郎, 12/24)

村木氏、国家賠償を求めて東京地裁に提訴。

提訴対象者は、国、大坪弘道・前特捜部長、前田恒彦・元主任検事、国井弘樹・検事。

検察官適格審査会、国民からの訴えを受けて、1 名について随時審査開始を賛成多数で議決 (設立以来初)。

郵便不正:元局長関与部分削除 上村被告の冒陳変更書提出

(毎日, 12/25)

》

暴言で略式起訴の警部補、通常の公判で審理へ

(読売, 12/28)。グッジョブ!

任意の取り調べ中に相手を脅す暴言があったとして脅迫罪で略式起訴された大阪府警警部補で東署元刑事課係長の高橋和也被告(34)(現・地域課)について、大阪簡裁(西倉亮治裁判官)は28日、略式命令は不相当と判断し、通常の公判を開いて審理することを決めた。

略式起訴された場合、裁判所は略式命令で罰金刑を科すケースが大半で、今回の判断は異例。

大阪から司法が変わる (といいな)。

》

ソフトバンクモバイルが素材サイトの有料画像を公式ページに無断使用か

(gigazine, 12/27)

》

なぜモバゲーは“危ない橋”を渡ったのか

(産経 / ITmedia, 12/27)

》

元検察官、三井環さんが語る「リーク」の実態

検察の裏金が暴かれる日は来るのか

(JBpress, 12/27)

読む端から、私は暗い気持ちになった。若い記者時代、「検察から情報が取れるようになったら事件記者として凄腕」などと上司や先輩から教育を受けていたからだ。

それは、朝日新聞だけではなく読売、毎日など、どの社でも同じであることは、検察の捜査情報が1面や社会面のトップになる特ダネとして扱われていることを見て、すぐに分かった。

記者たちが日夜睡眠時間や家族との幸福な時間を犠牲にしてまで追い求める「検察情報の特ダネ」は、実は捜査を有利に進めるための情報操作でしかなかった、ということを、向こう側にいた三井さんの話は物語っている。政府が必死で隠してきた「核兵器持ち込み密約」が、米国側の情報公開で証明されてしまった話に似ている。

》

華氏911:米外交官が中止試み工作か…NZの上映会

(毎日, 12/27)。cablegate からの情報。

》

WikiLeaks 方面

》

密約文書焼却の痕跡見つかる〜調査及び有識者会議はやり直すべきでは?

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 12/24)

》

これは便利 - Twitter.comで友達のソーシャル・プロフィールが分かるHoverMe

(techcrunch, 12/24)。そういうのがすぐ出てくる時代。

》

デジタル専用レコーダーは補償金の対象か SARVH・東芝訴訟、判決言い渡しへ

(ITmedia, 12/24)。今日です。

MiAU が速報中継するみたいです。ニコニコ生放送もあります。

……東芝勝訴だそうで: デジタル専用レコーダーにおける私的録画補償金問題、東芝が勝訴

(slashdot.jp, 12/27)。おめでとうございます。

……単純に喜んでいいわけじゃないみたい:

》

あかつき投入失敗、燃料逆流防止弁の詰まりが根本原因

(asahi.com, 12/27)、

第24号科学衛星(PLANET-C)「あかつき」の

金星周回軌道への投入失敗に係る原因究明及び今後の対策について

(JAXA, 12/27)

》

ファミマカード、全会員が海外で使えず 190万人

(asahi.com, 12/26)。そんな話だったのか。

「ファミマTカード」と「TSUTAYA Wカード」の全会員約190万人が、海外での利用ができなくなっていたことが26日わかった。海外とのインターネット取引も止めており、異例の利用停止規模となる。(中略) 約1千人のカードが、米国内で不正に使われた疑いがあるため。

http://www.famimacredit.co.jp/topics/101224.html

も 12/26 付で更新されている。

不正使用の可能性が疑われる地域が海外であるため、今後の拡大を防ぐため一時的に全カード会員様の海外でのカードのご利用(ショッピング・キャッシング)も休止させていただいております。(これに伴い、日本国内からの海外とのインターネット取引(Amazon.co.jp等)も同様に一時休止となっております。)

わはは、amazon.co.jp は海外。税金の話って、結局どうなったんですかね。

》

平和をつくるのは「世論の力」、不断の努力を続けたい

(保坂展人のどこどこ日記, 12/25)

》

Metasploit Framework 3.5.1 Released!

(Metasploit.com, 12/15)

》

東京都青少年健全育成条例改定案への抗議声明が続々発表される

(slashdot.jp, 12/26)

》

「偽薬です」と説明されても効果あり

(slashdot.jp, 12/25)

》

ダウンロード購入すると品質の悪いモノをつかまされる

(水無月ばけらのえび日記, 12/20)。品質が悪い上に DRM がかかっていたりするので、洒落にならない。

》

二ノ国とマジックマスター

(水無月ばけらのえび日記, 12/21)。連想した言葉: 「本末転倒」。

いまどきのケーサツは、被害者を騙して DNA サンプルを取ろうとする。

10)なぜか暴行/傷害の被害に関係がないのに「なサンプルを取る」と言ってきかない。

11)「車についた唾のDNAと照合する」と言い出したので「ぼくは被害者じゃなくて被疑者なんですか?」と聞くと「軽犯罪法違反だ」と言う。「唾が飛べば、くしゃみや咳でも犯罪として立件するですか?」というと「いや、そんなことは警察は立件しない。検察が判断する」と言い逃れる。

(中略)

16)クリスマスイブ、飯も食えずに拘束6時間。午前零時にやっと解放され、「あれは何だったんだろう」と警察専門家の寺澤有さんに電話したら、なんと全国の警察でDNA採取、データベース化がノルマ化されているというではないか。あちこちで問題になっているというではないか。

無辜の一般市民の DNA サンプルを取得するのがノルマだとは。

@kurodaizus @hatakezo @ukihiro ICレコーダー持っていても、隠し撮りしか方法がない。でも調べ室では鞄の中身を全部出して決裁箱に入れ、刑事から見えるところに置け、というのだよ。これは隠し撮り、可視化対策ではないですか?ポケットの中も出せというんですよ。

だから、全面可視化が不可欠なのだ。

通行人の中には、事件を見てもいないのに制服のお巡りにかけよって「こいつが悪いんです!見てました!」「お前、おれは見ていた!」と言うオッサンが2人いた。まったくホラー的な世界。そういうふうにサディスティックに誰かをいじめて楽しむ人っては確かにいる。警察にこびて喜ぶ人もいる。

きのう思ったが、あのいい加減な「目撃者」が警察でうそ証言をしたらどうなるか。「注目を浴びたいので犯罪でうそを真実にように信じて語る目撃者」は映画「12人の怒れる男」にも出てくるくらい、本当にある。

駅のちかん冤罪なんかでも、こうして誰にも頼まれてないのに「目撃者」役を買って出る歪んだ自己顕示欲の持ち主はいるのではないか。そういうのにあおられて警官らがますます事実誤認していくのだろう。

嘘をたれ流す「目撃者」……。これは怖い。

》

図書館未来企画フォーラムビデオ放映のお知らせ

(りぶらサポータークラブ)。12/25 15:00〜。

今回は速報的なものと位置づけ、一度だけ放映を行います。ビデオの長さは約3時間半あります。

》

携帯ゲーム業界の深刻な問題を積極的に報道できないマスメディア

(livedoor, 12/21)

そもそも公正に考えてこのような仕組みのゲームを全面的に「無料」と広告することに問題はないのか、事態が深刻化する前にマスメディアが警鐘を鳴らすべき社会問題なのですが、マスメディアはこの携帯「無料」ゲームの問題でも沈黙を守っています。

(中略)

なぜか。

テレビCM、特にスポット広告(番組の間に流される短いコマーシャル)の出稿が好調なのをモバイルゲーム各社のCMが支えているからです。

(中略)

下記のダイアモンド記事でも明らかなように、10年10月単月の関東地域でのテレビコマーシャル(CM)回数はGREEが約2800で1位、モバゲーが約2000で2位であり、600〜700回のセブン−イレブン(4位)、マクドナルド(6位)の3倍以上のCMが、洪水のように流れているのです。

》

米ロ核軍縮兵器削減条約の米国上院による批准を歓迎:事務総長 (国連情報誌SUNブログ対応版, 12/23)

》

食糧への権利に関する報告官、中国での食糧供給と土地劣化の関係を警告

(国連情報誌SUNブログ対応版, 12/24)

》

ネットのカード決済で「本人認証」強化〜「補償されない被害」増加の懸念も

(so-net セキュリティ通信, 12/22)

新ガイドラインでは、2011年3月から、新たにネット上でカード決済を行う場合には、従来のカード番号と有効期限に加え、「セキュリティコード」と「3Dセキュア」による本人認証を行うとしている。

》

WikiLeaks 方面

》

ネット中立性方面

》

総務省記者クラブとの懇談会

(記者会見・記者室の完全開放を求める会, 12/23)

》

大阪府青少年健全育成条例の改正(案)に対する府民意見の募集について

(大阪府)。1/24 まで。

青少年健全育成条例改正(案)のポイントは2つです。

◆有害図書類制度に関する指定基準については現行制度で十分機能しています。

ただし、有害図書を指定するプロセスを公にして外部からのチェックが働くよう、規則で定めていた基準を条例に格上げします。

◆児童ポルノ法では被写体である「子どもを守る」という観点が抜けていたため、「子どもの性的虐待の記録」という概念が青少年問題協議会から提示されました。

子どもを守るという観点から、条例で新たな規制に取組みます。

関連報道: 児童ポルノ:水着や下着姿の過激ポーズだめ 大阪府改正案

(毎日, 12/24)

改正案では、児童ポルノについて、従来の「性欲を興奮させまたは刺激するもの」という、見る側からの概念ではなく、被写体である子どもたちにとって「虐待の記録」に当たるかどうか、新たな概念でとらえ直す。その上で、刑法の強制・準強制わいせつ罪にあたるものや、18歳未満の子どもに同意なく過激なポーズを強要して撮影した写真などを、規制の対象とする。また、15歳以下の子どもが登場するジュニアアイドル誌についても、内容によっては「(虐待の記録に)該当する場合がある」としている。

》

児童ポルノ 宮城県「単純所持」禁止へ 来年度条例化目指す

(河北新報 / Yahoo, 12/24)

県は27日に発足させる性犯罪被害者や大学教授らによる有識者懇談会から意見を聴き、村井嘉浩知事が本部長の「女性と子どもに対する暴力的行為の根絶対策」推進本部で条例案を詰める。

》

東京都青少年健全育成条例方面

》

「動かないコンピュータ」は怖くない

(日経 IT Pro, 12/24)

三つめはトラブルの再発防止策よりも、万が一トラブルが発生した場合に採るべき行動を重視していることだ。各社はもちろん、トラブルの再発防止策に取り組んでいる。しかし、「絶対に起きない」とは、どんな企業でも言いきれないだろう。

トラブルを未然に防止する手段だけでなく、トラブルが発生する可能性を踏まえての対応策や事業継続計画を用意しておくことが重要だ。これはどの企業でも課題となっているだろうが、特に過去に大きなトラブルを経験した企業は、実体験を踏まえて重要性を意識しているように感じた。

》

違法操業の中国漁船団、合体して取り締まりに対抗

(AFPBB, 12/23)。イワシかよ……。

》

「設計料を全額返還せよ」、敗訴した建築家が弁明

(日経 KEN-Plats, 3/3)

建築設計者は工事契約用の設計図書を作成する前から、設計を工事予算内に納める義務を負っていて、それができていなければ、設計報酬は受け取ることができない——今回の判決は、そう解釈せざるを得ません。設計の自由度は常に工事予算の犠牲となる上に、せっかく実施設計まで済ませていても、依頼主から「設計依頼を取り止めるので、支払ったお金を返して」と途中で言われかねない状況が生まれます。

判決の示した解釈は、建築設計者の日常感覚とはかけ離れたものだと思います。このような解釈がまかり通るようでは、建築設計の仕事は設計報酬を失うリスクが大きすぎて続けていられない、というのが正直な気持ちです。

》

駐露大使更迭:私はロシアに詳しくない…首相、怒り爆発

(毎日, 12/24)。対ロシア外交、絶賛崩壊中。

「要するにどういうことだ」。いら立つ首相ら。最後に、河野大使はこう口走ってしまった。「私はあまりロシアに詳しくないので……」。次の瞬間、首相らの怒りが爆発した。

とは言うものの、河野大使だけが駄目なのではなく、菅首相や前原外相をはじめとして、全体として駄目なのだろうけどなあ。と、ムネオの伝言 (扶桑社) を読みながら思ったり。鈴木&佐藤がもうちょっと続いていたら、対ロシアはずいぶん違っていただろうなあ。

》

テロ資料流出:警視庁「申し訳ない」 内部文書認める

(毎日, 12/24)。ようやくですか。阿呆ちゃうか。

》

Twitter でアサイベリーのダイエットスパム攻撃が横行、Gawker のパスワード流出との関連の疑い

(sophos, 12/22)

》

Dropboxから乗り換えるべき? トレンドマイクロの容量無制限オンラインストレージ「SafeSync」の実力は?

(日経トレンディネット, 12/24)

》

日経メディカル2010年12月号「トレンドビュー」(転載)

薬剤師が選んだ後発品

味が良い、使いやすいなど特徴ある製品が続々

(日経 Medical Online, 12/17)。単に安いだけではないものがあるそうで。

だが、理由はそれだけではない。通常、後発品が売り出されるのは、先発品の何年も後。そのため、先発品との同等性を保った上で、その間の製剤上の技術進歩を付加した、患者にとってより使いやすい製品が続々と開発されているのだ。唾液や少量の水で崩壊する口腔内崩壊錠(OD錠)がそのよい例。また、医療ミスを防ぐために表示を分かりやすくした製品もある。

横浜市総合保健医療センター診療部課長で薬剤師の有山良一氏は、これらを“アドバンスト・ジェネリック”と呼び、「後発品の選択は、製剤の特徴を知っている薬剤師が活躍できる場だ」と強調する。

》

Skype の不具合、24 時間経過後も完全解消されず

》

スパムメール判定ルール 17846.004 にアップデートすると弊社製品のサービスが停止する現象に関して

(トレンドマイクロ, 12/24)。IMSS とかが停まっちゃうそうで。スパムメール判定ルール 17848.000

以降で対応。

WMI Administrative Tools

(Microsoft) に付属する WBEMSingleView.ocx ActiveX コントロールに欠陥があり、攻略 Web ページを閲覧すると任意のコードが実行される模様。

patch はまだない。U#725596:

Microsoft WMI Administrative Tools WBEMSingleView.ocx ActiveX control vulnerability

に添付されている .reg ファイルを使って、CLSID

{2745E5F5-D234-11D0-847A-00C04FD7BB08} を無効化することで回避できる。

IIS 7.0 の FTP サービス 7.5 に対する DoS 攻撃が可能な件。これ:

DoS 攻撃しかできない模様です。

2011.02.14 追記:

MS11-004 - 重要:

インターネット インフォメーション サービス (IIS) の FTP サービスの脆弱性により、リモートでコードが実行される (2489256)

で修正された。実は任意のコードの実行が可能だが、Exploitability Index: 2 であり、不安定な模様。CVE-2010-3972

F-Secure Protection Service version 9、F-Secure Internet Security 2010 / 2011、F-Secure Anti-Virus 2010 / 2011、F-Secure Client Security 9.00〜9.01、

F-Secure Anti-Virus 9.0 / 9.01 に欠陥。詳細不明だが、ディスク上のバイナリファイルの実行に結びつくようなものの模様。

F-Secure Protection Service version 9、F-Secure Internet Security 2010 / 2011、F-Secure Anti-Virus 2010 / 2011 については、自動更新機能によって修正されている。F-Secure Client Security 9.00 / 9.01、

F-Secure Anti-Virus 9.0 / 9.01

については hotfix の適用が必要。

2011.01.16 追記:

ASPR #2011-01-11-1: Remote Binary Planting in Multiple

F-Secure Products

(ACROS Security, 2011.01.11)

》

笹本真一さんの消息

(togetter)。……なんてこった……。合掌。

》

イラン核施設:ワーム被害は「ミサイル級」

(WIRED VISION, 12/21)

》

スカイプにサービス障害、世界中に影響

(AFPBB, 12/23)

》

【瓦解 検察再生なるか】(上)いきすぎた取り調べ…成功体験から反省せず

(産経 MSN, 12/22)

昔はよかった説を完全に否定。

「30年前にはすでに始まっていたんだよ…」

東京地検特捜部の経験が豊富な検察幹部は、「検察崩壊」の予兆が「総理大臣の犯罪」と呼ばれた昭和51年のロッキード事件にも潜んでいたと指摘する。

「椅子を蹴とばされ、尻もちをついた」「侮辱的な言葉で怒鳴られた」「壁に向かって立たされた」「家族を逮捕してやると脅された」…。

翌52年から始まった東京地裁の公判で、複数の贈賄側会社役員の被告が語った取り調べ状況の数々だ。

》

神奈川県警裏金事件

》

テロ情報流出:「内部文書の可能性高い」…警視庁が表明へ

(毎日, 12/23)。タレ流し報道。

》

韓国口蹄疫止まらず、ついにワクチン接種へ

関連:

》

Windows 7新時代

第15回 Windows 7のバックアップ機能

(@IT, 12/22)

》

ファイルの最終アクセス時刻を調べる(Windows/WSH)

(だめだめ日記, 12/21)

》

ファイルの最終アクセス時刻とかを調べる

(だめだめ日記, 12/21)。stat コマンドのススメ。

》

セキュリティを届ける男と試す男、ウイルスバスター“あのウワサ”を熱く語る!

(ITmedia, 12/21)

塩田氏 実はWindows VistaやWindows 7などの新しいOSでは、標準のフィルタドライバが年々その性能を上げてきており、品質も素晴らしいものです。トレンドマイクロとしてはOSにない部分を提供することに注力すべきと考え、ウイルスバスター2011 クラウドでは「ファイアウォールチューナー」として提供しました。ですので、ファイアウォール機能がなくなったわけではありません。

なくなったのではなく、捨てた、と。まぁ、安定動作という点からは、むしろ改善なのでしょうけれど。

辻氏 (中略) そこで気になるのは、XPの場合です。確かXPではアウトバウンドは標準では止められないはずなのですが、標準フィルタドライバのみでは問題がありませんか?

塩田氏 おっしゃる通り、XPですとアウトバウンドの通信をチェックすることができません。

この部分についてはデグレです、と。

》

落書きなどが続出、「けいおん!」の聖地となった豊郷小学校旧校舎が閉鎖される可能性も

(gigazine, 12/21)。ひどいものだ。

》

子どもが被害者の事件から考えるビデオ録画の必要性〜司法面接を御存じですか?

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 12/21)

子どもは聴き取る大人の影響を強く受けるだけに、記憶に基づく供述なのか、それとも、大人の期待することを述べているだけなのか、後になって、判断することが極めて困難だ。したがって、最初に聞き取りをする際の様子がきちんと録画されていることが極めて重要となる。

欧米では、こういう事件の場合、司法面接という技法がとられる。

》

魔境「検察審査会」の暗部が半分見えた

(田中龍作ジャーナル, 12/22)。まっくろ書類が、森ゆうこ議員の努力により、かなり白くなった件。

あと、

森議員の調査により明るみに引きずり出されたのは「事件票」だけではない。検察審査会委員を選ぶソフトは恣意的にプログラムを操作できることが同議員らによる実験で明らかになった。平均年齢が34・55歳(最初は30・9歳)という若い審査会委員を選び出すのはいとも簡単だ。

この話:

恣意的に検察審査員を選ぶ方法

(悪意がある場合の実証例)

(森ゆうこ 資料サイト, 11/26)

》

ただで鯨肉もらう 水産庁職員5人処分 調査捕鯨に乗船

(asahi.com, 12/22)。結局横領してたんじゃん。

なんで不起訴なの?

》

シングルCDの時代は終わり、オリコンのシングルチャートも時代遅れに

(P2Pとかその辺のお話@はてな, 12/10)

CDのみを扱うオリコンのシングルチャートは、日本を代表する「シングルチャート」としては役者不足であるかなと思える。CDシングルがほぼすべてであった時代ならまだしも、もはや着うたフルの方が売れる時代になってしまったのだから。ただし、アルバムに関しては依然としてCDが主流であるので、ここでは「シングルチャートとしては時代遅れだ」ということにしよう。

》

日本レコード協会のキャンペーンサイトでTwitterのIDとパスワードの入力を求められる件

(P2Pとかその辺のお話@はてな, 12/23)。こんな話がまだあるとは。しかも日本レコード協会。

》

Office 2010 活用 TIPS: ファイルの安全性を確認して編集する

(Microsoft)。冴子先生に教えてもらいたい人はこちら:

ファイルの安全性を確認して編集する (Microsoft)。

この機能を Office 2003 / 2007 に backport するということですかね:

Benefits of Office 2010 File Validation will be made available for Office 2003 and 2007

(MSRC blog, 12/14)

》

Default SSL Keys in Multiple Routers

(bugtraq, 12/19)。

さまざまな組み込み機器のハードウェア / ファームウェアに塔載されたプライベート SSL 鍵を収集する

LittleBlackBox

プロジェクトだそうで。オレオレ運用する場合でも、デフォルトのまま使うのはやめましょうということかな。

吉田さんによる IEEE1394 話。

この手法からWindowsを守るには、今のところIEEE1394を無効にするしかない。また悪意のある人がPCカードやExpressカードで IEEE1394を追加することも考えられるので、PCカードやExpressカードを使う必要がなければ、これらも無効に設定した方が良い。

IEEE1394 は、Ustream 方面だと今でも現役なんだよね……。

関連: XP/Vista/7に対してIEEE1394経由のDMAによるスクリーンロックの強制解除を試してみた

(Eiji James Yoshidaの記録, 2010.11.18)

2011.03.04 追記:

関連:

》

Facebookの’フレンド’の非現実性を指摘したPaul AdamsがFacebookに移籍?Googleからの異様な頭脳流出

(techcrunch, 12/22)

》

DDoS攻撃のデモをする「邪悪な」短縮URL、D0z.me

(techcrunch, 12/22)

》

Androidのセキュリティで注意すべき点

(日経 IT Pro, 12/8)

》

最善のユーザー認証を考える

(日経 IT Pro)

》

作家批判のタブーを破り、水嶋ヒロをバッシングするメディアの本心

(サイゾーウーマン, 12/21)

それにしてもメディア界において、作家批判はタブーだったはず。いずれは自社でも作品を出して欲しい、という下心があるから。金の成る木だから。ということは、水嶋は多くの出版社から作家として認められていないのか。それともポプラ社は、賞を受賞すると専属契約する規定になってるから、最初から諦めて批判に走るのか。出版界の力学も恐ろしい。

》

「公安情報」本、個人情報すべて黒塗り 2度目の改訂版

(asahi.com, 12/22)

北川明社長によると、第3版は、469ページのうち約300ページに黒塗りを入れた。25日に刊行するという。

何がなんだかよくわからないことになってしまうような。

》

テロ情報流出:「内部資料認め謝罪を」実名記載で被害

(毎日, 12/22)

警視庁は9日、身の危険を感じた人への相談に積極的に応じるよう全102署に通達した。しかし40代男性は「1週間くらい前に警視庁から連絡があったが、『もう遅いよ』と答えた」という。

》

テロ情報流出、複数国に捜査協力要請 サーバー記録など

(asahi.com, 12/19)

》

内部告発者含む市職員6人懲戒免職 大阪の金品着服問題

(asahi.com, 12/22)。大阪市は内部告発者を保護しません。

》

メダルの背後にiPadあり 世界バレーで眞鍋監督が使っていたアプリの正体

(ITmedia, 12/22)

PCの「データバレー」で解析した選手別の当日データを、世界バレーのために開発された専用アプリ「Volley Pad」の「画面共有」機能で共有していたのだ。

(中略)

「これまでだと試合の様子を主観で見たり、ベンチのコーチに聞いていたのを、自分の目で確かめられるようになり、選手交代が即断即決できた」と眞鍋監督。「メンバーチェンジが良かったと言われるが、決断をいち早くできたのはiPadのおかげ」という。データを見てサーブやブロックの狙い目を修正するケースもあったという。

》

ラック上海など4社が中国情報セキュリティ連絡会を設立

(日経 IT Pro, 12/20)

》

高騰する「サイバー攻撃ツール」、犯罪者集団が7000万ドルを荒稼ぎ

(日経 IT Pro, 12/21)

》

Leveraging the Android Sandbox with Adobe Reader

(ASSET, 12/13)

From a security point of view, the Android operating system is a multi-user Linux system where each application is a different user. This implies that any Linux 2.6 kernel bug that allows a local attacker to gain root privileges is also a potential Android vulnerability.

》

「2010年度 情報セキュリティの脅威に対する意識調査」報告書について

〜スマートフォン利用者の約5割がデータの盗難・漏えいに不安を実感〜

(IPA, 12/20)。関連報道:

》

Dream Loader: 新しいボットのコマンド & コントロールエンジン

(シマンテック, 12/18)。bot ビルダーと、bot 制御用の Web インターフェイス。

》

アンケート結果: 2011 年のインターネットセキュリティに関する読者の予測

(シマンテック, 12/18)

》

取り調べで暴言の警部補、脅迫罪で略式起訴

(弁護士 落合洋司 (東京弁護士会) の 「日々是好日」, 12/21)

》

尖閣映像流出:保安官22日に書類送検 守秘義務違反容疑

(毎日, 12/22)、

尖閣映像流出:海上保安官を書類送検 守秘義務違反の容疑

(毎日, 12/22)

》

大阪地検:検事、アリバイ削除指示 法務省が懲戒

(毎日, 12/22)。高宮英輔検事の件。「減給3カ月(100分の10)」

》

富山の鳥インフルも強毒性と確認 コブハクチョウ、H5N1型

(47news.jp, 12/21)。富山県高岡市の動物園の件。関連:

》

鹿児島県出水市・出水平野のナベヅルから H5N1

出水のツル1羽、鳥インフル感染

(読売, 12/22)

環境省と鹿児島県は21日、国内最大のツルの越冬地・同県出水市の出水平野に飛来しているナベヅル1羽から、高病原性鳥インフルエンザのウイルス「H5N1亜型」が検出されたと発表した。

そのわりには、環境省にも鹿児島県にも情報がないみたいなんだよなあ。

情報公開については、鳥取県とはずいぶん温度差を感じる。

発表によると、周囲では15〜21日の間に、この1羽を含む6羽が衰弱したり死んだりした状態で見つかった。うち4羽が簡易検査で陽性反応を示し、遺伝子検査の結果、1羽からウイルスが検出された。残り3羽の遺伝子検査の結果は22日以降に判明する見通し。

鹿児島・出水のナベヅル、鳥インフルエンザの疑い

(asahi.com, 12/21)。H5N1 検出前の記事みたい。

ツルにインフル 過剰反応にも不安

(asahi.com, 12/22)

養鶏農家に立ち入り検査 出水ナベヅルの鳥インフル

(asahi.com, 12/22)。あくまで調査段階なので注意。

市は午前8時半過ぎから、養鶏や観光の関係者を集めて対策会議を開いた。ツルの越冬地は国の特別天然記念物で観光の目玉でもあるが、出水地区は、養鶏産出額日本一の鹿児島県の中でも有数の養鶏地帯。このため、見学施設の閉鎖に加え、国道3号や県道から越冬地へ向かう市道など9カ所に「通行をご遠慮下さい」と書いた看板を設け、消毒用の消石灰をまき、4カ所に市職員が待機して観光客や観光業者に事情を説明することを決めた。

(中略) 家畜伝染病予防法などに基づく規制ではなく、市の自主的な措置となる。

鳥インフル:鹿児島県 養鶏場などに立ち入り調査を開始

(毎日, 12/22)

ツルの高病原性鳥インフルエンザの発生について

(出水市, 12/21)

出水市ツル観察センターの休館について

(出水市, 12/22)。とりあえず 12/22〜28 まで休館、「この休館措置は、さらに感染が確認された場合は延長となる場合もあります」。

》

ウェザーニューズ過労自殺 遺族の話を聞きたい

(回答する記者団, 12/15)

ウェザーニューズでは、半年間の試用期間のことを「予選」と言うらしい。6カ月という時間内に会社を満足させられなければ解雇されるというプレッシャーに、過労死基準の2倍以上という超長時間労働とパワハラが加われば、過労死・過労自殺に向けて新入社員が競争しているようなものだ。

》

1.0.0.0/8の行方 2

(cNotes, 12/21)。NTT ドコモ、android 方面。

》

サイバークリーンセンター、カスペルスキーの「新しい駆除ツール」になるそうで。

》

サイト管理者はご用心—Appacheサーバーにマルウェアを仕込む新しいスパム手口発見

(techcrunch, 12/21)。何らかの方法で root を取られた後の話。

》

第4回児童ポルノ規制条例検討会議の開催について

(京都府, 12/21)。12/27 10:30〜

》

Assange says Swedish accusers in a 'tizzy'

(AFP / Yahoo, 12/22)。今度は Bank of America だ。

Assange also confirmed that WikiLeaks was holding a vast amount of material about Bank of America which it intends to release early next year.

"We don't want the bank to suffer unless it's called for," Assange told The Times. "But if its management is operating in a responsive way there will be resignations," he said, without giving details about the material.

Shares in Bank of America have fallen amid speculation that it was a WikiLeaks target.

》

沖縄密約:外務省、ファイル291冊を22日公開へ

(毎日, 12/8)。公開されたみたいです。関連:

外交記録文書の公開

(外務省, 12/7)

12月22日(水曜日)午前10時,「沖縄返還交渉」(44冊)及び「日米安全保障条約交渉」(12冊)に関する文書を含む283件のファイル(291冊)が,外交史料館において一般に公開されます(公開ファイルの概要については

別添(PDF)参照)

(注)。

今回公開される外交記録文書は,10月8日に開催された外交記録公開推進委員会(委員長:山花郁夫外務大臣政務官)第2回会合における検討の後,その公開について前原誠司外務大臣の了承を得たものです。

「沖縄返還交渉」に関するファイル44冊及び「日米安全保障条約交渉」に関するファイル12冊については,12月22日(水曜日)午前10時から外交史料館においてCD−Rにより一般の閲覧に供されます。CD−Rの購入予約(1セット5枚,13,125円)は12月7日から外交史料館にて受け付けます。(

購入予約申込書(PDF))

外交記録公開推進委員会第2回会合の開催

(外務省, 10/8)。このときの分の一部は 11/26 付で既に公開されていたのだそうで。

外交記録公開推進委員会第3回会合の開催

(外務省, 12/21)。すると、これは次回公開分なのかな。

沖縄返還交渉でベトナム出撃を容認 公開外交文書に内幕

(asahi.com, 12/22)

外交文書公開:日米が裏工作を展開 68年の琉球主席公選

(毎日, 12/22)

沖縄返還前の68年11月に行われた初の琉球政府行政主席公選で、日米両政府が米軍基地存続を容認する保守系候補を当選させるため、沖縄県民の悲願だった国政選挙への参加を同候補の実績として選挙戦に利用しようと画策していたことが22日公開の外交文書で分かった。同候補に有利になるよう選挙資金のてこ入れを促していたことも判明、裏工作で選挙に介入した構図が浮き彫りになった。

外交文書公開:沖縄返還めぐり費用負担の「密約」裏づけ

(毎日, 12/22)

開示外交文書の要旨

(47news.jp, 12/22)

外交文書公開:機密電報焼却の痕跡 沖縄返還密約関連で

(毎日, 12/22)、

外交文書公開:機密電報焼却痕跡 情報公開消極性浮き彫り

(毎日, 12/22)

》

重要なお知らせ:ブログ更新停止

(パソコントラブル出張修理・サポート日記, 12/22)。い、いったい何が……。

》

電子署名1000筆達成の御礼と引き続きのお願い

(小林さんの命を守るネットユーザーの会, 12/21)

》

「アニメフェア、実行不可能な事態に」 動画協会、都条例に反対声明

(ITmedia, 12/21)

gigazine がテキストに起こしてくれてます: 日本動画協会(AJA)、東京国際アニメフェアが「実質的には実行不能な事態」と声明を発表

(gigazine, 12/21)

しかも、本件都条例改正により規制表現の対象となったアニメーションの制作を行っている制作会社は、映像表現者として表現の自由を我が憲法上保証され、その業界団体である当協会に対して告知やヒアリングがなされることが、憲法の定める適正手続きの保障の見地からは必要であるにもかかわらず、かかる手続も一切なされることなく、一方的に法案が可決されてしまいました。

東京都は、正義を語る一方で、こういうことしてるんだよなあ。

》

サイバー攻撃:経産省が対策研究会

(毎日, 12/20)。「IT(情報技術)の安全確保に必要な対策を検討する研究会」?

》

捜査報告書を検事が改変指示 大阪地検

(47news.jp, 12/21)

大阪地検堺支部が現住建造物等放火罪で起訴した無職の男性(29)の起訴を取り消した問題で、地検は21日、公判担当の高宮英輔検事(38)が、捜査報告書の改変を大阪府警貝塚署に指示していたと発表した。

「関係者」ではなく地検が、「高宮英輔検事」と実名を出して、発表したみたい。関連:

》

浜崎あゆみも倖田來未も…ニコニコ動画へ投稿OKに

(asahi.com, 12/20)、

「ニコニコ動画」内での音源使用に関する基本合意書締結について

(エイベックス・グループ・ホールディングス, 12/21)。

2011.02 からを予定。

》

村上正邦氏「司法・検察の抜本的改革の実現をめざすために」

(The Journal, 12/22)

笠間氏の検事総長就任人事を報ずる新聞各紙は、笠間氏は特捜検察の経験が長く、東京地検特捜部長として辣腕をふるい、4人もの政治家を逮捕したことを「実績」として高く評価している。

しかし、この「実績」に問題があるのだ。笠間氏自身が、いま国民の批判に晒されている特捜検察の捜査手法を駆使し、ストーリーありきで幾多の事件を作り上げてきた中心的存在の人物なのではないか。

-

Microsoft 2010 年 12 月のセキュリティ情報

-

いろいろ (2010.12.20)

アタッシェケースの件、オリジナルサイトが復活しています。HODA さん情報ありがとうございます。最新版は 2.72 になっています。

》

記者クラブ幹事社から事情聴取された 〜前編〜

(田中龍作ジャーナル, 12/21)。記者クラブって、本当に駄目ですね。

》

キングジム、「点字テプラ」による点字体験授業の参加校募集

(日経 PC Online, 12/20)。こんなのあるんだ。

》

『八ッ場ダムはなぜ止まらないか』の反響を受けて

(保坂展人のどこどこ日記, 12/1)

》

「諫早干潟、開門判決」で「上告断念」の決断は試金石

(保坂展人のどこどこ日記, 12/15)、

諫早干拓:5年間の開門命令が確定 福岡高裁判決

(毎日, 12/21)

》

EUの調査によりインテルのマカフィー買収が遅れる可能性あり

欧州の規制当局がインテルとマカフィーの合併契約をより詳しく調査する模様

(ComputerWorld.jp, 12/20)

》

グーグル、米コネチカット州当局からの情報提出要求に対応せず——Wi-Fiデータ傍受問題で

州当局は法的措置を含む追加措置を検討

(ComputerWorld.jp, 12/20)

》

「水田発電」「振動発電」も登場

低炭素化への動きを彩る新技術

(日経 BP, 12/16)

充放電が可能な2次電池で、リチウムイオン電池などと比較すると重量当たりの蓄電容量は劣るが、急速な充放電が可能という面で大幅に優れている。その一方で、充放電特性に優れる電気二重層キャパシタより充放電特性は劣るが、容量の面でははるかに優れている。(中略) これらの特性から考えると、30秒程度で充電できるような携帯用電源や、ブレーキ時にエネルギーを回収する回生ブレーキの高性能化などにもつながると思われる。電気自動車(EV)の泣き所は、充電に時間がかかりすぎる点と1回の充電で走れる距離が短い所にある。充電時間が短かくて済むなら、多少容量が小さくても頻繁に充電することで長距離を走れるため、EVの弱点を克服できる。

》

『ムネオの伝言』(扶桑社・鈴木宗男著・横田一編集協力)12月21日に刊行

(保坂展人のどこどこ日記, 12/15)。今日発売。

》

Apple Removes WikiLeaks App From App Store

(techcrunch, 12/21)

》

迷惑メール:出会い系やパチスロ等で釣り有料サイトへ〜悪徳業者に行政処分

(so-net セキュリティ通信, 12/20)

》

太平洋無人島に骨や遺物、女性飛行士イアハートのミステリー解明か

(AFPBB, 12/18)。

アメリア・イアハートねた。

関連:

》

間違いだらけのセキュリティ設計

(日経 IT Pro)。

》

IPv4アドレスはどう枯渇し何を変えるのか

(日経 IT Pro, 12/21)

》

IPv4枯渇時計。こんなのあったのか。X-Day 予想は 2011.02.20 になってるなあ。

KB 2412171

修正プログラムを適用すると、Outlook 2007 で複数の不具合が発生する模様。

メールフォルダーを切り替えるたびに、「読み込み中」と表示され、数秒待たされるようになる。また、「古いアイテムの整理」機能が働かなくなり、メニューや設定画面からも同項目が消えてしまう。この問題は「Exchange Server」のアカウントを利用している場合は発生せず、IMAPやPOP3、Windows Live Hotmail(Outlook Live Connector経由)のアカウントを使用している場合に発生するという。

Issues with the recent update for Outlook 2007

(Microsoft Outlook 2010 blog, 2010.12.17) には、上記の他にもう 1 つ問題があると書かれている。

Outlook fails to connect if Secure Password Authentication (SPA) is configured for an account and the mail server does not support SPA. This is important for Google Gmail users because Gmail does not support SPA. Outlook customers using Gmail who have the SPA option turned on cannot connect to Gmail.

回避するには、当該修正プログラムをアンインストールする。

2011.01.12 追記:

不具合の原因だった KB 2412171

修正プログラム、新版が 2011.01.11 付けでリリースされている。

》

純文学にあって漫画にないものってなんだろう?

(日経 BP, 12/17)。東京都青少年健全育成条例方面。

関連:

都議会「マンガ規制条例」の委員会可決は何を語るか

(保坂展人のどこどこ日記, 12/13)

問題は「萎縮」であり「自粛」だ。都青少年条例が可決・成立した時にまず起こるのは、「これは大丈夫だろうか」とマンガ家や編集者、出版社が不安になり、「条例に引っかかるならやめようよ」と自主規制してしまうことだ。1999年、児童買春・児童ポルノ禁止法案が議員立法で成立した時に、「マンガ・アニメ等」が含まれていたのを「被害実態がない」という理由で削除したのに大手書店が、マンガ本を棚から引き上げるという過剰反応を生んだ。昨日まで東京で上演された「笑いの内閣」のパロディ演劇『非実在少女のるてちゃん』の内容も、「都条例に反対するのは反社会的」という理由で劇場使用を不許可にされるという事件も過剰反応のひとつだ。

「マンガ規制条例可決」で表現を殺さないために

(保坂展人のどこどこ日記, 12/16)

今日のマンガ規制条例の可決・成立で、日本国憲法が国家権力の暴走を戒め、国民に保証している「表現の自由」「検閲の禁止」が揺らぎ始める。たかが条例が、憲法を浸食するのであれば、まさに「石原の倒錯」だと言える。99年に国会で成立した「国旗・国歌法」は、「教育現場に影響を与えない」(野中広務官房長官)が答弁を重ねたが、「その答弁は間違っている」という東京都教育委員会によって、教員の大量処分を生んだ。そんな都知事の下で、「付帯決議」で「慎重な運用」を約束することにどれだけの意味があるのか。

》

Intel's new processors have a remote kill switch (Anti-Theft 3.0)

(SANS ISC, 12/19)

》

フィルタリング方面

》

岡崎図書館方面

》

WikiLeaks 方面

》

Google ChromeのDNSプリフェッチ

(cNotes, 12/14)

》

The FBI Arbitrarily Covers Up Evidence of Misconduct: Is This the Transparency Obama Promised?

(EFF, 12/8)

》

誰がソーシャルアプリ市場の未来を担うのか——ディー・エヌ・エー対グリーのその後

(techcrunch, 12/13)

IVSの会場は公取調査の噂で持ちきりだったが、僕と話をする人たちはこの問題に対して異口同音に「とはいえ、グリーも同じことしているのじゃないか」と唱える人が多かった。その根拠については、ほとんどははっきりとは語ってくれなかったが、何か噂めいたものなのかもしれないし、ソーシャルアプリプロバイダーとして過去にグリーから厳しい条件を提示されていたのからなのかもしれない(実際グリーはオープン化した当初はソーシャルアプリプロバイダーに厳しい条件を提示していたのを認めている)。

》

R. ストールマン、「クラウド・コンピューティングは不注意コンピューティング」とChrome OSを非難

(techcrunch, 12/15)。ストールマン師のおことば。

》

Firefoxで人気の広告ブロック・アドオン、AdblockがChromeエクステンションで登場へ

(techcrunch, 12/16)

》

統一協会(統一教会)Pure Love デモ行進in秋葉原&吉祥寺レポート

(やや日刊カルト新聞, 12/19)。「性のモラルを東京から改善しよう」だそうで。

》

『新しいタイプの攻撃』に関するレポート

〜Stuxnet(スタックスネット)をはじめとした新しいサイバー攻撃手法の出現〜

(IPA, 12/17)。Advanced Persistent Threats。

昨今、海外でAPT(Advanced Persistent Threats)と呼ばれる、ソフトウェアの脆弱性を悪用し、複数の既存攻撃を組合せ、ソーシャルエンジニアリングにより特定企業や個人をねらい、対応が難しく執拗なサイバー攻撃が発生しています。このような攻撃は、システムへの潜入等の「共通攻撃手法」と、情報窃取等の目標に応じた「個別攻撃手法」の、 2種類の手法で構成されています。IPAでは、このように「共通攻撃手法」と「個別攻撃手法」を組み合わせた攻撃を『新しいタイプの攻撃』と呼称します。

》

Did anti-virus company hire convicted Chinese malware author?

(Sophos, 12/10)。ロイターの報道によると。しかし

Panda は全面否定。

》

マイクロソフト、「Security Essentials 2.0」をリリース

(CNET, 12/20)。ひっそり。

》

グーグル、検索結果でハッキングされた疑いのあるサイトを警告

(CNET, 12/20)、

New hacked site notifications in search results

(Google, 12/17)

Googleが検索結果に警告を表示し始めたのは2006年後半からだが、このときは、マルウェアをホスティングしたり実際に撒き散らしたりしているサイトに重点を置いていた。

今回実装した警告機能は、実際に感染の被害がなくても、ハッキングされてスパムやフィッシングなどマルウェアとは別の種類の攻撃を仕掛ける可能性のあるウェブサイトに重点を置いている。

》

ヤフーにおけるWebサービスのアクセスコントロール

(Yahoo! JAPAN TechBlog, 12/14)

》

Endpoint SecurityのVDIに対する親和性を(ある程度)高めるSymantec社(20101208-3)

(virtualization.info, 12/9)

仮想プラットフォーム上でホスティングされたすべてのVMのウイルス定義のアップデートと定期スキャンをランダムに行うことにより、Symantec社はこれらのタスクがハードウェアリソースに与える影響を最低限に抑えている。このランダム化機能は「Symantec Endpoint Protection 11 Maintenance Release 3」が提供

》

Cheryl Cole clickjacking on Facebook, posing as a BBC news report

(Sophos, 12/13)。パンチラねたなのかな。

》

遠鉄百貨店、新たに1288名分の情報流出が判明〜流出は8846名分に

(so-net セキュリティ通信, 12/16)

》

国民生活センター、「モバイルサイト内職」に注意呼びかけ

(so-net セキュリティ通信, 12/14)、

東北経済産業局、「パソコン内職」で女性を騙す教材販売会社に業務停止命令

(so-net セキュリティ通信, 12/9)

》

今年の「10大消費者トラブル」、3件にネットが深く関与〜国民生活センター

(so-net セキュリティ通信, 12/17)

》

煩悩108・・セキュリティ更新106・・

(日本のセキュリティチーム, 12/16)

今年は 4 件の定例外リリースをしており、ゼロデイ (※) が増えている印象もありますが、業界の協力体制を強化した 協調的な脆弱性の報告 の率は 80% と依然として高い率を保っており、ほとんどの脆弱性については世間に広く公開される前に対応ができています。

0-day の数はともかく、出たときの対応速度が問題だと思うのです。

Microsoft はとてもがんばっている会社なのだけど、もうちょっとなんとかならないかなあ。回避策があれば、まだいいのですが。

》

Security Wars 再び! エピソード 3 の連載を開始しました

(日本のセキュリティチーム, 12/15)

》

こたつが発火して死亡事故も、誤った使い方に対する注意喚起が行われる

(gigazine, 12/17)。そもそもこたつは魔物だからなあ。一度入ると出られない。

》

ミニスカ警官のせいで交通事故増加、ドライバーが脇見を認める

(gigazine, 12/15)。注目集めすぎですか。なかなか難しいなあ。

》

議論を続けよう!〜「今後のICT分野における国民の権利保障等の在り方を考えるフォーラム」閉会

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 12/15)

》

ターゲット・キリング(爆撃などによる暗殺)を無限定に認めた米連邦裁判所〜こんな非道なことが…

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 12/10)。

おなじみの US のやりくち。

》

「沖縄米軍基地従業員を復職させよ」高裁那覇支部が涙の出る判決!〜マスメディアはどう報じるのか?

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 12/8)。結局ぜんぜん報道されてない?

》

EU国境監視強化で亡命希望者激減

(国連情報誌SUNブログ対応版, 12/11)

》

Enhanced Protection with IE9’s SmartScreen Filter

(IEBlog, 12/14)。NSS Labs のテストによる結果。

このテスト結果だと、IE 8/9 と他のブラウザとでは、劇的に異なるなあ。

元ねた: Web Browser Group Test Socially-Engineered Malware Q3 2010

(NSS Labs, 12/14)

》

Benefits of Office 2010 File Validation will be made available for Office 2003 and 2007

(MSRC blog, 12/14)。Office 2010 のファイル検証機能を Office 2007 / 2003 にバックポートするそうで。来年の第一四半期に登場する予定。

Today we are excited to announce Office File Validation will be made available for Office 2003 and 2007 in the first quarter of next year.

つづき: More about the Office File Validation backport plan

(MSRC blog, 12/14)

関連: マイクロソフト、Office 2003/2007のセキュリティを強化へ

(ComputerWorld.jp, 12/16)

》

マンガはなぜ規制されるのか 「有害」をめぐる半世紀の攻防

(平凡社)。発注した。

Opera 11.00 for Windows / Mac / Unix 出ました。セキュリティ修正も 4 件含まれています。

- Fixed an issue where Web page content could display misleading security information; see our advisory.

- Fixed an issue which could allow leaking of WAP form content to other sites; see our advisory.

- Fixed a high severity issue; details will be disclosed at a later date.

- Fixed further high severity issues; details will be disclosed at a later date.

あと、Opera 11.00 ではアップデート機能に変化があるようです。

Opera 11 ではブラウザだけでなく、使用中のすべての拡張機能や Opera Unite アプリケーションを自動的に最新版へアップグレードできます。オートアップデート機能は、完全に自動で更新作業を行うか、利用可能なアップデートが見つかったときに通知するという2つのオプションを選択できます。

設定画面を見てみたら、選択肢は 3 つあるようで。

アップデートを確認しない

利用可能なアップデートについて通知する

アップデートを自動でインストール

Windows 版の Adobe Photoshop CS5 12.0.1 以前に、DLL 読み込みに関する脆弱性。

Mac 版には影響しない。

CVE-2010-3127

Photoshop CS5 12.0.3 で修正されている。

更新プログラムを適用すればよい。

2010.12.22 追記:

アタッシェケースの件、オリジナルサイトが復活しています。HODA さん情報ありがとうございます。最新版は 2.72 になっています。

Google Chrome 8.0.552.224 / Chrome OS 8.0.552.343 登場。5 件の欠陥が修正されている。

その後、さらに 8.0.552.231

が公開されている。こちらは、安定性の向上のみ。

》

「Pマーク」終了のお知らせ - MDIS 個人情報公開しても [Pマーク更新]

(togetter, 12/18)。うわ……。制度運用がここまでひどいと、本当に何の意味もないなあ。

》

アプリから個人情報流出か スマートフォンで米紙調査

(中日, 12/18)、

Your Apps Are Watching You

(WSJ.com, 12/18)

Among all apps tested, the most widely shared detail was the unique ID number assigned to every phone. It is effectively a "supercookie," says Vishal Gurbuxani, co-founder of Mobclix Inc., an exchange for mobile advertisers.

On iPhones, this number is the "UDID," or Unique Device Identifier. Android IDs go by other names. These IDs are set by phone makers, carriers or makers of the operating system, and typically can't be blocked or deleted.

"The great thing about mobile is you can't clear a UDID like you can a cookie," says Meghan O'Holleran of Traffic Marketplace, an Internet ad network that is expanding into mobile apps. "That's how we track everything."

Google was the biggest data recipient in the tests. Its AdMob, AdSense, Analytics and DoubleClick units collectively heard from 38 of the 101 apps. Google, whose ad units operate on both iPhones and Android phones, says it doesn't mix data received by these units.

Google's main mobile-ad network is AdMob, which it bought this year for $750 million. AdMob lets advertisers target phone users by location, type of device and "demographic data," including gender or age group.

A Google spokesman says AdMob targets ads based on what it knows about the types of people who use an app, phone location, and profile information a user has submitted to the app. "No profile of the user, their device, where they've been or what apps they've downloaded, is created or stored," he says.

Apple operates its iAd network only on the iPhone. Eighteen of the 51 iPhone apps sent information to Apple.

Apple targets ads to phone users based largely on what it knows about them through its App Store and iTunes music service. The targeting criteria can include the types of songs, videos and apps a person downloads, according to an Apple ad presentation reviewed by the Journal. The presentation named 103 targeting categories, including: karaoke, Christian/gospel music, anime, business news, health apps, games and horror movies.

関連: iPhone/Androidアプリのプライバシー漏洩の実態:衝撃のWSJ調査レポート

(media pub, 12/19)。匿名希望さん情報ありがとうございます。

》

図書館アクセスで起訴猶予 男性、被害届取り下げ求める

(asahi.com, 12/19)。りぶらサポータークラブ経由で岡崎市長と同図書館長に申し入れ。

》

韓国の口蹄疫に関する情報

(農林水産省, 12/16 更新)、【韓国口蹄疫情報】聯合ニュースWeb版によると、12/19京畿道パジュ(坡州)市の韓牛農家(500頭飼養)で口蹄疫発生。この農家半径500m以内の7戸の農家の牛500頭を予防的殺処分に。京畿道での口蹄疫は14日以来4件目。殺処分頭数は全体で939戸、180,857頭に。

(@hideoharada 原田 英男, 12/19)、

京畿道北部で口蹄疫広がる、坡州でさらに感染確認

(聯合ニュース, 12/19)。まだまだ続くのか?

》

韓国における高病原性鳥インフルエンザ(強毒タイプ)の発生について

(農林水産省, 12/15)

》

鳥インフルエンザ:鳥取・米子で新たに検出 10キロ圏内、監視区域に /島根

(毎日, 12/19)。安来市の養鶏場 (11/29) につづいて、米子市の野生のコハクチョウから。関連:

》

株式会社ITSに対する特定電子メール法違反に係る措置命令の実施

(総務省, 12/17)

》

情報保全の有識者会議、17日に初会合 尖閣映像の流出受け

(日経, 12/16)。「情報保全システムに関する有識者会議」。「ネットエージェントの杉浦隆幸社長や慶大環境情報学部の神成淳司准教授ら6人」だそうで。

情報保全の在り方に関する有識者会議とは別みたい。

》

チェルノブイリ観光、解禁へ

(slashdot.jp, 12/15)。やっぱロシアは違う。いろいろと。

》

米Google、MSのアドネットワークで悪意ある広告の配信:サイトを閲覧するだけで感染のおそれ

(財経新聞, 12/11)。doubleclick と rad.msn.com から、にせ HDD ユーティリティなどにつながる広告が流れてしまった模様。

関連:

ニセのハードディスク診断ツール「Win HDD」の詐欺手口を解説

(gigazine, 12/15)

》

「ごはんはおかず」をイメージした秋田県産「萌えみのり」使用のお米が登場

(gigazine, 12/15)

なお、配達の際には唯のイラスト入り段ボールで届けられるとのことなので、家族に黙ってこっそり注文しようと考えている人は受け取り時に注意した方がいいかも。

》

1人暮らし、都会の死角 自宅トイレに8日間、女性救出

(asahi.com, 12/16)。これは怖い。

》

東京都青少年健全育成条例方面

人生いろいろ、社説もいろいろ

都の漫画規制条例 守ったものは子ではなく大人

(愛媛新聞, 12/16)

今回の改正論議が一貫して行政主導で進んだことから、摘発強化に重点が置かれたのは明白だ。条例を所管する都の青少年・治安対策本部は警察幹部OBがトップを務め、警察庁出向者もいる。

親が有害と感じるものを子から遠ざけたい思いは自然だが、懸念はたいてい取り越し苦労である。表現物の性的描写と実際の性犯罪とは何ら因果関係を見いだせないとするのが定説だ。何が有益かを判断する力は、家庭や地域が学びの機会を与え、多様な情報に触れる中で子自身が磨いていくものだろう。

この条例が守るのは子ではなく、親のかりそめの安心、警察の威厳ではないか。

愛媛新聞にざぶとん 3 枚。

漫画と都条例 「過激」に乗じて規制か(12月15日)

(北海道新聞, 12/15)

また条例の所管は、警察幹部OBがトップを務め警察庁出向者もいる都の青少年・治安対策本部。表現や文化ではなく、取り締まりに重点が置かれていることを裏付ける。

漫画性描写規制 慎重な運用を心掛けよ

(中日, 12/15)

都青少年条例 露骨な性描写の規制は当然だ(12月15日付・読売社説)

(読売, 12/15)。このバンザイぶりはすごいなあ。

筆洗

(東京, 12/16)

これまでの条例の運用で対応できるのになぜ新たな行政の介入が必要なのか。そんな声が出版界には根強い。「表現の自由を侵害する危険が増した」と多くの漫画家や出版関係者から危ぶむ声が噴出しているのは分かる▼国旗国歌法案の国会審議中、小渕内閣が「強制はしない」と繰り返していたのに、教員を大量に処分してきたのは東京都なのだから。

東京都「青少年健全育成条例改正案」可決!

日本雑誌協会編集倫理委員長 山了吉さんインタビュー

(漫画大目録, 12/15)

——そこまで都が強引なのはどうしてなのですか。

山 実は、その前に東京都治安対策本部に出向してきている警察官僚の人事異動がありました。それ以降、従来の「相談しながら決めていく」ことが通用しなくなったのです。現在の都治安対策本部のキャリア官僚は、国会で廃案になった児童ポルノ法改正案へのリベンジと考えています。単純所持禁止も含めた規制によって児童に関する治安維持を図ろうとしてきたキャリア官僚にとって、国でできなかったことを都でやったということになれば、警察に戻ったときに道が開けるわけです。逆に改正案を通さなければ、戻ったときに評価されなくなってしまう。そういうことだと思います。児童ポルノ取締先進国になる、というのは警察の悲願なんです。「治安対策本部」がその任にあたっている。そのことが何よりもその意図、狙いを示しているのです。

抗議声明

《東京都青少年健全育成条例改正案可決に抗議します》

(出版倫理協議会, 12/15)

週刊朝日 2010年12月24日号

『「マンガ規制条例」の裏に蠢く「警察利権」』(青木理氏)。

警察方面についてのわかりやすい記事。

主眼は治安維持なのですね。

》

梅田ゲートタワー。

「2009年12月 大阪の中心に新たなランドマークの誕生」。

》

米、迎撃実験に失敗 地上配備型のMD

(産経 MSN, 12/16)。地上発射型の中間段階迎撃システム GDI (Ground-Based Interceptor) の試験に失敗。

関連:

》

セキュリティキーワード2010

(LAC)。3 件追加されています。「狙い撃ち攻撃」と言われると、山本リンダを想起してしまう。奥天さん情報ありがとうございます。

》

記者の目:「核兵器製造検討」の外務省文書公表=西村浩一

(毎日, 12/16)。

「"核"を求めた日本」報道において取り上げられた文書等に関する調査について

(外務省, 11/29) の件。

わが国の外交政策大綱

について、1994 年に記事化していた、西村浩一記者による記事。

報道当時、河野洋平副総理・外相は会見で「内部の作業文書なので内容うんぬんは適当でない」と論評を回避し、事実関係の調査すら行わなかった。文書が、当時の佐藤栄作首相が「持たず、作らず、持ち込ませず」の非核三原則を提唱してから、わずか2年後のものだというのにだ。

その意味で今回の調査は前進だ。94年の報道は「大綱」と関係者の証言が中心だったが、今回は、「大綱」以外に外交政策企画委員会の発言記録や当時の情勢分析も併せて公表され、「大綱」作成までの過程もかなり明らかになった。64年に中国が核実験を行い保有国になったことの衝撃の大きさが分かるし、75年まで非公表だった米国の「核の傘」にも言及している。

政権交代したからこそ、ではあるのだなあ。

》

古物:書籍など引き取りに本人確認 警察庁、法改正目指す

(毎日, 12/16)。「古物営業法施行規則の一部改正」だそうで。

》

グーグル:女性が賠償提訴…自宅検索でベランダの下着写真

(毎日, 12/16)

》

新聞・テレビが伝えない官僚の困惑と憂い

(田中龍作ジャーナル, 12/16)

15日、都内のホテルで開かれた小沢一郎・元民主党代表の政治資金パーティーに出席した。パーティーの参加費は2万円。筆者のような貧乏記者には目も眩むような金額だ。顔見知りの警視庁SPから肩を叩かれて「どうしてここにいるの?」という意味のことを言われた。マスコミ・シャットアウトのパーティーだからだ。

元トップ官僚から「田中さん、僕の代わりに行って記事にしてくれ」と入場券を託され出席することになったのである。

》

ウィキリークスのアサーンジ氏に相次ぐ“思考停止”の報道——日本のテレビ・新聞は本当に大丈夫か

(週刊・上杉隆, 12/16)。東京都方面を見ていてもわかるとおり、ぜんぜん大丈夫ではありませんね。

》

ドイツ徴兵制、来年7月に中止 兵力も大幅減、安保変化

(47news.jp, 12/15)。アジア方面がどんどんキナ臭くなっているのとは対照的だなあ。

》

韓国軍によるベトナム民間人虐殺問題「SAPIO」01.9.26号

(livedoor ニュース, 12/16)

》

ファイザー、ナイジェリア、ウィキリークス

背景となる状況

ファイザー、ナイジェリアによる損害賠償請求に「事実無根」

(AFPBB, 2007.06.06)。背景となる状況。

髄膜炎の子どもに未承認の薬を試験的に投与し、11人が死亡、多数の子どもに重い後遺症が残ったとして、ナイジェリア政府が米医薬品大手のファイザー(Pfizer)を訴えていた問題で、同社は5日、「根拠がない」とするコメントを発表した。

米ファイザーの試験薬訴訟、ナイジェリア犠牲者と賠償金和解へ

(AFPBB, 2009.02.26)

26日、交渉筋に近い関係者が明らかにした内容によると、ファイザーが賠償金を支払うことで両者は基本的に和解し、3月にイタリア・ローマ(Rome)で示談書の調印を行う予定だという。数百万ドルといわれる和解金の正確な額は明らかにされていない。

同問題については、ナイジェリアのカノ州政府が犠牲者らを代理し、刑事、民事双方で裁判が行われていた。訴訟で州政府が要求していた賠償額は27億5000万ドル(約2700億円)。

(中略)

ファイザーに対してはこの件で、ナイジェリア政府も別の訴訟で65億ドル(約6370億円)の賠償を求めている。

ナイジェリア 新薬開発の実態 米ファイザー社、賠償金支払いで和解

(孤帆の遠影碧空に尽き, 2009.02.27)

ファイザーの醜悪な闇取り引き

(ハンギョレ新聞 / livedoor ニュース, 12/11)

9日に公開されたナイジェリア駐在米国大使館発の昨年4月電文を見れば、ファイザーのナイジェリア支社長 エルリゴ リゲリーは米大使館経済参事官に「ナイジェリア政府がファイザーを相手に提起した訴訟を取り下げさせるため、マイケル アオンドアカ法務長官の不正を裏調査した資料を言論に渡した」と話した。彼はまた「より致命的な情報も確保している」と自慢しながら「追加暴露報道を憂慮したわいろ提供者らがアオンドアカ長官に訴訟取り下げを圧迫中」と明らかにした。また別の専門はファイザーがナイジェリア前職大統領のヤコブ・ゴウォンを動員し、賠償金要求金額を1億5000万ドルから半分の7500万ドルに下げるようカンノ州州知事に圧力を加えた事実も含まれている。

(中略)

ファイザーが水面下で行ったこういう策略のために、結局 昨年カンノ州は要求した賠償金の半分の7500万ドルに合意し、連邦政府も昨年10月 60億ドル訴訟を取り下げる形でこの事件はうやむやになった。先月ナイジェリア日刊<ネクスト>は‘アオンドアカとファイザーの秘密取り引き’という題名の記事で "ファイザーと法務部が秘密裏に合意書に署名し合意内容が全く知らされないでいる" と報道した経緯がある。

AFPBB の記事と数字が合わないなあ。どちらが問題なんだろう。

Pfizer

(Wikipedia)

WikiLeaks cables: Pfizer 'used dirty tricks to avoid clinical trial payout'

(Guardian, 12/9)

Pfizer Statement Regarding Article In The Guardian

(Pfizer, 12/9)

ウィキリークス 次の標的は「大企業」

(日刊ゲンダイ, 12/4) なんて話がありましたが、ファイザーがその 1 つだったということですかね。

IS01 / LYNX 共に、BCC の件は「本日発表されたアップデート」で修正されているそうです。

が、修正項目に挙げられていないという。記載されているのは

Eメール (xxx@ezweb.ne.jp) が受信できなくなる場合があります。

だけ。しかしこれはこれで、

特定の条件に合致するメールを受信した場合、そのメール以降受信するはずのメールがすべて受信できなくなり、新着問い合わせをしても該当なしと表示されてしまう不具合です。(中略) 条件を公開してしまいますと、第三者に悪用されてしまう懸念がございますため、詳細につきましては公開を控えさせていただいております。

DoS 攻撃可能な脆弱性な模様。いずれにせよ、利用者はアップデートしませう。

結局、MS10-090 では直っていないということかなあ。

そのわりには、マイクロソフト セキュリティ アドバイザリが出ていないようなのだけど。

2010.12.23 追記:

SA 来ました:

EMET

を利用することで回避できるそうです。

2010.12.24 追記:

SA 日本語版: マイクロソフト セキュリティ アドバイザリ (2488013)

Internet Explorer の脆弱性により、リモートでコードが実行される

(Microsoft, 2010.12.24)

2010.12.31 追記:

関連: メリー・クリスマス & ハッピー・セキュリティアドバイザリ 2488013

(エフセキュアブログ, 2010.12.23)。Windows 7 な人は、使わないなら IE 8 を無効化しちゃいましょう話。

コントロールパネルの「プログラムと機能」→「Windowsの機能の有効化または無効化」で設定可能。

Windows 7で不要な機能を削除する (@IT) とか参照。

2011.01.12 追記:

マイクロソフト セキュリティ アドバイザリ (2488013)

Internet Explorer の脆弱性により、リモートでコードが実行される

が 2011.01.12 付で改訂されました。回避策「CSS スタイル シートの再帰的なロードを防ぐ」が追加され、Fix it も公開されています。というか、Fix it しか示されてません

……Microsoft SRD で解説されていた: New workaround included in Security Advisory 2488013

(Microsoft Security Research & Defense, 2011.01.11)

This workaround is an MSI package (Microsoft "FixIt") that uses the Windows application compatibility toolkit to make a small change to MSHTML.DLL every time it is loaded by Internet Explorer. This change causes Internet Explorer to refuse to import a CSS style sheet if it has the same URL as the CSS style sheet from which it is being loaded. Simply put, the workaround inserts a check to see if a style sheet is about to be loaded recursively, and if it so, it aborts the load of the style sheet. You can read more about the Windows infrastructure that allows this type of workaround here: http://technet.microsoft.com/en-us/library/cc748912(WS.10).aspx

詳細な動作内容も記載されている。

あと、NTT データ・セキュリティによる脆弱性検証結果: IE(mshtml.dll)のCSS解析処理におけるメモリ破壊の脆弱性(CVE-2010-3971)に関する検証レポート

(NTT データ・セキュリティ, 2011.01.12)

2011.01.14 追記:

IEのゼロデイ攻撃を回避する「Fix It」にリンク誤り、適用ユーザーは確認を

(so-net セキュリティ通信, 2011.01.14)

英語版のサポート技術情報については、12日15時半(日本時間)に改訂され、正しい「Fix It」へのリンクに修正されているが、日本語のページは14日午後現在も未修整のままなので、この回避策を実施される方は、サポート技術情報の英語ページから「Fix it」をダウンロードしていただきたい。

さきほど (19:52) 確認してみたら、日本語版 2488013

と英語版 2488013

の Fix it は同じリンクになっているようです。

2011.02.02 追記:

IEの脆弱性攻撃とEMETによる防御

(SPN通信, 2011.01.24)

2011.02.14 追記:

MS11-003 - 緊急:

Internet Explorer 用の累積的なセキュリティ更新プログラム (2482017)

で修正されました。KB 2488013

から

Fix it を適用して [有効に] している場合は、[無効にする] Fix it を適用してから修正プログラムをインストールしませう。

予定どおり出ました。(そのうち追記)

なお、MS10-090

patch を適用すると、「JIS エンコード設定を HTTP ヘッダーでは指定せず、META タグのみで指定して」いる Web ページ (例: http://www.st.ryukoku.ac.jp/) を閲覧したときに IE で文字化けする模様です。

リロードするか、あるいは HTTP ヘッダでちゃんと指定すれば ok 。

現在修正作業中だそうです。

文字エンコーディングねたの修正がたくさん入っているからかなあ。

松本さん情報ありがとうございます。

2010.12.21 追記:

MS10-090 で JIS コード文字化けの件、MS10-090: Cumulative security update for Internet Explorer

(Microsoft KB 2416400) に出ています。

回避策は 3 種類あり、

あと、12月15日の WindowsUpdate 後に、一部のページが文字化けするようになった [Ans00206]

(Microsoft answers) にも情報があるそうです。二宮さん情報ありがとうございます。

関連: サイト表示不具合のお知らせ

(TBS, 2010.12.16)

2010.12.22 追記:

MS10-090 ですが、自動更新 / WSUS 方面でもトラブっているようで:

MS10-090 (KB2416400) の検出と配布に関する不具合について

(Japan WSUS Support Team Blog, 2010.12.20)

あと、JIS 文字化けの件は、

MS10-090 導入後の不具合につきまして

(Internet Explorer ブログ (日本語版), 2010.12.17) にも出てました。

2010.12.31 追記:

もう今年も終りだよ……。

-

MS10-090 - 緊急:

Internet Explorer 用の累積的なセキュリティ更新プログラム (2416400)

-

-

MS10-091 - 緊急:

OpenType フォント (OTF) ドライバーの脆弱性により、リモートでコードが実行される (2296199)

-

Windows XP / Server 2003 / Vista / Server 2008 / 7 / Server 2008 R2 に 3 つの欠陥。OpenType フォントの処理に欠陥があり、XP / Server 2003 では local user による権限上昇、Vista 以降では remote からの任意のコードの実行を招く。Vista 以降の方が危険性が高い例は珍しいような。

-

MS10-092 - 重要:

タスク スケジューラの脆弱性により、特権が昇格される (2305420)

-

Windows Vista / Server 2008 / 7 / Server 2008 R2 に欠陥。

タスクスケジューラに欠陥があり、local user による権限上昇を招く。

CVE-2010-3338

-

MS10-093 - 重要:

Windows ムービー メーカーの脆弱性により、リモートでコードが実行される (2424434)

-

-

MS10-094 - 重要:

Windows Media エンコーダーの脆弱性により、リモートでコードが実行される (2447961)

-

-

MS10-095 - 重要:

Microsoft Windows の脆弱性により、リモートでコードが実行される (2385678)

-

Windows 7 / Server 2008 R2 に欠陥。

「Windows BranchCache で使用されている特定の DLL」が規定の場所にない場合、DLL 読み込みに関する脆弱性の影響を受ける。

標準では、Windows 7 Enterprise / Ultimate と Server 2008 R2 には、当該の「特定の DLL」は規定の場所にあるが、Windows 7 のその他のエディションには、存在しない模様。

CVE-2010-3966

-

MS10-096 - 重要:

Windows アドレス帳の脆弱性により、リモートでコードが実行される (2423089)

-

-

MS10-097 - 重要:

インターネット接続のサインアップ ウィザードの安全でないライブラリのロードにより、リモートでコードが実行される (2443105)

-

-

MS10-098 - 重要:

Windows カーネルモード ドライバーの脆弱性により、特権が昇格される (2436673)

-

Windows XP / Server 2003 / Vista / Server 2008 / 7 / Server 2008 R2

に欠陥。カーネルに 6 つの欠陥があり、local user による権限上昇を招く。

-

MS10-099 - 重要:

ルーティングとリモート アクセスの脆弱性により、特権が昇格される (2440591)

-

Windows XP / Server 2003 に欠陥。ルーティングとリモート アクセス

(RRAS) の NDProxy コンポーネントに欠陥があり、local user による権限上昇を招く。CVE-2010-3963

-

MS10-100 - 重要:

承認ユーザー インターフェイスの脆弱性により、特権が昇格される (2442962)

-

Windows Vista / Server 2008 / 7 / Server 2008 R2 に欠陥。

承認 ユーザー インターフェイス

(Consent User Interface) になりすまし可能な欠陥があり、local user による権限上昇を招く。

CVE-2010-3961

-

MS10-101 - 重要:

Windows Netlogon サービスの脆弱性により、サービス拒否が起こる (2207559)

-

Windows Server 2003 / Server 2008 に欠陥。Netlogon RPC サービスのユーザーインターフェイスに欠陥があり、DoS 攻撃を受ける。CVE-2010-2742

-

MS10-102 - 重要:

Hyper-V の脆弱性により、サービス拒否が起こる (2345316)

-

Windows Server 2008 x64 / Server 2008 R2 に欠陥。Hyper-V に欠陥があり、仮想マシン上の local user による DoS 攻撃が可能。

CVE-2010-3960

-

MS10-103 - 重要:

Microsoft Publisher の脆弱性により、リモートでコードが実行される (2292970)

-

Publisher 2002 / 2003 / 2007 / 2010 に 5 つの欠陥。

いずれも、remote から任意のコードの実行が可能。

-

MS10-104 - 重要:

Microsoft SharePoint の脆弱性により、リモートでコードが実行される (2455005)

-

-

MS10-105 - 重要:

Microsoft Office グラフィック フィルターの脆弱性により、リモートでコードが実行される (968095)

-

Office XP / 2003、Office Converter Pack、Works 9 に 7 つの欠陥。

Office 2007 / 2010 には欠陥はないが、多層防御の観点から修正されている。

Mac 版 Office にはこの欠陥はない。

関連: MS10-105: Image Filters Update

(Microsoft Security Research & Defense, 2010.12.14)

-

MS10-106 - 警告:

Microsoft Exchange Server の脆弱性により、サービス拒否が起こる (2407132)

-

Exchange Server 2007 に欠陥。RPC 呼び出しの処理に欠陥があり、認証されたユーザーが DoS 攻撃を実施できる。CVE-2010-3937

なお、修正は、独立した修正プログラムではなく、「更新プログラムのロールアップ 5」に含まれている。

事例が豊富で興味深い。いまどきの文書なので、クラウドに関する記述もある。

こんな記述も:

しかしながら、サービス妨害が故意か過失かを区別することは非常に困難であるため、利用者が事象のみをもって判断した場合、結果として攻撃意図を持たない「サービス妨害」か「サービス妨害攻撃」かを判別することが難しい。

そこで、完全ではないが、サービス妨害が故意か過失か区別するには以下の図に示すような方法が有効である。上記で示したとおり、表1.1のチェックシートの処理能力を超過する場合、該当システムにおける「サービス妨害」が発生した可能性を考え、次の図にあるような手順・対応を取る事で被害を軽減することができる場合がある。妨害発生時にはまず、自社側の問題ではないかどうかを確認し、次に発信者の誤設定・誤操作等ではないかどうかを確認することが大切である。また、これらのことが判断できない場合や、実際に攻撃されていることが予想される場合には、独立行政法人情報処理推進機構(以下「IPA」という。)や一般社団法人JPCERTコーディネーションセンター(以下「JPCERT/CC」という。)へ相談することが望ましいといえる。このように、必要な範囲を超えるアクセス等による被害に、攻撃意図が加わることで「サービス妨害攻撃」の可能性を考慮することが重要である。

(4) 所属する都道府県警察

犯罪に該当するようなDoS攻撃による被害の届出については、他のコンピュータ犯罪と同様、所属する都道府県警が窓口となる。次節で説明するように、DoS攻撃がもたらす被害は刑法で定める電子計算機損壊等業務妨害罪等の構成要素を満たす可能性がある。警察による捜査は、被害を受けた当事者による届出がなされることで開始されるのが一般的である。届出の前段階として、被害に関する相談を行うことも出来る。

なお、障害などの人為的要因によらないものを誤って届け出ることで混乱を招く恐れもあるので、届出に先立ち、情報セキュリティや情報通信ネットワークに関する知識をもった人に相談することが望ましい。

よくわからない場合は、まずは IPA や JPCERT/CC に相談してみてね。ということで。

》

日本の法人税率は高いか

(池田信夫blog, 12/10)

》

名古屋議会リコール署名の成否

河村・大村連合の誕生で激震

(週刊ダイヤモンド, 12/13)。

成立しました: 名古屋市リコール:住民投票が確定 有効署名、法定数超す

(毎日, 12/15)。おめでとうございます。

》

検察:「一部調書、検事の作文」 元幹部、総長に私信−−98年脱税事件

(毎日, 12/15)

私信を書いたのは、東京地検検事正などを経て、総長、東京高検検事長に次ぐ検察ナンバー3ポストの大阪高検検事長を最後に退官し、当時は中央更生保護審査会委員長だった増井清彦氏(77)。

前年の98年、水戸地検は水戸市の建設設備工事会社と同社社長を脱税で摘発し起訴したが、公判で弁護側から「取り調べ検事が異なるのに、参考人や被告の供述調書に全く同じ文章が多数あり、あらかじめワープロで作成したクローン(複製)調書の疑いがある」などと批判された。計16通322ページのうち166ページに重複箇所があるうえ、参考人2人の調書は23ページにわたって同一だったという。

増井氏は弁護側と知り合いだったことからこうした経緯を知り、私信を北島総長に提出。「一言一句同じ供述をすることは経験上あり得ない。かつてロッキード事件公判で被告側から調書について『検事の作文』で信用性がないという主張があり、当時は一笑に付したが、この調書については検事の作文といわれても仕方がない一面があるように思う」などと記した。

その上で「検事が強い予断を持ち誘導的な取り調べをした疑いを払拭(ふっしょく)できず、供述の信用性、任意性まで否定されかねない」と指摘。「発覚しなければよいというものではなく、虚偽公文書作成や証拠隠滅などの嫌疑を生じかねない」と批判した。さらに「事態は氷山の一角で、病弊は既に広くまん延しているのではないか」「検察官の取り調べや調書への信頼が失われれば検察運営上致命的」とし、再発防止を求めた。

しかし病弊はさらにまん延した、というのが現状ですかね。

》

高速道路の標識、「ヒラギノ」書体に iPadと同じ

(asahi.com, 12/14)。微妙な違いが大きな違いなのだけどなあ。

むしろ、公団ゴシックを著作権フリーにして、オープンな開発を促せばいいのに。

》

携帯フィルタリングの実態 警察庁が全国1500販売店に異例の覆面調査へ

(弁護士 落合洋司 (東京弁護士会) の 「日々是好日」, 12/14)

こういった、業者をいじめて警察の手先化し、人手をかけずに取締りの実をあげようとするのは、日本の警察の常套手段ですが、インターネットや携帯といった世界では、もう、そういった「岡っ引き方式」は通用しない、ということに、そろそろ気付いたほうが良いでしょう。

》

取り調べ暴言警部補、脅迫罪で立件へ…大阪地検

(弁護士 落合洋司 (東京弁護士会) の 「日々是好日」, 12/14)

警察官は立件しても、東京拘置所や大阪拘置所等で、連日連夜、怒鳴ったりわめいたりして暴言を吐きまくっている検事が立件されず放置されていることに、強い疑問を感じるのは、おそらく私だけではないでしょうね。

》

警察と検察と裁判所で何があったか 岡崎図書館事件(2の1)

(高木浩光@自宅の日記, 12/13)

》

シリーズ・クロールとDoSの違いと業務妨害罪と(31) - 千代田興産株式会社篠栗図書館に見るIT版ストックホルムシンドロームの病理

(サーバ管理者日誌, 12/7)。まるでヤクザ。

》

「記者会見オープン化」に冬、到来——菅政権の情報公開は鳩山政権より大幅に後退

(週刊・上杉隆, 12/9)

RealPlayer 14.0.0 / RealPlayer Enterprise 2.1.4 / Mac RealPlayer 12.0.0.1548 / Linux RealPlayer 11.0.2.2315 登場。計 27 件の欠陥が修正されている。

》

Passwords compromised at Gawker, Gizmodo, Lifehacker, Kotaku, Deadspin and more..

(Sophos, 12/13)

》

性描写漫画の販売規制、東京都議会委員会が可決

(asahi.com, 12/13)。前回反対の民主党が、今回は会派としては賛成に回ってしまったというのは、とても残念です。関連:

》

政治倫理審査会についての勉強会

(参議院議員 森ゆうこ, 12/13)

今、小沢元代表に対して政治倫理審査会への出席を求めることは、制度上正当性がない。

世論が、世論が、岡田幹事長はこう繰り返すだけで、私達の質問に、具体的かつ論理的に何も答えられなかった!

政治倫理審査会規定第2条第2項、〜申立て書に議員が行為規範等の規定に著しく違反していることを明らかにした文書を添えて〜申し立てるとある。

そこで私達は幹事長に具体的にどのような事実認定ができるのか質問した。

しかし何も説明出来ず、答えに窮して、「与党の幹事長がそれを答えることは事実認定につながるので答えられない」だって。

…だから、事実認定出来ないものを政治倫理審査会に申立てることはできないんですってば!

》

WikiLeaks 関連

》

Google Street View、再撮影で画質向上、公開停止方法も変更に

(slashdot.jp, 12/10)。公開停止依頼を出したことがある人は、新しい画像を確認した方がいいという話。

》

前田元検事がフロッピーディスクの最終更新日を捏造した本当の狙い

(The Journal, 12/13)

実は、(押収品の還付は)改ざんされたフロッピーディスクだけが還付されたわけではなく、上村氏の自宅から押収されたものがすべて仮還付ではなく本還付されたとのことです。

そのなかに最終更新日が「6月8日」になっているデータが入っているフロッピーがあるということがわかったのですが、弁護人はそれを見て「フロッピーデータが2枚ある」と思ったと話していました。6月1日が最終更新日のデータはすでに上村氏の取り調べで示されているわけですから、それが存在することは間違いない。であるならば、それとは別に6月8日のデータがあり、上村氏が何かを隠していて、本当のことを言ってないと疑っても無理はありません。そういう非常に大きな影響を弁護側に与えたという話を弁護人の方から聞いて、やはり、そこのあたりが狙いだったのかなと思いました。その意味では非常に巧妙なやり方で、公判を有利に進め、村木さんをなんとか有罪にするための手口だったのではと思います。

ということは、前田元検事の証拠改ざん事件の本質は何かというと、これは私はずっと前から言い続けていますが、本質は証拠の改ざんや犯人隠避にあるのではなく、特別公務員職権濫用そのものだということに、あらためて確信を持ちました。

》

感染被害急増中? 偽セキュリティソフト「Think Point」

(トレンドマイクロ セキュリティ blog, 12/13)

》

Chrome用機能拡張提供数は10,000件を突破してFirefoxに急接近(成長率では圧倒的に凌駕)

(techcrunch, 12/13)

》

情報ネットワーク法学会第10回研究大会

(壇弁護士の事務室, 12/11)

「Winny事件は、現在、弁護側が答弁書を出してから何の連絡もない状況です。いつ、どうなるかは私にも全く分かりません。」

》

11社から記録12件押収=大手接続業者も、強制捜査−テロ情報流出・警視庁

(時事, 12/11)、

プロバイダー11社から契約者情報・接続記録押収、テロ情報流出で警視庁

(産経 MSN, 12/11)

》

菅首相「今までは仮免許」「いよいよ本免許」

(asahi.com, 12/13)。一国の首相が「今までは仮免許」ってあり得ないだろ……。「いよいよ本免許」どころか、どう見ても「不合格」だし。

関連:

民主に厳しい審判、候補者4分の3が落選 茨城県議選

(asahi.com, 12/12)

茨城県議選−政権与党の公認候補が「あわや供託金没収」

(田中龍作ジャーナル, 12/13)。惨敗なんていうレベルじゃない模様。

テレビ各局は朝から「茨城県議選で民主党惨敗」と賑やかだ。だが実情は惨敗などという生やさしいものではない。選挙の体をさえなしていなかった。

逆風のなか推薦も含めて24人もの候補(現有6議席)を立てたため、新顔の多くは当選ラインから大きく外れる結果となった。なかでも目を覆いたくなるのが土浦選挙区だ。破れた新顔の得票が供託金没収ラインに近いのである。あと千票余り不足していたら法務局に預けた80万円は没収の憂き目にあっていた

無所属で出馬した候補が法定得票数に達せず供託金を没収されるケースはざらにある。ところが政権与党の公認候補が「あわや供託金没収」というケースは珍しい。

(中略)

昨年の総選挙で「茨城県医師会」はいち早く民主党支持を打ち出し、政権交代への流れを作った。その医師会が擁立した候補が「泡沫」に近い得票しか得られなかったことは皮肉という他ない。

茨城県議選:苦杯の民主、正面から逆風 陣営「中央悪い」

(毎日, 12/13)

土浦市区では連盟の組織内候補、奥田夏樹氏(41)が最下位当選者に9000票以上の差をつけられ大敗した。昨年衆院選で自民厚生族の重鎮、丹羽雄哉元厚相を破って初当選した大泉博子氏(茨城6区)の地元だ。大泉氏は奥田氏の事務所で悔しさをぶちまけた。

「中央が悪い。内ゲバに巻き込まれた。小沢元代表の発言が大きい。誰も民主に期待を寄せてくれなくなった」。奥田氏は、党本部のテコ入れがないことに不満をもらしながらも「これだけ評判が悪いと、(テコ入れがあっても)逆効果だったかもしれない……」と力なく語った。

東京都内へ通勤・通学する「茨城都民」が多く住み、中央政界の風に敏感とされる取手、竜ケ崎市などを含む衆院茨城3区内でも新人5人が全滅し、風向きの変化を示した。

守谷市区から立候補した新人で、月刊誌「マスコミ市民」編集長、石塚聡氏(52)は選挙戦で、菅直人首相とのパイプの太さを強調した。菅首相が政治家を志し落選を続けていた70年代、菅氏を自転車の荷台に乗せ2人乗りで一緒に選挙活動をしたというエピソードを必ず持ち出した。しかしわずか3230票しか獲得できず落選した。古くからの同志、菅首相にも批判の矛先が向かう。「中央政界の民主党の姿勢、総理の判断の誤りが影響した。地方の要素を超えていた」

菅首相:茨城県議選惨敗「政治とカネも原因」

(毎日, 12/13)。全部他人のせいですか。

2010.12.20 追記:

Exim つづき。

2010.12.25 追記:

Exim つづき: Exim への攻撃観測とセキュリティ更新についての注意喚起

(Debian JP Project, 2010.12.21)

》

尖閣諸島に石垣市議2人が上陸 南小島

(47news.jp, 12/10)

関連: 尖閣諸島に石垣市議の仲間均氏、箕底用一氏が上陸。仙谷由人官房長官は記者会見で「尖閣諸島への上陸は何人たりとも認めないという方針」と。しかしこれは「通達」であるため、通達に基づいて行政処分がなされたとしても、当該処分の違法を理由として取消しを求めることは可能。

(@hatakezo 畠山理仁, 12/10)

》

東京国際アニメフェア参加拒否=都の漫画規制案に抗議—出版10社

(Yahoo / 時事, 12/10)。コミック10社会

= 秋田書店、

角川書店、

講談社、

集英社、

小学館、

少年画報社、

新潮社、

白泉社、

双葉社、

リイド社が、「東京国際アニメフェア2011」の参加を拒否。

この他に、白泉社も参加拒否の模様。

関連:

》

浅川参事「漫画やアニメは誰が見ても読んでも同じで一つの理解しかできない」 島本和彦「じゃあ『あしたのジョー』が最後になんで真っ白になって笑ってるのか解釈を」

(togetter.com, 12/10)。島本先生がいいこと言ってますよ!

関連: 「あしたのジョーの方程式」

801さんの12/9 都議会傍聴レポートと感想

(togetter.com, 12/9)

吉「実写や文字がOKなのは何故?」 浅「実写は業界の規制団体がうまく作用している。小説は読む人によって様々な理解がある。その点、漫画やアニメは誰が見ても読んでも同じで一つの理解しかできないから」

どんだけ無知蒙昧なんだ。実写とアニメは同じなんだよ。実写と言っても、結局は 24fps とか 30fps とかでコマ送りしてるだけなんだよ。何も違いはないんだよ。

たとえば、「2001 年宇宙の旅」をそのまんまアニメでつくりなおしたら、一意に解釈できるようになるのか? ならないだろ、どう考えても。

東京方面関連:

》

Apache Software Foundation、約束どおりJCP ECを脱会

(sourceforge.jp, 12/10)。Java の明日はどっちだ。

》

Adware.smartad.d

(F-Secure blog, 12/10)。誤検知してたみたい。

日本語版: Adware.smartad.d

(エフセキュアブログ, 12/10)

》

進化系ムーミン (ムーミンの世界にどっぷり その(1))

(エフセキュアブログ, 12/10)。ムーミンの逆襲。

》

合衆国陸軍がリーク防止のため物理メディアの使用を禁止

(techcrunch, 12/10)

》

「公安情報」流出、被害の6人が告訴状 東京地検に

(asahi.com, 12/9)

公安情報流出関連:

テロ捜査資料流出 外国人らの身辺安全を徹底 国家公安委が異例の指示

(産経 MSN, 12/9)。そんなことするくらいなら、とっとと認めろよ。

警視庁、苦しい弁明…資料流出強制捜査

(読売, 12/4)

警察資料流出 警視庁は被害者なのか

(中日, 12/7)

警視庁資料:ネット流出1カ月 文書入手1万人超に

(毎日, 12/3)。「1万人超」は NetAgent の数字。

同社は「200人未満だった10月29日ごろであれば拡散を防ぐ技術もあった」と指摘し「1万人を超えた今は、拡散を防ぐのは物理的に無理だ」と話す。

テロ資料流出、警視庁が強制捜査 接続業者の情報押収

(日経, 12/3)

同庁などによると、10月28日にファイルが公開されて以降、多数のウィニー利用者が同内容のファイルを繰り返し「再公開」している。このため、同庁は早い時期に公開されたファイルのIPアドレスから、ウィニー利用者が契約しているプロバイダーを割り出し、契約者情報と接続記録の提供を求めてきた。

協力を要請した国内プロバイダーは数十社に上るが、このうち2社が「個人情報保護の観点などから、法的な手続きがなければ協力できない」などとしたため、差し押さえ令状の発付を受けて情報提供を受けたという。

今後は、提供を受けた情報をもとにウィニー上にファイルを公開した人物に聞き取るなどして、最初に捜査情報をウィニー上に流出させた人物の特定を急ぐ。

警察が追っているのは、あくまで Winny 方面なのか?

》

DQN続報

(極楽せきゅあ日記, 12/8)。「なるほど、こういうログの漁り方もあるんだなあって再認識しました」

》

Veeam社が米陸軍のCoN認証を取得(20101209-1)

(virtualization.info, 12/10)

》

FakeDiagnostics, Another Spin on FAKEAV

(trendmicro blog, 12/9)。にせアンチウイルスの次は、にせ診断ソフト。

》

タコイカウイルス「器物損壊に当たらない」 作成者、無罪主張

(ITmedia, 12/9)、

イカタコウイルス初公判 取り締まる法律なし、詐欺や著作権法違反での摘発わずか3件

(産経 MSN, 12/9)

だが、甲南大学法科大学院の園田寿教授(刑法)は「物理的に破壊したわけではなく、機能が失われたとまでいえないので、罪が成立するかは微妙」と話す。

ネット問題に詳しい岡村久道弁護士(大阪弁護士会)は「摘発がわずか3件にとどまるのも、立法が追いついていないから。ある意味別件で逮捕しているとも言える」と指摘する。

》

パスワードの変えどき

(yamdas.org, 12/6)、

パスワード定期変更云々

(pochi-pの日記, 2009.08.30)

共通セキュリティ設定一覧CCE概説 (パスワード編)みたいな文書で、やたら変更するようになっているのも影響しているんだろうなあ。

》

私たちは核兵器を作った

(NHK スペシャル, 12/19)。核兵器製造現場から。

日本の原発の現場というと、たとえば「日本の原発奴隷」なんて話があったりするわけですが、

US の核兵器製造の現場にはどんな話があるんだろう。

とにかく必見だなあ。

》

「CUE」と「WUE」——新たなデータセンターの環境負荷指標

「PUE」に続いてGreen Gridが策定した新指標の目的とは

(ComputerWorld.jp, 12/9)。Power Usage Effectiveness, Carbon Usage Effectiveness, Water Usage Effectiveness。

電力効率、温室効果ガス排出効率、使用する水資源の効率。

》

韓国通信委員会、フェイスブックが韓国のプライバシー法に違反していると認定

1カ月以内に是正策を講じるよう要請

(ComputerWorld.jp, 12/9)

Facebookは、ユーザーの個人情報を入手する際にユーザーの承諾を得るプロセスを改善する必要があると、KCCは表明した。

(中略)

韓国の情報通信ネットワークの利用促進とデータ保護に関する法律(Act on Promotion of Information and Communication Network Utilization and Information Protection)の第22条では、「情報通信サービス提供者が個人情報を集めようとする場合、ユーザーの承諾を得なければならない」とされている。

》

IE9 and Privacy: Introducing Tracking Protection

(IEBlog, 12/7)

》

中国政府がニコニコ動画をブロック対象に追加か、中国国内から閲覧が不可に

(gigazine, 12/10)

》

mixi「アクティビティ」13日に再開 オン・オフ選択可能に

(ITmedia, 12/9)。デフォルト ON なので注意。

》

岡崎市立図書館がHPの記載削除

(asahi.com, 12/10)

男性は取材に対して「閲覧障害は図書館システムの問題で起きたのに、今も私のアクセスが問題だったかのように記述している」などと答え、8日付の朝日新聞に掲載された。同館によると、削除は報道を受けての対応という。

なんだかなぁ……。「被害届を取り下げる」とか、

「librahack 氏のプログラムに問題はなかったと公式に文書で表明する」とか、

なぜしないんだろう。

》

中部電力で0.07秒間の電圧降下発生、四日市工業地帯に大きな影響

(slashdot.jp, 12/9)。基本的には、その程度の瞬降で停まる方が悪い、ということみたい。

ひょっとして瞬停じゃなく瞬降だから?

(slashdot.jp, 12/9) とか、

東芝は大本営発表 (slashdot.jp, 12/10)

なのでは?

とか、興味深い。

》

「可視化潰し」 〜法務省役人が“盗聴”〜

(田中龍作ジャーナル, 12/9)。いやぁ、こんなこと、本当にやってるんですね。

話が核心に迫り始めたところで「可視化議連」事務局長の辻恵衆院議員が意表を突いた—「法務省の役人が壁に耳をあてているからマイクのスイッチを切ろうか?」。辻事務局長は弁護士出身だけあって法務検察の手の内を知っているのだ。

「可視化議連」の会合が開かれているのは衆院第2議員会館・第7会議室。辻事務局長の指摘からやや間を置いて筆者は内側から扉を開けた。そこにいたのは、扉に耳をあてて盗み聴きしている男性だった。年は30代後半と見られる。

「法務省の方ですか?」と筆者が尋ねると「そうです」とバツが悪そうに答えた。

「何で扉に耳を当ててるんですか?法務省の人が盗聴みたいなことしていいんですか?」

「扉が厚くて話は聞こえてませんよ」

「聞こえないのに何で長いこと耳を当ててるんですか?」

》

死刑求刑の殺人事件で無罪判決

》

Updates: ProcDump v3.0, AccessChk v5.01 and a new Mark's Blog Post

(Sysinternals Site Discussion, 12/9)

出ました。

* Fixed crash in zip extract method (possible CWE-170).

* Paths with NULL in them (foo\0bar.txt) are now considered as invalid (CVE-2006-7243).

* Fixed a possible double free in imap extension (Identified by Mateusz Kocielski). (CVE-2010-4150).

* Fixed NULL pointer dereference in ZipArchive::getArchiveComment. (CVE-2010-3709).

* Fixed possible flaw in open_basedir (CVE-2010-3436).

* Fixed MOPS-2010-24, fix string validation. (CVE-2010-2950).

* Fixed symbolic resolution support when the target is a DFS share.

* Fixed bug #52929 (Segfault in filter_var with FILTER_VALIDATE_EMAIL with large amount of data) (CVE-2010-3710).

機能停止されたのは Firefox 4 beta 8 の話だが、実装にではなく、プロトコル自体に欠陥があった模様。

CVE-2010-4508

では「Firefox 4 beta における実装」が問題だとされているけれど。

たとえばFirefoxはFirefox 4 Beta 7でもWebSocketの機能を提供している。サポートしているプロトコルバージョンは76。バージョン76に対応したWebSocket実装にはほかにもChromeやSafariなどがあるほか、Opera 10.70開発版にも導入されている。

他のブラウザの動向は今のところ不明みたい。

Firefox: 3.6.13 / 3.5.16、

Thunderbird: 3.1.7 / 3.0.11 が公開されています。

計 11 件 (MFSA 2010-74 〜 MFSA 2010-84) の欠陥が修正されています。

なお、Thunderbird 3.0 系列は 3.0.11 で終了だそうです。

Thunderbird 3.0.11 は Thunderbird 3.0 の最後のセキュリティアップデートとなりますので、早めに 3.1 へアップグレードしてください。

Firefox 3.5 系列は、まだまだ続くんですかね……。

SeaMonkey

2.0.11 も出ています。

セキュリティ修正が含まれています。というか、セキュリティ修正のみ?

XML-RPC リモートパブリッシングインターフェースの一定の環境において、投稿者または寄稿者権限のユーザーが本来権限のない投稿を編集、公開、削除できてしまう問題を修正。 (r16803)

緊急 x 2、重要 x 14、警告 x 1 = 17 件 (欠陥数: 40)。IE あり (緊急 x 1)、Office あり (重要 x 2)、Exchange あり (警告 x 1)。SharePoint もあるよ。

関連:

》

Twitter トレンドポイズニングの手口

(シマンテック, 12/7)

》

自由の彼方の変わることなき独占? ティム・ウーの新刊『The Master Switch』

(yomoyomoの「情報共有の未来」, 12/9)

》

続パスワードの定期変更は神話なのか 続パスワードの定期変更は神話なのか

(ockeghem(徳丸浩)の日記, 12/9)

》

セキュリティキーワード2010 (LAC)。奥天さん情報ありがとうございます。

「女子会」ってセキュリティキーワードなんだ……。

》

「二人に一人がデータ損失絡みのトラブルを経験、うち半数は解決できず」---トレンドマイクロが調査

(日経 IT Pro, 12/8)。note PC にも HDD を 2 台積めるようにしてほしい。

マジで。SSD + バックアップ用 HDD、でも可。

》

米国の特許管理会社、特許侵害でSymantecやMcAfeeなど9社を提訴

(日経 IT Pro, 12/9)。Intellectual Ventures 。

セキュリティ系では

Check Point, McAfee, Symantec, Trendmicro

が対象となっている。

》

マカフィー、国内初のAndroid向けセキュリティサービス、ソフトバンク向け

(Internet Watch, 12/9)。「スマートセキュリティpowered by McAfee」。「スマートフォン基本パック」(月額498円) に含まれているのかな。

》

セキュアブレイン、スキャン機能を強化した無料ウイルス対策ソフト

(Internet Watch, 12/7)。「gred AntiVirusアクセラレータ 2.0 Free」

》

WikiLeaks 方面

》

自民・石破氏、大連立「脱小沢の民主なら」 可能性に言及

(日経, 12/9)。うわ……。非小沢な民主党 = 自民党、と明言しているようなものだなあ。わかりやすいと言えばわかりやすいのだが。

》

W32.Yimfoca.B - マルウェアのローカライゼーション

(シマンテック, 12/6)。日本語対応済。

050IP電話の不正利用による国際通話に関する注意喚起について

関連:

「NTT Com の050IP電話サービスでは推奨していないIP-PBXソフトウェアをご利用の場合」ですかね……。

元ねたはこちら: PREPARING FOR THE SPACE SHUTTLE

PROGRAM’S RETIREMENT:

A REVIEW OF NASA’S DISPOSITION OF INFORMATION

TECHNOLOGY EQUIPMENT

(NASA, 2010.12.07)。ケネディおよびジョンソン宇宙センター、エイムズおよびラングレー研究センターに関する、NASA の監査レポート。

gigazine の記事は

ComputerWorld

からの孫引きなので、いまいちよくわからない感が。

使用済みコンピュータを売却する際には、データを消去し、かつ、消去されていることを検証する必要があるのだけれど、

ケネディの管理者は、検証に失敗した場合でも通知を受けていなかった。

ジョンソンとエイムズでは、そもそも検証を行っていなかった。

ケネディ、ジョンソン、エイムズでは、承認されていないソフトウェアを使用していた。このうちケネディだけは、独立請負業社による検証を行っていた。

730 の内 14 に、データが残ったままだった。

これらは検証に失敗したことを示すラベルをつけられて廃棄施設に戻されたが、そこからおおもとの持ち主に返却されることはなく、データが消されている PC といっしょに外部に出されてしまった。

NASA で承認されているのは Secure Erase、DBAN、WipeDrive/WipeDrive Pro のみ。

ケネディとジョンソンの政府施設では Symantec の DataGone が使われていたが、これは NASA だけでなく、連邦政府のいずれの機関でも承認されていない。

ジョンソンの請負業社 L&M Technologies は

DBAN と Active@KillDisk を併用していた。Active@KillDisk は

NASA に承認されていない。

エイムズの管理者は BCwipe を推奨していた。

これは DOD には承認されているが、NASA には承認されていない。

コンピュータを外部に出す際にハードディスクを取り外す作業に関して、ラングレーでは、取り外されたハードディスクの記録が適切になされていなかった。

ケネディでは、外されたハードディスクが、外部からアクセス可能なゴミ箱に入れられていた。

多数のハードディスクが転がっているゴミ箱の写真あります。

ケネディの廃棄施設においては、販売準備がなされたはずの PC に、

NASA の IP アドレス情報が記載されたままになっていた。

》

WikiLeaks 方面

サウンドバイトにご用心。国際指名手配のWikiLeaks創始者ジュリアン・アサンジ、「性犯罪」容疑の中身とは?

(gizmodo, 12/6)

The Strangest Blog Thread Yet on the Swedish Charges, uh - Not Charges - Against Julian Assange

(Progressive Alaska, 8/23)。7 Steps to Legal Revenge by Anna Ardin ですか……。

Wikileaks創始者、ジュリアン・アサンジ氏が逮捕

(slashdot.jp, 12/7)

Twitter、「Trending Topic」 を検閲してる? (slashdot.jp, 12/7)

創設者逮捕 織り込み済み ウィキリークス公開は継続

(東京新聞, 12/8)

Spam Carrying WikiLeaks Worm

(Symantec, 12/8)。こういうオマケも湧いてくるので注意しませう。

関連:

WikiLeaks(ウィキリークス)ワームをダウンロードさせるスパム

(シマンテック, 12/8)、

「ウィキリークス」をかたる悪質メール出現、目的はウイルス感染

(日経 IT Pro, 12/9)

小額支払いサービスFlattrがWikiLeaksの生き残りの鍵を握っているかもしれない

(techcrunch, 12/8)

アサンジ、タイム誌「今年の人」投票で依然トップ。ジョブズ、ザッカーバーグを圧倒

(techcrunch, 12/8)

スイス公社:ハッカー攻撃でまひ ウィキリークス口座閉鎖

(毎日, 12/7)

Wikileaksのミラーサイト

(cNotes, 12/7)

》

東京都青少年健全育成条例改正案方面

》

あかつき、金星周回軌道への投入に失敗。次回のチャンスは 6 年後

》

民主党政権の「いんちきオープン記者会見」

(田中龍作ジャーナル, 12/8)

菅首相は「私の会見はオープンになっている」と胸を張り、「各閣僚にはできるだけオープンにするよう閣議なり閣僚懇なりで申しあげたい」と述べた。前段の答えは『嘘』、後段は『無意味』だ。

》

マルウェア解析の現場から-06 「DGA」

(トレンドマイクロ セキュリティ blog, 12/8)

》

MS MVP Open Day関係のメモ

(ハニーポッターの部屋, 12/8)

》

きれいに、もっと使いやすく。ストリートビューの画像を更新しました。

(Google, 12/8)

》

モバゲーに公取委立ち入り 他社へのゲーム提供妨害容疑

(asahi.com, 12/8)。きましたね。「独占禁止法違反(拘束条件付き取引)の疑い」だそうです。

関連:

》

幸福の科学「実在する宇宙人が、カードゲームになりました!」

(やや日刊カルト新聞, 12/8)。すごいな……。MIB もびっくり。

》

岡崎図書館事件、岡崎市は「被害届」の取り下げを

岡崎図書館問題 起訴猶予の男性、謝罪要求

(asahi.com, 12/8)

私にとって重要なポイント(朝日新聞記事)

(librahack.jp, 12/8)

私個人としては、「障害発生当時はお騒がせしてすいませんでした」という気持ちがありますので、謝罪云々ということにはこだわっていません。

それよりも、これが前例となって、他の技術者の皆さんに迷惑がかかることを心配しています。今後ほかの技術者の皆さんが、同じ状況に出くわしたときに、私と同じように逮捕され、犯罪者とみなされてしまうことを心配しています。

現時点では、9月1日の公式発表「岡崎市立中央図書館のホームページへの大量アクセスによる障害について」は有効で、警察への被害届は出されたままという状態です。

図書館長と面談してお話はしましたが、公式な発表が出ていない限り、「この事件が犯罪だった」という事実は認められたまま解消しません。

公式に「これは犯罪ではありませんでした」と発表して頂けることを願っています。

岡崎市に求められているものは何か 岡崎図書館事件(12)

(高木浩光@自宅の日記, 12/7)

実は、中川さんは、釈放されるときに、真っ先に図書館へ謝りに行く*2つもりだったのだそうだ。ところが、釈放の間際に、O警部補から「図書館には行かなくていいから」「俺が代わりに伝えておいてやるから」「図書館には言っておくから」と、止められたのだという(「Librahackメモ」の6/14「不起訴で釈放された」に詳細な記述がある)。中川さんは、釈放時に謝りに行かなかったこの事情を、この席で三浦主任に伝えた。三浦主任は、神田記者から既にその話を伝え聞いていたそうで、「警察からそういう話はありませんでしたよ」とのことだった。*3

『パネル討論会:「岡崎市中央図書館ウェブサーバ事件」から情報化社会を考える』において、

大屋准教授から「今回の事例はポテンヒット、みんなもう一歩ずつがんばりましょう (ただし今回の件では、検察と裁判所は除く)」

というようなお話があったのですが、

マッシュアップしたい人がもう一歩がんばらなければならないことは、結局こうかなあ。

事実と異なる調書には絶対に署名しない

警察の言うことは絶対に信用しない

この一歩はハードル高いなあ。

QuickTime 7.6.9 登場。15 件の欠陥が修正されている。

ClamAV 0.96.5 に関して、以下の CVE が出ています。

Windows 版の Adobe Illustrator CS5 15.0.1 以前に、DLL 読み込みに関する脆弱性。

Mac 版には影響しない。

CVE-2010-3152

Illustrator CS5 15.0.2 で修正されている。

更新プログラムを適用すればよい。

》

銀座眼科・溝口被疑者逮捕 レーシック集団感染の背景

(JANJAN blog, 12/7)

》

郵政恋しの米国に嫌われる小沢、亀井氏 (田中龍作ジャーナル, 12/3)

》

「反検察・反マスコミ」〜右も左もなくなった

(田中龍作ジャーナル, 12/5)

》

Windows標準のスキャンディスクよりも詳細にディスクエラーを調べて修復してくれるフリーソフト「CheckDisk」 (gigazine, 12/5)

》

ずっと保管されていたカメラの中から真珠湾攻撃当日の写真が見つかる

(gigazine, 12/6)

》

MIAU 設立3周年記念パーティー開催のお知らせ

(MiAU, 12/6)。2010.12.20、東京都中央区、一般4000円。

》

12.3大規模デモで見えた統一協会(統一教会)の現在

(やや日刊カルト新聞, 12/7)

》

「幸福度調査」の調査結果データを入手したい

(回答する記者団, 12/5)

》

世界ゲーム革命

(NHK スペシャル, 12/12 放送予定)

》

グーグル、著作権保護対策の強化計画を発表

削除依頼への対応迅速化など、今後数カ月間に4つの施策を実施

(ComputerWorld.jp, 12/6)

》

That’s One Small Step for Law Enforcement

(ESET blog, 12/6)。

関連:

Computer expert jailed after hacking victims' webcams

(Guardian, 11/23)

》

異なる字体の相互運用を可能にするIVS技術促進のための協議会を設立

(Microsoft, 12/6)

》

大阪大学サイバーメディアセンターとマイクロソフトがITを活用したエネルギー消費の可視化に関する実証実験を開始

(Microsoft, 12/7)

》

インターネット脅威マンスリーレポート - 2010年11月度

(トレンドマイクロ, 12/3)

関連: 多機能不正プログラム「プロラコ」が急浮上−2010年11月の脅威動向を振り返る

(トレンドマイクロ セキュリティ blog, 12/6)

》

セキュリティソフト(アンチウイルスソフトなど)の設定方法

(秀まるおのホームページ)。こんなページがあったのね。

12/6 付で、

AVG Antivirus 2011等と秀丸メールの利用

が新たに追加されたようです。

》

WikiLeaks cables reveal secret Nato plans to defend Baltics from Russia

(Guardian, 12/6)

》

Viewing cable 09MOSCOW2723, INTEL'S CRYPTO IMPORTATION WAIVER: LESS THAN A

(WikiLeaks, 12/1)。Confidential。

Summary: Intel representatives recently briefed us on

the waiver it received to import 1,000 encrypted platforms

for the development of software. Intel was able to by-pass

the cumbersome licensing process by engaging in high-level

lobbying and capitalizing on Russia's desire to become a

"knowledge-based" economy. Contrary to recent Russian

statements, this waiver does not appear to represent a

breakthrough in the importation of commercial products with

cryptographic content. Russia continues to operate under the

old regulations; proposed new regulations do not meet the

terms of the 2006 U.S.- Russia side agreement on

cryptography.

関連: WikiLeaks、インテルがロシア暗号化製品輸入法を回避した経緯を公開

同社上層部によるロビー活動の状況を報告する米国国務省の公電で

(ComputerWorld.jp, 12/6)

》

The Battle of WikiLeaks

The first serious infowar is now engaged. The field of battle is WikiLeaks. You are the troops. #WikiLeaks

(@JPBarlow John Perry Barlow, 12/3)

Wikileaks hounded?

(国境なき記者団, 12/4)

This is the first time we have seen an attempt at the international community level to censor a website dedicated to the principle of transparency. We are shocked to find countries such as France and the United States suddenly bringing their policies on freedom of expression into line with those of China. We point out that in France and the United States, it is up to the courts, not politicians, to decide whether or not a website should be closed.

French web host need not shut down WikiLeaks site: judge

(france24.com, 12/6)

Wikileaks: Swiss bank freezes Julian Assange's account

(BBC, 12/6)。兵糧攻め。

MasterCard pulls plug on WikiLeaks payments

(CNET, 12/6)。これも兵糧攻め。

Revealed: Assange ‘rape’ accuser linked to notorious CIA operative

(The Raw Story, 12/6)

Julian Assange to be questioned by British police

(Guardian, 12/7)

ザ・シーズン・オブ DDoS、ウィキリークス版

(Panda Security Japan オフィシャルブログ, 12/7)

Payback作戦は "アサンジの逆襲作戦" へ拡大 (Panda Security Japan オフィシャルブログ, 12/7)

》

鈴木宗男氏 収監直前インタビュー!「間違った権力とは断固闘う」

(The Journal, 12/7)。

関連:

》

最近のネットデマについて (最速転職研究会, 12/6)。『「あなたのGmailをすべて盗まれる」問題』、『mixiアプリで個人情報漏洩する騒動』。

-

CVE-2010-2761

-

CGI.pm < 3.50 および CGI::Simple <= 1.112 において、

MIME 境界文字列が固定されているために、remote から任意の HTTP ヘッダを挿入して HTTP response splitting 攻撃を実行できる。

この欠陥は CGI.pm 3.50 では修正されている。

-

CVE-2010-4410

-

CGI.pm < 3.50 および CGI::Simple <= 1.112 に CRLF インジェクションを許す欠陥があり、remote から任意の HTTP ヘッダを挿入して HTTP response splitting 攻撃を実行できる。

この欠陥は CGI.pm 3.50 では修正されている。

-

CVE-2010-4411

-

CVE-2010-2761 は CGI.pm 3.50 で修正されたはずが、実は直り切っていない模様。

-

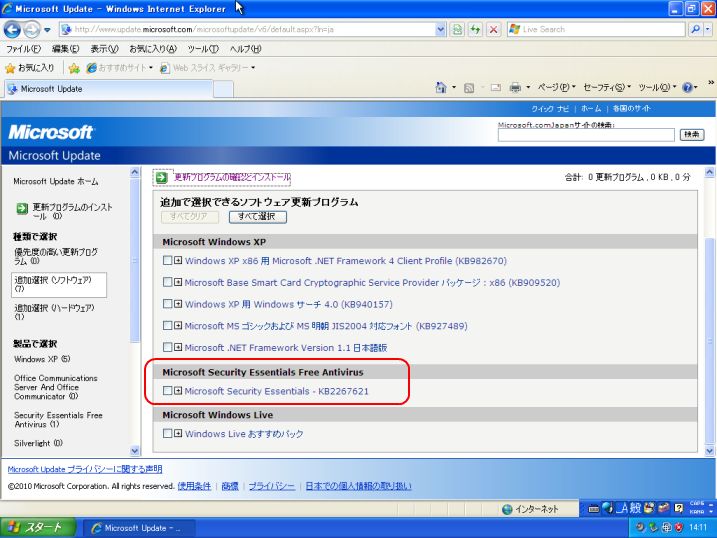

Microsoft Security Essentials はオプションの更新プログラムとして提供されます

-

これ、KB 2267621

(2010年11月17日 - リビジョン: 1.0) には「Windows Update」と書かれているのですが、実際には Microsoft Update

でないと出てこないようです。

……念のため確認してみたら、KB 2267621 英語版にはちゃんと Microsoft Update と書かれていた。

Microsoft is offering Microsoft Security Essentials as an optional update to Windows XP, Windows Vista, and Windows 7 users who subscribe to Microsoft Updates.

OpenSSL Security Advisory: TLS extension parsing race condition

-

OpenSSH 5.3 以降に実験的に含まれている (デフォルトでは有効とならない)

J-PAKE プロトコル実装に欠陥があり、共有鍵を知らなくても認証を成功させることができてしまう。CVE-2010-4478

CVS 上では修正されている。

2011.02.22 追記:

OpenSSH 5.7/5.7p1

で修正されている。そもそも実験的サポートだからなのか、リリースノートに記載されてない。

OpenSSL 0.9.8〜0.9.8p / 1.0.0〜1.0.0b に 2 つの欠陥。

OpenSSL 0.9.8q / 1.0.0c で修正されている。また、CVE-2010-4180

用の patch が添付されている。

なお、OpenSSL 1.0.0b における OpenSSL Security Advisory: TLS extension parsing race condition

の修正には不具合があり、あわせて OpenSSL 1.0.0c で修正されている。

》

東京都青少年健全育成条例改正案方面

》

「自殺」を迫られている、出版メディア

(版元ドットコム, 12/3)。流出「公安テロ情報」全データ について、第三書館 北川明社長から。

オリジナルデータが転がっている現状は変わらないですからねえ。

関連:

》

09STATE15113: REQUEST FOR INFORMATION:CRITICAL FOREIGN DEPENDENCIES (CRITICAL INFRASTRUCTURE AND KEY RESOURCES LOCATED ABROAD)

(cablesearch.org)。海底ケーブルねた。

》

「NHK番組改変裁判記録集」、どうどうの1万2600円!〜買うてとは言わん、図書館で申し込んで!

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 12/6)

その際、予告していた、「NHK番組改変裁判記録集」がとうとう完成した。値段は、どうどうの1万2600円。説明したとおり、訴訟をできるだけ再現しようとしたもので、証人尋問が調書そのまま掲載されているだけでなく、証人尋問で証人に示された証拠もほとんどが掲載されている。このような本が市販されたことはかつてないのではないだろううか。

ぜひ、一度書店で手に取った上、地元の図書館に購入を依頼してほしい。前回も書きましたが、「尋問マニアはぜひ、ご購入を!」

》

コンピュータウイルス・不正アクセスの届出状況[11月分]について

(IPA, 12/6)

》

EMETによるSEHOP実装の改良の提案

(フォティーンフォティ技術研究所, 12/6)。村上さん情報ありがとうございます。英語版もあります。

》

アナライジング・マルウェア−−フリーツールを使った感染事案対処

(オライリー・ジャパン, 12/18 発売予定)

》

電子メールソフトのセキュリティ設定について

(JPCERT/CC, 12/6)。具体的に取りあげられているのは:

》

スクープ!妻が告発「夫は秋田県警に殺された」

(壇弁護士の事務室, 12/6)。津谷弁護士の件。

》

レアアースに手を焼く中国

(日経 BP, 12/3)

日本では、尖閣問題の報復のように受け取られた資源保護政策だが、中国ではその前から進めてきた政策の延長であり、中国の資源政策をかじっている専門家の間では常識に属することだった。

では、今回の輸出規制が政策として妥当なものだったのかどうか、である。日本など需要国の事情はここでは置いておく。実は、中国国内で混乱が始まっているのだ。

中国政府の輸出制限でレアアースは高騰した。価格が上昇するに連れ、中央政府の"防衛線"を突破して、資本は"開発現場"に流れ込んできた。現在、中国のレアアース開発は前代未聞の活況を呈しているのである。中国政府から見れば、意図したようにレアアースを統制できていない。

中国のレアアース産業を冷静に分析するならば、無秩序、無政府状態にあると言って過言ではない。

(中略)

「資源戦略に基づいてしたたかに行動する中国」という海外から見たときのイメージからはほど遠い現実が、中国国内にはある。自分たちの政策が市場や産業全体にどのような影響を及ぼすかを注意深く見通すことをせず、輸出制限を安易に打ち出した中国政府の姿は、したたかどころか、場当たり的以外の何ものでもない。

》

DVDビデオのリッピングも違法化へ

(slashdot.jp, 12/5)

》

Google、著作権侵害コンテンツ検索用語のオートコンプリート機能などをブロックへ

(slashdot.jp, 12/4)

》

ウイルス検索エンジン VSAPI 9.205 公開のお知らせ

(トレンドマイクロ, 12/6)

■VSAPI9.205の新機能

1.暗号化ソフトウェアとの競合が改善

2.Citrix User Profile Managerとの競合が改善

》

任意接種は「受けなくていい」は間違い! 日本の予防接種は“非公開・情報不足”だらけ?

(日経トレンディネット, 12/6)

》

情報セキュリティにおける人的リソースの確保や従業員の意識の低さが課題

〜「企業における情報セキュリティ実態調査2010」を実施〜

(NRIセキュアテクノロジーズ, 12/3)

》

海の向こうの“セキュリティ”

第51回:韓国で初の「スリーストライク」発動

(Internet Watch, 12/6)

昨年7月7日に発生した大規模DDoS攻撃をきっかけに昨年9月から検討が進められて来た「ゾンビPC防止法」がようやく法案(悪性プログラム拡散防止などに関する法律案)としてまとめられ、近々、国会で議論されることになるようです。これは、ゾンビPC(ボット感染PC)のインターネット接続を一時的に遮断してボット除去対策(のサイトなど)に誘導することなどを骨子としたもので、昨年のDDoS攻撃発生時に、攻撃に使われていたボット感染PC のネットワーク遮断に手間取った痛い経験から、検討が進められていたものです。他にもこの法案では、ボット感染拡大防止に必要な、ユーザーやサービスプロバイダー、それぞれの責任(役割分担)などを定めています。

法規制に関しては「イケイケ」のイメージがある韓国ですが、この「ゾンビPC防止法」に関しては、法案の提出までに1年以上もの時間がかかっています。さすがに「ネットワーク遮断」となると、関連法にも手を入れなければならないですし、関連組織・企業などとの調整にも相当の苦労があるようです。

それでも、そこはやはり韓国。現時点の法案にもかなり「イケイケ」な項目があります。それは、ネットワーク遮断命令に従わない者(事業者)に対して2000万ウォン(約145万円)以下の過怠金を科すというもの。さらにISPやコンピューター販売事業者に対して、ユーザーにワクチンソフトのインストールなどの情報を提供することを義務付け、それを怠った場合にも同じく2000万ウォン以下の過怠金を科すというのです。

》

中国 : 粉ミルク事件の活動家に対する判決に非難

(アムネスティ・インターナショナル日本, 11/10)。これはひどい。

》

「羽田深夜便」は本当に快適か? 乗ってわかった“10のこと”

(日経トレンディネット, 12/6)

筆者はロサンゼルス空港近くのホテルにチェックインし、ホテル内で軽く食事を済ませ、シャワーを浴びて21時ごろには就寝した。翌日は朝6時前に目が覚め、朝食後すぐに観光に出かけたが、日中も眠くなることがなく、時差に体がなじんだことを体感した。これまでは午前中にロサンゼルスに到着する便が多く、午後は眠くて仕方なかったのだが、これほど体がラクだったことはなかった。これこそ深夜便の恩恵といえる。旅行者はもちろん、ビジネスパーソンにとっても朝からしっかり活動できる点は大きいだろう。

》

ウィキリークスの衝撃

(The Journal, 12/5)

権威ある者が認めない事は書かないのが日本のメディアの伝統である。逆に言えば権威ある者が言うことは裏もとらずに垂れ流す。検察の「でっち上げ」を垂れ流して国民を「政治とカネ」のマインドコントロールにかけた事などその典型である。

10月初めにNHKが「核を求めた日本」というドキュメンタリー番組を放送した。60年代の終わりに佐藤栄作政権が核武装を検討した事を日本とドイツの元外交官の証言を基に番組にしていたが、その時点で日本のメディアはまったくと言っていいほど反応しなかった。ところが11月末に外務省が調査報告書を発表して事実を認めると初めて大きな記事になった。自分の目と耳で取材して記事にする事をせず、当局が発表すれば記事にするという伝統が見事に現れている。

》

人体の冷凍保存を行う財団に対する内部告発の手記「人体冷凍 不死販売財団の恐怖」の衝撃的な写真を公開

(gigazine, 12/3)。こんな状態で「保存」しているのですか……。

》

クラスター爆弾:「国内使用認めよ」米国、アフガンに圧力

(毎日, 12/5)。WikiLeaks ねた。

これですかね: US embassy cables: Afghanistan 'goes it alone' on cluster bomb treaty

(Guardian, 12/1)

MSE を Windows Update で流すの件の KB。日本でもはじまっているそうです。上西さんから (情報ありがとうございます)

ウイルス対策ソフトを導入していない Windows XP SP3 で Microsoft Update

をかけたところ、

「追加で選択できるソフトウェア更新プログラム」項の