セキュリティホール memo - 2010.11

Last modified: Mon Jan 10 22:26:29 2011

+0900 (JST)

このページの情報を利用される前に、注意書きをお読みください。

》

岡崎図書館方面

》

WikiLeaks、外交機密を含む米国外交電文25万本を公開へ

(slashdot.jp, 11/28)。関連:

》

「ゴジラ」「マタンゴ」「獣人雪男」円谷作品を特集上映

(asahi.com, 11/29)。獣人雪男キターーーーーーーー !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

オフィシャル: 『定本 円谷英二 随筆評論集成』出版記念

没後40年 特技監督・円谷英二の世界 (新文芸坐)。獣人雪男は 12/4。

》

EFF's Guide to Protecting Electronic Devices and Data at the U.S. Border

(EFF, 11/24)

》

田母神氏は結局、ただの目立ちたがり屋 (JANJAN blog, 11/24)

》

トラの生息数が激減

(国連情報誌SUNブログ対応版, 11/25)。密猟だそうで。

》

クラウド・サービスの契約条項に注意すべし

プロバイダーに有利なさまざまな条項が調査で浮き彫りに

(ComputerWorld.jp, 11/24)

調査対象となった契約のうち、契約条件が、当事者双方の書面による合意によってのみ変更されることが明記されているのは、Google Apps Premier、Iron Mountain、Salesforce CRMの3つだけだという。

》

第21回まっちゃ139勉強会。2010.12.18、大阪府寝屋川市、一般1000円。

》

共産・小池政策委員長、民主党の変質を厳しく批判

(JANJAN blog, 11/23)

》

和歌山県知事選挙、民主党「失神KO負け」の衝撃

(JANJAN blog, 11/29)。「トリプルスコアの大惨敗」。

》

検察のやりくち

不利な証拠、指摘受け開示 大阪地検 地裁は無罪判決

(asahi.com, 11/28)。これ、証拠隠し話だったのか。

弁護人の戸谷茂樹弁護士によると、女性は痴漢の被害を受けたとされる時間帯に、知人に「あとでかえります」というメールを送信。しかし、メールには体を触られていることを知らせる文言はなかった。府警は逮捕直後にメールの存在を把握して報告書にまとめたが、地検は女性に声をかけて断られた男性が胸や尻を触ったとして同条例違反の罪で起訴。公判でもメールを証拠提出しなかった。

証人として出廷した女性への尋問でメールの存在が明らかになり、戸谷弁護士が「メールに被害のことが書かれていないのは不自然」として証拠として出すよう要求。検察側は公判の終盤になって開示し、地裁が10月上旬に証拠採用した。

検察による証拠隠しは日常的に行われているようですね。

「裁判における無制限全証拠開示」の実現が必要。

産経の記事からは、証拠隠しがあったことは全くわからない:

痴漢で起訴された男性に無罪判決 「被害直後の女性メールに不自然さ」

(産経 MSN, 11/26)

》

15歳以下の水着写真も対象・ジュニアアイドル誌を規制対象に 橋下府知事に答申

(産経 / ITmedia, 11/26)。はぁ……。

》

ファイルを人質に身代金要求、新手の「ランサムウェア」が出現

(ITmedia, 11/29)

関連か: GpCode-like Ransomware Is Back

(securelist.com, 11/29)

》

P2P関連サイトや偽造品販売サイト、70以上を米当局が閉鎖

(ITmedia, 11/29)。例

》

電気ストーブは5年間で999件の事故、102名の死亡

製品安全センターが注意を呼びかけ

(家電 Watch, 11/26)

》

「イカ娘」の直販写真、送り状に書かれた斬新な品名 ほか

(Internet Watch, 11/29)。やってくれるじゃなイカ。

》

海賊版の業務使用で全国初、代表取締役男性と法人を送致

(ACCS, 11/26)

》

「ウイルス感染は論外」G DataがプロレスラーNOSAWA選手と共闘

(Internet Watch, 11/26)。なんかもう、こういうものでしかアピールできないんだろうか。

そういえば、カスペルスキーは AKB48 ですが、セールス効果はあったんですかねえ。

》

「きっと良くなるよ」ピクサーも10代LGBTの自殺防止キャンペーン動画を公開

(みやきち日記, 11/28)

》

反対声明続々! 週明け一斉に会見・集会も

(青少年条例と児童ポルノ法改定による表現規制を考える, 11/27)

関連:

マイクロソフト セキュリティ アドバイザリ (2269637)

安全でないライブラリのロードにより、リモートでコードが実行される

iceiv+putty

(ice.hotmint.com, 2010.08.28)。

PuTTY svn 8965 + PuTTY 0.60 ごった煮版 2007年8月6日版 + 独自 patch なものが公開されています。

DLL 読み込みに関する脆弱性についても独自に対応されているようです。

りょうさん情報ありがとうございます。

ちなみに、本家 PuTTY

では、2010.09.13 ごろに対応されているようです。最新の svn 版ソース、および

ダウンロードページにある最新の development snapshot

では直っている模様です。

》

欧米セキュリティ事情の新潮流

新常識になる「トークナイゼーション」

(日経 IT Pro, 11/26)

》

欧米セキュリティ事情の新潮流

SSLでは不十分、クラウド時代の暗号化

(日経 IT Pro, 11/25)。End-to-End application-level Encryption ですか……。

関連:

》

「SNSでのウイルス感染の危険度はメールより10倍も高い」ウイルス専門家が最新動向を報告

(日経 IT Pro, 11/26)。G DATA 調べ。

》

フィッシングねた

(so-net セキュリティ通信)

》

狙われるオンラインゲームのアカウント

(so-net セキュリティ通信, 11/26)

》

StartCom Free SSL Certification Authority

(startcom.org)。こんなのがあるのですね。

The StartCom Certification Authority is today supported by most important platforms like Microsoft Windows, Apple Macintosh OS X and many Linux operating systems and browsers like Internet Explorer, Mozilla Firefox, Safari and Google's Chrome provide built-in support. Should you be using an older or unsupported browser you may import our CA certificate.

2010.11.29 追記:

StartComの実質的な問題は、ケータイサイトで使えないこと。IE6は大丈夫だったけど、Updateが当たってないと駄目かも

(@ockeghem 徳丸 浩, 11/29)

》

AKARI 1.0.5 を公開しました。

(熊猫さくらのブログ, 11/22)

》

国連委、不当な処刑への非難決議から、性的指向についての文言を削除

(みやきち日記, 11/19)。そういう国がまだまだ多いということだよなあ。

In favor of the amendment to remove sexual orientation from the resolution on extrajudicial, summary or arbitrary executions (79):

Afghanistan, Algeria, Angola, Azerbaijan, Bahamas, Bahrain, Bangladesh, Belize, Benin, Botswana, Brunei Dar-Sala, Burkina Faso, Burundi, Cameroon, China, Comoros, Congo, Cote d’Ivoire, Cuba, Democratic People's Republic of Korea, Democratic Republic of Congo, Djibouti, Egypt, Eritrea, Ethiopia, Ghana, Guyana, Haiti, Indonesia, Iran, Iraq, Jamaica, Jordan, Kazakhstan, Kenya, Kuwait, Lebanon, Lesotho, Liberia, Libya, Madagascar, Malawi, Malaysia, Maldives, Mali, Morocco, Mozambique, Myanmar, Namibia, Niger, Nigeria, Russian Federation, Rwanda, Saint Kitts and Nevis, Saint Lucia, Saint Vincent and Grenadines, Saudi Arabia, Senegal, Sierra Leone, Somalia, South Africa, Sudan, Suriname, Swaziland, Syrian Arab Republic, Tajikistan, Tunisia, Uganda, United Arab Emirates, United Republic of Tanzania, Uzbekistan, Viet Nam, Yemen, Zambia, Zimbabwe

Opposed to the amendment to remove sexual orientation from the resolution on extrajudicial, summary or arbitrary executions (70):

Andorra, Argentina, Armenia, Australia, Austria, Belgium, Bhutan, Bosnia-Herzegovina, Brazil, Bulgaria, Canada, Chile, Costa Rica, Cyprus, Czech Republic, Denmark, Dominican Republic, Ecuador, El Salvador, Estonia, Finland, France, Georgia, Germany, Greece, Guatemala, Hungary, Iceland, India, Ireland, Israel, Italy, Japan, Latvia, Liechtenstein, Lithuania, Luxembourg, Malta, Mexico, Micronesia (FS), Monaco, Montenegro, Nepal, Netherlands, New Zealand, Norway, Panama, Paraguay, Peru, Poland, Portugal, Republic of Korea, Republic of Moldova, Romania, Samoa, San Marino, Serbia, Slovakia, Slovenia, Spain, Sweden, Switzerland, Former Yugoslav Republic of Macedonia, Timor-Leste, Ukraine, United Kingdom, United States, Uruguay, Venezuela

Abstain (17):

Antigua-Barbuda, Barbados, Belarus, Cambodia, Cape Verde, Colombia, Fiji, Mauritius, Mongolia, Papau New Guinea, Philippines, Singapore, Sri Lanka, Thailand, Trinidad and Tobago, Tuvalu, Vanuatu

Absent (26):

Albania, Bolivia, Central African Republic, Chad, Dominica, Equatorial Guinea, Gabon, Gambia, Guinea, Guinea-Bissau, Honduras, Kiribati, Kyrgyzstan, Lao People's Democratic Republic, Marshall Island, Mauritania, Nauru, Nicaragua, Palau, Sao Tome Principe, Seychelles, Solomon Islands, Togo, Tonga, Turkey, Turkmenistan

Abstain は棄権、Absent は欠席。

》

Apple、あいかわらず

》

「ドリームクラブ ゼロ」発売延期の真相か、シナリオ制作費未払いの件についてTeam N.G.Xにインタビュー

(gigazine, 11/26)。これはひどい。

》

非公開となった「検察のあり方検討会議」

(田中龍作ジャーナル, 11/25)

》

検察のやりくち

放火:男性の起訴取り消し 知的障害影響か 大阪地検

(毎日, 11/27)

男性は今年1月5日、逮捕され、同26日に起訴された。起訴状によると、09年12月11日午前3時50分ごろ、大阪府貝塚市の長屋住宅の一室に無施錠の玄関から侵入し、すだれにライターで放火、部屋の一部を焼損させた、としている。

公判前整理手続きで男性が否認に転じたため、大阪地検が男性をよく知る複数の関係者から聴取するなど補充捜査を実施した。その結果、男性の「表現能力に問題がある」ことが分かったという。

(中略)

男性の弁護人は「男性には知的障害があり、供述調書も捜査員の言葉をおうむ返しにしただけ。虚偽の自白調書を取られた。検察は犯人ではない人を強引に起訴した」と話している。

ハンナン事件:再審受け入れへ 大阪地検

(毎日, 11/27)

》

「警視庁公安部が作成した可能性のある資料」

P2Pファイル共有ソフト上における所有者数調査

(NetAgent, 11/26 更新)。あくまで P2P 方面のみ。

Google からダウンロードした人の方が多いんじゃないのかなあと個人的には思うのだけど、Google はそんな数字公表してくれないし。

》

記者の目:世論調査「固定電話対象」は正確か=福田昌史

(毎日, 11/26)。世論調査に問題はないし、むしろネット調査に問題が、という記事。

ネット調査については、私も、変なのがいろいろあると思う。

でも毎日の (というか、マスメディアが行う一般的な) 世論調査には本当に問題はないのだろうか。

日本の人口構成と、世論調査における人口構成の一致が求められると思うのだけど、そういう意味での比較は、この記事ではなされていないんだよなあ。

》

A380 方面

》

痴漢で起訴された男性に無罪判決 「被害直後の女性メールに不自然さ」

(産経 MSN, 11/26)

》

覚せい剤被告の弁護士、別の覚せい剤事件を弁護

(壇弁護士の事務室, 11/26)

》

“テスト軽視”はなくなった。でも…

(日経 IT Pro, 11/26)

》

マルウェア解析の現場から-05 「This program…」

(トレンドマイクロ セキュリティ blog, 11/24)

》

広告価格つり上げ、代理店指摘 グーグル、ヤフー提携

(asahi.com, 11/25)

こんなのも: Googleに疑惑 - バナー広告売上の急増の陰に不正リベート?〔抄訳〕

(techcrunch, 11/25)

》

福島第2原発4号機、炉心隔壁にひび

(読売, 11/25)

》

国際事務局 : アムネスティは、「慰安婦」への正義を求める国際署名を支持する

(アムネスティ・インターナショナル, 11/25)

》

犯罪現場に残された血痕から容疑者の年齢を特定できるように

(gigazine, 11/25)

》

Open Kernel Labs社がVMware MVPアーキテクチャを批判(20101116-6)

》

IPAクラウドセキュリティシンポジウム 〜クラウドセキュリティ最前線〜を開催

(IPA, 11/26)。2010.12.16、東京都中央区、無料。

》

TCP/IPの脆弱性に関する検証ツールのIPv6の検証機能を強化

〜TCP/IP実装製品の開発者向けにIPv6検証機能の拡充版を無償貸出〜

(IPA, 11/25)

》

検察のやりくち

ハンナン事件:「証拠隠滅」再審へ 大阪特捜と府警捜査 (毎日, 11/26)

「ハンナンマトラス」の経理部長だった小西さんは04年、「ハンナン」元会長、浅田満被告(71)=上告中=の指示で、納品書などを裁断したとして起訴された。同年11月に有罪判決が確定。その後、処分したとされた経理書類が浅田被告の自宅や検察庁が押収して保管していた書類の中から見つかったとして、08年12月、大阪地裁に再審請求した。

中川裁判長は問題の書類について、押印の状況などから「(複製などではなく)原本の一部」と判断。その上で「有罪判決確定から約1年半後に裁判所や捜査機関に存在が明らかになった」と証拠の新規性を認定した。

さらに、罪を認めた小西さんの供述について「発見された書類が原本の一部であることと明らかに矛盾しており、重大な疑問が生じる」と指摘。確定判決の認定根拠が「小西さんの自白のみ」であることを踏まえて、書類を「無罪を言い渡すべき明らかな証拠」と結論付け、証拠の明白性も認めた。

また、大阪地検特捜部の取り調べについて、小西さんは「検事から家族を逮捕すると脅された」と弁護人に訴えていたという。

恐喝事件:女性検事「ぶち切れますよ」 調書署名拒否され

(毎日, 11/26)

》

Finding Stuxnet sample online is not hard: http://i.imgur.com/4gByd.png And there's lots of interest; see search terms: http://bit.ly/eVJGAe

(@mikkohypponen Mikko H. Hypponen, 11/26)。いただきました。

》

印刷操作でPDFに変換できる無料ソフト「Foxit PDF Creator v3.0」

(Internet Watch, 11/26)

利用期間は3カ月だが、アンインストール後に再インストールすればさらに3カ月利用できる。

プレスリリースにはそんなことは書かれていないのだが、実際にはそうなのだろうか。

……ダウンロードページに書かれているのですね。

》

Redirection of DNS traffic

(secunia.com, 11/25)。

Secunia がハクられた?!

件。

》

『アナライジング・マルウェア』出版記念トークイベント

(ATND)。2010.12.17、東京都千代田区、無料。新井さん情報ありがとうございます。

【5】アライジングに空目したのですが

残念ながら『アナライジング・マルウェア』はひとりだけの力で執筆されたものではありません。しかし、不思議とそう見えてしまうことは今のところ著者の誰も否定していないようです。

(^^;;;;;;;;;;;)

》

初の完全ノーカット、あの「妖怪人間ベム」の「初回放送オリジナル版DVD-BOX」が発売へ

(gigazine, 11/26)

》

Novell → Attachmate, Microsoft。

本体は Attachmate へ、特許 882 件が Microsoft (傘下の会社) へ。

》

11月26日(金)、『MIAU Presents ネットの羅針盤』第6回生放送を行います

(MiAU, 11/24)。今日の 20:00 から。

》

存在する全コンピュータウイルスの3分の1は2010年のこの10ヶ月間に作られた

(Panda Security Japan オフィシャルブログ, 11/25)

またこれは、より多くの悪意あるソフトウェアが作られているがその寿命がより短くなっている、ということを意味しています。ここ数年間、数々の脅威が数ヶ月間の寿命を謳歌していたのとは対照的に、54%のマルウェアサンプルはわずか24時間しか活動していません。現在これらはほんの数件のシステムに感染して姿を消します。アンチウイルスソリューションが新種のマルウェアを検出できるようになると、ハッカー達は検知を回避するためにそれらを改変するか新しいものを作成します。このことから新種のマルウェアを迅速に無力化し最初の24時間にユーザーが危険に晒される機会を軽減するCollective Intelligenceのような保護システムを持つことがとても重要です。

》

第13回神戸情報セキュリティ勉強会「セキュメロ」。

2010.12.11、兵庫県神戸市、無料。うわーマジ被ってる。

》

ヒーロー島合 & セキュリティもみじ合同企画「Cloud & Security Day」 and Night

(ハニーポッターの部屋, 11/25)。

2010.12.11、広島県広島市、無料 (!)。これは太っ腹だ。

》

JANOG27。とりあえず申し込んだ。

》

「情報セキュリティ実践トレーニング 2010 Winter」の受講者を募集中!

(Eiji James Yoshidaの記録, 11/8)。応募締切は今日 (11/26) まで。

》

XP/Vista/7に対してIEEE1394経由のDMAによるスクリーンロックの強制解除を試してみた

(Eiji James Yoshidaの記録, 11/18)。XP/7 では成功したが、Vista では失敗。

Vistaは全て失敗したが、これは安全というわけではなく私の環境でIEEE1394が正しく動作していない気がする。Vistaについては、もう少し時間をかけて調べる予定。

》

東大の世論調査を疑え〜企業丸抱えのイカサマ〜

(田中龍作ジャーナル, 11/24)

ところが眉に唾したくなるような世論調査結果が先月、東大のある研究室から発表された。「派遣社員の55%が製造業への派遣禁止に反対している」とする世論調査結果だ。

(中略)

摩訶不思議な世論調査の種あかしをしよう。調査を行ったのは東大社会科学研究所「人材フォーラム」。人材派遣会社大手のスタッフ・サービスから奨学寄付金をもらっていたことを自らのホームページで公にしている。

しかも調査は派遣会社の業界団体である日本生産技能労務協会の会員企業を通じて行った、というのだ。24日、本郷キャンパスで開かれた同フォーラムのワークショップで佐藤博樹教授がにべもなく明かした。

派遣会社からお金をもらって、実際の調査は派遣会社が行う。アンケートの調査対象は派遣会社に登録している労働者たちだ。彼らは「派遣に反対」などと答えられる境遇にない。業界の意向に沿った調査結果が出るような仕掛けが2重3重に施されているのである。

持ちつ持たれつですか……。

アンケートの設問自体が派遣業者に都合の良いように作られている—

「もし今後、労働者派遣法が改正されて製造業務で派遣社員として働くことができなくなったとしたら、あなたが失業する可能性はどの程度あると思いますか?」

派遣法改正案が禁じているのは、需要がある時だけ雇われる「登録型派遣」だけだ。「常用型派遣」はこれまで通りの存続を認めているのである。ところが、設問は「派遣法が改正されるとまったく仕事がなくなる」ということを前提にしているのである。クイズでいう“引っ掛け”だ。

そもそも製造業への派遣解禁がなければ労働者は派遣切りに遭うこともなく、直接雇用なので収入も相当に多かったのである。

「明らかな誘導ではないだろうか?」筆者は佐藤教授に質した。佐藤教授は「質問の意味が分からない」「製造業への派遣解禁が悪いということ?」などとして答えてはくれなかった。

関連:

日本経済新聞出版社より、派遣スタッフ活用の実用書

『Q&A ここが知りたい 派遣スタッフ活用』を出版

(スタッフサービス・ホールディングス, 2007.09.10)

そこで、人材活用研究の第一人者である東京大学社会科学研究所佐藤博樹教授、佐野嘉秀客員准教授と人材派遣業界のリーディングカンパニーであるスタッフサービスグループが、その豊富な経験とデータを生かして、職場によくある派遣スタッフ活用に関する誤解や疑問に答えた実用書を編集。

人材フォーラムのご案内 (東京大学社会科学研究所)

人材ビジネス研究寄付研究部門は、株式会社スタッフサービス・ホールディングスの奨学寄附金にもとづき2004年4月より計6年間、設置・運営されてきましたが、この2010年3月末をもって終了いたしました。(中略) 2010年度以降、人材ビジネス研究寄付研究部門の役割を引き継ぐものとして、「人材フォーラム」を開設いたしました。

》

全国に広がる「反検察・反マスコミ」デモ

(田中龍作ジャーナル, 11/21)

》

ボーイング787、また納期見直し 設計を一部変更

(asahi.com, 11/25)。配電盤とソフトを変更。

重大インシデントへの対応による遅れだから仕方ない。

元ねた: Boeing Initiates Changes to 787 Power Panel, Updates to Software

(Boeing, 11/24)

Engineers have determined that the fault began as either a short circuit or an electrical arc in the P100 power distribution panel, most likely caused by the presence of foreign debris. The design changes will improve the protection within the panel. Software changes also will be implemented to further improve fault protection.

IP 電話方面では so-net さんの事例 (2010.07.21、2010.08.30) が話題になりましたが、

NTT Communication さん方面でも、いろいろあるみたい。

あと、予防策として:

普段国際通話をご利用にならないお客さまは、国際電話利用休止の付加サービス(無料)を利用することで、国際電話への発信ができないよう規制することも可能です。

2010.12.09 追記:

関連:

「NTT Com の050IP電話サービスでは推奨していないIP-PBXソフトウェアをご利用の場合」ですかね……。

2010.12.15 追記:

JPCERT/CC の「不適切な設定で Asteriskを利用した場合に発生し得る不正利用に関する注意喚起

」

(JPCERT/CC, 2010.12.09)

が追記されていた。アカウントに対する辞書攻撃事例。

》

Help fails to launch in Adobe Reader X

(McAfee KB 70497)。Buffer Overflow Protection の除外設定による回避が明記されている。でも、64bit 版には Buffer Overflow Protection はないんだけど、やっぱり失敗するんだよね。

関連: Adobe Reader X Protected Mode Not Compatible with VSE 8.7?

(McAfee)。hotfix 613017 の適用が示されている。サポートから入手できる模様。

》

中国からのアクセスを避けたければWebサイトに天安門事件って書いておけばいい。勝手に中国でフィルタしてくれる。費用対効果高いぜ! #InternetWeek2010

(@kaz_thoma thoma(srv250s), 11/25)。そんな手があったとは。なんとかとハサミは……。

》

「日本鬼子」に続いて「小日本」も萌えキャラに

(slashdot.jp, 11/25)。かわいいんだけど、なんだか歩きにくそうだ。

「ばいばい、アース」のラブラック=ベルを思い出した。ベルの刀はもっとデカいけど。ベルと違って、怪力ではなさそうだし。

》

ServerProtect for Windows 5.8 用 Patch 2 build 1270 公開のお知らせ

(トレンドマイクロ, 11/25)

特に、Patch 2では以下の修正を含むため、ServerProtect 5.8をお使いのお客様はPatch 2を速やかに適用されることを推奨します。

- スパイウェアパターンファイルの読み込みに関する修正

0.9xx.00からバージョン 1.xxx.00以降にアップデートできるようになります。

(Critical Patch build 1267にて修正された内容)

- ルートキット対策ドライバに関する修正

ServerProtect 5.58から5.8へアップグレードされた環境では

Readmeの

「Patch 1で修正された既知の問題」の「問題2」に記載されている現象が必ず発生します。

(そのほかの、ServerProtect 5.7からアップグレードした環境、および新規にServerProtect 5.8をインストールした環境では発生しません。)

》

「尖閣映像、CNNに郵送 放送されず投稿」保安官説明

(asahi.com, 11/25)。「捜査関係者への取材」によると、日本のメディアはそもそも選択されなかった。そして、

CNNに届いた封筒のあて先は手書きで、差出人は書かれていなかった。封筒内には説明書きなどはなく、SDカードのみが入っていたという。CNNでは、カードの内容を見ることでコンピューターがウイルスに感染することを心配し、内容を見ないまま、廃棄したという。

CNN は攻撃だと勘違いして捨ててしまい、スクープを逃がした。

SD カードを安全に開くことができない情弱集団だったのだから仕方がない。

SD カードの中に README.TXT とか置いておいても無駄ということですね。

》

Secunia がハクられた?!

こがさん情報ありがとうございます。

本体をヤラレたのではなく、DNS をいじられたみたいですね。

本物の secunia.com は 213.150.41.226 にいるようですが、

手元でアレなページが見えたときは、secunia.com は 81.95.49.32 を指していたようで。複数のキャッシュに残ってました。

bind 9 の場合、キャッシュは

rndc flush とか rndc flushname name とかで消せる模様。前者は一括、後者は name で指定したところだけ。

この資料には、rndc flushname ではネガティブキャッシュが消えないという話が出ているなあ。

rndc dumpdb で保存できる模様。保存先は dump-file で指定したファイルか、directory で指定したディレクトリの cache_dump.db。

これですか: Elevation of privileges under Windows Vista/7 (UAC Bypass)

(exploit-db.com, 2010.11.24)。

Web ページは閉じられちゃったみたいだけど、zip ファイルに PoC コードとビデオが入ってるっぽい。

CVE-2010-4398

2010.11.26 追記:

関連:

2010.12.08 追記:

WindowsカーネルのRtlQueryRegistryValuesにおける権限昇格可能な脆弱性に関する検証レポート (NTT データ・セキュリティ, 2010.11.26)

》

「中国によるインターネットの“ハイジャック”は誇張」——米国のセキュリティ専門家が指摘

「15%ものトラフィックが転送された形跡はない」との調査結果を発表

(ComputerWorld.jp, 11/22)

》

ずさんな盗難保護サービス・プロバイダー、「安全は虚偽宣伝」と訴えられ返金するハメに

FTCとの和解に応じたライフロック、返金小切手送付を開始

(ComputerWorld.jp, 11/22)

》

「口蹄疫対策検証委員会報告書」

(農林水産省 口蹄疫対策検証委員会, 11/24)

》

民間人2人の遺体を発見 韓国・大延坪島、砲撃と関連か

(asahi.com, 11/24)、北朝鮮砲撃:民間人二人の遺体発見 (朝鮮日報, 11/24)。行方不明だった 2 名か?

》

ゲームアイテム転売目的でID入手 不正アクセス容疑、男女逮捕

(日経, 11/24)、NCJ、不正アクセスを行なった容疑者2人の逮捕を発表

「リネージュ II」でウイルス混入のBOTツールを配布

(ゲーム Watch, 11/24)

》

Gmail、Twitter、今度はFacebook Messages - 単一受信トレイができる日は来るのか?

(techcrunch, 11/24)

》

天地はひっくり返る。MySpace、Facebookに全面降伏 (techcrunch, 11/19)

》

本日の教訓:Facebookを怒らせると、検閲されて忘却の彼方に追いやられる

(techcrunch, 11/23)

》

米特許商標庁、Facebookの「Face」商標化を承認

(techcrunch, 11/24)。キモい。

》

Scottish hacker jailed for 18 months after widespread malware attack

(Sophos, 11/23)

》

欧米セキュリティ事情の新潮流

米国の“サイバー仮想敵国”は中国

(日経 IT Pro, 11/24)

》

不正アクセスされたサミーネットワークス、19日10時からサービス再開

(日経 IT Pro, 11/18) してます。777town.net 話。

洩れたパスワードは全て初期化されたのだろうか?

……匿名希望さんから (情報ありがとうございます)

丁度777townのメールが手元にありました。

仮パスワードがメールで送られ、ログイン後パスワードの変更を促しています。

また、ゲーム内で購入したアイテムなどのチェックをするよう推奨されているようですね。

--------------------

新パスワード:

xxxxxxxx

お手数をおかけしまして申し訳ございませんが、

上記パスワードで777タウン.netへログインしていただき

必ずパスワードの再変更をお願いいたします。

パスワードを再変更していただく際、下記のようなパスワードを

使用されないようご注意ください。

・以前お使いになったことのあるパスワード

・他のサービスでお使いになっているパスワード

・第三者に推測されやすいパスワード

--------------------

》

デスクトップの今を伝える標準ユーティリティ

(PC Watch, 11/24)。「問題ステップ記録ツール」。

関連: 。これよさげだなあ。

Vista に backport してくれないかしら(無理)。

関連:

》

北朝鮮が延坪島を砲撃、民間人にも被害、韓国軍は 155mm 自走砲で反撃

<北、延坪島 挑発>李大統領「また挑発すればミサイル基地も打撃」

(中央日報, 11/24)

K9 155mm自走榴弾砲「雷鳴」 (日本周辺国の軍事兵器)。52 口径 155mm 榴弾砲を装備した、現代的な自走砲。

<北、延坪島 挑発>対応射撃に投入されたK−9自走砲とは…

(中央日報, 11/24)

ペクリョン島・延坪島(ヨンピョンド)に砲台(10余門)が配備されている。ともに配備された対砲兵レーダーAN/TPQ−36(探知距離24キロ)とAN/TPQ−37(50キロ)と連動している。

<北、延坪島 挑発>「民家5棟が吹き飛ばされる…こんな状況は初めて」

(中央日報, 11/24)

<北、延坪島 挑発>日米に次ぎロシアも北朝鮮非難…中国だけ「鋭意注視」

(中央日報, 11/24)

<北、延坪島 挑発>通常の射撃訓練を狙った「計画挑発」だと分析 (中央日報, 11/24)

北朝鮮攻撃の表面的な理由は、韓国海軍がペクリョン島沖で実施した砲射撃訓練に対する反発と考えられる。北朝鮮最高司令部は官営朝鮮中央通信を通した報道文で、「南朝鮮の傀儡が幾度の警告にもかかわらず、延坪島一帯の北側の領海に砲射撃を加える挑発を敢行した」と主張した。

しかし軍当局者は「延坪島で護国訓練はなかったし、例年の砲射撃訓練が南側に向けて行われたにすぎない」と反論した。訓練を口実に挑発を敢行したということだ。

北朝鮮砲撃:韓国軍の対応は適切だったのか(上)

(朝鮮日報, 11/24)、

北朝鮮砲撃:韓国軍の対応は適切だったのか(下) (朝鮮日報, 11/24)

このため、正確に目標を破壊するためには、同日出動したKF16、F15K戦闘機計8機から衛星利用測位システム(GPS)で誘導される統合直接攻撃弾(JDAM)や空対地ミサイルで攻撃する必要があったとの指摘があり。国策シンクタンクの専門家は匿名で、「一部では空襲時の戦闘拡大を懸念したが、民間人居住地域を砲撃した前例のない挑発に対し、その程度の反撃でよかったのか」と述べた。

空爆は、話が大きくなりすぎだと思うけどなあ。

延坪島事件 (ウィキペディア)

島に80発着弾、22戸火災 北朝鮮ミグ、現場へ飛来

(asahi.com, 11/24)

韓国:北朝鮮から砲弾数十発 数十人死傷

(毎日, 11/23)

北朝鮮砲撃:北が攻撃に使用した火砲は?

170ミリ長射程砲と76.2ミリ平射砲

(朝鮮日報, 11/24)

》

会員の皆様へ重要なお知らせ (ビックカメラ.com)。本日 14:00 から再開。

今般、第三者機関によるセキュリティ診断によりドットコムサイトの安全性が確認されましたので、11月24日の午後2時をもちましてサイトを再開させていただく予定でございます。

パスワードは例外なく初期化された模様。

つきましては、安全性確保の為、現在ご使用いただいているドットコムのアクセスパスワードにつきましては全て変更させて頂きました。新しいアクセスパスワードは、現在メールまたはDM(ダイレクトメール)にて、順次送らせていただいております。お手元に届くまで、お時間を頂く場合がございますが、今しばらくお待ちくださいますようお願い申し上げます。

……えっ? 電子メールで送っているんですか?

……みたいですね……。びっくりカメラと化しているのか……。

……しかも今すぐには変更できない模様:

しかも、通知メールが 2 通来ている人がいる模様。再送ではなく、異なるパスワードが記載されている模様。

ビックカメラが接触している「情報セキュリティを専門とする第三者機関」は、パスワードの初期化方法や配布方法については尋ねられなかったのかなあ。

》

「企業が反社会的勢力による被害を防止するための指針」に関するアンケート結果について(平成22年度)

(警察庁, 11/18)。

おおもとの「企業が反社会的勢力による被害を防止するための指針」

は、

犯罪対策閣僚会議

(首相官邸) の

平成21年9月16日以前の決定等から入手できます。

》

「石は御縁だから」「今買わないと損」Christina Han(クリスティーナ・ハン)展示会に多数のビデオセンター受講生が! (やや日刊カルト新聞, 11/21)

》

JSCPR公開講座2010【大学におけるカルト問題の今 −現場・理論・対策−】

(やや日刊カルト新聞, 11/23)。11/27 の件。ustream 中継もあるらしい。

》

公務員の「幸福度」を知りたい 国民平均と比べたい

(回答する記者団, 11/18)。やっぱり公務員。

》

公認会計士試験の最終合格率は8.0%!!!

(まるちゃんの情報セキュリティ気まぐれ日記, 11/21)

》

現地で見た中国ICTセキュリティ最新事情

第5回 質屋に転売??会社の資産を守れ!

(日経 IT Pro, 11/16)

》

在中国アメリカ大使館、北京の大気汚染のレベルが「いかれた酷さ」と表現

(slashdot.jp, 11/23)。中国の大気汚染って、日本に流れてくるんだよね……。

》

FDA、カフェイン添加のアルコール飲料は連邦法違反と警告

(slashdot.jp, 11/23)。そうなんだ……。

Tomcat 7.0.0〜7.0.4 / 6.0.12〜6.0.29 に XSS 欠陥。

CVE-2010-4172

Tomcat 7.x SVN 版 (Revision 1037778) / 6.x SVN 版 (Revision 1037779) では修正されている。

iPod / iPhone / iPad 用 iOS 4.2 登場。85 種類の欠陥が修正されている。

ほとんどの欠陥は iOS 2.0 時代から存在するもの。

iOS 4.2 では、これまで有料 (MobileMe への加入が必要) だった Find My iPhone

が無料になるそうで。

Windows Phone 7 の

Find My Phone

に対抗したとかしないとか。

あと、iPad に iOS 4.2 をインストールすると、一部の UI が変わってしまう模様。

ひどい改悪

(slashdot.jp, 11/23)

iPadにiOS4.2を導入すると、これまで画面回転ロックスイッチだったものがミュートスイッチにかわってしまいました。

Re:ひどい改悪 (slashdot.jp, 11/23)

iPhone4 と同様に、ホームボタンをダブルクリック→右へフリック で表示されるソフト的なボタンで回転ロックを行うようになったんですね。

》

欧米セキュリティ事情の新潮流: ハッカーもクラウドの計算能力を活用

(日経 IT Pro, 11/22)。

HSMは暗号鍵の生成と鍵の保管ならびに暗号化を行うハードウエアである。HSMは暗号鍵が外部に漏れないよう耐タンパー性(こじ開けようとすると暗号鍵が自動的に消去される機能)を備えた装置なので、ハッキングはほぼ不可能と思われてきた。基調講演に登壇した米ジェネラル・ダイナミクス・インフォーメーション・システムズ デジタル・フォーレンジックビジネス責任者のジム・イエーガー氏は、HSMすら“陥落可能”ということを事例とともに紹介した。

これか: Keynote - Thursday, October 28

8:00am-9:30am (csiannual.com)。

Jim Jaeger 氏は

General Dynamics Advanced Information Systems

の方ですね。関連:

CSI 2010: Compliance does not equal security

(infosecurity-magazine.com, 10/28)

CSI2010初日 (風見鶏のひとりごと, 10/29)

また、人材育成についても、特に若者の育成に力を入れるべきで、才能がある若者がダークサイドに堕ちる前に、きちんと教育して正しい方向に導いていくことが必要。空軍が行っている、そうした教育支援プログラムの話もあった。官民の専門家が協力して守りを固めていく形は、特に官側での縦割り構造がネックになりがち。米国では9.11以降に垣根を取り払う動きが顕著になったが、日本ではいまだに縦割り構造が続いていて、こういう動きは望み薄な感じがする。なんとも寂しいような、うらやましいような話だ。

一方日本では……民間でできると仕分けられた模様。

》

TSA「セキュリティ」

(エフセキュアブログ, 11/19)。ボディスキャナ方面。

》

OSSEC v2.5.1 released

(OSSEC, 10/16)

》

千葉・松戸市議会議員選挙 民主党「完敗」の理由

(JANJAN blog, 11/22)

》

プロバイダ責任制限法検証WG

(壇弁護士の事務室, 11/21)

プロセキ法の見直しをするらしい。しかしながら、メンバーには、被害者側の事件をしたことのある者はおろか、実務家自体がいない。

(中略)

どうも、始まる前から、残念な状況である。

》

Appleのクローズド戦略が反トラスト法問題に陥る理由

(techcrunch, 11/22)

》

飛騨市の図書館システムに係る個人情報の流出等の経過と対応について

(飛騨市, 11/22)

(4) 流出の原因・状況

飛騨市図書館システムは、平成21年の当館の新築開館にあたり、三菱電機インフォメーションシステムズ株式会社の図書館システムを平成20年12月に新規導入した。

当館のシステム保守点検を委託している、三菱電機インフォメーションシステムズ株式会社が、開館後の21年7月に保守点検作業完了後、保守環境のバックアップとして、当館のシステム環境を自社のパソコンにコピーして社へ持ち帰ったが、コピーには飛騨市の利用者情報が混入したままであった。

その後、22年2月中旬頃、コピーした飛騨市の利用者情報が混入した図書館システムをもとに三菱電機インフォメーションシステムズ社が、A図書館のシステムを設計して納入したため、A図書館のシステム内に当館の利用者情報が混入し現在に至った。

》

〜 違法コピーを黙認する企業に対し 8 割以上のビジネスパーソンの信頼感が低下し、

その 9 割以上が状況の改善に対し具体的な行動意向を有する実態が浮き彫りに 〜

(BSA, 11/22)。

こういうアンケートは母集団がどうなっているのかが気になるのだが、

詳細レポートPDF

を見ると、いろんな業種が同様の割合で含まれることを重視しているのかなあ。

しかし、勤続年数 5 年未満が 64.1% って……。いまどきって、こんな数字になるものなの?

それとも、母集団が歪んでいるの?

》

都条例改定案公開!

(青少年条例と児童ポルノ法改定による表現規制を考える, 11/22)

》

台湾 MicrosoftのSilverlightページで有名な藍澤光ちゃんのtoyboxが提供されました。

(DHJJ [Hatsune's Journal Japan] blog, 11/2)。

関連: このあたり

関連じゃない: Exchange Hosted Services トレーニング

(Microsoft Technet)。藍沢光さんは、藍澤光ちゃんとは無関係のようです。

》

Java Development Kit 7、2011年7月28日に一般リリースへ

(CNET, 11/22)

》

「売り場を歩くのも大変」──薄型テレビの販売が6倍に エコポイント半減特需

(ITmedia, 11/22)。あぁ、それで電気屋に行くとやたら人がいるのか。

》

通信速度で他社を圧倒的にリードも、KDDIが「WiMAX搭載の携帯電話」を発売か

(gigazine, 11/22)。とりあえず、滋賀では使いものにならない地域が多すぎなんですけどね。

》

[セキュリティ][キャンプ]油断していたら仕分けられていたよ

(極楽せきゅあ日記, 11/20)。

個人的には、論点シートと評価結果のギャップに驚きました。せっかく論点をまとめているのに、評価結果は全くの別物って、何これ……。

事業の有効性についての検証等、法人の業務の説明責任が十分に果たされているか。

この論点って、もしかして、まるで語られていない?

結局は「はじめに民営化ありき」の民営化原理主義ですかね。

映像見ないと駄目かな。

》

Windows7での株価表示ガジェットは?

(パソコントラブル出張修理・サポート日記, 11/11)。

困ったときは合わせソースで解決。味の決め手はやっぱりソースだね!

(関連)

》

【映画評】ジーザス・キャンプ〜アメリカを動かすキリスト教原理主義〜

(やや日刊カルト新聞, 11/19)。いとすさまじき。

》

村上ファンド、ライブドア事件報道を検証 日本の新聞はなぜ「裁判官」を報じないのか

(現代ビジネス, 11/18)

》

誰も知らないレアアースの現実

(日経 BP, 11/15)

》

InterScan VirusWall スタンダードエディション 7.0 Windows版 Patch 2 公開のお知らせ

(トレンドマイクロ, 11/19)。なかなかアレな不具合が修正されているようで。

》

世界子供の日に子供達へ安全なWeb利用のためのアドバイス

(Panda Security Japan オフィシャルブログ, 11/19)。

11/20 は世界子供の日なのだそうで。

》

広告効果はあるのでしょうか?

(やや日刊カルト新聞, 11/19)。やや日刊カルト新聞にらあめん花月の広告が。

Google 様ご推薦。

》

コレラ流行のハイチ、暴動が首都に飛び火

(AFPBB, 11/19)。ひどいことになっている模様。

関連:

》

「母は嬉しいです!」 いがらしゆみこさんの息子が“男の娘”になっていた件

(ITmedia, 11/19)。こ、これはッ……。お、おそるべし……。

》

書き込み可能な無料PDFリーダー、「Foxit Reader」が日本語化

(Internet Watch, 11/19)。Foxit J-Reader 4.2。

》

Adobe Reader X Now Available!

(Adobe Reader blog, 11/18)。出ました。sandbox 内蔵で、セキュリティ機能も向上しています。

関連:

》

東京都、青少年健全育成条例の改正案を今月末からの都議会に再提出

(Internet Watch, 11/19)。Round 2。

》

Windows Live メールがまたなんかヘタこいてます。

(パソコントラブル出張修理・サポート日記, 11/8)

…なるほど。要するに、

OutlookExpress→Windowsメール→Windows Live メールと延々と受け継がれている不具合

ということですね…。

伝統芸能の域に達しようとしているのだろうか……。

》

「Zeus」+「SpyEye」:高機能バンキングマルウェア合併の舞台裏

(マカフィー, 11/19)。合体。

》

アイティメディア 人員削減、不採算事業統廃合へ

(fx-it.com, 11/19)

》

PDFより何が優れているのか? 事業仕分けで電子書籍中間フォーマットを議論

(Internet Watch, 11/17)。なぜ「中間フォーマット」なのか、というところを丁寧に説明すれば、PDF に対する優位性は自ずと明らかなはず。

しかしこの記事でも誤解者多数だったように書かれているので、無理もないか。

それはそれとして、今回の予算要求「環境未来都市構想」はざっくりすぎなので、「仕分け人の判定は、廃止が3人、予算計上見送りが5人」となっても仕方なかろう。

SecurityComponent を利用している場合、remote から任意のコードを実行できるそうで。CakePHP 1.2.9 / 1.3.6 で修正されている他、SecurityComponent に patch を適用することでも対応できるそうで。

関連: [Full-disclosure] CakePHP <= 1.3.5 / 1.2.8 unserialize() Vulnerability

(Felix, 2010.11.15)

2011.01.10 追記:

CakePHPのSecurityComponentの脆弱性で任意のPHPコードが実行できる仕組み

(disり用。, 2011.01.04)

Mac OS X Server 10.6.5 専用の修正。dovecot の欠陥

CVE-2010-4011

が修正されている。

》

ズワイガニ密漁、韓国船と水産庁攻防 山陰沖の経済水域

(asahi.com, 11/17)

》

総務省 確定 地方公共団体における情報セキュリティポリシーに関するガイドラインと地方公共団体における情報セキュリティ監査に関するガイドライン

(まるちゃんの情報セキュリティ気まぐれ日記, 11/16)

》

Open Source Digital Forensics

》

現在の日本のセキュリティ 〜ブラックハットジャパンその後 九州編〜

(てっしーの丸出し, 11/17)。2010.12.18、福岡県福岡市、500円。

》

ペイリン共和党議員のメールを盗み読みした男に懲役1年

2008年の大統領選期間中、サラ・ペイリン氏のYahooアカウントをハッキングしたデビッド・カーネルが更正施設へ

(ComputerWorld.jp, 11/13)

》

Java 関連

》

データセンターの複雑化で増大する運用負担、「自動化」は喫緊の課題

(ComputerWorld.jp, 11/17)

》

ウイルスバスター2011 プログラムアップデートについて

(トレンドマイクロ, 11/17)。11/24 だそうで。

》

シリーズ日米安保50年 第1回

“市民反乱”の衝撃(仮)

(NHK スペシャル, 12/4 放送予定)

》

宗教ネタがヤバい!“未公開映画祭”スタート

(やや日刊カルト新聞, 11/17)

》

普天間、尖閣、八ツ場ダム、公務員人件費、為替、経済。——民主党政策の「千鳥足」が危険水域だが、なにより問題は、国のトップとしての覚悟と政策の基本理念がないこと。

(日経 BP, 11/16)

》

マカフィー、2010 年第3 四半期の脅威レポートを発表

1.4 秒に1 件の新種マルウェアが発生、過去最高のマルウェア増加数に

(マカフィー, 11/17)

マカフィーつながり: マカフィー、フィッシング対策協議会ならびにJPCERT/CCと連携し、フィッシング対策機能を強化

(JPCERT/CC, 11/16)

》

IBM製セキュリティソフトと連携した指紋認証製品を発売

(NEC, 11/17)。Tivoli Access Manager for Enterprise Single Sign-On と連携。

》

中国、やまぬ反日デモ予告 警察あの手この手で抑え込む

(asahi.com, 11/17)

》

連絡ミスで受信気付かず…海保大放置の映像拡散

(読売, 11/17)

捜査関係者によると、石垣海保を管轄する11管の担当者は9月17日、海保大の担当者に鑑定依頼との名目で、問題の映像を送信すると連絡して海保大のパソコンにある共有フォルダーに庁内ネットワーク経由で送信した。海保では通常、秘密性の高い資料は庁内の宅配便で送るケースが多いが、担当者は、捜査目的で緊急を要するなどの理由でネットワークを利用したという。

海保の内規では、こうした映像などを共有フォルダーに送信する場合、送信側の担当者がファイルを開くためのパスワード設定などを行うよう定めている。しかし、今回は過去の昇任試験問題などが入ったフォルダーに送信された映像ファイルにアクセス制限がかけられていなかった。結局、海保大の担当者も、4、5日後まで受信したことに気付いておらず、警視庁などは、送信側と受信側の双方で情報管理に甘さがあったとみている。

不正アクセスでは全くない、と。関連:

》

「けいおん!」モデルの旧校舎、ギターなど盗難

(読売, 11/17)、年4万人「けいおん!」聖地でアニメファン贈呈グッズ盗難 滋賀の豊郷小旧校舎 (産経 MSN, 11/17)、

「けいおん!」ゆかりの地・豊郷小学校からギターやベースなど寄贈物品が盗まれる (gigazine, 11/17)。なんてこったい。

》

「え、どうしよう」から一転 「イトカワ」サンプル回収の意義と“ドキドキ”

(ITmedia, 11/16)

へらを使った調査を行ったのは、サンプルキャッチャーに2つある部屋の片方「A室」の一部のみで、「B室」は未開封。A室の未調査の部分からさらに多くのサンプルの発見が期待できるほか、一度目のタッチダウンで使った「B室」は、A室より良い条件でサンプルを回収できたと期待されており、B室の開封も現在、準備中という。

さあみなさんご一緒に: 「まだだ、まだ終わらんよ」

関連: 川口教授「本当に信じられない」 はやぶさの“おつかい”成功に「感激」

(ITmedia, 11/16)

》

日本郵政、全ての 453g 以上の米国向け航空小包禁止

(slashdot.jp, 11/17)。453g = 16オンス = 1ポンド。

「原則、料金後納又は料金計器別納でないもの(切手貼付等)」

が対象だそうです。

》

Internet Traffic from U.S. Government Websites Was Redirected Via Chinese Servers

(FoxNews, 11/16)、

U.S. Based Internet Traffic Redirected to China

(McAfee, 11/17)

関連: 中国の通信会社、米国へのトラフィックを18分間「ハイジャック」——米報告

(ロイター / ITmedia, 11/18)

Adobe Reader / Acrobat 9.4.1 登場。2 件の欠陥

CVE-2010-3654

(APSA10-05: Security Advisory for Adobe Flash Player, Adobe Reader and Acrobat

の件)

と

CVE-2010-4091

([Full-disclosure] [0dayz] Acrobat Reader Memory Corruption Remote Arbitrary Code Execution

の件)

が修正されている。

Windows / Mac 版は既にリリースされたが、Unix 版のリリースは 2010.11.30 だそうだ。

CVE-2010-3654

は Adobe Reader / Acrobat 8.x には影響しない。

CVE-2010-4091

は Acrobat 8.x には影響しないが、Adobe Reader 8.x には影響する。

これについては次回リリースで修正されるのだそうだ。

Adobe Reader 8.x 以前については今すぐ 9.4.1 にアップグレードするのがよろしいかと。

Acrobat の patch の入手先は、APSB10-28 を参照。

Adobe Reader については、ftp://ftp.adobe.com/pub/adobe/reader/

からも入手できる。

関連:

OpenSSL 0.9.8f〜o、1.0.0、1.0.0a に欠陥。

マルチスレッドかつ OpenSSL 内部キャッシュを利用している場合の、TLS サーバ拡張の実装に欠陥があり、buffer overflow が発生。

マルチプロセスなサーバ、および/または内部キャッシュを無効にしているサーバには、この欠陥は影響しない。Apache や Stunnel は影響しない側に分類される。CVE-2010-3864

OpenSSL 0.9.8p / 1.0.0b で修正されている。また OpenSSL 0.9.8 / 1.0.0

用の patch が添付されている。

2010.12.07 追記:

改訂版が出ている: http://www.openssl.org/news/secadv_20101116-2.txt。

OpenSSL 1.0.0b における修正には不具合があり、OpenSSL 1.0.0c で修正されているそうだ。

》

毎日新聞の同性カップルの権利保障問題特集続き:熊本市在住レズビアンカップルのケース

(みやきち日記, 11/12)、

毎日新聞の同性カップルの権利保障問題特集さらに続き:行政書士は語る

(みやきち日記, 11/13)

》

ITセキュリティ分野の都市伝説を解明する

(Panda Security Japan オフィシャルブログ, 11/16)

》

秋田・弁護士殺害:「真実を語って」 被害者の弟、県警に憤り /秋田

(毎日, 11/16)。津谷弁護士殺害事件、警察発表は嘘だらけの模様。

》

武器輸出、民主が「解禁」案 共同開発・生産を視野に

(asahi.com, 11/16)

67年の佐藤内閣当時の武器輸出三原則に戻し、戦闘機などの他国との共同開発・生産を可能にするのが最大の狙いだ。

佐藤内閣の三原則は(1)共産圏諸国(2)国連決議で禁止された国(3)国際紛争当事国または恐れのある国——への武器輸出を認めないとした。(中略) 「本来の三原則」に戻して輸出禁止対象国を絞ることで、それ以外の国との共同開発・生産を可能にし、共同開発の相手国から第三国への技術移転などを認める内容だ。

》

テレビドラマ「24」が映画に

主演俳優来日

(共同 / 京都新聞, 11/16)

「でも映画化がある。テレビと違って2時間ぐらいだから脚本家はホッとするよね。例えば、米国から日本に移動するのに14時間かかるけど(映画では省略するから)そういう展開も可能。皆さんご想像の通り、ジャックがひどい状況に追いやられるのは同じだけど」と笑みを浮かべた。

映画はリアルタイム手法ではないようです。

関連: 24 第二章 SD-PCIPOST-WB (AREA)。twenty four じゃなくて「にじゅうよん」なんだ……。

》

守るべき日本の農業とは何か

(日経BP, 11/15)

》

楽天、ヤフー、センドメールなど、迷惑メール対策で「DKIM」の普及団体発足

(Internet Watch, 11/15)

》

シンドラー社製エレベーター落下で大学生1人けが

(TV 朝日, 11/16)。東京大学柏キャンパス。またシンドラーか。

》

はやぶさカプセル内の微粒子の起源の判明について

(JAXA, 11/16)。今回の場合は、確認すること自体もチャレンジだったわけで。関係者のみなさん、おつかれさまです。

イトカワ由来の微粒子は 1500 個ほど確認されているそうです。

》

制御システムセキュリティカンファレンス 2011

(JPCERT/CC, 11/16)。

2011.02.10、東京都港区、無料。まだ参加登録できない、プログラムも未定。

とりあえず日付だけが確定。

Stuxnet ねたとか出るのかなあ。

》

尖閣ビデオ流出、守秘義務違反は問題の本質ではない

誰もが「情報素材」を公開できる環境にどう対応するか

(日経ビジネス, 11/16)。郷原信郎氏による分析。

現行の法体系は、私有財産制の原則の下で、物理的に管理可能な有体物をめぐる権利関係について、意思能力を有する個人が意思に基づいて行う法律行為によって権利関係が変動することを基本原則としている。しかし、現在の社会は、有体物中心の社会から情報を中心とする社会に急速に移行している。

(中略)

このような社会において発生する様々な問題を、有体物を基本的な前提とする現行の法体系によって解決することには限界があり、現行の法体系を前提に行われている行政の対応にも限界がある。

今回の問題が、視聴者の主観や印象に影響する情報素材としてのビデオ映像の流出の問題であるのに、客観的な事実としての「秘密」の漏洩の問題として取り扱われ、秘密漏洩という個人の行為ばかりに関心が集中しているのも、情報の性質に応じて、その取り扱い、管理のルールを定め、その実効性を高めるための対応が遅れている日本社会の構造的な問題を象徴していると言えよう。

官公庁の情報管理の問題も、国公法上の守秘義務規定という旧来の「事実」中心の制裁規定での対応は困難である。情報の性質や管理の実態に応じて、ルール違反に対して適切な制裁を科すための規定の整備を行っていかなければならない。

》

外交で失敗続く中国は、2011年にどう修正するのだろうか?

都市中間層に起きた新たな格差問題が不安要因に。

(日経ビジネス, 11/16)

現地では社会に対して不満や不安を持つ人は多い。というのは、これまで信じられていたチャイニーズドリームがもう成立しないことに大衆が気づき始めたからだ。少し前までは、身を粉にして働けば成功できた。ベンチャー企業を立ち上げたり、大企業に入ったりして稼げた。しかし、今では大学を卒業してもコネがなければ大手企業に就職することは難しい。かといって、ベンチャーで成功するのも困難だ。つまり、チャイニーズドリームはしぼんでしまったのである。

》

佐々淳行ホームページ

での「海上保安官に対する刑事処分に反対をするネットの会」

による署名活動は「一応の抑止効果があったと考えて」「いったん休止」になっています。

》

反日デモ抑え込み、学生ら次々連行…中国当局

(読売, 11/15)。湖南省長沙での 11/14 のデモを抑え込み、という記事。

》

平和賞授賞式、イラン・キューバ欠席へ 中国の要請受諾

(asahi.com, 11/16)。「欠席 = イランやキューバと同列」。

ノーベル賞委員会への出欠回答期限は15日だったが、オスロの日本大使館は政府の指示待ちで「まだ検討中」。地元メディアによると、インド、パキスタン、インドネシア、スーダンも同様の理由で回答を留保した。期限の延長を求めた国もあるという。

対中関係が微妙な国は悩んでるのかな。

しかし、日本が参加しないなんて状況はあり得ないと思うのだが、何を「まだ検討中」なのだろう。

》

Step-by-Step Reverse Engineering Malware: ZeroAccess / Max++ / Smiscer Crimeware Rootkit

(infosecinstitute.com, 11/12)

》

http://packetstormsecurity.org/

がリニューアルしたそうで。

》

日経コンピュータセミナー 「Hadoop」が変える企業情報システムの実像 (日経 BP)。

2010.12.15、東京都千代田区、一般29,800円 (日経コンピュータ半年分購読付き)。

》

EMC、アイシロンを22億5000万ドルで買収へ

(CNET, 11/16)。アイシロンも買われちゃいますか……。

EMCは、Isilonを自社の「Atmos」製品に統合し、生命科学、メディア、石油、ガスといった垂直市場向けのデータ管理をターゲットにする予定であると述べた。

うーん……。なんかツマンネって感じなんだが。

》

発言小町「ケムール人を恐れる夫」トピに付いたレスがマニアックな件 ほか

(やじうまWatch, 11/16)。ほか = 「店頭で終日「けいおん!!」楽曲を聴かされるローソン店員に同情の声」。確かに拷問だよなあ。

Stuxnet worm 'targeted high-value Iranian assets'

関連:

W32.Stuxnet の亜種 (Symantec, 2010.11.11)

各種のサンプルの解析から、この脅威がいつ頃から開発されてきたか、また悪用されてきたかが、現在までに少しずつ解明されてきました。開発は少なくとも 2009 年の 6 月までさかのぼり、それ以来、開発者たちが新しいコンポーネントや暗号化、悪用の機能を追加して開発を続けています。利用されているコンポーネントとコードは膨大な量にのぼります。しかも、パッチ修正前の脆弱性を利用してリムーバブルドライブ経由で拡散できるように脅威を進化させている能力を考えると、この脅威の開発者たちはかなり多くのリソースを使うことができ、これほどの大仕事に必要な時間もとれることがわかります。「10 代のハッカーが自室にこもってコーディング」している類の行為ではありません。

Stuxnet: 画期的な解明 (Symantec, 2010.11.13)

しかし、Stuxnet には、2 つの特定のベンダー(1 社はフィンランドに、もう 1 社はイランのテヘランに本社を置きます)の少なくともいずれか 1 社の周波数変換ドライブが産業用制御システムに必要であることをようやく確認できました。これは、S7-300 CPU および CP-342-5 Profibus 通信モジュールについて説明したこれまでの要件に加えられるものです。

(中略)

Stuxnet には、非常に高速(807 Hz 〜 1210 Hz)で動作する周波数変換ドライブが必要です。周波数変換ドライブは多くの産業制御アプリケーションで使用されていますが、このような速度は限られた数のアプリケーションでしか使用されません。

(中略)

シマンテックは産業用制御システムの専門家ではないため、このような速度で動作すると考えられるアプリケーションをすべて把握しているわけではありませんが、たとえば、小売包装施設で使用されるベルトコンベヤーが標的となることはまずないと考えられます。さらに、出力が 600 Hz 超の高効率低調波周波数変換ドライブは、ウラン濃縮に使用可能であるため、米国では原子力規制委員会によって輸出が規制されています。シマンテックでは、これらの周波数で周波数変換ドライブを使用するその他のアプリケーションについて調査したいと考えています。

この発見によって、すべての Stuxnet コードの目的が判明しました。シマンテックでは、ホワイトペーパーを修正し、より詳細な記述を含めました(具体的には、「Modifying PLCs」セクションにいくつかのサブセクションを追加しました)。重ねてお願いしますが、シマンテックは決して産業用制御システムの専門家ではないため、フィードバックやさらなるヒント、あるいはデータに関する説明を歓迎いたします。ご連絡いただける場合は、このブログの一番上にある私の名前をクリックしてください。

》

Malicious PDFs find a novel way of running JavaScript

(Sophos, 11/12)

》

北村豊の「中国・キタムラリポート」国勢調査があぶり出した「他人なりすまし事件」

(日経ビジネス, 11/12)

》

スー・チーさん、民主化勢力の再結集訴え 解放後初演説

(asahi.com, 11/15)

関連:

スーチーさん解放も手放しで喜べず

(JANJAN blog, 11/13)、

「ミャンマー(ビルマ)は今後どうなる?」

(TBS ラジオ・ニュース探索ラジオ DIG, 11/10)

》

Research Papers

(FFR)。PacSec 2010 で発表された「Exploring the x64」が公開されてます。

村上さん情報ありがとうございます。

》

事情聴取内容絶賛漏洩中。

なぜ事情聴取内容の漏洩元を調査しないんですかね。

関連:

》

人工ウイルス殻の生成に成功 九大と北九大グループ、医薬品開発に新たな道

(産経 MSN, 11/13)

》

ビックカメラの公式サイトが閉鎖、第三者によるポイント不正使用で顧客情報流出の可能性も

(gigazine, 11/15)。どこか別の場所で盗まれた id / pass を使って入られた、という可能性もあるので注意。

》

盗まれたアカウント情報の行方 3

(cNotes, 11/14)

》

不正アクセス発生に関する調査報告と情報流出のお詫び

(サミーネットワークス, 11/13)。777town.net 話。nakazima さん情報ありがとうございます。

詳細な調査の結果、1,735,841名分のお客様のゲーム用ログインID、パスワード、メールアドレスが不正アクセスにより流出したことが判明しました。

その他の流出した会員情報は、サービス当初にテストとして入力したテストデータがその大半であり、個人情報は、姓のみ、名のみ、郵便番号の一部のみといった形で不規則にその一部が漏洩した痕跡が一定数判明いたしましたが、いずれも各情報を紐付けることはできない状態であり、個人を特定し得ないものと株式会社エルテックスおよび第三者機関から報告を受けております。

》

2010年11月12日 新セキュリティ機能Capsicumのマージは11月と12月

(FreeBSD Daily Topics, 11/12)

Capsicumは既存のPOSIX APIを拡張し,プロセス内部におけるより細かいセキュリティ機能を提供するものです。既存のDACやMACがプロセスやファイルベースであるのと比べて,Capsicumはプロセス内部や単一アプリケーション複数プロセスタイプのツールに対してよりきめの細かいアクセス制御機能を提供します。

この機能はChrome/Chromiumのようにマルチプロセスアプリケーションにおいて,特定のプロセスに対しては限られたリソースアクセスのみを許可したいといったような場合にとくに便利に活用できる機能です。アプリケーション側で複雑な仕組みを用意しなくとも,OSレベルで対応できるという特徴があります。

》

日経コンピュータセミナー 中国ビジネスを支えるIT戦略と知られざるITリスク。2010.12.02、東京都渋谷区、一般29,800円 (日経コンピュータ半年分購読付き)。

》

録音告げると刑事一変「仲直りしよ」 大阪府警の暴言取り調べ

(産経 MSN, 11/15)

》

踏み台にされるWebサイト-いわゆるGumblarの攻撃手法の分析調査-

(JPCERT/CC, 11/15)

》

ウェブ魚拓の古い魚拓が失われました

(affility.co.jp, 11/12)

》

TOMOYO Linux 1.8.0 / AKARI 1.0.4 が公開されました。

(熊猫さくらのブログ, 11/11)。おだいじに。

誰か生クリームのせプリンを差し入れてあげてください。

》

記者の目:トランス脂肪酸=小島正美(生活報道部)

(毎日, 11/12)

心疾患のリスクを高めるとされるトランス脂肪酸について、消費者庁は10月、食品事業者に自主的な表示を求める指針案を公表した。今後は義務化を検討するというが、そもそもトランス脂肪酸は日本人にとって脅威ではない。まずは、健康にどんな影響を与えているのか調査が必要で、表示の義務化は尚早だと思う。

関連:

》

証明された「検察リーク」/上杉 隆(ジャーナリスト)

(Yahoo!, 11/10)

》

ホステスが労働審判申し立て “銀座ルール”違法と

(47news.jp, 11/11)

》

ボディーチェックでヌードを映し出すスキャナー、空港職員のムフフ...な溜まり場に!

(gizmodo, 11/10)。ある意味予想どおり。

》

「警視庁公安部が作成した可能性のある資料」

P2Pファイル共有ソフト上における所有者数調査

(NetAgent, 11/12)

》

山谷剛史のマンスリー・チャイナネット事件簿

尖閣諸島漁船衝突事件の動画公開、中国の反応は薄く ほか 2010年10月

(Internet Watch, 11/12)

》

電子書籍元年に迎える年末

(PC Watch, 11/11)

》

電子書籍中間フォーマット策定やEPUB日本語化が、事業仕分けの対象に?

(Internet Watch, 11/12)

》

Flashデベロッパよ, きみたちに明日はない (techcrunch, 11/12)

》

iTunes Ping、Twitterとの完全連動を実現して真の「ソーシャル」ネットワークに進化

(techcrunch, 11/12)

》

YouTubeが動画の属性検索を導入, テレビを携帯からコントロールできるAndroidアプリも (techcrunch, 11/11)

》

iAdの広告クライアントの契約料金は1社につき年間1億円だ

(techcrunch, 11/11)

》

グーグルに抗議する広告リセラー団体がハンストに突入

契約打ち切りに憤慨した中国企業らが抗議運動を展開中

(ComputerWorld.jp, 11/9)。その後どうなっているんだろう。

》

Google、「全員が昇給」をリークした社員を解雇 (WIRED VISION)

(日経 PC Online, 11/12)。メールをそのまま転送しちゃったのかな。

》

ハイチで広がるコレラ被害

(国連情報誌SUNブログ対応版, 11/11)。確認されただけでも約 10,000 人ですか。

》

ミャンマーから大量の難民発生

(国連情報誌SUNブログ対応版, 11/10)

》

検察審査会くじびきソフト調査チーム 中間報告書

(参議院議員 森ゆうこ, 11/12)

》

ASF、米OracleのTCKポリシーに不満を表明 -- 「JCP EC脱会もありえる」

(sourceforge.jp, 11/12)。いよいよ Java 崩壊ですか?

》

いまだ根強いIE6利用の韓国で「もう止めよう!」キャンペーンの嵐

(日経 PC Online, 11/11)

韓国人はパソコンの買い替えをしないのか? なぜ9年も前に登場したIE6をいまだに使っているのか?

それを言うなら、Windows XP だって 9 年前ですぜ旦那 (英語版、日本語版)。

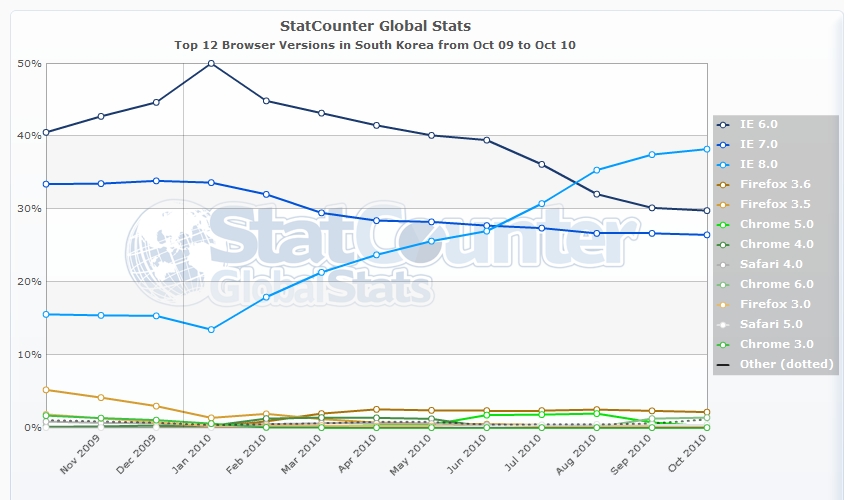

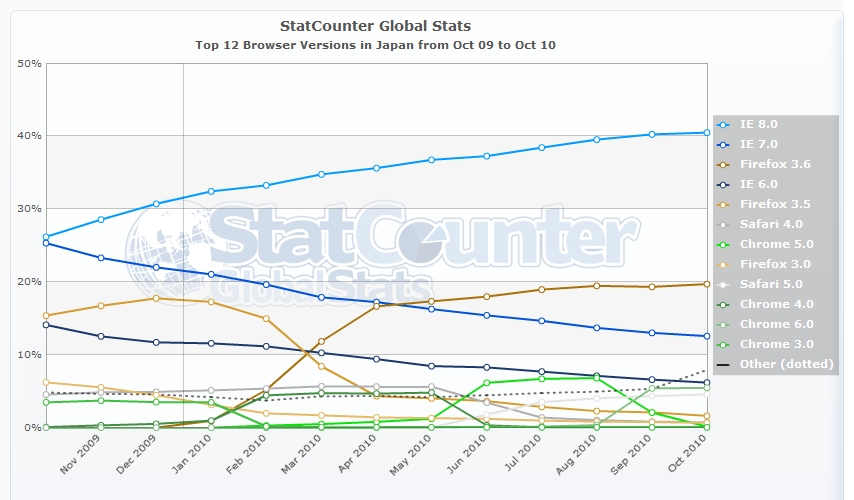

関連: 韓国と日本におけるブラウザシェア (StatCounter)

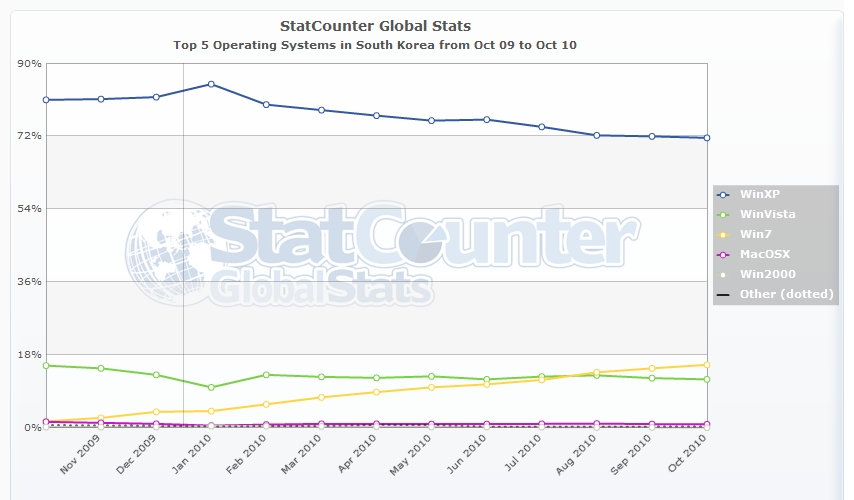

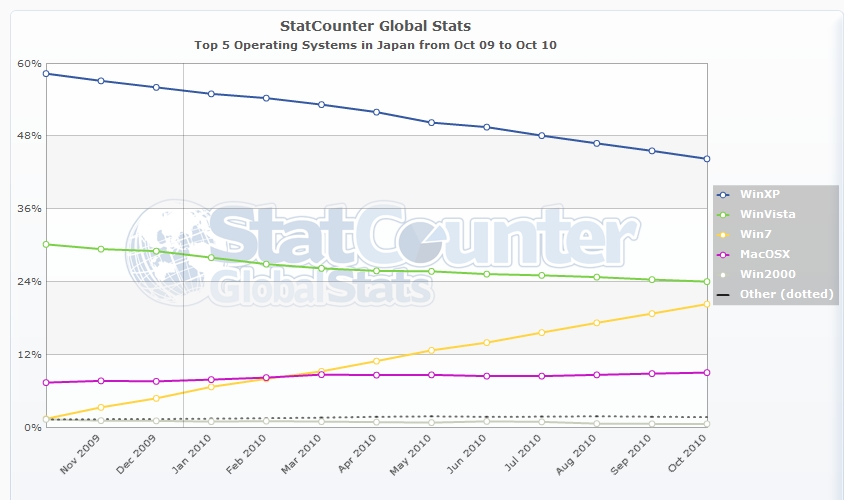

韓国の人って、ほんと IE しか使ってないね。あと、韓国と日本における OS シェア (StatCounter)

日本における Windows XP シェアって、もはや 44% しかないんだ……。

》

大江議員が党の対立候補を支援「選挙後にけじめ」=沖縄県知事選

(やや日刊カルト新聞, 11/12)

》

「組込みシステムに情報セキュリティを」セミナー開催のお知らせ

〜情報セキュリティ面でも安全な製品開発に向けて〜

(IPA, 11/9 更新)。「2010年11月22日開催セミナーの受付を開始しました」

》

ウェブサイト運営者向けセキュリティ対策セミナー開催のお知らせ

〜ウェブサイトを安全に運営するための勘どころ〜

(IPA, 11/9 更新)。「2010年11月22日開催セミナーの受付を開始しました」

》

情報セキュリティ対策を自動化する標準仕様"SCAP"セミナー開催のお知らせ

〜CVSSハンズオン編〜

(IPA, 11/5 更新)。「2010年11月17日開催セミナーの受付を開始しました」

》

Scripting with Unix Date

(SANS ISC, 11/12)。Linux (というか GNU coreutils) 限定ねたがあるような。

》

国会内撮影、規制強化検討も 仙谷長官

(asahi.com, 11/12)。

本末転倒。38 って偶然ついた番号だと思うけど、偶然というのはおそろしいものだ。

》

「大きな転機」——夏野氏、「尖閣ビデオ」「小沢生出演」語る

(ITmedia, 11/11)

》

iPadやAndroidタブレットでは生き残れない世界

(ITmedia, 11/12)

その後、軍用タブレットコンピュータを製造するAMRELのリチャード・レーン副社長と話をして、同社のタブレットを利用している兵士たちが、そうしたデバイスをどれほど頼りにしているかを知った。

同社のWebサイトには、特殊部隊の兵士からの手紙が掲載されている。タブレットコンピュータに、文字通り命を救われたという内容だ。この兵士はイラクのキルクーク近くを巡回中に狙撃手に撃たれたが、弾丸はバックパックに入れていたタブレットに当たったという。タブレットは破損したが、彼は無傷だった。

「荒野の1ドル銀貨」だな……。

関連: Rugged Computers (amrel.com)

》

電子ペーパーもカラー化へ ブリヂストン「AeroBee」、E Ink「Triton」

(ITmedia, 11/11)

ブリヂストンの独自技術「QR-LPD」(中略) は粒子と液体の中間的特性を備えた「電子粉流体」を2枚のガラス基板の間に封入し電圧をかけると、ハチ(Bee)のように空中を浮遊して高速で移動、表示を切り替える仕組みだ。E Inkが採用している電気泳動方式(液体中を粒子が移動する方式)に比べ、切り替えの速さは約300倍という。

(中略)

ブースでは、A4サイズのカラー端末を展示。新聞や問診票の画面に、専用ペンで書き込めるようになっていた。(中略) 文字を記入すると、ペンの動きから遅れることなく線が表示されており、かなりスムーズな印象だ。

》

米FDA、タバコ包装に表示される強烈な警告表示図案を発表

(slashdot.jp, 11/11)。

すごいな……。

》

コミPo! 楽しい

(葉っぱ日記, 11/10)。確かにたのしそう。

》

「犬以下であると見なされている」:カメルーンの同性愛者迫害の実態をヒューマン・ライツ・ウォッチなどが報告 (みやきち日記, 11/11)

》

英国のレズビアン警官、職場いじめに遭い自殺

(みやきち日記, 11/4)

》

「私の息子はゲイ」ハロウィーンに女装した5歳児を持つお母さんのブログが痛快です

(みやきち日記, 11/10)

また、「娘がバットマンに扮したのだったなら」のくだりにも深くうなずかされました。マドンナの"What it Feels Like for a Girl"に「女の子はジーンズをはけるし髪を短くできる。男の子であることはOKだから。でも男の子が女の子に見えるのは不名誉だ。女の子であることは不名誉だと思われているから」(うろ覚え)てな台詞があったのをふと思い出したり。結局、男の子の女装がとがめられるのって、根底に女性蔑視があるんじゃないですかね。

》

毎日新聞で同性カップルの権利保障問題を扱ってます

(みやきち日記, 11/11)

》

〈群馬県警・裏金裁判〉ついに結審、来春地裁判決へ! (JANJAN blog, 11/6)

》

「平針・里山伐採イニシアティヴ」を、年表にまとめてみた。

(JANJAN blog, 11/7)

》

オープンエデュケーションとその持続可能性

(yomoyomoの「情報共有の未来」, 11/11)

》

「すべてを記憶する」Evernote、500万ユーザーを達成 -- わずか83日で100万人増加

(techcrunch, 11/11)

》

Facebook 対 Google

》

Kindleの雑誌新聞売り上げ分有率: Amazonが70%から出版社が70%へ大激変

(techcrunch, 11/9)

》

携帯電話:保護者がフィルタリング解除 未設定中学生の2割 -- 警視庁調査 /東京

(毎日, 11/11)

》

非出会い系サイトでの被害児童、99%がフィルタリング未加入〜今年上半期

(so-net セキュリティ通信, 11/8)

分析対象の730件のうち、50.3%にあたる367件では、モバイルコンテンツ審査・運用監視機構(EMA)が「健全な運用管理体制を整備している」と認定したサイトがきっかけとなって被害が発生していた。EMAの認定を受けたサイトは、フィルタリングの対象外となり、フィルタリングのかかった携帯電話からでもアクセスすることができる。

つまり、「フィルタリングしていれば 49.7% は防ぐことができた」ということですか。多いと見るか、少ないと見るか。

元ねた: 非出会い系サイトに起因する児童被害の事犯に係る調査分析について

(警察庁, 10/28)

》

Shareによる無断配信で逮捕相次ぐ〜ビジネスソフトやゲーム、アニメ、漫画

(so-net セキュリティ通信, 11/9)

》

ECがプライバシー保護の新規定案、「忘れられる権利」をユーザーに

(日経 IT Pro, 11/5)。EU の EC (欧州委員会) がデータ保護指令 (EU Data Protection Directive) を改訂しようとしている話。

》

Java Exploits

(SANS ISC, 11/11)

》

11月9日アキバ事件加藤智大公判を傍聴しました。

(The Journal, 11/10)。

》

体重の14%、キリギリスの精巣はなぜ世界一巨大になったのか?

(gigazine, 11/11)。乱交型の繁殖戦略を取ったから、と推定されているみたい。

》

第3回愛媛情報セキュリティ勉強会。

2010.11.20、愛媛県松山市、一般1000円。

愛甲さんのケータイ方面話。

》

もんじゅ終了。

前回

のつづき。

》

Windows Live Hotmail、全セッションをSSLで暗号化するオプション追加

(Internet Watch, 11/11)、

Hotmail security improves with full-session HTTPS encryption

(Inside Windows Live blog, 11/9)。Hotmail だけでなく、

Also starting today, SkyDrive, Photos, Docs, and Devices pages all automatically use SSL encryption, transferring all their data over HTTPS.

SkyDrive, Photos, Docs, Devices ページも HTTPS 化されたそうで。

ただし、全自動でそうなるわけではなく、

https://account.live.com/ManageSSL

で設定する必要があるみたい。

》

ウイルス対策ソフトは入れなきゃダメ?

(パソコントラブル出張修理・サポート日記, 11/5)。

そういう人のための MSE なので、さっくり入れてあげてください。

たまに起動すると、やたらとアップデートを要求してくる。

「あー、これだからWindowsって嫌なんだよねぇ〜」

たまに起動すると patch が山盛り……なのは、Windows では patch が細分化されているからだよねえ。Mac OS X みたいにひとかたまりになっていれば、受ける印象は違うのだろうなあ。

いや、昨日、ひさしぶりにとある Windows VM を起動したら、patch を 63 個だか要求されて、実際閉口しました……。

》

ボーイング787、試験運航を中止 米での緊急着陸で

(asahi.com, 11/11)、

Update on Boeing 787 Dreamliner ZA002 Incident

(boeing, 11/10)

》

GOPAN、いよいよ発売 「コメからパン」に予約殺到

(asahi.com, 11/10)。あぁなるほど、そういう機械なのか。欲しいなあ。

》

尖閣衝突ビデオ流出方面

映像は国民には見る権利がある〜海上保安官

(日テレNEWS24, 11/11)。流出させたと申し出ている海上保安官と事前に接触していた、読売テレビ山川友基記者の証言。

山川記者「(接触したとき)非常に警戒しているという様子はうかがえた。話をする前に、今回のことについては『海上保安庁、あるいは検察庁、周りの職場の人に大変大きな迷惑をかける』と率直に話していた。事件そのものに対する憤り、政治的に現在の内閣にダメージを与える、そういうものは全くないと(海上保安官は)話した。ただ『この映像は国民には見る権利がある』ということを私に話した」

また、海上保安官は「隠しておいていいのか。闇から闇に葬られ跡形もなくなってしまう。これは国民が知るべきものであって、国民一人一人が判断したらいい。誰もやってくれないなら自分でやるしかない」などと説明し、刑事罰に問われることに関しては「映像を流出させれば、職を失うことは覚悟していた」「本当に私がやったことが国民全体の倫理に反することであれば、これは甘んじて進んで刑にも服します」と語った。

今朝の「スッキリ!!」ではもうちょっと長かったような。

尖閣映像流出:ビデオは複数の管区でも閲覧可能と判明

(毎日, 11/11)

捜査関係者によると、映像は衝突事件が発生した9月、11管から海上保安庁本庁を経て、5管を含む複数の管区に渡っていたという。保安官は読売テレビの取材に「ほぼすべての海上保安官が見られる状況にあった」と話したとされるが、全管区には行き渡っていなかった模様だ。

「自分がやりました」船上の告白 映像流出の当日は公休

(asahi.com, 11/11)

同僚らによると、「政治的主張をするという印象はなく、パソコンやネットに強いという話も聞いたことがない。誠実な人柄だった」。

だからこそ、Wikileaks や Cryptome ではなく、いきなり YouTube なのだろうなあ。

関連:

『内部告発はぜひ報道機関へ』 朝日新聞名古屋本社調査報道班記者が語る、タレ込みのススメ

(togetter)。

神田大介記者の本音。

2010/11/10の「報道ステーション」で語られたメディアとYouTubeの関係性に関する言説が案外まともでTLから意外との声

(togetter)。

一色清編集委員の本音。

同じ朝日新聞の、これが真実。なかなか悲しいものがありますね。

クローズアップ2010:海上保安官「映像流出」 割れる「秘密」の評価

(毎日, 11/11)。そもそも本当に「保護すべき秘密」なのか? という話。

海上保安庁はそもそも、今回の衝突事件が発生した9月7日午前の段階では、映像を公開する準備を進めていた。現場の巡視船「よなくに」から衛星通信の秘匿回線で届いたビデオ映像を国土交通相など関係閣僚の視聴用に編集。政府が映像を基に事件の立件の可否などを判断した後、同様の映像を報道機関に提供する方針だった。

だが、半日もしないうちに提供は取りやめになった。海保は理由を説明していないが、ある政府関係者は「官邸からストップがかかったと聞いている」と明かす。

ここで公開していれば済んだ話なんだけどねえ。

その上で、中国との関係を考えて政治判断で釈放、と堂々と言えばいいだけだったのだが。

尖閣沖衝突ビデオは秘密? その投稿は公益通報?

(asahi.com, 11/10)。保護すべき秘密か?

という点については大いに議論があるが、公益通報者保護法の保護対象か? という点については「否」であり、一般法理でも保護されないという見方が大勢の模様。しかしなあ。

非営利組織の公益通報支援センターの事務局長を務める阪口徳雄弁護士は今回のケースについて「どう判断するか非常に難しい」と話す。

「政府に隠蔽、不正行為があった結果、それを社会に公開した事件でなく、おそらく、その公開者が、社会に公表すべきという考えに基づきインターネットに公表した事件。従前の公益通報(内部告発)とは異質である。したがって現行法の下では、今回の行為は内部告発者保護の対象外だ。公益通報者保護法はもちろん、一般法理でも保護されないだろう。手段・方法の相当性に欠けている。もしこれがマスコミへの公表だったならば、正当な内部告発と言えるかもしれなかったが……」

「もしこれがマスコミへの公表だったならば」という発想自体が前世紀的なんじゃ、という気が。

尖閣ビデオは「秘密」か 専門家の意見分かれる──問われる「実質性」

(産経 / ITmedia, 11/11)

》

仙谷官房長官:「盗撮」発言 8社写真部長会、撤回と謝罪求める

(毎日, 11/11)

》

劉暁波氏方面

フランス:ノーベル平和賞授賞式に出席へ 中国の警告無視

(毎日, 11/10)

仏外務省高官は同日、「毎年授賞式には大使が出席しており、この伝統は今年も続く。欧州各国とも連絡したが、各国とも出席の意向だ」と語った。北欧など欧州約10カ国は既に出席の意向を表明している。

ノーベル賞事件 (エフセキュアブログ, 11/9)。標的型攻撃にも利用されてます。

》

A380 方面

点検の結果、カンタス航空 6 機のうち 3 機、シンガポール航空 11 機のうち 3 機の A380 のエンジン (トレント 900) に不具合が見つかり、エンジンを交換することになった模様。

トレント 900 塔載型の A380 は、他にルフトハンザで 3 機が運行中。

何も出てないということは、不具合は発見されなかったのだろう。

一方で、わざわざこんな時にスカイマークが A380 6 機の導入を発表、株価がストップ安に。

中国さすがです。関連?: WinCE/InfoJack.B (マカフィー)

2010.11.17 追記:

APSB10-28: Security updates available for Adobe Reader and Acrobat

(Adobe, 2010.11.16)。Adobe Reader / Acrobat 9.4.1 登場……ですが、Windows / Mac 版のみ。Unix 版は

2010.11.30 だそうです。

この欠陥は Adobe Reader 8.x にも影響するが、次期版まで待つ必要があるそうで。

予定どおり 3 件。

-

MS10-087 - 緊急:

Microsoft Office の脆弱性により、リモートでコードが実行される (2423930)

-

Office XP (2002) / 2003 / 2007 / 2010、Office 2004 / 2008 for Mac、

Office for Mac 2011 (名前のつけ方が微妙に違う……また面倒臭いことをしてくれたもんだ)、Open XML File Format Converter for Mac に 5 件の欠陥。

重要: Office 2004 / 2008 for Mac、 Open XML File Format Converter for Mac 用の修正プログラムはまだない。

-

MS10-088 - 重要:

Microsoft PowerPoint の脆弱性により、リモートでコードが実行される (2293386)

-

Office XP (2002) / 2003、Office 2004 for Mac、PowerPoint Viewer 2007 SP2 に 2 件の欠陥。

重要: Office 2004 for Mac 用の修正プログラムはまだない。

-

MS10-089 - 重要:

Forefront Unified Access Gateway (UAG) の脆弱性により、特権が昇格される (2316074)

-

Forefront Unified Access Gateway (UAG) 2010 に 4 件の欠陥。

UAG のリダイレクトのなりすましの脆弱性 - CVE-2010-2732。

Exploitability Index: 3

UAG XSS の特権の昇格の脆弱性 - CVE-2010-2733。

Exploitability Index: 1

Forefront Unified Access Gateway の UAG モバイル ポータル Web サイト上の XSS の脆弱性 - CVE-2010-2734。

Exploitability Index: 1

Signurl.asp の XSS の脆弱性 - CVE-2010-3936。

Exploitability Index: 1

2010.12.31 追記:

関連: Targeted attacks against recently addressed Microsoft Office vulnerability (CVE-2010-3333/MS10-087)

(Microsoft Security Research & Defense, 2010.12.29)

Mac OS X v10.6.5、および Mac OS X v10.5.8 用のセキュリティ更新 2010-007 登場。計 134 個の欠陥が修正されている。

2010.11.15 追記:

これに含まれる QuickTime の欠陥修正は Windows 版にも影響しており、未修正だという話:

2010.12.08 追記:

QuickTime の件、QuickTime 7.6.9

で修正されました。

》

MSの無償ウイルス対策ソフトウェア、Microsoft Update経由の配布に批判の声

(CNET, 11/9)。US と UK では Microsoft Update で流れてくるのだそうで。

Microsoft just doesn’t get it…. Security is about diversity

(PandaResearch, 11/8) には、そういう背景があったのか。

》

公の場に「厳秘」の資料を持ち込み、撮影されると「盗撮」と叫ぶ人物出現。

情報の取り扱いが問題になっている真最中であるにもかかわらず、この無神経さ。

》

日本シリーズ:フジの長〜い1日…野茂氏も古田氏もトイレ我慢

(毎日, 11/10)

午後10時以降、放送終了まで約2時間、CMが消えた。吉田プロデューサーは「本来、想定していた中継時間は午後11時まででした。CMもそれに合わせて用意していたので数も決まっていた。それを10時前後ですべて消化した」と説明。民放でCMが消えた中継。他局ではこうした場合、CMを安い値段で売り挿入する策を取ることがあるが、フジテレビは以前からCMの値崩れを生まないためにそういった措置を講じない土壌があった。関係者は「3000万円くらいの損失があったのでは」と指摘。現場のフジテレビ関係者は「他局の方に“凄いね、フジさん。NHKさんみたいですね”と冷やかされました」と、CMなしのノンストップ中継だった。

関連: 日本シリーズ:“1局集中”が生んだ高視聴率

(毎日, 11/10)

シリーズの放送権料は1試合9000万円。並列の場合は分割(民放6000万円、NHK3000万円)だが、独占中継の場合は1局での全額負担となる。フジテレビは2試合の放送権料1億8000万円に加え、ナゴヤドームの使用料のほか中継車やスタッフの派遣など諸経費も含めて2億円近くを負担。独占中継に踏み切った。第3戦のテレビ朝日、第4戦のテレビ東京はともにNHK−BSとの並列。結果はいずれも視聴率が1ケタ台と、独占中継による効果は明白だった。

ここ数年、シリーズの中継は曲がり角に来ていた。視聴率の低迷で昨年から放送権料も1億3000万円から9000万円にダウン。中継局の選定も出場球団が推薦権を持つが、今年は中日が推薦権を日本野球機構(NPB)に返上した。CSの導入で直前まで対戦カードが決まらず、各局が早期から積極的に動けなかったことも理由の一つで、第1、2、5戦で地上波の全国中継がない異例の事態となった。

そんな中で独占中継したフジテレビ。独占中継の場合は試合終了までの完全中継が規定となっている。2戦連続で白熱の延長戦を最後まで中継したことも視聴者を引きつける結果となり、テレビ朝日関係者は「フジさんの高視聴率は来年につながる。プロ野球人気のため、各局で足を引っ張っている時代ではない。フジさんには頑張ってほしかった」と話した。

ただでさえ金がかかった上に、3000 万円の損失か……。

視聴率は取れたが、営業的には痛し痒しかなあ。でも、こういうのも含めてナマのおもしろさなんだけどね。

》

尖閣衝突ビデオ流出方面

当該データがどうやって神戸まで行ったのかは、現時点では不明みたい。

》

たった30分で靴のイヤなニオイを消してくれる!

(asahi.com, 11/10)。テクレッドジャパンの「リフレッシューズ」。テクレッドジャパンというのはここかなあ。

関連: におい分析 (島津製作所)

》

ボーイング787、テスト飛行で緊急着陸 来年納入予定

(asahi.com, 11/10)

米ウォールストリート・ジャーナル紙 (中略) によると同日午後、飛行中に客室後部で出火。機内にいた乗員が煙に気づき、同州ラレドの空港に緊急着陸した。乗員30〜40人が乗り込んでいたが、緊急脱出してけが人はいなかった模様だ。同社や米連邦航空局(FAA)が原因を調べている。

元ねた: ボーイング787ドリームライナー、テスト飛行中に緊急着陸

(ウォール・ストリート・ジャーナル, 11/10)

関係筋によると、ラレードに緊急着陸中、少なくとも部分的な停電が発生し、「ラムエアタービン」と呼ばれる非常時用補助電源が作動したという。自動スロットルとコックピットのフライトディスプレーを含む自動システムの一部が影響を受けたという。

うぉぅ、ラムエア・タービン起動ですか。前途多難だなあ。ただでさえ多難だったのに。

》

海賊版が横行する AppStore。

これが Apple クオリティ。

米アップルサイトに「1Q84」海賊版 中国語訳 (asahi.com, 11/9)

アップストアで売られるソフトは米アップル社が一括して事前に審査する。審査には約1週間かかる。アップル関係者の話では、米国には各国語を理解するスタッフがいるが、電子書籍の制作者が正当な著作権者かの確認はしていないという。審査するソフトの数が膨大で、著作権の判断は難しく時間がかかるなどの理由からという。

日本誤訳: めんどくさいので手を抜きました。えっへん。

また、海賊版への対処は著作権者と制作者の直接交渉に委ねているという。

日本誤訳: 汚れ仕事は著作権者にやらせよう。

「容疑者Xの献身」の日本語海賊版も 米アップルサイト

(asahi.com, 11/10)

かと言って、事前に防止するのは確かに大変だよなあ。対応としては、補償体制を整える方向とかかなあ。

》

サイバー犯罪とデジタル捜査

(McAfee Labs Blog, 11/10)。

French Authorities Talk Up Digital Investigations

(McAfee Labs Blog, 10/1) の抄訳版。

》

尖閣衝突ビデオ流出方面

尖閣映像流出:ビデオは石垣海保編集 衆院予算委で認める

(毎日, 11/8)

流出した映像には撮影した海上保安官の氏名や撮影時間のほか、2本目と4本目の最後に「企画・制作 PL63巡視船よなくに」という字幕が入っていた。「PL」は巡視船の型、「63」は「よなくに」を示す番号。(1)と(2)が2分割されて6本になったとみられるが、字幕はすべて同保安部が編集時に書き加えていた。

「企画・制作」の意図は明確ではないが、鈴木長官は「テロップを入れてわかりやすくしたのかもしれないが、調査中なのでコメントを控える。あくまで検察に提出するために作ったものと聞いている」と話し、馬淵澄夫国土交通相は予算委で「研修教材として編集したり、研修用としてコピーしたことはないと承知している」と述べた。

しかし、ある政府関係者は「地検に提出した後、部内でも使用できるようにするためだったのでは」と見ている。この関係者は「小さな漁船が大きな巡視船に体当たりするという、いわば自殺行為に等しいこともあり得るということを映像で領海警備や立ち入り検査をする保安官に見せて注意喚起したり、証拠となるビデオの撮影技術向上といった捜査訓練などに使うことも念頭にあったのではないか」と指摘している。

朝日の記事はもっと断定的: 尖閣映像流出 海保が刑事告発 内部研修用に編集の跡 (asahi.com, 11/8)

また、インターネットに投稿された6本の映像のうち、2本の末尾に挿入されていた「企画・制作」の文言は、石垣海上保安部(沖縄県石垣市)が内部研修用の素材として編集する際につけていたことが、海保の調査で分かった。

文言は「企画・制作 PL63 巡視船よなくに」と記したもの。流出した映像のうち、2本目と4本目の末尾に加えられていた。海保は、取り締まりなどの映像を研修用に編集して残すことがあり、今回の6本の流出映像は、いずれも研修用に編集した映像だった可能性がある。ただ、海保の鈴木久泰長官は8日の会見で、「地検の求めに応じて必要な部分にテロップを入れ、編集した」としている。

中国漁船・尖閣領海内接触:ビデオ流出 流出経緯、深まる謎 共有PCから複製?

(毎日, 11/9)

共有パソコンを使用するにはIDやパスワードが必要で、知りうるのは同課員10人だけだった。同課はカードや暗証番号がないと入れない構造ではないが、緊急出動などの指示を行うオペレーションルームが同じフロアにあり、ガラスのついたてで仕切られているだけのため見通せる。

認証必要ということで「不正アクセス禁止法違反容疑」なんですかね。

政府関係者は「巡視船の船員も合わせると、4本のファイルの一部に触れることができた保安官は多数いたはず。そこが、流出後の短期間で調査を終えることができた検察との違いだ」と告発に至った背景を明かす。

ふぅむ。

事件:尖閣映像流出 石垣海保職員 政府に憤り (毎日, 11/9)。

正直、この程度のものをなぜ公開しなかったのか、私も理解に苦しむ。

検察、グーグルから発信者情報差し押さえへ 映像流出

(asahi.com, 11/9)

》

カンタスA380型機の緊急着陸、エンジンに原因 ロールス・ロイス社

(AFPBB, 11/9)、

Trent 900 statement

(Rolls-Royce, 11/8)、

Trent 900 (Rolls-Royce)

We will provide a further update with our interim management statement on 12 November 2010.

11/12 に続報出すそうです。

》

川口洋のセキュリティ・プライベート・アイズ(30)

9・18事件にみる7つの誤解

(@IT, 11/5)

》

“なんちゃってプロポーサブル”の威力と限界

(匪図書館員hatekupoの絶対国防圏, 11/8)

》

「Street View」のエラーによりiPhone利用者が秘匿画像を見られる状態に

ぼかし処理されているべき画像が、iPadやiPhoneから閲覧可能になる問題が発生

(ComputerWorld.jp, 11/9)。ユーザー特典ですか。

》

ソマリアで増加する子ども兵士 (国連情報誌SUNブログ対応版, 11/9)

》

アンゴラとコンゴ民主共和国で頻発するレイプ事件

(国連情報誌SUNブログ対応版, 11/8)

》

戦費確保がヨーロッパ消費税の発祥の元〜斎藤貴男さんの新著と尖閣騒動

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 11/7)

》

スニーカーネットふたたび

(シマンテック, 11/9)。Stuxnet 関連。

》

Dear Starbucks: The skinny on how you can be a security hero

(Sophos, 11/9)。なぜ「無料 Wi-Fi」はどいつもこいつも暗号化なしなのか、

WPA2 を有効にして、パスワード「free」で入れるようにすればいいじゃないか、

という提案。

》

FacebookとTwitterに落第点——米シンクタンクのセキュリティ評価で

HotmailとFlickrも低評価 (ComputerWorld.jp, 11/5)

》

グーグルCEO、中国のネット検閲はいずれ廃れると指摘

中国政府による検閲は国内のインターネット人口増加ペースについていけなくなると予想するシュミット氏

(ComputerWorld.jp, 11/5)

》

Microsoft just doesn’t get it…. Security is about diversity

(PandaResearch, 11/8)。でも、Microsoft が「ハイわかりました」と言って次の版で超強力なモノを出してきたら、Panda さん的には困ったものだろうし。

モノカルチャー言うなら Windows 自体を捨てるべきだし。

》

「募る検察、マスコミ不信」再び市民がデモ (田中龍作ジャーナル, 11/5)

》

魔境『第5検察審査会』討ち入り報告記〜中編〜

(田中龍作ジャーナル, 11/5)

同行の I 記者が乗り出してきた。

「法廷内での撮影は許可されているじゃないですか。あれは何ですか?」

「あれは司法記者クラブだから(撮影可能)です。あなた達は司法記者クラブですか?」

対応した事務官は記者クラブであれば撮影可能で、それ以外の人は撮影禁止であることの理由を説明できなかった。「『き・しゃ・く・ら・ぶ』には都合の許す範囲で取材を認める」。これが当たり前のものとして末端公務員の頭にまで擦り込まれているのである。

魔境『第5検察審査会』討ち入り報告記〜後編〜 (田中龍作ジャーナル, 11/8)

審査員はグループごとに選挙管理委員会が推薦してきた100人の中から選ばれる。事務局の説明によれば、実際に審査員を選び出すのはコンピュータだ。

I 記者が「ソフトはどこの社(の製品)ですか?」と突っ込んだ。

「それは言えません」と事務局。

「競争入札ですか、指名入札ですか?」

「それも言えません」

「検察官適格審査会」の委員である森ゆうこ議員(民主党)が、検察審査会に問い合わせたが、提出されたのは「仕様書」のコピーだった。

本当に使用しているのかも含めてソフトへの疑念は深まるばかりだ。審査員の選出作業には、第3者が立ち会う必要があるのではないだろうか。

ほんとは、そんなソフトはないんじゃないの?

と思ったが、存在はする模様。

関連:

森ゆうこ議員の検察審査会くじ引きソフトデモ見学報告

(togetter)

そして、問題の核心。平均年齢は自動計算されないのか?「その機能はない」との回答。しかし、発注仕様書を見れば、納入された成果物には平均年齢の自動計算ができ、議決した月日で計算すれば、選任された後に誕生日を迎えていても、正しく計算されるはず。成果物は発注仕様書と違うと言うのなら、なぜ、基本計画書・開発支援業務最終報告書・ソフトウエア性能試験結果評価書(検収書)を出し渋るのだろうか。

これはひどい。仕様を満たしてないんじゃないの?

やりとりを続けているうちに0 記者が、あることに気付いた。壁に貼られた「全国検察審査協会連合会」のポスターである。

「全国検察・・・って何をやってる組織ですか?」。O 記者は手嶋総務課長に尋ねた。同総務課長によると「全国検察審査協会連合会」とは次のような組織である—

検察審査員OBによる親睦会で、検察審査会の普及を目的としている。60年も前から存在しているため構成員は1万2,000〜1万3,000人。終身会員である。活動は親睦を深めるために旅行に出かけることだそうだ。

ただの天下り団体だろ……。関連:

「全国検察審査協会連合会」は親睦団体とは思えない巨大な組織(低気温のエクスタシー)

(阿修羅, 10/18)

》

ウイルスバスター コーポレートエディション 8.0 Service Pack 1 Patch 6 公開のお知らせ

(トレンドマイクロ, 11/9)

》

Amazon MP3日本版、突如スタート

(slashdot.jp, 11/9)。ついにキタ!

》

Googleの社員がTwitterの技術者を性的暴行で告発, Twitterがまるで私設裁判所に

(techcrunch, 11/6)、日本語版も消えたのですね。

関連:

3日間掲載されていた記事をTechCrunchが削除 「Googleの社員がTwitterの技術者を性的暴行で告発」した件で

(togetter)

絞首台と化しそうだったTwitter

(techcrunch, 11/9)

慧眼の読者は気づいておられると思うが、本誌TechCrunchは、暴行者を名指ししたブログ記事が出た直後に、その”事件”を報じたメディアの一つだ。その後記事はサイトから消え、今度は本誌の新しい親会社(AOL)が編集長のMike Arringtonに記事の取り下げを命じたという、やや漫画チックな嫌疑が生じた(漫画チックというのは、AOLの人は誰もTechCrunchを読んでいないと思うからだ)。

実際には、上記のような理由により、記事を削除すべきとMikeが判断したのだ。記事を書いたAlexiaは、彼の判断に同意した。Mikeは前にも書いたことがあるが、どんなにおもしろい記事でも、立証されていない嫌疑や告発は報道すべきでない、と考えている。記事の削除は、彼のその方針に従うものだ。

あの記事がTechCrunchに登場したとき、私は幻滅したか?。たしかに幻滅はした。でも同時に、記者本人には、これを見逃すわけにはいかない、という大きなプレッシャーがあっただろうことも、十分理解できた。誰もが、つねに必ず正しく振る舞うことは、難しいしあり得ない。今回の一件を契機として、誰かの人生を滅ぼしかねないような記事は、投稿する前に一考する、という習慣がつけばいいのだが。

》

iPhoneは複数のキャリアから販売する! アップルが来年より大きく方針転換とのリーク情報

(gizmodo, 10/17)。これが本当だとしても、ただし日本では……の可能性があるので注意。

》

海上テロ対策に無人警戒艇登場、APECで県警が導入/横浜

(カナロコ, 11/8)

》

MyJVN バージョンチェッカ

が 11/4 付で Windows 7 に対応しています。上西さん情報ありがとうございます。

》

「DNA型鑑定の運用に関する指針」を改正 〜全国1,184警察署に資料保存用冷凍庫を整備〜

(ポリスチャンネル, 11/8)。

警察庁の施策を示す通達: 刑事局鑑識課

(警察庁) には H15 年度版までしかまだないみたい。

警察庁の施策を示す通達 (警察庁)。いろいろあります。

》

VMware vSphere 4.0がCommon Criteria EAL4+認定を取得(20101105-1)

(virtualization.info, 11/8)

認定があることで製品がセキュリティに関してどのような動作をするのかよく分かるものの、現時点ではまだハイパーバイザー用の保護プロファイルはないため、ハイパーバイザーにとっては認定が依然としてOS用のProtection Profileベースである点に注意することが重要だ。

》

MySQL のサブスクリプション価格、大幅値上げ

(slashdot.jp, 11/8)。Oracle 効果、またまた来ましたね。

》

イラクのキリスト教会、武装集団襲撃で50人以上が死亡

(やや日刊カルト新聞, 11/6)。アルカイダ系武装集団が率先して何十人も殺したわけではない模様。

イラクの教会襲撃、死者53人に アルカイダ系組織が犯行声明

(AFPBB, 11/2) より:

イラクの首都バグダッド(Baghdad)で10月31日夕方、武装集団がキリスト教会を襲い信者らを人質に立てこもったため、駐留米軍とイラク軍が合同救出作戦を実行したが、神父と信徒46人、治安部隊7人が死亡した。武装集団側は5人が死亡し、8人が逮捕された。

事件があったのは、市内中心部カラダ(Karrada)地区にあるキリスト教会で、武装集団は近くにあるバグダッド証券取引所の警備員2人を射殺した後、教会を襲い礼拝に参列していた信者を人質にとって教会内に立てこもった。このため駐留米軍とイラク軍が合同で救出作戦を展開し人質を解放した。

人質になっていた男性の証言によると、武装集団は教会を急襲した直後に神父1人を撃ち殺した。当時、教会には100人以上の人がいたという。

救出作戦を実施し、人質を解放しましたが、半分は死体になりました、ってオイ。救出作戦大失敗だろこれは……。

》

民主党のクロスオーナーシップ規制の試み放棄は、白旗?!〜自民党とマスメディアの蜜月は続く…

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 11/9)

》

吉田町立図書館、パスワードを6桁数字に初期化

(水無月ばけらのえび日記, 11/5)。

せっかくだから吉田くんに読んでもらおうかと思ったのだけど、引用部分は別の声の方がわかりやすいなあ。やっぱり民安ともえも必要か。

いや、本当はデラックスファイターがほしいんだけど。

》

NTTドコモが「Xi(クロッシィ)」でも帯域制限を導入へ、基準はFOMAと同等に (gigazine, 11/8)。NTT ドコモの LTE は Xi という名前になるそうで。正直、直感的に読めない名前はかんべんしてほしいのだが、もっと重大な問題が:

2010年冬春モデル発表会で行われた質疑応答において、NTTドコモの山田社長は「Xi」の帯域制限について、現在FOMA回線で行われている内容と同じ制限を導入する意向であることを表明しました。

現在NTTドコモが導入している帯域制限は、直近の3日間で300万パケット(約366MB)を超え、通信状況が混雑していると、通信速度制御の対象になるというもので、Xiでも同様のものが課されることになりますが、仮に理論値の最大となる35Mbps(毎秒4.375MB)で通信できた場合、約84秒ほどで366MBを超えてしまうことになります。

Xi 終了。

》

完全な人間を目指さなくてもよい理由

遺伝子操作とエンハンスメントの倫理

(ナカニシヤ出版)

》

第二回 保安電子通信技術セミナー・展示会

(保安電子通信技術協会)。2011.02.09、東京都千代田区、無料。

(link fixed: 鎌田さん感謝)

》

ハッカーがWebcam Trojanで10代の少女達を強要

(エフセキュアブログ, 11/5)。うーむ……。

》

中距離多目的誘導弾

(ウィキペディア)。そんなものがあったのか。2009 年度から調達開始されているそうで。部隊への配備は 2011 年度から。関連: 防衛技術シンポジウム2009 「中距離多目的誘導弾」

(下総ミリタリースクエア, 2009.11.11)。

ミサイルの風洞模型と質疑応答。

「機動戦闘車」なんてのも開発中だそうで。

陸上自衛隊 「機動戦闘車」について。

(Ddogのプログレッシブな日々, 2008.03.02)。ふぅん。

》

警視庁公安部から 100 点以上のテロ関連資料流出話つづき

その中身:

》

Oracle対Google裁判は、AndroidとOSSの将来を左右する (日経 IT Pro, 11/8)

以上の事情から、今回の訴訟の狙いは、Android搭載スマートフォンという急成長分野から、なんらかのお金(ロイヤルティなり、和解金なり)をOracleが得ることではないかと想像できる。

Oracle だからねえ。そういう会社だよなあ。

現段階では法廷での双方の主張がまだ分からない段階なので、ここでは筆者の考えを記してみたい。Dalvik仮想マシンは、Java仮想マシンの代替実装ではなく、モバイルデバイス特有の条件を考慮して独自の設計思想に基づき実装された仮想マシンである。もしDalvik仮想マシンがSunの特許を侵害していると判定されるなら、同じように他の仮想マシン処理系も危険である可能性が大きい。例えば、Microsoftの.NETのランタイム(CLR:Common Language Runtime)はどうだろうか? Oracleの主張に対して、Googleはまずは個別の特許に関する侵害をひとつひとつ否定するだろう。Googleの反論書はそのように構成されている。さらに「このように範囲が広すぎるソフトウエア特許を認めてよいのか?」という問題が法廷で議論される可能性がある。

うわぁ。とてつもなくデカい話だな……。

》

Google、Facebookへの情報提供を停止、米欧メディアが報道

(日経 IT Pro, 11/8)

》

NEC、4年ぶりにACOS大型機の新機種を発売

(日経 IT Pro, 11/5)。まだだ、まだ終わらんよ。

》

尖閣衝突ビデオ流出方面

流出、海保の証拠映像と断定…十数本の一つ

(読売, 11/6)

海上保安庁と検察当局は内部調査の結果、石垣海上保安部(沖縄県)が那覇地検に提出した複数の証拠用映像のうちの一つが、流出した映像と同一のものと断定した。

尖閣ビデオ:保安官PCにも保存か 閲覧・コピー可能

(毎日, 11/6)

映像を編集した石垣海上保安部(沖縄県石垣市)では、少なくとも船長を逮捕した9月8日から釈放までの17日間、捜査を担当する複数の海上保安官のパソコン(PC)にも映像が保存されていた可能性が高いことが海保関係者の話で分かった。

(中略)

海保関係者は「他人のパソコンを使用したり、捜査中にUSBを使用したりすれば目立つ。金庫に保管されてからでは、許可が必要となる。考えたくはないが、内部から持ち出しがあったとすれば、船長の身柄を拘束していた期間とみるのが自然だ」と話している。

尖閣映像流出:PC使用許可10人 専用機に…石垣海保

(毎日, 11/6)

石垣海上保安部(沖縄県石垣市)が那覇地検に提出した十数本の映像資料は、同保安部警備救難課の共用パソコンに保存してあったことが政府関係者の話で分かった。共用パソコン使用にはパスワードなどが必要で、知りうるのは同課員10人に限られる。

それらの PC には実はトロイの木馬が仕掛けられていて……なんて展開があったりはしないのだろうか。そういう調査はしているのかなあ。

そもそも、本当にそこだけがあやしいのかどうかというのも気になるけど。

なにしろ、平気で証拠を捏造する人達だからなあ。

》

イエメン発航空貨物に爆発物ねた

Yemen terror alert: Obama says explosives found

(BBC, 10/30)

How it happened: Air cargo security alert

(BBC, 10/30)

President Obama: "A Credible Terrorist Threat Against Our Country, and the Actions That We're Taking"

(The White House Blog, 10/30)

米国:テロ未遂 イエメンの母娘逮捕 不審物「爆発物」と断定

(毎日, 11/1)、テロ関与容疑の女子学生、「人違い」で釈放 イエメン

(asahi.com, 11/1)

米国:テロ未遂?イエメン発航空機に爆発物 オバマ大統領「アルカイダ関与」

(毎日, 10/30)

パキスタンのアルカイダ、イエメン小包爆弾計画ほう助か

(ウォール・ストリート・ジャーナル日本版, 11/5)

アルカイダ系が航空荷物爆弾で犯行声明、今後も続行

(CNN, 11/6)。アラビア半島のアルカイダ (AQAP)。

米国:テロ未遂 爆発17分前処理 仏内相が公表

(毎日, 11/7)

米国:テロ未遂 EU、航空貨物検査強化 事件受け合意

(毎日, 11/7)

航空機使ったテロ、サウジが米国に先月下旬に事前警告

(CNN, 11/7)

関連:

》

JR西:スピーカーの配線ケーブル切断 関西線の4車両

(毎日, 11/4)。大事に至らなければよいのですが。

》

目撃者現れる 痴漢容疑の大学職員自殺、“被害者”仲間から激しい暴行

(産経 MSN, 11/6)

》

Troubleshooting procedure for finding possible infected files (issue: virus not detected)

(McAfee, 11/4)

Verify that the On-Access and On-Demand Scanners are configured to look for the following:

* Spyware

* Potentially Unwanted Program files

* Heuristics is enabled

* Buffer Overflow Protection enabled

* Verify that Global Threat Intelligence is enabled and set to the highest sensitivity

Global Threat Intelligence = Artemis だそうで。

》

チベット語の制限に抗議デモ

(NHK, 11/6)

チベットの人たちを支援する人権団体によりますと、一連の抗議デモの発端は、青海省黄南チベット自治州の同仁県で先月19日に起きたデモだとしています。この抗議デモは、中国の当局が、同仁県にある学校では原則、チベット語ではなく、すべて中国語で授業を行うという方針を打ち出したことに反対して行われたということで、イギリスに本部を置くチベットの支援団体「フリー・チベット」は「同仁県にある6つの学校からおよそ6000人の生徒が参加した」としています。この支援団体のホームページには、大勢の生徒が街なかを行進したり、プラカードを掲げて抗議活動を行ったりする写真が掲載されています。さらに、この抗議デモをきっかけに、20日には、青海省のほかの地域でもチベットの人たちによるデモが行われたほか、22日には、北京にある民族大学でもチベット族の学生およそ400人が大学の構内で抗議活動を行うなど、各地にデモが広がったということです。

これか: Students protest for language rights

(freetibet.org)

》

エジプトの鳥インフル変異か 人に感染しやすく

(中日, 11/7)。H5N1 変異中。

》

アジア系20代男性が老人姿に変装して搭乗、機中で正体見せ拘束

(CNN, 11/6)。特殊メイクの力。

》

証人喚問拒否を名目に−−菅・仙谷が目論む「小沢抜き」大連立

(情報紙「ストレイ・ドッグ」(山岡俊介取材メモ), 11/1)

》

Googleの社員がTwitterの技術者を性的暴行で告発, Twitterがまるで私設裁判所に

(techcrunch, 11/6)。そういう時代。

》

ついに出た「著作権詐欺」事件。「カラオケ発明者の著作権買いませんか?」で年寄りが入れ食いという、手口と裏側を全部書く!

(日経 BP, 11/4)

》

外事3課でDVD不明=国内過激派の資料—警視庁

(時事, 11/5)

》

iOS版「VLC Media Player」提供終了に - App Storeではライセンス違反

(マイコミジャーナル, 11/1)。App Store で GNU GPL なソフトウェアを配布すると、GNU GPL に違反してしまうのだそうだ。

》

インターネットで変わるこれからのメディア

(サイエンスカフェ・ガリレオ・ガリレイ)。2010.11.08、愛知県名古屋市、5,000円。山口英先生ディナーショー?

高橋さん情報ありがとうございます。

》

大阪市の河川事務所職員が遺失物を着服

(JNN / YouTube, 11/2)。ひどいものだ。

》

またお前かっ!

(パソコントラブル出張修理・サポート日記, 11/1)。JWord ねた。

》

なぜもめる?日本におけるドメイン登録独占の影響

(さくらインターネット創業日記, 11/4)

》

書き方の基本から時間短縮のコツまで、使える「議事録」の書き方

(はてなブックマークニュース, 1/28)

》

A few results from the TLS Prober

(Opera.com, 11/4)

》

警視庁流出資料に見る、ムスリムと日本社会

(やや日刊カルト新聞, 11/5)

》

ビジネスとしてのチャリティ詐欺

(マカフィー, 11/5)

》

DNSSEC Progress for .com and .net

(SANS ISC, 11/5)

》

ネット上の情報を元にして架空の記事を作成できる「Cigazine(滋賀人、シガジン)」

(gigazine, 11/3)

》

麻薬戦争と麻薬ビジネスの戦慄すべき実態を物語る衝撃的な写真集

(gigazine, 11/3)

》

「キンケリ」はなぜ腹部まで痛くなるのか

(gigazine, 11/4)

》

Microsoft Smart Screen False Positivies

(SANS ISC, 11/5)、

Internet Explorer 8 malware filtering problem hits users across the Web

(ZDNet, 11/5)。今は直っているみたい。

》

尖閣諸島沖での中国漁船衝突問題、オリジナル映像がYouTubeに流出か

(gigazine, 11/5)。

産経記事によると「恐らく本物」な模様。

本当に出ちゃったのね。公安ファイルといいこれといい……。

本物と確認されました: 尖閣の衝突画像、ネット流出=海保が確認、国会提出分以外も

(時事, 11/5)

》

MSE を装う偽セキュリティソフトに注意!

(日本のセキュリティチーム, 11/4)

》

Defeating Drive-by Downloads in Windows

(SANS ISC, 11/3)。興味深い。

》

共通セキュリティ設定一覧CCE概説 (パスワード編)

(JVN)。[パスワードは要求する複雑さを満たす]のチェックが重要だと思うんだけどなあ。

あと、カスタムパスワードフィルタを書きたい場合は、この記事にあるリンクが参考になるっぽい。

》

コンピュータウイルス・不正アクセスの届出状況[10月分]について

(IPA, 11/4)。「今月の呼びかけ」は PDF ねた。

》

警察官が弁護士を犯人と誤認、そのスキに刺す

(読売, 11/4)。津谷裕貴弁護士刺殺事件、警察官は結果的に犯人を幇助した模様。

》

魔境『第5検察審査会』討ち入り報告記〜前編〜

(田中龍作ジャーナル, 11/4)

秘境、魔境を覗きたくなるのがジャーナリストの性(さが)である。筆者は4日午後1時、仲間のフリー記者らと共に検察審査会に踏み込んだ。もちろんアポなしだ。事前に打診したりすれば、断られるのは必定だからだ。百聞は一見にしかず。以下のことが判明した—

》

FreeBSD 6.4および8.0のサポート期限,残り1ヵ月を切る

(FreeBSD Daily Topics, 11/4)

PHP 5.2 系列は、12 月中旬に予定されている 5.2.15 のリリースで終了するようです。

「活発なサポート」は PHP 5.2.14 の段階で既に終了していますが、5.2.15 が「EOL 前の最後のリリース」となるそうで。5.2 の EOL が正確にはいつなのか、よくわかりませんが。

As far as PHP 5.2 is concerned 5.2.15 is the last release before EOL

that was announced this summer, the goal of this release is to

finalize the various key and security fixes that were made since the

last release.

既知のセキュリティ欠陥については 5.2.15 で直したいようですが、5.2.15 で直っていなければ、永遠に直らなさそうです。

大垣さん情報ありがとうございます。

もうそんな季節です。Office 全般 x 1 (緊急)、PowerPoint x 1 (重要)、Forefront Unified Access Gateway x 1 (重要)。

Google Chrome 7.0.517.44 登場。10 件のセキュリティ欠陥が修正されている。

内蔵の Flash Player も更新されている。

》

機密告発サイト・ウィキリークスの衝撃

(NHK クローズアップ現代, 11/4)。今日のクロ現、Wikileaks ねただったのか。

》

Windows Live(R) Hotmail(R) の障害発生に関するお知らせとお詫び

(Microsoft, 11/4)

》

ジブチで深刻な食糧不足

(国連情報誌SUNブログ対応版, 11/4)

》

警察の「国際テロ」の捜査情報流出の本当の問題は宗教差別という人権侵害捜査ではないのか?

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 11/3)

マスメディアは中身を読んでいるはずだ。

本来批判すべき対象は、人権規約違反のおそれのある捜査方法ではないのか?

その点に触れているマスメディアが見当たらないことは、マスメディアに権力批判機能がないことを象徴しているように思う。(もし、あったら教えてください)

》

新しいドライバやツールが加わったOpenBSD 4.8が登場

(sourceforge.jp, 11/4)

》

豪カンタスの「A380」が緊急着陸、上空でエンジン故障

(AFPBB, 11/4)。シンガポール空港に緊急着陸した A380 の写真あり。左翼のエンジン1基が焼けただれてますね。関連:

最新鋭のカンタス機緊急着陸 エアバスA380、エンジン落下

(47news.jp, 11/4)。落下は言いすぎ。部品の一部は脱落したようだが、エンジン自体が落下したわけではない。

最新鋭A380機、エンジン火噴き緊急着陸 (読売, 11/4)

QF32 Air Return to Singapore - Aircraft has Landed Safely

(Qantas, 11/4)

Qantas has also indicated that, in accordance with its commitment to the highest safety standards, it has suspended scheduled A380 takeoffs until sufficient information has been obtained about what occurred on QF32.

Qantas Chief Executive Officer, Alan Joyce said Qantas would suspend A380 services until we are confident that Qantas safety requirements have been met.

》

オランダ当局がBredolabボットネットを閉鎖〜関連不明も8080系攻撃は停止中 (so-net セキュリティ通信, 11/1)

》

フィギュア通販ショップに不正アクセス、カード情報2万7320件が流出 (so-net セキュリティ通信, 11/2)。ホビーサーチ。

》

Shareへの漫画アップロードまた摘発、「ONE PIECE」と「鋼の錬金術師」

(Internet Watch, 11/4)。送信状態にしたのは 8/24〜29。

》

Shareでアップロードしていたのは合計3TB・1万8000ファイル、男性逮捕 (Internet Watch, 11/2)。送信状態にしたのは 9/7。

》

著作権法違反:アドビ海賊版をオークション販売/Shareでアニメや漫画を公開

(so-net セキュリティ通信, 11/2)。

送信状態にしたのは 6/28ごろ〜7/18ごろ (10/27逮捕の件)、4/14・4/21 (10/21逮捕の件)。

》

「サンプル百貨店」46万人の会員情報が売却される、従業員が不正持ち出し

(Internet Watch, 11/2)

》

検察検討会議に江川紹子氏ら=特捜存廃など論議−法相発表

(時事, 11/4)。郷原信郎氏も。

法務省にはまだ載ってないみたい。

……出ました: 法務大臣臨時記者会見の概要: 平成22年11月4日(木)

(法務省, 11/4)、名簿

》

死刑判決の「全員一致制」を進めたい

(保坂展人のどこどこ日記, 11/2)

》

Linux Foundation、オープンソースライセンス遵守の自己診断リストを公開

(sourceforge.jp, 11/2)

》

イラクの教会立てこもり事件で多数の犠牲者 (国連情報誌SUNブログ対応版, 11/2)

》

アフリカ南部で動物の疫病が発生

(国連情報誌SUNブログ対応版, 11/3)

この病気は人間には感染しませんが、羊や山羊がかかると死亡率が極めて高く、家畜が全滅してしまう地域もあります。

》

なぜ小沢氏は「ニコニコ動画」を選んだのか?

(ニコニコニュース, 11/3)、

小沢氏緊急ネット会見 視聴者が質問をぶつけた

(田中龍作ジャーナル, 11/3)。

では、なぜ「ニコニコ動画」なのか。小沢氏によれば、「ニコニコ動画は非常に多くの人にオープンで、(多くの人が)意見を言えるし、それに対して僕も反論できる。その意味では、多くの方に分かってもらえるからいいのではないかと思って、今回も出演の要請を快く受けた」ということだった。

ニコニコ生放送の大きな特徴は、出演者の発言を編集せずにそのまま伝える「直接性」と、視聴者がメールやコメント投稿を通じて番組に参加できる「双方向性」にあるといえる。その点については、ニコ生初出演の小菅信子・山梨学院大教授も指摘。「20世紀の政治家がずっと考えてきたのは、どれだけ直接的に有権者に訴えるかということ。21世紀になってこういうメディアが出てくると、政治家は『出たい!』と思うのが当たり前ではないか」と、小沢氏のニコ生出演の理由を分析する。

どちらもないのがマスメディアだからなあ。関連:

【小沢氏動画サイト出演・詳報】(1)国会招致「岡田くんと僕の間で出よう、出ないの話ではない」

(産経 MSN, 11/4)

【小沢氏動画サイト出演・詳報】(2)「不正なカネはビタ一文、もらっていない」 (産経 MSN, 11/4)

【小沢氏動画サイト出演・詳報】(3)不動産所有の確認書、「たまたま1つ、忘れていて作った」 (産経 MSN, 11/4)

【小沢氏動画サイト出演・詳報】(4)「捜査中の(リーク)報道は民主主義国家では、日本だけ」 (産経 MSN, 11/4)

【小沢氏動画サイト出演・詳報】(5)尖閣事件「僕なら中国人船長を釈放しない」 (産経 MSN, 11/4)

【小沢氏動画サイト出演・詳報】(6)TPP参加「無防備な賛成はいけない」 (産経 MSN, 11/4)

−−TPP(環太平洋戦略的経済連携協定)についての考えは

「私は自由貿易論者です。そして自由貿易によって一番利益を得ているのは日本です。だから考え方は賛成だ。今、農業だけ騒いでいますけど、農業だけではない。金融とかサービスから何から全部(TPPには)含まれてますから、その国内の体制を政府がきちんとしないうちに全部オープンにしちゃったら、そらもうごちゃごちゃになっちゃいます。みんなやられちゃいます。ですからそういう、全く無防備な、大きな何の考えもなしにただ賛成というのは、私はそれはいけないと思います。基本原則は賛成です」

−−農家への戸別補償制度はセーフティーネットのはずだ

「そーう、そう!」

−−ばらまきとも言われるが

「徹底されてない。戸別補償方式をするには適地適産しなければいけない。なんでもいいから勝手につくってというわけにはいかない。そんな話ではない。必要なもの、私は東北ですが東北で一番適したもの。九州で適したもの、それを適地適産でやれば、それは私は食糧自給は可能だと思う。日本は。今、4割以下でしょ。それを民主党は6割とかいっているのかな。6割なんかダメだ。100%にしろとぼくはいってるんだけども。ほんと、できんです」

「その意味でもセーフティーネット。これは農業だけではなく、水産業もそうですし、あるいは一般のサラリーマンもそうです。完全に日本の雇用制度、良くも悪くも日本の旧来の雇用制度、崩れちゃったでしょ。終身雇用。これ、崩れたまんまでバンバン、バンバン、規制撤廃するからね、失業だの、非正規だのっちゅう問題が起きている。全体が問題なんですよ。だからそういう意味のセーフティーネットをきちんとつくって、それで自由化すべきです」

【小沢氏動画サイト出演・詳報】(7)「私が民主党を出るのはいけない」 (産経 MSN, 11/4)

−−小沢氏がトップならどこを切りつめるか

「僕は(地方向け補助金の)一括交付金(化)、一括交付金って代表選のときもいったもんだから、菅さんも、政府も一括交付金っていってますけどね。あれをね、一括交付金っちゅうのを本気にね、今度の予算で実現できたら大したもんです。去年の予算のときも交付金、交付金と僕も役人にだまされちゃったんだけど。結局、補助金なんですよね。名前だけ変えたんですよ。そうじゃなくて、地方に自由に使えるお金を出せば、それが本当にもう、今のお金の、極端にいうと半分でいいんです。自由に使えないんですから」

「例えばね、そん中でも、『いや、おまえ、いうけれども、福祉の関係は15兆円。これは全然切れないじゃないか』という議論があります。しかし、これもね、実態はみんな地方がやっているんですね。だから、僕は15兆円、もう全部地方にやっちゃえばいいんですよ。そうして、例えば今、高齢化社会で介護ってあるでしょ。介護はいろんな特養だ、なんだかんだ、かんだなんだって厚生省(現厚生労働省)の、いっぱいつくっているでしょ。それでそこに補助出している。もちろん人件費補助もあるけれど。そういう厚生省のメニューにしかお金を出さないんですよ」

「地方に任せなさい。そうすれば、自宅で介護できる人は自宅でやる。その方が本人にとっても幸せなんです。そして、その個人の家庭をサポートしてやる。補助金を出してやる。支援金だしてやる。そういうことも自治体にまかせれば、自由にできるわけです。今、厚労省にやらせたら、できないです。15兆円もお金使って、ろくなアレ、できないじゃないですか。だから、そういうことを考えると、僕は非常に無駄を省くという作業は、まだまだできると思います」

【小沢氏動画サイト出演・詳報】(8完)「菅さんは自分の責任で断固やったらいい」 (産経 MSN, 11/4)

》

AVに参加してみませんか?

(エフセキュアブログ, 11/1)。AVTOKYO ねた。

》

「Captcha 入り広告」で広告攻防戦は新たなステージに ?

(slashdot.jp, 11/3)。よりウザくなる方向に進化中の模様。

》

イエメンの爆弾に接続していたのはどんな電話か?

(エフセキュアブログ, 10/30)。ミッコさんは Nokia 6120 Classic だと分析。

》

DEP, EMET protect against attacks on the latest Internet Explorer vulnerability

(Microsoft Security Research & Defense, 11/3)

IE 6〜8 に 0day 欠陥。CSS の処理に欠陥があり、攻略 Web ページを閲覧すると任意のコードが実行される。CVE-2010-3962

修正プログラムはまだない。以下の回避方法がある。

関連: 標的型攻撃に悪用された IE の新しいゼロデイ脆弱性

(シマンテック, 2010.11.04)

2010.11.05 追記:

関連:

ProFTPD 1.3.3b 以前? に欠陥。

TELNET_IAC エスケープシーケンスの処理に欠陥があり、stack overflow が発生。remote から任意のコードを実行できる。

CVE-2010-4221

ProFTPD 1.3.3c で修正されている。

ProFTPD 1.3.3c のリリースノートを見ると、他にもこんな文字列が:

+ Fixed directory traversal bug in mod_site_misc

+ Fixed SQLite authentications using "SQLAuthType Backend"

CVE-2010-3867

一太郎2004〜2010、一太郎ガバメント2006〜2010、ジャストスクール無印〜2010、ジャストジャンプ4に欠陥。攻略文書ファイルを開くと、「悪意のあるプログラムをローカルディスクに保存しようと」する。任意のコードの直接実行はできない、ということか?

……欠陥は 2 種類あるのだそうで。でも結局、任意のコードじゃん……。

修正プログラムが用意されているので適用すればよい。

既に攻略プログラムが存在するそうです:

》

ソフトバンクの棒グラフ

(Okumura's Blog, 11/1)。これはひどい。

》

The Enhanced Mitigation Experience Toolkit

(Microsoft KB 2458544)。EMET の解説。

》

「2009年 国内における情報セキュリティ事象被害状況調査」報告書の公開について

〜 中小企業はウェブ関連のセキュリティ対策推進や適切な情報源の理解・認識が必要 〜

(IPA, 10/29)

》

Panda Cloud Antivirus バージョン1.3 リリース

(Panda Security Japan オフィシャルブログ, 10/29)、

Panda Cloud Antivirus 1.3 詳細情報

(Panda Security Japan オフィシャルブログ, 10/29)。Pro 版 = 無料版 + VIP サポート、ビヘイビア解析、自動USBワクチン化。

》

Yes, you need anti-virus on your Mac.. and now it's free

(Sophos, 11/2)。Sophos が home user 向け Mac 用アンチウイルスを無償で提供。

Sophos Anti-Virus for Mac Home Edition (Sophos)。

》

Checkpoint UTM-1 edge VPN boxes worldwide did an unscheduled reboot

(SANS ISC, 11/1)。13.6 年周期ですか……。

》

Trojan.Jnanabot: 複数のプラットフォームに影響を与えるトロイの木馬

(シマンテック, 10/28)

。Windows / Mac / Linux 対応。

トロイの木馬をコーディングする言語が巧妙に選ばれていることも特筆すべき点です。このトロイの木馬は、プラットフォームに依存しない Java 言語で記述されています。

Java の正しい利用法ですね。関連:

2010.11.09 追記:

Trojan.Jnanabot についての考察

(シマンテック, 11/3)

》

Inside Adobe Reader Protected Mode - Part 3 - Broker Process, Policies, and Inter-Process Communication

(ASSET Blog, 11/1)

》

Malicious PDFs: A summary of my VB2010 presentation="

(Sophos, 10/8)

》

Coverity Scan 2010 Open Source Integrity Report Reveals High Risk Software Flaws in Android

(Coverity, 11/2)

》

八ッ場ダム方面

》

警視庁公安部から 100 点以上のテロ関連資料流出話つづき

》

実態がナゾだらけ「検察審査会」メンバーはホントに存在するのか?

(週プレニュース, 11/1)

》

やってみたわかった「検察審査会」の重大欠陥をただすのは誰か

(保坂展人のどこどこ日記, 11/3)

驚かされたのは、「東京第5検察審査会」の開催状況・議事録をめぐる国会答弁だった。有田芳生参議院議員が紹介していたが、「記録は存在しましせん」「何回、審査会が開催されたかは承知していません」と答えているという。事務局の「平均年齢」の計算違いで発表が二転三転したことや、最後に帰着した「平均年齢34・55歳」が1回目の議決時と2回目の議決時が同一数値という信じがたい発表にも疑念を抱いたが、「審査会を何回やったかは覚えていません」というのは絶対にウソだし、こんなデタラメ答弁を認めている国会も情けない。

検察庁は法務省の下に置かれている。従って、捜査・起訴などの検察官の職務も「内閣の行政権の行使」であり、最終的には内閣が責任を負う。だが、検察審査会は内閣から完全に独立した行政委員会であり、その起訴権限を乱用したからと言って内閣が責任を負うことは出来ない。この点について朝日新聞の「私の視点」で、元参議院法制局第3部長だった播磨益夫氏は、「検察審査会の強制起訴議決は、起訴権限の乱用があっても内閣が憲法上の行政責任を取り得ない、取りようのない行政無責任の法制度である。三権分立の枠組みをはみ出し、違憲の疑いが濃厚だ」としているが、鋭い指摘だと思う。

朝日新聞 10/26 だそうだ。

》

名古屋市議会:リコール審査延長 なぜ疑問視の署名大量に

(毎日, 11/3)

なぜ疑問視される署名が大量に出たのか。市選管事務局が「受任者欄が未記入の署名簿は、請求代表者が集めたとして扱うことになるだろう」と事前に団体側に説明したことが影響している。

署名集めの中心になった受任者には約4万5000人が登録された。署名簿の受任者欄に氏名と住所を記入する必要がある。一方、計10人の請求代表者が集めた署名簿は受任者欄に記入する必要がない。受任者が集められるのは自分が住む区の人の署名だけだが、請求代表者は市内全域の署名を集められる。

支援団体幹部は「受任者欄が記入漏れでも有効と考え、そのままにしたケースが少なくない」と話す。一方、市選管事務局は「記入漏れは本来無効。そのまま出していいという説明はしていない」と釈明するが、当初の説明が混乱を招いたことは否定できない。また、受任者の中には「街頭署名は受任者欄に記入する必要がないと団体から言われた」「他の区の署名は受任者欄を書かずに集めろと聞いた」と話す人もおり、明らかな誤解も広がっていたようだ。

》

イージス艦「SM3」、迎撃成功=ミサイル防衛、年内にも4隻体制へ

(時事, 10/29)。

こんごう型護衛艦 4 隻のの改修と発射試験が終了。

同時迎撃能力って合計何発なんでしょうね。

ノドンは数百発あるみたいなんですが。

あたご型護衛艦は改修しないのかな。

》

AKARI 1.0.3 を公開しました。

(熊猫さくらのブログ, 11/1)。こうですか? わかりません。

アリシア「あらあら。AKARI ちゃん、Unix ドメインソケットの取り扱いには気をつけてね」

AKARI「はひっ?」

アリス「man ページ、でっかい不備です」

》

合衆国内務省がオバマの指示を無視して無入札でMicrosoftと契約

(techcrunch, 11/2)

》

世界をめちゃくちゃにした、書かれるべきでなかったかもしれない10冊の本

(gigazine, 11/2)。つまり、「君主論」の有用性は複数の人物によって証明済である、と。

》

フィンランド福音ルーテル教会、党首のアンチゲイ発言で2万4千人が脱会 (みやきち日記, 10/29)

》

「カトリック校は同性愛者の教師を雇用拒否してはならない」欧州委員会が声明

(みやきち日記, 10/30)

》

【日本版コラム】同性愛カップルの経済学

(ウォール・ストリート・ジャーナル日本版, 10/15)

政府があなたの性的指向を理由に1138もの権利を取り上げたら、あなたはどう感じるだろうか。

これが米国に暮らす同性愛カップルが直面する現状だ。

1138 ……。THX か。

》

警視庁公安部から 100 点以上のテロ関連資料流出話つづき

http://mdichiro19.dtiblog.com/ は閉じられちゃったみたい。でも、Google キャッシュは残ってるなぁ。

次に、ムスリム第2世代の把握についてですが、ムスリムの過激化動向をいち早く察知するためにも、ムスリム第2世代の把握に特に力を入れていただきたい。(中略)

ムスリム第2世代の把握方策として、

・子供のためのコーラン教室参加者から把握

・自転車の防犯登録のデータベースにより把握

・スクールサポーター等を通じた把握(イスラム教を起因とする学校における相談事案等の取扱い)

などを参考としていただきたい。

「自転車の防犯登録」って、そういう目的なんだ……。

警視庁流出資料 一覧

(素浪人♪の日々不穏, 11/1)。Google Docs のは、入手しそこねちゃったんだよなぁ。

》

岩手17歳女性殺害事件

(黒木昭雄の「たった一人の捜査本部」)

私が暮らす千葉県から岩手県田野畑村までの距離は約700キロ。

月に1〜2回、多いときは3回も足を運びました。

「そこまでやるヤツはバカだ」

そう言われたこともあります。しかし、そうした経過を経てやっとの思いで疑惑の核心部分にたどりついたのです。

岩手県警こそが事件関係者である

警察の捜査結果に絶対異議あり!

黒木氏は、11/1 には次の tweet を行っている。

……しかし 11/2 に自殺?! そんな馬鹿な!

「自殺にみせかけた他殺か?」と疑うのがふつうだろ……。

どこまでケーサツ情報タレ流せば気が済むのか。

》

中国人ジャーナリストが語る最新中国ネット言論事情(2)── なぜツイッターが中国を変えることができるのか

(The Journal, 11/1)

》

ALIS勉強会−岡崎市立図書館のlibrahack事件を踏まえて、技術的な観点から / インターネット、コンピューターに詳しくないごくごく普通の人のために

(図書館学の門をたたく**えるえす。, 11/1)

》

海の向こうの“セキュリティ”

第50回:韓国政府が中小企業用「DDoSサイバー待避所」を運用 ほか

(Internet Watch, 11/1)

》

NICTと慶應義塾大学、認証基盤ソフトを開発し無償公開

(Internet Watch, 11/2)。Diameter プロトコルなど、認証システム一式の実装だそうで。

》

米国、触診検査をより不快にすることで全身スキャンによる身体検査を奨励

(slashdot.jp, 11/1)。きれいなおねえさんからなら……いやいやいや駄目駄目駄目。

》

オジー・オズボーンにネアンデルタール人の遺伝子

(slashdot.jp, 11/2)

》

仮想環境を高いパフォーマンスで保護するソフト「Altor」に迫る

圧倒的な速さの理由は「VMsafe Fast-path」対応

(クラウドWatch, 11/2)

VMsafe APIには、「Slow-path」と「Fast-path」という2つのモードが用意されている。Slow-pathは、セキュリティ機能の一部を VMkernelで処理するが、残りの大半の処理は仮想マシン上で実行する。このため、VMkernelと仮想マシンは頻繁におしゃべりをし、パフォーマンスの劣化を招く。他社製品は「このSlow-path対応のものがほとんどなのだ」(Stratz氏)という。

一方、Altor VFが対応するFast-pathでは、セキュリティ機能の処理を完全にVMkernel上で実行する。このため、オーバーヘッドが発生せず、高速性が保たれる。また、セキュリティ機能が完全にVMkernelに組み込まれているため、VMkernelを対象とした攻撃も防御できるのだ。

「できるのだ」というところで、脳内から政宗一成の声が聞こえてきた。

「ベム怪獣は、魔空空間では3倍にパワーアップできるのだ!」

》

出版大手10社中8社が減収に 「出版・取次・書店総倒れ」 帝国データバンク調査

(ITmedia, 11/1)、元ねた。2009 年の状況。

関連: 出版状況クロニクル27(2010年7月1日〜7月31日)

(出版・読書メモランダム, 8/1)。2009 年の状況、日経MJによるもの。

》

出版状況クロニクル30(2010年10月1日〜10月31日)

(出版・読書メモランダム, 11/1)。

「沈黙の時代に書くということ」

への文中のリンク先が amazon になっているのは、皮肉なのか?

》

日本鬼子って萌えキャラ作って中国人を萌え萌えにしてやろうぜ まとめ@wiki。

代表デザイン(基準デザイン)が決定されてます。いい感じ。

》

PayPalがデジタルグッズ/コンテンツ用の小額支払いサービスを開始, Facebookはさっそく導入

(techcrunch, 10/30)

》

政権交代の意義を否定する企業団体献金受け取り再開

(JANJAN blog, 10/27)

》

三井元検事 「検察は政権と取引をした」 (田中龍作ジャーナル, 10/29)

「小沢(一郎)氏の政治資金規正法違反事件をめぐる捜査は法務・検察の考えではない。大久保秘書の逮捕・起訴(昨年3月)は麻生政権が検察を利用したものだ。選挙に影響を与えるような時期に強制捜査をしないのが検察の不文律だった(にも関わらず小沢氏の秘書を逮捕・起訴した)」。

「私を(国会の)法務委員会に証人として呼んでほしい。すべてを明らかにする」。 三井氏は幾度も繰り返した。

》

武富士、ホームレス、そして記者クラブ

(田中龍作ジャーナル, 10/31)

フリージャーナリストの篠原隆史氏は「(倒産は)過払い金の支払い(借り手への返却)を渋ったからではないか?いずれ武富士は復活するよ、と言われているが?」と質問した。最も核心に触れる部分だ。篠原氏は“計画倒産”との見方を示した。

小畑管財人は「事業体としての価値がなくなったら再生できなくなる。再生できなくなれば過払い金を返すこともできなくなる。そのため、あの時点で更正法の適用を申請した」とする趣旨の回答をした。

記者クラブメディアの質問は「全件通知はどうするのか」「再建スポンサーはどこか」など周辺部分をなぞるだけだった。深く突っ込むことはなかった。三宅氏は「記者クラブの質問は『なあなあ』で、自分で掘り起こしてきたものは一つもない」と吐き捨てた。

『武富士ダンサーズ』で多額の広告費を得た新聞・テレビが、急所を突けるはずがない。まして数年後に武富士は復活するのだから。実際、小畑管財人も「新しい金融会社として再建を目指す」と明言する。

同管財人は「全件通知しても半分は(郵便が)届かない」と明かす。これについては、どの社の記者も突っ込まなかった。サラ金問題の核心であるにもかかわらず。

》

事業仕分け 隠れ『借金』を発掘。 (JANJAN blog, 10/30)

》

ナラ枯れ西山に拡散、市内の山々全域で被害

(JANJAN blog, 10/31)。京都における状況。

》

灼熱アジア

第4回 東アジア 緑色戦争

日韓中 環境技術をめぐる攻防(仮)

(NHK スペシャル, 11/14 放送予定)

》

「PCI DSS バージョン2.0 翻訳版」が公開

NTTデータ・セキュリティと日立ソリューションズが共同で作成

(ComputerWorld.jp, 10/29)

》

米空軍の核ミサイル「ミニットマン3」50基が一時間通信不能に

(slashdot.jp, 10/29)。関連:

》

ウイルスバスター Corp.のデバッグモードでハマった - なお記

(まっちゃだいふくの日記, 11/1)

》

JPRSのgTLD販売開始に対して、GMOの熊谷社長が公開質問状 (slashdot.jp, 10/31)

》

山形県、検証の末OpenOffice.orgへの完全移行にゴーサイン

(slashdot.jp, 10/30)

》

警視庁公安部から 100 点以上のテロ関連資料流出

》

11月8日(月)、『MIAU Presents ネットの羅針盤』第5回生放送を行います

(MiAU, 11/1)。ACTA 話。

》

Air Force officials initiate service-wide upgrade to Windows 7

(USAF, 10/29)。米国空軍、Windows XP から Windows 7 へのアップグレードを開始。2011 年 12 月に完了する予定。

![[セキュリティホール memo]](/~kjm/security/memo/memologo-s.png)

![[セキュリティホール memo]](/~kjm/security/memo/memologo-s.png)