セキュリティホール memo - 2009.09

Last modified: Thu Apr 8 19:30:04 2010

+0900 (JST)

このページの情報を利用される前に、注意書きをお読みください。

》

子宮頸がんワクチン、国内初の承認 グラクソの「サーバリックス」

(日経, 9/29)

サーバリックスはこれまでに世界98カ国で承認を受けており、日本へも早期の導入を求める声があがっていた。

なんだ、「日本の常識世界の非常識」系じゃん。

子宮頸がんワクチン (がん治療費.com) も参照。

同分科会は米系ワイスの乳幼児用の肺炎球菌ワクチン「プレベナー」の承認も決めた。

関連: ワイス、7価肺炎球菌結合型ワクチン「プレベナー」を日本で承認申請

(ワイス, 2007.09.26)

》

夫婦別姓、来年の通常国会も視野に…法相

(読売, 9/29)

》

「自白誘発しかねない検事の取り調べ」 国に賠償命令

(asahi.com, 9/29)。66 万円。

》

全メディアに記者会見を開放 岡田外相

(中日, 9/29)。もっとやれ〜

事前登録したフリーランスやインターネットメディアの記者ら約20人が今回初めて参加

関連: 外務省がネットメディアにも会見開放 ニコ生やJ-CASTニュースがリポート

(ITmedia, 9/29)

》

ハイブリッドに匹敵する低燃費 マツダがコンセプトカー

(asahi.com, 9/29)。うぉぅ。

新型エンジンは (中略) 2リットルで比べると現行エンジンよりも燃費が15%改善し、アクセラに搭載しても現在のデミオ並みの低燃費になる。

マジですか?!

関連: マツダ、第41回東京モーターショーで環境・出力性能を飛躍的に高めた次世代エンジン『マツダ SKY-G』と『マツダ SKY-D』を世界初公開

(mazda, 9/29)

》

グーグル、銀行の顧客情報を誤送信されたGmailアカウントを一時的に停止

(CNET, 9/29)。独自に動いたわけではなく、裁判所からの命令に従っただけ。

》

警視庁、違法サイトへの指導強化、統括事務局を設置

(Internet Watch, 9/28)

》

EU、生体認証データベースが亡命者の効率的管理に寄与と評価

(Internet Watch, 9/28)。EURODAC。主目的は「不法入国者の」の方なんじゃ。

》

マルウェアでも進行するオープンソース化--ウイルス作者たちの狙いとは

(CNET, 9/29)

セキュリティ企業Symantecでスレットリサーチャーを務めるCandid Wuest氏によると、現在トロイの木馬市場の約10%がオープンソースだという。

90% はそうではないと。

最近では、詐欺師たちの間でトロイの木馬「Limbo」の利用が落ち込んだため、Limboの開発者たちが、利用率を増加させようとソースコードを公開した。

セキュリティ企業RSA Securityによれば、トロイの木馬Limboは、2007年にリリースされた後、世界で最も広く利用されるトロイの木馬となったが、より高度なトロイの木馬「Zeus」がリリースされたため、2008年には勢力を失ったという。

不人気商品をオープンソース化、という流れですか。

しかしLimboは、オープンソースに移行しても、衰退する運命を変えることはできなかったと、RSAの新テクノロジ担当ヘッドUri Rivner氏は言う。

世の中きびしい。

》

米国税庁をかたるスパムのウイルスが世界的問題に

(ComputerWorld.jp, 9/28)。とにかく数が多い模様。

今回の攻撃が特に危険なのは、偽のIRSメッセージに添付されているソフトウェアが、検出の困難な「Zeus Trojan」の亜種であるためだ。(中略) Zeusの最近の亜種を「VirusTotal」サイトでテストした結果、同サイトが使用しているウイルス対策システム41種のうち、わずか5つしかこれを遮断できなかった、とワーナー氏は話している。

(中略)

「ウイルス対策システムが先手を取ってウイルスを叩くのは難しい。Zeusのバイナリは1日に何度も変わるので、検出しようがないのだ。現在は非常に深刻な状況にある」と、米国Trend Microの研究者、ポール・ファーガソン(Paul Ferguson)氏は警告を発している。

関連:

》

Metasploit 3.3 Development Updates

(metasploit blog, 9/27)

This morning Stephen Fewer released his long-awaited SMB2 code execution module for the Metasploit Framework. He plans to publish a whitepaper in the near future that discusses the exploit technique and the newly written Vista/2008 ring0 to ring3 stager code. This module is available in the 3.3-dev tree and supports Vista SP1/SP2 and 2008 SP1/SP2 (but not R2) with the same offsets and addresses. Keep in mind that the best workaround for this still-unpatched flaw is to disable the SMB2 protocol. The auxiliary module "auxiliary/scanner/smb/smb2" can be used to scan the network for systems that still have SMB2 enabled (shown below):

関連: Windows SMB v2の脆弱性を突く新たな攻撃コードが公開

OSクラッシュ以上の深刻な問題を招くおそれ

(ComputerWorld.jp, 9/29)。任意のコードの実行が可能だと実証された模様。

》

データセンターが水没する映像

(slashdot.jp, 9/29)。浮いちゃうんですよね。冷蔵庫とかも浮いちゃいます。

漬かる前に「電源を抜く」「扉を開けておく」を実施しませう。

》

加速する“新刊洪水” 「どれを手に取ればいいのか」

(ITmedia, 9/29)。棚をいかにつくるかが本屋の腕の見せどころなんですけど、そういう「主張する棚」をつくる本屋がなかなかないんだよね。品数揃えればいいってもんじゃないんだよ。だって、今じゃアマゾンがいちばん品揃えがいいんだもん。

「活字中毒者読本」には、時間によって棚がごっそり変わる本屋さんの話とかも出ていたような気が。手元にないから確認できないけど。

開店したての「ヴィレッジ・ヴァンガード」1 号店で、「マリファナ・ナウ」「マリファナ・ハイ」の平積み 100 冊に遭遇したときの衝撃は、今でも忘れられない。

いや、結局買ってないんだけど。

》

「タッチタイピング」どのくらいの人ができる?

(center.jp, 9/28)。タッチタイプは「できる」「できない」の 2 択しかあり得ないと思うのだが、「得意」とか「頑張ればできる」とか、どういう意味だろう。

「頑張ればできる」というのは、できてないようにしか思えないのだが。

》

高齢者を狙う新手の振り込め詐欺、メールの内容

(JANJAN, 9/28)

》

グーグル、IE用プラグイン「Chrome Frame」に対するマイクロソフトの批判に大反撃

(ComputerWorld.jp, 9/28)。

どのあたりが「大」なんだろう。

まぁ、Microsoft から見たらウザさ爆発なのは当然なわけで。

》

[PHP] 文字エンコーディングの妥当性確認(バリデーション)について

(t_komuraの日記, 9/21)。徳丸さん情報ありがとうございます。

文字エンコーディング関連、まだ続いてます:

ブログとかの写真の Exif 情報でいろいろ判っておもしろいのは以前から知られているわけですが、

今回話題になっているのがさらに追加で写真に埋め込まれる「ジオタグ」とよばれるGPS情報です。

(中略) つまり、この情報を使えばその写真が「いつ」「どこで」撮影されたかが明確になり、Googleマップ等に簡単にマッピングすることができるわけです。(中略)

知らずにこういった写真を無防備にブログ等にさらすと、自宅の場所から、行動パターンまですべてを紹介してしまって困ったことになるわけです。

関連:

》

回転寿司が消える日。B級グルメ王・柳生九兵衛が明かす衝撃の真実

(日経トレンディネット, 9/25)

》

PacSec 2009 Speakers

(高橋晶子のセキュリティ漂流記, 9/28)

》

八ツ場ダムの7不思議 (転載)

(保坂展人のどこどこ日記, 9/27)

》

OVALを使ったFlash Playerのバージョン・チェック

(日経 IT Pro, 9/28)

》

Windows 2008 Serverでは、5400エンジンのSuperDAT適用をサポートしていません

(マカフィー, 9/25)。Server 2008 において 5400eng.exe

で更新できないのは仕様みたい。ePO なら ok なんだそうで。

》

セキュリティ問題はMicrosoftだけのせいじゃない

(ITmedia, 9/28)。ふぅん。私は、Windows Update を 3rd party に解放しない Microsoft のせいだと思うけど。

》

ネットの違法・有害情報の通報、検挙件数が増加〜ホットラインセンター

(so-net セキュリティ通信, 9/25)、

平成21年上半期の「インターネット・ホットラインセンター」の運用状況について

(警察庁, 9/24)

》

Sure, Google Chrome Frame increases the Microsoft IE attack surface...

(SophosLabs blog, 9/26)。ありがちだ……。

》

「オープンセミナー2009@徳島」 開催のお知らせ。

2009.10.03、徳島県徳島市、無料。

》

Conficker detection hints

(SANS ISC, 9/26)。こうですか:

Active Directory のログから、大量のログイン失敗を引き起こしている端末を見つける。

nmap 5 で以下を実行:

nmap -PN -p139,445 -vv --script p2p-conficker,smb-os-discovery,smb-check-vulns --script-args=checkconficker=1,safe=1 -T4 [target_networks]

445/tcp のトラフィックを tcpdump などを利用して観察する。

http://www.dshield.org/conficker

も参照してね。

関連: Conficker Continues to Impact Networks

(SANS ISC, 9/25)

》

セーフティーネット・クライシス

vol.3 社会保障は子どもを救えるか(仮)

(NHK スペシャル, 10/4 放送予定)

》

“廃炉リスク”の衝撃

〜原発の世紀をどう生きるのか〜(仮)

(NHK スペシャル, 10/11 放送予定)。原発 = 放射性廃棄物の固まり、という真実。

》

Known issue: Using MiniFuzz on Windows XP or Server2003

(Microsoft SDL Blog, 9/25)

アンチウイルスドライバとか VPN クライアントドライバとかミニポートドライバとかいった、3rd party 製のネットワークドライバが入っているときに起きることがあるみたい。

This issue occurs because the Tcpip.sys driver occupies most of the space in the kernel mode stack. This leaves less space in the networking stack for the regular operations of the operating system. Therefore, the system may crash intermittently.

Vista SP[12]、Server 2008 gold / SP2 用の hotfix が出てます。

》

Google Apps ステータスダッシュボード

(Google) というページがあるのですね。

Gmail でサービス障害 (2009.09.24 23:29〜) ですか。

》

全ての道はにせアンチウイルスに通ず

》

東アフリカは旱魃と紛争で深刻な飢餓に

(国連情報誌SUNブログ対応版, 9/22)

》

新型インフルエンザワクチン確保支援の声を歓迎:WHO

(国連情報誌SUNブログ対応版, 9/19)。日本政府に、じゃないよ、もちろん。

》

不正と戦うための方法をまとめた報告書公開:UNODC

(国連情報誌SUNブログ対応版, 9/18)、

How companies are dealing with corruption (UNODC)

》

脱北者を実名で報じた新聞と報道倫理、そして政府と市民を同視する思考…

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 9/12)。産経ですか。

》

なぜ、日本にジャーナリスト養成機関が存在しないのか?

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 9/14)。旧政府・与党のおかげです。

》

内藤副大臣、市民メディアに理解+クロスオーナーシップ対策の必要性認識示す〜他方、内容規制にも積極的…

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 9/23)。いい話と悪い話があった模様。

》

Two New Security Tools for your SDL tool belt (Bonus: a “7-easy-steps” whitepaper)

(Microsoft SDL blog, 9/16)。BinScope Binary Analyzer と

MiniFuzz File Fuzzer 話。

》

New and Improved AntiXss 3.1, Now With Sanitization

(Microsoft SDL blog, 9/23)。Microsoft AntiXss library 3.1 話。

》

経団連 CSR(企業の社会的責任)に関するアンケート調査結果

(まるちゃんの情報セキュリティ気まぐれ日記, 9/15)。経団連……。

》

八ッ場ダム方面

八ッ場ダムとチェックの会へ「初取材」

(保坂展人のどこどこ日記, 9/21)

八ッ場ダム、とめどなく溢れる思考停止報道

(保坂展人のどこどこ日記, 9/23)

政権交代によって危機に陥った国土交通省のダム官僚たちが煽っているデマを何の精査もせずに垂れ流しているテレビ番組を見ていると「思考停止社会」も極まっていると感じる。まず代表的なデマは「工事の7割はすんでいて、あと3割の予算を投入すればダムが出来る」というもの。これは4600億円の予算をすでに7割使用したということに過ぎなくて、工事の進捗率とは何の関係もない。嘘だと思ったら、国土交通省河川局に聞いてみるといい。ダムは当初、半額以下の予算で建設されるはずだった。しかし、総工事費を4600億円にひきあげても、この金額で完成すると断言している人は誰もいない。工事が6年後に終わるという説明にも無理があり、竣工がのびのびになれば、実際の総工事費はどこまでふくらむかわからない。

いま八ッ場ダム議論にもとめられる冷静な判断

マスコミが煽る感情論ではなく科学的な論点整理を

(JANJAN, 9/22)

八ッ場ダム、ユキダルマ式にふくれた「もったいない」の嘘

(保坂展人のどこどこ日記, 9/24)。これ以上金をつぎ込む方が「もったいない」。

効果がほとんど見込めないのに、これからさらに

1000 億円以上かかるって言う話なんだぜ。

》

電子政府という伏魔殿,ITゼネコンの聖域を洗え

(保坂展人のどこどこ日記, 9/22)。Viva! 電子政府。

》

総選挙後、初の連続地元街頭演説を行う

(保坂展人のどこどこ日記, 9/19)

既存メディアの中で東京新聞は、良心的な記事も多く、自分の失敗を棚にあげて正当化するような「居丈高なメディアの姿勢」とは一線を画している良質のメディアであると思うだけに、当事者への取材もなく思い込みで記事化をすることに強く失望した。これは、記者だけの問題ではなく、タイトル・リード、識者コメントを紙面化するデスクや整理の人たちの総合作業だろうが、やはりきちんと取材をしてほしかった。

》

How to Maximize the Malware Protection of Your Removable Drives

(trendmicro blog, 9/22)。こうだそうです:

FAT な場合は NTFS で再フォーマットする。

リムーバブルディスクのルートディレクトリに

AUTORUN.INF という名前のフォルダを作成する。

(オプション) リムーバブルディスクのルートディレクトリに、さらに

recycle, recycler, recycled, setup

の 4 つのディレクトリを追加する。

コマンドプロンプトを開き、リムーバブルディスクのルートディレクトリに移動する。

コマンドプロンプトから次を実行:

attrib autorun.inf /s /d -a +s +r

さらに次を実行:

cacls autorun.inf /c /d administrators

よろしいですか (Y/N)? と表示されるので、y を入力して Enter キーを叩く。

autorun.inf ディレクトリを削除したりリネームしたりしてみよう。

(できないことを確認する)

》

Write error when you upload files into a shared folder that is hosted on a computer that is running Windows Vista or Windows Server 2008

(Microsoft KB 973246)。patch があるようです。

》

Addendum to SRI's Conficker C Analysis Published

(SANS ISC, 9/23)

》

IEでGoogle Chromeのレンダリングエンジンを利用するプラグイン「Chrome Frame」登場

(sourceforge.jp, 9/24)

》

児童ポルノ提供容疑:自分の裸送信 女子高生3人書類送検

(毎日, 9/24)。

自分で自分の裸体画像を送信するのも駄目ですから。

》

New Cookie Technologies: Harder to See and Remove, Widely Used to Track You

(EFF, 9/14)。Flash cookie ねた。

》

W32/Xpaj: Know Your Polymorphic Enemy

(McAfee blog, 9/21)

》

BIND 9.5.2 is now available.

(ISC, 9/24)

》

いもうとデスクトップ 1.03 RC2

が公開されていたのですね。

》

「日本版フェアユース」は期待過剰? 識者が議論

(ITmedia, 9/18)。9/17緊急シンポジウム「日本版フェアユース導入の是非を問う」

(ikegai.jp@hatena)

の件。

》

マイクロソフト、悪質なオンライン広告を配信した当事者を提訴

(CNET, 9/18)

》

日本語に対応したRegRipperプロトタイプ

(B-) の独り言, 9/17)

》

W2Cマークアップエンジニア・ワーキンググループ 「マークアップエンジニアが知っておきたい3つの脆弱性」

(bakera.jp, 9/17)

》

モンゴルの豊富な地下資源に世界の熱い視線

3年後の大陸横断ルート完成に向け経済交流活発化の気運

(JANJAN, 9/23)

私が訪れた遊牧民の住むゲルには風力発電用の風車か太陽発電用のソーラパネルが設置されていて、そばにはテレビを受信するためにパラボラアンテナが設置されていた。テレビを通じ世界の情勢や文化を知る事になると、いつまでも昔のゲルの生活では満足出来なくなるだろう。すでにその兆候が現れているのか、放牧民たちの服装は私たちと変わらず、昔のモンゴル人の服装をしている人には一人も会わなかった。

》

10代のネット利用を追う

“情報モラル教育”ではなく、“ネット安全教育”を ネット安全モラル学会に聞く

(Internet Watch, 9/24)

》

「Googleブックの和解案、承認するべきでない」司法省が裁判所に助言

(ITmedia, 9/21)

》

「Open DBDiff」でSQL Serverのスキーマを比較/同期する

(マイコミジャーナル, 9/24)

》

アップルの「Google Voice」排除問題、グーグルが「却下は事実」と主張

(CNET, 9/24)

Googleは回答状の中で、「Apple側は、Google Voiceは『iPhone』の中核機能であるダイヤル機能と重複していると考えており、そのため同アプリケーションが却下されたとGoogleに伝えてきた」と述べている。これに対し、Appleは7月の段階で「報道とは違い、当社はGoogle Voiceアプリケーションを却下したわけではなく、引き続きこれを調査している」と主張していた。

関連: Google Releases Complete Google Voice App FCC Response

(EFF, 9/18)

》

KB67000: When right-clicking files and folders, the Scan For Threats option is not available (マカフィー, 9/23)。右クリックしても「脅威のスキャン...」が表示されない場合の対処方法。

》

KB66639: Update Task terminates after 55 minutes causing update failure

(マカフィー, 9/23)。McAfee Agent 4.0 話。タイムアウトが 55 分で決め打ちされているため、細い線だとダウンロードしきれないことがある。

》

なぜ本は売れないのか:

着いたその日に返本

(産経 / ITmedia, 9/24)。昨日今日はじまった話ではないのですが。

関連: 新聞の20%以上は配達されない 「押し紙」という新聞社の「暗部」

(J-CAST, 1/2)

》

「エフセキュア ヘルスチェック 2.0 Beta」を公開

(エフセキュアブログ, 9/24)。手元では、proxy を見てくれないので使えないっぽい。

》

【得票シミュレーション】次期参院選で自民党を襲う深刻危機

「軸」を打ち出せなければ空中分解し少数政党になる可能性も

(JANJAN, 9/23)

》

利潤目的で大量生成された偽Twitterアカウント

(エフセキュアブログ, 9/20)。にせアンチウイルスにご案内〜。

》

Rescue CD 3.11

(F-Secure Mac & Linux Blog, 9/22)。

いつのまにか Mac & Linux Blog になっていたんだな。

》

学生の勉強会参加について

(indifferentの日記@数学、物理、技術ほか, 9/22)

交流会なのか勉強会なのかはっきりしろ

自分が勉強会だと思えば勉強会だし、交流会だと思えば交流会でしょう。

》

北海道エリアのひかり電話の故障について【訂正】

(NTT 東日本 - 北海道, 9/22)。9/22 05:25〜13:20 に止まっていた模様。

原因不明。

》

新型インフル、呼吸不全も注意 急に症状悪化 小児学会

(asahi.com, 9/23)

》

喫煙は休憩にあらず、労災支給認める 大阪高裁が逆転判決

(産経 MSN, 9/23)

これに対し2審は、飲食店という業種柄、従業員が一斉に休憩できないうえ、調理や接客など全般を任せられる要員も少なかったと指摘。1審で休憩とされた喫煙は、店舗内の更衣室兼倉庫でしており忙しければすぐ対応せねばならなかったことから、労働に含まれる「手待ち(待機)時間」とみなし、休憩は1日15分、時間外労働は月100時間だったと認定した。

Namazu 2.0.20 登場。セキュリティ fix が含まれてます。

* namazu, namazu.cgi

(緊急度:中)

- バッファオーバーランを起こす可能性がある不具合を修正。

NMZ.field.* に空行があり、そのフィールド値を NMZ.result.* で表示

した場合にバッファオーバーランを起こす不具合があります。

怒涛の 12 連発。CISCO Security Advisories

(SANS ISC, 2009.09.23) が見やすい。

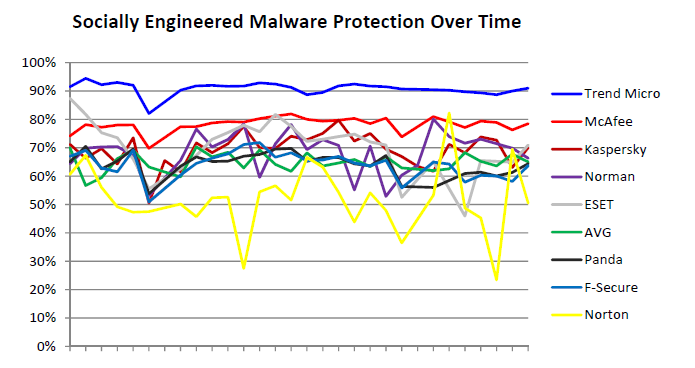

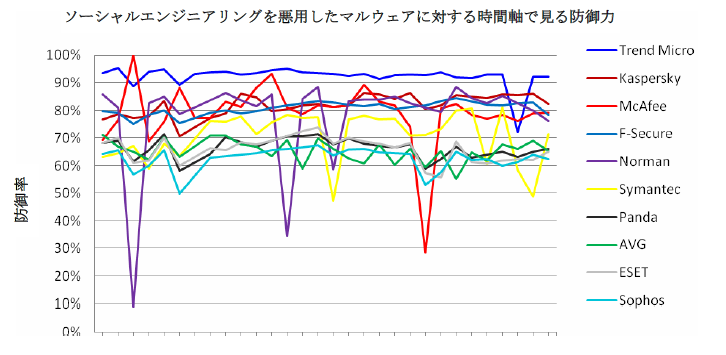

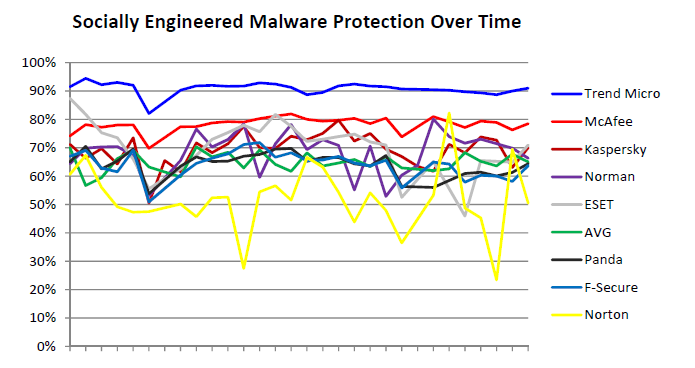

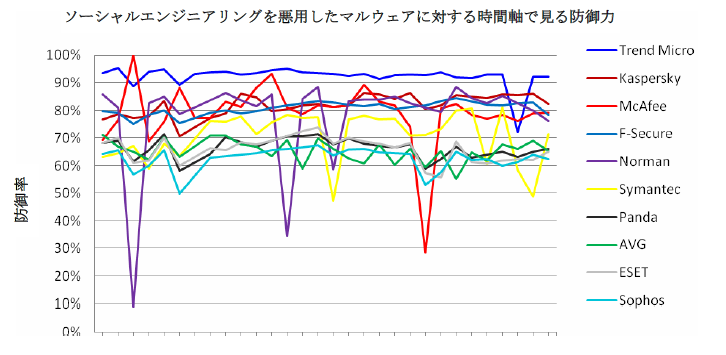

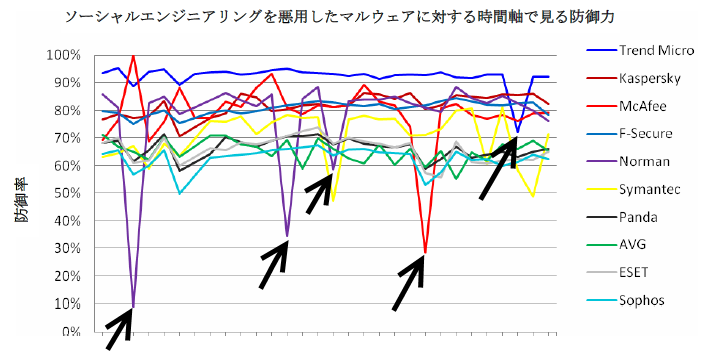

著名な個人向け総合セキュリティソフトが、現実の socially engineered malware

に対してどのように対応したのか (しなかったのか) のテスト結果 (閲覧には要登録)。

テストは 2009.07〜08 に行われているので、テスト対象はいずれも 2009 シリーズ。

今回の結果はあくまで socially engineered malware に対してであり、今後、phising

や exploit についてのテストが行われるみたい。とはいえ、すこぶる興味深い。

数ある製品の中で、Trend Micro Internet Security 2009 がずば抜けた成績を納めている。次点は Kaspersky。Norton、McAfee、Norman、F-Secure は平均点レベル。AVG / Panda / ESET は「注意」と評価されている。

NSSLabs はエンタープライズ向け製品についてもレポートを出しているが、こちらは有償配布 ($1,800)。個人で買うにはちょっとつらい。

関連: NSS Labs Endpoint Protection Test Results

(metasploit blog, 2009.09.21)。metasploit な人の視点による考察。

From my own testing with Metasploit-generated payload executables, both Trend and Kaspersky seem to rely on heuristics and behavior more than the other products in the field. For example, this VirusTotal report shows the results of a reverse connect shell generated by the latest version of Metasploit. While two products misclassified the executable as "Win32:Tipa" (due to the read/write/exec section), Trend Micro was the only product to clearly identify the file as "packed" using what looks like an entropy signature. Two McAfee products flagged the file as suspicious, but in most scenarios the file would have been allowed anyways. Unique hashing doesn't work in this case, as the executable is randomized every time it is generated by Metasploit.

2009.12.10 追記:

エンタープライズ向け製品レポートが、日本語化され、かつ無料で入手できます:

トレンドマイクロ株式会社: 第三者機関が徹底比較 最新の不正プログラムに本当に強いソフトはどれだ

(techtarget, 2009.12.09)。トレンドマイクロ製品がいい成績だったから買い取って翻訳してばら撒いているのか、それとも、そもそもトレンドマイクロの資金提供の元に行われたものだったのか。後者であったとすれば、「当時、トレンドマイクロが強みを持っていた領域でのテストを行った」ということになるのだろう。

それはともかく、コンシューマ向けとエンタープライズ向けとでは、結果がかなり異なるのが興味深い。以下は、コンシューマ向け製品の「8 時間ごとに、悪意のある URL のライブセットをテストした結果」の引用。

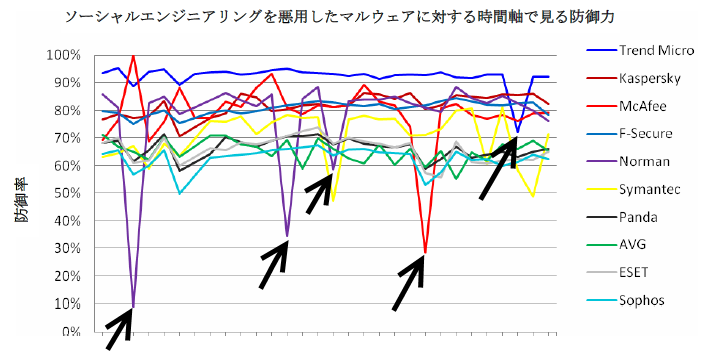

次にエンタープライズ向けの結果を引用。

エンタープライズ向けの方がギザギザが多い (特にマカフィーと Norman) こと、

エンタープライズ向けのトレンドマイクロはコンシューマ向けのように「圧勝」というわけではないこと、が読みとれる。特定時期におけるマカフィー、Norman、トレンドマイクロの落ち込みは気になる (黒矢印部分)。

なぜコンシューマ向けとエンタープライズ向けとで、こんなにも違いが発生するのだろう。よくわからない。

2009.12.22 追記:

AV-Comparatives.org が似たような内容のテストを 2010 シリーズを使って実施したみたい。

1 日あたり 15〜20 のテストケースを収集できたが、実際にテストできたのは、2009.11.16〜26 で合計 100 件だそうで。なので、少なくとも 1/3 はテストできなったことになる。正直、これはちょっとなぁと思う。

NSSLabs のテストでは「当該 URL へのアクセスを抑止できたか」「当該マルウェアを阻止できたか」の 2 つの角度からテストを実施しているが、AV-Comparatives.org はそういう区別はせず、URL へのアクセスから当該マルウェアのダウンロード・実行までの一連の流れのどこかで阻止できたか否かだけを判定しているみたい。

また、NSSLabs のテストのような、時間経過における阻止状況の変化といったデータも公開されていない。

NSSLabs のテストではテスト対象は 2009 シリーズだが、AV-Comparatives.org のものは 2010 シリーズ。2010 シリーズでは、各社ともレピュテーションにも力を入れているように思うので、2009 シリーズほどには差がなくなっているのかもしれない。

注目すべきは、単体のアンチウイルスソフトウェア製品である

Microsoft Security Essentials 1.0 が、各社の総合セキュリティソフトに匹敵する結果を残している点か。

あと、avast! はなぜか Professional Edition 4.8 ではなくFree 版の 5.0 Beta がテストされているみたい。何故?

2010.03.24 追記:

NSS Labs: AMTSO's Review Analysis

(ESET blog, 2010.03.23)、

AMTSO Review Analysis Board Report: Endpoint Security - Socially Engineered Malware Protection Comparative Test Results

(AMTSO, 2010.03.17)。

当該テストで「注意」と評価された会社のうち

Sophos, AVG, Panda が異議を唱えたみたい。ESET も「注意」評価だけど、

この件には参画していない。で、AMTSO で評価した結果、

Principle #3: Testing should be reasonably open and transparent

(中略)

Conclusion: The target system configurations are unknown, as are the methods used to measure

the products' responses. For this reason the reviewers lacked the information required to find the

test either in compliance or not in compliance with the AMTSO principles.

どんな設定だったのか、どのように製品の反応を測定したのか、わからないよということかな。

Principle #6: Testing methodology must be consistent with the testing purpose.

(中略)

Conclusion: The report does not comply with this principle. The

reviewers agreed that missing infection vectors (e.g. spam) can mislead

the result. Nevertheless, they also thought that the test still did

better than a lot of tests out there right now, since at least the

malware was coming from the "real world" and also was executed

afterwards in a dynamic test.

"real world" テストと言うからには、たとえば spam に含まれている URL がテスト対象となっているなら、spam フィルタの効果についてもテストに含めてもらわないと、ということですかね。これは確かにそうかも。

Principle #7: The conclusions of the test must be based on the test results.

(中略)

Does the conclusion reflect the stated purpose?

No. The reports Executive Summary states that tests purpose was to

determine the protection of the products tested against

socially-engineered malware only. Later in the report (Section 4

-product assessments) it says: "Products that earn a caution rating from

NSS Labs should not be short-listed or renewed." This is clearly a

conclusion that you can't make out of the detection for

socially-engineered malware only, as the products have other layers of

protection that the test did not evaluate.

Does the interpretation of the results follow logically from the data as presented?

No. As above, the conclusion is too general in its recommendations and

condemnations, considering that only a portion of each product's

functionality was tested.

製品の機能の 1 側面しかテストしてないのに、

NSS Labs の「注意」の評価を受けた製品を最終候補として絞り込んだり、更新したりするべきではありません。

なんてこと言うな、ってことですかね。

で、

NSS Labs is no longer a member of the Anti-Malware Testing Standards Organization, and so no longer has a representative on the Review Analysis Board.

あらあら。

つづき: RE ハックされたハッカー・フォーラム

(エフセキュアブログ, 9/21)

(cP○○○L??)(中略) (6月公開の0day)

これかなあ:

あと、cPanel Security Update: CSRF (cross-site request forgery)

(cpanel.net, 2009.08.03) なんてのも。

cPanel 11.25

で根本的な対策が取られるみたい。

先日、ようやく EDGE 版が出たようです:

cPanel/WHM 11.25 EDGE Now Available

(cpanel.net, 2009.09.15)

iTunes 9.0 以前 (?) に欠陥。.pls ファイルの処理に欠陥があり、攻略 .pls ファイルによって任意のコードを実行できる。CVE-2009-2817

iTunes 9.0.1

で修正されている。

》

約7分の1の大きさで消費電力は半分というPC用小型省電力SSDを東芝が製品化

(gigazine, 9/22)

》

家を売ろうとした英国のレズビアンカップル、不動産業者のWeb広告で性的指向を暴露される

(みやきち日記, 9/21)。これは怖い……。

》

栃木県警、異例のDNA鑑定へ 「足利」11年前の事件

(asahi.com, 9/22)。関連:

栃木女児殺害:DNAは元県警幹部 「有力証拠」対象外に

(毎日, 9/20)

ところが今年5月、足利事件の再審請求即時抗告審で行われたDNA型の再鑑定で、被害者の着衣に付着していた体液と、無期懲役が確定し服役していた菅家利和さん(62)のDNA型が一致しないとの結果が出た。栃木県警は体液は捜査員のものだった可能性もあるとみて、当時の捜査員のDNAを採取して調査。有希ちゃん殺害事件で現場から採取されたDNAについても同様に調べたところ、一部が元捜査幹部のDNA型と一致した。

犯人特定の手掛かりになるとみられた男のDNAが事件発生から3年以上もたって捜査の対象外となったことに、捜査関係者からは「現場に残されたDNAと捜査員のDNAを迅速に照合する仕組みが必要ではないか」との声が上がっている。

栃木・旧今市の小1女児殺害:DNAは元捜査員 なぜ3年以上も… /茨城

(毎日, 9/20)

警察庁は混入防止策として捜査員に素手で遺体や遺留品に触れないよう通達しているが、混入を想定して現場から検出されたDNAと捜査関係者らのDNAを照合する仕組みが確立しているとは言えない。今回の捜査員のDNA混在は、足利事件のDNA再鑑定を契機にした検証の中で初めて発覚したが、こうした再照合がなければ現在も捜査員のDNAを被疑者絞り込みの材料として活用していた可能性が高い。

DNA鑑定:足利事件で脚光 精度上がっても間違いの恐れ残る

(毎日, 9/22)。元となる「証拠」が汚染されていては、どうしようもないわけで。

》

エチゼンクラゲ退治、期待の「天敵」 隠岐で海中実験

(asahi.com, 9/22)

》

日米外相会談:給油中止を事実上容認 記者団に国務長官

(毎日, 9/22)。それはいいけど、問題は基地方面だなあ。

》

ScriptScan improvement - whitelisting of URLs

(McAfee KB65382, 9/18)。VSE 8.7i patch 1 および VSE 8.5i patch 8 + Hotfix 472021 では、ScriptScan に whitelist を設定できるのだそうで。

ただし、ワイルドカードが使えないなど制限もある。

》

Character limit for excluded processes in Access Protection Rules for VirusScan Enterprise 8.5i and later

(McAfee KB53121, 9/18)。2599。

》

全精社協:「裏献金、数百万円」 元幹部ら証言 前自民議員は否定

(毎日, 9/22)

社会福祉法人「全国精神障害者社会復帰施設協会」(全精社協、東京都)の元幹部や元会計担当職員らが、07年度に現金数百万円以上を自民党の前衆院議員側に「裏献金」したと、毎日新聞の取材に証言した。元幹部らは、個人口座を経由した出金方法や金額なども説明した。これに対し、前議員は取材に元幹部らが事務所を訪れたことは認めたものの、裏献金については「ない」と完全否定している。

全精社協は06〜08年度、厚生労働省から補助金を受給していたため、政治資金規正法で当時、政治献金が禁止されていた。

(中略)

当時は全精社協が障害者支援施設「ハートピアきつれ川」(栃木県さくら市)の買い取りに向けて動いていた時期だった。元職員は「現金を口座から下ろし、議員側に渡した。ハートピアをお願いしますと伝えた」と話し、元幹部も「別の幹部が元議員の秘書に裏献金を渡していた」と明かした。

(中略)

全精社協では数千万円の使途不明金が既に発覚しており、ハートピア買い取りでは政界などへの工作資金に使われた疑いが持たれている。

関連:

そういえば、木村副大臣保険請求指導見送り疑惑

(日本共産党九州・沖縄ブロック事務所) なんてのもあったようで。

Snort 2.8.5

には security fix が含まれていたんですね。

》

『セキュアWebアプリケーション開発』研修

〜 Webセキュリティ対策の全体像を知る 〜

(tricorder.jp)。講師は「また上野宣か」でおなじみの、セキュリティ界の巨人 (文字どおりの意味で)。

》

クレヨンしんちゃん:遺体は作者の臼井さんと確認

(毎日, 9/20)。合掌。

》

ペシャワール会・伊藤さんの用水路、完成 アフガン

(asahi.com, 9/19)

》

マルウェア感染・侵入 実態は悪化の一途

(トレンドマイクロ セキュリティ blog, 9/18)

》

Review the security controls of your Web Applications... all them!

(SANS ISC, 9/16)、

Distributed Brute Force Attacks Against Yahoo

(Tactical Web Application Security, 9/14)

》

また公選法の恣意的運用? 石原批判の前都議が逮捕

支持者に送った民主予定候補への応援依頼文書が「違反」に

(JANJAN, 9/19)

公選法は、本当に恣意的な運用が多すぎます。それだけ、司法当局の裁量の幅が大きすぎるのです。

素人でも選挙運動に参加しやすいよう、もっと簡素な規制にとどめるべきでしょう。もともとが、日本の選挙法は戦前の治安維持法の名残といわれています。「べからず」選挙を見直すことです。

》

セルビアのゲイ・パレード、中止に

(みやきち日記, 9/20)。うーむ……。

》

LGBT と法律

》

IETF Draft for Remediation of Bots in ISP Networks

(SANS ISC, 9/16)

A new IETF draft document focused on how ISP's may detect botnet infections by their subscribers, how to notify customers, and end-user recommendations to remediate the infection

だそうです: http://tools.ietf.org/html/draft-oreirdan-mody-bot-remediation-03

》

株式会社フロントライン様「暗号化マスター4」と併用時、ウイルスバスター2009 が常駐しない

(トレンドマイクロ, 9/18)。修正プログラムがあるそうで。

》

瞬快とウイルスバスター コーポレートエディション 8.0 SP1クライアントを同時に使用する際の留意事項

(トレンドマイクロ, 9/18)

》

Results from Webhoneypot project

(SANS.org, 9/18)

》

Snort 2.8.5 Release

(VRT blog, 9/16)

》

Sysinternals Tools Updates

(SANS ISC, 9/19)

Also as of today Filemon and Regmon have been officially retired and removed from the Sysinternals site.

これ: FileMon and Regmon Retired. NewSID End of Life

(Sysinternals Site Discussion, 9/18)

》

Windows 7の“コンパネ”を極める!——(4)バックアップ&セキュリティ編

(ComputerWorld.jp, 9/18)

》

契約前説明と実態が違う〜「パソコン内職」に注意喚起(国民生活センター)

(so-net セキュリティ通信, 9/18)。

昔からよくある話。

》

3 SYSLOG技術動向

(IPA, 4/2)、

Security Issues in Network Event Logging (syslog)

(IETF)

》

文字エンコーディングバリデーションは自動化が望ましい

(徳丸浩の日記, 9/18)。文字エンコーディング・バリデーションのつづきの件。徳丸さん情報ありがとうございます。

》

鳥インフル家畜埋めた全国722カ所半径3キロの村に水道水を供給

(中央日報, 9/20)

》

【衝撃事件の核心】卓球台、料亭、コンパニオン…千葉県庁不正経理のあきれた実態とは

(産経 MSN, 9/20)

》

時代の風:「脱官僚」掲げる新政権=同志社大教授・浜矩子

(毎日, 9/20)

英国BBC放送の超人気テレビ番組に、「イエス・ミニスター」(かしこまりました、大臣)というのがあった。

Yes Minister

(Wikipedia) という番組があるのですか。スカパーで見れたりしたようですね。

日本語字幕つき DVD は売ってないみたい。

本紙でも最近の特派員記事で取り上げていた(9月14日付)。

この記事: 脱官僚:先進国は ドイツ/英国

(毎日, 9/14)

新政権は、各省庁の事務次官らによる記者会見を廃止する方針を打ち出した。どこまでが廃止対象となるのか。このやり方が、報道の自由や国民の知る権利とのかかわりで正当化されるものであるのか否か。これらの諸点を巡って、報と政の応酬が始まっている。

「イエス・ミニスター」の中にも、この問題に関する解答は示されていない。そもそも、事務次官会見というもの自体が、イギリスには無いからだ。高級官僚たちがメディアの前に姿を現すことは、基本的に皆無に等しい。声なく顔なく姿なし。それにもかかわらず、天下を牛耳る。そこにこそ、官の生き甲斐(がい)がある。

沈黙のカーテンの中で、官がやりたい放題をするのは、許さない。その観点から、メディアが会見廃止を糾弾するなら、それはわかる。だが、便利で、使い慣れた情報チャンネルを奪われることへの抵抗であれば、それはちょっとまずいと思う。相手が言いたがらないことを聞き出すことこそ、ジャーナリズムの醍醐味(だいごみ)のはずだ。

そこに行けば話が聞ける。それに慣れ過ぎると、メディアは発信者の広報と化す。それを狙う政官と、報はどう向き合っていくのか。新政権の発足で、この点が改めて問われていきそうな気がする。

すでに化して久しいのが問題なわけですが……。

関連: 民放労連:「報道の自由侵害」と見解 事務次官会見禁止で

(毎日, 9/20)

》

静岡の東名走行中バスから出火 乗客ら59人けがなし

(中日, 9/20)、東名で高速バス出火 ディズニーランド行き 乗客ら無事

(asahi.com, 9/20)

運行するローレル観光(大阪市浪速区)によると、バスはドイツ・ネオプラン社製。

スカイライナー (ダブルデッカー) (中央交通・ローレル観光) のようですね。

ネオプラン・スカイライナー

(ウィキペディア) も参照。

同社製では、今回出火した型より車体が3メートル長いタイプの2階建てバスが、ことし3月と昨年5月、走行中にエンジン付近から出火し全焼している。

これは、ネオプラン・メガライナーの件ですね。

関連: 東名で高速バス炎上、同型は以前にも出火事故

(読売, 9/20)。ネオプランだけ特出ししてそんな言い方してもなあ。バス火災は6年で130件も発生している (共同 / mediajam, 3/16)

んですけど。

Wireshark 1.2.2 登場。3 つの欠陥が修正されている。

CVE-2009-3243

CVE-2009-3242

CVE-2009-3241

2009.10.08 追記:

上記 CVE の他に、JVNVU#676492:

Wireshark の erf ファイル処理に脆弱性

(JVN, 2009.10.07) という話があった模様。Wireshark 1.2.2 リリースノートにはこうある:

The following bugs have been fixed:

(中略)

Wireshark could crash while reading an ERF file. (Bug 3849)

》

鳥インフル:水質汚染深刻、後追い対策ばかりの政府 (朝鮮日報, 9/19)、

【記者手帳】地下水が汚染されただけでも悔しいのに

(朝鮮日報, 9/19)

》

海外ポルノ著作権法違反告訴を却下…「違法物の流布を招く」

(中央日報, 9/19)

》

第二波への準備:現在のアウトブレイクから学ぶこと

パンデミック(H1N1)2009-briefing noteその9

(国立感染研究所, 9/15)

》

<速報>急速に呼吸障害が進行した小児のパンデミック(H1N1)2009による重症肺炎症例

(国立感染研究所, 9/15)。この患者さんは助かってます。

taka さん情報ありがとうございます。

》

検査無しでもタミフル投与可能 厚労省が注意喚起

(asahi.com, 9/18)、

新型インフルエンザ:簡易・陰性でもタミフル投与を 厚労省が連絡

(毎日, 9/19) 。先日、簡易検査が陰性だったので抗インフルエンザ薬を投与せず、結果として新型インフルエンザで死亡した人が出た件への対応みたい。

報道発表資料 2009年9月

(厚生労働省) にはまだ載ってない?

そもそも

簡易検査キットに限界 発症初期、出にくい反応

(asahi.com, 5/21)

なわけで。

》

アフガン:独軍要請の空爆 民間人死者3割…政府発表

(毎日, 9/19)。例の事件、民間人の死者は 30 人。

》

独立行政法人:入札骨抜き、手口多岐に 「公告期間4日」「地域限定」

(毎日, 9/19)。あの手この手。

》

岡田外相:外務省通達撤回、在外公館に記者会見実施を指示

18日夕、記者会見した岡田氏は、大使らの会見中止について「自分は何も言っていない。中止になった経緯は分からない」と説明したうえで「会見は当然やってもらわないと困る」と述べた。また外務報道官の会見に関しても「省全体を代弁する立場」として容認する考えを示した。

外務大臣会見記録(要旨)(平成21年9月)

(外務省) にはまだ出てないみたい。

》

外務省が「記者クラブ解放」を先行実施 by 岡田外相

岡田外相:外務省での記者会見「全メディアに開放」

(毎日, 9/19)。実績のあるフリーランス記者も ok。すばらしい。

記者会見を原則開放 岡田外相、全メディアに

(47news.jp, 9/18)

従来、閣僚会見は毎週2回、午前の閣議直後に行われていたが、岡田氏は時間の余裕がある午後に外務省内で記者会見する意向だ。

つまり、夕刊には間にあわない。

岡田外相、記者会見は外務省記者会以外にも開放

(産経 MSN, 9/18)

これに対して、外務省記者会は18日夜に代表者会議を開き、(1)十分な説明もないまま、方針を具体化する形で外相の会見時間が(夕方に)設定されたことは残念(2)外務省として(記者会見などの)情報発信をどう考えているのか−などとした文書を外務省報道課を通じて岡田氏に提出した。

出た、マスゴミの本音。

》

無料のウイルス対策ソフトに対抗馬、独アバイラが日本語版を提供へ

(日経 IT Pro, 9/17)。俺的には岬ちゃんで十分なんですけど。

選択肢が増えるのは悪くない……と言いたいところだが、にせアンチウイルスおおはやりな現状を考えると、選択肢は岬ちゃんだけでいい気がしてくる今日このごろ。

》

パスワードに迫る危機——ユーザーIDとパスワードの使い回しの危険

(日経 BP, 9/16)

》

転倒事故:衝突自転車の男性、重過失致死で有罪 福岡地裁

(毎日, 9/18)

》

アフガン国際部隊、即座に撤退を イタリア首相

(産経 MSN, 9/18)

》

JPCERT/CC、制御システムセキュリティのWebページを刷新

(Enterprise Watch, 9/18)

》

出火事故多発、三洋洗濯機16万台を交換

(読売, 9/18)、トップオープンドラム式洗濯乾燥機をご使用のお客さまへのお詫びと無料点検および一部機種の製品交換に関するお知らせ

(三洋, 9/18)。

AWD-B860Z, AWD-A845Z, AWD-U860Z, AWD-S8260Z。

》

「免疫の過剰反応か」新型インフル 死亡女性担当医が推測

(沖縄タイムス, 9/18)。サイトカインストームなのか、どうなのか。

》

新型インフルエンザ 医療現場に意外な余波 輸血用の血液が不足するおそれ

(FNN, 9/15)

5月、国内初の感染者が確認された兵庫県。(中略) 兵庫県赤十字血液センターは、輸血を支える献血の量が予定の6割程度しか確保できなかったという。(中略)

今後、秋、冬と本格的な流行期に入り、献血の量が20%減少する事態が3カ月間続いた場合、輸血用の血液の在庫は感染が広まってから4週目には、必要な量の半分以下に落ち込み、5週目にはゼロになるという。

》

取り調べ可視化法案、政府提出で…法相表明

(読売, 9/18)。すばらしい。

》

セキュリティドクターK 〜きみはスペシャリストの技術を見たか!?

(@IT)。カスペの宣伝。2人は旧友のようなので、ドクター慶は「カスペルスキー!」じゃなくて「ユージン!」と叫ぶべきなのだが、なにしろカスペの宣伝なので。

セキュリティドクターKことカスペルスキー、その性能を体感するには、いますぐ試用版をダウンロードしよう!

ふむん。しかし一方、

Kaspersky Internet Security 2010試用版ダウンロード

2009年10月6日スタート!

あらあら。「掲載内容有効期限:2009年9月30日」なのに。

》

実は意味がわからないネット用語、1位は「かゆ うま」

(slashdot.jp, 9/16)。

用語じゃなくて「……」「・・・」「、、。」「。。」「。。。」の違いが本気で分かりません (slashdot.jp, 9/16) 以下の議論が興味深い。まぁ、ふつう2倍3点リーダーなわけですが。

関連:

》

JR東日本が、自殺防止目的で山手線全駅に青色LED照明を導入

(slashdot.jp, 9/17)。実は近所でも「青色防犯灯」の導入が検討されたのだが、「あまりに不気味なのでやめました」そうで。

》

国連人権理事会:ガザ攻撃は戦争犯罪…調査団が報告書

(毎日, 9/16)

イスラエルとパレスチナ武装勢力の双方が「戦争犯罪」を犯したと指摘した。中でも、多数の死者を出したイスラエル軍の攻撃実態を問題視し、国連安保理がイスラエルに調査を要求するよう提言し、応じなければ国際刑事裁判所に付託すべきだ、との見解を示した。

》

3千メートル級の救助は想定外か 岐阜県防災ヘリ墜落

(asahi.com, 9/17)。訓練しておりません。

》

高校生への学資貸与、不況で急増

京都府 補正予算化

(京都新聞, 9/17)

》

裁判員裁判:「共謀の事実ない」弁護側無罪主張へ‐‐埼玉の事件で

(毎日, 9/18)

》

タウンミーティングの不正抽選を認定 大阪高裁

(asahi.com, 9/18)。小泉政権は遠くなりにけり。

》

補給機HTVの接続成功 宇宙基地輸送の第一歩

(中日, 9/18)。おめでとうございます。

関連: HTV結合:「100点満点、頑張った」JAXA歓声

(毎日, 9/18)

》

〈閣僚懇談会申し合わせ「政・官のあり方」全文〉

(asahi.com, 9/17)

〈4〉府省の見解を表明する記者会見は、大臣等の「政」が行い、事務次官等の定例記者会見は行わない。ただし、専門性その他の状況に応じ、大臣等が適切と判断した場合は、「官」が行うことがある。

関連: 「官僚の記者会見禁止」霞が関は過剰反応?

(読売, 9/18)。というか、「中止」する前に大臣等に確認すればいいだけだったんじゃないの?

》

消費者庁公表の「事故情報」、1日経ってもWebサイトになし

(Internet Watch, 9/17)。

心配するな、国家公安委員会

の web ページなんて、委員長がいまだに林幹雄のままだ。

》

パターンファイル情報 (日本時間表示)

(トレンドマイクロ)。今週に入ってから、ウイルスパターンファイルの情報が更新されていないのだそうで。松本さん情報ありがとうございます。

ただ今メンテナンス中のため、サービスを一時停止させていただいております。 (ただし、パターンファイルの配信は問題なく行われております)

》

ブラックマーケットの現状を知る〜ノートン2010発表会から

(Internet Watch, 9/17)。なんでもあるし。

》

疑似児童ポルノ:全国で初の摘発 容疑の写真家逮捕

(毎日, 9/17)。陰部が露出していると見なしたから摘発した、というだけの話のように見えるのだが、「疑似児童ポルノ」という部分をケーサツがアピールしているのだろうなあ。

》

期待高まる「セカイカメラ」、老舗ブランド・ロエベと体験型コラボ

(マイコミジャーナル, 9/17)。「東のエデン」の「東のエデン」みたいなサービス。

(セカイカメラの方が先なのですが)

なお、iPhone 3Gでも利用可能だが、電子コンパス機能がないため、かざす方向にあわせたエアタグの移動はサポートされない。井口CEOは、表示速度の面でもiPhone 3GSでの利用を推奨すると話した。

》

電気自動車も公平課税を…石連が走行税提案

(読売, 9/17)。

いやはや石油連盟、ご立派なことで。関連: 4年以内に環境税…小沢環境相

(読売, 9/17)

》

インターネット宣言:今日のジャーナリズムはいかにして機能するか

(P2Pとかその辺のお話, 9/11)

》

Sony Mexico、アーティストに無断で海賊盤を作ったとして家宅捜索

(P2Pとかその辺のお話, 9/8)

》

The Pirate Bayの切断命令に複数政党から批判の声

(P2Pとかその辺のお話, 9/9)

》

英国海賊党、正式に承認される

(P2Pとかその辺のお話, 9/7)

》

「違法音楽配信対策協議会」設立、レコ協や携帯各社などが参加

(Internet Watch, 9/16)

》

年間4万台のHDDを復旧、「データ復旧.com」の作業現場(前編) (Internet Watch, 9/17)。

gigazine な人が先月書いていたのと同じ場所。

》

メール・クライアント・ソフトを狙った詐欺 (日経 IT Pro, 9/16)

》

「Web 2.0系サイトの投稿コメントは95%がスパムか悪質なコード」,Websense調べ

(日経 IT Pro, 9/17)。まぁそんなもん。

》

新閣僚:公約明言続々 「変革」印象づける

(毎日, 9/17)

》

岡田外相、「核密約」の調査命令 11月めどに報告

(asahi.com, 9/17)

関連: 外務大臣会見記録(平成21年9月17日(木曜日)0時50分〜 於:外務省会見室)、

国家行政組織法第10条及び第14条第2項に基づく大臣命令

(外務省)

》

セキュリティソフトの「落とし穴」とパフォーマンスに対する悪評を払しょく--シマンテック

(ZDNet, 9/17)。Norton 2010 話。

そこでSymantecは、コードネーム「Quorum」という技術を開発した。これは、PC内のすべてのファイルの中から、ほかのユーザーがどれだけ同じ種類のプログラムを持っているかどうかで危険度を判別する技術だ。「例えば、ほとんどの人はMicrosoft Wordで作ったファイルを持っている。これだけ多くの人が使っているものであれば安全と判断できるが、最近の個人を狙った犯罪ではほかの誰もが持っていないようなファイルが紛れ込んでおり、そのようなファイルは疑わしいと判断する。

なるほど。変形版のホワイトリスト方式ですね。

「競合他社はシグネチャ技術をクラウドで提供するなどの手法を取っているが、それは手法を変えて古い技術を提供しているに過ぎない。Symantecではより核心をつく問題に対応したかった。そのため3年かけてQuorumを開発し、新製品の『Norton 2010』で初めて採用した」(Trollope氏)

そうそうそれそれって感じ。

》

「記者クラブ」解放の約束が反故にされた? 総理就任会見で

(やじうま Watch, 9/17)

》

Files copied from a Universal Naming Convention (UNC) path to another UNC path in restartable mode may be corrupted in Windows Vista or in Windows Server 2008

(Microsoft KB 974441)。

Windows Vista / Server 2008 において、robocopy や xcopy など CopyFileEx() を使うプログラムで、

上記のどちらもが真の場合に、コピー先のファイルが壊れるそうで。

hotfix が用意されています。

》

花王「エコナ」シリーズ販売自粛・出荷一時停止へ。

グリシドール脂肪酸エステルの安全性に疑念があるため。

「エコナ」シリーズの場合、グリシドール脂肪酸エステルは

一般的な食用油よりも 10〜182 倍多く含まれる模様。

…… gigazine きました: 「エコナ」は本当に安全だったのか?販売自粛の原因である「グリシドール脂肪酸エステル」とは?

(gigazine, 9/17)。さすが gigazine、すばらしいまとめ。

これだけ読めば十分です。以下おまけ:

エコナオイル:安全性を調査 食品安全委

(毎日, 8/24)

エコナに新たな有害物質の混入発覚 濃度は通常油の100倍、ドイツでは低減対策

(MyNewsJapan, 9/1)

「エコナ」出荷停止 発がん物質に変わる恐れある成分

(asahi.com, 9/16)。マスメディアにもかかわらずまっとうな記事。

花王によると、問題の成分はグリシドール脂肪酸エステル。体内で分解されると、発がん性物質のグリシドールになる可能性があるという。同社の分析では、エコナにはグリシドール脂肪酸エステルが一般的な食用油の10〜182倍含まれていた。

今回の販売自粛は↑の件なのだが、従来から懸念されていたのはこちら↓

また、同省によると、エコナには、ジアシルグリセロールという別の成分も一般的な食用油に比べて高濃度に含まれている。エコナシリーズのマヨネーズが特保に申請された際、一部の実験で感度を高めた特殊なラットにがんが発生。厚労省は05年、食品安全委員会にジアシルグリセロールを含む食品の安全性を評価するよう要請し、食品安全委が安全性を調べている。このジアシルグリセロールについて、花王は16日、「安全性に問題がないことを確認している」とコメントした。

ジアシルグリセロール(DAG)(高濃度にDAGを含む食用油等に関連する情報)

(食品安全委員会, 9/16)

ひどい例:

数字が違うのはなぜだろう。もちろん、ジアシルグリセロールについては一言も触れず。

もっとひどい例:

「多く」でお茶を濁しますか……。

エコナ関連製品の一時販売自粛について

(花王, 9/16)。グリシドール脂肪酸エステルの含有量が一般食用油並の新エコナに移行するまでの間、販売自粛・出荷一時停止する模様。

ジアシルグリセロールについてはスルーの予定。

》

スリーストライク方面

》

米銀行、インターネットバンキングのセキュリティが原因で訴えられる

(ZDNet, 9/16)

》

ネットのフィッシング、リアルの銀行ATMスキミング

(エフセキュアブログ, 9/16)

》

ニコニコ動画「ネット出口調査」

(Okumura's Blog, 9/16)。すばらしいバイアス。

》

サイト改ざん減少も、組織内ボット感染が拡大〜ラック脅威が報告書 (Internet Watch, 9/16)、

ラック、2009年上半期のインターネット脅威動向をまとめた調査レポート

「JSOC侵入傾向分析レポートVol.13」を公開

(LAC, 9/16)

》

ニコニコ生放送中に、複数の警察官の来訪を受けたその様子

(やじうま Watch, 9/16)

》

News2uとAMN、ブロガー向けニュースリリース配信で業務提携

(Internet Watch, 9/16)。10/1 から。

》

dit、暗号化通信の監査を行うアプライアンス「SSH Tectia Guardian」

(Enterprise Watch, 9/16)

》

New York Times、偽セキュリティソフト、SEO ポイズニング

》

情報セキュリティと行動科学ワークショップ開催のお知らせ

(IPA, 9/16)。

2009.10.07、東京都文京区、無料。

》

東京理科大、大学院入試問題が学生に流出〜共用PCで問題を作成、放置

(so-net セキュリティ通信, 9/16)。うわ……。

》

svchostの詳細情報を簡単に確認できる「svchost viewer」

(日経 IT Pro, 9/17)

Helping users keep plugins updated

結果発表:

Helping People Upgrade Flash

(Blog of Metrics, 2009.09.16)

So, what has transpired since last Wednesday?

In one week, 10,000,000 people have clicked on the “flash update” link below.

1,000 万……。なかなかいい数字ですね。Microsoft もぜひ追随してください。

(その場合、もう 1 桁上を行くでしょうね……)

》

「Security Essentials」か「Forefront」、Windowsユーザーはどちらを選択すべきか?

(ZDNet, 9/16)。コンシューマは MSE でキマリ、

集中管理したいなら Forefront (あるいは 3rd party 製品)。

「Windows XP」「Windows Vista」「Windows 7」に対応することから、Microsoftウォッチャーの多くが、MSEの正式版は10月に登場すると予想している(Windows 7は10月22日にローンチ予定)。

あらあら、うふふ。

Microsoftは、Forefrontを小規模企業から大企業まであらゆる規模に対応するビジネスユーザー向けのセキュリティ製品、MSEをコンシューマ向けでビジネスには適さない製品、と売り込んでいる。

でも Small Business 級だったら MSE で十分なんじゃないかなあ。

Forefront が十分に安ければ、また話は別かもだけど。

》

英政府、故アラン・チューリングに公式に謝罪

(slashdot.jp, 9/16)。同性愛者アラン・チューリングへの迫害に対して。

》

高速無料化、虚偽の説明は訂正すべきだ

偽りの政治発言や論理矛盾に陥る馬淵議員の発言をめぐって

(日経 BP, 9/15)

》

記者クラブの復活

(JANJAN, 9/16)。民主党、のっけからダメすぎ。関連:

》

OffVis updated, Office file format training video created

(Microsoft Security Research & Defense, 9/14)。OffVis 1.1 が登場、だそうです。……ってダウンロードリンクがどこにもないのですが、

前記事である

Announcing OffVis 1.0 Beta

に出てくる

http://go.microsoft.com/fwlink/?LinkId=158791

が、1.1 でもそのまま使われているようです。

》

民主党の真価が問われる待ったなしの保育所不足問題

「保育切り捨て」のひどい現実、まずは踏まえるべき

(JANJAN, 9/14)

》

農水官僚御用達ビルに天下りなんと26団体

あの「汚染米」辞任の農水次官も駆け込み天下り

(JANJAN, 9/14)

》

アリコ、流出した顧客情報は1万8184名分〜業務委託先社員が持ち出しか

(so-net セキュリティ通信, 9/14)。調査内容および結果の詳細ですか。

》

環境悪化の影響か?四万十川の魚種に異変

(JANJAN, 9/15)

》

『自白調書の闇 大阪地裁所長襲撃事件「冤罪」の全記録』の感想

(JANJAN, 9/15)。これが警察だ。

》

GoogleグループやTwitterを悪用するトロイの木馬

(cNotes, 9/16)。「のニュースをみてふと思い出したのですが、」という記事。

タイトル内容そのものについては直接は語られていない。

》

「Yahao!」や「Amazan」にご用心! ヤフーかたるフィッシングも継続中

(so-net セキュリティ通信, 9/15)。ヤハオ! アマザン!

》

水素エネルギー社会実現を目指す「福岡ニューディール」

(日経 BP, 9/15)

》

コスモ石油、「オールLED」照明のガソリンスタンド、消費電力を半減

(日経 BP, 9/15)。見込み値です。

》

InterScan Messaging Security Suite 7.0 Linux版 Service Pack1 Patch1(Build_3356)の概要および適用方法

(トレンドマイクロ, 9/13)

》

Windows PEの稼働時間

(B-) の独り言, 9/16)。最近は 72 時間まで ok になっているらしい。

》

「人身売買された女性を米国の傭兵が買春」:アフガニスタン

(WIRED VISION, 9/15)。PMC ねた。

関連: 在カブール米大使館の警備に問題、いじめも横行 米監視団体

(AFPBB, 9/3)、

Whistleblower sues Afghanistan security contractor

(CNN, 9/11)

》

ALFTP:

SFTP対応やサーバ機能などの特徴を持つ“統合型FTPソフトウェア”

(ベクター, 9/15) というソフトがあるのですね。文字コードの対応はどうなっているのかなあ。後で調べてみよう。

》

渋滞撲滅!「ゆっくり走る」は金も時間もオトク

「渋滞学」の東大西成教授が実験で証明

(日経トレンディネット, 9/15)

「たった1人の振る舞いでこんなに世の中は変わるのだ」ということが実感できるのが、渋滞学の面白いところです。皆が渋滞吸収運転を心がけることで、日本は大きく変わることでしょう。

》

自民党が撒いた「怪文書」に見る自民党の質的劣化

(日経 BP, 9/15)

もちろん、自民党の候補者でも、このパンフレットにあきれた人は多いようだ。わたしが出演した『テレビタックル』に登場した自民党候補者は、冒頭で述べた平沢勝栄氏のほか、下村博文氏、河野太郎氏も「こんなもの配らねえよ」と吐き捨てるように言っていた。そして、その3人は見事に小選挙区で当選したのである。

誰が考えたのかは知らないが、自民党敗北を最終的に決定づけたのは、このパンフレットではないかとも思うのだ。「貧すれば鈍す」とはよく言ったものである。これで、日本の賢い有権者が共感すると思ったのだろうか。

関連:

》

すでにあるスマートメーター、モジュール構造でさらに“賢く”

(日経 IT Pro, 9/15)。

で、それってセキュアなの? という話はどこにもない。

》

テレビ+YouTubeに相乗効果と報告グーグルの調査結果に見る新広告手法

(日経 IT Pro, 9/15)。興味深いなあ。

ただし「今回ロッテがテレビCMにどれくらいの予算をかけたのかを知る立場にないので,これら三つのグループ別に費用対効果を比較することまでは行っていない」という。

ロッテ自身にはわかるわけですね……。

》

「Waledac」パート2:起動処理と防御策

(日経 IT Pro, 9/15)

》

ポリトコフスカヤ追悼集会のお知らせ

(チェチェン総合情報 annex, 9/14)。

2009.10.02、東京都文京区、500 円。

つまり問題は,Microsoft Updateサイト,またはMicrosoft Updateサイトを収容するCDNにある可能性が高い。

(中略) フレッツ網経由でアクセスするMicrosoft Update/Windows Updateが遅いという問題は,マイクロソフトが認識しないまま発生し,マイクロソフトが認識しないまま収束した。ユーザーとしては何とも不安が残る結末だ。

Microsoft が悪いのか、CDN が悪いのか、どっちなんだろう……。

Google Chrome 3.0.195.21 がリリースされ、2.x 系列に代わって stable 化された。

2 件のセキュリティ欠陥が修正されている。

FreeBSD <= 6.1 kqueue() NULL pointer Dereference Local Root Exploit

の件、実は直り切っていないという指摘。

FreeBSD 6.4-RELEASE での画像だというデモ画面が紹介されている。

本当なのかなあ。

つーか、FreeBSD 7.2 local root vulnerability (0day)

というのも出てるんですが、これは何……。

2009.10.07 追記:

これ↓で修正されたということですかね:

》

Update on the New York Times malicious ads attack

(Sophos, 9/14)

》

アメリカ人は「同性愛者はもっとも差別されている」と考えている:米調査機関の調査で判明

(みやきち日記, 9/14)

》

2009年9月19日より、神宮前「KINEATTC(キネアティック)」で「アジアンクィア映画祭」開催

(みやきち日記, 9/11)。2009.09.19〜23、東京都渋谷区。

「砂漠の少女たち」、

イスラエル国防軍方面ですか。

》

英国、レズビアンカップルに対し、2人とも子供の「親」として出生証明書に名前を載せる権利を認める

(みやきち日記, 9/7)

もっとも、このようにいちいちパートナーの子と養子縁組させるより、さっさと同性婚を合法化して異性婚と同じ権利を保障した方が早いという見方もありますが。

そうできれば苦労はないのだろうけどなぁ。

》

Googleサービスからデータの取り出しを容易にする「Data Liberation」

(sourceforge.jp, 9/15)

自社Webサービスを利用する個人ユーザーや企業をデータによるロックインから解放するとしている。

もちろん、そのかわりに Google にロックインするわけですな。

》

文字エンコーディング・バリデーション

》

GoogleグループやTwitterを悪用するトロイの木馬が出現

従来の手法に見切りを付け、SNSを中心に攻撃を模索中か

(ComputerWorld.jp, 9/14)

》

チェックしておきたいぜい弱性情報<2009.09.14>

(日経 IT Pro, 9/14)

》

よほどのトラブルなのかと思いきや

(パソコントラブル出張修理・サポート日記, 9/3)。自分で拒否ってました話。

仕方ないと言えば仕方ないのですが、やはり家庭に浸透している機械なのですから、それなりに付き合うためにも、

* 突然出てきたメッセージは、3回ほど声に出して読んでみる

* 理解できなければ、メモするなりデジカメで撮るなりして残す

というのを、ぜひとも実践してほしいと思います。

》

護衛艦「ひゅうが」ってどんなフネ?

(JANJAN, 9/14)。満載 18,000t の艦を駆逐艦言うのは、いいかげんやめてほしい。

新政権はわかりましたか。

Blackberry 8800 (Firmware: 4.5.0.37)、

Windows Mobile 5 / 6.0 / 6.1 / 6.5、

Sony Ericsson W890i / W810i

において、MMS の発信者を偽装できるという話。関連: 送信者:不明

(エフセキュアブログ, 2009.09.14)

こんな話があったのですね。

CVE-2008-7217

が 2009.09.13 に assign されて、はじめて気がついた。

》

G Dataマルウェア白書、社内PCへの侵入手口を解説

(Internet Watch, 9/14)

》

総務省 パブコメ 電気通信事業における個人情報保護に関するガイドライン及び解説の改正案 (まるちゃんの情報セキュリティ気まぐれ日記, 9/10)

》

経産省 確定 情報システムの信頼性向上に関する評価指標第1版

(まるちゃんの情報セキュリティ気まぐれ日記, 9/10)

》

十字砲火にさらされる和解案−Google Book Search訴訟

(Enterprise Watch, 9/14)、

「Google Books和解案は議会で扱う問題」米著作権局長が反対意見

(Internet Watch, 9/14)

》

バクテリアで放射性金属を不活性化

(slashdot.jp, 9/14)

》

『数学で犯罪を解決する』 (Okumura's Blog, 9/12)

》

『数字に弱いあなたの驚くほど危険な生活』

(Okumura's Blog, 9/13)

》

Toata dragostea mea pentru diavola

(cNotes, 9/13)

》

データベース・セキュリティ都市伝説 (1)

(Security, time after time, 9/10)。ログを取っても、やりようによっては遅くならないよ話。

》

Oracle Database 11g セキュリティガイドが出ました

(Security, time after time, 8/15)

》

IEEE、無線LAN規格「802.11n」を正式批准

(Internet Watch, 9/14)

》

Information Leakage in Cloud Computing (SANS ISC, 9/13)

》

OSSEC version 2.2 available

(SANS ISC, 9/12)

》

IPA、米NIST発行のセキュリティ関連翻訳文書を公開

(Internet Watch, 9/11)

》

ニコニコ動画、JavaScript実行促す動画を禁止・削除対象に

(Internet Watch, 9/14)

》

教え子強姦46件、元小学校教諭に懲役30年 広島地裁

(asahi.com, 9/14)。

たった 30 年? 法律がおかしいんじゃないの?

》

ソニーのBluetoothマウスにやけどの恐れ 無償交換

(ITmedia, 9/14)、

Bluetoothレーザーマウス「VGP-BMS10/S」無償交換について

(SONY, 9/11)

》

The New York Timesサイトに「無許可の広告」--読者を偽ウイルスサイトへ誘導

(CNET, 9/14)。「偽ウイルスサイト」なら問題ないのでは……。「にせアンチウイルスソフト」の話ですね。

》

InterScan VirusWall スタンダードエディション 6.02 Windows版 Critical Patch (ビルド7284) 公開のお知らせ

(トレンドマイクロ, 9/14)

》

Properties contain invalid characters when an application that uses the Cdosys.dll module sets these properties to DBCS characters on a computer that is running Windows Server 2008

(Microsoft KB 973843)。patch あります。

》

An ERROR_ACCESS_DENIED error is returned in Windows Server 2003, Windows Vista, or Windows Server 2008 when you call the DeviceIoControl function together with the FSCTL_LOCK_VOLUME control code

(Microsoft KB 974127)。patch あります。

》

Your computer may freeze or it may restart to a black screen that has an 0xc0000034 error message after you install a Windows Vista service pack

(Microsoft KB 975484)

》

ノートン先生!カムバーック!

(パソコントラブル出張修理・サポート日記, 9/1)

結局お問い合わせですか?

どうもなぁ…シマンテックの場合は、怪しい日本語の中国人オペレーターが電話を取るので、かなり不安なんですけどねぇ…。

うわ、そうなのですか……。

》

どの虫にも強力な効果:万能防虫剤は「死の匂い」

(WIRED VISION, 9/14)

「死の香り」を適切に調合すれば、農作物を厄介な害虫から守ることになるのではないかと、研究チームは考えている。例えば、この脂肪酸で処理された丸太の場合、木材につく甲虫を森の中で1ヵ月間、寄せ付けなかった。

》

ドイツの主流メディア、巧妙な「ネットの嘘」にだまされる

(WIRED VISION, 9/14)。興味深いなあ。

》

A non-administrator user can schedule a task that runs under another user's account by using Task Scheduler

(Microsoft KB 975551)。タスクを設定できて実行もできちゃうけど、実行後に拒否されるみたい。

(記述を修正: 新畑さん感謝)

》

Windows の自動再生機能の更新プログラム

(Microsoft KB 971029)。8/31 付で rev. 1.1 になってるなあ。何が変わったんだろう。

》

険しくも熱い、受験生活の幕開け(ITパスポート受験日記 その2)

(エフセキュアブログ, 9/12)。人生苦もありゃ苦もあるさ。

》

ウイルスバスター コーポレートエディション 10.0 の新機能

(トレンドマイクロ, 9/12)

》

C/C++ セキュアコーディング ハーフデイキャンプ 2009秋 @大阪 のご案内

(JPCERT/CC)。2009.10.06 / 10.20 / 11.02、大阪府大阪市、無料。

》

未知の脅威 新型ウイルス

日本はどこまで耐えられるのか(仮)

(NHK スペシャル, 9/13 放送予定)

》

痴漢バスター集中警戒 埼京線や山手線で警視庁

(asahi.com, 9/12)

》

「サイコロ」成型肉はよく焼いて レアだと食中毒の危険

(asahi.com, 9/12)。安い肉にはワケがある。

》

秋空に恋心ふわり…ハート形の雲、正体は空自機の演習

(asahi.com, 9/11) (大きい画像)。♪私の彼はパイロット〜

》

SIPサーバーへの攻撃 Register Flood

(cNotes, 9/11)

》

VirusScan for Mac v9.0.0 is also known as McAfee Security 1.0 (Anti-Malware)

(McAfee, 9/10)。まぎらわしい。JARO に言ってやるぅ!

》

Snow Leopard support with McAfee anti-virus products

(McAfee, 9/9)

》

SCAN32.EXE hangs when scanning a UNC path

(McAfee, 9/11)。5400 エンジンで対応。

》

Supported environments for VirusScan Enterprise on Microsoft Windows

(McAfee, 9/11 更新)。Windows Server 2008 R2 は

VSE 8.7i patch 2 (2009.09.29 リリース予定) で対応ですか。

》

リバースエンジニアリングチャレンジ 2009

(ネットエージェント)。2009.09.19 12:00 スタート。

》

オープンソースのディープパケットインスペクションエンジン「OpenDPI」が登場

(sourceforge.jp, 9/10)

》

[続報]業務委託先による不正取得の可能性大---アリコの顧客情報流出

(日経 IT Pro, 9/11)

》

WEP解析の「Aircrack-ng」、正式版が登場

(sourceforge.jp, 9/10)。1.0 になったということ。

(typo fixed: 徳丸さん感謝)

》

社民党、連立政権に参加を決定

(保坂展人のどこどこ日記, 9/9)

私たちは、今回の新政権発足にあたって、民主党が「国家戦略局」を設置して基本方針を定め、「内閣一元化」を徹底したいという問題意識であることはよく理解し、尊重しようと考えてきた。そのために、連立政権運営のための「合意形成機関」については、「国家戦略局」の組織と実際上の構成が重要であると考え、説明を求めてきた。いったい、どのような布陣と権限で「新政権の目玉」は運営されるのかを聞いてみたいというのは当然だろう。

ところが、次第にわかってきたのは「国家戦略局」の具体像はまだ固まっていないか、あるいは「極秘」だということである。社民党に国家戦略局について説明をするようなことはまだ出来ないということであり、民主党から届いたペーパーにも「準備室」は内閣官房副長官の下に置くことになっている。これは、戦略担当大臣の間違いではないかとも思ったが、まずは法的根拠もない段階では、比較的小規模な準備室を置くということしか決まっていないように受け止めた。

おそらく、詳細が決まっていくには、準備室が発足し、また臨時国会で設置法を提出するまで、いくらか時間がかかるのではないか。

関連: 民主党の「国家戦略局」の具体像が知りたい

(保坂展人のどこどこ日記, 9/4)

》

女子800優勝の南ア選手は両性具有…豪紙

(読売, 9/11)。半陰陽な人だったんだ……。

》

総選挙、「薬物」に負けた? TV報道時間、押され激減

(asahi.com, 9/11)

》

記者の目:自殺者11年連続3万人超=但田洋平

(毎日, 9/11)

日本の自殺の特徴は、経済状況に左右されていることだ。(中略) ただ、雇用事情の悪化が自殺の増加に直結してしまうのはおかしなことだ。背景には、将来の生活設計が見通せない「不安社会」の加速と、人のつながりが希薄化する「孤立社会」があるように思う。

》

Description of the Platform Update for Windows Vista

(Microsoft KB 971644, 9/10)

》

LTO 方面の Windows HotFix。参照されている HotFix 自体は同じもの。

》

本当は怖い文字コードの話:

第7回 Unicodeからの多対一の変換[前編]

(技評, 8/11)、

第8回 Unicodeからの多対一の変換[後編] (技評, 9/7)

》

ウイルス対策の常識を変えるレピュテーション技術【前編】 、

【後編】 (ComputerWorld.jp, 9/9)

》

TOKYO メディフェス 2009

というイベントがあるのですね。2009.09.20〜22、東京都渋谷区、たぶん無料「基調講演・国際フォーラム・ティーチイン・分科会などメインホールのイベント」は有料。1日パスは一般 1,000 円、3日パスは一般 2,500 円。

野方さん情報ありがとうございます。

》

内部告発者を処分する東京医科大学医療センターに抗議を!

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 9/7)。

》

無償のPC導入ソフトぜい弱性検査ツールを評価する

「Secunia PSI」が8月24日のレベルアップで待望の日本語対応

(日経 IT Pro, 9/7)

》

O157猛威再び

京で今年45人 警戒呼び掛け

(京都新聞, 9/11)

》

Googleブック検索関連

》

わずか2クリックでオプションプラン加入策を断念したソフトバンクモバイル、新たな施策を検討中

(gigazine, 9/11)

》

プリンタ発煙方面。福光さん情報ありがとうございます。

》

タミフル耐性ウイルス、人から人に感染か 米国で報告例

(asahi.com, 9/11)

キャンプ場では6月から新型インフルが流行し、2少女を含めた参加者ら607人がタミフルの予防投与を受けていた。(中略)

菅谷憲夫・けいゆう病院小児科部長は「むやみな予防投与で耐性ウイルスが出やすくなることを示したともいえ、注意が必要」と話す。

》

新型インフル対策、民主方針どうなる 厚労省やきもき

(産経 MSN, 9/11)

感染予防に詳しい外岡立人・元小樽市保健所長(公衆衛生学)は、政府がワクチンの必要数を5400万人分としていることに、「日本人は副作用への抵抗感が強く、本当にこれだけ必要なのか。役人は本数の確保ばかり気にしている」と指摘し、「これまでの感染対策は厚労省の官僚が仕切っていた。発言を抑えられてきた省内の医療や公衆衛生の専門家に権限を与えるべきだ」と主張する。

》

不穏な動きが? 民主党・馬淵議員のブログに注目!

(JANJAN, 9/11)

》

ウイルスパターンファイルのバージョン表記変更のお知らせ

(トレンドマイクロ, 9/11)

現在トレンドマイクロから提供される企業向け製品のウイルスパターンファイルは、全世界共通のファイル「LPT$VPN.***(x.xxx.00)」を使用しておりますが、昨今の脅威の急激な増加に伴い、より検出率を強化した新パターンファイル(名称未定)を新たにご提供することになりました。

まつりの予感!

》

アメリカ同時多発テロ事件から 8 年

(slashdot.jp, 9/11)、

2001.09.11 の俺。

書きはじめたのは、たしか 22 時ごろからだったと思う。パレスチナ方面を向いていた目がアフガン方面に向きはじめるのは、次の日から。

関連: FakeAV for 9/11 (trendmicro blog, 9/10)

》

三浦元社長自殺:「看守らに問題なし」 ロス市警が報告書

(毎日, 9/11)。ということにしたいのですね?

》

「タックル戦法」禁止へ新ルール案 国際柔道連盟

(asahi.com, 9/10)。JUDO は柔道に戻れるか?

Mac OS X 10.4.11 / 10.5.8 用のセキュリティ更新。例によって多数の修正。

-

Flash Player update and Snow Leopard

-

-

Helping users keep plugins updated

-

Firefox の旧版 Flash Player プラグイン警告の件、挙動を確認してみた。

Firefox 3.5.3 に Flash Player 10.0.22.87 をインストールしてみたが、何の反応も得られない。Firefox を再起動しても同様。

Firefox 3.5.2 に Flash Player 10.0.22.87 をインストールし、

Firefox 3.5.3 にアップデートすると、アップデート後 Firefox を再起動した時点で、Flash Player の更新を促された。

関連: 「機能を追加」というのは正確ではない (slashdot.jp, 2009.09.11)

Microsoft 2009 年 9 月のセキュリティ情報

MS09-048 が改訂された。

2009/9/10: 「影響を受けるソフトウェア」の一覧に、Windows XP Service Pack 2、Windows XP Service Pack 3 および Windows XP Professional x64 Edition Service Pack 2 を追加しました。また、「このセキュリティ更新プログラムに関するよく寄せられる質問 (FAQ)」のセクションに、マイクロソフトが影響を受けるエディションの Windows XP 用の更新プログラムを公開しない理由およびサービス拒否の脆弱性に対するこの更新プログラムの対象範囲についての説明を追加しました。このセキュリティ情報で提供しているセキュリティ更新プログラムに変更はありません。

何が変わったんだろう……。改訂前の FAQ はこう:

Windows XP の既定の構成がこの脆弱性の影響を受けないのはなぜですか?

既定で、Windows XP Service Pack 2、Windows XP Service Pack 3 および Windows XP Professional x64 Edition Service Pack 2 にはクライアント ファイアウォールで構成されたリスニングサービスが含まれていないため、この脆弱性の影響を受けません。サービス拒否が起きる場合、影響を受けるシステムにクライアントファイアウォールで例外を持つリスニング サービスが含まれる必要があります。Windows XP Service Pack 2 およびそれ以降のオペレーティング システムには、ステートフル ホストのファイアウォールが含まれており、インターネットまたはプライベートネットワーク上の近隣のネットワークデバイスからの受信トラフィックに対する保護がコンピューターに提供されます。「脆弱性に関する詳細」のセクションの緩和策および回避策は、 Windows XP Service Pack 2、Windows XP Service Pack 3 および Windows XP Professional x64 Edition Service Pack 2 にも適用します。

改訂後はこう:

影響を受ける製品の一覧に Windows XP がありますが、なぜマイクロソフトはその更新プログラムを公開しないのですか?

既定で、Windows XP Service Pack 2、Windows XP Service Pack 3 および Windows XP Professional x64 Edition Service Pack 2 にはクライアント ファイアウォールで構成されたリスニング サービスが含まれていないため、この脆弱性の影響を受けません。サービス拒否の攻撃は、持続的な特別に細工した大量の TCP パケットを必要とし、それが停止するとシステムが回復します。このため、Windows XP についての深刻度を「注意」と評価しています。さらに、Windows XP Service Pack 2 およびそれ以降のオペレーティング システムには、ステートフル ホスト ファイアウォールが含まれており、インターネットまたはプライベート ネットワーク上の近隣のネットワーク デバイスからの受信トラフィックに対する保護がコンピューターに提供されます。Windows XP は CVE-2009-1925 の影響を受けません。

説明になってない、という意味では何の違いもない。

》

Google ストリートビュー方面。

9/4 に記者会見したらしい。

》

サーバ証明書を更新

(Okumura's Blog, 9/9)。

そういえば、UPKI イニシアティブというのがあったのですね。新サーバ証明書プロジェクトはおもしろそうだなあ。

》

海自ガソリンスタンド、まもなく閉店予定

》

京都2倍、滋賀3倍に 1週間で急増

新型インフル集団感染

(京都新聞, 9/10)

》

VirusScan Enterpriseでの、Artemisのオンアクセススキャン有効化について

(マカフィー, 6/15)、

Enabling Artemis Technology in VirusScan Enterprise

(McAfee KB53732, 6/30)。6/29 以降は誰でも Artemis を使えるようになっているのだそうで。

》

McAfee Technical Support ServerPortal

(McAfee)。Announcements だけでもちょくちょくチェックした方がいいかなあ。

》

ウイルスバスター コーポレートエディション 7.3における修正プログラム公開のお知らせ

(トレンドマイクロ, 9/10)。「手動検索時にエラーが発生する問題」を fix。

》

Java 2 SE 1.5.0_21 / 1.6.0_16 登場。どちらも security fix ではない。

》

オープンソース支援企業、MicrosoftのLinux特許を買い取り

(ITmedia, 9/9)

》

ウイルスの検索は危険? 結果ページに多数の不正サイト

(ITmedia, 9/10)

》

地上波テレビ・ラジオ、初の赤字転落

(ITmedia, 9/10)。おめでとうございます。

》

「ラブプラス」発売4日で5万本 “彼氏”の2ch書き込み、なぜ過熱

(ITmedia, 9/10)。恐るべき威力らしい。

》

「エフセキュアインターネットセキュリティ 2010」のビデオ

(エフセキュアブログ, 9/4)

》

画像で見る「Kaspersky Internet Security 2010」 (Internet Watch, 9/10)

》

「Norton 2010」米国で発売、Symantec製品で過去最速・最軽量

(Internet Watch, 9/10)

》

山谷剛史のマンスリー・チャイナネット事件簿

政権交代より大きく報道された酒井法子逮捕 ほか

2009年8月

(Internet Watch, 9/9)。中国のカスペはジャッキー・チェンとですか。

》

第3回静岡ITPro勉強会のご案内。

2009.10.24、静岡県静岡市、一般 1000 円。

》

目的は反米メッセージの封じ込め——米軍が“啓蒙サイト”構築に1,000万ドルを拠出

(ComputerWorld.jp, 9/9)。宣伝戦。

》

Virus Scan Policy Best Practices

(McAfee, 4/17)。マカフィー VirusScan の除外設定話。

》

McAfee AV Engine 5400 Released

(McAfee, 8/28)

》

False positive detection on *.js / *.html (web content), which is detected as JS/Exploit-Packed.c.gen using the 5728 DAT file

(McAfee, 9/3)。こんなことがあったのね。

》

業務上横領:容疑で3人逮捕 神奈川歯大巨額損失

(毎日, 9/10)

横浜地検は10日、運用にかかわった▽法人の投資顧問だった投資会社社長、大島健之(けんし)(45)=横浜市青葉区▽法人の元財務担当理事で歯科医の三宅公雄(61)=同市磯子区▽元理事で無職、清水利朗(71)=千葉県市川市=の3容疑者を業務上横領と詐欺の疑いで逮捕した。

》

顧客情報流出による損失70億円超と試算、三菱UFJ証券

(日経 IT Pro, 9/9)

》

InterScan Messaging Security Suite 7.1 DKIMの設定方法や注意事項について

(トレンドマイクロ, 9/9)

》

セキュリティ対策最適化セミナー (技評)。2009.10.02、東京都港区、無料。馮さん情報ありがとうございます。

》

偽ブランド品、海賊版販売で目立つネット悪用〜警察庁の上半期報告

(so-net セキュリティ通信, 9/8)。

平成21年上半期における主な生活経済事犯の検挙状況について

(警察庁, 9/3) の件。

》

「鳩山論文」の間違った解説を報道するテレビ番組

(JANJAN, 9/8)

》

9月11日は「警察相談の日」

(警察庁, 9/7)。9.11 がそんな日だったとは知らんかった。

「110番」との違い

「110番」は、緊急の事件・事故等を受け付ける緊急通報用電話です。

不急の相談が、「110番」に寄せられると、事件、事故等の緊急通報に対する警察の対応を遅らせるなど、結果として人の生命、身体等の保護に支障を生じさせるおそれがあります。

緊急の対応が必要でない相談事案は、「#9110」番の利用をお願いします。

関連: 通信指令規則を初制定 警察庁、車水没事故教訓に

(産経 MSN, 9/3)。「警察通信指令に関する規則」。

110番を受理する通信指令部門に限った規則を定めるのは初めて。警察 庁は「基本的事項をまとめたものであり、通信指令の重要性を認識してもらうのが狙い」としている。

-

MS09-045 - 緊急:

JScript スクリプト エンジンの脆弱性により、リモートでコードが実行される (971961)

-

Windows 2000 / XP / Server 2003 / Vista / Server 2008 上で動作する

JScript 5.1 / 5.6 / 5.7 / 5.8 に欠陥。攻略 Web ページ等に仕込まれたスクリプトによって任意のコードを実行できる。

CVE-2009-1920。

Exploitability Index: 1。

Windows 7 / Server 2008 R2 にはこの欠陥はない。

patch があるので適用すればよい。ただし、本 patch のインストール後に

IE 7 や IE 8 をインストールし、それら用の JScript patch を追加インストールすると、

追加インストールした分の patch をアンインストールできなくなってしまうことがあるので注意。つーか、これはハマるって……。KB971961 参照。

この状況を避けるには:

って自分で書いててアレだけど、1 週間もすれば忘れちゃうよこんなの……。

-

MS09-046 - 緊急:

DHTML 編集コンポーネントの Active X コントロールの脆弱性により、リモートでコードが実行される (956844)

-

Windows 2000 / XP / Server 2003 に欠陥。

DHTML 編集コンポーネントの ActiveX コントロールに欠陥があり、

攻略 web ページによって任意のコードを実行できる。

CVE-2009-2519。Exploitability Index: 2

patch があるので適用すればよい。

-

MS09-047 - 緊急:

Windows Media Format の脆弱性により、リモートでコードが実行される (973812)

-

Windows Media Format Runtime 9.0 / 9.5 / 11、

Microsoft Media Foundation、Windows Media サービス 9.1 / 2008 に欠陥。

ASF (Advanced Systems Format) ファイルおよび MP3 (MPEG-1 Audio Layer 3) ファイルの処理に欠陥があり、攻略ファイルによって任意のコードを実行できる。

CVE-2009-2498

CVE-2009-2499。Exploitability Index: どちらも 1

patch があるので適用すればよい。

-

MS09-048 - 緊急:

Windows TCP/IP の脆弱性により、リモートでコードが実行される (967723)

-

Windows 2000 / XP / Server 2003 / Vista / Server 2008 の TCP 実装に

3 つの欠陥。

Windows 7 / Server 2008 R2 にはこれらの欠陥はない。また Windows XP SP2 / SP3 の出荷時設定においては、この欠陥は発現しない。

patch は、Windows Server 2003 / Vista / Server 2008 用のみが用意されている。Windows 2000 / XP 用は存在しない。Windows 2000 用の patch が用意されない理由は説明されているが、Windows XP 用の patch が用意されない理由は説明されていない。

関連:

-

MS09-049 - 緊急:

ワイヤレス LAN 自動構成サービスの脆弱性により、リモートでコードが実行される (970710)

-

Windows Vista / Server 2008 に欠陥。

ワイヤレス LAN AutoConfig サービス (wlansvc) に欠陥があり、

攻略パケットによって heap overflow が発生、任意のコードを実行できる。

ただし Exploitability Index: 2。

CVE-2009-1132

patch があるので適用すればよい。

2009.09.11 追記:

MS09-048 が改訂された。

2009/9/10: 「影響を受けるソフトウェア」の一覧に、Windows XP Service Pack 2、Windows XP Service Pack 3 および Windows XP Professional x64 Edition Service Pack 2 を追加しました。また、「このセキュリティ更新プログラムに関するよく寄せられる質問 (FAQ)」のセクションに、マイクロソフトが影響を受けるエディションの Windows XP 用の更新プログラムを公開しない理由およびサービス拒否の脆弱性に対するこの更新プログラムの対象範囲についての説明を追加しました。このセキュリティ情報で提供しているセキュリティ更新プログラムに変更はありません。

何が変わったんだろう……。改訂前の FAQ はこう:

Windows XP の既定の構成がこの脆弱性の影響を受けないのはなぜですか?

既定で、Windows XP Service Pack 2、Windows XP Service Pack 3 および Windows XP Professional x64 Edition Service Pack 2 にはクライアント ファイアウォールで構成されたリスニングサービスが含まれていないため、この脆弱性の影響を受けません。サービス拒否が起きる場合、影響を受けるシステムにクライアントファイアウォールで例外を持つリスニング サービスが含まれる必要があります。Windows XP Service Pack 2 およびそれ以降のオペレーティング システムには、ステートフル ホストのファイアウォールが含まれており、インターネットまたはプライベートネットワーク上の近隣のネットワークデバイスからの受信トラフィックに対する保護がコンピューターに提供されます。「脆弱性に関する詳細」のセクションの緩和策および回避策は、 Windows XP Service Pack 2、Windows XP Service Pack 3 および Windows XP Professional x64 Edition Service Pack 2 にも適用します。

改訂後はこう:

影響を受ける製品の一覧に Windows XP がありますが、なぜマイクロソフトはその更新プログラムを公開しないのですか?

既定で、Windows XP Service Pack 2、Windows XP Service Pack 3 および Windows XP Professional x64 Edition Service Pack 2 にはクライアント ファイアウォールで構成されたリスニング サービスが含まれていないため、この脆弱性の影響を受けません。サービス拒否の攻撃は、持続的な特別に細工した大量の TCP パケットを必要とし、それが停止するとシステムが回復します。このため、Windows XP についての深刻度を「注意」と評価しています。さらに、Windows XP Service Pack 2 およびそれ以降のオペレーティング システムには、ステートフル ホスト ファイアウォールが含まれており、インターネットまたはプライベート ネットワーク上の近隣のネットワーク デバイスからの受信トラフィックに対する保護がコンピューターに提供されます。Windows XP は CVE-2009-1925 の影響を受けません。

説明になってない、という意味では何の違いもない。

PostgreSQL 2009-09-09 Security Update

(PostgreSQL.org, 2009.09.09)。PostgreSQL 8.4.1 / 8.3.8 / 8.2.14 / 8.1.18 / 8.0.22 / 7.4.26 登場。3 つのセキュリティ fix と、その他のマイナー fix。

SYM09-012:

Norton AntiVirus および Symantec Client Security の電子メールにサービス拒否の脆弱性

(シマンテック, 2009.08.26)。Norton AntiVirus / NIS 2005 〜 2008、

Symantec AntiVirus Corporate Edition、Symantec Client Security に欠陥。

攻略電子メールによって DoS 状態となる。

Norton AntiVirus / NIS 2005 〜 2008 については LiveUpdate で対応。

Symantec AntiVirus Corporate Edition は 10.1 MR8 / 10.2 MR3 で対応。

Symantec Client Security は 3.1 MR8 で対応。

SYM09-011:

Symantec Altiris Deployment Solution に複数の脆弱性

(Symantec, 2009.08.26)。Symantec Altiris Deployment Solution 6.9.x に 4 つの欠陥があり、6.9 SP3 Build 430 で修正されている。

Version 1.1.8 has been released

(FreeRadius.org, 2009.09.09)。CVE-2009-3111

が修正されている。FreeRadius 2.x にはこの欠陥はない。

関連: http://www.milw0rm.com/exploits/9642

CVE-2009-2632。Cyrus IMAP Server 2.2.13 / 2.3.14

に欠陥。local user が攻略 SIEVE スクリプトを使って任意のコードを実行できる。

8.0.1 Lotus iNotes (DWA) 211.241 Cumulative Interim Fix - Readme

(IBM, 2009.09.04)。

CVE-2009-3105

が修正されている。

VMSA-2009-0012:

VMware Movie Decoder, VMware Workstation, VMware Player, and VMware ACE resolve security issues.

(VMware.com, 2009.09.04)。

VMware Workstation Movie Decoder のリリースに伴う文書。CVE-2009-2628 が修正されている。

VMware Workstation, VMware Player, VMware ACE

の修正済バージョンについては

[Security-announce] VMSA-2009-0010 VMware Hosted products update libpng and Apache HTTP Server (vmware, 2009.08.21)

と同様。

Pidgin Security Advisories。XMPP may not enforce TLS を除いては、2.6.2 で修正されている。

Firefox 3.5.3 / 3.0.14 がリリースされた。Firefox 3.5.3 では 4 件、

Firefox 3.0.14 では 5 件の欠陥が修正されている。

Helping users keep plugins updated

の件も対応されている。

2009.09.12 追記:

修正一覧:

- MFSA 2009-51

- FeedWriter によるクローム特権昇格

- MFSA 2009-50

- 過大な行高の Unicode 文字を通じたロケーションバーの偽装

- MFSA 2009-49

- ツリー列のダングリングポインタ脆弱性

- MFSA 2009-48

- PKCS11 モジュールのインストールと削除に関する不十分な警告

- MFSA 2009-47

- メモリ破壊の形跡があるクラッシュ (rv:1.9.1.3/1.9.0.14)

MFSA 2009-48 は Firefox 3.0.x のみ、他は Firefox 3.0.x / 3.5.x 共通。

関連:

iPhone OS 3.1 および iPhone OS 3.1.1 for iPod touch 登場。

任意のコードの実行を招くものを含む、複数の欠陥が修正されている。

しかし、iPod touch の人は、またもや金を払わないといけないのだろうか……と思ったのだが、こういう状況らしい (参照: Apple、新しいiPod touchのラインアップを発表 (Apple, 2009.09.10)。

QuickTime 7.6.4 登場。4 つの欠陥が修正されている。

いずれも、Mac 版・Windows 版の両方に共通する欠陥。

この件: Windows Vista/7 : SMB2.0 NEGOTIATE PROTOCOL REQUEST Remote B.S.O.D.

(milw0rm)。

攻略 SMB2 パケットによって任意のコードを実行できる。

CVE-2009-3103

欠陥があるのは Windows Vista / Server 2008 / 7 RC。

Windows Server 2008 R2 および Windows 7 gold にはこの欠陥はない。

SMB2 を無効にすれば回避できる。

2009.09.12 追記:

WindowsのSMBのDoS攻撃の脆弱性(CVE-2009-3103)に関する検証レポート

(NTT データ・セキュリティ, 2009.09.10)

2009.09.18 追記:

セキュリティ アドバイザリ 975497

が改訂された。

2009.09.20 追記:

Update on the SMB vulnerability situation

(Microsoft Security Research & Defense, 2009.09.18)

2009.09.29 追記:

任意のコードの実行が可能だと実証された模様。patch はまだない。

2009.10.21 追記:

MS09-050 - 緊急:

SMBv2 の脆弱性により、リモートでコードが実行される (975517)

で修正されている。

》

Norton Community : Norton Users Discussion Forum : Norton Internet Security / Norton AntiVirus : Is the 16.7.2.11 Patch Still Being Deployed?

(norton.com)。16.7.2.11 が流れてきたよ!

という報告がオーストラリアやカナダから上がってますね。手元の NIS 2009 も、さきほどようやく 16.7.2.11 になり、Norton IPS 1.0 が Firefox 3.5.x 対応となりました。

cadz さん情報ありがとうございます。

》

お客様へのお詫びとお願い

エプソンモノクロページプリンター

(LP-7500/7700/8100/8700/8700PS3)

無償修理のお知らせ(発煙・発火のおそれ)

(エプソン, 9/7)。asahi の記事によると、↓の富士ゼロックス製品の OEM だそうです。

》

「DocuPrint 180、181、210、211」および「Able 3150FS」を

ご使用のお客様へお詫びとお知らせ

(富士ゼロックス, 9/7)。

発煙することがあるそうです。

極めて少ないケースではありますが、念のため、以下の該当機種をご使用中のお客様で、印刷終了後印刷物の背景部全面に黒く汚れが発生した場合には、右側面の電源スイッチをお切りになり、下記お客様相談センターまでご連絡くださいますよう お願い申し上げます。

》

民間人殺害は軍発表より大規模とイスラエル人権団体、ガザ侵攻

(CNN, 9/9)

》

東京 地下鉄東西線で、保守車両と始発電車が衝突

》

千葉県の不正経理、組織的に5年間で29億円

(読売, 9/9)

》

民主・社民・国民新3党連立合意の全文

(asahi.com, 9/9)

》

携帯メール別人に送信など3902人影響 ソフトバンク

(asahi.com, 9/9)

》

「ステーキのどん」でも0157食中毒 埼玉県内の2店舗

(産経 MSN, 9/9)。これも加工肉。

》

Delivering the latest MSRT update

(Microsoft Malware Protection Center blog, 9/8)。

「悪意のあるソフトウェアの削除ツール」の、今月の改訂内容。

「悪意のあるツール」のように略すと意味が逆転するので注意しましょう。

》

FNG02のまとめ

(B-) の独り言, 9/7)。FNG03 は 9/26 だそうです。

》

VirusScan Enterprise 8.7i Patch 2 Release Notes

(McAfee, 9/8)。Patch Release: 08-31-2009 と書かれているなあ。

》

「うつ」「自殺」の陰に、「コンビニ精神医療」の「ツナミ」があった

(日経 BP, 9/8)

》

「隣は詐欺師」——ついに来た「すぐそばに詐欺師」の時代

(日経 BP, 9/3)

》

弊社社員情報に関するお詫びとご報告

(VSN マイスト, 9/4)。匿名希望さん情報ありがとうございます。

弊社社員に関する情報 33名分

(平成19年7月現在における、氏名・生年月日・住所・家族構成(年齢はなし)・出身の都道府県名・給与・居住区分・緊急連絡先・最終学歴・職務経験データ・取得資格・職歴など)

3名分(上記重複者1名を含む)

(平成20年5月現在における、氏名・給与など)

データの時期からすると、ベンチャーセーフネット、顧客情報や社員情報が「Winny」で流出

(Internet Watch, 2007.04.10) の件とは全く関係がないみたいですね……。

》

シンドラー製「設計上に問題」…対策委報告

(読売, 9/8)、

「シティハイツ竹芝エレベーター事故調査報告書」の公表について

(国土交通省, 9/8)

》

神奈川歯科大学方面

》

国際同性結婚のための「独身証明書」様式を法務省が通達

推進派VS阻止派 政治家攻防の果ての前進、まだ課題も

(JANJAN, 9/8)

こうした対応状況について、いくつかの問題点を指摘すると、以下のようになる。

1)婚姻要件具備証明書とは別に、単に独身であることを証明するだけの「新しい様式の証明書」に、正式な呼称がないため、申請者は、窓口で「結婚相手は同性の人なので……」と、わざわざ申し出なくてはならない。

(事実上、同性愛者であるとのカミングアウトが強要されることになり、カミングアウトに躊躇のある人にとっては、踏み絵のような精神的苦痛を伴う恐れがある。「独身証明書」で、なんら呼称上の問題はないのだから、きちんと名称を付け、こうした事態を改善すべき。)

2)法務局レベルで通達が止まっており、各市区町村役場へ届いていない。よって、実際の行政対応が実現していない。

(役所の担当者は一連の経緯を充分に把握していない。従って、もとよりこの新しい対応についての広報さえ行われていない。一日も早く周知が為されるべき。)

3)申請から発行まで、2日間も要する。

(ケースバイケースで、できるだけ早い発行が促進されるべき。)

》

Protecting Snow Leopard!

(McAfee Security Insights blog, 9/3)

McAfee's latest version of VirusScan for Mac 9.0 supports Snow Leopard

(中略) Existing VirusScan for Mac customers can download version 9.0 with their grant number.

日本のダウンロードページには VirusScan for Mac 9.0 (別名 McAfee Security 1.0) はまだないようですが、

上記 link から 9.0 を入手できるようです。

日本語版のリリースノートには「リリース日: 2009 年 8 月 31 日」と書かれているんだけどなあ。

》

ITパスポートにチャレンジ!(ITパスポート受験日記 その1)

(エフセキュアブログ, 9/5)。ふつうの人による「ITパスポート試験」挑戦レポートの模様。May the Force be with you.

》

TidBITS#993/31-Aug-09 日本語版

(tidbits.com, 9/8)。Snow Leopard セキュリティの内側を覗く

など。

》

貯金・簡保に全国一律サービス義務化…郵政見直し

(読売, 9/8)

》

「痴漢サイトに刺激され…」実行相次ぐ、掲示板100超

(読売, 9/8)。「痴漢サイト」が broken window なわけですね……。

》

ペッパーランチ、8日も全店休業 9日からの再開検討

(asahi.com, 9/8)

》

キャノン株式会社様の一部のWebサイトにおいて、画像ファイルをアップロードすると内容が壊れる

(トレンドマイクロ, 9/7)。ウイルスバスター 2009 話。修正モジュールが用意されています。

この KB、「キャノンじゃなくてキヤノン」とキヤノンから指摘されるのがオチだな……。

》

宇宙飛行士:候補に医師で海上自衛官の金井宣茂さん選抜

(毎日, 9/7)。空自はイーグル・ドライバー、海自はお医者さん。

》

高速無料化2・7兆円効果、国交省試算が存在

(読売, 9/6)

政府はこれまで、国会答弁などで、高速道路無料化の経済効果に関する試算について「国交省がまとめたものは存在しない」としていた。試算の存在が判明したことで、民主党政権の発足後、問題追及される可能性がある。

今後、こういうのがぼろぼろ出てきますかね。これぞ政権交代の醍醐味。

》

SQLインジェクション攻撃検知数(2009年8月まで)

(LAC, 9/7)

》

Oracle、10月の四半期パッチ公開を変更——OpenWorldに配慮

(ITmedia, 9/7)

Oracleは四半期ごとにCPUを公開しており、次回は米国時間の10月13日に公開する予定だった。しかしこの日程では11〜15日のOpenWorldと重なってしまうため、パッチ管理担当者の多くがOpenWorldに出席していることを考慮して、CPUの公開を1週間ずらして10月20日とすることを決めた。

Microsoft なら、イベントの方をずらすだろうな。

2009.09.12 追記:

RoboHelp の件続報: Update on RoboHelp Server 8 Issue

(Adobe PSIRT blog, 2009.09.09)。2009.09.18 に fix が出る予定のようです。

2009.09.20 追記:

RoboHelp、fix 出ました: APSB09-14: Security update available for RoboHelp Server 8 (Adobe, 2009.09.18)。CVE-2009-3068

2009.09.27 追記:

Rails 2系すべてのブランチに脆弱性、Ruby 1.9ユーザはアップグレード注意

(マイコミジャーナル, 2009.09.07)

の件の関連:

》

台湾:内閣総辞職へ…大水害対応遅れ

(毎日, 9/7)

》

夢のような投資話…資産つぎ込む 神奈川歯大の巨額損失

(asahi.com, 9/7)

》

[SS&ERM2009]事故対策に「マニュアルの徹底」はダメ---畑村洋太郎氏

(日経 IT Pro, 9/4)

》

「貧困撲滅」こそ鳩山総理の「政権基盤」

(JANJAN, 9/7)

》

著作を無断電子化 作家らグーグルブック告訴

全文スキャンしオンライン「海賊行為じゃないか!」

(JANJAN, 9/5)

3日、東京・有楽町の外国特派員協会で記者会見して訴えた。

(中略) 「この件について警視庁記者クラブで記者会見を開きたい」と申し入れたが、記者クラブに無視された。

G は既に警視庁記者クラブを支配している模様。

関連: Googleブック検索に各国で反発が強まる中、日本では刑事告訴も (slashdot.jp, 9/8)

》

Trend Micro USB Security for Biz 1.3 へのバージョンアップのお願い

(トレンドマイクロ, 8/31)。USB メモリに同梱されている例のアレ。

IO データは自動更新されるが、バッファローは手動でやらないとダメみたい。

バッファロー、さすがです。

》

シンドラーとSECを指名停止、国土交通省

(日経 KEN-Plats, 9/4)。いまごろになって……。

》

巨大地震再現 (日経 KEN-Plats)。

実際に揺らしてみて、わかること。

巨大地震再現(1)腰壁の付いた鉄筋コンクリート柱が破壊

(日経 KEN-Plats, 9/1)

この建物は1970年代当時の設計指針に基づいて設計しています。今でもこのレベルの建物は数多く残っていますね。

巨大地震再現(2)新耐震基準の鉄骨構造が層崩壊 (日経 KEN-Plats, 9/2)

この試験体は現行の建築基準法、つまり「新耐震基準」にギリギリで合致するように設計しました。現行基準が定める最低限の性能を満足しているだけでは、巨大地震にはかないませんでした。実験に用いた地震波は、阪神大震災の際にJR鷹取駅で観測された「JR鷹取波」です。

(中略) JR鷹取波の揺れは、現行基準が想定する入力をはるかに超えています。構造計算でもそれは分かりますし、内心で「巨大地震が来たら危ないな」と感じながら設計をしているプロの方も、いらっしゃると思うんです。しかし、こうして実大の建物が壊れるさまを見ると、説得力が違うのではないでしょうか。

巨大地震再現(3)長周期の繰り返し変形で溶接部が破断 (日経 KEN-Plats, 9/3)

試験体には、旧耐震基準に基づいて1980年代に建てられた初期の高層建物の、1階から4階までを再現したものを用いました。想定する高さは80mで、21階建て。当時、非常に多く建築された規模といって良いと思います。

(中略)

実験前、研究者チームの間では「接合部は壊れないのではないか」という声が優勢でした。破断の様子は映像でもやや分かりにくいのですが、大きな音がしたと思います。それが破断した際の音なのですが、この音が聞こえた際にも、我々は「何かぶつかったのだろうか」と考えました。ところが試験体から破断個所が見付かった。

巨大地震再現(4)免震構造の限界が明らかに (日経 KEN-Plats, 9/4)。

うわぁ、怖ぇ〜。

映像を見ていただくと、免震構造と耐震構造では、揺れ方が大きく異なるのが分かると思います。直下型では耐震構造の内部が大きな被害を受けました。(中略)

ところが長周期型では、免震構造の方が大きな揺れ幅にさらされました。免震構造の固有周期に、地震動の周期がほぼ合致してしまったためです。

巨大地震再現(終)築30年無補強の木造住宅が倒壊 (日経 KEN-Plats, 9/7)。見事に崩れますね。

この実験に用いた2棟の住宅のうち、耐震補強によって倒壊を免れたB棟では、一般的な工事費に換算すると約130万円に相当する耐震補強を行っています。

》

水力発電再評価…黒四に再投資・水道活用も

(読売, 9/6)

注目されているのが上下水道などを利用する「マイクロ水力」(小規模水力発電)だ。(中略)

魅力はコストの安さだ。マイクロ水力設備大手で東京電力の子会社「東京発電」によると、設備の設置コストは出力1キロ・ワットあたり30万〜50万円と、家庭用の太陽光発電システムより20万〜40万円安い。

》

積み荷はロシア製ミサイルか “消えた貨物船”で英紙

(中日, 9/7)。

S-300

イラン輸送作戦をモサドが阻止?!

関連: 「消えた貨物船」で脅迫? 著名海事専門家がロシア退去

(産経 MSN, 9/7)

》

ペッパーランチ方面

》

ダチョウの免疫力“投入”…食中毒防ぐ「納豆」

(読売, 9/6)。

抗体マスクの塚本先生、今度は納豆だそうです。

商品名は「納豆ぢから」。でも、納豆それ自体ではなく、納豆のタレにダチョウパワーが入っている模様。

》

各種セミナー講演資料 (IPA ISEC)

》

アフガン空爆、「民間人死亡を確信」と駐留米軍司令官

(CNN, 9/6)

》

FakeAV Generates Own Fake Malware

(SophosLabs blog, 9/6)。自作自演。

》

ビデオコーデックを装いDNSを変更するMac OS X 狙いの攻撃レポート

(トレンドマイクロ セキュリティ blog, 9/2)。ありがち事例。

》

ネットマルチ、仮想空間「X-I World」の運営会社に宮城県が業務停止命令

(so-net セキュリティ通信, 9/4)

》

見知らぬサイトが勝手に開く「ブラウザ・・ハイジャッカー」にご用心(IPA)

(so-net セキュリティ通信, 9/4)

》

ロンドンの強姦未遂犯のMtF受刑者、女子刑務所に移送される権利を得る

(みやきち日記, 9/5)。難しいか?

法的に女性と認められているのだから、女性として扱うのが当然だと思うのだが。移行期に伴なう社会的防護処置が必要であるのなら、それを追加すればいいだけで。

Mac OS X 10.5 用の Java SE 1.6.0_15 / 1.5.0_20 / 1.4.2_22、および Java Web Start の修正。

Firefox 3.5.3 / 3.0.14 以降では、Firefox が、必要に応じて

Flash Player の更新を促す表示を行うようになる模様。すばらしい。

2009.09.11 追記:

Firefox の旧版 Flash Player プラグイン警告の件、挙動を確認してみた。

Firefox 3.5.3 に Flash Player 10.0.22.87 をインストールしてみたが、何の反応も得られない。Firefox を再起動しても同様。

Firefox 3.5.2 に Flash Player 10.0.22.87 をインストールし、

Firefox 3.5.3 にアップデートすると、アップデート後 Firefox を再起動した時点で、Flash Player の更新を促された。

関連: 「機能を追加」というのは正確ではない (slashdot.jp, 2009.09.11)

2009.09.17 追記:

結果発表:

Helping People Upgrade Flash

(Blog of Metrics, 2009.09.16)

So, what has transpired since last Wednesday?

In one week, 10,000,000 people have clicked on the “flash update” link below.

1,000 万……。なかなかいい数字ですね。Microsoft もぜひ追随してください。(その場合、もう 1 桁上を行くでしょうね……)

》

ウイルスバスター 2010、アップデータに不具合か。オオカワさん情報ありがとうございます。

》

ダウンロード違法化反対家の知られるべき実像

(高木浩光@自宅の日記, 8/30)。タイトルが、「あるダウンロード違法化反対家の知られるべき実像」ではなく「ダウンロード違法化反対家の知られるべき実像」というのは、ちょっとなあ。この文章↓も。

正直、私は、ここ数年、まさかダウンロード違法化反対家の人が未だにこういう状態だというのは、ちょっと思いもよらなかった。

高木先生的には「典型例」ということにしたいのだろうけど。

》

性犯罪初の裁判員裁判、懲役15年判決 検察側求刑通り

(asahi.com, 9/4)。裁判員裁判って、厳罰化の方向に揺れる確率が高いのかな。

》

テポドン2発射を「衛星」扱い NASA「誤りでした」

(asahi.com, 8/28)

》

ウルムチで漢族がデモ

》

環境保護ポスターに「ビルへ飛行機突入」、批判噴出

(asahi.com, 9/4)。なんじゃこりゃあ……。

》

かけがえのないものを守る

(エフセキュアブログ, 9/3)。F-Secure 2010 話。なんだかドリルっぽいロゴだなあ。「お前のドリルで天を突け!」

》

「REFPRON」を次々にダウンロードする新たな大規模Webサイト改ざん攻撃が発生!

(トレンドマイクロ セキュリティ blog, 9/1)

》

「偽ソフト」の2010年版が続々リリース、「本物」の発売に先駆ける

(日経 IT Pro, 8/31)。商売、商売。

》

自著を無断公開された著作権者2人がグーグルを刑事告訴

「グーグル ブック検索は“著作権の黒船”」

(Internet Watch, 9/3)

明石氏によれば、明石氏が告訴状を提出した警視庁練馬署は告訴状の正式受理を拒んでいるという。

なんとチンカスな。

》

Advisory: Sophos Anti-Virus for Mac OS X - updating your operating system to MAC OS X version 10.6

(Sophos, 8/21)。Sophos は 7.0.5 で対応。

》

Mac OS X v10.6:互換性のないソフトウェアについて

(apple, 9/2)。VirusScan for Mac 8.6 も入ってるなあ。

》

南アフリカの男子生徒、女装で登校し退学処分に

(みやきち日記, 9/4)

》

売春婦と寝ることを拒否したゲイ水兵、基地内で2年にわたって虐待される

(みやきち日記, 9/4)

ちなみに今回の調査で、Rochaさんのケース以外にも93件もの虐待事件が軍で起こっていると判明したとのことですが、中には「女性隊員を2名手錠でベッドにつなぎ、無理やりレズビアンセックスの真似事をさせてビデオ録画した」なんてケースもあるそうですよ。うんざり。

USA は、捕虜どころか、味方まで虐待するのですか……。

》

兵庫県警鉄警隊がJR女性職員に護身術講習

(ポリスチャンネル, 9/3)

》

自民党総裁選でのいくつかの不思議

(佐藤正久, 9/4)

》

「被爆者ほとんどいない」田母神発言とは何だったのか?

(JANJAN, 9/3)

》

You receive a "Stop 0x0000003E" error message when you try to install Windows Vista Service Pack 2 or Windows Server 2008 Service Pack 2 on a computer that has certain multiple processors

(Microsoft KB 973879)。

不具合が修正された V2 Hotfix が登場しています。

》

[tomoyo-users 640] TOMOYO Linux 1.7.0 をリリースしました。

(sourceforge.jp, 9/3)

今日は知世ちゃんの誕生日です。どうぞ TOMOYO の世界をお楽しみください。 :-)

》

ポケットのリモコンでアーム誤作動 成田行き特急と接触

(asahi.com, 9/3)

東京都渋谷区で3日、特急「成田エクスプレス」が工事用車両と接触した事故で、車両の作業員が服のポケットにリモコンを入れていたことに気づかず、誤作動が起きて工事用車両のベルトコンベヤーの金属製アームが動いて接触していた疑いが強いことが、警視庁とJR東日本への取材で分かった。

》

保坂展人氏、再起動

次の参議院議員選挙はもう来年 (第22回参議院議員通常選挙) なのですが、

インターネット選挙はいつ解禁になりますかねえ。

》

Xen徹底入門 第2版が出るらしい。

関連: 無償XenServer 2台で本格運用環境を作る

(@IT, 8/31)。XenServer x 2、NFS サーバ x 1 の構成。

》

シマンテックのセキュリティ動向、月間2憶4500万の攻撃を検出

(Internet Watch, 9/3)

浜田氏は、セキュリティ対策ソフトについて、「従来の定義ファイルでは検出しにくくなってきており、ヒューリステック、挙動分析、レピュテーションによる検出技術を強化していかなければいけない」と話す。

》

「Internet Week 2009」、11月24日〜27日に秋葉原で開催

(Internet Watch, 9/3)

》

マカフィーの誤認への取り組みについて(AVERT False Positive Test Rig)

(マカフィー, 9/4)

お客様の企業内で使用されている、ソフトウェア環境の一式(Corporate Operating Environment)やお客様開発のアプリケーションにて利用されているファイルなどを弊社「False Positive Test Rig」に登録しておくことで、それらのファイルからの誤認をウイルス定義ファイルリリース前に修正することが可能となり、より安心して弊社のウイルス定義ファイルをご利用いただけます。

本ページでは、お客様や、ソフトウェアメーカ様のファイルを「False Positive Test Rig」として登録するための手順について記載します。

これはすばらしい。

Opera 10 には複数のセキュリティ修正が含まれています。

Opera 9.64 からの変更内容

(中略)

セキュリティ

- サイトが無効になった中間証明書を使用している場合に安全と表示される場合があった問題。; 勧告をご覧ください。

- アドレスバーが崩れてドメイン名を正確に表示出来なかった問題。; 勧告をご覧ください。

- IDNA (国際化ドメイン名) 文字がアドレスバーに正確に表示されないことがあった問題。; 勧告をご覧ください。

- SSL/TLS 名前検索で *.com がワイルドカードしまった問題。; 勧告をご覧ください。

- Root から直接発行された EV 証明書の認識問題。

- 証明書のインポートに関する問題。

この書かれ方からすると、Opera 9.65 は出ないっぽいか。

2009.09.08 追記:

2009.09.25 追記:

こんな問題もあったらしい: JVN#39157969:

Opera におけるサードパーティ Cookie の取り扱いに関する問題 (JVN, 2009.09.17)。Opera 10 で修正されているそうだ。有栖智さん情報ありがとうございます。

Mac OS X 10.6 Snow Leopard には古いバージョンの Flash Player が同梱されているので、最新の 10.0.32.18 に更新してくださいね、という案内。

関連: Apple ships a known vulnerable version of Flash with Snow Leopard (Sophos blog, 2009.09.02)

2009.09.12 追記:

Mac OS X 10.6.1 で対応された:

About the security content of the Mac OS X v10.6.1 Update

(Apple, 2009.09.11)

ATOK for Windows に権限上昇を許す欠陥があり、local user が local SYSTEM 権限を奪取できる。

ATOK 2006 〜 2009 for Windows、ATOK スマイル、ATOK 定額制サービス (Windows)

についてはアップデートモジュールが公開されている。

》

イエメン北部の情勢は日に日に悪化

(国連情報誌SUNブログ対応版, 9/2)

》

Xen.org、オープンなクラウドイニシアティブ「Xen Cloud Platform」発表

(sourceforge.jp, 9/1)

》

FNG02参加者募集

(B-) の独り言, 8/31)。2009.09.05、東京都新宿区、無料。

レジストリをごりごりするみたい。

》

トレンドマイクロ、ウイルスバスター2010を発売──さらに軽く、安全に

(ComputerWorld.jp, 9/2)。9/4 から発売。ウイルスバスタークラブの人は、今日からダウンロード可。

今回の目玉は、ライセンス体系を強化し、1つのライセンスでWindows/Mac OSを問わず3台までインストール可能になったことだ。つまり、Windows 2台とMac OS 1台、あるいはWindows 1台とMac OS 2台と自由に組み合わせることができる。

お、これはいいですね。ただし、Snow Leopard には未対応。

》

「記者クラブ開放」で日本のジャーナリズムは変われるか?

組織の生き残りを賭け、メディアの新たな競争が始まる

(JANJAN, 9/2)

》

ヘルメットにより脳への衝撃が増大する可能性があきらかに

(slashdot.jp, 9/2)。こういう研究が行われるのは、近年の、IED による外傷性脳損傷 (TBI) の多発があるのだろうなあ。

》

「負荷を過小評価していた」—— Google、Gmail障害の原因を説明

(ITmedia, 9/2)。復旧済。約 100 分。

》

大手SNS「mixi」が不具合でアクセスしづらい状況に、現在復旧作業中

(gigazine, 9/2)。復旧済。2 時間くらい?

》

東芝製コンピュータの一部のWindows Vista搭載機種において、プレインストール版(90日体験版)以外のウイルスバスター2009をインストールするとインターネットに接続できない (トレンドマイクロ, 8/27)。「ウイルスバスター2009用修正モジュール」があるので試してみてね、だそうで。

》

トレンドマイクロ製品のMicrosoft Windows 7への対応状況について (トレンドマイクロ, 6/22)。更新されてないなあ。

》

トレンドマイクロ製品における Microsoft Internet Explorer 8 の対応について

(トレンドマイクロ, 6/25)。更新されてないなあ。

》

AVTokyo

(極楽せきゅあ日記, 9/1)。その歌か!

》

http://www.mcafee.com/japan/pqa/pqa_newqa.asp (mcafee.com, 9/2 09:53)

Microsoft VBScript runtime error '800a000d'

Type mismatch: 'Qlist_EUSB'

/japan/pqa/ssi_mente.asp, line 240

継続中か! (12:55 現在、修正された模様)

》

http://www.mcafee.com/japan/pqa/pqa_newqa.asp (mcafee.com, 9/1 19:22)

Microsoft VBScript runtime error '800a000d'

Type mismatch: 'Qlist_EUSB'

/japan/pqa/ssi_mente.asp, line 240

》

3億ユーザーから情報を収集、脅威に対応する「Kaspersky 2010」

(Internet Watch, 9/1)

》

警察庁:鑑識係員808人の増員要求 裁判員制度受け

(毎日, 8/31)

》

アフガンの状況に厳しい評価 米司令官「戦略の軸を治安維持に」

(産経 MSN, 9/1)。関連:

》

丸三証券の顧客情報漏えい容疑、元女性社員ら逮捕

(読売, 9/1)

》

AVTOKYO 2009。2009.10.31、東京都江東区、2000円。

》

NASAの月観測衛星で障害が発生、1日で残存燃料の半分を消費

(technobahn, 9/1)。

LCROSS 話。

あらあら。

》

セキュリティ強化に有効なWindows 7とWindows Server 2008 R2の新機能とは?

(マイコミジャーナル, 8/31)。

AppLocker と BitLoker。

》

真実と多数決:Wikipedia、「信頼度表示システム」を導入へ

(WIRED VISION, 9/1)

》

マイクロソフト、Windows 7の法人向けライセンスを提供開始

(ComputerWorld.jp, 9/1)

》

CNET関連メディアは「朝日インタラクティブ」へ

(fx-it.com, 9/1)

》

Trend Micro ビジネスセキュリティ 6.0 公開とサポート開始のお知らせ

(トレンドマイクロ, 9/1)

》

保坂展人氏落選に落胆広がる 児ポ法改正反対の論客

(ITmedia, 8/31)。

まぁ、こういう結果なので、児ポ法については民主党案ベースになるのだろうけれど。

》

藤原紀香、ベトナム滞在を通じて「おっぱいは本当にすごい!」と実感

(マイコミジャーナル, 9/1)。

母乳の話。特に初乳は重要、というのはよく言われますね。

》

Snow Leopard、特定ロットの DVD で不具合が ?

(slashdot.jp, 9/1)

》

外務省、幹部の執務室への携帯電話持ち込みを禁止

(slashdot.jp, 8/31)。たとえ電源を切っていたとしても、携帯電話を盗聴器として活用できてしまうという話 (roving bug) への対応だそうで。

関連: FBI taps cell phone mic as eavesdropping tool

(CNET, 2006.12.01)、

FBI、携帯電話を遠隔操作で「盗聴器」に--マフィアの捜査で使用

(CNET, 2006.12.04)、

FBI,携帯電話を遠隔操作で「盗聴器」に--マフィアの捜査で使用

(日経 IT Pro, 2006.12.05)。

》

海の向こうの“セキュリティ”

第36回:エストニアの悪徳ISPによる犯罪行為の実態が明らかに

(Internet Watch, 9/1)

》

それでも残るAppleへの疑念−iPhoneの「Google Voice」承認問題

(Enterprise Watch, 8/31)。いつもの Apple ってだけですけど。

》

買収容疑の人々

どちらも京都府警だな。

》

新型インフル:ワクチン優先接種「ほぼ合意」厚労相

(毎日, 9/1)

優先接種の対象として▽医療従事者▽妊婦▽基礎疾患(ぜんそく、糖尿病など)のある患者▽乳幼児▽生後6カ月未満の乳児の母親‐‐を挙げ「(専門家の間で)ほぼコンセンサス(合意形成)ができつつある」と述べた。

関連: インフル厳戒の中、新学期 小中学校で行事中止広がる

(中日, 9/1)、

始業式を校内TV放送 インフル対策「集合なし」 (中日, 9/1)

》

六ケ所村の核燃再処理工場:完成時期延期 知事「安全を最優先して」 /青森

(毎日, 9/1)。ガラス固化試験再開は 2010 年 7 月からの予定。

》

アルコール検出でエンジンかからず トヨタが飲酒運転防止装置

(産経, 8/31)。実証試験はこれから。

》

「民主党さんの思うとおりにはさせないぜ」——産経新聞、Twitter上での「軽率な発言」を謝罪

(ITmedia, 8/31)。「軽率」では済まんだろ、これは……。これ↓と同じじゃん。

産経新聞は1993年、テレビ朝日幹部が非自民政権の成立を目指す報道方針を明らかにした、とされるいわゆる「椿発言」を一面で報じ、新聞協会賞を受賞した。

「でもこれって『いつもの産経』ってだけじゃん」と言われれば、そのとおりなのだけれど。

》

情報流出:陸自14万人分 警務隊、容疑の1尉逮捕

(毎日, 9/1)。陸自ほぼ全員って……。

関連: 「100万円で情報売った」 逮捕の陸自隊員供述

(中日, 9/1)。1 件あたり 7 円ですか。

》

防衛省:新型「ヘリ空母」 1166億円を概算要求に計上

(毎日, 8/31)

新型護衛艦は、既存の最新ヘリ護衛艦「ひゅうが」同様の細長い甲板を持つ「空母型」。ひゅうがに比べ(1)全長は25%増の約248メートル(2)基準排水量は約44%増の1万9500トン(3)同時運用可能な対潜水艦などのヘリ数は5機増の9機(4)格納可能なヘリ数も3機増の14機−−で、既存の補給艦の半分程度の洋上補給機能も併せ持つ。

22DDH 話。防衛省的には「あくまで DDH」なのかもしれんが、強襲揚陸艦っぽいフネとして計画されているらしい。

元ねた: 我が国の防衛と予算(平成22年度概算要求の概要) (防衛省, 8/31)。

関連: 22DDHは多目的空母として概算要求 (週間オブイェクト, 8/31)、

22DDHと16DDHの比較図

(週間オブイェクト, 8/31)、

ベールを脱いだ新型ヘリコプター搭載護衛艦 22DDH

(M-Cubed I, 8/31)

これ:

OpenOffice.org 3.1.1 で修正されている。

ところが、現在配布されている OpenOffice.org 3.1.1 の Windows 版バイナリには、欠陥のある MSVC++ ランタイム (ATL 方面) が同梱されているそうで:

![[セキュリティホール memo]](/~kjm/security/memo/memologo-s.png)

![[セキュリティホール memo]](/~kjm/security/memo/memologo-s.png)