セキュリティホール memo - 2008.06

Last modified: Tue Mar 10 12:56:43 2009

+0900 (JST)

このページの情報を利用される前に、注意書きをお読みください。

》

ヤマダ電機に排除命令 派遣強要、16万人ただ働き

(asahi.com, 6/30)、株式会社ヤマダ電機に対する排除措置命令について (公正取引委員会, 6/30)、公正取引委員会からの指導の件

(ヤマダ電機, 6/30)

》

有害サイト:コミュニティーサイトの審査基準を発表 EMA

(毎日, 6/30)。コミュニティサイト運用管理体制認定基準 (EMA, 6/30)

》

米Google、MSら、インターネットのIDカード団体を結成

(Open Tech Press, 6/27)。物理実体のあるカードの話ではなくて、

オンラインで利用するバーチャルIDカード「Information Card」を推進する。消費者は自分の個人情報を登録してカードを作成、対応サイトで利用できる。公開する情報の量に応じて複数のInformation Cardを持ち、サイトに応じて使い分けることができるという。(中略) ユーザー名とパスワードでログオンするのではなく、安全なデジタルID技術を利用してクリックインでログオンすることで、詐欺などの不正行為を減らし、顧客やパートナーと密な関係を構築できるという。

》

InterScan Messaging Security Suite 7.0 Windows版 Critical Patch 公開のお知らせ

(トレンドマイクロ, 6/30)

》

欧州初の本格、軍輸送機A400M型機ロール・アウト

(aviationnews.jp, 6/30)。エアバス A400M (ウィキペディア)、紆余曲折のうえ、ようやくロールアウトだそうで。

》

ヤフー,フィッシング対策ブラウザをテスト公開

(日経 IT Pro, 6/26)。フィッシング対策のためのHTTP相互認証プロトコル

(産総研) の話。HTTP Mutual 認証に対応した Lunascape が公開されたそうです。

》

不正PtoPネット「Elite Torrents」の管理者に有罪判決,最高で懲役10年

(日経 IT Pro, 6/30)

》

総務省,迷惑メール法違反で出会い系サイト運営のBotoloを行政処分

(日経 IT Pro, 6/26)

》

エンドユーザーが感じる「セキュリティ,ここが不満」第2回:「USBメモリー禁止」のルールは実現可能?

(日経 IT Pro, 6/27)

》

もいちどイチから! HTTP基礎訓練中(6)SQLインジェクション攻撃、ターゲットは“あなた”です

(@IT, 6/27)

》

使い道、わかりますか? 意外と人気の『ハンズフリー拡声器』 - TOA

(マイコミジャーナル, 6/30)。いいなぁこれ。イベント用に 1 個ほしい。なんだか「変身ベルト」みたい。

希望小売価格:28,350 円 (TOA) だそうだ。

》

毎日新聞、英文記事問題で記者や役員ら処分 「社員への中傷には法的手段」

(ITmedia, 6/30)

》

皇宮警察の内部情報流出で巡査に停職3カ月

(Internet Watch, 6/30)

》

from SLAPP WATCH

》

暗黙共同体へ−秋葉原事件で考える

(佐々木俊尚 ジャーナリストの視点, 6/20)

》

クローズドソース・モジュールは“有害”——Linuxカーネル開発者たちが抗議声明を発表 (computerworld.jp, 6/24)

》

Interop Tokyo 2008レポート

地道に“セキュア”を積み重ねることの重要性

(@IT, 6/24)。ニュース記事なのに「地道」を語らざるを得ないほど何もなかったのか?

》

著作権の間接侵害(1)録画予約サービス等における侵害行為の主体は提供側かユーザー側か? (日経 IT Pro, 6/24)

》

著作権の間接侵害(2)カラオケ法理のポイントは「管理・支配の要件」「営利目的の要件」

(日経 IT Pro, 6/27)

》

「グリーンITの推進で、2025年に国内全エネルギー消費量の10%削減を目指す」——経済産業省

(computerworld.jp, 6/25)

》

増え続けるストレージの電力・冷却コスト、2007年は全世界で13億ドルを突破 (computerworld.jp, 6/27)

》

IT業界で闘う“アスピーズ”

アスペルガー症候群を抱えたITプロたちの“苦悩”と“現状” (computerworld.jp, 6/25)

》

バッドウェア配布サイトのホスティング上位5社にグーグルがランクイン 無料のブログ・サービス「Blogger」の自由度の高さがあだに

(computerworld.jp, 6/25)

》

『エンタテインメントミュージックチケットガード』(EMTG) で個人情報漏曳話。大文字・小文字の区別をするか否かが不統一だった模様。

現在、http://goblin.tguard.net/

は再開されたもののアクセスしづらい状態の模様。

》

黒こげ警察車両 警官、銃構え威圧 中国貴州暴動

(東京, 6/30)、貴州で数万人暴動 中国 県庁舎襲撃 殺人事件捜査に不満 (東京, 6/30)。ボーボー。

》

十全病院患者情報 流出2730人分に

(読売, 6/28)。患者様情報の流出についてのお詫び

(城東やすらぎグループ, 6/27)

》

何年も前の落書きが発掘され、職を棒に振る時代。落書きはやめましょう。

》

韓国は燃えているか

関連:

日本政府のホンネとしては 30 か月にしたくてたまらない模様。

》

地方銀行のEV SSL対応はどうなったか

(高木浩光@自宅の日記, 6/27)

》

『リムパック2008』参加の海上自衛隊艦艇、真珠湾に到着

(aviationnews.jp, 6/28)。リムパックの季節ですか。

》

ロシア政府、ルーブルの基軸通貨目指す。メドベージェフ大統領言明

(aviationnews.jp, 6/29)。ルーブル復権?! エネルギー大国ロシアにとっては、地球温暖化は追い風だしなあ。

》

シンガポール航空、5機目のエアバスA380型機受領。ロンドン・ヒースロー路線に追加投入

(aviationnews.jp, 6/29)。今では製造工程は順調に流れているということなんですかね。

一方、787 はまだトラブってる感じ?

》

ICANN Web Site Compromise

(Websense Alerts, 6/27)。マジかよ……。NetDevilz によるヤラレサイト (Zone-H)。itochan さん情報ありがとうございます。

》

トップレベルドメイン自由化、ICANNが承認

(ITmedia, 6/27)。マジかよ……。

Windows Vista gold では、NDIS Filter Driver が複数登録されていると、ネットワークが断続的に停止してしまう。世の中には

ため、両者が合体するとこの不具合に見事にひっかかり、謎なトラブルに悩まされることになる模様。

解決策としては、Vista gold に 933657 hotfix をインストールするか、Vista SP1 にアップデートする。

関連:

■

IE に複数の欠陥

(US-CERT, 2008.06.26〜27)

IE に複数の欠陥。

2008.07.01 追記:

関連:

- APSB08-15 - Security Update available for Adobe Reader and Acrobat 8.1.2

-

この欠陥を利用するマルウェアの情報が出てきているようで。

しかし、McAfee の中の人は否定的見解を持っているようで:

New PDF exploits: “Old wine in a new bottle!”

(McAfee blog, 2008.06.26)

- いろいろ (2008.06.18)

-

Flex 3 の件、日本語版 Advisory 出ました: APSB08-14 - クロスサイトスクリプティング脆弱性に対処するためのFlex 3アップデート公開

(Adobe)

- マイクロソフト セキュリティ アドバイザリ (954462)

ユーザー データ入力の未検証を悪用した SQL インジェクション攻撃の増加

-

HP Scrawlr について、匿名希望さんから (情報ありがとうございます)

HP Scrawlrの件、調査してみましたが、日本語のエラーメッセージを解析できていないことが原因のようです。本件、現在HPに問い合わせを行っております。

また、下記の機能的な制限があるため、用途がかなり限定されると思います。

* Will only crawls up to 1500 pages

* Does not support sites requiring authentication

* Does not perform Blind SQL injection

* Cannot retrieve database contents

* Does not support JavaScript or flash parsing

* Will not test forms for SQL Injection (POST Parameters)

nProtect Starter ActiveX コントロール (npstarter.ocx) に欠陥があり、

異常な PolicyUrl パラメータによってアップデートモジュール (npdownx.exe) が crash する。

PC を再起動すると、自動的に更新される。npstarter.ocx ファイルバージョン 2008,6,16,1 で修正されている。

SQL インジェクション対策として、次のものが用意されたそうで。

HP Scrawlr (無償スキャナ)。サイトをクロールして検出してくれるっぽいが、全然検出しなくて最後にWebInspectを勧められる感じ (てっしーの丸出し, 2008.06.25) という評もあるようですが、どうなんでしょう。

URLScan 3.0 Beta

New Features

- Deny rules can now be independently applied to query string, all headers, a particular header, URL or a combination of these.

- A global DenyQueryString section in configuration lest you add deny rules for query strings with the option of checking the un-escaped version of the query string as well.

- Using escape sequences (like %0A%0D) can now be used in deny rules so it is possible to deny CRLF and other sequences involving non-printable characters.

- Multiple UrlScan instances can now be installed as site filters, each with its own configuration and rules (urlscan.ini).

- Configuration (urlscan.ini) change notifications will be propagated to IIS worker processes so you won’t have to recycle your worker processes after making a configuration change. Logging settings are the only exception to this.

- Enhanced logging to give descriptive configuration errors.

Microsoft Source Code Analyzer for SQL Injection。ASP ソースコード解析ツールだそうです。

関連:

2008.06.29 追記:

HP Scrawlr について、匿名希望さんから (情報ありがとうございます)

HP Scrawlrの件、調査してみましたが、日本語のエラーメッセージを解析できていないことが原因のようです。本件、現在HPに問い合わせを行っております。

また、下記の機能的な制限があるため、用途がかなり限定されると思います。

* Will only crawls up to 1500 pages

* Does not support sites requiring authentication

* Does not perform Blind SQL injection

* Cannot retrieve database contents

* Does not support JavaScript or flash parsing

* Will not test forms for SQL Injection (POST Parameters)

2008.07.01 追記:

関連: New tools to block and eradicate SQL injection

(Security Vulnerability Research & Defense, 2008.06.24)

- APSB08-15 - Security Update available for Adobe Reader and Acrobat 8.1.2

-

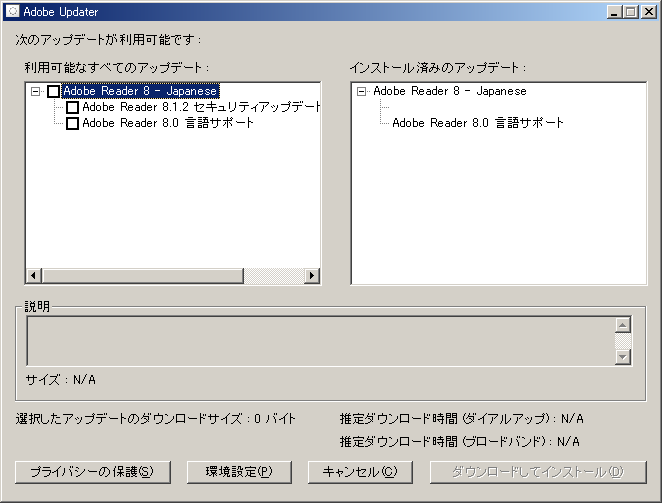

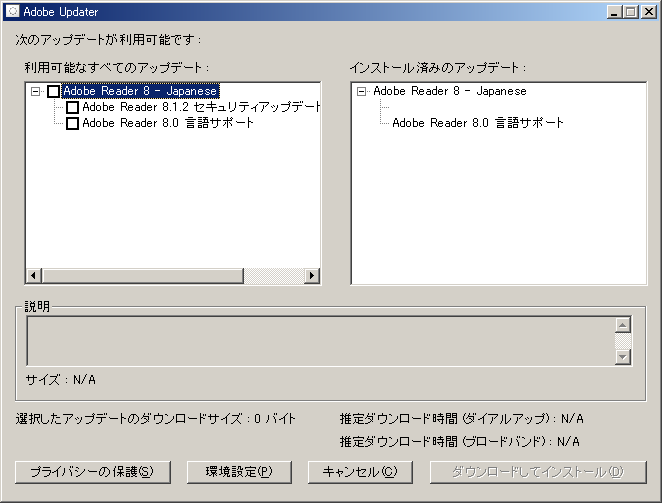

[ヘルプ] → [アップデートの有無をチェック] に出るようになりました。

バージョン表示はやっぱり変化しないので、コントロールパネルの「プログラムの追加と削除」で確認するしかないみたい。安田さん情報ありがとうございます。

- 続々・ Firefox 3 な日 (IE の設定が Firefox 3 の挙動に影響する話)

-

Firefox3のダウンロードが「インターネットオプション」の設定に依存する話 (水無月ばけらのえび日記, 6/24)、

えむけいさんのコメント。

どうやら記述が足りなくて誤解を与えているようなので、「この仕様が気に入らない場合は、」という文言を追加した。

その上で、(以下後日追記予定)

》

ICANN、 TLDの自由化を採決へ

(slashdot.jp, 6/24)。な、なんだってーーー。

ただし、取得には多大な費用がかかると想定されており、ある専門家は5万ドルくらい(日本円にして500万円以上)と予想しているそうだ。

たったの 5 万ドル?! どう考えても「多大な費用」では全くないだろ。

》

両足運転で防げ−オートマ車で頻発するアクセルとブレーキの踏み違え事故

(JANJAN, 6/24)。マニュアルクラッチ車に UI を合わせてしまったのが、そもそもの問題のような……。

》

マスコミ料理教室18 『朝日』の「素粒子」と『産経』の「朝の詩」

(JANJAN, 6/24)

》

日本は安全か? - Security intelligence Report Vol4

(日本のセキュリティチーム, 6/23)。Vistaのセキュリティに対するアプローチの効果 の関連話。

》

RECON 2008

(てっしーの丸出し, 6/23)。リバースエンジニアリング話が多いのかな。

iPhoneDbg Toolkit(CoreSecurity) (てっしーの丸出し, 6/23) というのも出ているそうで。

》

カナダ ボンバルディア社 DHC8-Q400型機3機を発注

〜 同型機JA849Aの売却決定 〜

(全日空, 6/23)。3 機買って 1 機売る (ボンバルディアが買い取る)。

売る機体 JA849A は全日空機高知空港胴体着陸事故 (ウィキペディア) を起こした機体。

》

『IAEA(国際原子力機関)』、シリアの(秘)核施設跡地を査察

(aviationnews.jp, 6/24)。イスラエルが爆撃した例のアレ。

》

米空軍の次世代早期警戒衛星『SBIRS』、期待通りの性能実証

(aviationnews.jp, 6/23)

》

ウイルス罪新設の刑法改正に進展の兆しか

(高木浩光@自宅の日記, 6/21)。東スポ?

大臣答弁の日本語訳は「法務省が動くことはない。やる気があるなら手前でやりな」でしょうし。

関連: これこそ集大成/現職裁判官の逮捕・共謀罪・犯罪被害者・少年法・法科大学院・300日問題

(早川忠孝の一念発起・日々新たなり, 5/27)。あの程度でこんなに自画自賛できるんですね……。

》

ソースコード解析ツールを活用した CERT セキュアコーディングルールの有効性評価

(JPCERT/CC, 6/20)。来月には日本語版も公開されるらしい。

Adobe Reader / Acrobat の JavaScript 実装に欠陥があり、任意のコードの実行を許す。CVE-2008-2641。攻略コードが既に世に出回っている。対象は:

- Adobe Reader / Acrobat 8.0 〜 8.1.2

- Adobe Reader / Acrobat 7.0.9 以前

Adobe Reader / Acrobat 7.1.0 にはこの欠陥はない。また、2008.07 に登場する予定の Adobe Reader / Acrobat 9 にもこの欠陥はない。

対応するには:

- Adobe Reader / Acrobat 8.x の場合: Adobe Reader / Acrobat 8.1.2 に更新した上で Security Update 1 を適用する。

- Adobe Reader / Acrobat 7.x の場合: Adobe Reader / Acrobat 7.1.0 に更新する。

ざきほど Acrobat 8.1.2 for Windows で、[ヘルプ] → [アップデートの有無をチェック] を実行してみたが、「現在、利用可能なアップデートはありません」と言われてしまった。更新ファイルをダウンロードして実行するしかないみたい。更新ファイルは Adobe Reader / Acrobat 共通のようで、適用しても Adobe Reader / Acrobat のバージョン表示は変化しない (8.1.2 + Security Update 1 と表示されたりはしない) ですね。

関連: Adobe Acrobat 及び Adobe Reader の脆弱性に関する注意喚起

(JPCERT/CC, 2008.06.24)

2008.06.25 追記:

[ヘルプ] → [アップデートの有無をチェック] に出るようになりました。

バージョン表示はやっぱり変化しないので、コントロールパネルの「プログラムの追加と削除」で確認するしかないみたい。安田さん情報ありがとうございます。

2008.06.29 追記:

この欠陥を利用するマルウェアの情報が出てきているようで。

しかし、McAfee の中の人は否定的見解を持っているようで:

New PDF exploits: “Old wine in a new bottle!”

(McAfee blog, 2008.06.26)

2008.07.01 追記:

日本語版アドバイザリ登場: APSB08-15 - Adobe Reader/Acrobat 8.1.2に関するセキュリティアップデート公開 (Adobe)

あと、ダウンロード先:

2008.07.11 追記:

Release notes for Adobe Reader and Acrobat 8.1.2 SU1 security update

(Adobe KB403742)。8.1.2 Security Update 1 適用状況の確認方法一覧。

ruby 1.8.4 以前 / 1.8.5-p230 以前 / 1.8.6-p229 以前 / 1.8.7-p21 以前 / 1.9.0-1 以前に複数の欠陥。

ruby 1.8.5-p231 / 1.8.6-p230 / 1.8.7-p22 / 1.9.0-2 で修正されている。

ruby 1.8.4 系はもはや保守されていないようだ。

》

Microsoft Windows Vistaのダウングレード権に関する一部報道について

(Microsoft, 6/23)。

XPへのダウングレードはしないでください、Vista普及でマイクロソフトが新手の戦略

(technobahn, 6/19) は誤報、ということで FA。

》

志布志事件はなぜ起きたのか

(保坂展人のどこどこ日記, 6/23)

》

明日、志布志事件の現地視察へ

(保坂展人のどこどこ日記, 6/22)

視察に入るにあたって、あらためて記録を読み直してみたが、実におそろしい事件である。捜査の指揮者が「これはクロだ。しょっぴいてこい」と命令をすれば、煙ひとつ立っていないたった7人の集落に191万円もの現金をばらまいたというでっち上げをしてみせるのが、この国の警察組織だった。また、警察がどんな無理筋でも事件を送ってきたら、矛盾や不自然な点には目をつむって「有罪」に持ち込もうとする検察もブレーキを踏む勇気がない。そして、濫用されてはならないはずの長期間の「身柄拘束」を追認してきた裁判所。三位一体となった「冤罪構造」は、この国にいったい何人の受刑者に「濡れ衣」を着せてきたのか。

》

知られざる債権回収ビジネスの裏側——狙われているあなたの個人情報

(computerworld.jp, 6/23)

つまり、あらゆるところから引き出された個人情報の、売買やデータ・マイニングを専門とする一大業界が存在するということだ。さらにすばらしいことに、大手の信用調査会社は、データ入力をもっぱらアウトソーシングしているので、こうしたデータの多くは、おそらくインドやパキスタンで処理されている。

もちろん、これらの諸国ではデータのセキュリティと統合性が保証されてはいるが、外国にデータを送ることは禁止されていない。「例えば、個人情報に関心を抱くロシアのマフィアなどによって、こうした海外のデータセンターで個人情報が盗まれる可能性は非常に高い」とHibbs氏は指摘する。

というわけで、私は冒頭で紹介した読者のDouglas氏の意見に心から賛成することになっただけでなく、「ネットワークを利用しない」というのが賢明な考えかもしれないと思い始めている。

》

英国で本格的高速新幹線建設へ。運航担当の『ネットワーク・レイルウェイ』計画

(aviationnews.jp, 6/23)。低炭素時代には鉄道ですよ。

》

世界最大級の太陽光発電「メガソーラー発電計画」をシャープ・関西電力・堺市が共同で推進

(gigazine, 6/23)

》

アニメを録画されると利益が減るから「私的録画補償金が必要」と日本映像ソフト協会がめちゃくちゃな意見を表明

(gigazine, 6/23)。そんなことを言うくらいなら、TV 放映をやめなさい。別に何の問題もないよ。

関連: アニメは録画されると利益が減るから補償金が必要? (slashdot.jp, 6/24)

》

「Apple Software Update」での「QuickTime」アップデートに注意

(日経 IT Pro, 6/23)

》

JNSA 2007年度 セキュアOSの導入に関する課題の試行結果報告書

(まるちゃんの情報セキュリティ気まぐれ日記, 6/23)。TOMOYO 日記?

》

続報:スウェーデンの通信傍受・盗聴法、143vs138で議会を通過

(slashdot.jp, 6/23)

》

クォリスジャパンのPCI DSS向け脆弱性診断サービスが日本語化

(日経 IT Pro, 6/23)

》

Vistaのセキュリティに対するアプローチの効果

(日経 IT Pro, 6/23)。Microsoft Security Intelligence Report H2CY07

へのリンクが間違っているなあ。

日本だけグリーンって凄いよね。サイバークリーンセンターと協力 ISP による地道な活動の成果でもあるよなあ。

》

リン価格高騰で国内農業はどうなる

(slashdot.jp, 6/21)。

関連: リン鉱石と食糧危機

(日経 BP, 6/10)

食糧生産には欠かせない肥料の3要素(窒素、リン酸、カリ)のうち「生命の根源」とも言われる成分で農作物の品質と深い関係にあり、酪農の飼料としても必要なリン酸の原料資源、しかも代替物がないリン鉱石の価格がスカイロケッティングと表現されるように高騰している。

世界の肥料価格は2007年に2倍になった。しかし、リン鉱石、リン酸肥料は5月12日に起きた中国における主要産地である四川省大地震の影響もあって、この3カ月でさらに2倍になった。

人類が紀元前3000年頃から始めた農業の歴史上不足し続けてきたのがリン酸である。その原料であるリン鉱石の枯渇がいま心配されているのである。その資源事情を見てみよう。

リンといえば……と、リン (北斗の拳) (ウィキペディア) から読みふけってしまい、レイ (北斗の拳) (ウィキペディア) のこの記述にびっくり。

モデルは『ハイスクール!奇面組』の一堂零。

シン (北斗の拳) (ウィキペディア) のこの記述にもびっくり。

シンがケンシロウとの決戦時に使用したユリア人形は、胸に拳を突き入れると、目と口が見開いて倒れながら目が閉じるという、かなり凝ったギミックが搭載されている。そのリアルさゆえにケンシロウも最初は人形だと気付かなかった。そのため、マニアの中には、シンはフィギュアコレクターという珍説も含め、このユリア人形に関してはさまざまな説が存在するらしい。

やっぱり、シリコンを使った高級モデル (アダルト注意) (オリエント工業) とかですかねぇ……。あの環境でよく維持できたものだ……。

》

家庭用太陽光発電、3〜5年で半額に 経産省新エネ政策

(asahi.com, 6/22)。キターーーーー。

経産省は、屋根や壁と一体の太陽光パネルなど、大幅なコスト削減につながる製品への補助金を検討中で、来年度から支給する方針。

それどこの製品?

関連: 【首相会見詳報(2)】「太陽光発電世界一の座を奪還する」 (3/6ページ)

(産経 MSN, 6/9)

特に、最近まで日本のお家芸であった太陽光発電の普及率で、現在ドイツの後塵(こうじん)を拝していますが、太陽光発電世界一の座を奪還するため、導入量を2020年までに現状の10倍、2030年には40倍に引き上げることを目標として掲げたいと思います。そのためには電気事業者による世界最大級のメガソーラー発電の全国展開に加え、新築持ち家住宅の7割以上が太陽光発電を採用しなければならない計算となります。コスト削減や系統安定のための技術開発を進めると同時に、一家庭当たり毎月500円のコストを負担しているドイツの例も参考にしながら、大胆な導入支援策や新しい料金システムについて検討しなければなりません。

Mac OS X 10.4.x / 10.5.x に付属する Apple Remote Desktop Agent に欠陥があり、

local user が容易に root 権限を奪取できる模様。この欠陥を利用する攻略プログラムも in the wild な状態にある模様。

CVE-2008-2830

震源地の Mac OS X Root Escalation Through AppleScript (slashdot.org, 2008.06.18) や

Serious Security Vulnerabilty In Apple OS X Leopard

(Brian Krebs on Computer Security, 2008.06.20)

には、PoC として

osascript -e 'tell app "ARDAgent" to do shell script "whoami"'

が掲載されているのだが、手元の Mac OS X 10.4.11 (PPC) ではうまく動かなかった。

Serious Security Vulnerabilty In Apple OS X Leopard

でも Mac OS X 10.4.x については疑問視している模様。

しかし Mac OS X 10.5.x では、たとえばこういうこと (slashdot.org, 2008.06.18) になるらしい。

Integoによると,「A corrupt preference file has been detected and must be repaired.」(環境設定ファイルが壊れているので修復が必要です)というメッセージを出し,管理者パスワードの入力を求めるという。

管理者パスワードの入力を求めてもよいのであれば、セキュリティホールを突く必要もないと思うのだが……。

2008.08.01 追記:

Mac OS X - About Security Update 2008-005

で修正されています。

2008.09.17 追記:

Mac OS X - About Security Update 2008-005 での修正は完全ではなかったそうで、

About the security content of Apple Remote Desktop 3.2.2 が公開されています。今度こそ大丈夫かな。

》

「死に神」に怒る鳩山大臣はなぜ激するのか

(保坂展人のどこどこ日記, 6/20)。この程度の批判は覚悟の上でやっているのかと思ったら、激昂とはなあ。まぁ、鳩山大臣はどう考えてもただの人間で「死に神」なんてものじゃないので朝日もセンスが悪いのだが、どちらかというと「永世死刑執行人」という言葉の方によりセンスの悪さを感じる。

》

経済産業省 産業構造審議会情報セキュリティ基本問題委員会中間とりまとめ〜企業における戦略的な情報セキュリティガバナンスの確立に向けて

(まるちゃんの情報セキュリティ気まぐれ日記, 6/22)

》

WASForum Conference 2008、7月4日と5日に開催

(高木浩光@自宅の日記, 6/20)

》

ロンドン警視庁、『こうもり傘暗殺事件』真相を再捜査。ブルガリアに捜査員派遣 — リトビネンコ暗殺事件の関連情報収集? —

(aviationnews.jp, 6/22)。20 年前の暗殺事件を再捜査だそうです。

》

日本の防衛が直面する難題

(aviationnews.jp, 6/20)。平田秀俊空将に対して「エビエーションウイーク誌の先任軍事編集委員デイビッド A. フルガム(David A Fulghum)記者が防衛省で行ったインタビューの内容を基に記述した」記事。

迷走中の F-X 話など。

》

イスラエル空軍、対イラン爆撃想定の大規模演習実施 — 6月上旬、東地中海上空で。F-15、F-16等100機が参加 —

(aviationnews.jp, 6/21)。いつでも ok なのでしょう。

関連: イスラエル情報機関『モサド』長官、任期延長。オルメルト首相決断

(aviationnews.jp, 6/23)

》

露戦略爆撃機、活発なパトロール飛行実施

(aviationnews.jp, 6/21)。エネルギー大国ロシアは元気なようで。

……そのロシアも苦しい模様: 戦略パトロール再開で露空軍も航空燃料費用が頭痛の種

(aviationnews.jp, 6/23)

》

まねき TV 東京地裁で完全勝利 (当然だけど)

》

BackTrack 3

(remote-exploit.org) 正式リリースされてます。

》

鳥由来新型インフルエンザ対策の推進について

(与党鳥由来新型インフルエンザ対策に関するプロジェクトチーム, 6/20)、

与党 新型インフル対策で提言。

(公明党, 6/21)、新型インフルエンザ対策を求める声明 (日本ペンクラブ, 6/20)。

taka さん情報ありがとうございます。

》

「管理者パスワードで同僚の情報を盗み見」が3人に1人

(ロイター / ITmedia, 6/20)。うーむ……。

》

「渋谷駅がダンジョンのようだ」と話題に

(ITmedia, 6/20)。

まぁ、hjkl<> でなんとかなるでしょうけど。

関連: なぜ vi のカーソル移動は hjkl に割り当てられたか

(swk's log, 2005.08.28)、ローグ

(ウィキペディア)。

http://vt100.net/ なんてサイトがあるんですね……。

》

「Winnyにハマった懲戒免職までの日々」——空自が“自虐ポスター”

(ITmedia, 6/20)。「週刊秘密保全」。こんな雑誌があったらぜひ読みたい。

このポスターを正式採用した空自に対し、陸上自衛隊などからは「われわれの組織では考えられない」との声も。

「勇猛果敢 支離滅裂」を地で行く話ですね (^^;;;;)。

いや、もちろんホメてるんですよ!

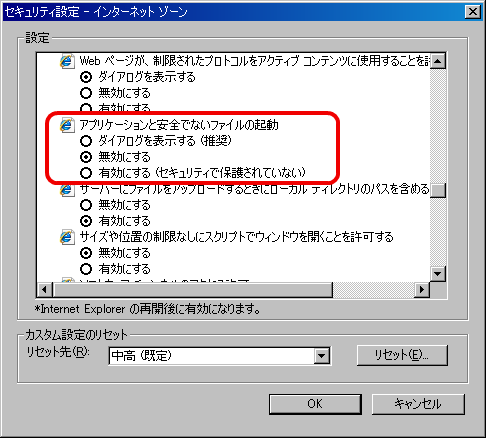

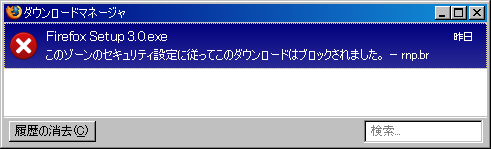

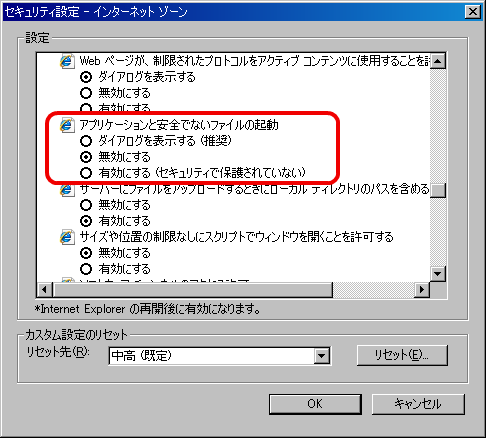

Internet Explorer の [インターネット オプション] (あるいは、コントロールパネルの [インターネット オプション]) において、対象となるドメインが属しているゾーンの「アプリケーションと安全でないファイルの起動」を [無効にする] に設定していると……

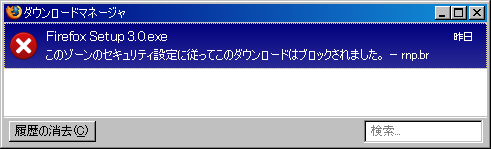

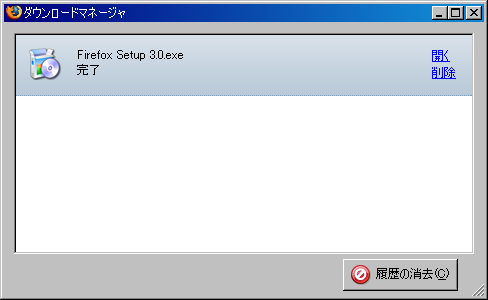

……Firefox 3 において実行ファイルのダウンロードに失敗します。ダウンロードマネージャにはこのように表示されます。

この画面では rnp.br ドメインからダウンロードしようとしてブロックされています。http://mozilla.jp/ の top ページのリンク http://download.mozilla.org/?product=firefox-3.0&os=win&lang=ja

からダウンロードすると、実際にはいろんなサイトに飛ばされるようです。

ブロク記事では「インターネットゾーンの」となっていますが、

手元でテストしてみた限りでは、ダウンロード先のドメインが属するゾーンの設定が参照されるようです。

仕方ないので、デフォルト値である [ダイアログを表示する] を設定するか、あるいはこの仕様が気に入らない場合は Firefox 3 を捨てましょう。

2008.06.25 追記:

Firefox3のダウンロードが「インターネットオプション」の設定に依存する話 (水無月ばけらのえび日記, 6/24)、

えむけいさんのコメント。

どうやら記述が足りなくて誤解を与えているようなので、「この仕様が気に入らない場合は、」という文言を追加した。

その上で、(以下後日追記予定)

Firefox 3 のダウンロードマネージャは、ダウンロード完了時に、インストールされているアンチウイルスソフトを使ってウイルスチェックを行うようなのですが、これがうまく動かないために (?)、ダウンロードしたファイルが消えてしまう場合があるようです。

上記はどちらもトレンドマイクロがらみのようですが、他社製品でも発生するかもしれません。手元の VirusScan Enterprise 8.5i では何の問題もないようです。

この現象が発生している場合は、about:config から

browser.download.manager.scanWhenDone を false に (ダウンロード完了時のウイルススキャンを無効に) 設定することで回避できるようです。

2008.06.23 追記:

Firefox 3.0 リリースノート

では、この機能はこのように説明されています。

ウイルス対策ソフトの統合: Firefox は、実行ファイルをダウンロードする際、ウイルス対策ソフトに通知を送ります。

Mac OS X 版や UNIX 版でも同様なのかなあ。

》

英警察ヘリ、UFO(未確認飛行物体)と遭遇。急旋回で空中衝突を回避

(aviationnews.jp, 6/20)。UFO?

(多分違う)

THE BARRY GRAY CENTENARY CONCERT だってさ。いいなぁ……

》

Secunia PSI

RC3 が出ています。

》

FreeBSD-EN-08:02.tcp - TCP options padding

(FreeBSD, 6/19)。7.0-RELEASE の TCP 実装に問題があるようで。回避策:

net.inet.tcp.rfc1323=0

net.inet.tcp.sack.enable=0

対応するには、最新の 7-STABLE / RELENG_7_0 にして kernel をつくりなおしてインストール、再起動。

》

Want XP on a new Dell? You'll pay up to $50 extra for the aging OS

(computerworld, 6/17)。OEM 向けの Windows XP の出荷は 6/30 で終了するわけですが、代わりに DSP 版を出荷しますという会社がある一方、DELL は Windows Vista からのダウングレード権を使って対応しようとしているようです。それはいいのですが、

ダウングレード権は Vista Business と Vista Ultimate にしかありません。

Latitude, OptiPlex Precision の場合にはコスト的な問題はないのですが、Vostro で Vista Business を選択する場合に、デフォルトの OS (Vista Home Basic) よりも $99 アップとなります。ダウングレード用の Windows XP メディアを追加する場合、さらに $50 が追加され、合計 $149 のアップとなってしまいます。

というわけで、本当は XP を載せたい安価な製品 (Vostro) でこそ困難が生じるという……。関連:

》

大混乱、東京メトロ副都心線 東横線は副都心線に乗り入れること無かれ 霞ヶ関も責任重大、永田町は何とかせい!

(JANJAN, 6/20)

》

中国系コンピューター技術者、米産業スパイ法違反で懲役2年の判決下る

(aviationnews.jp, 6/20)

》

データセンターで爆発 (clicklog, 6/9)。現地時間 5/31 05:45 PM、The Planet

のヒューストンの H1 データセンターで、高電圧線のショートによる?

爆発が発生、消防署の指導により全発電機を停止。結果として全てのサーバが電力断によりダウンした話。guitersp さん情報ありがとうございます。

9000 台あるサーバへの物理的影響なし、データロスなし。ただし爆発により、H1 データセンター 1F の電気設備室を囲んでいた 3 重の壁はふき飛んだ模様。

データセンターには予備発電機も用意されていたのだが、消防署の指導により利用できず。

H1 Data Center Offline - Status Updates Available Here

(theplanet.com) が一次資料のようで。時々刻々の対応が記されていて興味深い。現在は完全復旧しているようだ。

slashdot に取り上げられてサポートフォーラムが激重になったりもしたみたい。

記事によると 6/4(水) に1階の電源が回復したが、The Planet は多くの客を、大通りをはさんで2マイル程度離れている H2 へ移動している。

H1 の 2F にあるサーバ (6000 台) については問題なく復旧したのだが、H1 の 1F にあるサーバ (3000 台) については、1F への電源供給に問題が発生したため、希望する顧客については H2 へ移動する、という手段を取ったみたい。

》

内閣官房 パブコメ 「次期情報セキュリティ基本計画に向けた第1次提言」

(まるちゃんの情報セキュリティ気まぐれ日記, 6/19)

》

「ダビング10」に向け合意、開始日は7月4〜5日をめどに

(Internet Watch, 6/19)

》

PCI DSS対策への不満は製品で解消できる

(日経 IT Pro, 6/20)

》

PCIDSSセミナーを開催します

(高橋晶子のセキュリティ漂流記, 6/20)。今後、「クレジットカード情報の取り扱いはもうやめる」という中小業者が続出するんじゃないんですかねえ。

》

“情報化時代”に追いつけるか?

審議が進む「新常用漢字表(仮)」

第1部 漢字小委員会の考え方と審議状況

第1回 なぜ常用漢字表は改定されるのか?

(Internet Watch, 6/19)

》

IPAが無償提供するソフト「安全なウェブサイトの運営入門」を体験する (マイコミジャーナル, 6/19)

》

米海洋大気庁、地球温暖化対策のため温暖化調査の海洋調査船の運用を一部停止へ

(technobahn, 6/19)。うーん。

》

理学研究科におけるパソコンの盗難について

(京大, 6/19)

》

ロシア原子力庁(ROSATOM)、国内原発の放射能漏洩情報を悪質なデマと全面否定

(aviationnews.jp, 6/20)

》

and I say we are detecting between 400,000 and 10,000,000 malware!

(McAfee blog, 6/19)。数の話。

》

Advisory: Sophos Anti-Virus exhibiting high CPU usage when browsing certain web sites

(Sophos, 6/19)。delf-faq.ide に問題があったようで。最新版では修正されています。

》

F-Secure Rescue CD 3.00 released

(F-Secure Linux blog, 6/19)。F-Secure to the Rescue.

》

「福田さん、社会保障費を削らないで」反貧困団体が申し入れ (JANJAN, 6/20)

》

ポーランド:前政権による情報機関濫用を正す

(JANJAN, 6/20)

》

ミシシッピ川の増水続く 米洪水、下流で被害拡大

(中日, 6/20)。中国や九州もひどい状況だしなあ。

》

通常国会が事実上閉幕

(読売, 6/20)

》

抗インフル薬、国民の半数に…与党PTが備蓄増の方針

(読売, 6/19)

》

グリーンピースの2人逮捕 鯨肉持ち出し、窃盗容疑

(asahi.com, 6/20)、「逮捕は不当、告発の意義薄れぬ」グリーンピース代理人 (asahi.com, 6/20)。まさに「国策捜査」ですか。

グリーンピースは5月15日に記者会見し、無断で箱を持ち出したことを公表。箱に入っていた鯨肉はベーコンの原料になるウネスと呼ばれる部分だとし、「税金を使った調査捕鯨で乗組員への鯨肉のみやげは許されない行為。箱を西濃運輸の配送所に戻す予定だったが、中身が横領行為の証拠であると判断し、確保した」と説明。同日、鯨肉を東京地検に提出し、乗組員を業務上横領の疑いで告発した。

しかし、東京地検は不起訴とする方針という。

NO FUTURE. 関連: グリーンピース・ジャパンから逮捕者 共同船舶船員の鯨肉横領は「お咎めナシ」?

(JANJAN, 6/20)

》

温暖化影響、初の本格調査

滋賀県、琵琶湖底の低酸素化

(京都新聞, 6/20)

》

米Red Hatがシステム管理をオープンソースに、Linux自動化を推進

(Open Tech Press, 6/20)

》

データセンターを変革する3つの“メガトレンド”——米国の業界団体が発表

(computerworld, 6/20)。なつかしさを感じる言葉だなあ、「メガトレンド」。1983 年だものなあ。

》

「渋谷で大量殺人」とネット予告 容疑の大学生逮捕

(asahi.com, 6/20)、ネット書き込み:「渋谷で大量殺人」…福井の私大生逮捕

(毎日, 6/20)

警視庁渋谷署は20日、福井市開発3、私立大学3年、野坂恭史(きょうふみ)容疑者(20)を偽計業務妨害容疑で逮捕したと発表した。

Safari 3.1.2 for Windows 登場。

4 つの欠陥が修正されている。

Mac OS X 用の Safari 3.1.2 はない。

CVE-2008-1573 - 攻略 BMP / GIF ファイルによって情報漏曳が発生。Mac OS X では

Security Update 2008-003 / Mac OS X 10.5.3 で修正されている。

CVE-2008-2540 - いわゆる「絨毯爆撃問題」の件。DLL を自動設置された場合、任意のコードの実行を招く恐れがある。Safari 3.1.2 for Windows では次の動作をするようになった。

この問題は Mac OS X には存在しない。

CVE-2008-2306 - 信頼された IE ゾーンに攻略 Web サイトが存在すると、任意のコードの自動実行を招く。具体的には、次の Web サイトからダウンロードしたファイルは自動的に実行されてしまう。

Safari 3.1.2 for Windows では次の動作をするようになった。

この問題は Mac OS X には存在しない。

CVE-2008-2307 - Safari ではなく WebKit の欠陥。JavaScript アレイの扱いにおいてメモリ破壊が発生、攻略 Web サイトが任意のコードを実行できる。

- Safari Carpet Bomb

-

Safari 3.1.2 for Windows

で修正されました。

- Microsoft 2008 年 6 月のセキュリティ情報

-

MS08-030 - 緊急:

Bluetooth スタックの脆弱性により、リモートでコードが実行される (951376) の、Windows XP SP2 / SP3 用の修正プログラムが再リリースされています。

Windows XP x64 Edition / x64 Edition SP2 用の修正プログラムは変化なしです。

なぜ、マイクロソフトはこのセキュリティ更新プログラムを 2008 年 6 月 20 日に再提供したのですか?

Windows XP Service Pack 2 および Windows XP Service Pack 3 に影響を及ぼす問題のため、マイクロソフトは マイクロソフト セキュリティ情報 MS08-030 - Bluetooth スタックの脆弱性により、リモートでコードが実行される (951376) で提供した更新プログラムを再提供しました。マイクロソフト セキュリティ情報 MS08-030 で提供した Windows XP Service Pack 2 および Windows XP Service Pack 3 用の更新プログラムはこのセキュリティ情報で説明している脆弱性を十分に解決しませんでした。このセキュリティ更新プログラムのすべてのその他のバージョンについては、このセキュリティ情報で説明している問題に対する保護を提供します。

マイクロソフトは Windows XP Service Pack 2 および Windows XP Service Pack 3 に影響を及ぼすセキュリティ更新プログラムの改訂版を提供することをお知らせするために、このセキュリティ情報を再公開しました。Windows XP Service Pack 2 および Windows XP Service Pack 3 を実行しているお客様はこの新しいセキュリティ更新プログラムをダウンロードし、適用してください。Windows XP Professional x64 Edition、Windows XP Professional x64 Edition Service Pack 2 および Windows Vista のすべてのサポートされているバージョンを実行しており、このセキュリティ情報で最初に提供したオリジナルのセキュリティ更新プログラムを既に適用しているお客様は、さらなる措置を講じる必要はありません。影響を受けるセキュリティ更新プログラムの改訂版は、自動更新、Windows Update、Windows Server Update Services など、オリジナルのセキュリティ更新プログラムと同じ配布方法で利用可能となる予定です。

関連: MS08-030 - 更新プログラム V2 (日本のセキュリティチーム, 2008.06.20)

》

セキュアコーディング勉強会 第参回。

2008.07.18、京都府京都市、500円。

》

amazon の Norton Internet Security 2008 のページをふと見ていたのだが、

「商品の説明」にある他社比較が「A 社」「B 社」ではなく「トレンドマイクロ」「マカフィー」など具体的な企業名になっている (良いことだ)。いつからこうなんだろう。

「カスタマーレビュー」に、「更新サービス期限切れ」で苦しんでいるという事例が複数あってびっくり。ちょっとぐぐってみたら、

Norton 2008 製品の更新サービスが間違って[期限切れ]と表示される

(シマンテック) というページをみつけた。

SymKBFix.exe という修正プログラムは何をやっているんだろう。

こんなページもある。

一旦時計がタコるとアクティブ化が無効になっちゃう?

……おおかわさんから (ありがとうございます) (typo fixed: すいません _o_):

http://www.amazon.co.jp/dp/B000VP9RPS

のページには、NOD32 は無いのですねぇ

http://canon-its.jp/product/nd/product_1.html

を見ると「S社」がシマンテックと想像できるのですが

NOD32 合格50回 不合格3回

S社 合格44回 不合格6回

だからからかなぁ?

》

ミシシッピ川の大洪水で堤防決壊、大惨事になっている様子がよくわかる写真いろいろ

(gigazine, 6/19)、ミシシッピ川で堤防決壊、4万人以上が避難

(asahi.com, 6/19)、ミシシッピ川決壊でトウモロコシ価格最高値 (産経 MSN, 6/19)。ただでさえ食料価格が高騰しているのに、追い討ちをかけている模様。

》

NECレーザプリンタ「MultiWriter2800/2800N」

無償部品交換のお知らせ

(NEC, 6/19)

》

天ぷら油火災、消火布では再発火の危険性…国民生活センター

(読売, 6/19)

》

「パソコンのデータが復元できるのなら5364円払う」、シマンテック調査

(日経 IT Pro, 6/18)。正確な質問内容はこちら。

「過去にデータを損失したことがある」、加えて「復元しようとしたが、復元できなかったデータがある」とした回答者183人に対して、「仮に『お金をかければそのデータを復元できる』と言われたら、いくらまで負担してもいいと考えるか」と聞いた。最も多かったのは「0円」で29.5%。次に「1000円〜 5000円未満」(24.0%)、「5000円〜1万円未満」(18.0%)と続く。負担額の平均は5364円となった。

なんじゃこりゃ。「そのデータ」の価値が一定でないため、このアンケート項目の回答には全く意味がないぞ。

関連:

- シマンテック、パソコン利用時のストレス調査の結果を公表

(マイコミジャーナル, 6/18)

パフォーマンス対策としては、ソフトのアンインストール、一時ファイルの削除、デフラグが増加しているが、何もしていない人も3割おり、その理由として、やり方がわからない、面倒、必要がない、お金がない、などを理由に挙げている。

回答項目に「アンチウイルスソフトの無効化」がないのは明らかにおかしい。

こちらの記事にも見あたらない。

》

Kaspersky製品でウイルス定義ファイル更新時にエラー

(Internet Watch, 6/19)

》

「被害を隠すな」サウンドハウス社長が不正アクセス体験語る

(Internet Watch, 6/18)

サウンドハウスのショッピングサイトは現在、クレジットカードの利用を停止中で、再開に向けてカード会社との調整を続けているという。しかし、JCBからは加盟店契約を解消する旨の文書が一方的に送られてきたと憤る。「カード再開に向けてセキュリティを強化したが、なんの連絡もなく契約を解消されてしまった。もう1社の取引先のニコスについては返事待ちの状態。カード会社は、報告書の内容に不満を持っているようだが、私はカード会社が悪いとは言ったつもりはない」。

》

スウェーデン議会で傍聴法投票へ (slashdot.jp, 6/19)。フリーパスっぽい。

》

見え始めた矛盾 牛肉輸入反対から始まった韓国街頭デモの1カ月(下)

(JANJAN, 6/18)

》

米空軍次期空中給油機の機種選定振り出しに。GAO(米会計検査院)ボーイングの異議申し立てを認める

(aviationnews.jp, 6/19)。利権が渦を巻いている感じ。

》

「抵抗権」を意識的に見直すほかない!〜民主主義を実現するために

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 6/19)

》

情報システム監査の実施状況 <= 監査白書

(まるちゃんの情報セキュリティ気まぐれ日記, 6/19)

》

トレンドマイクロ、セキュリティ対策状況を無料診断するWebサイトを公開 (Enterprise Watch, 6/18)

》

「助けて!」女子高生が出会い系サイトで罠に〜ポリスチャンネル

(RBB today, 6/18)

》

日本新聞協会、悪質な新聞訪問販売員を排除する改善策を発表

(gigazine, 6/19)

》

近隣で唯一の友好国「台湾」を敵に回してしまった日本政府

(JANJAN, 6/19)

》

イラク:人々に障がいを与える「特殊爆弾」

(JANJAN, 6/19)。劣化ウラン弾などの話。

》

「知財推進計画2008」が決定、検索サービス合法化など盛り込む

(Internet Watch, 6/19)、ネット著作物、二次利用の例外規定が2008年度中にも法改正へ--政府の知財計画

(CNET, 6/19)

》

ルートキットはカーネルを好む傾向、検出・削除が困難に

(Internet Watch, 6/19)。シマンテックのメディア向け説明会?

》

Microsoftが13年かけてできなかったことをやり遂げたApple

(PC Watch, 6/19)。.Mac 改め Mobile Me の話。

》

Panda Internet Security 2009 BETA

(Panda Research, 6/19)

》

FreeBSD Router/Latency Generator: A How-To

(darkrune.org, 6/18)。dummynet で帯域制限。

》

岩手・宮城内陸地震の被災地救援で活躍する自衛隊

(aviationnews.jp, 6/19)。防衛省のサイトにはこういうのはないのかと思って調べてみた。

関連: 追悼・駒ノ湯温泉 (ソウルに通いながら、こう考えた。, 6/16)

》

偽造カード:紀陽銀行の顧客19人、引き出し被害 (毎日, 6/18)

》

ネット殺害予告:茨城の21歳男を逮捕 通報相次ぎ

(毎日, 6/18)

》

小学校屋上の天窓から児童が落下、死亡

うーむ……。

- 児童が容易に登れる高さ・構造である

- 侵入防止用の設備 (柵など) がない

- 注意書きがない

- 人を支えられる強度がない

- 落下防止施設 (安全ネットなど) がない

- 屋上という、作業を行うことを前提としていない (= 安全性が低い) 場所で授業した

どれか 1 つでも該当しなかったなら、なんとかなったかもしれないのだが。

「教員が」「校長が」というメディア報道もあるが、そもそも両者とも、当該天窓が構造的に弱いものであることを知らなかった可能性が高いんじゃないのか。

ところで、人が乗ることは想定せず・東京都杉並区の小学校で6年生男子児童が屋上の天窓から転落死 (JANJAN, 6/18) にはこんな記述が。

それにしても「夜スペ」で全国的に有名になった同じ杉並区の和田中学校で起こったプール事故(未だに意識は回復せず)については、記者会見も報道もないのはなぜなのでしょうか? 元校長の藤原和博氏に傷がつくのを避けているとしか思えません。

へぇと思ってぐぐってみると、

- 「夜スペ」パネルディスカッション報告

(杉並の教育を考えるみんなの会, 3/26)

質問

和田中のプール事故について教えてほしい。

回答

杉並の教師から自分達は言えないので言ってほしいと頼まれている。あの事故は去年7月の体育の授業で起こった。無呼吸で25メートル泳ぐ途中に溺れ、植物人間状態になった。学校への第一報は、「和田中でこういう事故が起こったので注意するように。」ところが2報は「生命に別状なく保護者が公にしないよう望んでいるので詮索するな」というものだった。

- 和田中「夜スペ」に杉並区住民58名が監査請求

(JANJAN, 5/4)

「昨夏の和田中プール事故で意識不明のままの生徒は養護学校に転校になった。和田中だと事故ももみ消されてしまうのか」

》

セキュリティ デベロップメント “ライフサイクル”:裏側と表側 (日本のセキュリティチーム, 6/19)。WASForum Conference 2008

の 2 日目 (Developers DAY) に SDL 話あります、の紹介。

1 日目

(CIO/CTO DAY)

だと、カカクコムの中の人やサウンドハウスの中島社長の話があったり。

》

ペーパークラフト写真コンテスト (陸上自衛隊)。90 式 MBT と軽装甲機動車があります。平成20年度富士総合火力演習 応募受付中。

》

ブログに容疑者の様子など掲載、司法修習生に守秘義務違反の疑いも

(読売, 6/19)

》

マイクロソフト、EUの政府調達から追放される可能性

過去の独禁法違反行為が再び焦点に

(computerworld.jp, 6/18)

》

ボーイングの元科学者、機密情報の不正所持で起訴。背後にイスラエル情報機関の存在?

(aviationnews.jp, 6/19)

》

スウェーデン女性将校のスパイ容疑、嫌疑不十分で不起訴

(aviationnews.jp, 6/19)

》

日本は346年間、事実上の死刑廃止国だった

(保坂展人のどこどこ日記, 6/18)。マスメディアって、どうしてあんなに死刑が好きなんでしょう。

》

緊急特集:当ブログ記事は本当にウイルス感染しているか?

(パソコントラブル出張修理・サポート日記, 6/18)。なにしろキングソフトだからねぇ……。VirusTotal.com に食わせてみた結果:

Hacking Coffee Makers の件。いまどきのコーヒーメーカーにはそういう機能がついているのね……。

ウイルスが児童ポルノをダウンロードしてくれたおかげで、「PCに児童ポルノ・コンテンツをダウンロードしたとして起訴され、仕事と友人を失い、およそ1年間を無駄にするはめになった」人の話。フォレンジックによって全てが明らかになったからまだいいものの……。

AVG 8 の「リンクスキャナ」に存在する「サーチシールド」機能には問題がある模様。

先読みした上でウイルスチェックを行うため、トラフィックが意図せず増大する恐れや、意図しない web アクセスを行ってしまう恐れがある

「サーチシールド」機能を有効にすると、特定の単語を Google 検索した場合に Web ブラウザ (IE, Firefox など) が crash する。

関連: Googleで特定の単語を検索するとInternet Explorer が強制終了する

(AVG)。無効にする方法が述べられている。

なお、Firefox でも link rel="prefetch" なサイトを先読みするそうで。

about:config の network.prefetch-next がそれ (デフォルト: true)。気になる場合は false にしませう。

2008.07.04 追記:

関連:

Altiris Notification Server Agent 6.x に欠陥。

local user による権限上昇が可能。Altiris Notification Server Agent 6.0 SP3 R8

で修正されている。

さっそくですか。

この脆弱性は、Firefox 3とFirefox 2に影響があり、悪意のあるWebページなどを開くだけで任意のコードを実行させられる恐れのある、危険性の高いものだとしている。

なんだ、Firefox 2 にも影響するんだ。

CVE-2008-2785

CVE-2008-2786

》

ひきつづきトラブってます。

……どうやら、ようやく直ったようです。

Foundry RX-4 の 10GbE モジュール (RX-BI4XG) が 1 つ死にかけていて、ときどき発作を起すたびに RX-4 全体が気絶してしまっていたようで。死にかけは困るなあ。やっぱり人生ポックリでないと。

》

[B-2]爆撃機の事故原因は「エアデータ・システム」の誤信号(m) — 2月23日グアム基地離陸失敗はピトー管内の湿気に起因 —

(aviationnews.jp, 6/18)

》

Description of Windows Script 5.7 for Windows XP

(Microsoft KB952830)

》

Error message when you try to enable the Volume Shadow Copy Service for a shared folder on a Windows Server 2003-based computer: "STOP: 0x0000007E"

(Microsoft KB950141)。64TB を越える NTFS ボリューム、ですか……。

》

The TCP/IP Registry Compatibility service may stop responding when a computer that is running Windows Vista or Windows Server 2008 is under high stress

(Microsoft KB952876)。patch があるそうで。

》

The logon screen may be clipped on a Windows Vista-based computer after you reset the screen font size to the "Larger scale (120 DPI)" setting, and then you restart the computer

(Microsoft KB953826)。Microsoft は、この機能をテストしてないの?

》

CO2 “排出規制”はできるか

〜密着・東京都と産業界の苦闘〜(仮) (NHK スペシャル, 7/6 放送予定)

》

マスコミの歪曲報道をただした市民メディア−報道に疑問感じたら自分で調べることが大事

(JANJAN, 6/12)、報道に疑問感じた毎日新聞社にも電話取材 マスコミの歪曲報道をただした市民メディア(2)

(JANJAN, 6/18)。まぁ、このコンテキストにおける「きくちゆみ」は「9.11 自作自演説」なので、それはそれでアレではあるのだが、毎日は毎日でめちゃくちゃの模様。

》

2008 Cybercrime economy

(Finjan MCRC blog, 6/18)。US 産よりも EU 産の方が値がいいのですか。

》

フランス、NATO 復帰へ

》

Firefox3のオレオレ警告

(水無月ばけらのえび日記, 6/18)。太いと気持ち良いですか。ふとぐぐってみると、「気持ち良い」と「気持ちいい」では検索結果がずいぶん違うのですね。

(アクエリオンは後者)

》

7月4,5日、WASForum Conference 2008開催

(wasforum.jp)。2008.07.04〜05、東京都千代田区 / 東京都中央区、5000円 + 1000円。7/4 と 7/5 は別の場所、別の料金になってます。岡田さん情報ありがとうございます。

》

安全なウェブサイト運営入門——7つの事件を体験し、ウェブサイトを守り抜け!——

(IPA, 6/18)。Narabu さん情報ありがとうございます。

》

Make Link : CopyURL+ よりも使いやすい Firefox 拡張機能

(pamgau, 2007.03.16)

》

インドネシア、鳥インフルエンザによる死亡者情報公開を制限

あいかわらず新規の疑い事例も出ているようで。

》

バクスター社が開発した、細胞培養法を使った H5N1 鳥インフルエンザワクチン CELVAPAN に関して、第 I/II 相試験における高い臨床効果を確認

》

「御社のセキュリティ対策を一から見直します」、ラックが新サービスを開始

(日経 IT Pro, 6/18)。全て丸投げしてください。

》

2008年5月度 アプリケーションの脆弱性に関するラウンドアップ

(トレンドマイクロ セキュリティ blog, 6/18)

》

TOMOYO Linux 1.6.x をフル活用するためのヒント

(tomoyo.sourceforge.jp)。TOMOYO ちゃんをフル活用……

》

日体大水泳部 宮嶋選手「死亡事故」話

》

NHK 土曜ドラマ 監査法人

(まるちゃんの情報セキュリティ気まぐれ日記, 6/17)。ドラマはしょせんドラマなのだが、時として虚構が現実を侵食することがあるからなあ。

》

スピルバーグとマルウエアの奇妙な関係

(日経 IT Pro, 6/17)。ただのファイル名。

》

「水をガソリンにする装置あります」原油高に関連した迷惑メール続出

(日経 IT Pro, 6/16)。まぁ、日本でも「水で永久機関」とかやってる人がいるしなあ。

》

日弁連が会長選挙でインターネット選挙運動を禁止〜えっ(絶句…)

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 6/16)

実は前回の選挙で反執行部派の候補者がかなりいい線まで票を伸ばした。今回の規程改悪は、インターネット禁止だけでなく、選挙運動用はがきの枚数制限も会員一人あたり5枚から会員一人あたり3枚に限定しており、執行部派が反執行部派が発信する情報を押さえ込もうとしたものだという見解もあるようだ。個人的には、そちらの方が本音だとしか思えない。

実にチンカスですなあ。

》

大阪・西成で3日連続で騒動−警察署への抗議から発展

(JANJAN, 6/17)

釜ヶ崎では1990年に同署の警察官が暴力団から賄賂を受け取っていたことが発覚、労働者や住民が5日間にわたって機動隊と衝突した大規模な騒動があったが、それ以来の激しい衝突となった。

》

アース製薬の蚊取りマットに規定以上の薬剤が混入、回収へ

(家電 Watch, 6/16)

通常使用において健康被害の発生の恐れは極めて少ないという。

敏感な人には健康被害が発生しかねない、ということか。

》

New ZLOB Rigs Routers (trendmicro blog, 6/16)。

SOHO ルータにちょっかいを出す模様。

》

Windows XP環境で、「xxxxxの命令がxxxxxのメモリを参照しましたが、メモリが”read”になることはできませんでした。」メッセージが表示される (トレンドマイクロ)。Windows XP SP3 + ウイルスバスター2008 で発生することがある模様。patch はまだない。関連: Windows XP SP3でウイルスバスター2008

(Be-Blog, 6/16)

メインPCもWindows XP SP3に更新したが、

ウイルスバスター2008でドライブをウイルス手動検索すると、

97%くらいの状態の時に、UfNavi.exeでメモリリークが発生

》

「YouTube」の偽サイト出現、ログインパスワードが目的?

(日経 IT Pro, 6/17)。元ねた: YouTube Addicts Beware

(trendmicro blog, 6/16)

》

追跡 秋葉原通り魔事件(仮)

(NHK スペシャル, 6/20 放送予定)

》

東京メトロ副都心線、今日はようやく平常運転?

- 副都心線 終日混乱 各駅停車、急行線路に…ミス次々

(東京新聞, 6/17)

今回のトラブルの多くは、売り物の(1)複数社の相互乗り入れ(2)東京メトロの地下路線として初の急行導入(3)自動列車運転装置(ATO)‐でのミスに起因する。十六日朝のトラブルは、西武線から副都心線や有楽町線への乗り入れが複雑な小竹向原駅で起きた。

都営地下鉄の関係者は「相互直通運転の開業当初にありがちな混乱」と指摘。ダイヤ乱れなどのトラブル発生時にしばらく電車を止めておくか、運休にするかなどの判断は運転指令が行う。「時間帯や込み具合などから経験や勘で瞬時に判断する。マニュアル化できない職人芸の世界」という。

各駅停車が急行の軌道に入るというトラブルは異例だ。ポイントの切り替えなどは自動化されているが、ダイヤが乱れると、運行マニュアルに基づき、総合指令所が乗務員や各駅の信号担当者に進路制御などを電話で指示し“人力”で手直しする。今回はこの時の指令ミスとされる。

東京メトロによると、副都心線では各駅停車が待避用ホームに止まり急行が追い越す駅を新設。国土交通省幹部は「進路制御などがより複雑な相互乗り入れとなり、人的ミスが生じやすい面があったのでは」とみている。

一方、営業初日や二日目に相次いだATOの不具合で、電車が停車指定位置に止まれず、断続的な遅延の要因となった。副都心線の混乱は相互乗り入れの各路線など広範囲に波及した。交通評論家角本良平さんは「相互乗り入れは複雑さを増す。一年目はゆとりを持った輸送計画にすべきだ」と指摘している。

- 【お詫び】有楽町線・副都心線における長時間のダイヤ乱れについて (東京地下鉄株式会社, 6/16)

- 東京・副都心線:4日連続でダイヤ乱れる 停電で (毎日, 6/17)

- 新開業した東京メトロ副都心線の混乱ぶりが異常

(gigazine, 6/17)

》

The NetBSD Xen Guide

(bsd.lv)。BSD なあなたに。

》

“史上最速”のFirefox 3、日本時間18日午前2時に公開

(Internet Watch, 6/17)。で、6/18 午前 2 時なのだが、

予想どおり、

http://www.spreadfirefox.com/ja/worldrecord/

にはつながらない。

「ダウンロードするっていうレベルじゃねぇぞ」。

…… 1 時間待ったらダウンロードできた。

2008.06.29 追記:

Flex 3 の件、日本語版 Advisory 出ました: APSB08-14 - クロスサイトスクリプティング脆弱性に対処するためのFlex 3アップデート公開

(Adobe)

- XREAの無料サービスで表示される広告内にウィルス

-

リネージュ資料室さんからは、昨日、次のメールを頂いていました。(ありがとうございます)

先日お知らせしたXREAの無料サービスで表示される広告内にウィルスが埋め込まれた件は、今日対処されたようなのでお知らせします。ただし、公式アナウンスはありません。

広告サーバ5台のうち、汚染されたサーバを含む4台でファイルが更新され、ウィルス仕込みのスクリプトが削除されました。しかし、なぜか1台 (210.153.116.18) だけは、古いファイルのままです。

対処されて「やれやれ」と言ったところではあるのですが、運営会社から何のアナウンスもないのが気になります。

この件、昨晩ようやく XREA からアナウンスされたようです。

- 無料ユーザー向け広告配信サーバーの不具合について

(XREA&CORE SUPPORT BOARD, 2008.06.17)

○原因:

広告配信や画像読み込み用として、外部に構築依頼をしておりました分散キャッシュサーバー内の1台の広告配信用サイト管理パスワードが、受託会社外の者に渡り、使用され、不正なファイルがアップロードされておりました。

うひゃあ。

○今後の対策:

外部に構築・管理依頼していたため、恥ずかしながら弊社側で直接操作ができなかった、コミュニケーションがうまく取れていなかったなど、多々不手際が発生し、長々とご迷惑をお掛けしました。この件を猛省し委託契約を見直すなど早急な対策をとります。

無料サーバーの管理体制についてですが、現実問題とまして、無料サーバーについては、有料契約のお客様以上に頻発する規約違反への対応問題などでコストは増加する一方で、かつ、管理における問題も発生する状況になっております。また、ご利用のお客様にもご迷惑をお掛けするのは決して許されませんが、それ以外の外部の方にもご迷惑をお掛けする許されない状況(迷惑メール、スパムブログ等々)が増えつつあります。正当な理由にはなりませんが、無料サーバー部門については、正直申し上げまして、赤字となっているため、なるべくコスト削減を行い、その一環で外部委託に頼る状況があります。ただ、これらは、お客様に対する不手際の理由、言い訳にはなりえないと承知しております。

8月にて無料サーバー開始から8年となります。開始から、かれこれ8年もの間、お付き合いいただいている方もいらっしゃいます。本当にありがとうございます。柔軟な対応をと心がけていますが、細かい対応ができなくなったり、中々スタッフの手が回らない部分があったり、ご迷惑をおかけしています。今後の無料サーバー自体の方向性も含め、心機一転、少しずつですが、見直し、改善を図る所存です。今後は、関係者、スタッフにセキュリティ意識向上の再徹底を図ると共に、徐々に自社で管理する体制に戻していく予定です。

- 無料ホスティング「XREA」の広告にウイルスへのリンクが混入

(Internet Watch, 2008.06.18)

- マイクロソフト セキュリティ アドバイザリ (954474):

System Center Configuration Manager 2007 によるセキュリティ更新プログラムの展開がブロックされる

-

patch 出ました: System Center Configuration Manager 2007 blocked from deploying security updates

(Microsoft KB954474)

》

日本海イカ漁 18、19の両日一斉休漁 燃料高騰で窮状訴え

(産経 MSN, 6/17)

》

「六甲の水」じゃなかった ハウス食品に排除命令

(中日, 6/17)。

500ml および 1.5 リットルのものは「六甲の水」だが、

2 リットルのものは、六甲水系ではない場所で採れた「六甲工場の水」だった。

》

<埼玉県>コンビニなどに深夜営業の自粛要請へ

(毎日, 6/16)

/‾‾‾‾‾‾‾‾‾‾‾‾‾‾‾

| 今、埼玉県がいいこと言った!!

, ,-;:;:;:;:;:;:;:;:;:;:;:;:;:;:;:,. ヽ─y────────────── ,-v-、

/;:;:;:;:;:;:ミミ;:;:;:;:;:;:;:;:;:;`、 / _ノ_ノ:^)

/;:;:;:;:彡—ー-、_;:;:;:;:;:;:;:;| / _ノ_ノ_ノ /)

|;:;:;:ノ、 `、;;:;:;:;:;:i / ノ ノノ//

|;:/_ヽ ,,,,,,,,,, |;:;:;:;:;:;! ____/ ______ ノ

| ' ゜ ''/ ┌。-、 |;:;:;:;:/ _.. r(" `ー" 、 ノ

|` ノ( ヽ ソ |ノ|/ _. -‐ '"´ l l-、 ゛ ノ

_,-ー| /_` ”' \ ノ __ . -‐ ' "´ l ヽ`ー''"ー'"

| : | )ヾ三ニヽ /ヽ ' "´/`゛ ーァ' "´ ‐'"´ ヽ、`ー /ノ

ヽ `、___,.-ー' | / / __.. -'-'"

| | \ / | l / . -‐ '"´

\ |___>< / ヽ

関連:

》

BackTrackを使ってセキュリティをテストする

(Open Tech Press, 6/17)。この記事にある 6/10 の最新ベータというのは、

ベータじゃなくて BackTrack 3 Final の IRC プレリリース版のことみたい。

》

宮崎勤死刑囚ら 3 名、国家により殺害。

BGM はやっぱり♪死ね、死ね、死ね死ね死ね死ね死んじまえ〜 ですか? 鳩山大臣。

》

龍谷大学瀬田学舎 1 号館内の理工学部ネットワークが不調のため、このページがときどき見えなくなっています。現在調整中。

- いろいろ (2008.06.13)

-

VMSA-2008-0009.1 の件、VMware Server については 1.0.6 で対応されています

(vmware.com 自身が誤記、今は直ってます)。shutaro さん情報ありがとうございます。

》

ホンダが燃料電池車を量産へ、3年で約200台の販売見込む

(ロイター, 6/16)

電極に希少金属を多く使うなどの理由でコストが高いのが普及に向けた課題の1つ。FCXクラリティも価格が1台当たり数千万円とみられている。福井社長は「売り値が1000万円を切れるようになれば普及は進むだろう。その時期は10年を待たずに来るだろう」と語った。

俺には当分無理ということがよくわかりました。さようなら。

》

F1の観客109人、富士スピードウェイを提訴

(asahi.com, 6/16)。法廷で結着をつけましょう。

》

岩手・宮城内陸地震で問われる「活断層と原発・再処理工場」

(保坂展人のどこどこ日記, 6/15)

》

安倍秘書がSLAPP訴訟で和解〜「ジャーナリストが危ない」より (情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 6/15)

》

NHK番組改編事件で最高裁に期待していたこと…夢だと分かっていても… (情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 6/16)

》

「フィルタリング加入義務化が望ましい」が4割、総務省調査

(ITmedia, 6/13)。なんだこれは……恣意的な選択肢ばかりが並んでいるじゃないか。こんなのは「調査」ではない。

》

iPodへのコピー、タイムシフトはOKだが——カナダの新著作権法案に批判 (ITmedia, 6/16)

》

川口洋のセキュリティ・プライベート・アイズ(4)

ポートスキャン、私はこう考える

(@IT, 6/13)

》

InterScan Web Security Suite 3.0 Linux版 Patch 1 公開のお知らせ

(トレンドマイクロ, 6/16)

》

通信の秘密に関連する問題、抜本的な法制度改革を

(Internet Watch, 6/16)。INTEROP Tokyo 2008 でいろいろ議論があったらしい。

》

青少年ネット規制法関連

》

米ミサイル防衛局(MDA)、スカッド型短距離弾道ミサイル迎撃実験に成功

(aviationnews.jp, 6/16)。実際には何を迎撃したのかがよくわからないのですが、

迎撃用に使用したミサイルは『SM-2ブロックIV型』。弾道ミサイルの終末飛行段階に迎撃可能な能力を付与した改良型。

SM-3 じゃないんだ……。

》

コンティニュイティ、ディザスタ・リカバリ(DR)管理ソフト「RecoverGuard」の新版を発表 仮想化環境への対応、高可用性機能などが強化される

(computerworld, 6/16)

》

JNSA 内部統制におけるアイデンティティ管理解説書

(まるちゃんの情報セキュリティ気まぐれ日記, 6/13)。内部統制におけるアイデンティティ管理解説書 (JNSA, 6/12)、まだ読んでいないのですが、もしかして、ものすごく生々しい事実がベースになっている?

》

小手先の修正ではどうにもならない「後期高齢者医療制度」

(保坂展人のどこどこ日記, 6/12)

》

Studio e.go!が販売するゲームの修正パッチにGPL違反の可能性

(slashdot.jp, 6/16)。UPX 圧縮したファイルを改変して UPX では扱えないようにしたのだから、まずは「GPL 違反」ではなく「UPX ライセンス違反」と言うべきであろう。「結果として GPL 違反にもなる」のかもしれないが、それを最初に言う (タイトルにする) から話がややこしくなっていることに気づくべき。しょせん スラドクオリティ、と言うべきなのか。

》

トレンドマイクロCEOのチェン氏、渦中の対バラクーダ訴訟について弁明

「オープンソースのClamAVを訴えているわけではない」

(computerworld, 6/16)

》

口内の虫歯菌が激減、虫歯菌だけを溶かす酵素が商品化へ (gigazine, 6/16)

》

水から電気を作る「ウォーターエネルギーシステム」続報、販売権を取得しようとした会社に直撃取材 (gigazine, 6/16)

Microsoft 2008 年 6 月のセキュリティ patch を提供後、System Center Configuration Manager 2007 gold / SP1 から SMS 2003 クライアントに patch を展開できなくなっている模様。ひぇ〜。

patch はまだない。回避するには:

- System Center Configuration Manager 2007 のソフトウェア配布機能を利用する

- WSUS や SMS 2003 など他のプロダクトを利用する

2008.06.18 追記:

patch 出ました: System Center Configuration Manager 2007 blocked from deploying security updates

(Microsoft KB954474)

Apache 2.2.9 登場。2 件のセキュリティ欠陥を含む修正がなされている。iida さん情報ありがとうございます。

》

三浦和義さんの身柄拘束で「一事不再理と共謀罪」を考える集会

(JANJAN, 6/14)

》

ゴミ箱使用中止のお知らせ

(gigazine, 6/15)

》

総務省が犯行予告自動収集システムの開発を企画……が、0円で作っちゃった人が登場

(slashdot.jp, 6/13)。実際に役に立っているのかもしれない事例が紹介されていますね。

》

秋葉原殺傷:ホコ天消えて活気も消えた 嘆く電器店主

(毎日, 6/15)

》

京都市、コンビニ深夜営業の自粛要請へ 温暖化対策で

(asahi.com, 6/13)。フランチャイズに無理矢理深夜営業させられている店長さんも大歓迎 (多分)。

/‾‾‾‾‾‾‾‾‾‾‾‾‾‾‾

| 今、京都市がいいこと言った!!

, ,-;:;:;:;:;:;:;:;:;:;:;:;:;:;:;:,. ヽ─y────────────── ,-v-、

/;:;:;:;:;:;:ミミ;:;:;:;:;:;:;:;:;:;`、 / _ノ_ノ:^)

/;:;:;:;:彡—ー-、_;:;:;:;:;:;:;:;| / _ノ_ノ_ノ /)

|;:;:;:ノ、 `、;;:;:;:;:;:i / ノ ノノ//

|;:/_ヽ ,,,,,,,,,, |;:;:;:;:;:;! ____/ ______ ノ

| ' ゜ ''/ ┌。-、 |;:;:;:;:/ _.. r(" `ー" 、 ノ

|` ノ( ヽ ソ |ノ|/ _. -‐ '"´ l l-、 ゛ ノ

_,-ー| /_` ”' \ ノ __ . -‐ ' "´ l ヽ`ー''"ー'"

| : | )ヾ三ニヽ /ヽ ' "´/`゛ ーァ' "´ ‐'"´ ヽ、`ー /ノ

ヽ `、___,.-ー' | / / __.. -'-'"

| | \ / | l / . -‐ '"´

\ |___>< / ヽ

関連: コンビニ不都合な真実—笑うFC本部、泣く加盟店オーナー

(amazon)

》

「アメ村で殺人」ネット予告、大阪の大学生を書類送検へ

(読売, 6/14)

》

平成20年(2008年)岩手・宮城内陸地震

しかし、あのバスの人達はよく生きていられたなぁ。救出に使われたのは、空自の UH-60J ですね。洋上迷彩仕様の機体も投入されていたようで (毎日)。

》

同じ空間を共有できていたのか−−秋葉原事件の撮影について

(CNET, 6/14)。佐々木俊尚氏はブリンの「ガイア—母なる地球—」を読んでいないのかな。

》

国連人権理事会の勧告のうち日本政府が受け入れなかったものは…排他主義の撲滅

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 6/14)

これに対し、受け入れを拒否したのは、次の9項目だった。

・ 従軍慰安婦問題について国連のメカニズムの勧告に真摯に対応することなど(2項目)

・ 平等と非差別の原則に適合するよう国内法を改正し、人種差別、差別、外国人嫌悪を禁止する国内法を緊急に制定すること

・ 在日コリアンに対するあらゆる形態の差別を撤廃する対策を講じることなど(2項目)

・ 停止や廃止を視野に入れて死刑について緊急に検討すること

・ 警察における取調べをモニターする方法について検討し、代用監獄制度のもとにおける警察での長期勾留の利用について再検証すること

・ 難民認定を審査する独立した機関を設けること

・ 不法滞在が疑われる移住者がいたら法務省のホームページに匿名で告発することを一般市民に呼びかける方式を廃止すること

》

政府による支援停止処分でジンバブエの10万人以上の子どもの健康が危機的に

(国連情報誌SUNブログ対応版, 6/14)

》

中国政府が米国へのハッキング疑惑を否定——「そんなに進んだ技術力はない」

(computerworld, 6/13)

》

セキュリティ企業のWebサイトにXSSの脆弱性、XSSedが調査結果を公表

(ITmedia, 6/13)。Verisign、McAfee、Symantec で発見。

》

ネット殺人予告:大学生を書類送検へ 大阪府警

(毎日, 6/13)

》

FIX: An application cannot read stream data from an encrypted file on a Windows Server 2008-based computer or on a Windows Vista-based computer (Microsoft KB952696)。patch があるそうです。

》

Vista + USB 話

》

「ネットのマナーやセキュリティは教育の中で養う」増田総務大臣 「情報通信の安心安全な利用のための標語」表彰式開催

(Internet Watch, 6/9)

》

南京事件の生存者・夏淑琴氏が控訴審でも勝利

(JANJAN, 6/13)

『「南京虐殺」の徹底検証』(展転社刊。以下略称『検証』)の中で、ニセ被害者扱いされた南京事件生存者の夏淑琴氏が、著者・東中野修道(亜細亜大)氏と出版社・展転社を名誉毀損で訴えた控訴審で、東京高裁は去る5月21日、夏氏が勝訴した原判決通りの損害賠償を被告に命じた。昨年11月の原判決は、被告の東中野氏と展転社が夏氏の名誉を毀損し、名誉感情を侵害したことを認め、400万円の損害賠償を命じていた。

》

毎日新聞の児童ポルノ単純所持禁止キャンペーン記事と、それに対する反応。まず毎日新聞記事。

奥村徹弁護士の見解より:

- 消せない:児童ポルノと性犯罪/1 広がるネット流通

(奥村徹弁護士の見解, 6/2)

- どこが法の不備なのか?

(奥村徹弁護士の見解, 6/3)

毎日新聞は現行法の穴を全部「単純所持罪」でふさげると思っているようですが、取材不足ですね。

この種の事案については、脱衣場などカメラ設置したところで服を脱ぐようにしむける行為を「姿態をとらせ」として3項製造罪(姿態とらせて製造)として立件した例もあるので、それが現行法で処罰できないと言っているのが大阪府警の勉強不足ですね、

また、盗撮の場合処罰できないのは、H16改正で意味不明の「姿態」要件をいれたために盗撮に製造罪を適用できなくしたせいなので、そこを取ればいいだけで、単純所持罪には直結しない。撮影行為は製造罪で処罰すべきです。(児童の裸体も含めて盗撮罪に反対しているのはマスコミだと聞いています。)

(中略)

なお、児童ポルノに被害者がいるというので世論を喚起しても、議員立法で被害者がないような体裁の法律を作ってしまったのは議員さんで、それで児童ポルノ罪が被害者なき犯罪になってしまったんだから、それは立法者に返ります。

- 児童ポルノと性犯罪

(奥村徹弁護士の見解, 6/4)

それは最初から保護法益に入ってないんですよ。見直しですか?

調査については14条があるんですが、予算が付いてない。やる気がない。

性犯罪との関係を調査してないことを認めるなら、単純所持で性犯罪防止になるという根拠もない。

- 児童ポルノと性犯罪/4 再犯防止の取り組み

(奥村徹弁護士の見解, 6/7)

児童ポルノ・児童買春の実刑率が低いのは、法定刑が甘いから。それは立法者が被害を甘く見ていて、裁判所も条文からそう読み取っているから。

裁判所は児童ポルノ罪でも「被害者の処罰感情」を重視して量刑しているのですが、児童ポルノの画面の児童は被害訴えてないし。法令適用でも被害者の個性を重視しないで包括一罪。裁判所の姿勢は石のように固い。

マスコミはそっちの問題点を書かない。法律は難しいからか?常識で考えてもわかりそうだが。

立法者も裁判所もそう考えているから、犯人にだけ加害の意識が生まれるわけがない。

(中略)

児童淫行罪も児童買春罪も児童ポルノ罪も性犯罪の再犯防止プログラムの対象ではありません。再犯防止の取り組みはありません。国の方針で対象外。

- 結局、被害児童救済は進まない (奥村徹弁護士の見解, 6/7)

「裸の写真が永久に流れる」というのは大人でも辛いと思うんですが、現行法では、児童ポルノの流通(提供・陳列)にはたいした被害はない(被害者の個性は問題にしない)という体裁であり、判例もそういう解釈が定着した。写っている児童1人1人が被害者だという検察官もいないし、そう主張した弁護人には「それは屁理屈」だと判決される。稀にそう書いた地裁判決もあるが高裁で覆される。

しかも、児童ポルノ・児童買春の被害者は、条文上存在するが、実際には姿が見えない。国や自治体は救済しないし、国内のNPOも声高に規制を求めた割には全く救済に動かない。謝罪に向かった弁護人は被害者からそういう状況をさんざん聞かされる。

だから、被害児童は救済されないんですよ。

単純所持罪とか二次元を規制しても、救済する気がないんだから、救済されない。

すさまじい実態だなぁ……。

なお、現行法でも児童ポルノ画像の「削除義務がない」なんて日本の裁判所も言わないですね。明文規定がないけど、作為に注目したり条理に根拠を求めたり工夫して「削除義務違反」を処罰しています。その辺を調べた神奈川県警や兵庫県警や愛知県警に取材して欲しいものです。プロバイダも「児童ポルノは合法だから削除できない」なんていえないわけです。

毎日新聞がお手本にする外国でも削除されてないのに、日本の裁判所は工夫している。そこは評価して欲しいですね。

毎日は、取材が全く足りないようです。

》

児童ポルノ禁止法改正法案あらわる

》

「改正出会い系サイト規制法」が成立--運営事業者に届け出義務

(CNET, 5/29)。児童ポルノ禁止法とか青少年ネット規制法とかで騒いでいる間に、こんなのできてたのね。正確には、「インターネット異性紹介事業を利用して児童を誘引する行為の規制等に関する法律の一部を改正する法律」と言うのだそうです。

関連: 女逮捕 女子生徒を自宅に連れ込む (奥村徹弁護士の見解, 6/10)

女性VS女性のサイトは、法律上の出会い系サイト(インターネット異性紹介事業)ではありませんから、そこで誘引しても罪になりません。そんなに危険性がないという判断なんでしょうね。

同性は適用外なんだ……。

》

アキバ連続通り魔事件関連

- 人間までカンバン方式 (何かごにょごにょ言ってます, 6/10)

この部分、私が電話で父親から聞いていた話と食い違う。

少なくとも工場の正社員は6月30日付けで派遣はすべてクビと認識していたようだ。

期間工は契約更新しない形で順次数を減らすということ。

最終的には、正社員以外はすべて解雇する。

理由は、原油高による材料費高騰。しかも国内需要も伸びないので、引き続き好調な海外需要については、人件費コストの安い海外工場で生産する。

これが正しいとして、「正社員ですら状況を誤解するような話が広まっていた」ということですかね。だとすると、派遣社員に誤解するなという方が無理。

》

続・柏崎刈羽原発「震災」の影響(3)浜岡原発もアブナイ、直下に巨大な凸レンズ

(JANJAN, 6/13)

》

楽しくいろんな予告ができる掲示板「予告.out」

(gigazine, 6/13)。バイオハザードマークつき (viva! Unicode)。ソースも公開されてます。

作ったのは「こんにちはこんにちは!!」というあいさつで一部に知られているはてなダイアリーユーザーはまちちゃん。

あんたかい!

ここに書いた予告は、文字が画像の形式になっちゃうので、サーチエンジンだとか、2億円の検知ソフトとか、0億円で2時間の犯行予告共有サービスとかにも引っかかりません! やったね安心だね!

OCR で闘え!

》

Yahoo! と Google が広告で提携、Microsoft とはまたも破談

Microsoft が Apple に塩を送ったときのことを思い出した……。当時、その後の Apple の躍進・変身を誰が予想できただろう。Yahoo! にそれができるかな。

》

「日本セキュリティオペレーション事業者協議会(ISOG-J)」が発足

−セキュリティオペレーションサービスの普及と品質向上を目指す

業界団体がセキュリティオペレーション事業者10社により発足−

(日立情報システムズ, 6/13)。Web ページは JNSA の内部に: http://www.jnsa.org/isog-j/

》

『公安調査庁の深層』発売

(ESPIO, 6/13)

USB メモリなどに感染するウイルスを防止するために Autorun.inf を無効にしたくなることがありますが、こういう .reg ファイルを食わせればいいそうです。奈良さん情報ありがとうございます。

REGEDIT4

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\IniFileMapping\Autorun.inf]

@="@SYS:DoesNotExist"

この設定を行うと、Windows が Autorun.inf を処理しようとしたときに、Autorun.inf ではなく HKEY_LOCAL_MACHINE\SOFTWARE\DoesNotExist レジストリを見に行き、そこには何もないので何も起こらない、となるようです。

元に戻したいときは、この .reg ファイル↓を使います。

REGEDIT4

[-HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\IniFileMapping\Autorun.inf]

なお、この設定を行うと、正常に利用できなくなる USB メモリが存在するようです。

元記事のコメント覧には事例として「SanDisk U3 drives」が語られていますが、他にもそういうものはあるかもしれません。

関連:

Linux ASN.1 BER kernel buffer overflow

(SANS ISC, 2008.06.10)。Linux 2.6.25.5 で直っているそうです。CVE-2008-1673

CVE-2008-2358。Linux 2.6.18 の Datagram Congestion Control Protocol (DCCP) サブシステムに 欠陥があり、任意のコードの実行を招く模様。

VMSA-2008-0009.1 (VMware, 2008.06.06 更新)。

VMware Workstation 6.0.4 / 5.5.7, VMware Player 2.0.4 / 1.0.7, VMware ACE 2.0.4, VMware Server 1.0.7 1.0.6, VMware Fusion 1.1.3, VMware VIX 1.1.4 で対応されている。また VMware ESX サーバには version に応じた patch が用意されている。

CVE-2008-2549。Acrobat Reader 8.1.2 に DoS あるいは任意のコードの実行を招く欠陥。

CVE-2008-2547。Windows インストーラ 3.1.4000.1823 および 4.5.6001.22159 の msiexec.exe に、長大な GUID + /x オプション (アンインストール) 指定時に buffer overflow が発生、任意のコードが実行できる模様。

2008.06.17 追記:

VMSA-2008-0009.1 の件、VMware Server については 1.0.6 で対応されています

(vmware.com 自身が誤記、今は直ってます)。shutaro さん情報ありがとうございます。

Opera 9.5 がリリースされています。新機能などについてはプレスリリースを参照なのですが、2 件の新規セキュリティ欠陥もあわせて修正されています。9.50 beta にだけ存在したものなのか、それとも 9.27 以前にも存在したものなのかは不明です。

おや、KB884 は何……と思ったら、Changes in Keyboard Shortcuts Between Opera 9.27 and Opera 9.50

でした。Firefox 風になったらしいので、旧来のショートカットに慣れている人は注意。

Opera 9.50 リリースノートの Security セクションには Advisory: Certain characters can obscure the page address

もあるのですが、これは Opera 9.26 で修正されているものです。

その他、Opera Fraud Protection を強化したとか、EV SSL に対応したとか、SSL v2 は無効になったとか、いろいろ。Opera は軽くて好きなのですが、Opera だとうまく見れないページってけっこう多いんですよね……。Firefox への対応はけっこう広まってきている感じなのですが、Opera はまだまだです。

XREA が使用している広告サーバ imgj.xrea.com は 5 台で構成されているようだが、

% host imgj.xrea.com

imgj.xrea.com is an alias for j1.ax.xrea.com.

j1.ax.xrea.com has address 202.181.97.140

j1.ax.xrea.com has address 202.181.97.153

j1.ax.xrea.com has address 202.229.187.26

j1.ax.xrea.com has address 210.153.116.18

j1.ax.xrea.com has address 59.106.22.138

このうち 202.181.97.153 が汚染されている模様。リネージュ資料室さん情報ありがとうございます。

% jwhois 202.181.97.153

(中略)

Network Information: [ネットワーク情報]

a. [IPネットワークアドレス] 202.181.96.0-202.181.107.255

b. [ネットワーク名] SAKURA-NET

f. [組織名] エスアールエス・さくらインターネット株式会社

またさくらさんか……。リネージュ資料室さんによると:

改竄されたのは、広告枠を表示するHTMLです。

http://imgj.xrea.com/id_iframe.html

このファイルの置かれているサーバは、DNSラウンドロビンで5台のサーバが割り当てられていますが、そのうち202.181.97.153に置かれたものだけが改竄されています。

その中に、次のようにファイルが呼び出されるスクリプトが置かれています。

http://1039045744:81/jp.js

→ http://1039045744:81

→ http://1039045744:81/show.php

最後のshow.phpは、解析を妨げるためかwgetなどで取って来ると404エラーを偽装しますが、条件によっては次のように悪意あるコードが返されます。

http://so.7walker.net/index.php?site=http%3A%2F%2Ffccja.com%3A81%2Fshow.php&hua=

最終的には http://1039045744:81/taa.gif (中身は実行ファイル)

をインストールさせようとします。

Flash Playerが最新であれば被害に遭うことはないはずですが、複数ブラウザ利用者はアップデート漏れも結構あるようです。人気のあるホスティングサービスだけに、このまま放置されれば今後も被害が広がって行きそうで心配です。

リネージュ資料室さん情報ありがとうございます。関連:

2008.06.18 追記:

リネージュ資料室さんからは、昨日、次のメールを頂いていました。(ありがとうございます)

先日お知らせしたXREAの無料サービスで表示される広告内にウィルスが埋め込まれた件は、今日対処されたようなのでお知らせします。ただし、公式アナウンスはありません。

広告サーバ5台のうち、汚染されたサーバを含む4台でファイルが更新され、ウィルス仕込みのスクリプトが削除されました。しかし、なぜか1台 (210.153.116.18) だけは、古いファイルのままです。

対処されて「やれやれ」と言ったところではあるのですが、運営会社から何のアナウンスもないのが気になります。

この件、昨晩ようやく XREA からアナウンスされたようです。

- 無料ユーザー向け広告配信サーバーの不具合について

(XREA&CORE SUPPORT BOARD, 2008.06.17)

○原因:

広告配信や画像読み込み用として、外部に構築依頼をしておりました分散キャッシュサーバー内の1台の広告配信用サイト管理パスワードが、受託会社外の者に渡り、使用され、不正なファイルがアップロードされておりました。

うひゃあ。

○今後の対策:

外部に構築・管理依頼していたため、恥ずかしながら弊社側で直接操作ができなかった、コミュニケーションがうまく取れていなかったなど、多々不手際が発生し、長々とご迷惑をお掛けしました。この件を猛省し委託契約を見直すなど早急な対策をとります。

無料サーバーの管理体制についてですが、現実問題とまして、無料サーバーについては、有料契約のお客様以上に頻発する規約違反への対応問題などでコストは増加する一方で、かつ、管理における問題も発生する状況になっております。また、ご利用のお客様にもご迷惑をお掛けするのは決して許されませんが、それ以外の外部の方にもご迷惑をお掛けする許されない状況(迷惑メール、スパムブログ等々)が増えつつあります。正当な理由にはなりませんが、無料サーバー部門については、正直申し上げまして、赤字となっているため、なるべくコスト削減を行い、その一環で外部委託に頼る状況があります。ただ、これらは、お客様に対する不手際の理由、言い訳にはなりえないと承知しております。

8月にて無料サーバー開始から8年となります。開始から、かれこれ8年もの間、お付き合いいただいている方もいらっしゃいます。本当にありがとうございます。柔軟な対応をと心がけていますが、細かい対応ができなくなったり、中々スタッフの手が回らない部分があったり、ご迷惑をおかけしています。今後の無料サーバー自体の方向性も含め、心機一転、少しずつですが、見直し、改善を図る所存です。今後は、関係者、スタッフにセキュリティ意識向上の再徹底を図ると共に、徐々に自社で管理する体制に戻していく予定です。

- 無料ホスティング「XREA」の広告にウイルスへのリンクが混入

(Internet Watch, 2008.06.18)

2008.08.10 追記:

またヤラレてたんじゃないかという話があるそうで:

アカウントハック対策・セキュリティ 総合スレ #667〜 (mmobbs.com)。いちFFプレイヤーさん情報ありがとうございます。

(typo fixed: いちネトゲファンさん感謝)

2008.08.11 追記:

関連情報。いちFFプレイヤーさん情報ありがとうございます。

》

真偽判断に役立つ「ウォーターエネルギーシステム」に対する各報道陣からの質疑応答いろいろ、そして現時点での結論

(gigazine, 6/12)。

見るからにトンデモなわけですが、

なお、現在はジェネパック社のサイトにはないのですが昨日まではプレスリリースのページに「press_20080612.pdf」というのがあり、今回の発表は民主党・無所属ネット議員団のまちづくり部会長「中川隆弘」議員と環境農林部会長「森みどり」議員も出席していました。

民主党オワタ……

》

新型インフル対策、ワクチン接種は未成年者優先

(読売, 6/12)。パンデミックワクチンの話。

》

銀イオン消臭剤に除菌効果なし、小林製薬に公取排除命令

(読売, 6/12)

》

富士スピードウェイ、日本GPに向けた改修の様子を公開

(Yahoo! スポーツ, 6/12)。カイゼン。

》

zone-h.org がまたヤラレていたようです。

おおかわさん情報ありがとうございます。

こんな感じ

$ w3m -dump_source www.zone-h.org

<html><body><script>window.location='http://keneda999.tripod.com/arres.html'

</script></body></html>

さきほどアクセスしてみたら、403 Forbidden になってました。

……またアクセスしてみたらこんな文言が:

We are moving our servers, be patient for a few days...

Note:

Yesterday the domain zone-h.org was redirecting to an old defacement page that was still present on our maintainer server, and due to a buggy domain maintenance procedure it took one day to find out the way to have it pointing back to the right domain.

We are phisically moving our servers (by several thousands kilometers) toward their new home, please be patient, we'll soon be back.

引越中だそうです。

》

幸田シャーミン VS 国連広報センター

》

NHK番組改変訴訟:市民団体側の敗訴が確定…最高裁判決

(毎日, 6/12)。さすがは最高裁、小泉 + 安倍内閣人事によってつくられただけのことはありますな。関連:

》

Clients cannot get IP address from a Windows Server 2003 based DHCP server with Symantec Endpoint Protection 11.0 installed

(Microsoft KB953615)。Symantec Endpoint Protection 11.0.1 Maintenance Release 1 (MR1) で修正されているそうだ。

》

You experience problems when you try to mount VHD files by using the Vhdmount.exe tool after you apply update 948515 in Virtual Server 2005 R2 SP1

(Microsoft KB953482)。VHDMount driver を手動で更新すればよい。

》

Windows Explorer exits unexpectedly when you drag a file from an LZH archive into the Folders pane on a Windows Vista-based computer

(Microsoft KB951521)。Microsoft 製 patch あり、無償公開中。

》

EFS encrypted files on the Desktop or in the Documents folder cannot be decrypted on Windows Vista when Symantec AntiVirus 10.2 client is installed

(Microsoft KB953799)。シマンテックから patch が出ている。

》

DefCon CTF08 Qual − DefCon CTF 2008年の傾向

(NetSecurity, 6/11)

》

IIA 政府機関等内部監査研究会

(まるちゃんの情報セキュリティ気まぐれ日記, 6/11)

》

ITGI/ISACA CobiT4.1日本語版を公表

(まるちゃんの情報セキュリティ気まぐれ日記, 6/8)

》

What's Coming in Internet Explorer 8 for IT Professionals?

(IEBlog, 6/11)

》

P2Pはそれほど効率的じゃない? 金子勇氏「改善は簡単」

(Internet Watch, 6/12)。AS 見た方がいいなら見るようにすればいいだけ。

カンファレンスでは、P2Pネットワーク実験協議会のガイドライン策定ワーキンググループ主査を務める東京大学大学院教授の江崎浩氏が飛び入り参加。「AS間できちんと協調できれば、かなり通信資源を大事に使えるというシミュレーション結果も出ている。6月10日に参加した総務省の会議では、『ストリーミング族の方が悩ましく、P2Pの方がコントロールしやすい』というISPの意見もあった。世間では、P2PがISPの経営を圧迫しているというが、そうではないということをみなさんと共有したい」と会場に呼びかけた。

》

アキバ連続通り魔事件のキーワードは「絶望」と「幼稚」か

》

アキバ連続通り魔事件の余波

》

“青少年ネット規制法”がバタバタと成立

》

米大手ISP 3社、児童ポルノ情報遮断でNY州司法長官と合意

(Internet Watch, 6/11)。Verizon、Time Warner Cable、Sprint の 3 社。

関連: 3大ISP、児童ポルノの発信源を遮断

違法画像を扱うWebサイトのサーバも一掃

(computerworld, 6/11)

》

上院で審議中のスパイウェア対策法に専門家が懸念を表明

「ベンダーがユーザーの許可なくコンピュータを監視できる」とプライバシー侵害を指摘 (computerworld, 6/12)

》

タレス[Thales]社、新型の多目的ミサイルを発表(m)

(aviationnews.jp, 6/12)

ここで紹介する新ミサイルはヘリ搭載で対空、対地攻撃、さらには艦船搭載の防御用ミサイル、としても期待されている多目的ミサイルである。

6月2日にロンドンで「タレス」は、ヘリコプタや無人機に搭載できる低コストで精密誘導可能な、新しい「軽量多目的ミサイル[LMM=Lightweight multirole missile]」を開発中、と発表した。新しい[LMM]は、英陸軍が使っている地対空ミサイル「スター・ストリーク[Starstreak]」をベースに開発しているもの。重量は13kg、すでにオーストリアの「シーベル[Schiebel]」社が試作している小型の無人ヘリ「カムコプター[Camcoper S-100]」に搭載、昨年12月に発射実験に成功している。[S-100]無人ヘリは重量僅かに200kgで、数年前に我国の「ヤマハ発動機」が製作し中国に不法輸出した[RMAX]とほぼ同サイズ、発射実験では機体の安定性に全く影響は生じなかったと言う。

対空・対地どちらでもイケる……ゲームに出てくる魔法のミサイルの実用化か。

》

Rustock.C - kernel mode protector (short analysis)

(ESET Blog, 6/10)

》

「ランサムウェアの暗号鍵解読に協力を」——カスぺルスキー・ラボが世界中に呼びかけ

悪名高き「Gpcode」の亜種発見を受け、1,024ビット鍵解読で協力を依頼

(computerworld, 6/10)

Kasperskyによると、ランサムウェアの被害を最小限に食い止めるには、データをバックアップするのが最も確実な方法だという。「バックアップしておけば、万一Gpcodeに感染してファイルが暗号化されても、少なくとも貴重なデータがすべて消えることはない」と、同社アナリストのデビッド・エム(David Emm)氏はアドバイスしている。

》

InterScan Web Security Appliance 3.1 Service Pack 1 Patch 1 公開のお知らせ

(トレンドマイクロ, 6/12)

》

「安全なウェブサイトの作り方」の英語版

「How to Secure Your Web Site」を公開

(IPA, 6/11)

》

スパムマップ配信国ランキング(2008年5月)

(トレンドマイクロ セキュリティ blog, 6/12)

》

スリランカでの失踪増加に懸念

(国連情報誌SUNブログ対応版, 6/12)

》

食糧支援供給は過去50年で最低レベル

(国連情報誌SUNブログ対応版, 6/11)

》

【Interop Tokyo】セキュリティ・パッチ模倣するネット機器の仮想アプライアンス版が高機能化,住商情報が参考展示

(日経 IT Pro, 6/11)。VirtualShild 4.2。高橋さんのところ。

》

燃料価格の高騰を受けて、ついに週休3日制が導入

(gigazine, 6/12)

市の広報担当者は、この試みによって職員が支払う燃料代を年間50〜100万ドル(約5340万円〜1億670万円)削減できると同時に、職員が自分の子供と向き合う時間を増やせることで、託児所などに使うコストも削減できるとしています。

》

アニメ「チョコレート・アンダーグラウンド」、本日からYahoo!動画で無料配信開始

(gigazine, 6/12)

「チョコレート・アンダーグラウンド」はイギリスの作家アレックス・シアラーのファンタジー小説「bootleg」をもとにしたアニメ。「bootleg」はイギリスを中心に世界中で人気を集めています。<チョコレート禁止法>によってチョコレートやチョコレートを含む食品の製造や所持・飲食が禁止された世界で、二人の少年が政権に立ち向かっていくというストーリー。

》

九天社 終了

九天社は2008年06月10日に営業を停止しました。

このページは、元サイト管理者の判断により一時的にサーバーを移転して公開しています。 書籍のデータのダウンロード等、必要な方はなるべくお早めにダウンロードしてください。

「グーグル八分とは何か」がなくなるのは痛いなあ。関連: 倒産

(極楽せきゅあ日記, 6/11)。

関連: 「九天社」 破産手続き開始決定

(fx-it.com, 6/18)

BIND 9.5でキャッシュポイズニング対策として実装された(use-queryport-pool)オプション機能を有効にした場合などの実例が示された。

えっ! と思って BIND 9 Administrator Reference Manual (BIND 9.5 対応版) を見ると、

Chapter 6. BIND 9 Configuration Reference

に use-queryport-pool / queryport-pool-ports / queryport-pool-updateinterval

があるなあ。デフォルト有効。

Windows Server 2003 の diskpart で clean all を実行すると、「すべてのセクタをゼロで埋めて、ドライブに格納されているデータを完全に削除」するはずが、最初の 1MB セクタしか clean しない。これは深刻な情報漏曳を招きかねない。

Virtual Disk Service (VDS) サービスが腐っているそうで、Windows Server 2003 SP1 / SP2 用の HotFix があるそうです。

2008.09.09 追記:

CORE-2008-0125: CitectSCADA ODBC service vulnerability の件、Metasploit モジュールとして exploit が公開された模様。

》

インドネシアのルシ熱泥噴出、原因はガス田掘削による人為的事件と特定

(technobahn, 6/11)。

関連: シドアルジョの泥噴出事故 (ウィキペディア)

》

自民・公明両党、内閣信任決議案を衆院に提出

(読売, 6/11)。まさに自慰行為……。

関連 (じゃないかも): 話題本「南極1号伝説」にみる「ラブドール」変遷史 (ZAKZAK, 6/6)。シリコンを使った高級モデル (アダルト注意) (オリエント工業) ともなると、値段もさることながら、取り扱いがけっこう大変なのですね。なんというか、触れてはいけない世界のような気がするのだが、攻殻機動隊の世界では、こーゆーのがそこらじゅうで自律して歩いているんだよなぁ……ウーム……。

そういえば: 押井守監修「GHOST IN THE SHELL 攻殻機動隊 2.0」

(slashdot.jp, 6/11)。「イノセンス」のリソースを使って GHOST IN THE SHELL を直してみました、という感じ?

それにしても、押井監督は音にこだわるなあ。

》

「iPhone 3G」で変化した3つのポイント

(ケータイ Watch, 6/10)

注意が必要なのは、内蔵カメラで撮影した写真にデフォルトで位置情報(ジオタグ)が付与されること。そのままブログなどインターネット上に写真をアップロードすると、撮影場所の正確な地理情報まで公開されることになる。設定で写真への位置情報付与は無効にできるし、位置情報を付与する際に確認を求めるよう設定することもできる。うっかり自宅の住所を全世界に公開しないよう注意した方がよいだろう。

あと、これ↓はちょっとなぁ。

iPhone 3Gが標準で搭載し、既存のiPhoneユーザーに無償提供されるソフトウェア「iPhone 2.0」だが、1つ残念な点がある。それは中国語入力のデモで披露された手書き入力機能が日本語モードでは利用できないことだ。日本語の入力は従来の QWERTYキーボードモードと、追加された10キーモードの2つということらしい。読みが分からない漢字、あるいは推測変換でなかなか出てこない漢字など、手書きがあると助かる部分もあるだけに、将来的なサポートを期待したいところだ。

》

イラク占領:推定よりはるかに多い死亡者数

(JANJAN, 6/8)。

IRAQ BODY COUNT ですら 8 万人を越えているわけですが、そんな数では済まない模様。

》

【G8洞爺湖サミット オルタナティブ】上村英明教授にアイヌ問題を聞く〜国や市民社会に求められる今後の課題とは

(JANJAN, 6/11)

ともかく、一般教育の改善が必要なことは痛感します。台湾支配の評価などで語られることですが、日本は同化教育で巧妙な植民地主義を展開した国です。知らなければ、知らないこと自体わかりませんし、誰も問題提起さえしないという、ものの見事な植民地支配をアイヌ民族にも行ってきました。

その点、先住民族に対する差別は一般に私たちが無意識で行っていることがほとんどで、それが大変なところです。差別を表面化してその構造を整理しなければ、改善のめどさえたたないのです。

》

Interopに来てます (高橋晶子のセキュリティ漂流記, 6/11)。そういえば、そういう季節なのですね。もう何年も行ってないなぁ。「初日の午前中」は、いちばん人が少ないのでは……。

》

情報セキュリティ白書2008

(水無月ばけらのえび日記, 6/11)。入手できるようです。

※……しかし、取り出したとき、表紙の右上がスゴイ汚れているのは何だろうと思ってしまいました……。そういう装丁なのですね。

関連: 情報セキュリティ白書2008 (実教出版)。表紙写真あり。

》

WEPじゃないとダメ?

(パソコントラブル出張修理・サポート日記, 6/8)

ルーターは、おなじみのWebCaster V110。(中略)

※11: WBC X400V、V110にFT-STC-Va/gを挿入して無線LANアクセスポイントとして利用する場合、Vista搭載パソコンとのTKIPによる暗号化通信ができません(開発中)。

…だそうです。

要は、コイツはVistaだとWEPやないとアカンのだそうです。あっそ…。

》

NDRスパムの配信に加担していませんか?

(日経 IT Pro, 6/10)。Backscatter 話、Are You Relaying NDR Spam?

(McAfee blog, 5/16) の邦訳版なのだが、なぜか、違う記事の題名が書かれている。

(その後題名は修正されました)

》

企業を危うくするセキュリティ[NG]集

ささいなミスも命取りに——10の「やってはいけないこと」

(computerworld.jp, 6/11)

》

「FOMA OP2502 HIGH-SPEED」の発売中止について

(NTT ドコモ, 6/6)

一部のノートパソコンで使用した場合に、本商品がパソコンから抜けなくなる、または抜き取る際にパソコンのスロット部分を破損してしまうおそれがあることが判明しました。

これまで事象の改善に向け取り組んでおりましたが、現状全てのパソコンで問題なく使用できるとの確証が得られないことから、この度やむなく発売を中止させていただくこととしました。

物理設計に致命的な欠陥ですか……。

……この件ですが、イー・モバイルの ExpressCard/34 カード D02OP が自主回収となった件と同じ話のようです。笹部さん情報ありがとうございます。

- ExpressCard/34タイプデータカード端末「D02OP」の自主回収について

(イー・モバイル, 4/4)

- イー・モバイルがデータ通信カード「D02OP」を自主回収へ,一部PCで不具合

(日経 IT Pro, 4/4)

発覚した不具合は,一部のノート・パソコンにD02OPを挿入するとExpressCardスロット内のグランド用のピン(アースのための金属突起)にカードが引っかかり,カードが抜けなくなるというもの。同社によると,「一部の部品メーカーのExpressCardスロットに規格で定義されていないピンがあり,それが引っかかっている。該当スロットでも力の入れ具合などによって起こる場合と起こらない場合がある。ExpressCardの規格上はD02OP側もスロット側も問題ないが,D02OPを利用したユーザーに迷惑をかけるわけにはいかないので自主回収に踏み切った」という。

(中略)

なお,NTTドコモもオプション・ワイヤレス・テクノロジー製のExpressCard/34準拠のデータ通信カード「FOMA OP2502 HIGH-SPEED」を発表(関連記事)しているが,同製品は未出荷。

- イー・モバイル、発売延期だったデータカード端末「D02OP」を3月19日より販売

(EMOBILEユーザーコミュニティの掲示板)

どうやらvaioの一部機種が、今回の不具合の対象みたいです。

SIMトレーを抜いた状態でエクスプレスカードをPCに挿すと、ひっかかる、とか。

- EMOBILE D02OP Review 開梱篇

(It's a ..., 3/19)。この blog で、上記の「SIMトレーを抜いた状態でエクスプレスカードをPCに挿す」の意味がようやくわかりました。これはひどい……。

SNMPv3 の認証機能を実装した製品の多くに欠陥。HMAC の処理に重大な欠陥があり、認証処理を容易に通過してしまうような攻略パケットを作成することが可能。ただし、ユーザ名を知っていないと攻撃できない。

CVE-2008-0960

予定どおりにリリースされたようです。緊急 x 3、重要 x 3、警告 x 1。

関連:

2008.06.12 追記:

MS08-031 - IE 累積的 patch

で直っている非セキュリティな欠陥は、KB950759 によると 4 つ。

2008.06.15 追記:

関連:

2008.06.20 追記:

MS08-030 - 緊急:

Bluetooth スタックの脆弱性により、リモートでコードが実行される (951376) の、Windows XP SP2 / SP3 用の修正プログラムが再リリースされています。

Windows XP x64 Edition / x64 Edition SP2 用の修正プログラムは変化なしです。

なぜ、マイクロソフトはこのセキュリティ更新プログラムを 2008 年 6 月 20 日に再提供したのですか?

Windows XP Service Pack 2 および Windows XP Service Pack 3 に影響を及ぼす問題のため、マイクロソフトは マイクロソフト セキュリティ情報 MS08-030 - Bluetooth スタックの脆弱性により、リモートでコードが実行される (951376) で提供した更新プログラムを再提供しました。マイクロソフト セキュリティ情報 MS08-030 で提供した Windows XP Service Pack 2 および Windows XP Service Pack 3 用の更新プログラムはこのセキュリティ情報で説明している脆弱性を十分に解決しませんでした。このセキュリティ更新プログラムのすべてのその他のバージョンについては、このセキュリティ情報で説明している問題に対する保護を提供します。

マイクロソフトは Windows XP Service Pack 2 および Windows XP Service Pack 3 に影響を及ぼすセキュリティ更新プログラムの改訂版を提供することをお知らせするために、このセキュリティ情報を再公開しました。Windows XP Service Pack 2 および Windows XP Service Pack 3 を実行しているお客様はこの新しいセキュリティ更新プログラムをダウンロードし、適用してください。Windows XP Professional x64 Edition、Windows XP Professional x64 Edition Service Pack 2 および Windows Vista のすべてのサポートされているバージョンを実行しており、このセキュリティ情報で最初に提供したオリジナルのセキュリティ更新プログラムを既に適用しているお客様は、さらなる措置を講じる必要はありません。影響を受けるセキュリティ更新プログラムの改訂版は、自動更新、Windows Update、Windows Server Update Services など、オリジナルのセキュリティ更新プログラムと同じ配布方法で利用可能となる予定です。

関連: MS08-030 - 更新プログラム V2 (日本のセキュリティチーム, 2008.06.20)

》

「NHKは倫理違反」番組改編判決の報道でBRC見解

(読売, 6/10)

》

欧米新薬の審査緩和、後発薬促進で…規制改革会議の報告案

(読売, 6/10)

》

韓国全閣僚が辞意 市民ら全国で100万人規模集会予定

(asahi.com, 6/10)。韓国はいったいどうなってるの?!

》

スパマーの戦略,CAPTCHA解読を足がかりとするメールの大量配信

(日経 IT Pro, 6/10)

》

2003年5月〜2004年8月出荷のLaVie L、LaVie G タイプL、LaVie F、LaVie GタイプF、および2003年5月〜2006年3月出荷のVersaProの不具合に関するお詫び

(121ware.com, 6/10)。発煙・異臭事故が発生しており、無償修理を行うそうです。ITmedia 記事によると、事故は既に 261 件確認されているそうです。

》

WSUS 2.0 SP1 サポート終了後の更新プログラム配布について

(Japan WSUS Support Team Blog, 6/10)

》

そろそろ吉岡弘隆について一言いっとくか

(葉っぱ日記, 6/10)。若いねえ。もちろん、いい意味で。

》

情報セキュリティ対策ベンチマーク活用集

(IPA)。6/9 に第2版が公開されています。

》

欧州における情報セキュリティ関連動向調査報告書

(IPA, 6/9)

》

イスラエルにおけるバイオメトリック認証に係る技術戦略に関する調査

(IPA, 6/9)

》

サイバー・セキュリティ[罪と罰]

第4回 ボット犯罪者たちの「罪と罰」

(computerworld.jp, 6/3)

》

RSATツールでWindows Server 2008をリモート管理する

(@IT, 6/6)

》

競泳:水着の選択、自由 北京五輪限定の特例措置、水連きょう正式決定

(毎日, 6/10)

LRの速さをミズノで素材開発を担当してきた企業セミナー会社代表の森健次朗さん(45)が経験から分析した。森さんは選手が一様に「体が浮く感じがした」と語ることに着目。「素材中の気泡により、浮力が出ているのではないか」と考える。(中略) 競泳用水着の開発では、国際水泳連盟のルールで「浮力を付けてはいけない」と定められているが、浮力についての数値の表記がなく、どこまで認めるかはグレーゾーン。LRについて、国内メーカーの担当者は「ルール解釈の部分で、(スピード社のように)踏み込めなかった」と口をそろえる。

森さんは「LRはビート板の上で泳ぐようなもの。このままでは競泳とは言えなくなる。浮力の統一基準を設けるべきだ」と指摘する。

LZR RACER はビート板ですか……

》

米国でも"ネットいじめ"が深刻化 - 罰金刑/懲役刑を求める新法案も

(マイコミジャーナル, 6/10)

》

「青少年ネット規制法」方面

》

差別表現 ブロガーも問われる責任と人権感覚

(ITmedia, 6/9)

》

急増するスピア・フィッシング、15カ月間で約1万5,000人が被害に

(computerworld.jp, 6/9)

》

アキバ歩行者天国、当面中止の公算高まる

(読売, 6/10)。ホコテンを無くせば済む話ではないはずなのだが……。

じゃあ、山手線の車内でナイフを振り回される事件が発生したら、山手線を止めるの?

模倣犯警戒のため、多くの人員を割かなければならない警察サイドが、続行に難色を示しているため。

「テロには屈さない」系の人は千代田区方面にはいないようですね。

通り魔事件関連:

- 救護した人に血液検査呼びかけ 警視庁「感染の恐れ」

(asahi.com, 6/10)。ウーム……。

- 使用ナイフは人を刺す武器用 規制は一部 秋葉原殺傷

(asahi.com, 6/10)。ダガーナイフ話。

- 「仕事でむしゃくしゃ」加藤容疑者、事件前に職場で激高

(asahi.com, 6/9)

同僚や派遣会社などによると、加藤容疑者は5日午前6時すぎ、早番勤務で出勤。更衣室で「おれのつなぎ(作業服)がない」と怒り出し、「この会社はなめている」と言い残して早退したという。

だが、実際には加藤容疑者の作業服はラックの中にあった。派遣元の社員が同日午前中に自宅を訪ね、「作業服はいつもの場所にあった」と伝えたが、「今日はもう休みます」と答えた。翌6日は初めて無断欠勤したという。

うーむ……

また、加藤容疑者が働いていた工場では6月末に、派遣社員を減員する計画が持ち上がっており、工場にいる約200人の派遣社員を50人に減らすことになっていた。

派遣元は違うものの加藤容疑者と同じ塗装工程で仕事をし、自らリストラ対象となった男性によると、リーダーから「契約は6月まで」と言われた際、加藤容疑者も通告を一緒に聞いたという。この時、加藤容疑者も「青森に帰ってバイトでも探すかな」と話していたという。

ただ、日研総業によると、加藤容疑者は勤務態度がよかったことから継続を決めて3日に本人に伝えたという。

警視庁の調べにも加藤容疑者は「契約継続を知っていた」と供述。しかし、逮捕直後は「仕事はやめた」と話していたといい、同庁は職場への嫌悪感が事件の背景にあったとみて調べている。

うーむ……

》

硫化水素で?1人死亡、京都府警捜査員2人倒れる

(asahi.com, 6/10)。おちおち踏み込めもしないなあ。

》

Webサイトへの攻撃をチェックするツールの新版,ラックが無償提供

(日経 IT Pro, 6/9)。Web サーバログ解析ツール SecureSite Checker Free がアップグレードされたそうで。

関連: LAC のプレスリリース

》

Opera,次期Webブラウザ「Opera 9.5」にアンチマルウエア機能を搭載

(日経 IT Pro, 6/9)

》

Webブラウザを使い続けるための“お勧め”設定【プラグイン編】

(日経 IT Pro, 6/9)。Flash Player の更新方法の話。

》

ウイルスバスター2008

スパイウェア検索エンジン 6.1(ビルド2025) 公開のお知らせ

(トレンドマイクロ, 6/9)

》

ドツボにはまった人

(パソコントラブル出張修理・サポート日記, 6/7)。

6/2 以降に発生している禁断の壷の

不具合によるトラブル事例。

Windows XPのネットワークの診断ツールの実行結果を参考にしている。

》

FreeBSD 9.0までのリリーススケジュール,cpu.koカーネルモジュールベースシステムへ,OpenVAS登場,KPoGre登場,UFTP登場他

(FreeBSD Daily Topics, 6/9)。OpenVAS というものがあるのですか。

OpenVAS stands for Open Vulnerability Assessment System and is a network security scanner with associated tools like a graphical user fontend. The core is a server component with a set of network vulnerability tests (NVTs) to detect security problems in remote systems and applications.

OpenVAS products are Free Software under GNU GPL and a fork of Nessus.

Nessus 方面では、Nessusのライセンス体系が変更になるぞ

(セキュリティは楽しいかね?, 5/14) という話もあるそうで。

》

仏海軍も原油高に勝てず…燃料費節約、演習など中止へ

(asahi.com, 6/10)。軍事活動にも影響が。これはこれでいいことなのかもしれんが。

》

サマータイム:法案提出見送りの公算

(毎日, 6/9)。めでたい。

》

スロベニア:原発事故対応に批判 隣国に誤情報

(毎日, 6/9)。誤情報なのか、偽情報なのか。

QuickTime 7.5 登場。5 種類の欠陥が修正されている。

PICT 画像の処理に欠陥があり、攻略 PICT ファイルを使って任意のコードを実行できる。この欠陥は Windows 版 QuickTime にのみ存在。

CVE-2008-1581

AAC エンコードされたメディアの処理においてメモリ破壊が発生する欠陥があり、攻略 AAC メディアを使って任意のコードを実行できる。

CVE-2008-1582

PICT 画像の処理において heap buffer overflow する欠陥があり、攻略 PICT ファイルを使って任意のコードを実行できる。

CVE-2008-1583

Indeo video codec が施された movie ファイルの処理において stack buffer overflow する欠陥があり、攻略 Indeo video codec movie を使って任意のコードを実行できる。

CVE-2008-1584

QuickTime における file: URL の処理に欠陥があり、攻略 QuickTime コンテンツを QuickTime Player で再生すると、任意のアプリケーションおよびファイルが実行される。CVE-2008-1585

QuickTime ダウンロードページって、スクリプトを有効にしないと Windows 版を get できませんね……。

》

YouTubeみたいなポルノサイト「YouPorn」の出現でポルノ産業はどれだけの大打撃を食らったのか?

(gigazine, 6/6)

》

英科学雑誌「ネイチャー」、違法の研究手法に基づく研究成果を論文掲載

(technobahn, 6/6)

研究グループは約10万人分にも及ぶ、携帯電話の個別電波を追跡することで、大多数の人は自分の家の数マイル(1マイル=1.6キロ)圏外に移動はしないという極めて興味深い研究成果をまとめ「ネイチャー」に提出。論文掲載に至った。

携帯電話所有者の同意を得ず携帯電話から発せられる個別電波を追跡することは米国内法では違法扱いとなるため、当局が刑事事件として捜査をした場合、研究グループは起訴される恐れもあるものとなる。

》

「どこまで情報セキュリティ対策をすればよいのかわからない」という不満について

(まるちゃんの情報セキュリティ気まぐれ日記, 6/6)。でもその不満って、リスク分析できてないってことですから……。PCI DSS については、「導入コストがかかりすぎる」という現場の叫びもあるようですし。一方で、オズ・インターナショナルのように、クレジットカード番号を持つのをやめて PayPal に逃げるというのも一つの手でしょうし。

》

グァムでのステルス爆撃機B2『スピリット』墜落原因判明。離陸データ検知器誤作動

(aviationnews.jp, 6/6)

》

カラオケ法理の判例が積み重なっていく

(栗原潔のテクノロジー時評Ver2, 6/2)

》

水着論争、さらに過熱するか。ジャパン・オープンで speedo 社製品着用者による日本新記録続出

》

恐怖!中国で感染か!絹川が謎のウイルスで北京断念へ

(読売, 6/6)

治療に当たっている松元整形外科クリニックの松元司院長によると、赤血球を破壊し、白血球を変形させる凶悪なウイルスが血液を通じて骨や筋肉に付着。その炎症によって痛みなどを引き起こしていたという。絹川は同クリニックを訪れる前にも血液検査を受けていたが、異常は検出されていなかった。

気になるのが、その感染場所だ。絹川は昨年3月に中国・昆明で高地合宿を行っているが、松元氏は国内で同様の例がなく、ほかの国へは行っていないことから「昆明の可能性が高い」と指摘した。昆明といえば、北京五輪でマラソン連覇を目指す野口みずき(シスメックス)らも合宿を行っている場所。それが事実なら、日本長距離界をも揺るがす問題だ。

関連: 雲南省昆明 (昆明ノート)

雲南省は中国の南西端に位置し、ベトナムやラオスと国境を隣接しています。

》

トレンドマイクロ製品の企業向け製品における ○○ の対応状況

》

ウイルスびっくりテクノロジー (日経 PC Online)

》

無線LANが時々切れます

(パソコントラブル出張修理・サポート日記, 6/6)。ファームを最新にして、高い場所に設置。

》

「青少年ネット規制法」衆院通過 実効性に疑問、厳格化懸念も

(ITmedia, 6/6)。楠正憲氏による記事。関連:

- EMA、ネット上の違法・有害情報の法規制に反対

(Internet Watch, 6/2)。

モバイルコンテンツ審査・運用監視機構(EMA)

- 楽天、有害情報対策の議員立法案に「憂慮すべき点がある」と声明

(Internet Watch, 6/3)

- 楽天、「前略プロフ」の監視強化 学校裏サイト調査のガイアックスと連携

(ITmedia, 6/5)

- 「ネット規制法、成立した後が大変」——PTA連会長が語る、フィルタリングの理想型

(ITmedia, 6/5)

そのために、保護者や教師、子どもへのリテラシー教育が大切だと説く。特に保護者や教師は、子どもよりネットリテラシーが低いケースが多い。「多くの保護者にとって、ネットは“怪物”や“化け物”のような感じで覆いかぶさっているのが現状だ」

ネット業界からは「リテラシー教育の教材を提供したい」という声も挙がっている。「具体例で分かりやすく問題提起する教材を作っていただきたい。PTAは、届けるべき生徒と保護者の数を集められる。文部科学省に働きかければ、教育のための会場も安価に用意できるかもしれない」

教員採用試験にネット関する問題を出したり、小中高校にLAN回線を整備するなどし、学校でのリテラシー教育を進めるべきと説く。「子どもを真ん中にし、国も保護者も、やれることはいっぱいあるのではないか」

- ニフティ、小学校で「情報モラル教育」の授業

(Internet Watch, 6/5)

- 6/4 に開催された EMA のシンポジウムの模様。

- ネットの有害情報対策、大人が子供にできること・するべきこと

(Internet Watch, 6/5)

30代以上では「機密情報はネットに流さない」のが常識だが、20代以下は「ブログは友達が読むもので、取り引き先が読むとは思っていない」。尾花氏は「この溝を埋めようとして、大人が自分たちの理解できる範囲で何かしようとしているから奇妙なことが起きる」とし、「理解するのは不可能とスパッとあきらめ、もう世代が違うんだと思って、ゼロから教えないといけない時代になっている」とした。

一方で、ITを使いこなしている子供たちの可能性も強調する。例えば、子供たちが「リアル」と呼んでいる、リアルタイムの実況掲示板があるという。これは、友人とのメールの“応酬”に疲れた子供たちが考えたもので、塾に行く前やお風呂に入る前などにその旨を掲示板に書き込んでおくことで、友人はその時間を避けてメールしたり電話すればよく、なかなか返信が来ないので無視されたなどとするトラブルがなくなるという。

こういった世代が社会人になれば、会社の中に開設した共有掲示板などをごく普通に使いこなすだろうと述べ、「フィルタリング義務化で掲示板がダメとなれば、その芽を摘んでしまう」と指摘した。

- 子どものネット利用に大人はどう向き合うべきか

(ITmedia, 6/5)

- 白浜

(極楽せきゅあ日記, 6/5)

和歌山大学の教育学部豊田先生の話「教育現場から」というのがおもしろかったなー*1。子供に情報モラルを教える、ということを、いろいろな実験を通して模索しているんですが、「学校はまだやれることをやっていない」というのがツボだった。

小学校低学年から個人情報を認識させ、リスクを認識させる試みや、模擬掲示板で炎上状態や誹謗中傷状態を体験させ、自浄作用を促す方法論とか、すげー参考になった。

やっぱ演習 (疑似体験) は必要だよなあ。

- 学校の先生は教育できるだけの知識があるのだろうか?@白浜

(まるちゃんの情報セキュリティ気まぐれ日記, 6/6)

- 衆院通過した「青少年ネット規制法案」に新聞協会が懸念表明

(ITmedia, 6/6)

- フィルタリングの「ブラックリスト方式」改善に向け、EMAが意見募集

(Internet Watch, 6/6)

現場で熱心に活動している人の認識は、「必要なのはフィルタリング」ではなく「必要なのはリテラシー教育」で一致しているように思うなあ。

そういえば、小寺信良氏も、ケータイメールが奪ういくつかの大切なこと

(ITmedia, 2007.12.17) でリテラシー向上の必要性を説いていたしなあ。

》

アイヌ民族:「先住民族」初の国会決議、衆参両院で採択

(毎日, 6/6)。一歩前進。あわせて、ウィルタ民族やニヴフ民族についても配慮してね。

》

タクシー接待:計502人、1万2400回

(毎日, 6/6)。公費でタクシーに乗ると、ビールにおつまみ、商品券、はては現金までついてくる模様。やっぱ役人はやめられまへんなあ。

》

「偽メール」問題:本社と提供者和解…サンデー記事巡り

(毎日, 6/6)。まだ続いていたのね……。

》

MalwareProtector2008

(シマンテック)。

MalwareProtector2008 は、コンピュータ上の脅威について誇張したレポートを行う可能性がある、ミスリーディングアプリケーションです。

これのことですかね: Malware Protector 2008 。

》

情報処理学会

コンピュータセキュリティ研究会。

6/5 付で「[注意] CSS2008のCFPを騙ったウィルスメール」が出ています。

現在、CSEC研究会、ならびに、CSS2008実行委員会から メールによるCSS2008のCFP(PDF)配布は行っておりません。 今後、メールによるCFP配布は、テキスト版のみの配布としますので、添付ファイルを開いたり、添付ファイルの付いているメールを転送しないようお願い致します。

》

「USBメモリー経由のウイルス」に注意、被害報告が4カ月連続で最多

(日経 IT Pro, 6/5)

》

師濤(しとう)さん: 6-7月集中WEBアクション

中国のインターネット検閲とYahoo!──問われる企業責任

(アムネスティ・インターナショナル日本)

》

写真の力〜毎日新聞6月5日夕刊4面eye掲載のスーダンの現状(竹林尚哉フリーカメラマン) (情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 6/6)。スーダン、ダルフール方面か。

》

民間軍事会社の治安維持活動に関する枠組み制定へ (国連情報誌SUNブログ対応版, 6/6)。ようやくですか。

》

ジンバブエでの支援食糧配布制限を非難

(国連情報誌SUNブログ対応版, 6/5)

ジンバブエで食糧支援が必要なのは人口の3分の1強にあたる400万人規模になっており、彼らへの支援が滞るとさらに深刻な事態になることは明らかです。

ローマで開催中の食糧サミットでジンバブエのムガベ大統領は先進国を非難する演説を行ったようですが、それどころじゃないのでは。。。

》

海の向こうの“セキュリティ”

第21回:通話記録などすべてデータベース化? 英国で通信データ法案 ほか

(Internet Watch, 6/5)

》

故障していた宇宙ステーションのトイレ、修理完了

(ロイター, 6/5)、宇宙ステーション、故障のトイレ復旧で一安心 (日経, 6/6)。よかったね。

最悪の事態に備えて米国製の実験用の尿収集・処理機も搭載するなど万全の態勢で臨んだ。

念のためのバックアップも用意していたのですね。このバックアップはそのまま ISS に常設するのか、それともシャトルで持って帰るのか、どっちだろう。

もうそんな季節。

- Bluetooth

- Internet Explorer

- DirectX

- WINS

- Active Directory

- PGM

- killbit

PGM って何? Reliable Multicast Programming (PGM) (MSDN) のこと?

This section describes the Pragmatic General Multicast (PGM) multicast protocol implementation in Windows, often referred to as reliable multicast. Reliable multicast is implemented through Windows Sockets in Windows Server 2003 and later.

Windows XP: PGM is only supported when Microsoft Message Queuing (MSMQ) 3.0 is installed.

関連: 2008年6月のセキュリティリリース予定

(日本のセキュリティチーム, 2008.06.06)。PGM は上記のとおりでよいようです。

》

韓国、インテルに課徴金26億円 独禁法違反認定

(CNN, 6/5)

》

危険なWebサイトのホスティング率が最も高い国別ドメインは「.hk」

(日経 IT Pro, 6/5)。『ワースト2の「.cn」(中国)』……なんだ、どっちも中国じゃん。

》

グーグル vs. ルイ・ヴィトン、AdWordsを巡る商標権侵害裁判は欧州裁判所へ

(computerworld, 6/5)

英国を拠点とする国際法律事務所のPinsent Masonsが運営する、IT関連の法律情報ブログ「Out-law.com」によると、Louis VuittonはGoogleが提示するキーワードに「Louis Vuittonの偽物」「Louis Vuittonのレプリカ(複製)」などが含まれていることに対し、「商標の偽造/不正広告/ブランド・イメージに対する損害である」として訴えていた。

》

漁業12団体、8月に一斉休漁検討…燃料費高騰で窮状深刻化

(読売, 6/5)。シャレにならないレベルになってきている。

》

ボーイング、空母艦載用電子戦攻撃機 EA-18G『グラウラー』1号機を納入

(aviationnews.jp, 6/5)。EA-6B のリプレースだそうだ。

EA-18G Growler

(Wikipedia)

》

OMB M-04-04: 連邦政府機関向けの電子認証にかかわるガイダンス

(IPA)。IPA から日本語版出てます。

》

Windows Vista および Windows Server 2008 のアプリケーション互換性に関する更新プログラム (2008 年 5 月)

(Microsoft KB947562)。Spy Sweeper や RealVNC が新たに入っている模様。

》

Microsoft Update をコンピュータにインストールできませんでした[エラー番号:0x80004005]

(パソコントラブル出張修理・サポート日記, 5/28)。全角文字ユーザ名ねた。

》

Wizard Bible vol.41

(wizardbible.org, 6/1)

》

Mac OS X Security Configuration Guides

(Apple)。Mac OS X 10.3 〜 10.5 対応。

》

Now Available: URL Rewriter Tech Preview 1

(Just Another IIS Blog, 5/30)。IIS 7.0 で利用できる、Apache で言うところの mod_rewrite のようなものだそうです。使いかた: Using URL Rewrite Module

(iis.net, 5/19)。まだ Tech Preview 1 なので注意。

》

amazon.co.jp で「ファジング」を検索すると、

がひっかかるところまでは理解できるのだが、なぜこの本↓がひっかかるのだろう。謎だ。

[2008.06.06 追記] さきほど試してみたら、月刊ウンディーネ4 アリス・キャロル特集号にかわって、セキュアWebプログラミングTips集

が表示されるようになっていた。

》

セキュリティ企業、「PDFウイルス」作成ツールを偶然“捕獲”

(日経 IT Pro, 6/3)

》

Windows XP SP3でMS06-069が復活?

(日本のセキュリティチーム, 6/4)。何もしない、が本当だそうで。

何もしないので、たとえば XP gold に SP3 を適用すると、MS06-069 欠陥が残ったままになる。

》

【転載熱望】誰が取調の可視化(録画化)に反対するのか、しっかりと確かめ、しっかりと意見を述べよう!

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 6/4)、

取り調べ可視化:録画義務付け法案、参院法務委で可決

(毎日, 6/3)。衆議院へ。ただし自民・公明は依然として反対中。

関連: 捜査の(全面)可視化(録画化)なければ弁護できない〜大分県弁護士会が裁判員裁判ボイコット決議?!

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 6/3)

》

知的財産法の第一人者である中山信弘氏、現在の著作権法に苦言を呈す

(slashdot.jp, 6/4)。中山先生もついに爆発。連想した言葉: 「大魔神怒る」。

ところで大魔神リメイク (三池崇史監督) の話ですが、この記事 (excite, 3/29) によると「企画進行中」だそうです。

》

カゼイ菌を服用することで花粉症を軽減できるという実験結果が発表される

(slashdot.jp, 6/4)。つまりヤクルトだそうです。

》

学校事故・事件PT「日体大宮嶋君事故死」を議論

(保坂展人のどこどこ日記, 6/2)

》

バイエル社の穀物農場、遺伝子組み換え作物により大規模汚染

(technobahn, 6/4)

》

商用HTMLパッカーのジレンマ

(日経 IT Pro, 6/4)

》

最近の「Stormワーム」パッカーを分析する

(日経 IT Pro, 6/5)

》

海外で使うときにはちょっと気をつけたい7つのジェスチャー (gigazine, 6/5)

》

NTTファシリティーズ、50%省エネできる“ラック型”の空調機 (Enterprise Watch, 6/4)

》

「怪しい顔や行動を検知して警告する自動監視カメラ」、プライバシー技術も

(WIRED VISION, 6/5)

》

Supported FreeBSD Releases (freebsd.org)。RELENG_6 も January 31, 2010 でオワリとなっているので、6.x 系は 6.3-RELEASE で打ち止めの予定ということか。

》

Dns dash

(ネットエージェント)。例のアレ、遂に製品化された模様です。

Skype for Windows 3.8.*.115 以前に欠陥。Skype for Windows における file: URI の扱いに欠陥があり、攻略 file: URI をクリックすると任意のコードが実行される。

CVE-2008-1805

CVE-2008-2545

Skype for Windows 3.8.0.139 で修正されている。

2008.06.10 追記:

Low-risk vulnerability in kl1.sys driver is closed

(kaspersky, 2008.06.03) の件、日本語情報が出ていました。

kl1.sysドライバの脆弱性[危険度:低]の修正

(kaspersky.co.jp, 2008.06.09)

- 不正アクセスに伴うお客様情報流出に関するお詫びとお知らせ

-

個人情報流出に関する補足のお知らせ

(サウンドハウス, 2008.06.04)。クレジットカードはまだ使えませんが、もうすぐ使えるようになるっぽい?

只今クレジットカード会社と最終の調整を致しておりますので、今暫くお待ちくださいますようお願い申しあげます。

あと、「プレスリリースを発表した理由」が興味深いですねえ。

それには大きく2つの理由がありました。まず、被害の詳細をセキュリティ会社と共に調査して行く内に、サウンドハウスが遭遇した問題はほんの氷山の一角にしかすぎず、実際には多くの企業が被害を受けている可能性が高いことを知ったからです。(中略)

もう一つの理由は、クレジットカード会社の対応に苦慮したという点です。

「もう一つの理由」の方が記述量が多いですね……。やっぱりそちらが主なのかな。

弊社にとってもクレジットカードの存在は重要です。しかしその依存度は、まだ売り上げの3割程度であり、業界の最大手という立場から、臆することなく、クレジットカード会社と対等に意見を交わすことができる加盟店の一つであることに違いはなく、自分が語らなければ一体誰が本当のことを語るのであろうかという思いがつのり、プレスリリースに至った次第です。

「売り上げの3割程度」でしかないのに、利用再開のためにかけなければならないコストが大きすぎる、ということなのだろうなあ。

》

エレベーター事故から2年、責任追及し13万人分の署名提出

(読売, 6/3)。もう 2 年なのか、まだ 2 年なのか……。

》

MITMアタックを完全に防止可能な「蒸発鍵」方式を実用化?

(slashdot.jp, 6/2)。「蒸発鍵」はともかく、俺的には「OATH って何?」という状態だったのでちょっとぐぐってみた。

そもそも「OATH に準拠した」というのが意味不明だな……。

全然MITMの話じゃないという話も。

》

WSUS 2.0 SP1 からのアップグレードについて

(Japan WSUS Support Team Blog, 6/3)。

WSUS 2.0 SP1 → WSUS 3.0 SP1 へのアップグレード時の注意点一覧。参考になるなあ。

》

アカボウクジラ:根室に2頭漂着 潜水艦音波で内耳損傷か

(毎日, 6/2)

》

母親、タスポを15歳息子に貸した疑い 全国で初の摘発

(asahi.com, 6/2)。「未成年者喫煙禁止法違反(親権者の不制止)の疑いで福岡区検に書類送検」だそうで。

関連: 「タスポ貸します」…売り上げ苦戦のホテルや居酒屋

(読売, 5/31)。何これ……。

》

情報モラル啓発セミナー【三重】企業に求められる情報モラルと人権への配慮。

2008.07.17、三重県津市、無料。

他の場所でもやってます。

》

山形県基幹高速通信ネットワークが 6/2 に全面停止ねた。

taka さん情報ありがとうございます。今は直っているそうです。

- ユーザ事例: 山形県 県内全域へのサービスを充足させる山形県基幹高速通信ネットワーク (Cisco)。構成図あり。2002 年に Catalyst6509 で 1Gbps というと、実は 1Gbps の性能が出ないというアレだろうか。

- 県庁:高速通信ネット全面停止 電子入札などに利用 /山形

(毎日, 6/3)。上記ユーザ事例の構成図が参考になる。

県情報企画課によると、30日に村山総合支庁で同様の障害が発生。故障個所を特定し、2日に修理を始めたが、支庁とネットワークでつながる県庁メーンスイッチに障害が広がり、さらに4支庁すべてに影響が広がった。

修理ミス?

- 山形県の通信ネットワークに障害

(ニッカンスポーツ, 6/2)

同日午前8時半ごろ、村山総合支庁(山形市)内のネットワークに不具合が発生。昼ごろに修復作業をしていたところ、基幹ネットワークが突然ダウンしたことから、県は関連を調べている。

あれ? 日付が違う……

- 県で長時間システム障害 (NHK)

県が調べたところ、システムの通信機能を管理する機器に障害があったことがわかり、発生から7時間近くたった、2日午後7時ごろから復旧作業を始め、3日朝までに大部分が復旧しました。

平成14年に整備されたこのシステムでこれほど長時間にわたり障害が発生したのは初めてです。

- 山形県

6月2日(月)午後0時10分ごろから、山形県基幹高速通信ネットワークの障害発生に伴い、山形県ホームページの更新ができない状態が続いておりました。

6月3日(火)午前7時ごろに復旧し、現在は通常どおり稼動しています。

利用者の皆様にはご不便をおかけし、誠に申し訳ございませんでした。

山形県からの情報公開はこれだけの模様。

》

夏は法衣・袈裟なしでOK、“僧侶版クールビズ”始まる

(読売, 6/2)。どこの話かと思ったら、西本願寺じゃないか。

》