セキュリティホール memo - 2013.01

Last modified: Fri Jul 3 15:14:49 2020

+0900 (JST)

このページの情報を利用される前に、注意書きをお読みください。

》

分析センターだより 第1回 巧妙化するDLL hijacking 〜 CVE2011-1991を悪用する攻撃 〜

(JPCERT/CC, 1/31)

》

Facebook「グラフ検索」に、セキュリティ各社から懸念の声

(RBBToday, 1/30)、

FacebookのGraph Search。自分の検索を消去せよ

(エフセキュアブログ, 1/30)

》

JOC「調査不十分」柔道告発 全柔連、追加処分も

(日経, 1/30)

全柔連によると、園田監督の暴力について最初に情報が寄せられたのは昨年9月。2010年8月〜12年2月に計5件、平手で頬をたたいたり、胸をこづいたりしたとの内容で、監督自身も大筋で認めたため、昨年11月10日付で厳重注意とした。同28日には暴力を受けた1人の女子選手に監督が謝罪し「収束したと判断した」という。

その後、12月10日にJOCから、選手15人による告発文書が届いたと連絡を受けた。全柔連は改めて園田監督とコーチから事情を聴き、1月19日付で戒告処分とし、25日にJOCに報告した。

(中略)

JOCは「選手が名前を出すことを希望していない」として全柔連に選手名を告げていない。今後、了承を得られた選手の氏名を全柔連に伝えるとともに、JOC関係者も同席して聞き取りを進めるよう求めている。

結局、監督もコーチも全柔連も、選手から全く信用されてないということだなあ。こんな状況で選手の強化ができるんだろうか。

関連:

代表監督暴力問題。日米の対応の差

(Yahoo, 1/31)。同様事例が発生したとき、USOC は

独立した第三者に調査を依頼

告発された監督をすぐに「休職」(Administrative Leave)扱いに

告発から2か月足らずで調査を終了

だったそうで。これがふつうだよねえ。

柔道・園田監督 進退伺を提出

(NHK, 1/31)。全柔連や JOC の対応の是非についてはうやむやになっちゃうのかなあ……。むしろそちらの方が重要だと思うのだが。

勤務先の警視庁、園田監督から事情聴く

(産経, 1/31)。うわ、この人ケーサツの人だったのか……。

》

神奈川県警宮前署

》

兵庫県警警部補ら4人逮捕の件つづき。

前ねた。

》

Firefox、大半のプラグインが自動的に遮断へ

「Flash Player」最新版以外はすべてブロックするという大胆な取り組み

(ComputerWorld.jp, 1/31)、

プラグインのコントロールはユーザの手に

(Mozilla, 1/31)

》

外出先からPCを遠隔操作、「Chromeリモート・デスクトップ」のお手軽度

(@IT, 1/30)。ブロックする方法についても解説されている。

》

Windows 8 用偽ツールを再び確認! 次は「アクティベータ」

(トレンドマイクロ セキュリティ blog, 1/30)。あいかわらずのにせツール。

》

SFTSウイルス:女性が感染、死亡…国内初、ダニが媒介

(毎日, 1/30)。現時点では薬もワクチンもない。

》

イスラエルがシリアを爆撃、ただし何を爆撃したのかについては諸説あり

》

ドミニク・チェン特別寄稿:天才A・シュワルツの死が知らしめた、ある問題について

(WIRED, 1/30)

このたびの彼の早すぎる死は、わたしたちの情報社会における著作権システムの根本的な問題の幾つかを浮き彫りにしました。1つは著作権の非親告罪化がもたらす歪み。1つは著作物の共有を巡る損害と利益の不正確な認識。そしてもう1つは学術システムの限界です。

》

国家検定「ファイナンシャル・プランニング技能検定試験」の試験問題、Webサイト上で試験前に閲覧可能とになっていた

(slashdot.jp, 1/29)。まる出し。

》

米国:Stuxnetが米国とイスラエルの合作によるサイバー兵器であるとの事実の報道は機密情報の漏洩に該当するとして,ジャーナリストや政府職員等に対してFBIが捜査?−自由な言論に対する政治的圧力との批判

(サイバー法ブログ, 1/27)

》

米国で原発の閉鎖相次ぐ−天然ガス価格急落でコスト逆転

(ウォール・ストリート・ジャーナル日本版, 1/30)。自由化されている世界では、当然こうなります。

》

IE10 Automatic Update Blocker Toolkit Available for Windows 7

(IEBlog, 1/31)。もうすぐ流れてくるのかな。

》

Chrome Stable Channel Update

(Google, 1/30)。IME まわりの修正など。セキュリティ更新は含まれないようです。

》

中国大気汚染ねた

中国は、膨大な軍事費を大気汚染防止にまわせよなぁ……。

》

南海トラフ巨大地震方面

宝永級巨大地震、6千年間15回発生 高知大調査

(日経, 1/29)。高知大・岡村真特任教授のチーム (岡村土研) による調査結果。

チームがこれまで土佐市の蟹ケ池で実施した約2千年前までの地層調査で、巨大地震による津波痕跡を確認したのは(1)1707年の宝永地震(2)1361年の正平地震(3)684年の白鳳地震(4)300〜600年ごろの地震(5)約2千年前の地震——の5層。

昨年10月から11月に調査した結果、今回さらに約2千年前から六千数百年前ごろの間に、10層程度の堆積物を発見した。

堆積物が東西の広範囲で見つかったことや、宝永地震の堆積物よりも約2千年前の堆積物の量が多い地点があることから岡村氏は「約2千年前の地震は宝永地震を超え、過去最大級だったとの研究結果を補強する」としている。

<南海トラフ地震>揺れ・津波想定追加 M9.1対応混乱で

(毎日 / Yahoo, 1/31)

「南海トラフの巨大地震モデル検討会」(中略) は昨年3月、最大津波高34メートルなどとするマグニチュード(M)9.1の地震の想定を公表。しかし、津波が大きすぎて関係自治体が堤防の高さを決められなかったり、住民が避難を諦めたりする問題が起きたため、より現実的な想定を示すことにした。(中略) 昨年の想定と新想定が並立することになる。

南海トラフの巨大地震モデル検討会、

宝永級 M8.8 と超宝永級 M9.1 が並立することになる模様。

岡村土研の研究成果は「超宝永級はあり得る」を示しているのですが……。

検証・大震災:南海トラフ巨大地震 「想定外の津波」なくせ 科学的解釈、すれ違い

(毎日, 1/31)

》

文科省、日本海側で津波調査へ 福井県内の避難計画に反映 (福井新聞, 1/31)

》

福井市が津波・原子力対策を強化 地域防災計画を大幅見直し

(福井新聞, 1/31)。現在の福井市地域防災計画では津波災害は軽視されているし、原子力災害という文字列はどこにもないので。

Samba 4.0.2、3.6.12、3.5.21 公開。SWAT の 2 つのセキュリティ欠陥 (クリックジャッキング、XSRF) が修正されている。

CVE-2013-0213

CVE-2013-0214

YAML ファイルの処理における欠陥を突かれて RubyGems.org がハクられた。

現在復旧作業中。

Opera 12.13 公開。セキュリティ修正は 4 件。任意のコードの実行を招く欠陥 2 件を含む。

しかし Sophos によると、Mac App Store ではいまだに 12.11 が配布されている模様です。www.opera.com からダウンロードしてどうぞ。

2013.02.05 追記:

Opera 12.13 には、複数の機能拡張を更新しようとすると crash する不具合がある模様で、12.14 が間もなくリリースされる模様です。12.14 RC 出てます: 12.14 RC crashloop fix

(Opera, 2013.02.04)

Crash happens when Opera 12.13 tries to do an update of multiple extensions. This happens on a manual "check for update", or in the background, when several extensions are due for update, some time after 12.13 has been downloaded.

2013.02.06 追記:

Opera 12.14 リリースされました: Opera 12.14 fixing bad crasher

(Opera, 2013.02.05)

》

Linux on Hyper-V 最新情報(2013年1月): RHEL 5.9、CentOS 5.9、VHDX+ext3問題など

(ComputerWorld.jp, 1/28)。ext3 だと問題あり、ext4 なら問題ないようです。

》

スマホを実質ゼロ円の分割払いにして親が滞納すると子どもの信用情報に傷がつくおそれありと政府広報が注意喚起

(gigazine, 1/30)

この注意喚起の最大のポイントは、滞納している本人以外の信用情報が傷ついてしまう可能性がある、という点です。

》

あなたが書いた記事をCNETが公開しないなら、うちが公開しよう (techcrunch, 1/29)。

CNET、親会社CBSと係争中のテレビ配信サービスAereoのレビューを禁止される

(techcrunch, 1/28) の件。

》

Google Mapsがコミュニティの協力で北朝鮮の地図を詳細化

(techcrunch, 1/29)

》

LEATEHRMAN (レザーマン) ポケットツール

(目指せ!ライトマニア HATTAのLEDライトレビュー, 1/30)

》

ヴイエムウェア、900人の人員削減−−業績成長鈍化に伴うリソース再編で

ソフトウェア定義DCとハイブリッド・クラウドに注力、2013年に社員数は1,000人の純増

(ComputerWorld.jp, 1/30)

》

アップル、未成年労働者を雇用していた中国サプライヤーとの提携を打ち切り

最新のサプライヤー労働環境レポートを発表

(ComputerWorld.jp, 1/28)

》

韓国「羅老」ロケット、ようやく打ち上げ成功

》

ボーイング 787 ドリームライナー方面

前ねた。

米運輸安全委、重要な発見得られず 787バッテリー調査の進捗報告で

(Aviation Wire, 1/29)

米運輸安全委、元素分析など精密検査開始 787バッテリー調査

(Aviation Wire, 1/30)

ANAのB787、昨年バッテリー10個交換の事実

(ロイター / 朝日, 1/30)

ANAによると、バッテリーを交換したのは昨年5─12月。このうち9個はメーンバッテリー、1個はAPU用バッテリーだった。メーンバッテリーのうち5個は飛行準備の点検中、想定外にバッテリー容量が低下していたことが分かったため交換した。

国交省航空局、B787のトラブル原因究明前にも再発防止策とる方針

(ロイター, 1/30)。とはいえ、どうすれば再発防止につながるのかはこれから考える模様。

国土交通省航空局の高野滋・航空事業安全室長 (中略) によると、国交省が電池管理ユニット(BMU)メーカーの関東航空計器(藤沢市)で実施していた立ち入り検査は29日に終了した。BMUはバッテリー内の電池(セル)状態を監視・制御するもの。高野室長は、品質管理上でボストンや高松のトラブルに関連する指摘事項はなかったとの認識を示した。

同席した運輸安全委員会の工藤正博主席航空事故調査官によると、BMUにはデータを記憶する機能はなかった。同調査官は「ボードが結構損傷している。電気回路的には相当ダメージをうけている」とし、「BMUの検査で首尾よい結果が出るかわからない」と述べた。

また、高松に緊急着陸した787型機のバッテリー充電装置については、きょうにも米国の充電装置メーカーに送る。今週末にも運輸安全委員会から調査官1人を現地に派遣し、立ち会いのもとで検査を行う計画。充電器が正常に起動するかどうかなどについて調査するという。

》

ICS-CERT warns of SCADA password cracker

(H Security, 1/24)。Siemens SIMATIC S7 programmable logic controllers のパスワードを解析する話。

このへん:

》

2号機、穴開けたら予想外の配管 東電福島原発、調査難航も

(共同, 1/28)。開けたら驚いた!

》

“報道の自由度”日本53位に大幅後退

(NHK, 1/30)、

2013 World Press Freedom Index: Dashed hopes after spring (国境なき記者団)

日本は、東京電力福島第一原発の事故について、「透明性に欠け、個別取材に対して政府などから開示される情報があまりにも限られている」などとされ、前の年の22位から53位へと大幅に順位が下がりました。

マスゴミの人達は、自分達が順位低下の原因の 1 つだということがわかっているのかな。

》

女子柔道パワハラ:園田監督らに戒告処分

(毎日, 1/30)

小野沢専務理事によると、昨年9月下旬、全柔連に「園田監督が暴力行為をしている」との通報が入り、園田監督と被害を受けたとされる選手双方に聞き取り調査した結果、「ほぼ事実」と判断。園田監督に始末書を出させ、厳重注意処分とした。さらに12月には、園田監督らの暴力について15人連名でJOCへ告発文が提出されたため、全柔連で園田監督に聞き取り調査し、事実が確認されたため、今月19日に園田監督と元強化コーチに文書で戒告処分を言い渡した。全柔連の処分は(1)永久資格停止(2)一時資格停止(3)文書による戒告(4)口頭による注意−−に分かれている。

全柔連の厳重注意処分後も暴力行為が継続されたため選手達は JOC への告発に踏み切らざるを得なかった、という理解でいいんだろうか。

告発文には園田監督の退任要求が含まれていたが、全柔連は園田監督が反省していることを考慮し、交代させない方針。

えー……。こんな状態でコーチとして機能し得るの?

JOCの平真事務局長は「JOCに文書が届いたのは12月に入ってから。全柔連には、実態を調査するように指示している。JOCとしての対応はまだ、決まっていない」と話している。

JOC 側で追加処分する可能性はまだあるみたい。

関連: 柔道女子日本代表 園田隆二監督パワハラ内容 記者会見・画像

(ざまあみやがれい!, 1/30)

》

US military to massively increases cyber security personnel

(H Security, 1/28)

》

Putting Users in Control of Plugins

(Mozilla Security Blog, 1/29)

》

マーケットを転々とする Android向け不正アプリ「ANDROIDOS_EXPRESPAM.A」

(トレンドマイクロ セキュリティ blog, 1/29)。日本向けアプリ。

》

シマンテックインテリジェンスレポート: 2012 年 12 月 (シマンテック, 1/23)

》

MDK: 中国で最大のモバイルボットネット (シマンテック, 1/24)。数十万台〜100万台だそうで。

》

Trojan.Pandex - 新たなスパム活動

(シマンテック, 1/24)

》

SPF(Sender Policy Framework)を利用するトロイの木馬 (シマンテック, 1/29)

》

ランサムウェアの活動が活発化

(シマンテック, 1/28)

》

ここに注目! 「ようやく完成!? 情報収集衛星体制」

(NHK 解説委員室, 1/25)

》

Microsoft、消費者向けOffice 365を提供開始、年間99.99ドル

(日経 IT Pro, 1/30)。

ただし日本は除く。なんじゃそれ……。

》

Yahoo! JAPANで「Identity Conference 15」を開催します

(Yahoo! JAPAN Tech Blog, 1/28)。2013.02.01、東京都港区、無料。

》

グリーティングカードを装った標的型メールに注意

(エフセキュアブログ, 1/30)

》

サイバー犯罪対処能力の強化等に向けた緊急プログラム いわゆる遠隔捜査ウイルス等による犯行予告事案を受けて

(警察庁, 1/25)。概要。

Wireshark 1.8.5、1.6.13 公開。9 件の欠陥 (wnpa-sec-2013-01 〜 wnpa-sec-2013-09) が修正されている。

各種のルータでも使用されている libupnp 1.6.17 以前に複数の欠陥があり、攻略 SSDP (Simple Service Discovery Protocol) リクエストによって buffer overlow が発生、任意のコードを実行できる。

CVE-2012-5958 CVE-2012-5959 CVE-2012-5960 CVE-2012-5961 CVE-2012-5962 CVE-2012-5963 CVE-2012-5964 CVE-2012-5965

libupnp 1.6.18 で修正されている。当該機器での UPnP を無効にする、あるいは 1900/udp へのアクセスを拒否することで、この欠陥を回避できる。VU#922681 には libupnp 1.8.0 という記述があるが、これは現時点では開発版みたい。

関連:

2013.01.31 追記:

2013.02.05 追記:

関連:

2013.07.23 追記:

JVNVU#90348117、いろいろ更新されていた。

》

Slammerワームから10周年

(エフセキュアブログ, 1/25)

》

Internet Explorer MVP による IE Test Drive 技術解説 : プライバシー保護機能の強化

(Internet Explorer ブログ (日本語版), 1/21)

》

『「捜査本部」というすごい仕組み』マイナビ新書より1月25日(金)発売

(マイナビニュース, 1/22)

》

結局,行政庁等が完全に適法に警告文を放流するためには

(サイバー法ブログ, 1/29)。

P2Pファイル共有ソフトによるコンテンツ不正流通の抑止に係る実証実験の実施

(総務省, 1/25) の件。

》

Red October - Indicators of compromise

(Kaspersky, 1/21)。レッドオクトーバーの件。Red October - Indicators of compromise (Kaspersky)

》

Using Metasploit for Patch Sanity Checks

(SANS ISC, 1/22)

》

Linux/SSHDoor.A Backdoored SSH daemon that steals passwords

(ESET Threat Blog, 1/24)

》

カスペルスキー、日本語版の公式ブログを公開

(マイナビニュース, 1/28)

》

データ漏洩の84%で痕跡を発見、セキュリティにおけるログの威力を認識しよう

(日経 IT Pro, 1/24)

》

AIU保険がサイバーリスク保険発売、攻撃・不正に包括対応

(日経 IT Pro, 1/24)

》

各国でIPv6の導入が着実に進む、IPv6 Summit 2013開催

(Internet Watch, 1/29)

》

「裸スキャナー」への「裸に憲法」抗議が勝訴

(WIRED / 産経, 1/28)。おめでとうございます。

》

たのしい米韓 FTA

》

70 percent of exploit kits come from Russia: Report

(ZDNet, 1/23)。ロシアより愛をこめて。

》

ロシアで30万台以上が集団感染検出不可? Javaの脆弱性を突く「ファイルなしボット」

(techtarget, 1/24)。メモリ上にのみ存在するボット。

》

【悲報】中国の「死亡級」毒スモッグが29・30・31日に日本どっぷり包むぞ・・・

(NAVER まとめ, 1/29)、

北京市等の大気汚染について

(中国大使館, 1/14)

●不要不急の外出を避ける(PM2.5には安全とされる閾値がないとされているため、可能な限り汚染への暴露を減らすことが重要)

●外出する場合は、マスクを着用する(「N95」という規格を満たしたマスクは、PM2.5を95%以上遮断します。ネット上で「口罩N95」で検索できます。)とともに、帰宅時はうがいを励行する。

●屋内(特に寝室など、長時間過ごす部屋。屋内の汚染レベルは屋外の約半分に達することもあります。)には、空気清浄機を設置する。

N95 マスクはフィッティング具合が重要で、

フィッティングテスト等が必要となる注意。

【検証:新型インフルエンザ対策】

あなたを守るはずの「N95マスク」 本当に大丈夫か

(日経 Medical Online, 2008.03.18)

3種類のマスクを準備した結果、ほぼ99%の人が自分にフィットしたマスクを見つけることができた。ところが、6人は6種類のマスクに増やしても、そのどれもがフィットしないことが分かった。6人はすべて40歳未満の女性であった(McMahon E, Wada K, Dufresne A. Implementing fit-testing for N95 filtering face piece respirators: Practical information from a large cohort of hospital workers .in press Am J Infect Control)。

わが国においてはN95マスクの着用にあたって正しい着用方法を知り、フィットテストやユーザーシールチェックが必要であるという知識は十分に浸透してないように思う。カナダではフィットテストについてフィットテストプロバイダーのトレーナー教育が行われている。2日間にわたる講習会を受講することで、自分自身が他の人に指導ができるようになるというシステムで、効果的に知識を伝達することができる。わが国においてはまだそうした教育は行われていない。

》

原発新安全基準 規制委の委員が電力会社批判

(NHK「かぶん」ブログ, 1/26)。

発電用軽水型原子炉の新安全基準に関する検討チーム

(原子力規制委員会) の第12回の件ですかね。

》

仰天!福島県立医大を去る山下教授が栄誉ある賞を受賞(おしどりマコ)

(news-log, 1/28)

》

Gmailのアカウントハッキング

(cNotes, 1/27)

》

DARPA、1.8ギガピクセルの監視カメラを開発?高度6000mから26平方キロの範囲を撮影して15cmの物体を識別

(techcrunch, 1/29)

》

86,800 network printers open to the whole internet - is one of them yours?

(Sophos, 1/29)

》

What Google does when a government requests your data (ZDNet, 1/28)

》

EFF, others to Microsoft: Who's requesting our Skype data?

(ZDNet, 1/24)

》

イランのフォルドゥ核施設で爆発? イラン政府は否定

》

弊社iOS向け製品の販売に関する重要なお知らせ

(エヌフォー, 1/28)。

海賊版誤検出事件のエヌフォー、

1/10 付で AppStore での販売停止。再開交渉も失敗、iOS 向けダウンロード販売が不可能に。

》

橋下市長の足元「維新の会」にいる体罰セクハラ常習だった元教師幹部

(元木昌彦の深読み週刊誌, 1/25)。

中野隆司氏。

関連: 選挙:柏原市長選 中野氏、出馬へ 維新・府議を辞職 /大阪

(毎日, 1/5)

》

シリア方面

》

日本のモバイルビジネスがiOSとAndroidに本格的にシフト中(App Annie調べ)

(techcrunch, 1/29)、

シリコンバレーが徐々に(Samsungの)Androidを実感し始めている (techcrunch, 1/29)

》

TwitterのビデオアプリVineにポルノ問題

(techcrunch, 1/28)。関連:

》

インストール済みの KB2604092 (MS12-035) が再度インストール要求された

(Japan WSUS Support Team Blog, 1/24)

KB2604092 の検出条件設定には一部問題があったため、昨年の 5 月 22 日に、問題を修正した新しいリビジョンを公開致しました。

修正前の古いリビジョンをインストール承認している場合には、このような現象が発生することを確認しています。

以下の手順で確認と対処を行って下さい。

》

Symantec to axe 1,000 employees: Report

(ZDNet, 1/24)。1000人解雇ですか。

》

「2年前に製造されたRAID機器は要注意」データ復旧業者に聞く2013年のRAID機器障害予測

(gigazine, 1/24)

G:

それでは、2013年度に増えるであろう障害について教えて下さい。

西原:

1つは、ヘッドの障害は高い比率を保つと思います。特に気を付けたいのは、2011年製HDDの依頼急増です。2011年にタイの洪水がありましたよね。実はあのときに、HDDの部品供給が滞りました。しかしメーカーは市場に出荷しないといけないので、本来は検査工程ではじかれるような部品を使ったHDDが出荷されてしまい、寿命が著しく低いモデルが出ているという予測をしています。通常2年から4年ぐらいで寿命がくるんですが、そこが大幅に下がってきていて、今年、2013ぐらいにそのときに出荷されたモデルが大量に入ってくるのではないかと予測しています。この情報は、HDDを扱う業者では一般的で、あるPCメーカーさんもこれの対策を行っています。PCメーカーさんは普段PCを販売する際、通常であればHDDをHDDメーカーから買って、そのままPCに入れているのですが、去年から通常は行わないHDDの全量検査を行っています。磁気ヘッドが劣化していないか、粗悪なヘッドがないか、レーザー顕微鏡でしかわからない傷がないかなど。当社でも今年依頼が急増しても大丈夫なよう、当時製造されたHDDをドナー用として集めています。

》

CNET、親会社CBSと係争中のテレビ配信サービスAereoのレビューを禁止される

(techcrunch, 1/28)

》

研究結果:人はオンラインで即座に訂正されても虚偽情報を信じ続ける

(techcrunch, 1/25)

Exploiting printers via Jetdirect vulnerabilities

(viaForensics, 2013.01.14)

About the security content of Apple TV 5.2

(Apple, 2013.01.28)

[SEC][ANN] Rails 3.0.20, and 2.3.16 have been released!

(rubyonrails.org, 2013.01.28)、

JVNVU#90935667:

Ruby on Rails の JSON 解析処理に脆弱性

(JVN, 2013.01.29)。Rails 3.0.20、2.3.16 で修正されている。

CVE-2013-0333

関連: JVNDB-2013-001320:

Ruby on Rails における任意のコードを実行される脆弱性

(JVN, 2013.01.31)

Moodle Security Announcements

(Moodle)。2013.01.21 付で MSA-13-0001 〜 MSA-13-0010 が公開されている。

Moodle 2.4.1、2.3.4、2.2.7、2.1.10 で修正されている。

Multiple Vulnerabilities in Cisco Wireless LAN Controllers

(Cisco, 2013.01.25)。

CVE-2013-1102

CVE-2013-1103

CVE-2013-1104

JVNVU#92496224:

WebYaST にホスト一覧を改ざんされる脆弱性

(JVN, 2013.01.28)、[security-announce] SUSE-SU-2013:0053-1: important: Security update for WebYaST (OpenSUSE, 2013.01.23)。patch があるそうで。

CVE-2012-0435

JVNVU#94409047:

Foxit Advanced PDF Editor にバッファオーバーフローの脆弱性

(JVN, 2013.01.28)、Fixed a security issue where hackers can run arbitrary code by repairing a STATUS_STACK_BUFFER_OVERRUN exception.

(Foxit Software, 2013.01.14)。

Foxit Advanced PDF Editor 3.0.4.0 で修正されている。

CVE-2013-0107

JVN#91881278:

Documents Pro (旧 Files HD) におけるクロスサイトスクリプティングの脆弱性

(JVN, 2013.01.18)、

JVN#52197991:

Documents Pro (旧 Files HD) におけるディレクトリトラバーサルの脆弱性 (JVN, 2013.01.18)。更新版が用意されている。

CVE-2012-5184

CVE-2012-5185

2013.02.05 追記:

Ruby on Rails の JSON のパラメータ解析の脆弱性により任意のコードを実行される脆弱性(CVE-2013-0333)に関する検証レポート

(NTTデータ先端技術, 2013.02.01)

》

ccTLDのドメインハイジャック、今度はトルクメニスタンで発生

(セキュリティは楽しいかね? Part 2, 1/27)

》

Windows Update 処理を厳密に制御したい

(Japan WSUS Support Team Blog, 1/24)。サンプルスクリプトが紹介されている:

Searching, Downloading, and Installing Updates (MSDN)

》

Big Bank Mules Target Small Bank Businesses

(Krebs on Security, 1/28)

But the best way to avoid a cyberheist is to not have your computer systems infected in the first place. The trouble is, it's becoming increasingly difficult to tell when a system is or is not infected (for example, Niles Nursing was using Microsoft Security Essentials, which failed to detect the banking Trojan used in the attack.) That's why I advocate the use of a Live CD approach for online banking: That way, even if the underlying hard drive is infected with a remote-access, password stealing Trojan like ZeuS or Citadel, your online banking session is protected.

》

沢木耕太郎 推理ドキュメント

運命の一枚

〜"戦場"写真 最大の謎に挑む〜

(NHK スペシャル, 2/3 放送予定)。キャパの「崩れ落ちる兵士」。沢木氏自身も、キャパの伝記 (「キャパ その青春」「キャパ その戦い」「キャパ その死」) の解説でヤラセ説を唱えていたような。

(実は単行本版しか読んでないんだけど、文庫版はさらに解説が充実しているらしいことを、amazon のレビューで今知った)

》

検証 使用済み核燃料

〜1万7千トンの行方〜(仮)

(NHK スペシャル, 2/10 放送予定)

》

ロボット革命(仮)

(NHK スペシャル, 2/17 放送予定)

福島原発事故が世界のロボット開発を根底から変えた。想定外の緊急事態においては、ひとつのことしか出来ない専門型ロボットではなく、人間のように判断し様々な作業ができるヒューマノイドでなければ本当の役には立たないと、不幸にも証明されたのだった。

米国防総省では、大規模災害に対応できるヒューマノイドを開発するプロジェクトをスタートさせた。(中略) 現在世界最高のヒューマノイド・アシモを開発したホンダも、福島原発に投入すべく、アシモの技術を活かしたロボットの開発を急いでいる。

》

ミサイル防衛:ICBMから米本土を守るGMDの実験が成功

(海国防衛ジャーナル, 1/27)、

弾道ミサイルとミサイル防衛:初歩の初歩。 (海国防衛ジャーナル, 1/25)

》

中国方面

》

アルジェリア人質事件の写真訂正記事5件収録しました

(日本報道検証機構, 1/26)。例の「アルジェリア軍、戦車で対抗」な映像、実は今回の事件のものではなかったそうで。

》

時論公論 「イスラエル総選挙と中東の今後」

(NHK 解説委員室, 1/23)

ネタニヤフ首相の統一会派は、第1党の地位を守ったものの、

議席数は、改選前の42から31に減りました。

これは、ネタニヤフ首相の強硬な政策が支持されなかったと言うよりも、

より強硬な極右政党「ユダヤの家」が大きく躍進し、

その分の議席を食われたためです。

この「ユダヤの家」は、パレスチナ国家の樹立を認めず、

占領地のヨルダン川西岸地区の多くの土地をイスラエルに併合すべきだという

極めて過激な主張です。

》

Facebook、Twitterの動画共有アプリ「Vine」からのアクセスを遮断

(CNET, 1/26)、

Facebook、一部アプリに対する遮断措置について説明(CNET, 1/26)

》

PSNの情報漏洩事件について、英当局がSCE Europeに高額の制裁金

(slashdot.jp, 1/26)

》

GitHubで多くのユーザーが秘密鍵を公開状態にしていたことが判明

(slashdot.jp, 1/26)。マジで?!

》

P2Pファイル共有ソフトによるコンテンツ不正流通の抑止に係る実証実験の実施

(総務省, 1/25)、

総務省のP2P「おとりファイル」作戦は,文面を練り直さないと憲法違反であり違法行為(国家賠償請求の原因)になる可能性がある

(サイバー法ブログ, 1/27)

》

JR西日本 地震想定し駅に食料や水備蓄

(NHK, 1/28)

》

Update problems for Microsoft's free anti-virus

(H Security, 1/24)

》

Windowsネットワーク時刻同期の基礎とノウハウ(改訂版):NTP時刻同期サービスのトラブルシューティング

(@IT, 1/24)。小鮒さんによる、痒いところに手が届く解説。

》

“ローグクラウド”実装が急増 管理部門の新しい頭痛の種

(クラウド Watch, 1/28)

》

Googleに対する各国政府のユーザー情報開示要請、2012年下半期は計3万3634件

(Internet Watch, 1/24)

》

タケモトピアノの再来? 「ジョジョ」OPで赤ちゃんが泣き止むことが判明

(Internet Watch, 1/25)

》

インド 潜水艦発射の弾道ミサイル開発

(NHK, 1/28)。SLBM "K5" の発射に成功した模様。

India successfully tests submarine based ballistic missile system

(NDTV, 1/27)

》

ボーイング 787 ドリームライナー方面。

前ねた。

NTSB の 404 ページがかわいい……。

WordPress 3.5.1 公開。5 件のセキュリティ欠陥が修正されている、ということでいいのかな。

IIS 上で WordPress を動かしている場合、3.5 → 3.5.1 のアップグレードがうまくいかないことがあるそうで。こちらに対応方法が記されている。

》

オバマ大統領、2期目就任演説で同性婚推進を明言

(みやきち日記, 1/22)

》

中央アフリカ共和国における子ども兵士の報告に落胆

(国連情報誌SUNブログ対応版, 1/22)

》

制御システムインシデントの報告

(JPCERT/CC, 1/23)。専用の Web フォームを設置したそうです。

制御システムインシデントの報告 (Web フォーム) (JPCERT/CC)

》

アルジェリア・イナメナスの人質事件。

前ねた

》

Android.Exprespam に感染した恐れがあるデバイスは数千台か

(シマンテック, 1/22)

》

ウイルス感染、不正アプリ起因の被害を防ぐ対策を(IPA)

(so-net セキュリティ通信, 1/22)

》

もう一度軽減税率

(河野太郎公式ブログ ごまめの歯ぎしり, 1/20)

非課税による損税を解消するために、現在非課税になっている品目にゼロ税率課税をすることによって、その品目が「ゼロ税率という軽減税率」になることはあっても、現在、消費税が課税されている品目のうち、特定のものを軽減税率の対象にすることには反対する。

軽減税率の問題だけでなく、価格表示をどうするのか、インボイスの導入をどうするのか等、消費税引き上げの前にもっと国民的に議論すべきものがたくさんある。与党税調が決めたから、で済ませるのではなく、もっともっと議論しよう。納得して納税していただくために。

》

決議に反発 北朝鮮3回目の核実験示唆

(NHK, 1/23)

北朝鮮が先月、事実上の長距離弾道ミサイルを発射したことに対して、国連の安全保障理事会は22日、発射を非難するとともに、すでに北朝鮮に科している制裁措置の対象を、発射を主導した北朝鮮の宇宙空間技術委員会などに広げる決議を、全会一致で採択しました。

》

Oracle Audit Vault and Database Firewall 〜監査と防御の統合〜

(Security, time after time, 1/22)

》

ボーイング 787 ドリームライナー方面。

前ねた。

ボストン空港で発火したB787、電池に過剰な電圧かからず=NTSB

(ロイター, 1/21)

NTSBは20日の声明で「解析したJALの787型機のフライトレコーダーのデータは、APU用電池の電圧が設計上の32ボルトを超えていなかったことを示した」と発表した。

英メギット(MGGT.L: 株価, 企業情報, レポート)傘下のセキュラプレーン・テクノロジーズは20日、787型機に搭載されているリチウムイオン電池向けの充電装置を製造していることを認めた上で、米当局の調査に全面的に協力すると表明した。

「787」バッテリー火災の原因、1つではない可能性

(ウォール・ストリート・ジャーナル日本版, 1/21)

NTSBは調査拡大の一環として、外部要因も調査している。NTSBによると、調査チームは既に配線、回路板、その他同機から取り外したバッテリーに関連の部品を調べた。また、バッテリーに電力を供給する部品についてもテストが行われるという。NTSBによれば、安全専門家らは22日、アリゾナ州に集まり、同地にある英メギット社の子会社セキュラプレーン・テクノロジーズ社が製造したバッテリーチャージャーのテストをする。

ボーイング787、早期解決は困難か 米国で再検査へ

(CNN, 1/22)

損傷したANA787型機のバッテリー、JAXAのCTスキャンで検査 (ロイター, 1/22)

ボーイング、新型機「787」で窮地

34年ぶりの運航停止命令の衝撃

(日経ビジネス, 1/23)。FINANCIAL TIMES。

コメット、DC-10、コンコルドに続いて 34 年ぶりに、だったのですね。

「バッテリー電圧高くない値」=全日空787型機緊急着陸で−運輸安全委

(時事, 1/23)、

バッテリーの過充電、直接みられないが結論は時期尚早=運輸安全委員長

(ロイター, 1/23)

米上院委、B787のリチウム電池認可めぐり公聴会開催へ=関係筋 (ロイター, 1/23)

B787型機の緊急着陸、原因調査に仏当局も参加=運輸安全委 (ロイター, 1/23)

焦点:B787電池トラブル、FAA認可の適切性めぐり議論 (ロイター, 1/23)

B787機に何が起きているのか?

(NHK, 1/23)。明日 1/24 のクロ現は 787 ねただそうです。

VTRは、ずばりバッテリー問題を深く取材しており興味深い内容になっています。

》

ジョディ・フォスターのカミングアウトについて、今さらながら雑感

(みやきち日記, 1/21)

》

放射能汚染地図(八訂版)

(早川由紀夫の火山ブログ, 1/17)

》

気象庁、「特別警報」新設へ 重大災害で

(共同, 1/22)

実現すれば、気象災害に注意・警戒を呼び掛ける主な情報は「注意報」「警報」「特別警報」の3段階になる。

気象庁 「特別警報」の導入を検討

(NHK, 1/23)

「特別警報」の導入には法律の改正が必要で、これまでの警報にはなかった、都道府県から市町村への伝達と、市町村から住民への周知をそれぞれ義務化したいとしています。

》

公務員、駆け込み退職殺到中。

差額が大きすぎて、駆け込み退職するなという方が無理筋。

》

農水省がサイバー攻撃調査委の議事公表、「省内の対応も検証」

(日経 IT Pro, 1/23)、第1回農林水産省へのサイバー攻撃に関する調査委員会の概要について

(農林水産省, 1/22)。

調査委員会は、情報セキュリティに関わることを取り扱うこと、調査に影響が及ぶ可能性を排除する必要があること等から、会議及び配布資料は非公開とし、会議の内容について議事概要を作成の上、公表することとされました。

調査報告書は公開されるのかなあ……。

》

IPv6 Summit 2013。

2013.01.29、神奈川県横浜市、無料。申込締切は 1/25。『パネルディスカッション「IPv6とセキュリティ(仮)」』など。

Chrome 24.0.1312.56 登場。5 件のセキュリティ欠陥 (高 x 4、中 x 1) が修正されている。

》

アルジェリア・イナメナスの人質事件。

前ねた。

焦点:西アフリカが恐れる第二のアルジェリア事件、マリ情勢波及も

(ロイター, 1/20)

日本人7人の死亡確認、首謀者はカナダ国籍=アルジェリア首相 (ロイター, 1/22)。「外国人37人が死亡したことを明らかにした。5人の安否が依然確認されていない」

過激派に苦慮するカナダ政府、自国民の人質事件関与で懸念増幅 (ロイター, 1/22)

政府が7邦人の死亡を確認、アルジェリア人質事件

(AFPBB, 1/22)

焦点:アルジェリア人質拘束事件、施設内部に協力者の可能性 (ロイター, 1/21)

アルジェリア人質事件の影響 (中東の窓, 1/19)

アルジェリアのテロ事件

(中東の窓, 1/21)

アルジェリア過激派の組織名 (ワールド&インテリジェンス, 1/18)

それで、ベルモフタルはその後、昨年12月に新組織「血の署名者」を結成します。結成といっても改名のようなものですね。ちなみに、この「血の署名者」ですが、やはりいくつかのメディアが「イスラム聖戦士血盟団」「血盟団」「血判大隊」などと意訳しています。「イスラム聖戦士」との語句はないのでそれは「盛り」ですが、「血盟団」「血判大隊」などはなかなか秀逸な意訳と思います。ただ、「血盟団」は日本語では固有名詞なので、そのまま使うのは混乱のもとになるかと思います。

なので、用語的にいうと、おそらく「マグレブ・イスラム諸国のアルカイダ」隷下の「顔を隠した者部隊」(別名「ハーレド・アブー・アルアッバス部隊」)が「血の署名者」に改名したということなのでしょう。ただし、そのあたりの面倒なことには当事者たちがアバウトで、とにかくベルモフタルのグループという意識だけで、組織名の扱いなどはかなり、いい加減なのだと思います。なので、欧米のメディアでも、今暴れまくっているこの組織が「顔を隠した者部隊」なのか「ハーレド・アブー・アルアッバス部隊」なのか、はたまた「血の署名者」なのかが混乱しています。本人たちでも、わりと自由に混同して使っていますが、要するに、どれも同じものかと思います。

アルジェリア拘束:日本人、手足を縛られ…脱出の男性証言 (毎日, 1/21)

クローズアップ2013:アルジェリア人質事件 「ドル箱」保護、優先 日本、安否確認本格化(その1) (毎日, 1/21)、

クローズアップ2013:アルジェリア人質事件 「ドル箱」保護、優先 日本、安否確認本格化(その2止) (毎日, 1/21)

アルジェリア拘束:軍の強硬策…欧州、擁護へ転換 (毎日, 1/21)

アルジェリア拘束:「政府頼りない」日揮OB (毎日, 1/21)

アルジェリア拘束:脱出の日揮社員、再び現場へ

(毎日, 1/22)

アルジェリア拘束:安倍首相「事件は痛恨の極み」 (毎日, 1/22)

アルジェリア拘束:「毎日が命がけ」…60代男性が親族に (毎日, 1/22)

アルジェリア拘束:武装組織「犯行は9割成功」…仏誌報道 (毎日, 1/22)、

アルジェリア拘束:首謀者、マリに潜伏か…英紙報道 (毎日, 1/22)

関連:

》

「志賀原発北側に活断層」 専門家が調査結果

(北海道新聞, 1/17)。富来川南岸断層。

》

ばりかた・セキュ鉄合同勉強会

(セキュリティとんこつ - ばりかた勉強会)。2013.02.16、福岡県福岡市、一般 500 円 (学生・未成年無料)。

フォティーンフォティ技術研究所の中の人による Java の話など。

》

【2013/1/19】Androidのモバゲーからウィルス検出の怨嗟の声

(togetter, 1/19)。McAfee VirusScan Mobile for Android がモバゲーアプリを誤検出。Mobage(モバゲー)アプリがAndroid/GinMaster.C(Android/GinMaster.C!Gen)として検出される事象について

(マカフィー, 1/20)

》

ウイルスバスターコーポレートエディション 10.6 Service Pack 2 公開停止のお知らせ

(トレンドマイクロ, 1/22)

・対象クライアントのコンピュータのアイコンが通常とは異なるアイコンへ変更される

・対象クライアントのIPアドレスがLoopbackアドレス(127.0.0.1)に変更される

・対象クライアントのクライアントプログラムバージョンが「 0.0 」へ変更される

》

取り調べ可視化を制度化 通信傍受拡大も検討 法制審が構想案

(弁護士 落合洋司 (東京弁護士会) の 「日々是好日」, 1/21)

可視化については玉虫色の両論併記、肝心な点でも問題先送り続出で、結局、「私たちが考えても名案はありませんでした」と世間へアピールしているだけの、無意味な内容 (中略) 私が前から繰り返し指摘しているように、国会内に特別委員会でも作り、政治主導で、新たな捜査・公判モデル (中略) を徹底的に検討し (中略) 瑣末な反対論を排除して一気に断行、実現するだけの決意をもって臨まなければ、永遠に、こういった茶飲み話に毛の生えた程度の議論の繰り返しになってしまうでしょう。

》

「児童ポルノ扱いしたら訴える!」AKB48河西智美の“手ブラ写真”をめぐり、マスコミに圧力……!

(サイゾー, 1/22)

マスコミも、この問題を大きく報道。日刊スポーツは「児童ポルノ」という言葉を用い、法令違反の可能性を指摘したが、これにAKB48の運営サイドが激怒。関係者を通じて、マスコミ各社に「この問題を取り上げるのはいいが、児童ポルノという言葉は使わないように。使ったら、訴訟対象になります」とクギを刺した。

(中略)

その後、警視庁少年育成課が児童買春・ポルノ禁止法違反容疑で講談社幹部を事情聴取していたことが判明し、マスコミも「事件性アリ」と強気に出るようになったが、それがなければ今回の件もとっくに“潰されていた”だろう。AKB48の影響力は今年も健在のようだ。

ショボい……。

関連: AKB河西“手ブラ騒動”が壇蜜に飛び火 ヤングマガジンの表紙を飾る予定だった

(東スポWeb, 1/22)

本来なら「児童ポルノ禁止法」に抵触するかどうかの問題と、壇蜜が表現するエロチシズムとは全く無関係のものだ。

しかし、「講談社の置かれている現状を考えると…。問題が広がりを見せる中で、壇蜜の妖艶グラビアでとても世間を挑発することはできそうもない。河西の問題と壇蜜のグラビアがまったく別の次元であることは、世間にはなかなか伝わらない。さらに厳しい批判にさらされる可能性もあり、社内は『壇蜜のグラビアも自主規制せざるを得ない』という流れになっている」(前同)。

「世間にはなかなか伝わらない」ではなく、「AKBからの圧力により世間に伝えられない」であろ。

》

防衛省平成25年度見直し概算要求と下地島空港問題 (アシナガバチの巣作り日記, 1/14)

》

産経新聞が防衛大綱改定の概要を報じる

(アシナガバチの巣作り日記, 1/5)。グローバルホークなどの件。

グローバルホーク、なにしろデカくて高価だからなあ。

軍事研究 2012.11 p.58 によると、グローバルホーク block 30 の米軍での調達価格は 1 機あたり 2 億 1800 万ドルだそうで。価格が高すぎて、米軍ですらキャンセル・減数しているそうで。それもあって、韓国や日本への売り込み熱が高まっていたりもするのかなあ。

韓国には「block 30 x 4 機で 12 億ドル」という価格が示されたそうで:

米無人偵察機販売価格 韓国の予想購入額の倍以上に

(聯合ニュース, 2012.12.25)。まあ最初の言い値はそんなもんだろうが、

米軍調達価格よりも低い予想というのはあまりにおかしいよ。

正直、韓国にはこのクラスの機体は不要だと思うしなあ。

》

アジ研ワールド・トレンド

2012年10月号(No.205) 特集 :不安定化する「サヘル・アフリカ」

(IDE-JETRO, 2012.10)。

マリ方面 (北部の「独立」宣言に揺れるマリ共和国)、

アルジェリア方面 (マグレブのアル=カーイダとその射程−「アラブの春」とサヘルをめぐって−)

など。

》

『香港独立論』の登場?

(IDE-JETRO, 1/18)

》

Comparative review: Opera leads in browser anti-phishing protection

(ZDNet, 1/21)。av-comparatives.org の Anti-Phishing-Test で Opera が良い成績を納めたそうで。関連:

Opera と Firefox の倍近い差はどこからきているのだろう……。

》

「IPA重要インフラ情報セキュリティシンポジウム2013」開催のご案内

〜 今後の対策と戦略:制御システムとサイバー攻撃への取組みを中心に 〜

(IPA, 1/16)。2013.02.22 (金)、東京都千代田区、無料。

》

「脆弱性体験学習ツールAppGoatハンズオンセミナー」開催のご案内 (IPA, 1/17)。2013.02.06 (水)、東京都文京区、1,500円。

》

脆弱性対策情報データベースJVN iPediaの登録状況

[2012年第4四半期(10月〜12月)]

(IPA, 1/21)

忘れてた orz

-

MS13-001 - 緊急:

Windows 印刷スプーラー コンポーネントの脆弱性により、リモートでコードが実行される (2769369)

-

Windows 7、Server 2008 R2 の印刷スプーラーに欠陥があり、攻略印刷ジョブによって任意のコードを実行できる。CVE-2013-0011。Exploitability Index: 1

関連: MS13-001: Vulnerability in Print Spooler service

(Microsoft Security Research & Defense, 2013.01.08)

How other workstations could be targeted

This vulnerability could be used to trigger a double-free of memory used by the print spooler service process (running as LocalSystem) when a client uses third party software to enumerate the queued print jobs on a remote print server. Network configurations that require users to authenticate before submitting print jobs would only be at risk from an attacker who is first able to authenticate and then able to send the malformed print job to the shared printer. A clever attacker could submit a malicious print job and then pause the job, allowing the malicious job to remain in the shared print queue to be enumerated by other clients.

-

MS13-002 - 緊急:

XML Core Services の脆弱性により、リモートでコードが実行される (2756145)

-

Microsoft XML コア サービスに 2 つの欠陥。

MSXML 整数の切り捨ての脆弱性 - CVE-2013-0006

MSXML 3.0、5.0、6.0 の欠陥 (ただし MSXML 3.0、6.0 は 64bit 版 Windows にのみ影響)。XML コンテンツの解析方法に欠陥があり、攻略 XML コンテンツによって任意のコードが実行される。Exploitability Index: 1

MSXML XSLT の脆弱性 - CVE-2013-0007

MSXML 4.0、5.0、6.0 の欠陥。XML コンテンツの解析方法に欠陥があり、攻略 XML コンテンツによって任意のコードが実行される。Exploitability Index: 1

なお、MSXML 4.0 はもはや SP3 しかメンテナンスされていないのですが、SP2 までしかインストールしていない事例が散見されるようです。「MSXML 4.0 SP2 はインストールされているが MSXML 4.0 SP3 はインストールされていない」という場合は、MSXML 4.0 SP3 をインストールしてください。

-

MS13-003 - 重要:

System Center Operations Manager の脆弱性により、特権が昇格される (2748552)

-

System Center Operations Manager 2007 SP1、2007 R2 に 2 つの XSS 欠陥。

System Center 2012 にはこの欠陥はない。また、System Center Operations Manager 2007 SP1 用の更新プログラムはまだ提供されていない。

-

MS13-004 - 重要:

.NET Framework の脆弱性により、特権が昇格される (2769324)

-

.NET Framework 1.0、1.1、2.0、3.5、3.5.1、4、4.5 に 4 つの欠陥。

攻略 Web サイトや攻略 .NET アプリによって、情報が漏洩したり、任意のコードが実行されたりする。

System Drawing の情報漏えいの脆弱性 - CVE-2013-0001。

Exploitability Index: N/A

WinForms のバッファー オーバーフローの脆弱性 - CVE-2013-0002。

Exploitability Index: 1

S.DS.P のバッファー オーバーフローの脆弱性 - CVE-2013-0003。

Exploitability Index: 1

ダブル コンストラクションの脆弱性 - CVE-2013-0004。

Exploitability Index: 1

.NET Framework 3.5 SP1 にはこの欠陥はない。また .NET Framework 3.0 SP 2 については、デフォルト状態で影響を受けないが、多層防御として更新プログラムが用意されている。

-

MS13-005 - 重要:

Windows カーネルモード ドライバーの脆弱性により、特権が昇格される (2778930)

-

Windows Vista、Server 2008、7、Server 2008 R2、8、Server 2012、RT に欠陥。Windows カーネル モード ドライバー (win32k.sys) に欠陥があり、local user による権限上昇が可能。

CVE-2013-0008。

Exploitability Index: 1

-

MS13-006 - 重要:

Microsoft Windows の脆弱性により、セキュリティ機能のバイパスが起こる (2785220)

-

Windows Vista、Server 2008、7、Server 2008 R2、8、Server 2012、RT に欠陥。SSL/TLS セッションのバージョンネゴシエーション処理に欠陥があり、

SSLv3 または TSL を SSLv2 にダウングレードさせることが可能。

CVE-2013-0013。

Exploitability Index: N/A

-

MS13-007 - 重要:

Open Data プロトコルの脆弱性により、サービス拒否が起こる (2769327)

-

.NET Framework 3.5、3.5 SP1、3.5.1、4 および Management OData IIS 拡張機能に欠陥。Open Data (OData) プロトコルの仕様に欠陥があり、remote から攻略 HTTP リクエストを使って DoS 攻撃を実施できる。

CVE-2013-0005。Exploitability Index: 3

-

MS13-008 - 緊急:

Internet Explorer 用のセキュリティ更新プログラム (2799329)

-

関連:

》

【大阪】 「駅はどこですか」と女子中学生が男から声をかけられる事案が発生

(痛いニュース, 1/21)。

中学3年女子、道に迷った作業着のおっちゃんを不審者扱い。at 寝屋川市、深夜 0 時。

スーツコスプレしていれば大丈夫なんですかね。

》

PHP 5.4.11 and PHP 5.3.21 released!

(php.net, 1/17)

》

Virut ボットネット

》

スマホや指輪でログイン、Googleが新たな認証技術を開発中---米メディアの報道

(日経 IT Pro, 1/21)

》

仕分け 試されるチェック機能 廃止・見直し 続々復活へ

(東京, 1/21)。だって自民党だもの。

》

防衛相「信号弾で警告」 発言の事実なし

(日本報道検証機構, 1/18)。防衛相「領空侵犯、信号弾で警告」 中国メディア質問に (朝日, 1/15) (現在はタイトルが変更されています)

について。

朝日の記事は、見出しにカギ括弧をつけていることから、小野寺大臣が中国側の領空侵犯事案に対し信号弾で警告射撃をする方針を明言したと誤解されるおそれがあります。

で、中国メディアが朝日記事に見事に釣られて (釣られたフリをして?)

反応しましたよと。

教科書問題を思い出したよ……。

関連:

大臣答弁

警告射撃については、やるともやらないとも言ってないわけですね。

小野寺防衛相:領空侵犯 警告射撃の可能性に言及

(毎日, 1/15)。これはマシな方の記事だと思うけど、「可能性に言及」というよりは「可能性を否定せず」だと思う。

》

クラウドが兵器に利用される? サイバー戦争の時代

(クラウド Watch, 1/21)

》

セキュリティ攻撃阻止のためにWebブラウザでJavaを無効化する

(@IT, 1/20)

Oracleが提供している次のヘルプ・ページによれば、Internet Explorer(IE)でJavaを完全に無効化するには、前述のJavaコントロール・パネルでの設定変更しか方法がないとのことだ(つまりIE単独で完全無効化はできない)。

WebブラウザでJavaを無効にするにはどうすればよいですか。(Oracle java.com)

一方、マイクロソフトは次のサポート技術情報で、IEでJavaプラグインを無効化する方法を紹介している。

How to disable the Java web plug-in in Internet Explorer[英語](マイクロソフト サポート技術情報)

しかし、筆者が試した限りでは、(最新のJava 7ではなく)Java 6以前のランタイムがインストールされている環境では、たとえ上記ページに従って設定をしてもIEでJavaアプレットが起動されてしまうことがあった*1。そのため、IEの場合は、単体でJavaを無効化することはあきらめて、前述のJavaコントロール・パネルによる無効化を行う方がよいだろう。

2013.06.12 追記:

How to disable the Java web plug-in in Internet Explorer (Microsoft KB 2751647)

が改訂されました。Fix it 化された上、旧バージョンの Java にも対応されているそうです。

関連: Java: A Fix it for when you cannot let go

(Microsoft Security Research & Defense, 5/29)

》

Firefox 18.0.1 リリースノート

(mozilla.jp, 1/18)。セキュリティ修正はないようです。iida さん情報ありがとうございます。

》

大手通信事業者がサイバー攻撃対策訓練

(NHK, 1/19)。テレコム・アイザック推進会議

》

「WCIT-12の結果について」を総務省が公開

(Geek なぺーじ, 1/19)

》

Tポイントカードを持っていないことを知らせる「Tポイントお断りマーク」

(gigazine, 1/21)

》

世界標準が通用しないアメリカのお金と単位の使い方

(gigazine, 1/20)

かつては日本では100円紙幣が発行されていましたが、現代の100円硬貨が紙幣化され、最高額の硬貨が25円になった生活を想像してください。機械で切符やジュースを買ったりするのは、非常に煩わしくなるでしょう。

》

帰宅困難者対策ポータルサイト

(東京都)。東京都帰宅困難者対策ハンドブック

(東京都, 1/18) が公開されてます。

》

遠隔操作ウイルス事件での冤罪・誤認逮捕を警察自身が問題点検証した報告書

(高木浩光@自宅の日記, 1/19)。許諾を得た上での転載。

》

米議員、モバイル・アプリが収集したデータを削除させる法案を提出

「モバイル・ユーザーにはデータを削除してもらう権利がある」と主張

(ComputerWorld.jp, 1/18)

》

ホワイトリストを“活用”する新フィッシング・サイトの手口とは

攻撃規模を小さくおさえ、正規ドメインに隠れてセキュリティ企業の監視網を突破

(ComputerWorld.jp, 1/18)

》

レッド・オクトーバーを追え!。

前ねた。

》

German Federal Criminal Police acquires interim government trojan from Gamma

(H Security, 1/17)

》

The Shylock banking trojan now travels by Skype

(H Security, 1/18)、

Skype経由で拡散するワームを新たに確認〜トレンドマイクロが注意喚起

(so-net セキュリティ通信, 1/25)

》

Java ゼロデイ脆弱性への修正プログラムに偽装した不正プログラムを確認

(トレンドマイクロ セキュリティ blog, 1/18)

》

円安の影響で続々値上げ、アキバ店員が教える“買い”のタイミング

(日経トレンディネット / Yahoo, 1/21)。メモリは円安分以上に高騰しているそうで。

》

記者の目:クウェートで事故の同僚に付き添って=小倉孝保

(毎日, 1/18)

》

AKB河西さん不適切写真、掲載のヤンマガ回収 講談社

(奥村徹弁護士の見解, 1/21)

児童ポルノ・児童買春法を形式的に適用すると、回収もできないというお話しです。この辺の不合理さも何とかして欲しいですね

出版社からすれば、回収すれば被害回復につながって、情状が稼げる訳ですが、購入者からすれば、出版社に返すのも、形式的には1項提供罪(特定少数)になりますね。

奈良県では、すでに単純所持処罰、京都府では、有償取得処罰・単純所持禁止があって、それらはすでに既遂になっているので、さらに罪が増えてしまいます。

児童ポルノに関係する行為は、製造・運搬・所持とか細かく・重く禁止されていて除外事由がないので、返品なら処罰されないとも言いがたいところです。実務でも、製造罪の共犯同士での画像のやりとりが提供罪で処罰された例もあります。

そういうのは警察から「刑事免責する」と言ってあげないと、動かせないですよ。

うぉぅ……そういう法律なんだ……。

》

東日本大震災:遺族と、捜索者と、記者

(togetter, 1/21)。海上自衛隊のシーマンシップ。

》

「入試中止しなければ予算執行せず」 橋下市長が対抗措置表明

(産経, 1/18)。橋下市長のいじめ体質、あいかわらずだなあ。

関連:

「受験生は生きているだけで丸儲け」と橋下市長、入試直前に配慮欠ける発言?

(産経, 1/18)。事の重大さがわかっていないのは橋下市長もだろう。

「私が死ねば救われる?」 入試中止抗議の“自殺予告” 市教委、丸1日放置

(産経, 1/21)

市教委によると、18日午後4時すぎ、市のコールセンターに同校在校生を名乗る若い女性から、入試中止などをめぐる橋下市長の発言の真意を確認する電話があった。女性は「『生きていたらチャンスはある』と言っていたがどういう意味か」と憤った様子で問いかけ、泣きながら「私が死ねば在校生はみんな救われるんでしょうか」と尋ねたという。

このように在校生を追い込んでいるわけで。

コールセンターが受け付けた相談や苦情などは通常、まとめて市側に報告されるが、コールセンター側は電話の内容に緊急性があるとして18日午後9時50分ごろに市教委に電話とメールで連絡した。

時差が気になるが、16 時ごろから 21 時ごろまで延々と話していたんだろうか?

しかし、電話を受けた職員はこれを放置し、翌19日午後5時すぎに別の職員がメールに気付いて安否確認を同校に指示。女子生徒計360人全員の安全が確認できたのは午後11時前だった。電話を放置した職員は「上司に報告してすぐに対応しなければいけないという認識がなかった」と話しているという。

こういう状況なのに、事務局の緊張感のなさ……。

桜宮高問題巡る橋下市長の発言過熱…批判の声も

(読売, 1/20)

入試が2月下旬に差し迫った時期だけに、市議会からは「市長の発言が事態を混乱させている」と批判が相次ぎ、「教員を入れ替えろと言うなら、まずは体罰を容認してきた自分が責任を取るべきではないのか」との声も上がる。

私もそう思う。

橋下VS大阪市教委 過激な要求次々 教育介入の口実?

(東京, 1/18)

社説:桜宮高校の体罰 入試中止要請は筋違い

(毎日, 1/20)

》

ACCS、公式サイト内に「著作権Q&Aコーナー」をオープン

(so-net セキュリティ通信, 1/18)

》

ボーイング 787 ドリームライナー方面

》

GREE の課金トラブル、対象者は 733 人どころじゃなかった。

前ねた

「未成年の利用金額制限設定時に発生した障害」に関する追加のご報告とお詫び

(GREE, 1/18)

2013年1月7日(※1)以降、障害の影響範囲の精査を続ける中で、新たに、決済手段として、「GREE」の月額コース(※2)および楽天Edyをご利用の未成年のお客様も対象となることが明らかになりました。また、他社決済システムとの接続における仕様上の不具合を原因とする未成年のお客様の超過課金が発生していたことも判明しました。

4 か月間情報開示せず放置した挙句、開示後精査したら判明したと。

対象者は 733 → 5,544 人、金額は 28,114,470 → 49,370,170 円。

SNS「GREE」の未成年利用者への過剰請求、影響が拡大

(ケータイ Watch, 1/18)

……しかも、それだけでは済まない可能性。

》

絶対に入れちゃダメ!76万人個人情報流出の「全国電話帳アプリ」が「全国共有電話帳アプリ」として復活

(NAVER まとめ, 1/20)。うへえ。

関連: 全国共有電話帳事件鳥取ループ第一回尋問 (togetter, 1/20)

》

集団セクハラ:警官2人を逮捕…神奈川県警、強要容疑など

(毎日, 1/19)。

昨年 7 月に明らかとなった、神奈川県警大和署の集団セクハラ事件の件。

県警監察官室は4人の懲戒処分を検討中で、森容疑者は退職の意思を示している。

えっ! まだこの件での処分ってしてなかったの?!

関連: 警官セクハラ、立件見送りを一転した県警の理由

(読売, 1/19)

この問題を読売新聞が報道したのは昨年7月27日。県警の名和振平警務部長(当時)は当初、「捜査部門と検討したが、立件できないと判断した」と説明した。しかし、県警本部や大和署にこの日だけで約300件の抗議電話が殺到し、同日夜の記者会見では「(立件見送りは)最終的な判断ではなかった。立件の可否を含めて厳正に判断する」と方針転換。その上で「長年、警察は男性ばかりの組織で女性を対等のパートナーとみる意識が低かった」との認識を示した。

抗議されないとわからない、非常識な人達。

》

Twitter の認証済みアカウントのなりすまし方法、そして本物か偽者かを見分ける方法とは

(Sophos, 1/18)

では、偽の認証済み Twitter アカウントと本物のアカウントを見分けるにはどうすればよいのでしょうか?

マウスのアイコンを Twitter の認証バッチの上に移動するだけで確認できます。本当に認証されているアカウントであれば、Twitter のチームによってアカウントが検証されていることを確認するポップアップが表示されます。

》

ボーイング 787 ドリームライナー方面

》

Microsoft Security Essentialsがテストで認定を得られなかった件について自社検証の結果を発表

(gigazine, 1/18)。2012年11月時点の最強アンチウイルスソフトはどれなのかが判明 (gigazine, 2012.11.30) において、Microsoft Security Essentials

だけ AV-TEST CERTIFIED をもらえなかった件。

》

政権引き継ぎ委でハッキング騒動 (朝鮮日報, 1/18)

韓国の大統領職引き継ぎ委員会が17日午前「引き継ぎ委の記者室が北朝鮮側から不正アクセスを受けた痕跡が見つかった」と語ったものの、午後になって「伝達の過程で内容が誤って伝えられた」と訂正するハプニングが起きた。このため、複数のメディアが「北朝鮮が引き継ぎ委に不正アクセスを試みた」という緊急報道を行い、後に訂正するという騒動となった。

》

中央日報クラッキング事件は北朝鮮の犯行

(朝鮮日報, 1/17)

警察によると、北朝鮮のクラッカーは昨年6月7日、中央日報のニュースサイト管理者のパソコンをクラッキングし、9日にスパイウエアを仕掛けて、新聞製作システムのデータを削除した。このため、中央日報のニュースサイトは正常なアクセスが不可能になり、画面には口をふさいで笑ったような表情を見せる白いネコの写真と共に「イズ・ワンによってハッキングされた(Hacked by IsOne)という文章が表示された。また、この日の新聞の発行にも支障を来す事態となった。

関連:

》

北朝鮮、核実験を準備中?

》

Facebookのグラフ検索は、プライバシーを利己的に感じさせる

(techcrunch, 1/17)

》

ドメイン名の永代供養

(Geek なぺーじ, 1/18)

》

インドのどこで婦女暴行事件が起きているか地方別にまとめた「レイプ地図」

(gigazine, 1/11)

》

「黒子のバスケ」に続いて「東方Project」イベントにも脅迫状が届いて中止に

(gigazine, 1/15)。テロリストの勝利が続く。

脅迫状の内容が不明なのですが、この東方神居祭は北海道のイベントであるにもかかわらず、「東京の警視庁に2月24日札幌テイセンホールで開催される東方神居祭の中止を要求する内容の脅迫文が届いている」ことから考えても、「黒子のバスケ」同人イベントを次々と開催中止に追い込んでいる脅迫犯をまねている模倣犯である可能性が高く、会場に送るだけであればイベント主催者と会場運営者が協力して覚悟すればイベントを開催できる可能性も高いのに対し、最初から警察に送付することで中止に追い込む確率を高めるという手法が特徴となっています。

》

GPSナビの誘導ミスでわずか60kmのドライブの予定が1450kmの大旅行に

(gigazine, 1/15)

》

世界の経済大国のうち最も空気が汚染されている都市ワースト17

(gigazine, 1/18)

》

「南方週末」事件。

前ねた。

》

Aaron Swartz の死とサイバー司法の将来への設問 #RIPAaron

(エフセキュアブログ, 1/18)

》

AKB48 河西智美写真集「とものこと、好き?」旧表紙が 2 号ポルノに該当する疑いの件。

前ねた。

警視庁が講談社幹部聴取 AKB河西さん不適切写真、児童ポルノ禁止法に抵触か

(産経, 1/18)

問題の写真は、講談社が2月4日に発売を予定していた河西さんの写真集の表紙と、1月12日発売の漫画誌「週刊ヤングマガジン」上の写真集の発売告知用に使われる予定で、10日付のスポーツ紙やインターネット上にも掲載された。

捜査関係者によると、同課は掲載された写真を確認した上で、「写真が本物なら、同法で禁止された乳首を児童に触らせる行為にあたる」と判断。翌11日に編集幹部から写真撮影の経緯などについて事情を聴いた。編集幹部は「不適切な表現があった」として、ヤングマガジンの発売を延期すると話したという。

これだけ読むと、警視庁が来たから販売延期にしたと思われそうだ。

「ヤングマガジン」第7号と「河西智美写真集」について

(講談社, 1/17)。これによると、販売延期を決定したのは 1/10 (警視庁が来る前) だそうで。

AKB河西さん写真集:警視庁が講談社聴取 不適切表現で

(毎日, 1/18)。この記事によると、警視庁の聴取を受けたのは「コンプライアンス担当社員2人」。

》

アルジェリア・イナメナスの人質事件、アルジェリア政府が軍事作戦を強行し人質多数が死亡か。

状況がよくわからないが、アルジェリア軍による攻撃が行われた事と、人質に死者が出ていることは確かみたい。

人質35人と犯行グループ15人死亡 現地報道

(産経, 1/18 01:18)

菅義偉(すがよしひで)官房長官は17日夜、記者会見し、アルジェリア軍が17日、人質救出のため攻撃を開始したことを同国駐在の英国大使からの情報として明らかにした。現地からの報道によると、攻撃により人質多数が死亡したとの情報があり、中東の衛星テレビ局アルジャジーラは、外国人の人質35人と犯行グループの15人が殺害されたと報じた。

「テロに屈しない」非情の論理

(産経, 1/18 06:58)

外国人拘束事件でアルジェリア政府は17日、ヘリコプターでの攻撃を含む軍事作戦に踏み切った。多数の人質がいるなかで躊躇(ちゅうちょ)なく非情な手段に出た背景に、同国では1990年代以降、イスラム過激派との戦いが繰り広げられてきたという事情がある。政府が人質の命を最優先にする弱腰の姿勢をみせれば、国内過激派を勢いづけることになりかねないとの判断があったとみられる。

これは憶測だなあ。

邦人2人死亡か 鎮圧作戦「終了」 情報なお錯綜 (産経, 1/18 10:22)

ロイター通信は17日、アルジェリア当局筋の話として、同国軍による武装勢力の鎮圧作戦で日本人2人を含む人質30人が殺害されたと報じた。武装勢力側は少なくとも11人が死亡したという。国営アルジェリア通信は、同作戦が17日夜に終了したと報道、サイード情報相は犯行グループは「無力化された」と語った。

「人質を乗せた車両は爆撃された」 現場逃れた男性が証言 拙速な作戦で多数の犠牲者?

(産経, 1/18 11:19)

「彼ら(犯行グループ)は5台の小型四輪駆動車に人質を積んで施設を出た。まさにそのとき、アルジェリア軍に行く手を遮られた。5台のうち4台が爆撃されて車は大破した」

男性の乗った車両も損壊して停止。爆撃された他の4台については「乗っていた全員が恐らく死亡したと思われる」と語った。

アルジェリア拘束:日本人14人安否不明 3人生存確認

(毎日, 1/18)

アルジェリア拘束:関係国、不満噴出 救出に事前通告なく

(毎日, 1/18)

アルジェリア軍の人質救出のため武力攻撃 各国に驚きと怒り

(ウォール・ストリート・ジャーナル日本版, 1/18)

Algerian TV broadcasts footage of tanks outside BP-run gas field - video

(Guardian, 1/17)。アルジェリア軍、戦車で対抗!!!

人質奪還作戦なんてレベルじゃない。

2013.01.28 追記:

これ、誤報だったようで: アルジェリア人質事件の写真訂正記事5件収録しました

(日本報道検証機構, 1/26)

Algeria hostage siege comes to deadly end

(aljazeera, 1/18)

Hostages missing after Algeria raid on In Amenas plant

(BBC, 1/18)

Algeria ends desert siege, but dozens killed

(reuters, 1/18)

関連:

》

レッドハット、Red Hat Enterprise Linux 5.9を提供開始

(ComputerWorld.jp, 1/16)。CentOS 5 の人は、The Continuous Release ( CR ) Repository

が出ているのでそちらをどうぞ。

……CentOS 5.9 も出てました: [CentOS-announce] Release for CentOS-5.9 i386 and x86_64 (centos.org, 1/17)。匿名希望さん情報ありがとうございます。

》

アルジェリアのイナメナスにある BP の天然ガス採掘施設を「イスラム聖戦士血盟団」が襲撃、日本人を含む 41 人が人質に

》

窪田順生の時事日想:桜宮高校バスケ部キャプテンの自殺の原因は「体罰」ではない

(Business Media 誠, 1/15)。「見せしめ」「公開処刑」だ、という指摘。

》

アングル:対円でのウォン騰勢続く、積極介入は困難との見方多い

(ロイター, 1/17)。おめでとうございます。

》

東南アジア歴訪で分かった 安倍首相 健康不安再燃

(日刊ゲンダイ, 1/17)

政界関係者が「やっぱり体調は良くないのだろう」と一斉に感じたのは、はたから見ていても、調子が悪そうだからだ。

(中略)

「懸念されているのは、首相の顔がむくんで見えることです。アサコールは副作用としてむくみを起こすことがある。重い副作用は、心筋炎、心膜炎、腎不全……。持病の悪化を怖がって必要以上に服用しているのではないか。心配です」(自民党事情通)

》

自分の仕事を無断で中国に“アウトソーシング”していた従業員──Verizonが事例として紹介

(ITmedia, 1/17)

》

中国の大気汚染

その汚染は、日本や韓国へ:

》

手抜き除染と石原伸晃環境相

手抜き除染、夏から苦情殺到 環境省、対応おざなり

(朝日, 1/5)

「先行除染も手抜き」 福島第一原発周辺の作業員証言 (朝日, 1/7)

手抜き除染「徹底的な原因究明を」 根本復興相 (朝日, 1/8)

手抜き除染、国も確認 再発防止へ適正化本部 (朝日, 1/9)

「手抜き除染、自覚さえ希薄」 作業員から告白メール (朝日, 1/9)

手抜き除染、反応鈍い環境省 「聞いてない」解明及び腰 (朝日, 1/10)

環境省、手抜き除染情報を放置 ゼネコン業者の聴取せず (朝日, 1/10)

沈黙続ける石原環境相 手抜き除染発覚の日、登庁せず

(朝日, 1/11)

手抜き除染発覚日の行動、詳細な説明拒む 石原環境相

(朝日, 1/15)

環境省、手抜き除染を独自調査へ 新たな情報30件

(朝日, 1/15)

手抜き除染、言い逃れ ゼネコン報告書を検証

(朝日, 1/17)

追及する記者を指名しない石原環境相の会見

(田中龍作ジャーナル, 1/16)

》

笹子トンネル上り線内部、天井板撤去作業を公開 中央道

(朝日, 1/15)。通行再開予定は2月下旬だそうです。

》

米兵、自殺が戦死者上回る 昨年過去最悪に

(共同, 1/16)。昔は病死の方が戦死より多かったのですが、今では自殺ですか。

》

au年末年始 通信障害 通常の7倍のデータ量集中

(東京, 1/17)、年末年始に繋がらない、auが障害発生の状況を説明

(ケータイ Watch, 1/16)

》

農水省がサイバー攻撃調査の初会合、「全通信記録を徹底検証」

(日経 IT Pro, 1/17)

》

787 に運行停止命令 (US FAA、国土交通省)

》

ボーイング 787 ドリームライナーのバッテリーは GS ユアサ製

米ボーイングの次世代主力旅客機「787」向け

リチウムイオン電池システムを受注

(GS ユアサ, 2005.06.23)。メンテナンスフリーを謳っていたのですが……。

ボーイングに直接納入しているのではなく、フランスのタレス社に納入しているのですね。

関連 (Benjamin さん情報ありがとうございます)

Thales technologies onboard the B787

(Thales, 2010.01.27)

Innovation and Electrical Power Conversion

Boeing has selected leading electrical power conversion technology from Thales to efficiently power the vast array of consumer systems onboard the B787 with the least environmental impact. These systems, both conventional and new, include Thales IFE, as well as electrical environmental control systems and the electrical brake system.

Thales’s lightweight system offers a reliable, innovative and optimised solution for power distribution at a range of voltage levels to meet the B787’s significant electrical demand and related need for AC/DC power conversions.

Thales’s power conversion system has achieved a very high power density benchmark, further contributing to reductions in both weight and volume onboard the B787. Lightweight electrical circuits now replace some hydraulic circuits, meaning a greater range of systems are now powered by electricity. For instance, the B787 features electrical brakes. The newgeneration power conversion system includes an innovative transformer and rectifier solution that supports the B787 high-voltage DC network.

Boeing chose Thales’s lithium-ion battery technology, which provides higher reliability and improved maintenance compared to traditional solutions, for the B787 low-voltage DC emergency back-up subsystem. This is a first in civil aviation, with Thales as prime contractor in association with Securaplane of the United States and GS Yuasa of Japan.

Thales’s role in developing innovative power conversion solutions for the B787 has placed it among the few worldwide leaders meeting complex demands for Air Transport conversion applications. This achievement is a strong endorsement of the functionality and value of Thales solutions and the company’s ability to develop innovative new technologies and cooperate successfully at the international level.

これまでのところ、Thales のコメントがぜんぜん聞こえてこないような……。

NTSB Provides Second Investigative Update on Boeing 787 Battery Fire in Boston

(NTSB, 1/14)。ボストンで焼けた方。大きい写真あります。

LVP65-8 だと思うんだけど、

The dimensions of the battery are 19x13.2x10.2 inches and it weighs approximately 63 pounds (new).

482 x 335 x 259 mm、28.6kg?

LVP65-8 (H x W x L = 215 x 280 x 335) とひとまわり大きさが違う。

重量 (28.5kg) は同じなんだけど。

今度は飛行中に発煙、Boeing787のトラブル続発で運輸安全委が調査へ

(日経 Tech On, 1/16)

787型機では、同月7日にボストン・ローガン空港でも同様の事象があったばかり。到着して駐機していた成田発ボストン行き日本航空(JAL)8便の機体後方にある電気室の補助動力用電池ラックで発煙と熱損傷が確認されたものである。全日空692便の発煙は機体前方の主電気室のバッテリからとみられるが、いずれもジーエス・ユアサ コーポレーション製の同型の電池セルを採用しているという。

高松に調査の社員派遣へ バッテリーのGSユアサ

(スポニチ, 1/16)

バッテリーに変色や液漏れ 緊急着陸のB787

(日経, 1/16)

全日空は機体前方にある電気室のメーンバッテリーが黒く変色し、電解液が漏れているのを確認した。

787、バッテリーの異常過熱が原因か…安全委

(読売, 1/17)

同委の航空事故調査官が16日夜に機体を調べたところ、容器は内部から漏れたとみられる電解液が付着して黒く変色し、電解液は機体の床にも落ちていた。

バッテリーを製造したGSユアサ(京都市)によると、同電池の電解液には石油系の溶剤が使われ、過充電や過放電によってバッテリーが過熱されると電解液が沸騰し、液漏れする可能性があるという。

保護機能がうまく動いてない?

B787機:バッテリー容器が変形 安全委調査

(毎日, 1/17)。「異常を疑われているメーンバッテリーの金属製容器上部が変形し膨れ上がっていた」。現場写真公開してほしいなあ。

メーンバッテリー取り外し 安全委、過熱の原因解析へ

(産経, 1/17)。焦げたバッテリーの写真。LVP65-8 か?

ANAのJA804A、TBSの記者が機内に搭乗 脱出の様子【動画】

(FlyTeam, 1/16)

バッテリーそのものに問題があるのか、配線など別の問題なのかはまだ不明。

Oracle 四半期定期更新。

次回は 2013.04.16。

Zero-Day Java Exploit Debuts in Crimeware

Javaのゼロデイ脆弱性の最新修正プログラムに問題発覚

(トレンドマイクロ セキュリティ blog, 2013.01.17)

トレンドマイクロが行った解析の結果、「CVE-2013-0422」に対する修正プログラムが、完全な修正ではないことを確認しました。この脆弱性には 2つの問題点が存在します。1つは、com.sun.jmx.mbeanserver.MBeanInstantiatorクラスの findClassメソッドに存在し、もう1つは、java.lang.invoke.MethodHandleクラスの invokeWithArgumentsメソッドに存在します。Oracle が今月14日に公開した緊急修正プログラムにより、後者は修正されていますが、findClassメソッドの脆弱性は、制限付きクラスの参照を取得するために依然として利用される可能性があります。要約すると、findClassメソッドの問題は、他の新たな脆弱性に利用される恐れがある不具合が残されたままとなっています。

》

「実戦に備えよ」 中国軍総参謀部が指示

(TBS, 1/15)。関連:

》

Botnets Are Everywhere - See How They Spread in the Trend Micro Global Botnet Map

(trendmicro blog, 1/14)、

Global Botnet Map

(trendmicro)

》

核燃サイクル「アジア再処理構想」 根拠不明

(日本報道検証機構, 1/11)。東京新聞。

》

宮城・栗原米規制値超え 「回収要請」の事実なし

(日本報道検証機構, 1/15)。読売。

》

全米ライフル協会が4歳児以上のためのシューティングゲームを発表 - 狙撃銃のアプリ内購入あり

(techcrunch, 11/15)

》

デジタル活動家アーロン・シュワルツ、26歳で死去

(techcrunch, 1/15)、

アーロン・シュワルツは119日前に助けを求めていた (techcrunch, 1/15)

関連:

》

シリア情勢(人権侵害)

(中東の窓, 1/15)。「シリアの人道法違反問題を国際刑事裁判所ICCに付託するように安保理に求めるスイス等の要請」「Human Rights Watch による、新型クラスター爆弾に関する非難」「シリアにおける女性の強姦」。

関連:

》

ICS-CERT reports virus infections at US power utilities

(H Security, 1/14)

In both cases, industrial control systems were infected via USB flash drives.

あいかわらずですね……

関連: 発電所がUSBメモリでマルウェアに感染する事態も——米セキュリティ機関が報告

(ITmedia, 1/17)

》

日航の787、整備中に同一機体が再び燃料漏れ 火災やけが人なし

(aviationwire, 1/13)。JAL JA824J、またも燃料漏れ。

JALによると、左主翼端の内側にある燃料放出ノズルから燃料が約100リットル漏れた。計器上は燃料タンクからノズルにつながるバルブが閉じていると表示されていたが、実際にはバルブが開いていたため漏れたという。現段階で作業ミスは見つかっておらず、機体の初期不良である可能性もあるとみて、調査を継続している。

》

フランス、マリ政府の要請により軍事介入を開始

仏軍、マリで空爆 暫定政府、全土に非常事態宣言

(産経, 1/12)

非常事態のマリで仏軍攻撃 イスラム過激派に対抗

(産経, 1/13)

仏、マリに3日連続空爆 周辺国も派兵へ

(産経, 1/14)

仏の軍事介入 イスラム過激派が反発 (NHK, 1/13)

マリ 軍事介入の仏軍が攻撃拡大へ (NHK, 1/14)

NATO 仏軍のマリ介入を歓迎 (NHK, 1/15)

マリで仏軍空爆拡大 戦闘激化 (NHK, 1/15)

マリ 米も仏軍の後方支援へ

(NHK, 1/15)

マリのイスラム武装勢力、仏軍の空爆後に南進

(ウォール・ストリート・ジャーナル日本版, 1/15)

マリ中部の都市を武装勢力が制圧 各国が対応を協議

(CNN, 1/15)

マリ軍事介入の仏を支援、英政府が輸送機派遣

(読売, 1/14)

マリ武装勢力、予想以上の強さ…仏が誤算認める (読売, 1/14)

仏のマリ空爆、イスラム過激派が「報復」宣言 (読売, 1/14)

[FT]不可避だった仏軍のマリ軍事介入(社説)

(フィナンシャル・タイムズ / 日経, 1/15)

米・EU、マリ介入へ 仏軍支援、アルカイダ系組織懸念

(朝日, 1/15)

》

『人物叢書 織田信長』 (吉川弘文館)

》

レッド・オクトーバーを追え! (潜水艦じゃない)

-

Zero-Day Java Exploit Debuts in Crimeware

-

関連:

JavaとIEのパッチ+プロンプト

(エフセキュアブログ, 2013.01.15)

Confirmed: Java only fixed one of the two bugs.

(Immunity Products, 2013.01.14)

After further analysis of the Oracle Java patch (Java 7 update 11), Immunity was able to identify that only one of the two bugs were fixed, making Java still vulnerable to one of the bugs used in the exploit found in the wild.

2 つあるバグのうち 1 つしか直っておらず、世に出回っている攻略プログラムで使われているバグの 1 つは依然として脆弱。

The patch did stop the exploit, fixing one of its components. But an attacker with enough knowledge of the Java code base and the help of another zero day bug to replace the one fixed can easily continue compromising users. (Assuming they now use a signed Java applet - one of the other changes introduced in this patch.)

patch は確かに攻略プログラムを止める、コンポーネントの 1 つを修正することで。しかし Java コードベースについて十分な知識のある攻撃者が、別の 0-day バグと組み合わせて修正された個所を置き換えれば、

容易にユーザー攻略を続けられる。(Java 7 Update 11 ではデフォルトセキュリティレベルが「高」になったため、署名された Java アプレットが必要となるだろうが)

Attackers Target Internet Explorer Zero-Day Flaw

-

》

Oracle announces 86 fixes including 18 for MySQL

(H Security, 1/13)

》

日本海で広域調査へ メタンハイドレート開発

(産経, 1/10)

》

比 日本に巡視船供与を要請

(NHK, 1/11)

フィリピン政府によりますと、要請したのは、フィリピンの周辺海域でパトロールや救難活動に当たる全長40メートルの巡視船10隻で、総額はおよそ180億円になるということです。

この件のつづきかと: フィリピンが日本から巡視船を10隻、先進国から新戦闘機導入検討か

(アシナガバチの巣作り日記, 2012.05.20)

》

尖閣方面

》

影響力の争奪戦としての『りんご日報』買収劇

(IDE-JETRO, 1/4)。台湾方面。

以上でみたように台湾のマスメディアは、他の事業を本業とする特定の企業グループの補完的資産として、またそのオーナー家族らの影響力の源泉として、戦略的に売買される資産となっている。新聞やテレビといった報道・言論機関が民主主義社会を支える重要な制度であることを考えれば、これは憂慮される事態である。

》

時論公論 「どうするインフラ老朽化」

(NHK 解説委員室, 1/7)

》

兵庫県警警部補ら4人逮捕 覚せい剤捜査調書捏造疑い

(神戸新聞, 1/13)。関連:

県警警部補ら4人逮捕 捜査情報も漏えいか 調書捏造容疑

(神戸新聞, 1/14)

兵庫の調書偽造警官、捜査車両情報を漏えいか

見返りに飲食接待?

(読売, 1/14)

兵庫県警、暴力団担当刑事を性風俗接待などで処分へ

(共謀罪反対 THE INCIDENTS (Alternative Version), 2012.07.09)

性風俗接待刑事が感極まって業者と抱擁

(共謀罪反対 THE INCIDENTS (Alternative Version), 2012.07.12)

兵庫県警暴力団担当刑事、家宅捜索令状請求のために虚偽の調書を作成

(共謀罪反対 THE INCIDENTS (Alternative Version), 2012.07.15)

兵庫県警がスキャンダル封じで告発者らを脅迫

(共謀罪反対 THE INCIDENTS (Alternative Version), 2012.07.28)

兵庫県警が接待側の業者を別件逮捕 警察官らの処分は?

(共謀罪反対 THE INCIDENTS (Alternative Version), 2012.11.22)

兵庫県警警部補、闇スロ店にも関与か

(共謀罪反対 THE INCIDENTS (Alternative Version), 1/4)

「カネをもらうのは全然かまわない」と豪語していた常深洋蔵警部補

(共謀罪反対 THE INCIDENTS (Alternative Version), 1/13)

兵庫県警の警部補ら 「調書ねつ造の瞬間」とは 音声データ入手

(MBS, 1/14)

》

SSL/TLS communication problems after you install KB 931125

(Microsoft KB 2801679)

These problems may occur if you updated your Third-party Root Certication Authorities by using the December 2012 KB 931125 update package. The KB 931125 package that was posted on December 11, 2012, was intended only for client SKUs. However, it was also offered for Server SKUs for a short time on Windows Update and WSUS.

This package installed more than 330 Third-party Root Certication Authorities. Currently, the maximum size of the trusted certificate authorities list that the Schannel security package supports is 16 kilobytes (KB). Having a large amount of Third-party Root Certication Authorities will go over the 16k limit, and you will experience TLS/SSL communication problems.

クライアントのみ用のはずがサーバにも提供されてしまい、16KB 制限 (なんじゃそりゃ……) にひっかかる環境が出た模様。関連:

Windows ルート証明書プログラムのメンバー

(Microsoft KB 931125)

》

NTLMv1 および LM ネットワーク認証に関するセキュリティ ガイド

(Microsoft KB 2793313)

-

Attackers Target Internet Explorer Zero-Day Flaw

-

Zero-Day Java Exploit Debuts in Crimeware

Java 7 Update 11 で修正されました。また、この欠陥は Java 7 限定であることが

Oracle からも発表されました。山崎さん情報ありがとうございます。

関連:

》

アンチウイルスが役立たなくなることについて

(エフセキュアブログ, 1/10)

》

韓国 ウォン高で懸念広がる

(NHK, 1/11)。おめでとうございます。

》

遠隔操作ウイルス事件

》

シリア方面

》

W32.Extrat: Xtreme RAT の拡散に利用されるシリア騒乱

(シマンテック, 1/9)

》

「セキュリティ・キャンプフォーラム2013」開催

(IPA, 1/9)。2013.02.09、東京都千代田区、無料。

》

"再処理工場なども安全基準適合が必要"

(NHK「かぶん」ブログ, 1/9)。原子力規制委員会・田中俊一委員長の見解。

そりゃそうだよね。

》

原発に新安全設備 新潟で初の設置へ

(NHK「かぶん」ブログ, 1/10)。柏崎刈羽 7 号機にフィルターつきベント設備工事、1/15 より開始。

》

問題: VirusScan Enterprise(VSE) 8.8 Patch 3 - 拡張ファイルに起因したポリシー適用問題について

(マカフィー, 1/11)

問題を修正したMcAfee VSE 8.8 Patch 3、およびリポスト版を来週中(1月14日の週)に掲載する予定です。

それまでの間、McAfee VSE 8.8 Patch 3、およびリポスト版の掲載を製品ダウンロードサイトより一時的に中止いたします。

あらら……。関連: 【臨時配信】VirusScan Enterprise 8.8 Patch 3 提供中止のお知らせ

(マカフィー, 1/11)

》

一般用医薬品ネット販売訴訟でケンコーコムが勝訴--最高裁は国の上告を棄却

(CNET, 1/11)。おめでとうございます。関連:

ヤフー、ECサイトで医薬品の取扱いを開始へ--最高裁の判決受け (CNET, 1/11)

政府、市販薬ネット販売規制へ薬事法改正 最高裁の省令違法判決見通しに対応

(産経, 1/11)。なんじゃこりゃ……

政府、市販薬ネット販売規制へ薬事法改正

(壇弁護士の事務室, 1/11)。上記法改正の動きについて。

さらに、いただけないのが、立法過程である。

ただ、内閣が行う法改正には内閣法制局での審査などに3カ月程度かかるため「国民の安全確保が後手に回る」(同省幹部)と判断。こうした手続きが不要で迅速にできる議員立法による改正を目指 すことにした。

なんとなく、デジャブを見ているような気がする。彼らは、著作権法改悪で、議員立法に味をしめたようである。

昭和50年の薬事法距離制限規定違憲判決のときのような矜持を、今のKY最高裁は持ち合わせているのだろうか。

<市販薬>ネット販売容認 国側の敗訴確定 最高裁判決

(弁護士 落合洋司 (東京弁護士会) の 「日々是好日」, 1/11)

今後、行うべきは、そういった空疎な応酬ではなく、最高裁判決でも指摘されているような、ネット販売の制限が職業活動の自由を相当程度制約するものであり制限への反対論も根強い状態で現在に至っていることや、インターネットが普及する前から通信販売の手法が是認されてきていたといった歴史的経緯も踏まえ、これだけインターネットが広く普及し国民の利便性を高めているという現状も踏まえつつ、インターネットをできるだけ活用しつつ、その中で生じる弊害、リスク(危険性に関する情報伝達が対面販売に比べて不十分にならないか、薬品の濫用につながらないか等々)をいかに低減させるかも併せて検討し実行に移すことでしょう。対面→安全、非対面→危険と、教条的に考えるのではなく、薬局へ行っても常に薬剤師がいるわけではない現状や、ネットでも音声や画像を活用することで対面と大差ない意思疎通、情報提供が可能である(しかも安価に)という実状を十分考慮して、国民にとって使いやすい、バランスのとれた薬品提供、流通システムというものを構築すべきでしょう。

》

欧州委員会、Googleに検索結果の表示方法変更を強制か(FT紙報道)

(techcrunch, 1/11)

》

日本原電 発電ゼロで209億円最高益の理由 電気料金で徴収し勝俣恒久の報酬に

(ざまあみやがれい!, 1/11)

》

「『ヨイトマケ』2chで絶賛、ありがたい」と美輪明宏さん

(ITmedia, 1/10)

》

「運用フェイズ2」に入ったRed Hat Enterprise Linux 5.9リリース

(sourceforge.jp, 1/10)

「運用フェイズ2」では大型な新機能の導入は行われず、新しいハードウェアのサポートのみが必要に応じて行われる。その後、セキュリティメンテナンスが中心の「運用フェイズ3」となる。(中略) RHEL 5.9での新機能としてはHyper-V対応がある。ネットワークドライバー「hv_netvsc」など各種Hyper-Vドライバーの統合により、WindowsホストのクラウドでのRHELの稼働などマルチベンダー/異機種混在環境での利用を改善するという。

》

米国 vs.イラン、サイバー戦争勃発の可能性は?

米国国務省の元幹部、米銀に対するサイバー攻撃の黒幕としてイランを名指しで非難

(ComputerWorld.jp, 1/11)、

Iran behind bank cyberattacks, U.S. government officials say

(ZDNet, 1/9)

》

三陸沖の地震 M7前後の地震ほぼ同時発生

(NHK, 1/11)

12/7 の件。

実は正断層型 M7.3 と逆断層型 M7 がほぼ同時に発生していたそうで。

》

2017年、石炭が世界で最も消費されるエネルギー源になる!?

(WIRED, 1/11)

》

アプリ福袋? 「新年」、「便利ツール」を悪用した不正アプリを確認

(トレンドマイクロ セキュリティ blog, 1/10)

》

フィッシングや「Blackhole Exploit Kit」による攻撃が休暇時期に大量発生

(トレンドマイクロ セキュリティ blog, 1/9)

》

Police Arrest Alleged ZeuS Botmaster “bx1”

(Krebs on Security, 1/10)。タイのバンコクで。

》

AKB48 河西智美写真集「とものこと、好き?」表紙が 2 号ポルノに該当する疑い

くだんの表紙写真を掲載しているサイトがたくさんありますが、

やばいです。

》

パナソニック「EVERLEDS 小型電球形 全方向タイプ LDA5LGE17W」

〜光の広がりは電球そのもの。E17口金の白熱電球との交換に

(家電 Watch, 1/10)。11 月にレビューされていた

日立 LDA7L-G-E17/S

は「配光角度: 180 度以上」だが、パナ LDA5LGE17W は「300 度」。

ただし電球型蛍光灯並みの高さがあるようなので注意。

》

John McAfee says he infected laptops with malware, spied and stole passwords from Belize officials

(Sophos, 1/7)

》

Windows RT "jailbroken", shows its Windows 8 roots

(Sophos, 1/8)

》

20人に1人が石綿被害、阪神大震災の復旧作業 東日本大震災でも懸念大、立命館大など発表

(産経, 1/8)

》

セキュリティ・ダークナイト(11):手のひらが世界中 繋がるハクティビスト

(@IT, 1/7)。GhostShell の件。

》

東京新聞特報部記事で八斗島の実績流量の虚構が明らかに

(八ツ場ダムをストップさせる埼玉の会, 1/11)

》

マカフィーサポート通信 - 2013/01/10

(マカフィー, 1/10)。VSE 8.8 patch 3 出たそうです。新規インストール時の Artemis (Global Threat Intelligence) のデフォルト値が「中」になってます。

Foxit Reader のブラウザプラグインモジュールに、任意のコードの実行を招く欠陥がある模様:

Nokia 'hijacks' mobile browser traffic, decrypts HTTPS data

(ZDNet, 2013.01.10)

In other words, yes Nokia does decrypt your secure browsing data but it's not a big deal.

The problem stands that Nokia hasn't told anyone it does this. What Nokia says in its privacy policy and what the security researcher discovered does not seem to add up. While the practice of wanting to cut down on user data bills is far from a bad thing -- Opera does this, RIM does this with BlackBerry smartphones -- these companies openly state what the process is.

Facebook, Yahoo Fix Valuable $ecurity Hole$

(Krebs on Security, 2013.01.09)

Critical vulnerabilities in Asterisk

(H Security, 2013.01.08)

Critical security update for MoinMoin wiki released

(H Security, 2013.01.08)。moin-1.9.6 released

(moinmo.in, 2012.12.29) の件。

CVE-2012-6081

The hole appears to have been in existence for some time as it was already used to attack the Debian project's wiki in late July 2012; the attack did not become known to the administrators until 28 December, following the theft of user passwords some months before. The administrators had to set up a new server for a clean installation and mailed users that they had reset the passwords for all users. It also appears that the Python.org wiki has been affected by the same problem; that wiki is, at the time of writing, down, with no further details available.

……って、いろいろ (2013.01.02)

で [SA51663] MoinMoin Multiple Vulnerabilities

(secunia, 2013.01.01) として取り上げ済だった。orz

2013.01.22 追記:

Foxit Reader のブラウザプラグインの件、5.4.5 で修正されました。

Fixed a security issue where attackers can exploit a web browser plugin vulnerability to execute arbitrary code.

(foxitsoftware.com, 2013.01.17)

Chrome 24.0.1312.52 登場。

24 種類のセキュリティ欠陥 (High x 11、Medium x 8、Low x 5) が修正されている。Flash Player も 11.5.31.137 へ更新。

Java 0-day 登場、既に数々の exploit kit に含まれているそうで。

Web ブラウザ上での Java の利用は無効化しておきましょう。

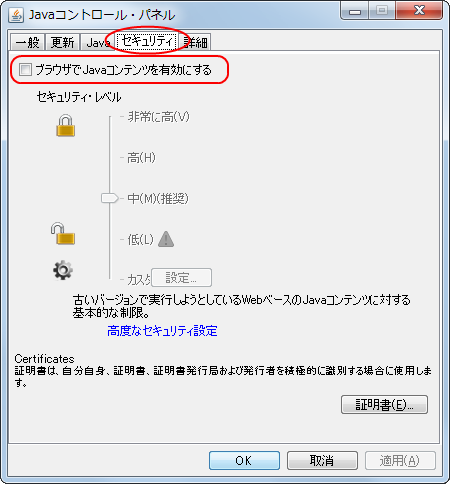

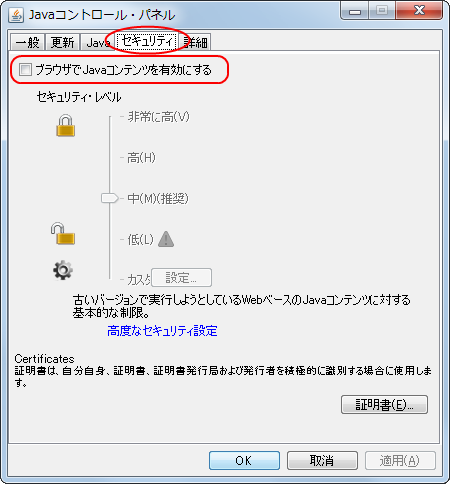

Java SE 7 Update 10 にアップデートした上で、Java コントロールパネルの [セキュリティ] タブで、「ブラウザで Java コンテンツを有効にする」のチェックを外せばいいです。

2013.01.11 追記:

どうやら、この欠陥があるのは Java 7 だけのようです。

VU#625617

や JVNTA13-010A

の記述は Java 7 限定ですし、

0 day 1.7u10 spotted in the Wild - Disable Java Plugin NOW !

(Malware don't need Coffee, 2013.01.10) も "Based on my tests (fast not 100% sure) it's 1.7 specific." としています。

関連:

2013.01.14 追記:

Java 7 Update 11 で修正されました。また、この欠陥は Java 7 限定であることが

Oracle からも発表されました。山崎さん情報ありがとうございます。

関連:

2013.01.15 追記:

関連:

JavaとIEのパッチ+プロンプト

(エフセキュアブログ, 2013.01.15)

Confirmed: Java only fixed one of the two bugs.

(Immunity Products, 2013.01.14)

After further analysis of the Oracle Java patch (Java 7 update 11), Immunity was able to identify that only one of the two bugs were fixed, making Java still vulnerable to one of the bugs used in the exploit found in the wild.

2 つあるバグのうち 1 つしか直っておらず、世に出回っている攻略プログラムで使われているバグの 1 つは依然として脆弱。

The patch did stop the exploit, fixing one of its components. But an attacker with enough knowledge of the Java code base and the help of another zero day bug to replace the one fixed can easily continue compromising users. (Assuming they now use a signed Java applet - one of the other changes introduced in this patch.)

patch は確かに攻略プログラムを止める、コンポーネントの 1 つを修正することで。しかし Java コードベースについて十分な知識のある攻撃者が、別の 0-day バグと組み合わせて修正された個所を置き換えれば、

容易にユーザー攻略を続けられる。(Java 7 Update 11 ではデフォルトセキュリティレベルが「高」になったため、署名された Java アプレットが必要となるだろうが)

2013.01.17 追記:

Javaのゼロデイ脆弱性の最新修正プログラムに問題発覚

(トレンドマイクロ セキュリティ blog, 2013.01.17)

トレンドマイクロが行った解析の結果、「CVE-2013-0422」に対する修正プログラムが、完全な修正ではないことを確認しました。この脆弱性には 2つの問題点が存在します。1つは、com.sun.jmx.mbeanserver.MBeanInstantiatorクラスの findClassメソッドに存在し、もう1つは、java.lang.invoke.MethodHandleクラスの invokeWithArgumentsメソッドに存在します。Oracle が今月14日に公開した緊急修正プログラムにより、後者は修正されていますが、findClassメソッドの脆弱性は、制限付きクラスの参照を取得するために依然として利用される可能性があります。要約すると、findClassメソッドの問題は、他の新たな脆弱性に利用される恐れがある不具合が残されたままとなっています。

》

三菱東京UFJ銀行、同行をかたるフィッシングに注意呼びかけ

(so-net セキュリティ通信, 1/8)

》

中国軍機、相次ぎ領空接近 空自の警告射撃検討

(産経, 1/9)。うーん、相手のペースに乗せられている気が……。

》

空自が下地島活用 尖閣対応で防衛省検討

(琉球新報 / Yahoo, 1/8)。こういう状況なので、位置や規模からして検討するのは当然なのだが、ホイホイできるわけでは全くないわけで。

下地島空港は「屋良覚書」や「西銘確認書」で軍事利用を否定しており、地元で波紋を広げそうだ。

もともと地元にも自衛隊誘致構想があるようで (主に経済効果を期待している模様)。

もちろん反対意見もある。

「屋良覚書」見直しを/下地島・自衛隊誘致

(琉球新報, 2001.06.05)

住民自治の崩壊懸念 自衛隊誘致に「功罪」

(琉球新報, 2008.07.19)

社説: 空自の下地島使用 火種の拡大許されない (琉球新報, 1/9)

「対処策、県が考えるべき」/下地市長

(宮古毎日, 1/9)

下地市長は「下地島空港は県営空港であり、第一義的には県が対処策は考えるべきだと思っている。何かあれば、県や国からアクションがあるはず。県が下地島空港で何をしようとしているのかを見た上で、いろいろ考えてみたい」と述べ、現時的では静観する考えを示した。

同空港は、「屋良覚書」や「西銘確認書」で軍事利用しないことが明記されている。下地市長は「市議会でも言っている通り、屋良覚書はこれからも順守してほしい」と県に要望するとともに、防衛省に対しては「屋良覚書を整理しない限り、調査をやったから、はい次やります(空港を利用します)という形にはならない」と語った。

》

東京地検が不起訴処分にしたせいで再び横行? 新たなAndroid不正アプリ

(Internet Watch, 1/8)、

Android.Exprespam の出現は地検の不起訴が引き金か

(シマンテック, 1/8)

2012 年 10 月、警視庁は個人情報を収集する Android マルウェアの作成と拡散に関与したとして 5 人グループを逮捕しました。しかし、少なくとも別のある詐欺グループにとって、この逮捕劇には同様の行為を抑止する効果はなかったようで、このグループは Android デバイスの所有者をマルウェアに誘導し続けていました。東京地方検察庁は、証拠不十分のため犯罪の立証に至らず、昨年 12 月、この 5 人の容疑者の起訴を断念しました。この不起訴により、日本の Android デバイスユーザーを狙ってさらに Android マルウェアが出現するという結果になっています。

》

「仮想化はソフトウェア・ライセンシングの時限爆弾」——ソフト資産管理ベンダーが警告

ITリソースの動的割り当て技術の登場で問題がさらに複雑化

(ComputerWorld.jp, 1/9)。仮想化については、ライセンサー自身がきちんと考えていない事がままありますからねえ……。

》

エジプト経済

(中東の窓, 1/9)。たいへんという話。

》

米国:電車等の乗降に使うICカード,ATMで使用可能なクレジットカードや銀行カード等の利用によって自動的に収集される利用者の位置情報について,事前の承諾なく収集することを違法とする法案が検討されはじめたようだ (cyberlaw, 1/6)

》

EU:米国流のITビジネスのやり方は今後通用しなくなるかもしれない−個人データ保護が更に強化される見通し

(cyberlaw, 1/9)

》

体罰教師、生徒を自殺に追い込む

》

日本人になりすまし出入国繰り返す 中国籍の男再逮捕 カード詐欺の協力者と接触?

(産経, 1/9)

》

スマホが壊れる?ほどの豪の猛暑、天気図に見たことない色が

(産経, 1/9)。おそろしや。

オーストラリアでは MIL 品が必要か……。

》

ボーイング 787 ドリームライナー

》

原発の過酷事故防止へ専用施設 新安全基準で規制委検討

(共同, 1/9)、原発に非常用冷却施設 新安全基準の原案判明

テロ対策も強化

(日経, 1/9)

非常用電源や冷却用ポンプ、第2制御室などを備えた専用施設 (中略) 「特定安全施設(仮称)」を設置する。

関連:

》

対シリア:国境線沿いに迎撃ミサイル配備 米独蘭3カ国

(毎日, 1/9)。トルコに PAC-3 配備の件。ドイツだけでなく US やオランダもなのですね。

》

2020年 東京オリンピック招致委員会のメッセージ powered by 電通

どうしてこうなった……。Discover Tomorrow は立候補ファイルの表紙にもあるなあ。

こちらが国際正式なキャッチフレーズなのかな。まあ、クレクレや「仕事をつくる」よりはマシだけど。

それはともかく、8 年後なんですよね……。「東京直下」や「富士山」は大丈夫なんでしょうか。

Adobe Flash Player 11.5.502.136 以前、AIR 3.5.0.890 以前に buffer overflow する欠陥、攻略ファイルにより任意のコードを実行できる。Google Security Team からの通報。

CVE-2013-0630

Priority Rating は Flash Player Windows 版が 1、Flash Player Mac 版が 2、あとは 3。

次のバージョンで修正されている。

11.5.502.146, 10.3.183.50 (Windows, Mac)

11.2.202.261, 10.3.183.50 (Linux)

11.5.31.137 (Google Chrome) (Chrome 24.0.1312.52)

11.3.378.5 (IE 10) (セキュリティ アドバイザリ 2755801)

11.1.115.36 (Android 4.x)

11.1.111.31 (Android 3.x, 2.x)

AIR 3.5.0.1060 (Windows, Mac, Android)

AIR SDK (AIR for iOS 含む) 3.5.0.1060

抄訳版: APSB13-01: Adobe Flash Player に関するセキュリティアップデート公開

(Adobe, 2013.01.08)

2013.01.11 追記:

Flash Player 11.5.31.137 が含まれているのは Chrome 24.0.1312.52 です。

Stable Channel Update

(Google, 2013.01.10)

Adobe Reader / Acrobat 11.0.0 以前に 27 個の欠陥、攻略 PDF ファイルにより任意のコードを実行できる等。内、Google Security Team からの通報が 19 個。

CVE-2012-1530 CVE-2013-0601 CVE-2013-0602 CVE-2013-0603 CVE-2013-0604 CVE-2013-0605 CVE-2013-0606 CVE-2013-0607 CVE-2013-0608 CVE-2013-0609 CVE-2013-0610 CVE-2013-0611 CVE-2013-0612 CVE-2013-0613 CVE-2013-0614 CVE-2013-0615 CVE-2013-0616 CVE-2013-0617 CVE-2013-0618 CVE-2013-0619 CVE-2013-0620 CVE-2013-0621 CVE-2013-0622 CVE-2013-0623 CVE-2013-0624 CVE-2013-0626 CVE-2013-0627

Priority Rating は Adobe Reader / Acrobat 9.5.3 Windows 版だけが 1、あとは 2。

次のバージョンで修正されている。

Adobe Reader / Acrobat 11.0.1, 10.1.5, 9.5.3 (Windows, Mac)

Adobe Reader 9.5.3 (Linux)

関連: Adobe Reader and Acrobat XI (11.0.01), X (10.1.5) and 9.5.3

(Adobe, 2013.01.08)

Acrobat 11 for Windows の更新機能が完全自動化モードを装備した。

Adobe Reader / Acrobat 10.1.5 において、未知の Flash コンテンツの処理は、NPAPI 版 Flash Player で行うようになった。これは Adobe Reader / Acrobat 11 と同様の処理。

Adobe Reader / Acrobat 9 は 2013.06.26 で EOL。

抄訳版: APSB13-02: Adobe Reader および Acrobat に関するセキュリティアップデート公開

(Adobe, 2013.01.08)

》

Facebook、実名主義を守るためにドイツ匿名法と徹底抗戦へ

(techcrunch, 1/8)

Facebookは、同社がより広範囲な欧州データ保護法および同社の欧州子会社が拠点としているアイルランドの法律に準拠していると信じている。(中略)

Facebookの立場は、欧州法とドイツ法を戦わせようとするものだ。アイルランドのデータ保護長官は、ユーザー登録時に偽名を許さないFacebookの実名主義が、欧州のデータ保護原則にもアイルランド法にも合致しているとしている。実際同長官は、実名主義がユーザーの個人情報保護に役立っているという考えを持っている。

》

イラン科学者の暗殺阻止

(中東の窓, 1/7)

7日付のal qods al arabi net はイランの原子力庁長官が6日、イラン情報機関及び軍がいくつかのイラン科学者暗殺計画を阻止したと発言したと報じています(具体的な数やその日時等は不明)

》

Converter Update

(kahu security, 1/2)

》

Skynet, a Tor-powered botnet straight from Reddit

(Rapid7, 2012.12.06)

》

DHS website falls victim to hacktivist intrusion

(Sophos, 1/7)

》

Yahoo Mail users hit by widespread hacking, XSS exploit seemingly to blame (Update: Fixed)

(THE NEXT WEB, 1/7)

》

農林水産省のTPP情報の窃取等を目的にしたと思われるウィルス感染(サイバー攻撃)事案をまとめてみた。

(piyolog, 1/7)

》

Cuckoo 0.5 is out and the world didn't end

(SANS ISC, 1/8)。Cuckoo sandbox。

》

グリー、未成年者に超過課金 「後手の対応」の背景

(日経, 1/8)。GREE の件。

》

WCIT-12 総務省インタビュー (Geek なぺーじ, 1/4)。会議は踊る。

Q: 投票を提案するなど、WCIT-12で目立った国といえばイランだったと思いますが、会場でイランはどういった感じでしたか?

イラン代表は、「アラステ」という特別な人物です。彼は、ITUを退職した後にイラン政府と交渉し、ITUの会議は全部彼がイラン代表として出るという立場になったようです。

彼は、最終決定がイランの利益に反しない限りは何をやっても良いという委任を取っていますので、会議中は、とにかく発言をして目立つことに注力する一方、最終的な落とし所を決める際には、慎重に動くことが多いです。

へぇ……。

》

ISPのルータアップデートでAdBlockデフォルトONに

(Geek なぺーじ, 1/7)、

フランス政府、広告ブロック停止を命令 (Geek なぺーじ, 1/8)

》

AdobeがCreative Suite 2など12タイトルの無料ダウンロードを可能に

(gigazine, 1/8)、

Adobe Creative Suite 2およびAcrobat 7 について

(Creative Cloud Blog, 1/8)

今回の措置は、あくまでもCS2およびAcrobat 7の正規ライセンスを所有するお客様向けの顧客支援のための措置であり、不特定多数の皆様に向けて無償でライセンスを提供しているという事ではございません。

正規ライセンスを所有されていない方の利用につきましては、ライセンス違反となり得るため、ご利用の際にはくれぐれもご注意いただけますようお願い申し上げます。

フリーなソフトがほしい方は、たとえば Microsoft Expression Design 4 (Free Version)

はいかがでしょう。日本語版もあります。

》

PC遠隔操作:防犯カメラに不審な男…猫に接近 江の島

(毎日, 1/8)、

記憶媒体に“人生軌道修正させられた”

(NHK, 1/8)

合同捜査本部が中身を調べたところ、複数のファイルがあり、「自分は以前、事件に巻き込まれたせいで、無実にもかかわらず、人生の大幅な軌道修正をさせられた」と書かれていたということです。

また、去年11月のメールでは、「ミスしました。私の負けのようです」と書き込んでいましたが、今回は、「ミスをしたとメールで述べたのはうそだ」と書かれていたということです。

さらに、「メールアドレスを解約したので、これ以上何も発信しない」と記されていたということです。

》

2013年1月の呼びかけ

「 ウイルスの ゴールをゆるすな たよれるキーパー セキュリティ※1 」

(IPA, 1/7)

》

海の向こうの“セキュリティ”

第76回 2012年の振り返りと2013年の予想 ほか

(Internet Watch, 1/7)

》

2012年に最も読まれた記事は「DVDリッピング違法化+違法DL刑事罰化」

(Internet Watch, 2012.12.27)

》

我々が失ったウェブ

(yamdas.org, 1/7)

我々はこうしたことを正さなければならない。ただ私はそれを心配してはいない。すべての業界同様、ハイテク業界もサイクルに従っており、振り子は初期のソーシャルウェブを支えた広範に力を与える理念に揺り戻しつつある。しかし、我々はウェブがどんなものか十億もの人たちに再教育する大きな課題に直面しているのであって、それはインターネット体験とは皆が知るものよりもずっと豊かなものであることを教え、十年前に皆が AOL を捨て去るまで年月を費やしたのに似ている。

》

反捕鯨団体シー・シェパード代表が退く

(NHK, 1/8)。ポール・ワトソン容疑者 (国際手配中)。

Statement from Captain Paul Watson

(Sea Shepherd, 1/7)

》

UCCに不正アクセス、47万人顧客情報改ざん

(読売, 1/7)、

不正アクセスに関するご報告

(UCC)。漏洩しましたはよくあるけど、壊されましたは珍しい。

盗みに行ったら壊しちゃったのか、意図して破壊したのか、どっちだろう。

いずれにせよ、外部から破壊できる欠陥があったわけだけど。

》

アメブロ総合ランキング上位のサイトが残念な件

(ihayato.news, 1/8)。見事なものですね。

》

「広島のノロウイルスは韓国産キムチが原因」というデマが出回っている件について

(今日も得る物なし, 1/8)。捏造ですか。

》

誤情報を再拡散するBotたち

(zukeran.org, 1/6)。twitter 方面。

》

北海道電「今月値上げ表明」報道に「予定ない」

(日本報道検証機構, 1/7)

》

グーグル、昨年は検索結果からのURL削除リクエストが急増——1年間で5,150万件

著作権侵害申し立て急増の背景には削除リクエストの自動化システム

(ComputerWorld.jp, 1/7)

》

【Windowsお悩み相談室】

第51回 Windows 8のセキュリティに関する疑問解決!!

(ComputerWorld.jp, 1/6)。Windows 8 の Windows Defender ねたなど。

Windows 8 の Windows Defender は、Microsoft Security Essentials と比べると、デスクトップアプリとしての使い勝手は悪化してしまっているのか。

》

未成年の利用金額制限設定時に発生した一部障害に関するお詫びとお知らせ

(GREE, 1/7)。

【号外】GREE、未成年者課金上限設定ミスを半年以上隠蔽か

(やまもといちろうBLOG, 12/28) の件、ようやく公開。

2012年4月26日から9月7日の期間中、フィーチャーフォン向け「GREE」において、未成年のお客様がクレジットカードによるお支払いを選択された場合に、利用金額の上限である15歳以下月間5,000円(税込)まで、16歳以上19歳以下月間10,000円(税込)までという制限を超えて決済できる状態となっていました。影響の範囲(※)は、延べ733名で、期間中の上限超過額は総額28,114,470円でした。

2012.09.06 にこれに気づいて 2012.09.07 に修正したのだが、今日まで公表せず。

障害が発生し、また情報開示が遅延したことで、お客様をはじめとする関係者の皆様に対し、ご迷惑とご心配をおかけしましたことを深くお詫び申し上げます。

しかし情報開示が遅延した理由には一切触れていない。関連:

》

d.root-servers.net(D-Root)のIPアドレス変更に伴う設定変更について

(JPRS, 1/7)

》

情報セキュリティ月間キックオフ・シンポジウム「大切な情報をどう守るか—情報セキュリティ最前線」

(NISC, 2012.12.21)。

2013.02.01、東京都千代田区、無料。

iida さん情報ありがとうございます。

情報セキュリティ月間

のページ自体はまだ平成23年度版みたい。

》

Padding oracle attacks: in depth

(SkullSecurity, 1/5)、

A padding oracle example (SkullSecurity, 1/7)

》

Amazonに斬新なフォルムのIntel製CPUが登場、レビュー欄で大絶賛されまくる事態に

(gigazine, 1/7)。シュールだ。

》

国民生活センターが、ソーラーパネルからの落雪の危険性を警告

〜雪止め金具を設置せずに負傷や破損の例も

(家電 Watch, 1/7)。関連:

》

全国初“太陽光発電の地図”整備へ

(NHK, 1/6)。東京都の取りくみ。

自宅の屋根が太陽光発電に適しているかどうか簡単に調べることができる、全国で初めてとなる地図を新たに整備 (中略) こうした地図はドイツやスイスなど太陽光発電の普及が進むヨーロッパのおよそ90の自治体ですでに導入されていて、自宅に太陽光発電を設置するかどうか検討する際に活用されている

》

探偵業:ピンチ…相次ぐ事件摘発、規制強化で仕事激減

(毎日, 1/7)

警察庁は昨年7月、業界団体に違法な手段による情報収集の防止を要請し、全国の警察に悪質業者の取り締まり強化を指示した。横浜市を拠点に働く別の探偵(39)は「愛知の事件以降、職歴や車両番号情報を売る『情報屋』とのやり取りは控えている。警察にもにらまれているし。でも1件調査したら数十万円にはなるので、探偵の仕事に群がる人々は多い」と打ち明ける。

実際に新規の探偵業届け出は毎年1000件近い。一方で廃業届も毎年500件を超え入れ替わりは激しい。警察庁によると、11年末の届け出業者数は5350だ。

》

東京 建物屋上の「ヘリサイン」倍増へ

(NHK, 1/7)。東京都の取りくみ、「今後3年間でヘリサインの数を倍増させる」。

「ヘリサイン」は、ヘリコプターが上空から目的地や現在地を簡単に確認できるよう建物の屋上に施設名や住所などを大きく表記するもので、特に普段活動していない地域を急きょ飛行する災害時に役立てられています。

東日本大震災のときには、建物の上で救助を求める人達を報道ヘリから撮影したにもかかわらず、それがいったい何処なのかさっぱりわからず、結果として救助が遅れたという事例がありました。こういうのがあれば、より早期の救助を実現できる可能性は高まります。

関連:

》

SmartNewsは合法なのか

(栗原潔のIT弁理士日記, 1/7)

》

「南方週末」事件。

前ねた。

》

中国の工場から有害物質流出 川へ8トン、5日後に報告

(朝日, 1/7)。山西省長治市。

》

市役所がツイート監視 きっかけは被災がれき (朝日, 1/5)。

北九州市。

》

自衛官のつぶやき、取材直後すべて消えた

(朝日, 1/5)

》

世界初・ダイオウイカの深海映像撮影に成功

(NHK, 1/7)、

NHKスペシャル「世界初撮影! 深海の超巨大イカ」

(NHK, 1/13 放送予定)。ついに成功。

NVIDIA GeForce 310.90 Driver 公開。権限上昇を招く欠陥が修正されている。

》

国境 交錯の現場 (東京新聞)

》

「南方週末」事件

関連:

》

彦根市、近江八幡市が画期的な滋賀県の流域治水基本条例の成立を妨害

(八ツ場ダムをストップさせる埼玉の会, 1/6)

》

風営法のクラブ規制 反響の渦に飛び込んだ

(朝日, 1/6)

》

「借金王か、改革者か」橋下市長への公開質問状

(飯島 勲 「リーダーの掟」/ プレジデント, 1/2)

ここで、大阪府政下において負債残高を史上最大値に更新した知事のことを「ナニワの借金王」と便宜上呼ぶことにする。現時点のナニワの借金王は橋下氏であり、このままいけば松井一郎・現大阪府知事(「大阪維新の会」幹事長)がその名前を襲名することになり、2代続けて「ナニワの借金王」が大阪維新の会から出ることになる。

関連: 橋下氏はどんな実績を残したのか検証してみよう〜(1)府の財政は黒字に?いいえ、赤字は過去最高に悪化

(Afternoon Cafe, 2011.11.06)

》

Does Your Alarm Have a Default Duress Code?

(Krebs on Security, 1/2)。ホームセキュリティシステムに、デフォルトの機能解除コードですか……。うへえ。

》

Pirated iOS apps without jailbreaking

(H Security, 1/3)

》

TPPで日本の著作権法はどう変わる?——保護期間延長、非親告罪化、匂いや音の特許まで

(ニコニコニュース, 1/4)。「【TPP参加で知財分野はどう変わる?】津田大介の「メディアの現場」vol.56より」。

MiAU の人との対談。

》

『プライバシー・バイ・デザイン』という本が面白そうだ

(YAMDAS現更新履歴, 2012.11.19)。発注した。

》

汚染水タンク ほぼ満水 4日から収束作業再開

(東京, 1/5)

汚染水は貯蔵タンクがほぼ満水になっており、増設も限界に近づいている。東電は、セシウム以外の放射性物質も除去できる装置によって水を浄化し、敷地にまくことを計画している。しかし、装置を運転するめどは立っていない。

》

「ネコの首輪に記録媒体?」 “真犯人”が新メールで示唆

(産経 MSN, 1/5)。関連:

》

チュニジアの財政危機

(中東の窓, 1/5)

》

クリック一発で接続しているウェブカメラを有効・無効にできる「CamBlocker」

(gigazine, 1/3)

》

シリア方面

射殺された親戚の子

(ワールド&インテリジェンス, 2012.12.29)

相手にされないブラヒミ調停

(ワールド&インテリジェンス, 2012.12.30)

一昨日の池上解説もそうでしたが、「アメリカがシリア介入に消極的なのは、石油利権がないから」との解説を散見します。いかにももっともに見えますし、そうした要素が大きいのは私も同意しますが、それがすべてと言わんばかりの陰謀論は単純すぎる見方と思います。

アメリカは今でも最大・最強の世界警察ですが、アフガン、イラク戦で多大の自国民兵士の犠牲者を出し、さらにイスラム社会で大きな批判を受けて対米感情の悪化をもたらした面もあったことから、「自国民兵士の犠牲を極力出さない」「国際的な反米世論を喚起しない」ということが軍事行動の絶対条件になっています。

なので、きちんと地元反体制派の要請および国連安保理やアラブ連盟の承認があれば、地上軍派遣以外の軍事行動(飛行禁止措置や空爆作戦、地元革命勢力への軍事支援など)くらいはやります。リビアとシリアの差の最大要因は、ロシアと中国の安保理拒否権です。

アレッポ混沌化の弊害

(ワールド&インテリジェンス, 2012.12.31)

アレッポはもともとシリア国内でも最もアサド政権秘密警察の締め付けが厳しかった都市で、昨年の民衆蜂起後もいちばん最後まで反体制デモの広がりが少なかったことから、「外部から来た連中が騒ぎを起こした」というような、アサド政権が最も力を入れてプロパンガンダしている言説が徐々に住民の一部に浸透しつつある傾向が感じられます。

こうした反体制派内部の軋轢に連動した地元世論の分裂というのは、今のところアレッポ周辺特有の現象ですが、事態が長期化すれば、他の地域でも似たようなことが起きてくる可能性があります。アサド政権は当然、それを仕掛けてくると思われますが、そこをなんとか踏み止まり、結束を保ってほしいと切に願います。

シリア内戦のイスラエルに対する戦略的意味合い(イ外務省分析ペーパー)

(中東の窓, 1/3)

siria情勢(2012年の死者)

(中東の窓, 1/3)、シリア死者は6万人超 (ワールド&インテリジェンス, 1/3)

。「国連人権高等弁務官は2012年のシリア内戦での死者が60000名を超えたことは確実と発表した」。

内戦観光(?)する日本人

(ワールド&インテリジェンス, 1/3)

》

GoogleはWindows Phone用YouTubeアプリの構築を妨害しているとMicrosoftが苦情

(techcrunch, 1/3)

》

Google、反トラスト法調査でFTCと和解—検索からのコンテンツの削除、広告キャンペーンの他社移行、標準必須特許のライセンスで譲歩

(techcrunch, 1/4)

》

米軍は‘津波爆弾’を実験していた

(techcrunch, 1/4)、

'Tsunami bomb' tested off New Zealand coast

(The Telegraph, 1/1)

》

大丈夫? あなたの“クラウド”

(NHK, 2012.12.28)

このうち、ヤフーの子会社のトラブルは、およそ5700件もの企業や団体のデータが一瞬で消失するという致命的なものでした。

この運営会社は、データ管理の安全性を強調することで客を集めていました。

しかし、トラブルの原因は保守作業中に誤ったプログラムを使用したことにありました。

作業は1人だけで行われ、管理はずさんなものでした。

このサービスを利用していた通信販売会社は、数万人分の顧客データや商品の注文内容がすべて消えてしまいました。

会社に残していたバックアップにより、多くのデータは復元できたものの、事業が3日間停止しました。

およそ3000万円の損害に対し、45万円の利用料金を返金されただけでした。

通販会社の社長は、「まさかの出来事だった。システムを信頼しきっていた自分たちも悪かったかなと思う」と話していました。

》

EMET 3.5: The Value of Looking Through an Attacker's Eyes

(SANS ISC, 1/2)

》

靖国神社に放火しても、韓国に逃げ込めば OK!

》

1.福島県三春町ヨウ素剤決断に至る4日間 (内容書き出し)

(みんな楽しくHappyがいい♪, 1/4)

》

「手抜き除染」横行 回収した土、川に投棄

(朝日, 1/4)。国の除染事業において、手抜き作業が横行している模様。朝日のスクープ。

》

Google Chrome が Twitpic を悪質なサイトと検出、多数のサイトが閲覧できない状況に

(slashdot.jp, 1/3)、

診断ページ: www.twitpic.com

(Google セーフ ブラウジング)。誤検出だったのか実際にアレだったのか不明だけど、Google はこう言ってる:

このサイトで過去 90 日間に Google がテストした 428 ページのうち 4 ページで、ユーザーの同意なしに不正なソフトウェアがダウンロードされ、インストールされていたことが判明しました。Google が最後にこのサイトを巡回したのは 2013-01-03 で、このサイトで不審なコンテンツが最後に検出されたのは 2012-12-30 です。

不正なソフトウェアには 1 exploit(s) などがあります。感染先のコンピュータで平均 8 個のプロセスが新たに発生しています。

不正なソフトウェアは 2 個のドメイン(malatyuhr.com/, iloveeu.info/ など)でホストされています。

2 個のドメイン(2upmedia.com/, adexcite.com/ など)がこのサイトの訪問ユーザーに不正なソフトウェアを配布する媒体となっていたようです。

このサイトは 2 個のネットワーク(AS36351 (SOFTLAYER), AS15169 (Google Internet Backbone) など)でホストされていたことが判明しました。

トルコの認証局 TURKTRUST が 2011年8月に、誤って、*.EGO.GOV.TR および e-islem.kktcmerkezbankasi.org に対し、通常のサーバ証明書ではなく中間認証局の証明書を作成してしまった。その中間認証局を通じてニセの *.google.com の証明書がつくられた。Google Chrome が 2012.12.24 にニセ *.google.com 証明書を検出したことで発覚。

Enhancing digital certificate security

(Google, 2013.01.03)。Google Chrome は 2012.12.26 に問題の中間認証局の無効化を完了。

Security Advisory 2798897 released, Certificate Trust List updated

(MSRC blog, 2013.01.03)、

Microsoft Security Advisory (2798897)

Fraudulent Digital Certificates Could Allow Spoofing

(Microsoft, 2013.01.03)

Windows Vista、Windows Server 2008、Windows 7、および Windows Server 2008 R2 の失効した証明書の自動更新ツールについて

(Microsoft KB 2677070) をインストール済の場合、および Windows 8、RT、Server 2012、Phone 8 については自動的に対応される。

Windows XP、Server 2003、または自動更新が無効な場合には、

Microsoft Security Advisory: Fraudulent digital certificates could allow spoofing

(Microsoft KB 2798897) をインストールする。

(Phone 8 は常に自動更新されるみたい)

Revoking Trust in Two TurkTrust Certificates

(Mozilla Security Blog, 2013.01.03)。

サポート中の Firefox 全バージョンに対するアップデートを 2013.01.08 (US 時間だろう) に行う。問題の 2 つの中間認証局証明書の他、TURKTRUST のルート証明書についても削除する。

気になる人は、今すぐ手動で削除してしまえばよい。

TURKTRUST CA Problems

(Kaspersky, 2013.01.03)

Fatal error leads TURKTRUST to issue dangerous SSL certificates

(H Security, 2013.01.04)

Turkish Certificate Authority screwup leads to attempted Google impersonation

(Sophos, 2013.01.04)

Turkish Registrar Enabled Phishers to Spoof Google

(Kerbs on Security, 2013.01.03)

It’s not clear yet whether this was an attack against Turkish residents, or if the targets were more widespread geographically. The domain that Microsoft mentioned in its advisory ? kktcmerkezbankasi.org ? is not resolving at the moment. But according to a screen shot of the domain’s home page taken by Domaintools.com on March 14, 2012 (see image above), the site represented itself as the Central Bank of the Turkish Republic of Northern Cyprus (TRNC), a financial institution established in Northern Cyprus in 1983.

Browser vendors block 'active attacks' using fraudulent digital cert

(ZDNet, 2013.01.03)

2013.01.06 追記:

Public Announcements

(TURKTRUST)

2013.01.22 追記:

関連:

ColdFusion 9, 10 への 0-day ? 攻撃が行われている模様です。

2013.01.06 追記:

Advisory 出ました: APSA13-01: Security Advisory for ColdFusion

(Adobe, 2013.01.04)。

ColdFusion 10, 9.0.2, 9.0.1 9.0 に影響。

Priority Rating: 1。

CVE-2013-0625

CVE-2013-0629

CVE-2013-0631

patch は 2013.01.15 に公開予定。それまでは、示されている緩和策を実施されたい。

Adobe CF Admin exploit

(viviotech.net, 2013.01.03) では /CFIDE/administrator と

/CFIDE/adminapi へのアクセス制限設定が示されていたが、

本 Advisory では /CFIDE/componentutils についてもアクセス制限の対象に挙げられている。

2013.01.07 追記:

APSA13-01: ColdFusionに関するセキュリティ情報(日本語抄訳)

(Adobe, 2013.01.04)

2013.01.16 追記:

patch 出ました: APSB13-03: Security update: Hotfix available for ColdFusion

(Adobe, 2013.01.15)。

日本語抄訳版: APSB13-03 - セキュリティアップデート:ColdFusion用ホットフィックス公開

(Adobe, 2013.01.15)。

2013.01.11 追記:

Ruby on Rails の件 (CVE-2012-5664)、3.2.10、3.1.9、3.0.18 で修正されているそうです。

その後 CVE 自体は CVE-2012-6496

と

CVE-2012-6497

に分離され、CVE-2012-5664 は取り消されたそうで。

しかしさらなる欠陥 CVE-2013-0155

CVE-2013-0156

が明らかとなり、Ruby on Rails 3.2.11、3.1.10、3.0.19、2.3.15 が公開されています。

2013.06.04 追記:

Ruby on Rails の脆弱性を利用するLinuxサーバへの攻撃を確認。Deep Securityで既に対応済

(トレンドマイクロ セキュリティ blog, 2013.06.03)。CVE-2013-0156 の件。

![[セキュリティホール memo]](/~kjm/security/memo/memologo-s.png)

![[セキュリティホール memo]](/~kjm/security/memo/memologo-s.png)