セキュリティホール memo - 2009.10

Last modified: Thu Apr 8 19:30:05 2010

+0900 (JST)

このページの情報を利用される前に、注意書きをお読みください。

》

トレンドマイクロ製品における Microsoft Windows Server 2008 R2 の対応について

(トレンドマイクロ, 10/30)。ぶっちゃけ全滅。

》

世界初となる大規模BitTorrentライブストリーミングコンサート実験が実施される

(P2Pとかその辺のお話, 10/26)。実施済。

》

The Pirate Bay設立者、スウェーデン法廷よりサイトへの関与を禁じられる

(P2Pとかその辺のお話, 10/30)

》

日本人カーネル開発者が体験した「失敗」と「成功」

「TOMOYO Linux」メインライン化への“試行錯誤”

(ComputerWorld.jp, 10/30)

》

派遣村村長「こぼれる人が出れば今年もやる」

(JANJAN, 10/30)

》

〈酒井法子報道〉から考えるメディアの使命(3)

(JANJAN, 10/29)

一部の警察官らによるノルマ達成のための〈やらせ捜査〉の話を知ると、おのずから、そういう視点で新聞の記事を見るようになる。奇しくも、酒井法子初公判(10月26日)の3日前に、「京大生、覚せい剤所持で逮捕」の見出しが、紙面に躍った。それも、ちらりと紙面に目をやると、どうやら路上での〈職務質問〉で〈覚せい剤所持〉が発覚し〈逮捕〉となったらしい。

(中略)

(1)「路上での職務質問」による、覚せい剤所持発覚→逮捕という報道(読売新聞)だ。京大生が逮捕された10月3日は土曜日である。場所の、大阪市西成区というのは、通天閣やじゃんじゃん横丁といった人々が多く集まるエリアで、土曜日の昼下がりであれば、その雑踏ぶりは、高相被告が職務質問された東京・渋谷よりもはるかに多い人ごみが想像される。そのような中で、どうやって捜査員は京大生に目星をつけたのか、興味がわく。

》

〈酒井法子報道〉から考えるメディアの使命(2)

(JANJAN, 10/28)

〔清水〕2004年2月、群馬県警本部に配属されている警察官ら10名余が、道路運送車両法違反の疑いで、ある現職警察官(警部補)が借りていた乗用車の差押(さしおさえ)に来ました。本来なら、地元の高崎署が管轄警察署として処理すべき事件です。それを、管轄警察署を無視して県警本部だけで対応するというのは極めて異常です——、ここにも、この事件を解く鍵は隠されていますが、今はおきます。

新聞各紙は、「車から偽造プレートを外し警察官に体当たりした。」(上毛新聞)、「差し押さえに来た警視に体当たりするなどして暴れ」(讀賣新聞)、「車のナンバーを調べようとしたところ、警視に体当たりするなどして捜査を妨害した」(毎日新聞)と県警の言い分を報道していますが、逮捕された警部補の言い分は、どの新聞にも書かれていません。

(中略)

〔清水〕実は、この事件は深いところに〈根〉を持っています。発端は1996年11月に、その警部補が自らの正義感から、捜査費の裏金作りを経理担当職員や上司に抗議したことです。翌年3月、彼はそれまでの出世コースから露骨に外され、田舎の交番に左遷されます。警察組織内部では、交番勤務の警察官には捜査をさせないことになっています。それまで捜査の一線にいた警察官を捜査のできない交番勤務に回すということは、「警察官を辞めろ」という意味なのです。しかし、交番勤務であっても警察官の仕事に誇りを持っている警部補は、警察官を辞めませんでした。

全国的に見ると、2003年7月、高知県警本部捜査第一課の捜査費裏金作り一覧表を地元紙が入手し、紙面を使って執拗な追及を始めました。警察庁は全国への飛び火を懸念して、警視庁、道府県警察本部に要注意人物のチェックを指示します。群馬県警の警部補は、かつて裏金作りを批判し、その後も“反省”の態度がない要注意警察官でした。

その年の11月、テレビ朝日系列の番組『ザ・スクープ』が全国の警察の裏金づくりを特集し、警部補はこの特集番組の第2弾に協力しました。警部補の日常生活を監視していた監察(群馬県警)は、警部補がテレビ番組の取材に応じていることに気づいたはずです。そうなると、大急ぎで、警部補を黙らせるか、社会的信用を失墜させるか、とにかく手を打つ必要があります。警部補は監察による日常生活の監視を免れるために、紙ナンバーによるNシステム逃れをしていました。それを注意し止めさせるという対応をしないで、県警本部だけで「事件」として処理したのは、高崎警察署の警察官に取調べをさせると、なぜ警部補が紙ナンバーをつけるようになったかを高崎署の警察官たちも知ることになり、県警本部の裏金作りまで知られることになるという危険があったからです。それで管轄の高崎署を一切関わらせなかったのです。

(中略)

「警部補は取り乱しておらず、それどころか、しっかり否認していました。そのことは供述調書にはっきり出ています。『容疑者は取り乱しており、詳しい事情は聴けていない』は完全なウソです。朝日新聞が勝手にウソを書く理由はありませんから、これは群馬県警のウソです。取り乱しているという言葉を信じるにしても、翌日、翌々日に改めて警部補の言い分を確認してもよかったはずです。現職の警察官が公務中の警察官に体当たりして現行犯逮捕されるという事実は、それが事実なら、懲戒免職にならなくても、警察官として辞職すべきです。しかし、もしねつ造なら、ねつ造した者こそ懲戒免職処分を受けるべきであるし、そうならないなら辞職すべきです。そういう大事件なのに、どの新聞社も警察の発表を口を開けて待っているだけ。これを《記者クラブ》の悪弊と言わずして、なんと言えばいいのでしょう」

》

「情報セキュリティ実践トレーニング 2009 Winter」の募集を開始しました!

(Eiji James Yoshidaの記録, 10/27)

》

米Red Bend、「Chrome」の更新ファイル圧縮技術は特許侵害として米Googleを提訴

(sourceforge.jp, 10/30)

》

沖縄密約方面

》

ブラックハットSEO、積極的にハロウィン関連のキーワードをターゲットに

(Panda Security Japan オフィシャルブログ, 10/29)

》

インターネットが40周年 最初に送られたメッセージは「LO」

(ITmedia, 10/30)。

LO

ですか (違)。

》

主婦連とMIAU、文化庁の「独断」を強く非難--東芝の録画補償金不払い問題で

(CNET, 10/30)

》

希少金属の回収事業拡大へ

新たに6市区がモデル自治体に

(京都新聞, 10/30)。都市鉱山ねた。

》

エチゼンクラゲで漁船転覆か

銚子沖、3人救助

(京都新聞, 10/30)

》

天下り公益法人に調査丸投げ 検査院、国交省に改善要求

(asahi.com, 10/30)。「道路保全技術センター」の件。

こういうのは公害法人って呼ぼうよ。

》

ダイソン掃除機で24人やけど プラグやコード発熱

(asahi.com, 10/30)

》

データベース・セキュリティ都市伝説 (3) 〜あなたは本当は誰?〜

(Security, time after time, 10/28)。「アプリケーションコンテキスト」の話。

》

不正アクセスから情報を守れ!SQLインジェクション攻撃、なりすまし、フィッシングとの戦い方

(Oracle)。2009.11.26、東京都港区、無料。

関連: リスクベース認証とSQLインジェクションのセミナー

(Security, time after time, 10/29)

》

Windows 7はたった4日でVistaの1年分を販売

マイクロソフトの樋口社長が好調な滑り出しをアピール

(日経 PC Online, 10/29)

こんなことを言うとVistaは何だったのかということになるが、

うんこだった。Vista gold は本当にうんこだった。

》

旧動燃が追い込まれていたことを高裁が認定、虚偽発表の幹部自殺〜メディアは徹底追及を旨としてほしい

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 10/29)

JDK and JRE 6 Update 17 / 5.0 Update 22、SDK and JRE 1.4.2_24 / 1.3.1_27 が

2009.11.03 (US 時間でしょう) に登場する予定の模様。

2009.11.05 追記:

JDK and JRE 6 Update 17 / 5.0 Update 22 出たみたいです。SDK and JRE 1.4.2_24 / 1.3.1_27 は EOL 過ぎてますから、一般公開はされません。

》

VAIOパーソナルコンピューター用ACアダプター「VGP-AC19V17」の無償交換について

(SONY, 10/27)

》

ウイルス作者との見えない戦い

(日経 IT Pro, 10/30)

》

護衛艦「くらま」と韓国籍のコンテナ船「カリナ・スター」が衝突、火災発生 (つづき)

海保側「左を追い抜いて下さい」衝突前、韓国船に伝達

(asahi.com, 10/28)

コンテナ船の運航会社は「管制室から『左を追い越せ』と指示が出た。左に向きを変えたら衝突した」と説明している。

何を責任転嫁してるんだか。全ては船長の責任ですから。

コンテナ船、追突避けるため急旋回か 護衛艦衝突事故

(asahi.com, 10/29)

海自護衛艦衝突:管制官助言後に衝突 交信が事故誘発か

(毎日, 10/29)。誘発って……。

7管によると、両船が衝突したのは27日午後7時56分ごろ。その直前、東方向へ移動するコンテナ船の前を、パナマ船籍の貨物船「クイーン オーキッド」(9046トン)が同方向へ航行していた。

管制官は、両船と衝突約4分前から交信を開始。貨物船に「C号(コンテナ船)が接近している。注意してください」と喚起すると、貨物船は「了解。左側を追い越させます」と応答した。管制官はさらに貨物船に右側へ寄るように告げ、コンテナ船には「貨物船が右側に動いています。左側を追い越してください」と伝えた後、くらまと衝突した。

ただの一般的な注意喚起でしょ……。

海自護衛艦衝突:コンテナ船飛び出し 艦への通知、直前に

(毎日, 10/29)

海上保安庁などによると、事故当時の衝突現場の潮流は西向きに2ノット(時速3.7キロ)。貨物船は流れに逆らい約6ノット(同11.1キロ)の低速で航行していたが、後方のカリナスターは12〜14ノット(同22.2〜25.9キロ)の速さで接近していた。

管制官は衝突4分前から、双方の船舶に数回にわたり注意を喚起。カリナスターに、左側から貨物船を追い越すよう誘導したが、くらまにカリナスターの接近を知らせたのは衝突直前だった。くらまはレーダーでカリナスターの動きを把握していたとみられるが、海上保安庁は「くらま側からすると、貨物船の陰からカリナスターが飛び出してきたように見えたはず」とみている。

海自護衛艦衝突:海難審判所は扱わず (毎日, 10/29)

護衛艦と衝突し、右舷に傷跡を残したまま関門海峡に停泊するコンテナ船「カリナスター」

(毎日, 10/28)。確かに、右舷にデカい衝突痕がある。

コンテナ船、追突避けようと急旋回…護衛艦事故

(読売, 10/29)

コンテナ船は、貨物船を避けようとして左へ急旋回してほぼ真横を向いた状態になり、対向する航路を進んできたくらまとぶつかったという。

(中略)

貨物船は、海上保安庁の関門海峡海上交通センターから無線で「コンテナ船が接近している」として右側へ寄るよう促された。貨物船はかじを切った際に減速し、コンテナ船が追突しそうになったという。

カリナスターの衝突痕を見ても、そんな感じだよなあ。「ふつうに航行していたら、ここには衝突しないでしょう」という位置だもん。

海自護衛艦衝突:韓国船、関門橋の真下で急旋回

(毎日, 10/29)

》

Sniffing SSL: RFC 4366 and TLS Extensions

(SANS ISC, 10/28)。Server Name Indication 話。これ自体は「仕様です」なのでしょうけど。

RFC 4366 方面をいろいろ調べてみた:

》

拷問は無実の人を「疑わしく見える」ようにする効果がある

(gigazine, 10/29)

》

検出の難しいポリモーフィック型マルウエア「W32/Xpaj」

(日経 IT Pro, 10/29)。関連:

》

技術に頼らないセキュリティ 第3回 ルールを守りたくなる環境を創り出す (日経 IT Pro, 10/28)

》

「5分でできる!情報セキュリティポイント学習」ツールを公開

〜事例で学ぶ中小企業のためのセキュリティ対策〜

(IPA, 10/27)

》

一斉退職:「背信的行為」退職金請求棄却 東京地裁判決

(毎日, 10/29)

》

東名崩落:同構造の盛り土320カ所

(毎日, 10/29)。課題が山積み。

関連: 【緊急報告】東名復旧までの115時間 (NEXCO 中日本)。

「緊急報告」に「お客様から頂いた励ましの言葉」なんて載せるかふつう……。

何この手前味噌。

》

民主・下条議員:元秘書ら5人が告発 規正法違反容疑

(毎日, 10/29)

》

NASA、次世代ロケット試験機「アレス1-X」の打ち上げ成功

(AFPBB, 10/29)。とはいうものの……。

方針転換か、米有人月探査構想(1)

不格好なロケット「アレスI」

部品流用の結果、設計の無理が露呈

(日経ビジネス, 10/27)。どう見ても変態ロケットだからねえ。

》

米大統領:「憎悪犯罪」禁止法 同性愛者らも対象に

(毎日, 10/29)。オバマが署名した、というニュース。

》

「羽田ハブ」に30年無策のツケ

(日経ビジネス, 10/29)

》

連続不審死:数十人と連絡、物色か 婚活サイト使い

(毎日, 10/29)。婚活サイト = 鴨探しツールですか。

》

[Clamav-announce] announcing ClamAV 0.95.3

(clamav.net, 10/29)

》

飯塚事件被告 (死刑実施済) の遺族が再審請求

飯塚事件:元死刑囚の妻が再審請求「DNA型鑑定に誤り」

(毎日, 10/28)

森英介法相が2人の死刑を執行

(死刑に異議あり!, 2008.10.28)

飯塚事件 森英介法務大臣は性急に死刑執行した理由を国民に説明せよ

(Scrap Japan, 6/10)

ムネオ日記: 2009年6月11日(木)

(鈴木宗男, 6/11)

○鈴木 (中略)

もう時間がありませんから、大臣、飯塚事件、久間さん、この方も同じケースですね、DNA鑑定も。そして、これは死後再審すると弁護団は言っていますよ。可能性として、菅家さんと同じ結論が出る可能性はあると私は思いますよ。

ところが、法務大臣はもう死刑の決裁をしてしまって、久間さんは去年亡くなってしまったですよ。少なくとも、本人は一審から一貫して無罪と言っている、しかも再審請求をしている。そういうとき、死刑の決裁をするのは、人の命にかかわる問題として極めて、もっと時間をかけるなり幅を持っていいと私は思うんですよ。

今回の菅家さんだって、もし死刑判決が出ていて死刑執行されたらどうしますか、皆さん。しかも、飯塚事件の久間さんは、死刑執行、百一人中六十何番目じゃなかったかな、ランクは低いんですよ。先駆けて死刑執行されているんですよ。それも森大臣は粛々とと言っている。事務方から上がってきたものに決裁している。法務大臣、この飯塚の件についても、判決順位というのは百人中六十一番目ですか、先の人を飛び越えている。しかも、今回のケースとやはり同じ手法なんですね、このDNAのやり方も。また同じく、別の民間の医学部の先生方の判定では一致していないんですよ。ですから再審請求をすると言っていますね。

法務大臣、私はやはり、法務大臣の立場としても、事命にかかわる、あるいは本当の意味での真実を明らかにするにも、何ぼ時間をかけてもきちっと要求なり言い分を聞いて最終判断をするというのが大事だと思うんですよ。大臣、飯塚事件についても、もし今回と同じ、菅家さんのような鑑定結果が出た場合、あなたは殺人者と同じになりますよ。この重みを私は考えてもらいたい。ただ上がってきたものに判こを押すというのは、私は逆に、政治家、法務大臣としての見識に欠けると思いますよ。ぜひともここら辺は慎重にやってもらいたい、私はこれは強くお願いします。

正義のかたち:重い選択・日米の現場から/4 目撃者一転「証言はウソ」

(毎日, 10/15)

証拠の一つが、被害者周辺から採取された血痕と久間元死刑囚のDNA型が一致した鑑定結果だった。当時の鑑定手法は「足利事件」でも用いられた。だが足利事件では、今年行われた再鑑定でDNA型が一致せず、無期懲役が確定していた菅家利和さん(63)の再審開始が決定。当時の鑑定手法の信用性が揺らいでいる。

飯塚事件の審理を担当した元最高裁判事の滝井繁男弁護士(72)は「そんなに精度が高いものではないと思い、DNA抜きにどこまでいける(有罪と判断できる)か相当なエネルギーを使った。間違いないと思っている」と振り返る。状況証拠を慎重に吟味し、06年9月、裁判長として上告を棄却した。

その滝井さんが「なぜあんなに早く執行したのか。気になってるんですよ」と漏らした。法律上は確定から6カ月以内の執行が規定されるが、再審請求などを踏まえ、実際には7〜8年を要するケースが以前は多かった。確定から約2年後の執行。司法の頂点にいた一人が、戸惑いを隠せないでいる。

飯塚事件 (ウィキペディア)

衆議院議員 森英介

》

豪州縦断ソーラーカーレース、東海大が初優勝

(読売, 10/28)。おめでとうございます。

関連: シャープ製 太陽電池を搭載した東海大学チームのソーラーカーが「グローバル・グリーン・チャレンジ」に参戦

(シャープ)

》

東京理科大学方面

》

MSRT October Release - Case Study

(Microsoft Malware Protection Center, 10/27)。

US の top はにせアンチウイルス。一方、中国の top はパスワードスティーラー (ゲーム方面)、ブラジルもパスワードスティーラー (ただし銀行方面)。

》

Gizmodo ににせアンチウイルスの広告が掲載された

先日の NY Times の件も、にせアンチウイルス広告でした。

Malware torrent delivered over Google, Yahoo! ad services

(The Register, 9/24) というのもありましたね。

Opera 10.01 登場。3 件 (Mac / Unix 版は 2 件) のセキュリティ欠陥が修正されている。

2010.02.11 追記:

VMSA-2009-0015 /

CVE-2009-3733

関連:

VM Stealing: The Nmap way (CVE-2009-3733 exploit)

(skullsecurity.org, 2009.02.10)

This is a vulnerability in the VMWare management interface, which is a Web server. All you have to do is add a bunch of "../" sequences to the URL, and give it your chosen path, and it'll let you grab any file on the filesystem. I'm not kidding, but I wish I was. You can even do the classic: https://x.x.x.x/sdk/%2E%2E/%2E%2E/%2E%2E/%2E%2E/%2E%2E/%2E%2E/etc/passwd

Nmap スクリプトが掲載されている。

Datacenters and Directory Traversals

(SANS ISC, 2010.02.10)

F-Secure / Symantec / McAfee のアンチウイルス製品における

PDF 文書の検査に欠陥があり、検査をすり抜ける方法が存在する。

上記はいずれも修正済。

2009.11.05 追記:

F-Secure 公式: Security Advisory FSC-2009-3

(F-Secure, 2009.10.29)。自動更新にて対応。

》

セキュリティを形にする日本のエンジニアたち 第1回 限界を迎えつつある「パターンマッチング」という手法

(@IT, 10/27)。村上さん情報ありがとうございます。

》

vPacketBlackHole

〜VM 仮想環境をプラットフォームにしたパケット解析〜

(ネットエージェント, 10/28)。中山さん情報ありがとうございます。

》

オランダ法廷、The Pirate Bayに著作権侵害Torrentの削除を命令 (P2Pとかその辺のお話, 10/24)

》

成長を続けるuTorrent、Transmission、ユーザが離れつつあるVuze、BitComet

(P2Pとかその辺のお話, 10/19)

》

Vista→Windows 7移行時に再起動を繰り返すトラブル——ユーザーが報告

サポート・フォーラムには「Vistaに戻すこともできない」など憤りの声が

「Keith」と名乗るサポート・エンジニアは25日午後、この問題は、Microsoftのオンライン・ストアやDigital Riverからダウンロードされたディスク・イメージから、インストールDVDが作られたときの光ドライブの速度に関係している可能性があると述べた。

「インストール・ディスクの破損を避けるには、できるだけ低速でイメージを焼くようにしていただきたい」とKeith氏。同氏によれば、「Digital RiverとMicrosoftは、この問題の調査を行っている」という。

焼くのに失敗している?! 焼くときにベリファイしても見つからないような失敗なのかなあ。

》

IPv6 Tunneling Protocols: Good for Adoption, Not So Hot for Security

(trendmicro blog, 10/26)

》

Description of the Platform Update for Windows Server 2008 and the Platform Update for Windows Vista

(Microsoft KB 971644)

》

Description of the Remote Desktop Connection 7.0 client update for Remote Desktop Services (RDS) for Windows XP SP3, Windows Vista SP1, and Windows Vista SP2

(Microsoft KB 969084)

》

AppLocker と「ソフトウェアの制限のポリシー」の違い

(TETLIST, 6/8)。関連

》

プリンタが使えません。追加もできません。

(パソコントラブル出張修理・サポート日記, 10/15)。

システムファイルチェッカー (sfc コマンド) で直ったのはいいけれど、

何がどう直ったのかがさっぱりわからない。

sfc コマンドは、経過を表示してほしいですねえ。

》

護衛艦「くらま」と韓国籍のコンテナ船「カリナ・スター」が衝突、火災発生 (つづき)

護衛艦の現場検証始まる 関門海峡・コンテナ船衝突

(asahi.com, 10/28)

コンテナ船、護衛艦の針路にはみ出す? 衝突事故 (asahi.com, 10/28)

コンテナ船の船長(44)は、事故直後に朝日新聞の取材に応じ、「前の船を追い越そうとしていた」などと話しており、コンテナ船が護衛艦の針路にはみ出す形になって衝突を引き起こした可能性が出てきた。(中略) コンテナ船がどのようにして前の船を追い越そうとしたかははっきりしないが、船長の証言や双方の船の衝突部位などから、海保関係者は「コンテナ船がかじを左に切って追い越そうとして左側に膨らみ、左前方から来た護衛艦の針路に入った可能性も考えられる」と話す。

関門海峡で追い越しって……駄目すぎる……。

【護衛艦衝突・炎上】「別の船追い越そうとして衝突」韓国船長が海保調べに 両艦船を現場検証

(産経 MSN, 10/28)

同海峡は右側通行が原則で、海上衝突予防法では、対向してくる船と接近した場合は、原則として双方が右に舵を切って回避するルール。貨物船が対向してきたくらまを回避するために右に舵を切った場合、左側面を損傷することになる。

しかし、防衛省によると、貨物船は右船首部分が大破しており、くらまは船首が大きく損傷している。同保安部では、貨物船が左に舵を切った可能性や、くらまが左に寄りすぎて航行していた可能性などを慎重に調べる。

海自護衛艦衝突:検証開始 コンテナ船がくらま針路に?

(毎日, 10/28)

》

マイクロソフト プロダクト サポート ライフサイクル

を見ていて気がついたのですが、Windows 7 Ultimate って、延長サポートされないのですね。Windows Vista Ultimate は延長サポートされるのですが。

「Ultimate が最強」と思い込んで Windows 7 Ultimate を導入するとひどい目にあいかねないなあ。

……あれ? Vista Ultimate も延長サポート対象外ですか?

(増田さん感謝)

IPv6 における Neighbor Discovery Protocol (RFC4861) パケットの処理に欠陥があり、DoS 攻撃を受ける機器が存在する模様。JVN では

IPv6のNDP実装におけるサービス運用妨害(DoS)の脆弱性 (古河電工, 2009.10.26)

が挙げられている。

-

SSLトラフィックを傍受する“ヌルターミネーション攻撃”—— 専門家が報告

ヌル文字の解釈を間違えるプログラムを利用

-

-

黒い画面にマウスカーソル (Win32/Daonol)

-

-

Microsoft Security Essentials Beta

-

Microsoft 2009 年 8 月のセキュリティ情報

MS09-043 が更新された。

2009/10/28: このセキュリティ情報ページを更新し、検出の問題を解決する Microsoft Office 2003 Service Pack 3 および Microsoft Office 2003 Web Components Service Pack 3 用の更新プログラムのリリースをお知らせしました。これは検出の変更のみで、バイナリへの変更はありません。更新プログラムがシステムに正しくインストールされたお客様は、この更新プログラムを再インストールする必要はありません。

……エッ?

Microsoft Update を実行していても、正常に適用されていなかった事例があるということですか?!

MS09-043 は現在流行中の Gumblar Reloaded 方面でも利用されている攻撃界面ですから、

これは問題なのでは。

出てます。高橋さん情報ありがとうございます。

直っているもの (最高 x 6、高 x 0、中 x 3、低 x 2):

注: MFSA 2009-54 は Firefox 3.0.x には影響しない。他は 3.0.x / 3.5.x 両方に影響。MFSA 2009-58 が抜けているが、どのような扱いになっているのかは不明。

2009.11.18 追記:

チェックしておきたいぜい弱性情報<2009.11.10>

(日経 IT Pro, 2009.11.10)。

MFSA 2009-62: RTL 文字によるダウンロードファイル名の偽装

を特出しして解説。Unicode の例のアレ。

》

The memory usage of the Dns.exe process keeps increasing after you install hotfix 941672 on a computer that is running Windows Server 2003 SP2 and that has the DNS server role installed

(Microsoft KB 975830, 10/27)。

941672 は MS07-062 patch みたい。

》

The CPU usage increases to 100 percent when you use the Input Method Editor (IME) for Japanese characters on a computer that is running Windows Server 2003

(Microsoft KB 975470, 10/27)。壊れた辞書を直そうとして無限 loop に突入しちゃうそうで。Windows Server 2003 / XP x64 用 hotfix が用意されてます。

》

ネットオークション詐欺:ヤフーに責任なし 最高裁で確定

(毎日, 10/27)

》

米海軍、ゲイ水兵虐待事件の責任者に処罰を与えると発表

(みやきち日記, 10/24)

》

Panda Cloud Antivirus Beta3最新版(Ver00.90.00)をリリース

(Panda Security Japan オフィシャルブログ, 10/27)

》

不正アクセス:ユニサプライズ、通販サイトからクレジットカード情報流出

(so-net セキュリティ通信, 10/27)

》

岡田外相、2chに「ねつ造」質疑応答の削除を要求

(ITmedia, 10/27)

》

ハイブリッド車に「疑似エンジン音」システムの設置を義務化、2012年をめどに

(slashdot.jp, 10/27)。クルマの騒音に悩まされている側からすると、悪夢でしかない。

》

護衛艦「くらま」と韓国籍のコンテナ船「カリナ・スター」が衝突、火災発生

》

パスワード窃盗ビジネスの内情

(日経 IT Pro, 10/27)

》

民主党?

》

誰のための郵政民営化なのかを明らかにせよ

(日経 BP, 10/27)

では、根本の問題はどこにあるのか。

極めて重要なポイントは、郵政民営化を強く求めてきたのは米国であるという事実である。米国は、日本への年次改革要望書のなかで郵政民営化を要求し続けてきた。

そして、郵政民営化法案の作成に際して、郵政民営化準備室が米国政府や米国の業界団体と、少なくとも17回の意見交換をしていた事実である。これは、すでに国会でも明らかにされている。

なぜ、日本の郵政民営化法案の作成に、それだけ米国が深くかかわっているのか。実に奇妙なことではないか。少し考えれば、それが誰のためのものであったか、わかるというものだ。

》

業務委託先所有パソコンからの一部個人情報を含む業務情報の流出について

(大阪ガス, 10/23)。Share ですか。

》

Microsoft、Outlookの.pstフォーマットに関する技術文書公開へ

(ITmedia, 10/27)。なんだ、これからやりますって話じゃん。公開予定日も明記されてないし。

》

ニコ動で中継する大臣会見の質問募集

(ITmedia, 10/27)。

おねがいですから、J-CAST みたいな質問はしないで下さいね。

》

「無垢で子どもらしい」クリプトンの新VOCALOID登場——「Project if...」が始まった

(ITmedia, 10/27)

「今度はお子さまか!」

》

ついに映画化!オンライン犯罪の実情を伝える映画制作に協力

(エフセキュアブログ, 10/27)

》

URL事件判決

(壇弁護士の事務室, 10/27)、

他人が陳列していた児童ポルノ画像のurlを一部改変して掲載したら、児童ポルノ公然陳列罪の正犯(大阪高裁H21.10.23)

(奥村徹弁護士の見解, 10/23)。うわ、高裁判決ですか……。

》

記者の目:トムラウシ遭難に見たツアーの課題=田中裕之

(毎日, 10/22)

ところが、国内ではガイド資格の取得者が圧倒的に少なく、無資格者がツアーを引率するケースが目立つという。今回の場合、ガイド3人のうち61歳ガイドは日本山岳ガイド協会認定の資格を持っていたが、他の2人は無資格。しかも、61歳ガイドが今回のルートを案内するのは初めてで、結果的にガイドの知識を十分に生かせなかった。

》

Adobeの“Flash”と“Reader”のアップデートを半自動化「Flash_Reader_Update」

(窓の杜, 10/20)。

オリジナルサイト

Flash_Reader_Update

には 1.10 が出ています。

》

ケンコーコム、シンガポール拠点から医薬品を日本向け販売へ - 省令が影響

(マイコミジャーナル, 10/27)。

関連: 医薬品ネット販売規制、その後(2) - 省令無効を巡る第3回口頭弁論の結果

(マイコミジャーナル, 10/21)

》

〈酒井法子報道〉から考えるメディアの使命(1)

(JANJAN, 10/26)

「だって、そうでしょう…。どんなに職業的直感に優れた警察官だって、繁華街の中を歩く特定の人物のポケットに覚せい剤が入っていると見込みをつけて、その人物を取り囲んで、2時間近く粘るなんてことは不自然だと思いませんか——。『これは裏に何かある』と思うのがふつうではないでしょうか。特に、報道に携わる者は、そういう一般の人が見落としがちなところに切り込んでいくのが仕事でしょう?」

》

ケータイWebセキュリティとWAFのセミナーにて講演します

(ockeghem(徳丸浩)の日記, 10/26)。

2009.10.29 など、東京都港区、無料。

企業のセミナーですから、最終的にはWAFを売るための話を期待されているわけですが、そんな中でもWAFに対する本音を炸裂させるつもりですので、ご期待下さい。

》

Windows 7でも既存ソフトとの互換性は不十分

「導入前には十分な検証を」——テスト・ベンダーが注意を呼びかけ

(ComputerWorld.jp, 10/26)。世の中そんなもん。

》

FNG05参加者募集

(B-) の独り言, 10/26)。2009.10.31、東京都新宿区、無料。

「今回は Windows 7 の XP Mode が主なテーマにな」るそうです。

》

Microsoft Baseline Security Analyzer 2.1.1 (for IT Professionals) - 日本語

(Microsoft, 10/22)。Windows 7 / Server 2008 R2 対応。

》

Snort 2.8.5.1 Release

(VRT, 10/22)

Fixed potential segfault when printing IPv6 packets using the -v option.

CVE-2009-3641

》

SP2 新機能 「Windows Server 2008 R2 との統合」について

(Japan WSUS Support Team Blog, 10/26)。WSUS 3.0 SP2 話。

2009.10.22 以降、シマンテックの総合セキュリティソフト (NIS, SEP など) をインストールしてある

Windows 機に対して Mac から SMB 接続しようとすると、[SID: 21802] SMB Server Transaction Name BO Detected と言われて拒否される模様。ichi さん情報ありがとうございます。

もちろん誤検出なのですが、シマンテックはいまだに対応できていない模様。

SEP の場合は、ポリシーで [SID: 21802] を検出しないように設定することで回避できるみたい。

》

Bredo vs. Zeus: The Battle of the Bots continues

(SophosLabs blog, 10/25)

》

迷惑メール対策セミナー [大阪] (IAJapan)。

2009.11.19、大阪府大阪市、無料。

》

地下用水路の干上がりで10万人以上が避難:イラク (国連情報誌SUNブログ対応版, 10/15)

》

バグダッドの爆破テロを非難:事務総長

(国連情報誌SUNブログ対応版, 10/26)

》

文化的多様性の保護はビジネスにも有効 (国連情報誌SUNブログ対応版, 10/21)

》

エチオピアが深刻な食糧不足 (国連情報誌SUNブログ対応版, 10/23)

》

パキスタン国内避難民に支援を (国連情報誌SUNブログ対応版, 10/25)

》

スクリーン セーバーに加わった新モードについて (Windows 7)

(Windows 開発統括部 Blog, 10/20)

スクリーン セーバーを [(なし)] に設定した時にも [再開時にログオン画面に戻る] という選択肢が選べるようになりました。

》

民主党推薦候補、宮城知事選で「KO負け」の衝撃

(JANJAN, 10/25)。民主党なら絶対勝てる、というわけではない。

》

日本の証拠開示は張りぼてか?〜グリーンピース「横領」鯨肉「窃取」事件で問われる日本の裁判制度

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 10/6)

》

国家公安委員会の驚くべき面々〜このメンバーをどうするかで民主党の真価が問われる (情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 9/30)

》

放送行政を担う独立機関構想に向けた提言〜日本版FCCは×

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 10/24)、

民主党の放送に関する独立行政委員会は本当に機能するのか〜原口構想の問題点を指摘する

(情報流通促進計画 by ヤメ記者弁護士(ヤメ蚊), 10/18)

》

補選民主2勝 にじり寄る参院「単独」

(中日, 10/26)

今回の2勝により、民主党の参院の議席数は会派離脱中の江田五月議長を除き、計114議席となり、過半数の121議席まで7議席ににじり寄った。

》

セキュリティソフト「ESET」、中堅・中小企業で人気上昇中

(ZDNet, 10/26)。マカフィーと同程度。

》

Microsoft、「USBメモリ入りWindows 7」の作成ツールを提供

(ITmedia, 10/26)。Windows 7 USB/DVD Download Tool の件。

》

LLVM 2.6リリース

(sourceforge.jp, 10/26)

LLVM 2.5以前ではGCCベースのC/C++フロントエンドが利用されていたが、LLVM 2.6では新たにC/C++/Objective-Cフロントエンドとして「Clang」が含まれている。

》

デジタル専用録画機の補償金納付を求め、SARVHが東芝を提訴へ

(Internet Watch, 10/22)。法廷で結着をつけましょう。

東芝は、2月に発売したデジタル専用録画機2機種において補償金を上乗せずに販売。2008年10月から2009年3月までの半年間に徴収した補償金の納付期限は9月末だったが、東芝は2月から3月までに販売したデジタル専用録画機の補償金を納付しなかった。

(中略) デジタル専用録画機では、パナソニックが5月に発売した製品について、補償金を上乗せせずに販売していることが明らかになっている。2009年4月から9月までの半年間に徴収した補償金の納付期限は、2010年3月末となる。

》

痴漢対策:首都圏16鉄道事業者、警察と初会議

(毎日, 10/26)

警視庁は22〜24日、ホームページで電車内の痴漢に関する緊急アンケートを実施し、約2100人から回答を得た。

これみたい (google cache)。こんなの、バイアスありまくりでしょ。

また、女性回答者(約940人)の約83%が「痴漢にあったことがある」と答えた。

実際、そういう結果だし。

【5】 電車内での痴漢を防ぐために実施しても良いと思われる手段を全てお答えください

警察による取締り強化

駅構内、電車内でのポスター、電光掲示板での注意喚起・警告

駅構内、電車内での放送による注意喚起・警告

駅構内、電車内への防犯カメラの導入

駅構内、電車内での巡回警備

「その他 (任意回答)」が存在しないアンケートですか。

「警察による取締り強化」って、何ら具体性ないし。

こうしたアンケート結果を踏まえ、警察側は、JR埼京線など痴漢が多発する路線を走る電車内に防犯カメラを設置するよう求めた。

「アンケート」はともかく、実際問題、特定路線はひどい状態のようだから、対症療法を実行せざるを得ないかなあ……。

また、会議で警察側と鉄道事業者は、痴漢は絶対に許さないとする共同宣言を採択。車内放送やポスター掲示などを通じ、痴漢撲滅の機運を高めることを確認した。

またぞろ無意味っぽいポスターをケーサツ天下り組織に発注ですか……。

》

Spoofed Contract Carries Malware

(trendmicro blog, 10/24)

》

マルウェアとのたたかい

》

ZBOT and a CapitalOne Phish

(trendmicro blog, 10/22)

》

The Art Of Compromise Without Being Comprised

(McAfee Security Insights Blog, 10/14)

》

TinyURL - Huge Opportunity for Cybercrime (How not to get hit... Like I did)

(McAfee Security Insights Blog, 10/14)

》

McAfee Labs Releases October Spam Report

(McAfee Labs Blog, 10/12)

》

Cybercrime Organizations Turn to ‘Mafia-Style’ Structure

(McAfee Labs Blog, 10/21)

》

アラスカ譲渡記念日とSEO攻撃

(エフセキュアブログ, 10/21)。なんでもネタにするなあ。

》

児童ポルノ方面

11 月は「児童虐待防止推進月間」

なのですか。

》

ミクシィ、18歳未満ユーザーの保護強化〜背景に「非出会い系」トラブル急増

(so-net セキュリティ通信, 10/23)

》

Mozilla Plugin Check Now Live

(Mozilla Security Blog, 10/13)。ないよりマシではある。

In the upcoming release of Firefox 3.6, we’ll also include built-in support for helping users keep up to date.

》

米軍初ハイブリッド艦が就役 低速航行は電気モーターで

(asahi.com, 10/25)。

米国海軍強襲揚陸艦

USS Makin Island (LHD 8)

の件。

》

新型インフルエンザ方面。taka さん情報ありがとうございます。

黒い画面にマウスカーソル (Win32/Daonol)

関連。time one さん、Ilion さん情報ありがとうございます。

【お詫び】電話お問い合わせ窓口の混雑について (NEC, 2009.10.26)

電話お問い合わせ窓口の混雑について(お詫び)

(富士通, 2009.10.22)、

パソコンが起動しない!ウイルス「Win32/Daonol」の感染が拡がっています (富士通, 2009.10.26)

コンピュータウイルス「Trojan.Win32/Daonol.H」について (dynabook.com, 2009.10.23)

コンピュータウイルス「Win32/Daonol」に関するご注意 (DELL, 2009.10.22)

[Windows XP,Windows Vista]

Windowsの起動時に真っ黒な画面になり、マウスポインターしか表示されない

(SONY)

Gumblar再襲来(1) 国内サイトも多数改ざん〜以前の改ざんサイトが再改ざん (so-net セキュリティ通信, 2009.10.26)

Gumblar再襲来(2) 「攻撃サイト」も一般サイト/カスペルスキーが確認と警告 (so-net セキュリティ通信, 2009.10.26)

Gumblar再襲来(3) Adobe Reader/Flash/IE/Office、攻撃は最新版でブロック

(so-net セキュリティ通信, 2009.10.26)

Gumblar再襲来(4) ゲームサイトや競馬サイトが相次ぎ改ざん報告 (so-net セキュリティ通信, 2009.10.26)。「フローレンシア」「JRAレーシングビュワー」ですか。 今ちょうど、「フローレンシアの猟犬」が出てくる漫画を読んでたりするけれど。

Gumblar再襲来(5) 感染でパソコン起動せず、サポート窓口に電話殺到

(so-net セキュリティ通信, 2009.10.26)

GENOウイルススレ ★22 (2ch.net)

Gumblar 再襲来を受けて、IBM ISS AlertCon が 2 になりました。

web ページを改ざんするときに、<iframe src=...> を挿入するのではなく、<iframe onload=...> を挿入する事例が登場しているのだそうで。

》

ランダムIPアドレスの発生源を特定

(高木浩光@自宅の日記, 10/23)。Winny 話。

てっきり、偽キー散布ボットがあちこちへ接続してキーを注入して廻っているのだとばかり思っていたが、そうではなく、接続を待ち受けて偽キーを排出しているようだ*1。クラスタワードを時々変えているようで、そのワードに近いクラスタのノードからの接続を待って、受動的にランダムIPアドレスを散布しているようだ。この方法ではダウンロードの阻止には全くなっていないと思われる*2。

》

DDoS攻撃への対応:パート1

(日経 IT Pro, 10/20)、

DDoS攻撃への対応:パート2

(日経 IT Pro, 10/22)

》

「アフィリエイトで配布、月に3000万円稼ぐ会員も」——偽ソフトの実体

シマンテックが説明会、「業績優秀者には高級車のボーナス」

(日経 IT Pro, 10/23)。

「できる! 悪のアフィリエイト」って感じ?

関連: 猛威を振るう「偽ソフト」、1年間の報告件数は4300万件以上

米シマンテックがレポートを公表、「今までに250種類以上を検出」

(日経 IT Pro, 10/21)

》

When installing updates using Windows update or Microsoft Update you may receive Error 0x643 or 0x80070643

(Microsoft KB 976982)。.NET Framework が壊れているためだそうで。

.Net Cleanup Utility を使って .NET Framework をアンインストールし、

その後再びインストールする。

》

The migration of hotfixes may fail after the installation of a Windows Server 2003 or Windows XP service pack

(Microsoft KB 976647)。SP 適用後は MBSA を使って入れ忘れ (と認識されるもの) がないかどうかを確認してね、ですか。

》

届出状況2009Q3/脆弱性の再指摘

(水無月ばけらのえび日記, 10/20)

》

pefs - stacked cryptographic filesystem (Summer of Code 2009)

(FreeBSD Quarterly Status Report: 2009.04 - 2009.09)、

Encrypting private directory with pefs

(Gleb Kurtsou, 10/1)。

他のファイルシステムの上位に位置し、透過的な暗号化を提供し、root 権限が不要。amd64 9-CURRENT と i386 8-CURRENT での動作は確認済。

》

「子ども手当」で平野官房長官に2枚目のイエローカード

(JANJAN, 10/21)

》

A black hat loses control

(viruslist.com, 10/22)。アンチウイルスベンダーの動きを追う

[avtracker dot info]

ですか。

》

ワーム「Conficker」対策? 実は偽セキュリティソフト型「FAKEAV」に感染

(トレンドマイクロ セキュリティ blog, 10/23)。install.zip 方面。

関連: マイクロソフト社を騙るマルウエア添付メールに関する注意喚起

(JPCERT/CC, 10/23 更新)

》

911アメリカ同時多発テロ事件の「真相」が不正プログラムに誘導

(トレンドマイクロ セキュリティ blog, 10/20)。例の陰謀説ですな。

またぞろこんな古いネタを。

》

Truecrypt 6.3 released

(SANS ISC, 10/22)

》

SQL Server 2005の更新プログラムで 737d エラーが出てしまう時の対処方法

(日本のセキュリティチーム, 10/19)

》

第16回 セキュリティもみじ セミナー。

2009.10.31、広島県広島市、一般2500円。

はまもとさん情報ありがとうございます。

》

Description of the Patch Registration Cleanup Tool

(Microsoft KB 976220)。パッチ登録クリーンアップツール 1.0。

》

NASA ハッカー Gary McKinnon アメリカに引き渡し

(Sophos, 10/9)

》

本当は怖い文字コードの話

第9回 文字コードが引き起こす表示上の問題点[前編]

(技評, 10/21)

》

Snow Leopardの「Boot Camp」が年内にアップデート、Windows 7に対応へ

旧型Intel Macの9機種は対象外

(ComputerWorld.jp, 10/23)

》

グーグルやアマゾンなどがネット中立性ルールの制定をFCCに要請

(ComputerWorld.jp, 10/20)

》

アップル、iPod nanoのオーバーヒート問題をサポート文書内で公に認める

(ComputerWorld.jp, 10/19)

》

リカバリ時・初期セットアップ時に気をつけなければいけないこと

リカバリすると超ダメ OS Vista gold に変身してしまう機械があるので注意、注意という話。なかったことにしたい OS ですが、世の中そんなに甘くない。

せめて SP1 なら別なのですが。

》

ダイナブックだとNTT「セキュリティ対策ツール」でつながらない

(パソコントラブル出張修理・サポート日記, 10/11)。

修正プログラムを適用すれば ok らしい。

》

Apacheのアクセスログをsyslog経由で出力するためのモジュールを作りました

(DSAS開発者の部屋, 10/22)。mod_syslog。

つまり、上記の例で言えばprev_log_writer_initとprev_log_writerに従来の処理へのコールバック関数のポインタが入るわけです。 なお、この2関数が返値を返すようになったのはApache2.2以降なので、Apache2.0 系ではそのままでは使用できません。一応、同名の関数から旧い値を返させるだけで動作するところまでは確認していますが、もしお試しの際はご注意ください。

》

「Panda Cloud Antivirusの内側をもっと知りたい!」 シニアリサーチアドバイザー Pedro Bustamante氏に聞く

(Panda Software, 10/21)

》

Stop error message on a computer that is running Windows Server 2008 or Windows Vista: "0x00000027 RDR_FILE_SYSTEM"

(Microsoft KB 974759)。Mrxsmb20.sys の不具合。patch があるらしい。

》

An update that adds RemoteApp support is available for Windows Vista-based virtual machines that are running on Windows 7-based computers

(Microsoft KB 961741)。

》

エラー1920が発生し、VirusScan Enterpriseのインストールに失敗します。(不正なレジストリ値が設定されている)

(マカフィー, 10/23)。Image File Execution Options 大活躍中ですか。

》

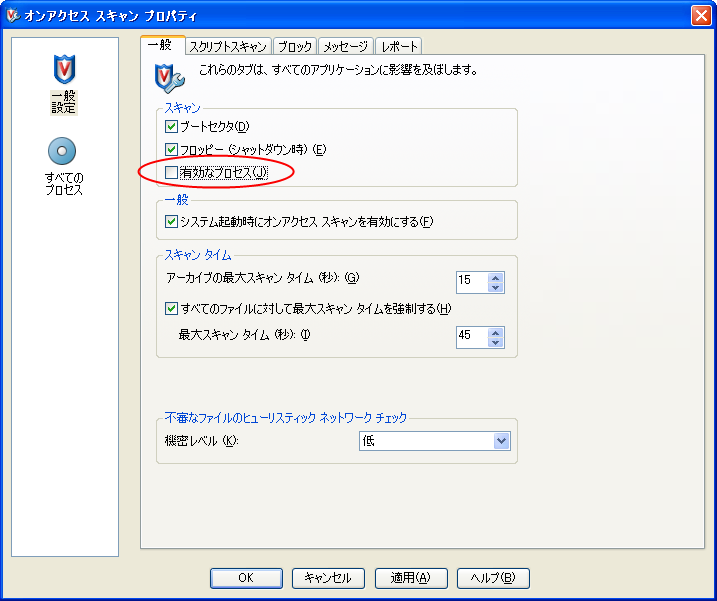

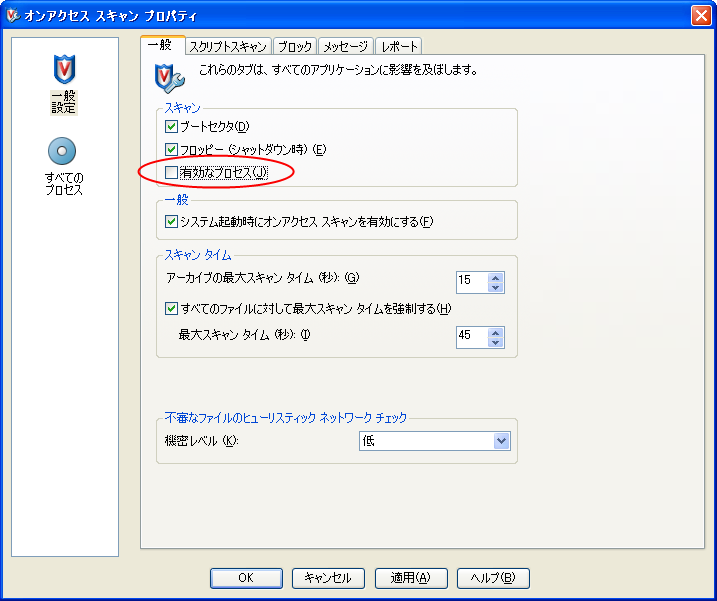

ERROR: Exception in McShield.Exe!, Event ID: 5019, McShield Service terminated unexpectedly (issue: Scan processes on enabled)。

VirusScan Enterprise 8.7i 話。

NOTE: After applying Patch 1, McAfee recommends that you disable the option to scan processes on enable unless you require the Maximum Protection configuration for Access Protection in your environment. This setting is intended for environments where security is more important than performance. Process scanning is resource intensive and can negatively affect system performance.

へぇ〜。

To disable the option to scan Processes on Enable:

1. Click Start, Programs, McAfee, VirusScan Console.

2. Double-click On-Access Scanner.

3. On the General tab, disable the Processes on enable option.

4. Click Apply and OK.

5. Close the VirusScan Console.

えーと……。これ↓でいいんですかね?

》

Nokia、特許侵害でAppleを提訴 - 技術革新に"ただ乗り"と批判

(マイコミジャーナル, 10/23)、Nokia sues Apple in Delaware District Court for infringement of Nokia GSM, UMTS and WLAN patents (Nokia, 10/22)。来ましたね。

》

話題の「羽のない扇風機」、実は東芝が30年前に考案していた

(slashdot.jp, 10/22)。先行者がいたのね……。

》

Winny開発者に対する大阪高等裁判所の判決と技術者の社会的・道義的責任について

(WIDE プロジェクト, 10/21)

Gumblar Reloaded 方面話のようで。

色々と調べてみると、Win32/Daonol の 最近の亜種に Windows XP が感染すると発生するようです (Windows Vista、Windows 7 では起こりません )。 Daonol の不具合? なのか、OS の起動シーケンス中に、無限に処理待ちを起こしてしまうことがあるようで、Daonol が起動中に読み込まれないようにすると、解消されます。

対応用のレジストリ設定が記載されている。Windows PE を使ったレジストリ修正については、たとえば、Windows PE 完全活用ガイド[Technique 3]

オフラインの状態でレジストリを編集するには?

(ComputerWorld.jp) を参照。

関連: Windowsロゴが出た後、真っ黒の画面にマウスカーソルだけ

(パソコントラブル出張修理・サポート日記, 2009.10.22)。現場の人はたいへんです。

2009.10.26 追記:

関連。time one さん、Ilion さん情報ありがとうございます。

【お詫び】電話お問い合わせ窓口の混雑について (NEC, 2009.10.26)

電話お問い合わせ窓口の混雑について(お詫び)

(富士通, 2009.10.22)、

パソコンが起動しない!ウイルス「Win32/Daonol」の感染が拡がっています (富士通, 2009.10.26)

コンピュータウイルス「Trojan.Win32/Daonol.H」について (dynabook.com, 2009.10.23)

コンピュータウイルス「Win32/Daonol」に関するご注意 (DELL, 2009.10.22)

[Windows XP,Windows Vista]

Windowsの起動時に真っ黒な画面になり、マウスポインターしか表示されない

(SONY)

Gumblar再襲来(1) 国内サイトも多数改ざん〜以前の改ざんサイトが再改ざん (so-net セキュリティ通信, 2009.10.26)

Gumblar再襲来(2) 「攻撃サイト」も一般サイト/カスペルスキーが確認と警告 (so-net セキュリティ通信, 2009.10.26)

Gumblar再襲来(3) Adobe Reader/Flash/IE/Office、攻撃は最新版でブロック

(so-net セキュリティ通信, 2009.10.26)

Gumblar再襲来(4) ゲームサイトや競馬サイトが相次ぎ改ざん報告 (so-net セキュリティ通信, 2009.10.26)。「フローレンシア」「JRAレーシングビュワー」ですか。

今ちょうど、「フローレンシアの猟犬」が出てくる漫画を読んでたりするけれど。

Gumblar再襲来(5) 感染でパソコン起動せず、サポート窓口に電話殺到

(so-net セキュリティ通信, 2009.10.26)

GENOウイルススレ ★22 (2ch.net)

Gumblar 再襲来を受けて、IBM ISS AlertCon が 2 になりました。

2009.10.27 追記:

関連:

IBM ISS AlertCon は 1 に戻ってます。

2009.10.28 追記:

関連:

2009.10.30 追記:

関連:

2009.10.31 追記:

関連:

2009.11.02 追記:

Win32/Daonolの亜種に感染!セーフモードでも起動できないパソコンを復旧するには?

起動できないPCのレジストリを操作可能な「REG LOADコマンド」を活用

(日経 IT Pro, 2009.11.02)

2009.11.05 追記:

関連:

2009.11.06 追記:

関連:

2009.11.09 追記:

関連:

2009.11.11 追記:

関連:

2009.11.13 追記:

The Gumblar system

(viruslist.com, 2009.11.11)。新 Gumblar の構造解析。

Why is Gumblar so widespread? The answer is quite simple: it's a fully automated system. It's a new generation of self-building botnets.

2009.11.17 追記:

「Gumblar」酷似ウイルス被害拡大、国内1250サイト以上改ざん

(Internet Watch, 2009.11.17)

2009.11.18 追記:

Gumblarのブロック状況の例

(cNotes, 2009.11.17)。Google Safe Browsing, Norton Safe Web, McAfee Site Advisor での比較。

2009.11.19 追記:

関連:

2009.11.20 追記:

LAC 指摘

の IP アドレスを log で調べてみたら、感染疑い事例を 2 件発見。

そのうちの 1 件では VirusScan Enterprise が実行ファイルの保存を阻止していた。

せっかくなので、当該ファイルを VirusTotal と ThreatExpert にかけてみた。

関連:

2009.11.27 追記:

対応事例: Windowsロゴが出た後、真っ黒の画面にマウスカーソルだけ。はNortonが入っていても…。

(パソコントラブル出張修理・サポート日記, 2009.11.19)

2009.12.06 追記:

関連: Gumblar infection count

(viruslist.com, 2009.12.04)

2009.12.08 追記:

関連:

2009.12.14 追記:

関連:

2009.12.17 追記:

関連:

2009.12.24 追記:

/*GNU GPL*/ /*CODE1*/ タイプの流行を受けて、Web サイト経由でのマルウエア感染拡大に関する注意喚起

(JPCERT/CC, 2009.10.27) が 12/24 付で更新されています。

* 更新: 2009年12月24日追記 ***************************************

2009年12月24日現在、以下の製品の脆弱性が使用されていることが確認されて

います。

[Java(JRE)]

以下の URL にて Java のバージョンを確認してください。

(Java がインストールされていない環境では、Java のインストールが要求

される可能性があります。不要な場合は、インストールしないように注意

してください。)

Java ソフトウェアのインストール状況の確認:

http://www.java.com/ja/download/installed.jsp

インストールされている Java が最新でない場合は、以下の URL より最新の

Java をインストールしてください。

全オペレーティングシステムの Java のダウンロード一覧

http://java.com/ja/download/manual.jsp?locale=ja&host=java.com

※ Java を最新に更新した場合、一部の Java 上で動作するアプリ

ケーションが動作しなくなる可能性があります。利用するアプリケー

ションへの影響を考慮した上で、更新を適用してください。

******************************************************************

あとここ:

* 更新: 2009年12月24日追記 ***************************************

IBM ISS

クライアントアプリケーションの脆弱性を狙う攻撃ツール JustExploit【Tokyo SOC Report】

http://www-935.ibm.com/services/jp/index.wss/consultantpov/secpriv/b1333933?cntxt=a1010214

******************************************************************

MyJVN バージョンチェッカも紹介すればいいのに。

関連:

2009.12.27 追記:

【注意喚起】Gumblarウイルスの組織内感染拡大とホームページ改ざん被害増加に伴う対策の確認

(LAC, 2009.12.25)

感染した際にアクセスする送信先のIPアドレス:

67.212.81.67

67.215.237.98

67.215.238.194

67.215.246.34

91.215.156.74

91.215.156.75

91.215.156.76

94.76.250.73

94.229.65.174

193.104.12.20

195.24.76.250

210.51.166.228

216.45.48.66

2009.12.28 追記:

関連:

2009.12.31 追記:

関連:

2010.01.05 追記:

関連:

2010.01.06 追記:

関連:

2010.01.12 追記:

大手サイトが続々とヤラレたおかげで、知名度は上がったのかなあ。

2010.01.13 追記:

関連:

2010.01.19 追記:

まだまだ続いてますね。

2010.01.24 追記:

関連:

2010.02.05 追記:

関連:

2010.02.11 追記:

関連:

2010.02.16 追記:

牧場主の みなさん え。

しかし、実は大変なことになっています。詳しくは書けませんが、現時点では、サンシャイン牧場でカード情報を登録することは避けるべきです。おそらく近いうちに動きがあると思いますので、もう少し待ちましょう。

※追記: とりあえず、カード番号は漏れていないようです。

関連:

2009.10.25 追記:

つづき。とりあえず直ったらしい。

2009.11.01 追記:

関連: サンシャイン牧場・課金システムの問題についてのアナウンス

(水無月ばけらのえび日記, 2009.10.31)

2009.11.05 追記:

2009.11.03〜04 にマスゴミ各社が一斉に報道。

関連:

2009.11.09 追記:

ゼロのプレスリリース (水無月ばけらのえび日記, 2009.11.07)

2009.11.17 追記:

サンシャイン牧場のRekoo日本法人設立で、情報漏洩の件の話 (水無月ばけらのえび日記, 2009.11.16)

2009.11.18 追記:

サンシャイン牧場の件、取扱終了 (水無月ばけらのえび日記, 2009.11.18)

2009.11.29 追記:

サンシャイン牧場 情報「露出」問題のまとめ (鳩丸よもやま話)

》

記者の目:トムラウシ遭難に見たツアーの課題=田中裕之

(毎日, 10/22)

国内ではガイド資格の取得者が圧倒的に少なく、無資格者がツアーを引率するケースが目立つという。今回の場合、ガイド3人のうち61歳ガイドは日本山岳ガイド協会認定の資格を持っていたが、他の2人は無資格。しかも、61歳ガイドが今回のルートを案内するのは初めてで、結果的にガイドの知識を十分に生かせなかった。

》

BitLocker To Go リーダー

(Microsoft)。Windows 7 の BitLocker To Go なドライブを Windows XP / Vista で読むためのツールだそうで。ただし FAT な場合にのみ有効。

NTFS な場合は Windows 7 でしか扱えないのだそうで。

》

Yes, Phishing is Back (IBM ISS, 10/9)。2009.07 あたりから増えてます話。

》

gumblar 方面

》

iPhoneの一人勝ち、グラフで如実に—モルガン・スタンレーの報告、続編 (techcrunch, 10/22)

》

Microsoft、Twitterのリアルタイム検索開始—Bing Wave 2の第1弾

(techcrunch, 10/22)

》

「葛飾・ビラ配布事件」最高裁判決延期 松井繁明弁護士に聞く(上)

(JANJAN, 10/20)、

「葛飾・ビラ配布事件」最高裁判決延期 松井繁明弁護士に聞く(下) (JANJAN, 10/21)

》

イージス護衛艦「こんごう」、横浜で一般公開 (JANJAN, 10/22)。

平成 21 年度自衛隊観艦式話 (〜10/25)。スケジュール。横浜・横須賀かぁ。

》

奥びわ湖の旨いもん「川エビ」温暖化で危機に

(JANJAN, 10/22)

川エビは年中産卵する。全く捕れないわけではない。しかし、温暖化によるよどんだ水中ではエビが大きくなり殻も硬い。とても口には入れられない。

藤川さんは「山にド−ンと雪が積もらないとダメなんです。山の栄養を含んだ冷たい雪解け水がびわ湖に注ぎ底まで循環しないと酸素が届かない」と説明する。

》

「新聞記者は出て行け」佐藤退陣会見から37年〜TVからネットへ

(JANJAN, 10/21)。岡田克也 VS マスゴミ。

「出て行け」とまでは言わないが、岡田克也外相が20日の定例会見で新聞記者に苦言を呈した——

「私の発言が正確に受け取られていないことが最近いくつかあって…(中略)…私の発言は正確に引用して頂いたうえで『こう判断する』と記者の判断であることが分かるように記事にして頂きたい。私が言った趣旨とは違う勝手な解釈をして書くようなことは止めて頂きたい」。

核の先制不使用とインド洋での給油をめぐる発言を伝えた新聞記事が自分の意図とは異なる、と岡田大臣は不快感を示したのである。

(中略)

佐藤首相の時代と違って、今ではテレビもVTRと編集技術の進歩により自由自在に編集できる。番組コーナーの意図に沿って発言をほんの数十秒だけ切り取ったりつないだりしている。自分が取材した記者会見の様子が後でニュース番組で紹介されるが、「あれっ!?この政治家が強調していたのはこれではないぞ」と思うことが少なくない。

関連:

あとここ:

前回(16日)の記者会見で大臣は記者もマイクを使うように要望した。「インターネット中継で質問の声が聞き取れないから」と理由を説明した。

にもかかわらず、霞クラブの記者たちに進展は見られなかった。20日の会見で大メディアの記者たちは相も変わらずボソボソとした声で質問した。3人目のところで大臣は報道課長に「マイクを回さないんですか?」と質した。「インターネット中継で質問の声が入っていないので」と再び説明した。

大メディアの記者たちは「インターネットなんて俺たちには関係ねえ」と無視を決め込むはずだった。だが大臣の強い要請でマイクを使わざるを得なくなった。記者クラブの抵抗は打ち砕かれた。

マイクの件は、10/20 の記者会見の 9分5秒あたり。

》

行方不明者発見活動に関する国家公安委員会規則(案)の概要に対する意見の募集について

(e-gov, 10/16)。

》

判決文希望のお方へ

(壇弁護士の事務室, 10/21)。弁護団長の手元にすら存在しないという。

WordPress 2.8.5 登場。WordPress 2.9 の開発中に改善された内容を WordPress 2.8 に backport したそうで。

ヤラレた事例も少なくないようですので、WordPress 利用者は 2.8.5 にアップデートしましょう。

-

MS09-050 - 緊急:

SMBv2 の脆弱性により、リモートでコードが実行される (975517)

-

Windows Vista / Server 2008 の SMBv2 実装に 3 つの欠陥。

-

MS09-051 - 緊急:

Windows Media Runtime の脆弱性により、リモートでコードが実行される (975682)

-

Windows 2000 / XP / Server 2003 / Vista / Server 2008 に欠陥。

Windows Media Runtime に 2 つの欠陥がある。

Windows Media Runtime の音声サンプル レートの脆弱性 - CVE-2009-0555

Advanced Systems Format (ASF) ファイルの処理に欠陥があり、

攻略 ASF ファイルによって任意のコードを実行できる。Exploitability Index: 1

Windows Media Runtime のヒープの破損の脆弱性 - CVE-2009-2525

圧縮されたオーディオファイルの処理に欠陥があり、

攻略ファイルによって任意のコードを実行できる。Exploitability Index: 2

関連:

-

MS09-052 - 緊急:

Windows Media Player の脆弱性により、リモートでコードが実行される (974112)

-

Windows Media Player 6.4 に欠陥。Advanced Systems Format (ASF) ファイルの処理に欠陥があり、

攻略 ASF ファイルによって任意のコードを実行できる。

CVE-2009-2527。

Exploitability Index: 1

-

MS09-053 - 重要:

インターネット インフォメーション サービスの FTP サービスの脆弱性により、リモートでコードが実行される (975254)

-

IIS 5.0 / 5.1 / 6.0 / 7.0 の FTP サーバに 2 つの欠陥。

IIS の FTP サービスの DoS の脆弱性 - CVE-2009-2521

remote から DoS 攻撃を実施できる。

Exploitability Index: 3

IIS の FTP サービスの RCE および DoS の脆弱性 - CVE-2009-3023

remote から DoS 攻撃を実施できる。

Exploitability Index: 1

-

MS09-054 - 緊急:

Internet Explorer 用の累積的なセキュリティ更新プログラム (974455)

-

IE 5.01 / 6 / 7 / 8 に 4 つの欠陥。

関連:

-

MS09-055 - 緊急:

ActiveX の Kill Bit の累積的なセキュリティ更新プログラム (973525)

-

MS09-035 - 警告:

Visual Studio の Active Template Library の脆弱性により、リモートでコードが実行される (969706)

のつづき。CVE-2009-2493

ATL を使用して作成したコンポーネントおよびコントロールについて、OleLoadFromStream を安全に使用しないことで、Internet Explorer で任意のオブジェクトがインスタンス化され、関連のセキュリティポリシーが無視される可能性があります。

具体的には、次のファイル:

Windows Live Mail コンポーネント (msmail.dll, mailcommm.dll)

Office Web コンポーネント、Outlook View コントロール、Visio Viewer および MSN Photo Upload Tool (msowc.dll, owc10.dll, owc11.dll, outlctl.dll, vviewer.dll, msnpupld.dll)

Office Excel Add-in for SQL Analysis Services (ReportBuilderAddin.dll)

-

MS09-056 - 重要:

Windows CryptoAPI の脆弱性により、なりすましが行われる (974571)

-

Windows 2000 / XP / Server 2003 / Vista / Server 2008 / 7 / Server 2008 R2 に 2 つの欠陥。

-

MS09-057 - 重要:

インデックス サービスの脆弱性により、リモートでコードが実行される (969059)

-

Windows 2000 / XP / Server 2003 に欠陥。インデックスサービスの ActiveX コントロールに欠陥があり、攻略 Web ページによって任意のコードを実行できる。

CVE-2009-2507

Exploitability Index: 2

-

MS09-058 - 重要:

Windows カーネルの脆弱性により、特権が昇格される (971486)

-

Windows 2000 / XP / Server 2003 / Vista / Server 2008 の kernel

に 3 つの欠陥。

Windows カーネルの整数のアンダーフローの脆弱性 - CVE-2009-2515

Exploitability Index: 2

Windows カーネルの NULL ポインター逆参照の脆弱性 - CVE-2009-2516

Exploitability Index: 3

Windows カーネルの例外ハンドラーの脆弱性 - CVE-2009-2517

Exploitability Index: 3

理論的には任意のコードの実行が可能なようだが、実際には困難みたい。

-

MS09-059 - 重要:

Local Security Authority Subsystem Service (LSASS) の脆弱性により、サービス拒否が起こる (975467)

-

Windows 2000 / XP / Server 2003 / Vista / Server 2008 / 7 / Server 2008 R2 に欠陥。Local Security Authority Subsystem Service (LSASS) に欠陥があり、

攻略匿名 NTLM 認証リクエストによって DoS 攻撃を実施できる。

CVE-2009-2524

Exploitability Index: 3

-

MS09-060 - 緊急:

Microsoft Office 用の Microsoft ATL (Active Template Library) の ActiveX コントロールの脆弱性により、リモートでコードが実行される (973965)

-

-

MS09-061 - 緊急:

Microsoft .NET 共通言語ランタイムの脆弱性により、リモートでコードが実行される (974378)

-

.NET Framework 1.0 / 1.1 / 2.0 および Silverlight 2 に 3 つの欠陥。

Microsoft .NET Framework のポインターの検証の脆弱性 - CVE-2009-0090

Exploitability Index: 1

Microsoft .NET Framework 型の検証の脆弱性 - CVE-2009-0091

Exploitability Index: 1

Microsoft Silverlight および Microsoft .NET Framework CLR の脆弱性 - CVE-2009-2497

Exploitability Index: 1

-

MS09-062 - 緊急:

GDI+ の脆弱性により、リモートでコードが実行される (957488)

-

Windows XP / Server 2003 / Vista / Server 2008, IE 6, .NET Framework 1.1 / 2.0 に 3 つの欠陥。

関連:

2009.11.01 追記:

MS09-056 patch には Communications Server 2005 / 2007 方面で副作用があるそうで、修正プログラムが公開されてます。

2009.11.04 追記:

You receive a VBScript "Type Mismatch" script error message in Internet Explorer after you install cumulative security update 974455

(Microsoft KB976749) が改訂された。MS09-054 の副作用への修正プログラムが公開されている。

2009.12.04 追記:

MS09-053 patch には副作用があるそうで:

FTP recursive directory listing functionality removed from Internet Information Services (IIS) 5.0, 5.1, and 6.0 (Microsoft KB 2007929)。LS -R が効かなくなるそうです。

2009.12.24 追記:

MS09-058 patch には副作用があるそうで:

A terminal server that is running Windows Server 2003 Service Pack 2 restarts unexpectedly after hotfix 971280 or security update 971486 (MS09-058) is installed

(Microsoft KB 978243)。Windows Server 2003 上のターミナルサーバが突然落ちたりするみたい。hotfix が用意されてます。

2010.01.18 追記:

MS09-060

が改訂された。

2010/01/13: マイクロソフトは本セキュリティ情報を更新し、2009 年 6 月 9 日公開の Outlook 2007 用の更新プログラム (KB969907) が、Microsoft Office Outlook 2007 Service Pack 1 および Microsoft Office Outlook 2007 Service Pack 2 (KB972363) 用の更新プログラムのパッケージと共に、誤って提供される問題を解決するために検出ロジックを修正したことをお知らせしました。この変更は展開に関するものだけで、最初にリリースした更新プログラムに含まれているファイルに影響を及ぼすことはありません。更新プログラムがシステムに正しくインストールされたお客様は、この更新プログラムを再インストールする必要はありません。

2010.04.08 追記:

MS09-053 - 重要:

インターネット インフォメーション サービスの FTP サービスの脆弱性により、リモートでコードが実行される (975254) patch には、FTP クライアントからうまく接続できなくなる副作用があるそうで、Hotfix が出ている。

》

「ロッキング脱線」防止装置設置へ…東海道新幹線

(読売, 10/21)、

東海道新幹線における地震対策について

(JR 東海, 10/21)。完成は 2013 年 3 月。

》

ウィニー:開発者無罪で検察上告

(毎日, 9/21)。最高裁で結着をつけましょう。

》

無償の SSL 証明書

》

Web サーバスキャナ Nikto

2.1.0 がリリースされたそうです。

》

津田大介が語る、「コルシカ騒動」の論点

(ascii.jp, 10/20)

》

アメリカの公立高校で800人中115人の女子生徒が妊娠していることが判明

(gigazine, 10/21)。何これ……。

》

セキュリティフライデー、Webアプリ開発向けデバッグ機能を搭載したWebブラウザ

(sourceforge.jp, 10/20)。WebTaster。

》

米Google、メモリストレスをテストする「Stressful Application Test」を公開

(sourceforge.jp, 10/20)

》

エレベーター事故:調査機関の設置を要望

(毎日, 10/21)。遺族が前原国交相に要望。

前原国交相は「独立機関だとハードルが高い」と述べて、安全委の拡大の方針を明らかにしたという。正子さんは「スピーディーに対応するためには一つの方法だと思う」と評価した。

》

トヨタ、フロアマット問題で車両自主改修へ

(中日, 10/21)

》

ロボットの時代

近い将来、こういう連中が物理侵入しようとする模様……。偵察とか、

爆薬を装備し、適当な場所に移動して自爆とか。

》

施行通知に矛盾した“文化庁著作権課見解”から見える

私的録画補償金問題に燻る火種

(AV Watch, 10/19)

私的録音録画補償金制度を巡った議論では、過去の合意がどうだったとか、過去3年の話し合いの経緯は……といった議論が多く、しかも、一般報道ではメーカー対権利者といったステレオタイプな対立軸での報道ばかりが行なわれてきた。正直言って、個人的にはもう飽き飽きしているのだが、なぜ補償金が必要だという判断に至ったのか、補償金はデジタル流通の時代にも必要なのかについては、もっと頭をリフレッシュして考えるべきだろう。

》

国内初 ヒトから豚へ新型インフル感染か…大阪の養豚場

(読売, 10/21)

》

新型インフルエンザ: 自治体の方々へ

(厚生労働省)。taka さん情報ありがとうございます。

》

カルザイ氏がアフガン大統領選決選投票に同意、11月7日実施へ

(ロイター 10/21)。ようやく前進。

》

音、一目瞭然 中電が可視化“メガネ”共同開発

(中日, 10/21)。「音カメラ」の進化形「音メガネ」登場。

大型の機材が必要だった音カメラに対し、約8インチの透明ディスプレーに音情報を表示する「音メガネ」は、持ち運びができるほど小型化したのが特徴。

》

ウイルス対策ソフトを入れたのに…

(パソコントラブル出張修理・サポート日記, 10/7)。

マカフィー VSE で言うところの、

Windows セキュリティの緊急警告が出力されます

(マカフィー VE09082501, 8/25) の件ですね。

SP2の適用ができない場合、本問題を修正するツールがMicrosoft社より提供されました。

ツールの入手方法については弊社テクニカルサポートまでお問い合わせください。

マカフィーは WSCGracePeriodFix を直接には配布していないのですが、たとえば

http://usa.kaspersky.com/support/home/internet_security/t207802249/208279877/

から入手できます。

》

バージョン07-80より前の秘文クライアントとウイルス対策ソフトを併用する場合のお願い【お願い更新】

(日立ソフト, 10/8)。最新の秘文では問題なく動作するようですね。

》

秘文ICをWindows Vista SP2環境のPCで使用した場合、暗号化ドライブ内のファイルが破損する問題について

(日立ソフト, 8/7)。既に 3 か月が経過しているにもかかわらず、いまだに HotFix が出ていないのですね。「Vista SP2の不具合により」と明記されているのになあ。

Microsoft は何やってんだろ。

》

Snow Leopardへのウイルスバスター for Macのインストールについて

(トレンドマイクロ, 10/19)

Mac OS X 10.6 Snow Leopardに対応したウイルスバスター for Macの無料ダウンロードは、本FAQを公開時、2009年10月中旬公開予定としておりましたが、10月下旬予定に延期されました。

》

JEITA、デジタル放送専用録画機への録画補償金適用に撤回要請

(日経 PC Online, 10/19)。元ねた:

アナログチューナー非搭載DVD録画機器を私的録画補償金の対象機器とする件について

(JEITA, 10/16)

》

英国のゲイ男性、トラファルガー広場でティーンエイジャー3人に殴られ失命

(みやきち日記, 10/19)。これ、老人を撲殺したという話なんだよなあ。

》

アフガン不正選挙で米軍増派を見合わせ

(JANJAN, 10/19)。2 か月経っても選挙結果を確定できないという……。

》

文科省サイト「ライフサイエンスの広場」、サーバーがウイルス感染

(so-net セキュリティ通信, 10/16)

》

偽セキュリティソフトの報告は年間4300万件に

(ITmedia, 10/20)。

Prevalent Rogue Security Software Characteristics: Symantec Report on Rogue Security Software

(Symantec Security blog, 10/19) の件。

》

Wsusscan.cab または Wsusscn2.cab ファイルのコピー中にウイルス対策スキャンを実行すると複数の現象が発生する

(Microsoft KB900638)。除外設定しましょう話。関連:

》

街頭インタビューで簡単に教えてしまう個人情報

(ITmedia, 10/20)。マスゴミのふりをしてみたら、という話みたい。

関連: ソフォスの街頭インタビュー調査実験で安易に知らされる個人情報

(Sophos, 10/19)

》

消費者庁と総務省、迷惑メール送信で2社に改善措置命令

(Internet Watch, 10/20)。「株式会社EIGHT」「株式会社アルファクト」だそうで。

》

ERROR: McTray.exe has encountered a problem and needs to close (when McAfee Agent 4.5.0 and VSE 8.7i with Patch 2 are installed on the same system)

(マカフィー, 10/19)。HotFix (VSE870HF517265.Zip) あります。McAfee Agent 4.5 をインストールする前に HotFix を適用するのが吉だそうで。

》

VirusScan Enterprise 8.7i system tray icon disappears if McAfee Agent 4.5.0 and VSE 8.7i Patch 2 are installed

(マカフィー, 10/19)。仕様のようです。運用マニュアルを更新しないといけないじゃないか……。

》

Yahoo! Japanをかたる偽サイトが多数稼働中〜フィッシングにご用心

(so-net セキュリティ通信, 10/19)

》

zlkon、gumblar、martuz 再臨

(cNotes, 10/19)。またきてるらしいです。関連:

》

地球最速のエコボート「アースレース」、シーシェパード専用船となって日本の船の妨害に向かうことが明らかに

(gigazine, 10/20)。実に悪役然としていてイイですなあ。

》

マスゴミには本当に気をつけようという話。

Jubilee さんから (ありがとうございます)

日本菌学会ニュースレター2009-4(9月)号p.17-18に掲載された大阪市立自然史博物館の佐久間学芸員による記事によると、皮膚刺激性があるため触るのも危険とされる毒きのこのカエンタケが増えているそうです。ちなみにこのきのこは食べても致命的です。ナラ枯れに伴いこれが増えているのではないか、情報提供を求める、というのがこの記事の主旨です。

参考:ナラ枯れについて

http://cse.ffpri.affrc.go.jp/keiko/hp/Oak_booklet.pdf

ところが、ナラ枯れとカエンタケの増加が関連するかも知れないという話がマスゴミの手にかかると下記のように変貌してしまいます。

http://headlines.yahoo.co.jp/hl?a=20091011-00000007-maip-soci

ナラ枯れの原因菌ラファエレアはカシノナガキクイムシによって運ばれますが、マスゴミはカエンタケまで運ばせてしまいました。

しかし、佐久間氏はそんなことは言っていないと主張しています。

http://blog.livedoor.jp/sakumad2003/archives/50908784.html

おかげで佐久間氏は事情を知らない菌類関係者からの信用を大いに損ねることになってしまいました。

カシノナガキクイムシなどの養菌性キクイムシ類の体には、幼虫の餌となる菌を運ぶためのマイカンギアと呼ばれる凹んだ構造があります(全部ではないかも知れません)。生態学的に興味深い現象であり、ここの中に入る菌についてはいろいろ研究されていますが、カエンタケなど聞いたこともありません。菌類生態学を少しでも知っていれば「おいおい冗談だろ」と言うような話です。これは佐久間氏にしても同じはずです。大学時代一緒の輪読会に参加していたので、そんな非常識なことを言うはずがないことは確信を持って言えます。

同じ大阪市立自然史博物館の初宿学芸員は「マスコミ対応録」

http://www.mus-nh.city.osaka.jp/shiyake/mas-comi.html

を付けていますが、ここまでひどくないにせよ似たような事例はあるようです。正直、「日常暮らしのおもしろネタ」とかだと報道のはずが無意識にせよ脚色されることもあるのではないかと疑っています。

》

最低限の翻訳レベル (だめだめ日記, 10/19)。

個人の趣味の範囲であれば、とやかくいうことではないと思うんですが、出版物の原稿であれば、最低限日本語だけ読んで、明らかにオカシイというレベルはクリアしてから出してきてほしいなぁと思う、今日この頃。

だよね〜。というか、

場所によってはほとんど訳しなおしに近いところも多々あります。

こうなっちゃうと、もはや監訳者じゃなくて翻訳者なんだよね。

》

高レベル放射性廃棄物、実際どうする?

(slashdot.jp, 10/19)。

核のゴミ問題はきちんと考えるべきことなのですが、

NUMOは、今考えうる最も安全な方法である「地層処分」で、解決に取り組んでいること。

日本には、地層処分できるほど安定した場所なんてどこにもないと思うんだよね。間違った前提を捨て去るところからはじめるべきだと思う。NUMO の人達は、念仏を唱えていればいつかは実現すると思ってるのかなあ。

関連: 原発解体

〜世界の現場は警告する〜 (NHK スペシャル, 10/11 放送)。見逃した人は、今なら NHK オンデマンドで見れます。この現実を見ると、汎用人型ロボット (というか、リモート義体かな) の必要性をつくづく感じる。

》

エアコン省エネ効果調査へ、過大評価の可能性 経産省

(asahi.com, 10/19)

エアコンの省エネ性能の指標の一つに、冷暖房の能力を消費電力で割った値「エネルギー消費効率(COP)」がある。この値が高いほど、省エネ性能が高い。

だが、建築研究所の澤地孝男・環境研究グループ長らが高性能扱いのCOP6表示のエアコンを実験用の集合住宅で試したら、省エネ性能が実態に沿わない可能性が出てきた。南向きの居間で高出力で運転を続けた冷房に使用した場合はCOP4〜8とほぼ表示通りだったが、北向きの寝室の冷房や冬の暖房などでのCOPは2〜3と表示のほぼ半分の性能しかなかった。

JISが定める性能試験の条件は「常に高出力、高効率で運転」「通気性の高い家」などとなっている。だが、通常の家庭では「低出力ながら長時間使い続ける」ことが多く、性能試験と実際の使用状況の違いが、過大表示につながっている可能性が高い。

》

クラウドに疑問を突きつけた“大惨事”−「Sidekick」のデータ消失

(Enterprise Watch, 10/19)

》

PCIDSSで迎えた最初の期限「データ廃棄」、その対応状況は?

2010年の完全準拠期限に向けて

(Enterprise Watch, 10/16)

》

ハードウェアサポートを拡張したOpenBSD 4.6がリリース

(マイコミジャーナル, 10/19)

》

VSE8.5i patch6 以前のバージョンからVSE8.7i へアップグレードした端末が ePO4.5 と通信できない

(マカフィー, 10/16)

VSE8.5i Patch6 以降が適用されていない端末でVSE8.7iにアップグレードするとVSE8.7iのインストーラが8.5i用のレジストリ値を保持してしまい、ePO エージェントがプロパティ情報を送信する際に不正なデータをを含んだ状態で送信する為に、ePOサーバから拒否される結果となります。

あらあら。あと、「VSE8.7i patch2 リポスト版は2009年10月中を予定して」いるそうで。

》

誤報是正「無罪判決でWinny利用者増加」は誤り

(高木浩光@自宅の日記, 10/17)

5月から、Winnyネットワークに対して、ランダムなIPアドレスをソースノードとした偽キーの散布が、目的不明ながら、何者かによって断続的に実施されている。(中略)

ネットエージェントのノード数データは、ランダムIPアドレス散布の影響を除外できていないと考えられる。

》

大規模なWebサイト改ざんとゼロデイ攻撃:危険な組み合わせ

(日経 IT Pro, 10/13)

》

米軍の高速代ノーチェック、防衛省が年9億負担

(読売 / Yahoo, 10/19)。自民党のおかげです。

在日米軍司令部は読売新聞の取材に対し、個人が旅行で借りたレンタカーにも通行券を発行していることを認めた上で、「レンタカーは福利厚生機関の運用するもので、軍に属しており、その使用はすべて公務にあたる」と説明している。

属国ですから。

》

戦闘機:部品製造の二十数社撤退へ FX機種選定遅れで

(毎日, 10/19)。防衛省のおかげです。まさに「角を矯めて牛を殺す」ですな。

》

総務相、競争入札の実態調査指示「現実は1社入札も」

(asahi.com, 10/19)

》

米「気球坊や」騒ぎ、自作自演にメディアも加担か

(asahi.com, 10/19)。これだからマスゴミは……。

関連: 米の気球騒ぎ、両親の「自作自演」ばれる (読売, 10/19)

CNNとのインタビューで2人は「やらせ」であることを否定していたが、男児が「テレビ番組のためだって言ってたじゃない」と口をすべらせ、疑惑が発覚した。

あーあ。

》

Googleが日本でライバルとして認識しているオンライン広告はどこなのか?

(gigazine, 10/15)

》

画期的な「痴漢撃退シール」が登場、消えにくい特殊なインクを採用

(gigazine, 10/15)

》

gpgdir - Recursive directory encryption with GnuPG

(CipherDyne) というツールがあるのですね。

》

オンライン雑誌閲覧サイト「コルシカ」がサービス休止

(Internet Watch, 10/14)。結局、一旦全面停止だそうで。

関連: 「許諾を得た出版社もある」 「コルシカ」運営会社に聞く

(ITmedia, 10/14)

現在は、各出版社を回って個別に話し合っており、すでに許諾をもらった出版社もあるという。幅広いジャンルの雑誌が集まった時点でサービスを再開したい考えだ。

》

スウェーデンの国別ドメイン「.se」が DNS 誤設定でダウン

(japan.internet.com, 10/14)、

.SEが.SE.SEになっていた? (インターノット崩壊論者の独り言, 10/13)

》

変わる総務省の通信競争政策

[総論]ほころび見え始めた通信政策の“2006年体制”

(日経 IT Pro, 10/19)

》

Cyber Security Awareness Month - Day 17 - Port 22/SSH

(SANS ISC, 10/17)

》

Scanti-ly Clad - Another Rogue Stripped by MSRT

(Microsoft Malware Protection Center, 10/13)。にせアンチウイルス事例。

TrojanDownloader:Win32/FakeScanti。

》

VODOプロジェクト始動: 大手Torrentサイト連合、インディー映画製作者を支援

(P2Pとかその辺のお話, 10/15)

》

PandaLab 四半期レポート7月-9月: ハッカーの記録更新の四半期、新種の脅威が3ヶ月間で500万に

(Panda Security Japan オフィシャルブログ, 10/16)

》

グーグル、オンライン書店事業を来年スタート

(ComputerWorld.jp, 10/15)。Google Editions。

》

戦車の主砲などに用いられる超巨大サイレンサー

(gigazine, 10/18)。これぞドイツ的完全主義。

》

米同性婚反対派「同性婚容認は自然な生殖関係に害をおよぼす!」→地裁主席裁判官「どんな害?」→同性婚反対派「……(答えられず)」

(みやきち日記, 10/17)

》

Windows 7 上の Internet Explorer 8 の機能について

(Windows 開発統括部 Blog, 10/16)

》

Internet Explorer 8 on Windows 7 での、手のひらツールの問題。。。

(Windows 開発統括部 Blog, 10/16)。未解決。

》

新型KoobfaceはFlashのアップデートプログラムを模倣

(ZDNet, 10/15)。関連:

》

OWA Phish - a new vector

(viruslist.com, 10/15)、

OWA Phish - a new vector (2)

(viruslist.com, 10/15)。Outlook Web Access (OWA) を狙ったフィッシング攻撃 with zbot の話。関連:

》

不正改ざんは多数の個人ブログが標的に、セキュアブレイン調査

(Internet Watch, 10/15)

》

読売vs偽装部数調査報道記者・名誉毀損訴訟、黒薮氏全面勝訴

(SLAPP WATCH, 10/16)。押し紙方面。

》

学力テスト,40%抽出しないと正確でない?

(Okumura's Blog, 10/16)

統計の専門家なら,1%で十分と答えるのではないだろうか。

》

ネットカフェ:匿名可の店、犯罪2倍 本人確認4割どまり−−都内・警視庁調べ

(毎日, 10/18)。関連:

》

リオで銃撃戦、警察ヘリ「撃墜」 16年五輪へ治安が課題

(北海道新聞, 10/18)

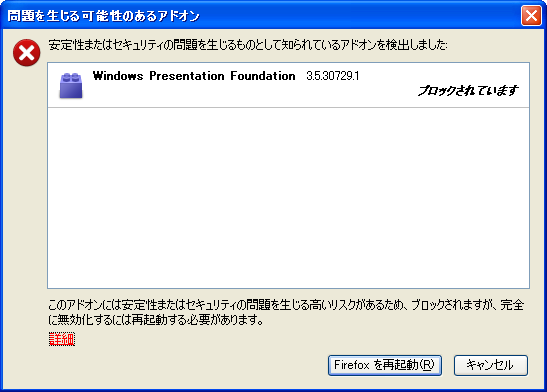

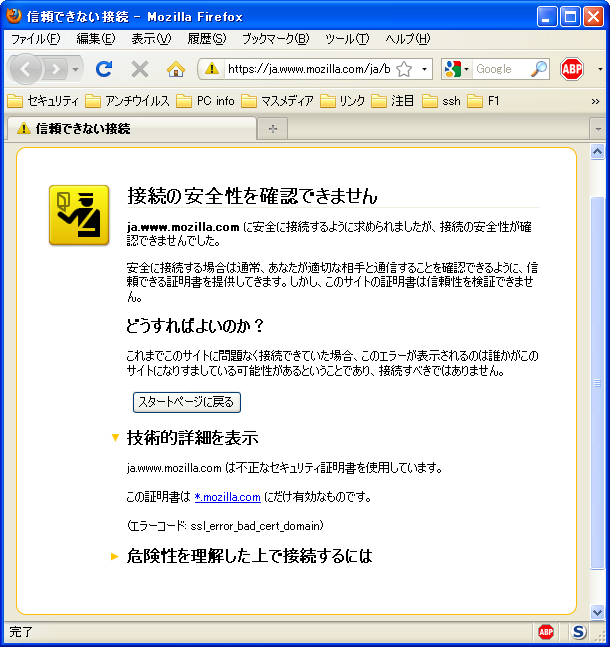

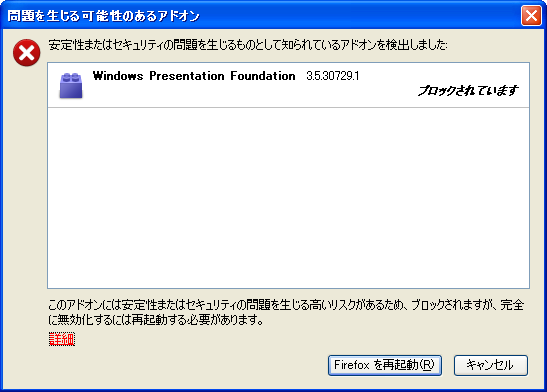

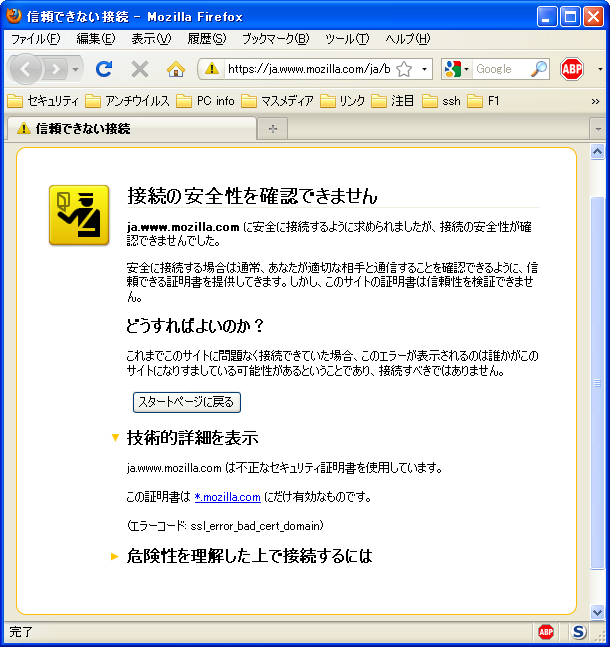

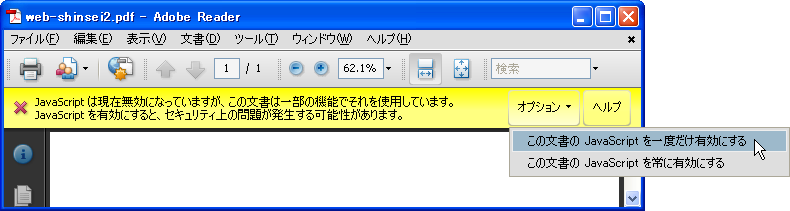

MS09-054 で修正されている 4 つの欠陥のうち、「HTML のコンポーネント処理の脆弱性 - CVE-2009-2529」は Windows Presentation Foundation プラグインを通じて Firefox にも影響するため、Firefox 側で .NET Framework Assistant と Windows Presentation Foundation を無効化する (blacklist に登録する) 処置を実施した、という話。

これですね:

でも、↑の [詳細] をクリックすると、こんなこと↓になってしまうのはちょっとなあ:

あと、元記事

に追記されたところによると、

Update (Sunday Oct 18, 6:30pm PDT): Microsoft has now confirmed that the Framework Assistant add-on is not a vector for this attack, and we have removed the entry from the blocklist. We are also working on a mechanism to allow Firefox users to re-enable the WPF plugin ahead of its eventual removal from the blocklist. For more information, see Mike Shaver’s latest blog post.

.NET Framework Assistant は、実は無効にする必要はなかったようで……。

関連: Mozilla、バグのある米Microsoftの「Firefox」プラグインを無効化 (sourceforge.jp, 2009.10.19)

2009.10.21 追記:

関連:

》

スパムで利用されるTargetted URLの応用

(cNotes, 10/15)。zbot だそうで。

》

鞆の浦、現地見た裁判官の判決に現地見ない広島県知事が控訴

(JANJAN, 10/16)。まぁ、そんなもん。

関連: 広島県知事選 民主・自民とも独自推薦候補を断念

(JANJAN, 10/10)。知事選の争点になりますかねえ。

》

後を絶たないマジコン販売、任天堂やソフトメーカーが再提訴に踏み切るも営業続行

(gigazine, 10/16)。まぁ、そんなもん。

》

米Microsoft、Sidekickの「ほとんどのデータは復旧可能」と発表

(Internet Watch, 10/16)、

Microsoft/Sidekickの大惨事、続報—「ユーザーデータの大部分、回復可能」と判明

(techcrunch, 10/16)

》

5年前に死刑執行、実は無実?…米テキサス

(読売, 10/16)。これだから死刑は駄目なのだ。

》

オバマ氏に平和賞、ノーベル賞委員長が独断?

(読売, 10/16)。あらあら。

》

新型インフル:患者さらに増加、「注意報レベル」超す

(毎日, 10/16)

足立信也厚生労働政務官は16日の会見で、5〜11日の1週間に全国約5000カ所の定点医療機関を受診したインフルエンザ患者が1施設当たり12.92に上り、前週(9月28日〜10月4日)の6.40から倍増したと発表した。大半が新型インフルエンザとみられる。「10」を超えると、今後4週間以内に大流行の恐れがある「注意報レベル」とされる。

関連:

》

「木村元副大臣に120万円」 逮捕の全精社協元次長

(asahi.com, 10/16)。全精社協方面のつづき。

警察たれ流し情報だなあ。

》

フィッシングメールっておいしいビジネスモデルなのか?

(エフセキュアブログ, 10/15)

》

配備のプライオリティ

(エフセキュアブログ, 10/14)

》

ネット犯罪:ログの90日間保存を プロバイダーに要請へ

(毎日, 10/15)

》

警察施設4か所に同時攻撃、39人死亡 パキスタン

(AFPBB, 10/15)

》

Adobe products and Enterprise Technical Support

periods covered under the new Lifecycle Policy

(Adobe) というページがあるのですね。

Adobe Reader / Acrobat 7.x は 2009.12.28 までですか。

》

任意のイーサネット・フレーム(Ethernet II)を送信できるツール"EthSend"をPTRSで公開

(Eiji James Yoshidaの記録, 10/13)

》

Windows 7 の Windows XP モード対応について

(トレンドマイクロ, 10/15)。ウイルスバスター 2010 は Windows 7 の Windows XP モードには対応していないそうで。

対応しているアンチウイルスって、Microsoft Security Essentials

の他には何かあるんですかね。

APSB09-15: Security Advisory for Adobe Reader and Acrobat

Adobe Reader / Acrobat 9.2 / 8.1.7 / 7.1.4 for Windows / Mac / Unix

で修正されました。

関連: アドビ製品に新たな脆弱性 ゼロデイ攻撃の発生も確認!

(トレンドマイクロ セキュリティ blog, 2009.10.13)

》

「無料で遊べる」携帯電話サイトからの高額請求、相次ぐ

(slashdot.jp, 10/13)。詐欺的手法だなあ。

》

地方競馬の馬券販売サイトでトラブル発生、情報流出だけでなく配当金を受け取れない事態に

(slashdot.jp, 10/13)。

「オッズパーク」システム障害に関するお知らせ (オッズパーク, 10/13) の件。

》

レセプト電子化、義務づけ先送り 厚労省、方針を転換

(asahi.com, 10/10)、「療養の給付及び公費負担医療に関する費用の請求に関する省令の一部を改正する省令(案)」及び「療養の給付及び公費負担医療に関する費用の請求に関する省令附則第4条第2項に規定する厚生労働大臣が定める日を定める告示(案)(仮称)」に関する意見の募集について (e-gov。レセプト (ウィキペディア)。診療報酬明細書のこと。

医療機関の診療報酬明細書を完全電子化、2010年度中に実施--厚労省指針

(CNET, 2007.05.18) を転換。

》

日航、債権放棄2500億円超 人員削減9千人に拡大

(中日, 10/13)。「国土交通省が仲介したという」米デルタ航空との資本提携案は棚上げ。

》

「羽田をハブ空港に」前原国交相、原則転換を表明

(asahi.com, 10/13)、前原国交相:「羽田をハブ空港に」…D滑走路完成を機に (毎日, 10/12)。

自民党政権がダラダラと先送りし続けたおかげで致命的になった案件に対して、現実的な対応をしようとしているだけのように見えるが。

》

Email Security Expo & Conference 2009。

Internet Week 2009 とおもいっきりかぶってるし……。

》

オレンジ工房・カンプリ系列情報漏洩問題まとめ

(atwiki)、情報漏洩の詳細 (atwiki)

* そもそもなんで漏れているのか

元は公開アップロードの掲示板

それを改造して一見見えなくして使用していただけ

小細工はしているので情報が丸見えなのをわかって意図的に使用していたと思われます

これはひどい……。

関連: 関西 DTP 大手のカンプリで顧客情報漏洩

(slashdot.jp, 10/13)

》

韓国がベトナムに残した癒えない爪あと (JANJAN, 10/13)。ヴェトナム戦争話。

》

鞆の浦「埋め立て架橋中止」に観光客が続々署名 (JANJAN, 10/13)

》

納得できない!森田健作知事「不起訴」処分

(JANJAN, 10/7)

》

bakera.jpの不具合

(水無月ばけらのえび日記, 10/11)。time sync していないと Amazon API は使えないですか。

》

時計ズレまくり

(水無月ばけらのえび日記, 10/12)。電池かなあ。

》

愛南町 再委託先からのWinnyによる情報流出の損害賠償判決(山口地裁)

(情報セキュリティ備忘録, 6/7)、

愛南町 再委託先からのWinnyによる情報流出の損害賠償判決(山口地裁判決文) (情報セキュリティ備忘録, 10/12)。流れ:

愛南町 ——(業務委託)—→ デンケン ——(愛南町に無断で業務再委託; 業務委託契約違反)—→ 山口電子計算センター

山口電子計算センターの従業員がデータを業務用 PC にコピーし、

業務用 PC を自宅に持ち帰る。さらに業務用 PC から自宅の PC にデータをコピー。業務終了後も消さずに残す。

自宅の PC に Winny がインストールされて、ドカン。

愛南町はデンケンに 1453万2000円を損害賠償請求、デンケンは全額支払い済。

デンケンは 1453万2000円 + 自社独自の対応費用 69万7820円の計

1522万9820円を山口電子計算センターに損害賠償請求 → 裁判へ。

地裁判決: 山口電子計算センターは、1522万9820円の 60% である

913万7892円を支払え。

判決文を読んだが、60% の根拠はどこにもないなあ。

裁判官の胸突き八丁胸先三寸でしかない。俺的には、デンケンの過失が過小評価されている気がするのだが。

(飯塚さん感謝)

関連:

》

LAC/JNSAの安田さんをお迎えして、ナイトセミナーを開催します (北海道情報セキュリティ勉強会(おもに札幌)(通称:セキュポロ))。

2009.10.13、北海道札幌市、500円。

Mac OS X 10.6 Snow Leopard にはブービー・トラップが仕掛けられている模様。

問題の内容は、ユーザーがゲスト・アカウントでログインしたあとにログアウトし、通常使っているユーザーのアカウントでログインすると、Snow Leopardのホーム・ディレクトリ(Macの主なユーザーの名前が付けられている)が上書きされ、中身がすべて消えてしまうというもの。ホーム・ディレクトリ内のフォルダ(Documents、Downloads、Music、Pictureなど)はすべて空になり、DesktopとDockは工場出荷時の状態に戻る。

なんじゃそりゃ〜〜。

》

橋下知事に「『お前』メール」 府職員に100人もいる! (J-Cast, 10/9)。どっちもどっちとしか思えないんだが。

》

八ツ場ダム「中止に反対」7割 予定地住民アンケート

(asahi.com, 10/12)。反対じゃない人も 3 割いるってことだなあ。

〈水没予定地〉 ダム建設で転居を求められた470世帯のうち、9割が長野原町の5地区に集中する。5地区の住民は1400人で30年前から半減。とりわけ、ダム予定地のすぐ上流で、全戸が水没予定の川原湯、川原畑の2地区は280世帯が70世帯に激減した。町内の代替地整備を待っている住民も多く、5地区で約100世帯がまだ移転していない。今回のアンケートでは、移転の済んでいない世帯を中心に回答を得た。川原湯、川原畑ではダム完成を望む声が多かったが、水没世帯が少ないほかの3地区では道路整備や雇用の確保を求める意見が多かった。

八ツ場ダム関連:

八ッ場ダム・フォト紀行記 (保坂展人のどこどこ日記, 10/3)

『八ッ場ダム、隠された真実』を週刊朝日でレポート (保坂展人のどこどこ日記, 10/5)

八ッ場ダムという巨大事業の根は深い。だからこそ、与野党論戦の前に、国会は内閣に対して国政調査権を行使し、ダム官僚たちに、すでに使われた予算の支出明細の提出を命じるべきである。

八ッ場ダムと同規模の戸倉ダムが6年前に消えたのはなぜ?

(保坂展人のどこどこ日記, 10/9)。理想的なダム計画はなぜか中止され、変なダム計画だけが残る。

同時進行の両ダムをしっかりと比較検討、精査したなら戸倉を採用せざるを得ない筈にも拘らず、八ッ場を選んだのは各都府県が如何に杜撰であったか、そうでなければ地元自民党政治家の犯罪の臭いすら感じさせるこのような一連の動きに加担したことになります。

当初は戸倉ダムのせいぜい2,5倍ほどの金額でしたが(結果は5倍6倍になるそうですね。)いずれにしても地元関係政治家は、金額が大きい事にしか眼が向かず「八ッ場採用」ということですね。

あと、「10月13日(火) 19時〜 阿佐ヶ谷ロフトA『保坂展人 再起動』

の場で、『八ッ場ダム 隠された真実』のライブレポートをすることになった」そうで。

なぜ、公共事業チェック議員の会の活動をしたのか

(保坂展人のどこどこ日記, 10/7)

10年間の公共事業チェックのファイルを開封 (保坂展人のどこどこ日記, 10/10)

》

官僚の委員会答弁禁止は国会空洞化につながる

(保坂展人のどこどこ日記, 10/3)

「官僚答弁の禁止」で喜ぶのは、政治家ではなく官僚の方ではないか。官僚が隠してきた「薬害問題」や「外務省・国連広報センター問題」など、すべての言い訳を政治家にさせ、嘘の答弁を演出して後日判明しても知らんぷりをしていられる。(中略) 国会法を改正するなら、「虚偽答弁を禁止」する方がずっといい。

》

McAfee VirusScan for Mac 9 is now compatible with McAfee Security Agent 4.5

(マカフィー KB66851)。VirusScan for Mac 9.0 リポスト版 (build 676)

は McAfee Agent 4.5 に対応しているそうです。

もともとの版 (build 644) は McAfee Agent 4.5 には対応していないので注意。

しかし、VirusScan for Mac 9 は、いつになったら日本のダウンロードページから入手できるようになるのだろう。

》

‘What The Experts Still Don't Know’ - The Thriving Cyber Crime Underground

(trendmicro blog, 10/7)

》

ユーザーに全く気付かれない新型クリック詐欺が登場!

(日経 IT Pro, 10/6)

Googleをはじめとする検索エンジンの広告プログラムでは,アフィリエイト・プログラムのパートナは自分のWebサイトに検索ウィジェットをインストールする。パートナのWebサイトを訪れたユーザーがこれらの検索ウィジェットを使って検索すると,検索結果ページに広告を表示。これらの広告のいずれかがクリックされると,検索サイト(Googleなど)から検索ウィジェットのオーナーに広告料が支払われる。ユーザーは通常通りの検索操作をしているつもりでも,検索結果ページをクリックすると,知らずにサイバー犯罪者の金儲けに加担してしまうことになる。

まさにロングテールだなあ。

》

Winny 方面

》

オバマ大統領、"Don't ask, don't tell"撤廃を約束するも、各方面から辛辣な評価を受ける

(みやきち日記, 10/12)。

政治家は実現してナンボですから、「話は分かったからとっととやれ」ということでしょう。

》

Firefox Plugin Collections

(SANS ISC, 10/8)

》

タイ:ハッカー攻撃で高校生ら数千人が大学受験できず

(毎日, 10/12)。なんじゃこれ……。

》

イラク西部、3か所で連続爆弾攻撃 19人死亡

(AFPBB, 10/11)

》

天下り先が8割受注 設楽ダム業務

(中日, 10/12)

設楽ダムをめぐっては、国交省が環境保全を名目に事業評価を水増ししていたことが分かっている。

》

パキスタン軍総司令部、襲撃さる

》

浜松基地航空祭(エアフェスタ浜松)情報サイト (chuchutea.com)、エア・フェスタ浜松 2009 (航空自衛隊)。2009.10.17、静岡県浜松市、無料。

うわァ、Thunderbirds 来るのかぁ。

でも 10/17 は、先約があるから駄目だなぁ……。(そろそろ資料つくらないと……)

》

岡田外相:アフガン電撃訪問 大統領に民生支援強化を表明

(毎日, 10/11)

》

セキュリティExpert 2009

(技評) というのが出てたんですね。

》

オンライン雑誌閲覧サイト「コルシカ」、一時サービス縮小へ

日本雑誌協会から中止要請「無許諾スキャンは違法」

(Internet Watch, 10/9)

》

SEO Poisoning: What's in the News Today?

(ESET blog, 10/1)、

More fake AV SEO poisoning

(Sophos, 10/9)

》

Winny 方面

Winny事件高裁判決

(壇弁護士の事務室, 10/8)、

いろいろな報道

(壇弁護士の事務室, 10/9)

ただ、一つ見逃しがたいものがあった。

ACCSのプレスリリース

本日の大阪高等裁判所の判決は意外であり疑問を生じますが、詳細な判決内容の確認・検討をしたいと考えます。なおACCSは、今回の判決にかかわらず、被告には社会的・道義的な責任が生じているものと考えます。

これが、私に対して「Winnyがセキュアなものを目指していたら、金子さんを応援していた」とまで言っていた理事のいる団体のリリースなのか。

この団体には、デタラメな調査報告書で原審判決の判断を誤らせた道義的・社会的責任が生じていると考えます。

深く反省して欲しいところである。

「この5年間は裁判に勝つことが自分の仕事だった」

無罪判決を受け、Winny開発者・金子勇氏が会見

(Internet Watch, 10/8)

ウィニー裁判で記者が「弁護妨害」 NHKが弁護団に謝罪

(J-CAST, 10/8)。

ブログとメディアと

(アターニーアットロー〜博士と私, 10/6) の件の後追い記事。

マスメディアも続々と後追いしてますね。例: NHK記者が公判中のウィニー開発者に手紙「無罪主張なら減刑ない」

(産経 MSN, 10/9)

社説:ウィニー無罪判決 守る側のソフト開発も

(毎日, 10/9)

【資料】 ウィニー裁判・判決要旨 (47news.jp, 10/8)

Winny事件を振り返る (高木浩光@自宅の日記, 10/7)

(たとえば、P2Pファイル共有による著作権侵害の常態化を経ずに、YouTubeやニコニコ動画を受容する社会は到来し得ただろうか?)

もちろん、到来し得たでしょう。そういう見方は、「P2P ファイル共有」を持ち上げすぎだと思うのです。

Nyzillaを改良 (高木浩光@自宅の日記, 9/23)。まだかな。

かんぽ生保:簡保加入者の情報流出、委託業者のPCから

(毎日, 10/8)。まだ Winny ですよ。

》

オンラインゲーム方面

》

SQLインジェクション攻撃検知数(2009年9月まで)

(LAC, 10/9)

》

新種ウイルスを捕獲する“人柱型”ハニーポット,フォティーンフォティが発売

(日経 IT Pro, 10/9)。ヒトバシラー。

》

スリーストライク方面

》

The Pirate Bayの買収話、ご破算に

(P2Pとかその辺のお話, 10/6)。あらあら。

》

情報セキュリティ技術動向調査(2009 年上期)

(IPA, 9/30)

1 Untrusted search path vulnerability

2 Linuxカーネルのセキュリティ強化機能

3 DNSSEC配備に先立つ米国連邦政府の取り組み

4 DNSSECの普及に関する動向

5 インターネット経路制御のセキュリティ動向

6 大規模感染型マルウェアConfickerの動向調査とダークネット観測事例

7 MUSTANによるダークネット観測事例

8 アイデンティティ管理関連技術OAuthの動向

9 クラウドコンピューティングセキュリティ

》

米国連邦裁判所、「病院が患者の臨終にレズビアン・パートナーを立ち会わせなかったことは違法である」との訴えを却下

(みやきち日記, 9/30)

》

「同性愛カップルの養子と異性愛カップルの養子では、情緒的発達に有意の差はない」研究で判明

(みやきち日記, 10/1)

》

ヴァチカンの大司教「カトリック教会での性虐待は小児性愛者ではなく同性愛者によって行われたもの」

(みやきち日記, 10/2)。ということにしたいのですね。

》

新国連総会議長、同性愛を「容認できない」と発言

(みやきち日記, 9/26)。第64回国連総会議長 アリ・アブドゥサラム・トレキ氏の発言。

関連: 第64回国連総会議長アリ・トレキ氏、「同性愛の非犯罪化」に反対する発言について

(Ry0TAの日記, 10/7)

世界人権宣言60周年にあたっていた2008年の第63回国連総会で、「性的指向と性自認に関する宣言UN declaration on sexual orientation and gender identity」が提出され、日本を含む66ヶ国の賛同署名を得た。

(中略)

しかし、この声明には、反対も多かった。まずヴァチカンが反対した。また、イスラム諸国会議機構Organization of Islamic Conference主導による反対声明が、シリアによって提出され、57ヶ国の署名を集めた。

(中略)

これを考えると、リビアの代表であり、アフリカ連合、アラブ連盟での活動のキャリアを持つトレキ氏が、この声明を「容認できない」というのは、まったく、少しも、不思議ではない。

だが、国連総会議長としての立場でそう発言したのは、多くの人を落胆させた(議長としては、形式だけでも中立的・調停的な立場を取って欲しかったと、僕は思う)。

》

米Microsoftと米Red Hat、仮想化環境の相互運用性を実現

(sourceforge.jp, 10/8)。RHEL 5.4 + KVM での Windows の動作、

Hyper-V 上での RHEL 5.[234] の動作を確認。

関連: Red Hat and Microsoft Expand Virtualization Interoperability Options

(Red Hat, 10/7)

》

暗号で身を隠す「Xpaj」ウイルス、世界各地で猛威

(ITmedia, 10/8)、

W32/Xpaj Botnet Growing Rapidly

(McAfee Avert Labs Blog, 10/6)

》

捨印を言われるがままに押していませんか?

(slashdot.jp, 10/9)。ひぃぃ、おそろしや……。

》

厚生年金記録改ざん:組織的関与を示唆…社保事務所元課長

(毎日, 10/9)。これもある意味タレ流しだよなあ。

‐‐気持ちはそうでも違法行為になるが。

◆制度への信頼を失わせ申し訳なく思う。だが、厚生年金は国民年金のような免除制度がなく、零細企業からも徴収しなければならず、法制度と実態が懸け離れている。

こういう記事を書くなとは言わないけど、「法制度と実態が懸け離れている」とはどういうことなのか、解説もつけないとわからないでしょ。というわけで、たとえば『思考停止社会〜「遵守」に蝕まれる日本』をどうぞ。

》

グーグル幹部、さらなる事業拡大に向けて強い意欲

大規模企業向けにサービスを開発し、消費者にも提供

(ComputerWorld.jp, 10/8)。♪帝国は〜とても〜強い〜

》

マイクロソフトの欧州反トラスト法訴訟が収束へ

ブラウザ競争に関する最終提案がECに受諾される模様

(ComputerWorld.jp, 10/8)

》

Hotmail/Gmailアカウント流出、専門家がフィッシング攻撃説に疑問符

「流出件数の多さから、ボットネットの仕業と考えるほうが合理的」

(ComputerWorld.jp, 10/8)。ScanSafe の Mary Landesman 氏による見解。

》

トロイの木馬作成ツール「Zeus」,アングラ犯罪ソフト・ツールキット界の王者 (日経 IT Pro, 10/9)

》

「Waledac」特集パート3:スパム送信やダウンロード,情報窃盗などの各種機能 (日経 IT Pro, 10/8)

》

「ウイルス情報をXML形式で共有」、業界団体が標準化作業

マカフィーが「IEEE ICSG」の進捗を報告、メーカー4社が実験中

(日経 IT Pro, 10/5)

》

技術に頼らないセキュリティ 第1回 「人」と「プロセス」のチェックが最重要

〜情報漏洩対策をムダにしないための7カ条

(日経 IT Pro, 9/29)

》

Wizard Bible vol.48

(wizardbible.org, 10/6)

》

開発者の金床氏とSSTに聞く:オープンソース由来の国産WAFにかける意気込み (ITmedia, 9/19)。

Webアプリケーションファイアーウォール「Scutum」 (SST) の件。

》

Books from O'Reilly

関連: The Myths Of Security (McAfee Security Insights Blog, 10/8)。マカフィーのレピュテーションものは、

TrustedSource っていうんですね。

》

古いエレベーターはどこまで信じられるか──

緊急点検のたびに明らかになる「不具合」

(日経 BP, 10/8)

》

太地町議会議長は沿岸捕鯨復活を願ってる?

(JANJAN, 10/9)

三原氏は、日新丸船団による調査捕鯨を擁護するよう強制されているのだろうか。水産庁からか、鯨研からか、あるいは共同船舶からか。そうでなければ考えられるのはただ一つである。三原氏は、沿岸ミンク漁の復活を望んでなんかいない。一応ポーズとしては「再開が実現せず苦悩する地元代表」を演じつつ、実のところ、このままずっと沿岸調査捕鯨に小型捕鯨船が動員される状態が続くあたりでまあまあかな、そう思っているということだ。

》

都が豊洲の汚染土壌を証拠隠滅、裁判始まる

(JANJAN, 10/8)。築地市場の豊洲移転話。

日本環境学会は08年11月から今年3月にかけて口頭や文書で「採取した土の開示と保全」を要求していた。都はじらしにじらした挙句、6月25日付けで「(採取した土の)検体は廃棄する」と回答してきたのである。

豊洲への移転に反対する築地の仲卸業者や消費者らは「検体が廃棄されれば、どの深さでどの汚染物質があるのか分からなくなる」として8月、東京地裁に廃棄差し止めの訴訟を起こした。

これまでの書面のやりとりで東京都は「4本の検体をすでに捨てた」ことを明らかにしている。証拠を隠滅したのである。

》

RegDog085 (B-) の独り言, 10/9)

》

Windows Forensic Analysis: Dissecting the Windows Registry

(B-) の独り言, 10/8)

》

ストリートビューの対象エリアを拡大

(Google blog, 10/8)。連想したもの: 核爆発。

》

チャプリンの格安DVD、販売差し止め確定 最高裁

(asahi, 10/8)

訴訟は、チャプリン映画の著作権を管理しているヨーロッパの会社が「モダン・タイムス」「独裁者」など1919〜52年に公開された9作品のDVDをめぐって起こしていた。保護期間について規定した旧著作権法の条文のうち、「著作者の死後38年間」か、団体名義作品の場合の「公開後33年間」のどちらを適用するかが争点だった。

で、今回問題になった作品は「チャップリン個人が著作者だ」から「著作者の死後38年間」、という判決だそうで。そうならそうでいいけど、では、映画において「個人が著作者」となるのはどのような場合なのか、を明示してくれないと。

第一小法廷はまず、旧法では映画の著作者を「全体的形成に創作的に寄与した者がだれであるかを基準として判断すべきだ」と判示。9作品ではチャプリンがその役割を果たしており、「著作者であることは明らかだ」と述べた。

説明になってないよ……。

ではたとえば、スター・ウォーズ

エピソード1/ファントム・メナスは、ジョージ・ルーカス個人の著作物なのか、そうではないのか。

》

PHP 5.2.11用のStrict Session Patch

(yohgaki's blog, 9/30)

》

マークアップエンジニアが知っておきたい3つの脆弱性:補足 (水無月ばけらのえび日記, 10/1)

》

New Tool: Disk2vhd v1.0

(Sysinternals Site Discussion, 10/7)。キターーーーーーーーーー。

Disk2vhd より:

The difference between Disk2vhd and other physical-to-virtual tools is that you can run Disk2vhd on a system that's online. Disk2vhd uses Windows' Volume Snapshot capability, introduced in Windows XP, to create consistent point-in-time snapshots of the volumes you want to include in a conversion.

バックアップツールとしても使えるのかな。ただし、

Note: Virtual PC supports a maximum virtual disk size of 127GB. If you create a VHD from a larger disk it will not be accessible from a Virtual PC VM.

罠があるので注意。

》

キャッシュなどを活用し、削除やサーバーダウンなどで閲覧不能になったWebページを閲覧可能にするFirefox拡張「Resurrect Pages」

(sourceforge.jp, 10/8)。個別にいろいろあたるよりもこれを使ったほうが便利なのかなと思ったけど、

日本のWebページの場合、「Google」および「Google(テキストのみ)」以外ではエラーとなることが多い。

現状ではいまいちイケてないのかな。

Adobe Reader / Acrobat 9.1.3 / 8.1.6 / 7.1.3 for Windows / Mac / Unix

(つまり現行バージョン全部) に 0-day 欠陥あり、9.1.3 for Windows を攻略するマルウェアが既に登場している模様。

CVE-2009-3459

Adobe Reader / Acrobat 9.1.3 for Windows を攻略するマルウェアについては、

という状況だそうで。

2009.10.13 (US 時間と思われ、Windows Update の日と同一) に更新版が用意される予定。これが second quarterly security update となる。

2009.10.11 追記:

New Adobe Zero-Day Exploit

(trendmicro blog, 2009.10.09)

2009.10.14 追記:

Adobe Reader / Acrobat 9.2 / 8.1.7 / 7.1.4 for Windows / Mac / Unix

で修正されました。

関連: アドビ製品に新たな脆弱性 ゼロデイ攻撃の発生も確認!

(トレンドマイクロ セキュリティ blog, 2009.10.13)

2009.10.21 追記:

Smashing Adobe's Heap Memory Management Systems for Profit.

(fortiguard, 2009.10.16)。CVE-2009-3459 の解析。

2009.11.01 追記:

日本語版: APSB09-15: Adobe ReaderおよびAcrobat用セキュリティアップデート公開

(Adobe, 2009.10.30)。しかし、毎度毎度、日本語版のリリースにどうしてこんなに時間がかかるんでしょう。日本のユーザを馬鹿にしてるのか?

2009.11.16 追記:

Adobe Reader、及び、Acrobatの脆弱性(CVE-2009-2994)に関する検証レポート

(NTT データ・セキュリティ, 2009.11.09)

Microsoft Security Essentials Beta

関連:

システム要件も無事改訂されたようで。あと、今気がついたのですが、

Microsoft Security Essentials は、Windows 7 の Windows XP モードにも対応しています。詳細については、Windows 7 の Windows XP モードを使用するための システム要件 を参照してください。

XP モード用に MSE を使う、というのがあるのですね。

2009.11.11 追記:

Zen Cart の件: ECサイトソフトウェアはなぜ更新されないのか

(@IT, 2009.11.09)

緊急 x 8、重要 x 5 って……。対象も Windows, IE, Office, Silverlight (!), SQL Server, 開発ツール, Forefront と多方面にわたってる。

あと、October 2009 Bulletin Release Advance Notification

(MSRC blog, 2009.10.08) によると、

Among the updates this month, we are closing out two current security advisories:

Vulnerabilities in SMB Could Allow Remote Code Execution (975497)

Vulnerabilities in the FTP Service in Internet Information Services (975191)

》

JA全国大会、志位さんに大拍手 谷垣さんにはまばら

(asahi.com, 10/8)

》

Winny 開発者金子勇被告、逆転無罪判決!

おめでとうございます。

「ウィニー」開発者に逆転無罪 大阪高裁

(asahi.com, 10/8)

高裁判決はまず、ウィニーの技術自体への評価を検討。「様々な用途があり、技術は価値中立的だ」と述べ、検察側の「およそ著作物ファイルの送受信以外の用途はない」との主張を退けた。

また判決は、金子元助手はウィニーが著作権侵害に使われることを容認していたと認定したが、それだけでは著作権法違反の幇助罪は成立せず、「おもに違法行為に使うことをネット上で勧めた場合に成立する」との新たな基準を明示。そのうえで、元助手は違法ファイルを流通させた少年ら2人と面識はなく、違法ファイルのやりとりをしないようネット上で呼びかけていたことを挙げ、刑事責任は問えないと結論づけた。

「Winny」開発者・金子勇氏、逆転無罪、大阪高裁で控訴審判決

(Internet Watch, 10/8)

金子氏の調書については、参考人として取り調べた際の調書を証拠としたことは違法だとしたが、判決全体に影響を及ぼすものではないとして、当該調書が証拠から排除されるだけにとどまった。

でも、証拠とならなかったことは大きいんと思うけど。

Winny開発者の無罪判決は「意外であり疑問」、ACCSがコメント

(Internet Watch, 10/8)。ACCS ですから。

「法に不備」Winny開発の金子被告に笑顔 逆転無罪判決

(ITmedia, 10/8)

ウィニー:2審は逆転無罪 著作権侵害ほう助認めず

(毎日, 10/8)、ウィニー:「正当に評価」開発者、逆転無罪に笑顔

(毎日, 10/8)

ウィニー開発者に逆転無罪…「著作権侵害の意図なし」

(読売, 10/8)、

「ウィニー無罪」賛否…著作権侵害絶えぬ中 (読売, 10/8)、

「有罪なら萎縮」訴え実る…ウィニー開発逆転無罪 (読売, 10/8)

ウィニー開発者、逆転無罪

大阪高裁 著作権侵害当たらず

(京都新聞, 10/8)

ウィニーの利用実態については、「9割は違法」とする検察側の主張に対し、「統計の取り方で幅があり、把握することは困難」と判断を避けた。

ブログとメディアと

(アターニーアットロー〜博士と私, 10/6)。はい、いかがでしたか。いやぁ怖いですねえ、恐しいですねえ。(声: 淀川長治)

》

Choosing a smart password

(Gmail blog, 10/6)。ちょっと訳してみた。

問題1: 複数の web サイトでパスワードを使いまわしてしまう

回答1: 個別のパスワードを使え

問題2: ありがちなパスワードや、辞書に載っている単語を使ってしまう

回答2: 文字、数字、記号が混じったパスワードを使え

問題3: 個人情報に基づいたパスワードをつくってしまう

回答3: 他人に推測されにくパスワードをつくれ

問題4: パスワードを書き出して、安全ではない場所に保管してしまう

回答4: パスワード備忘録は、簡単には見つけられない秘密の場所に隠せ

問題5: パスワードの回復について

回答5: パスワード回復オプションが最新かつセキュアであることを確認しろ

でも、記号を許さないサイトって多いよねえ。関連:

》

Add-on Guidelines in action - AVG Security Toolbar

(IEblog, 10/6)

Apache 2.2.14 登場。3 件のセキュリティ修正が含まれている。

Apache httpd 2.2 vulnerabilities も参照。

》

Avert Labs is now McAfee Labs

(McAfee, 10/5) だそうで。

》

Unable to remove VirusScan Enterprise 8.7i on Windows Server 2008

(McAfee, 10/6)。Hotfix 496609 (HF496609) で対応だそうで。

》

ERROR: McTray.exe has encountered a problem and needs to close (when McAfee Agent 4.5.0 and VirusScan 8.7i with Patch 2 are installed on the same system)

(McAfee, 10/7)。McAfee Agent 4.5 は、現状では勇者しか使っちゃだめなのかな。

》

日韓系5社に課徴金33億円 ブラウン管カルテルで公取委

(北海道新聞, 10/7)。関連:

》

全スパム送信の9割弱にボットネットが関与、メッセージラボ調査

(Internet Watch, 10/7)

》

KLab、日本初のホワイトリスト型ウイルス対策ソフト「イージスガード」を無料提供開始

(klab, 10/6)。純粋なホワイトリスト型のようで。

》

Hotmailに加えてGmailやYahoo!も、アカウント流出被害が拡大

(Internet Watch, 10/7)。脆弱なのは利用者ですから。

関連: ニフティ伊藤求のセキュリティ・スコープ 第14回 日本国内向けフィッシングに注意

(@nifty, 9/24)

》

米下院委員会、P2Pファイル共有ソフトの安全性を高める法案を審議

(ComputerWorld.jp, 9/30)

P2Pファイル共有アプリケーションを利用すると、しばしばユーザーの知らないうちにコンピュータ上のファイルがP2Pネットワークで共有されてしまうことがある。同法案では、こうした「意図しないファイル共有」を引き起こすソフトウェアの開発を違法としている。さらに同法案ではP2P開発者に対し、共有や検索の対象となるファイルについてユーザーに明確な情報を提供すること、ファイル共有について事前にユーザーの同意を得ることを義務づけている。

》

FTC、製品レビュー・ブログや有名人の推薦広告に規制を導入

報酬支払や製品の無償提供があった場合の情報開示を義務づけ

(ComputerWorld.jp, 10/6)。12/1 から。

FTC消費者保護局のアシスタント・ディレクター、リチャード・クレランド(Richard Cleland)氏は、「ブロガーは製品評価目的で製品の無償提供を受けた場合、その事実を明記するか、評価後に製品を返還しなければならない」と説明している。

へぇ。

クレランド氏は、製品評価記事に対して直接的に報酬を提供する行為が、この規則の対象だと説明した。したがって、記事で取り上げられた製品を販売するベンダーからの広告料で運営されている場合などは適用外となる。

抜け道?

》

野村證券株暴落の裏に何が? 根拠なき熱狂、アメリカで再び

(JANJAN, 10/7)。懲りない人々。

》

児童ポルノ禁止法改正推進派のトンデモ発言

(JANJAN, 10/6)。第28期東京都青少年問題協議会方面。

》

グーグルトップページの100回スクリプト(笑)

(極楽せきゅあ日記, 10/7)。へぇ。

》

イラクにおける空自の活動が明らかに、人員輸送の約 2/3 は米兵。やっぱりねーという感じ。

》

ITパスポート試験の円グラフ

(Okumura's Blog, 10/5)

》

悪魔のツール“ルートキット”最前線 第11回 SMM(システム管理モード)を悪用した見えない攻撃

(日経 IT Pro, 10/7)。SMM Rootkit の解説。村上さん情報ありがとうございます。

》

暴風警報発令時の10月8日(木)の授業の扱いについて

(龍大, 10/7)

関連:

》

アルファシステムズ、Windowsクライアントに対応した「MultiVNC」最新版を公開

(sourceforge.jp, 10/5)。MultiVNC 3.0.0 登場。

》

ウイルスバスター 2009: CD-ROM等からアプリケーションをインストール中に再起動を要求された場合、CD-ROM等を抜いてからインストールウィザードで再起動を行うとシャットダウン時にフリーズする

(トレンドマイクロ, 10/5)。修正モジュールがあるそうです。

》

海の向こうの“セキュリティ”

第37回:SANSによる脅威分析報告書 ほか

(Internet Watch, 10/6)

-

Re: [Full-disclosure] FreeBSD <= 6.1 kqueue() NULL pointer dereference

-

Microsoft Security Essentials Beta

Microsoft Security Essentials FAQ風まとめ

(日本のセキュリティチーム, 2009.10.07)

Q Microsoft Security Essentialsは、Windows XP でなぜ1GBものメモリを必要とするのですか?

A Microsoft Security EssentialsをWindows XPで必要なメモリは、256MBとなります。近日中に1GBと記載されているサイトを更新予定です。

なぁんだ……。

残念です。

2009.10.13 追記:

htmlspecialcharsに関する素敵なお知らせ (岩本隆史の日記帳, 2009.10.09)。よかったよかった。

》

FSFと米Red Hat、米最高裁判所にソフトウェア特許反対の意見書を提出

(sourceforge.jp, 10/5)

》

国会の各種委員会も自由取材にするべきだ

(JANJAN, 10/5)

そんな時、朝日新聞(2009.10.3)の「メディアも新しい発想で」という星編集委員の記事が目にとまった。

(中略)

星さんは、「首相や閣僚の答弁をニュースとして扱っているが、野党の追及の中身は余り大きく報じなかった」と反省し、メディアはどうすべきか。「政府側の答弁を追っているだけでは済まない。野党追求の中身と閣僚の答弁を公正に判定し、かみ砕いて解説、論争を紹介する必要があると説いている。

つまり、「マスゴミは、そんなあたりまえのことすらやっていない」ということですな。

》

八ッ場ダム関連に国交省176人天下り!

(The Journal, 9/26)

(財)国土技術センター、(財)ダム水源地環境整備センター、(財)ダム技術センターなど八ッ場ダムに関わる公益法人7団体に04年現在で25人、同ダムの建設工事を落札した土建会社やコンサルタント会社など企業37社に03〜05年の間に52人、さらに随意契約業者57社には99人、合計176人の国交省OBが天下っているという。これは、04年前後の数年間でそうだったという話だから、発端から57年も経っている長い歴史の中で一体何人の天下り官僚がこの愚劣極まりない計画でメシを食ってきたのだろうか。恐らく1000人は下るまい。

こんなところにばかり金を使っているから、いつまでたっても完成しないんだろうなあ。

》

警視庁による「盗撮事件」の第4回公判開廷 (JANJAN, 10/3)

》

自民党への献金、市民団体が経団連幹部企業に「訴訟も辞さず」

(JANJAN, 10/3)。当然であろ。

》

民主党政権は29歳の教育大臣が成功させた「フィンランドの教育改革」を見習え

(JANJAN, 10/6)。セーフティーネット・クライシス vol.3

しのびよる貧困 子どもを救えるか (NHK スペシャル)、今日の深夜に再放送あります。

》

データベース・セキュリティ都市伝説 (2)

(Security, time after time, 9/30)。Oracle 11g + 「表領域暗号化」なら、性能的にも十分イケるみたい。

》

オバマ大統領の「国民皆保険制度」導入反対の大キャンペーンは「B層」がターゲットだ

(JANJAN, 10/3)、

B層 (ウィキペディア)。

》

Security.GS Magazine セキュリティ (security.gs)。

ページには

<link rel="alternate" type="application/rss+xml" title="Security.GS Magazine RSS Feed" href="http://www.security.gs/magazine/feed/" />

と書いてあるが、これではなく、

http://www.security.gs/magazine/security/feed/

を見るべきみたい。

サウスジョージア・サウスサンドウィッチ諸島ですか。Delegation Record for .GS (IANA)

》

期限切れブリを加工販売 浜松のヤオハン、100キロ分か

(中日, 10/6)。

あくまで「社内基準違反」であり、それ以上のものではない。

》

誘い込み

(極楽せきゅあ日記, 10/6)。まじめにつくってあるなあ。

》

Windows Vista での再起動通知のポリシー

(Japan WSUS Support Team Blog, 10/5)

ただし、タイトルにある Windows Vista では本設定値を変更しても、動作には反映されない仕様となっております。

》

VirusScan Enterprise8.7i Patch1 リパッケージ版をインストール時のWindows Defenderの挙動

(マカフィー, 10/2)

》

ZFSはRAIDと相性が悪い (ftp-adminの憂鬱, 10/4)

》

タイ政府関連Webサイトが改ざん。偽セキュリティソフトをばら撒く

(トレンドマイクロ セキュリティ blog, 10/5)

》

偽ウイルス対策ソフトの配布、今度はSkypeで

(ITmedia, 10/6)

》

技術 分科会(第6期 第3回) 題目:「フリーツールを活用したディスクフォレンジック解析〜タイムライン解析を中心に〜」

(デジタル・フォレンジック研究会, 9/30)、

IDF 技術分科会(第6期第3回) (B-) の独り言, 10/1)

》

民主党政権は官僚支配最後の砦「最高裁事務総局」を解体・再編せよ!

(JANJAN, 10/5)

》

タイ製やせ薬服用後に死亡 個人輸入の女性 東大調査

(asahi.com, 10/6)

》

海賊版Windowsの対策プログラムを巡り、マイクロソフトが異議申立

訴えの内容は、まったくの作り話だと主張

(ComputerWorld.jp, 10/5)。Windows Genuine Advantage の件。

》

株式会社フロントライン様「暗号化マスター4」と併用時、ウイルスバスター2010 が常駐しない

(トレンドマイクロ, 10/5)。

2009 についてはこちら: 株式会社フロントライン様「暗号化マスター4」と併用時、ウイルスバスター2009 が常駐しない (トレンドマイクロ, 9/18)

》

今日の誤検出 (トレンドマイクロ)

》

New ISC Feature: One Liner "event notes" (SANS ISC, 10/4)

》

フィッシングによって収集されたと思しき Hotmail アカウント数千がとあるサイトにおいて公開されていた模様

》

京都市 早期健全化団体転落の恐れ

11年度にも 財政不足が深刻化

(京都新聞, 10/5)

来年度から2年間で約600億円の財源不足となる見込みで、不況の影響から今年2月の試算に比べ不足額が240億円も膨らんだ。

》

北朝鮮方面

》

アップル、米商議所を脱退

温暖化への消極姿勢を批判

(京都新聞, 10/6)、

Apple abandons U.S. Chamber of Commerce over climate policy

(AppleInsider, 10/5)

アップルは、気候変動問題の論客として知られ、クリントン政権で副大統領を務めたゴア氏を取締役に迎えている。

へぇ。

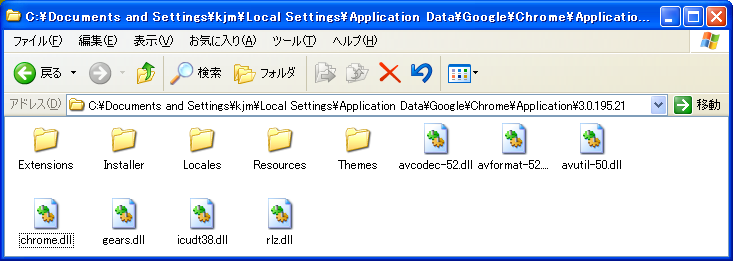

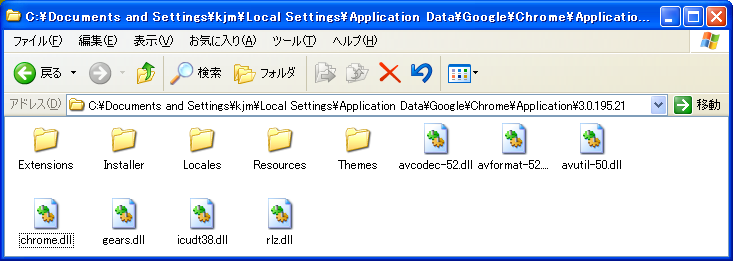

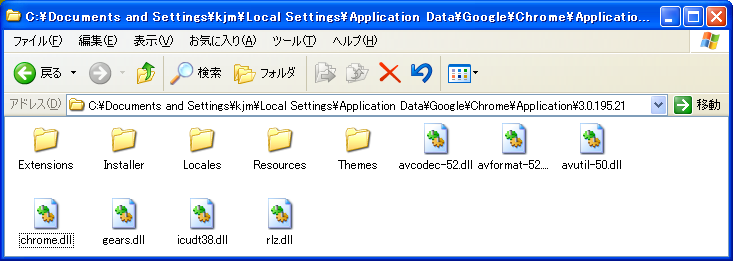

Google Chrome Stable Channel Update: 3.0.195.24

Google Chromeがアップデート? (エフセキュアブログ, 2009.10.01)。

Google Chrome を 3.0.195.24 に更新しても、旧バージョン 3.0.195.21 のファイルは消されないまま残っているという話。手元でも確認できた。

》

ついに「ガラスの城」が壊れ始めた録音録画補償金制度

(ITmedia, 10/5)

》

「Microsoft Security Essentials」はインストールすべきか?

(ITmedia, 10/5)。少なくとも、「何も入れてない」とか「入ってるけど更新期限が過ぎている」なんていう人は、インストールすべきだと思うね。

》

違法サイトなどの情報掲載自粛を12出版社に要請

(日本レコード協会, 10/5)。「12出版社」を明記すればいいのに。

》

相場操縦:早大OB「グレーならいい」 ゲーム感覚で拡大

(毎日, 10/5)。「マネーゲーム愛好会」ですか。

》

痴漢:1都3県警察、撲滅作戦で足並み スリ捜査官も投入

(毎日, 10/5)、

痴漢:高校教諭が通学中の生徒に 容疑で現行犯逮捕 愛知 (毎日, 10/5)

》

TROJ_ASPROXファミリによる正規Webサイト改ざんの攻撃兆候を再び確認

(トレンドマイクロ セキュリティ blog, 10/2)

》

伊東の海岸転落事故:相次ぐ事故に衝撃 国立公園内、さくのない遊歩道部分 /静岡

(毎日, 10/5)

伊豆野鳥の会の酒井洋平会長は「国立公園の特別地域に人工物である(転落防止用の)さくを設けるのは難しい」と話した。

》

米Zmanda、オープンソースのクラウドバックアップアプリの最新版を発表

(sourceforge.jp, 10/2)。Zmanda Cloud Backup。Amazon S3 を使ってバックアップ・リカバリ。2.0 で MySQL にも対応。

》

「ワンタイムパスワードでも防げない」、ブラウザーの乗っ取りが急増

(日経 IT Pro, 9/30)。Man-in-the-Browser attack。

MITB攻撃に使われるウイルスは、ユーザー認証が成功した後のブラウザーを乗っ取るため、強固なユーザー認証を導入していても防げない可能性が高い。

》

任天堂が「R4 Revolution for DS」などのマジコン販売業者を提訴、マジコン販売情報のタレコミを求めるフォームも設置

(gigazine, 10/5)、不正競争防止法 (法令データ提供システム)。ガンガンいこう。

》

米国土安全保障省,今後3年で最大1000人の専門家を雇用へ

(日経 IT Pro, 10/2)

》

Adobe製品の誤検出について

(キヤノン IT ソリューションズ, 10/1)。ESET 方面。

》

財政危機の野洲市、健全化へ改革着手

法人税半減で、庁舎統廃合など

(京都新聞, 10/5)

》

民主議員の宿舎不足解決、青山宿舎を再利用

(読売, 10/5)。それ、耐震性まるでないのでは?

》

「ラブプラス」をもっと楽しむために、DSに香水をかける人

(やじうまWatch, 10/5)。うーむ……。

》

秀丸メール: ウィルスバスター for @nifty Mailとの相性問題について

(秀まるお, 10/2)

Security warning EMail_Flaw_MIME_Tag_Overflow in file

関連:

》

世論調査のウソを数学で見抜く

(Okumura's Blog, 9/26)

Samba 3.4.2 / 3.3.8 / 3.2.15 / 3.0.37 登場。3 つの欠陥が修正されている。

関連: Samba3 Release Planning (samba.org)。3.0 系列はもはやメンテナンスされていないはずだったのですね。

》

VirusScan Enterprise8.7i Patch1 リパッケージ版をインストール時のWindows Defenderの挙動

(マカフィー, 10/2)

》

AVTOKYO 2009 スピーカー決定

(葉っぱ日記, 10/2)。ザ・タイマーズが似合うセキュリティイベント。

》

Linuxシステムの実行状況を分析する「SystemTap 1.0」がリリース

(sourceforge.jp, 9/25)

》

EC、「iPod」などに聴覚障害リスクの警告表示を検討か--The Times報道

(CNET, 9/29)

》

ファイル名は「左から右に読む」とは限らない?!

(@IT, 9/28)。Unicode RLO 話。

》

"攻撃を受けたとみられるWebサイトの25%が実害を被る可能性あり"

データベースセキュリティ研究所の調査レポートを公開

(LAC, 10/1)。LAC の無料ログ解析ツール SecureSite Checker Free の実施事例を解析した結果、25% については実害を受けていたと考えられる模様。椎名さん情報ありがとうございます。

》

IIJ Technical WEEK 2009