セキュリティホール memo - 2005.03

Last modified: Mon Jan 16 14:27:36 2006

+0900 (JST)

このページの情報を利用される前に、注意書きをお読みください。

Kerio Personal Firewall 4.1.2 以前に欠陥。

攻略アプリケーションが、他のアプリケーションになりすましてネットワークにアクセスすることが可能。Kerio Personal Firewall 4.1.3 以降で修正されている。

Cisco VPN 3000 Concentrator のソフトウェア 4.1.7.A 以前に欠陥。

HTTPS サービスを使用している場合に、HTTPS サービスに対して細工したパケットを投げるとサービスが再起動される。

ソフトウェア 4.1.7.B 以降で修正されている。

PHP 用のテンプレートエンジン Smarty 2.6.7 以前に欠陥。regex_replace 修飾子に欠陥があり、

テンプレートセキュリティが有効になっていても、テンプレートからの PHP コードの実行が可能となってしまう。

Smarty 2.6.8 で修正されている。

ppBlog 1.4.0 未満に欠陥。

検索モジュール search.inc.php にクロスサイトスクリプティングを許す欠陥が存在する。

修正版 search.inc.php

が公開されているので入れかえればよい。

現在βテスト中の ppBlog 1.4.0 では、この欠陥は修正されている。

2005.04.11 追記:

ppBlog

1.4.0 が正式公開されています。

Sylpheed 0.8.0〜1.0.3 / 1.9.0 〜 1.9.4 に、

Sylpheed 1.0.2 以前にバッファオーバーフローが発生する欠陥

とは別の、buffer overflow が発生する欠陥が発見された。

Sylpheed 1.0.4 / 1.9.5 で修正されている。

CVE: CAN-2005-0926。

takayama さん情報ありがとうございます。

Sylpheed 1.0.4 の ChangeLog.jp を見ると、こう書かれています。

2005-03-24

* src/procmime.c:

procmime_scan_content_type()

procmime_scan_content_disposition(): スタックバッファオーバー

フローを起こす可能性があったのを修正。

* src/codeconv.c: conv_unmime_header()

src/unmime.[ch]: unmime_header(): バッファサイズの引数を追加し、

デコードした文字列のサイズを制限し、バッファオーバーフローの

可能性を無くした。

》

インターネットマルチフィード「時刻情報提供サービス for Public」の

提供開始について

(mfeed.ad.jp, 3/30)。ついに正式サービス化。

》

みずほ銀行、約27万人分の個人情報を紛失

(ITmedia, 3/30)。チェックしてます、という証明でもありますね。

もちろん、チェックした結果、洩れはないことが確認できた、という状況が最もいいわけですが。

他行ではどうなんでしょうね。

》

ACCS 方面

》

偽1万円札印刷された紙1万600枚摘発 韓国税関

(asahi.com, 3/30)。MAID IN KOREA ですか。

》

警察庁、住民の開示請求報告を 都道府県警に02年から通達

(北海道新聞, 3/30)

》

cachedump

1.1 が出たそうです。

》

水道管が破裂、道路100m以上冠水…東京・練馬区

(読売, 3/30)。

》

鳥インフルエンザ:

ベトナムで一家5人が感染

(毎日, 3/29)

》

見えないセンサーが見張ってます 窓ガラスに防犯対策

(ITmedia, 3/29)

》

ベータマックス判決はP2P訴訟にも通じるか

(ITmedia, 3/29)

》

ボットが減少、Windows XP SP2適用の効果か〜シマンテック報告

(Internet Watch, 3/29)。

シマンテックの「インターネットセキュリティ脅威レポート」、

秘密情報に対する脅威の増大が顕著に (シマンテック, 3/29) の話。

》

日立、文書・帳票を電子化する「e文書法対応」総合ソリューション (Enterprise Watch, 3/29)。e-文書法まわりがにぎやかになってきていますね。

e-文書法自身については、このあたりでしょうか:

- 第9回医療情報ネットワーク基盤検討会

議事次第

(厚生労働省, 2004.06.24)

- 民間事業者等が行う書面の保存等における情報通信の技術の利用に関する法律:

概要, 本文 (首相官邸)

- 民間事業者等が行う書面の保存等における情報通信の技術の利用に関する法律の施行に伴う関係法律の整備等に関する法律

概要, 本文 (首相官邸)

》

SCO Group、訴訟情報のWebサイトをようやく公開

(japan.linux.com、 3/29)。まだやってたんですね。

》

au 携帯電話 PENCK のフォントの話

》

WinnyはCD売上を減らさず〜慶應助教授の研究に迫る

(ITmedia, 3/29)

》

Upcoming Advisories (eEye)。

Microsoft ねたが 2 つ登場しています。

》

NHK スペシャル「安全の死角〜検証・回転ドア事故〜」の再放送版を見た。

たいへん興味深かったので、メモを取りながら見ていた。

関連:

- SYM05-006:

Denial of Service in Symantec Norton AntiVirus AutoProtect

日本語版アドバイザリ出ました:

SYM05-006:

Symantec Norton AntiVirus の AutoProtect 機能にサービス拒否の脆弱性

(シマンテック)

シマンテックの対応

シマンテックでは、2 件の問題が Symantec Norton AntiVirus の Auto-Protect 機能に影響をおよぼすことを確認し、影響を受けるすべての製品に対するパッチを現在開発中です。修正パッチが完成次第、Symantec LiveUpdate を通じてリリースする予定です

な、なんだってー (AA 略)。英語版アドバイザリ

には

Symantec Response

Symantec product engineers confirmed both issues impacting Symantec's Auto-Protect feature in Symantec Norton AntiVirus and have developed and released a patch for all impacted products through Symantec LiveUpdate. Customers running Automatic LiveUpdate should already be updated.

とあるのに。どうやら、日本語版プロダクト用の修正 patch はまだできていない模様です。

Norton AntiVirus 2004 / 2005、Norton Internet Security 2004 / 2005、

Norton System Works 2004 / 2005 に欠陥。

Norton AntiVirus の Auto-Protect が有効な場合 (標準で有効) に、DoS 状態が発生してしまう欠陥が

2 種類存在する。

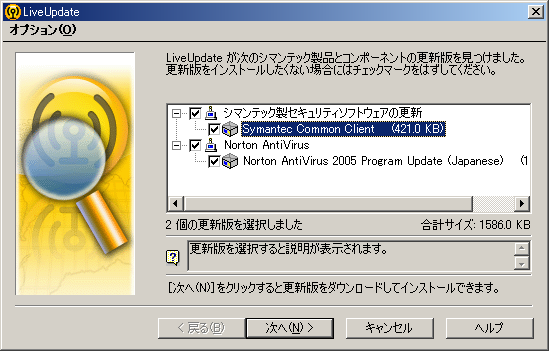

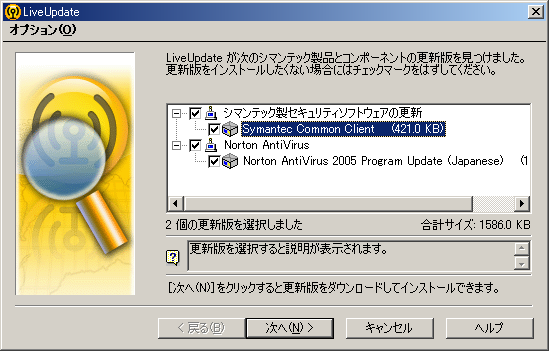

LiveUpdate 経由で更新版を入手できる。

2005.03.30 追記:

日本語版アドバイザリ出ました:

SYM05-006:

Symantec Norton AntiVirus の AutoProtect 機能にサービス拒否の脆弱性

(シマンテック)

シマンテックの対応

シマンテックでは、2 件の問題が Symantec Norton AntiVirus の Auto-Protect 機能に影響をおよぼすことを確認し、影響を受けるすべての製品に対するパッチを現在開発中です。修正パッチが完成次第、Symantec LiveUpdate を通じてリリースする予定です

な、なんだってー (AA 略)。英語版アドバイザリ

には

Symantec Response

Symantec product engineers confirmed both issues impacting Symantec's Auto-Protect feature in Symantec Norton AntiVirus and have developed and released a patch for all impacted products through Symantec LiveUpdate. Customers running Automatic LiveUpdate should already be updated.

とあるのに。どうやら、日本語版プロダクト用の修正 patch はまだできていない模様です。

2005.04.01 追記:

2005 シリーズについては対応されたようです:

シマンテック、Norton AntiVirus 2005の日本版修正パッチを配布開始

(Internet Watch, 2005.04.01)。

手元の Norton AntiVirus 2005 で LiveUpdate したところ、それらしきものが出てきていました。

2005.04.06 追記:

2004 シリーズについても対応されたようで、

SYM05-006:

Symantec Norton AntiVirus の AutoProtect 機能にサービス拒否の脆弱性

が 4/5 付で「本件の影響を受ける製品用の修正パッチはすべて、Symantec LiveUpdate を通じて入手いただけます」と修正されています。

telnet クライアントに複数の欠陥が発見されている。

iDEFENSE Advisory には、欠陥のあるものとして、

ALT Linux, Mac OS X, FreeBSD, MIT Kerberos, Openwall, Red Hat Enterprise Linux, Solaris 7〜10 が挙げられている。また HP-UX と HP Tru64 UNIX にはこの欠陥はないそうだ。

ちょっと確認してみたところ、socks 5 参照実装に含まれる telnet クライアントも欠陥ありのように見える。

手元的には、MIT krb5 Security Advisory 2005-001: Buffer overflows in telnet client

の patch がほぼそのまま適用できたので、とりあえずそれで様子見。

fix / patch:

2005.04.21 追記:

Gentoo, Vine, Debian, Heimdal 追加。

》

押し寄せる法規制の波

(日経 IT Pro, 3/28)。これじゃあ、日経コンピュータ本誌を読まないと全く意味不明だなあ。

》

「セキュリティ認証の取得が進む,検疫システムの導入は進まず」——2004年度のセキュリティ動向

(日経 IT Pro, 3/25)。検疫システムはコストも手間もかかるし、自分できちんと管理・維持している人にとってはむしろ害になってしまうことがあるというのもちょっとなあと思って、半径 50m 以内についても提案できていない状況。

》

セキュリティアカデミー勉強会: Computer Forensics - LiveResponse。

2005.04.09、大阪府大阪市、3,000円。

》

ACCS 方面

舞台は高裁へ。

》

O'Reilly

方面

オライリー・ジャパンからは、「実践 ネットワークセキュリティ監査」が

来月に出るそうです。これがそこそこ売れれば、Network Security Tools も日本語化されるかもしれないとの噂。

》

電話の発信者番号は偽装できる?

(日経 IT Pro, 3/25)。できるシリーズ。

》

「今こそ、無関心を乗り越えて」マスハードフ大統領殺害に関する共同声明

(チェチェンニュース, 3/24)。

》

OpenSSL

0.9.7f が出たそうです。iida さん情報ありがとうございます。

》

帝京大講師が科捜研科長 横田さんDNA鑑定で実績

(共同, 3/25)。中の人になってしまったのですね。

》

竹島と独島 これを「友情島」に…の夢想

(asahi.com, 3/27)。竹島という名を捨て漁業権という実を取る、という案かな。

これが実現すれば、少なくとも現状よりは遥かにマシではある。さて……。

竹島関連: [AML 0931] 週刊新潮の竹島=独島記事を批判する

》

東シナ海ガス田開発、政府の対処方針が判明

(読売, 3/28)。まずは掘れ!

》

北朝鮮、鳥インフルエンザ発生を初発表

(CNN, 3/27)。

》

UNHCRの津波禍支援が停止、インドネシア政府要請せず

(CNN, 3/25)、

インド洋津波、新たに44歳邦人男性の死亡確認

(読売, 3/28)

現時点で、地震発生時に被災国を旅行し、連絡を取れない日本人は10人いるという。

》

アニワ湾に大量の弾薬投棄?

(北海道新聞, 3/25)

》

日本版ポリティカルコンパスについて (sakidatsumono)。

やってみた。

保守・リベラル度 -1.25

(経済的な)右・左度 -1.82

あなたの分類はリベラル左派(リベラリスト)です。

まあこんなもんだろう。

》

ニューヨーク(米国):米国同時多発テロ(ワールド・トレード・センター・ビルディングにおいて紛失した装身具等の受取手続について)

(外務省, 3/28)

》

昨日にひきつづき NCA5

の調子が悪いようで、このページが見えたり見えなかったりしているようです。

ここで重要なのは、インポート先が「認証局証明書」ではないということだ。自分で作ったオレオレ認証局証明書を「認証局証明書」ストアにインポートする方法でも、同様に正常なSSL接続を実現できるが、その設定をすると、万が一秘密鍵が流出したときに、あらゆるサイト(銀行とかネットショップとか)の偽証明書に騙される(もしくは能動的盗聴をされる)リスクが生じてしまう。それに対し、オレオレサーバ証明書を「サイト証明書」ストアに登録するこの方法であれば、万が一秘密鍵が流出しても、自分用のサーバへのアクセスにリスクが生じるだけで済む。

おぉ〜。こんな機能があったとは。Firefox すばらしいです。ブラボー。

》

イーバンク銀行がブレードPCを導入して情報漏えい対策を強化

(日経 IT Pro, 3/25)

》

東京都教委 ネット利用「5か条」の教員向け指導資料を作成

(毎日, 3/25)

》

InterScan for Lotus Notes 2.6 Solaris版 Service Pack 1 Patch 2 公開のお知らせ

(トレンドマイクロ, 3/25)

》

F-Secure BlackLight

ですが、精力的に更新されていますね。23-Mar-05 が最新。コマンドライン版もできています。

Spyware authors challenge BlackLight (F-Secure)

にあるように、

rename してから使用しましょう。

》

「Windowsのほうが安全」の調査結果にRed Hat幹部が反発

(ITmedia, 3/24)。

Windows vs. Linux Web Server Security Study

(securityinnovation.com) の話。

実際問題、

Windows Server 2003 + IIS 6 + ASP.NET + SQL Server 2000 と

RHEL 3 + Apache 2 + PHP 4 + MySQL をくらべると、

後者の方がヤラれやすい場合はあるでしょう。

ふつうの意見としては、

どっちもちゃんと面倒みないとだめだよね、

だろうと思います。ぼやぼやしてると後ろからばっさりだ。どっちもどっちも。どっちもどっちも!

》

クリエイティブ・コモンズ—デジタル時代の知的財産権

という本があるんですね。

》

耐震設計、全面開示を 浜岡原発訴訟で静岡地裁命令

(asahi.com, 3/22)

》

W32/Mytob-D

(Sophos) というのがちょろちょろ届きはじめています。

F-Secure Anti-Virus for Linux 4.61 + 2005-03-24_02,

Trend Micro VSAPI v7.510-1002 + 2.512.00

Norton AntiVirus 2005 + 20050324.008,

McAfee VSE 8.0i engine 4400 + dat 4454

では検出しないようです。

Jotti's malware scan

で調べてみたところ、BitDefender, F-Prot, Kaspersky, mks_vir, NOD32 は検出するようです。

手元に届いているものは、全て usen-221x253x18x34.ap-US01.usen.ad.jp [221.253.18.34] を起点にしているようだなあ。

- W32/Mytob.gen@MM (McAfee)。DAT4455 で新種に対応。extra.dat 出ています。

AVERT has received 3 new variants within an hour of this threat. The variants are use multiple forms of compression/encryption and detection will be added

to the 4455 DAT files.

4455 出ました。

- ClamAV 0.83 + main.cvd 30 daily.cvd 784 で Worm.Mytob.H-1

として検出します。

- WORM_MYTOB.K,

WORM_MYTOB.L

(Trendmicro) : 2.516.00 で対応。

W32/Mytob-E (Sophos),

W32/Mytob-G (Sophos)

も出ました。

》

ACCS 事件判決、

office 氏は懲役8か月、執行猶予3年だそうです。

基本的に検察側の主張どおり認定という感じでしょうか。うーむ。

ひろはろえさん情報ありがとうございます。

判決全文をどこかで読めるようにならないかなあ。

》

The Trustworthy Computing Security Development Lifecycle

(Microsoft, 2005.03)

》

F-SecureアンチウィルスのLinux製品(及び一部のWindows環境)の

定義ファイル更新サーバ変更について

(F-Secure, 2005.03.23)。4/18 から akamai 化されるそうです。

- OpenPGPに設計上の脆弱性

GnuPG 1.4.1 出ています。

Added countermeasures against the Mister/Zuccherato CFB attack

<http://eprint.iacr.org/2005/033>

GnuPG 1.2.7 / 1.4.0 用 patch:

[Announce] Attack against OpenPGP encryption

- DeleGate 8.10.3-pre7

DeleGate

8.11.1 が出ています。C99

に適合していない gcc 2.x でも作成できるようになりました。ありがたや。

Firefox 1.0.2 が登場。3 件のセキュリティ欠陥が修正されています。

Firefox 利用者は更新しましょう。ダウンロード:

理工学部 RINS、

mozilla-japan.org。

また MFSA 2005-30, 32 は Mozilla にも影響し 1.7.6 で修正されています。

MFSA 2005-30 は Thunderbird にも影響し 1.0.2 で修正されています。

あわせて更新しましょう。

Mozilla 1.7.5 以前、Firefox 1.0.1 以前、Thunderbird 1.0.1 以前に欠陥。

GIF 画像の処理において buffer overflow が発生するため、攻略 GIF 画像により任意のコードを実行可能。関連:

Mozilla 1.7.6、Firefox 1.0.2、Thunderbird 1.0.2 で修正されている。

サイボウズ Office 6.1(1.0) 以前にクロスサイトスクリプティング欠陥があるそうです。「クロスサイトスクリプティング脆弱性」の影響を受けることはありますか? (サイボウズ)。

まだ修正されていません。

- APPLE-SA-2005-03-21 Security Update 2005-003

Security Update 2005-003 のうち、サーバ用がひっこめられた模様です

[harden-mac:0712]。確かに、ダウンロードページにはクライアント用しかない模様です。

》

架空請求の少額訴訟、「極めて悪質詐欺」と賠償命令

(読売, 3/22)。

》

銀行を襲う新たなフィッシング攻撃、「クロスフレーム」スクリプティング

(ITmedia, 3/22)。

》

「弾はまだ残っとるがよ」——2つのマルウェア発生、Winny上で個人データ流出中

(ITmedia, 3/20)。忘れたころに……という感じでしょうか。

》

アドビ、Acrobat 7.0でe-文書法に対応するタイムスタンプを採用

(Internet Watch, 3/22)

》

Spyware authors challenge BlackLight

(News from the Lab, 3/21)。

rename しての利用を推奨だそうです。

》

報道被害者支援ネットワーク・東海という団体が結成されていたのだそうです。

報道被害者支援ネットワーク・東海 2005年総会とシンポジウム

「報道被害を防ぐには〜支援さらなる1歩を〜」、

2005.04.16、名古屋市中区、300円。1 年前にできていたのですね。

》

違法幹細胞治療、ロシアで野放し

(WIRED NEWS, 3/14)。ロシアはロシア。

》

美浜 3 号機事故 - 国・関電の「最終報告書 (案)」を批判する 3.27 学習・討論会 (美浜の会)。

2005.03.27 13:30-16:30、大阪市中央区、一般 500 円。

》

グリーンピース・インターナショナル核問題担当 トム・クレメンツ氏を囲んで 日本のプルトニウム政策を国際的な視点で考える

(美浜の会)。

2005.03.24 18:30-21:00、大阪市中央区、無料?

》

ID窃盗だけではない、個人情報販売の大問題「誤情報」

(WIRED NEWS, 3/18)。困ったものだなあ……。

》

トラブルたずねて三千里

(191)「セキュリティー」って面白い(上)

(毎日, 3/22)。Mac で指紋認証してみようという話。

》

個人情報漏曳ねた。時田さん情報ありがとうございます。

》

John the Ripper

って、いろんな patch があるんですね。

》

福岡県西方沖を震源とする地震について(第4報)

(内閣府防災部門, 3/22 09:00 AM)

》

「takeshima.com」などの独島ドメイン、韓国が先取

(朝鮮日報, 3/20)。

韓国は「takeshima.net」「takeshima.com」、「takeshima.org」など竹島関連サイト名を全て先に取得している。

韓国政府がやっているわけじゃないのだろうし、「韓国は」じゃなくて「韓国人が」だろうと思うのだが。それとも、実は韓国政府の息がかかっているの?

一方、日本の国内用ドメインである「takeshima.go.jp」「takeshima.or.jp」などは申請者がいなく、誰でも登録できる状態だ。

takeshima.go.jp は誰でも登録できるわけじゃないだろう、どう考えても。

ところで、記事にはないけれど、takeshima.jp は押さえられているようですな。whois 情報。

http://speednames.com/

って、いろんなところのドメインを調べられるんですね。

Sybase Adaptive Server Enterprise 12.5.3 以前に buffer overflow および

DoS 欠陥があり、

ASE 12.5.3 ESD#1 で修正されている。

関連: Details of Sybase ASE bugs withheld

(NGSSoftware)

2005.04.06 追記:

詳細: [VulnWatch] Sybase ASE Multiple Security Issues (#NISR05042005)

(NGSSoftware)

Firefox 1.0.1 にひきつづき、Mozilla 1.7.6 と Thunderbird 1.0.2 が登場。

Known Vulnerabilities in Mozilla (mozilla.org) も更新されています。

Mozilla / Thunderbird 利用者は更新しましょう。

Apple Security Update 2005-003 が出ています。

Mac OS X 10.3.8 / X Server 10.3.8 用しか用意されていません。

いよいよ 10.2.x 系列の保守は終了ということなのかなあ。

関連:

2005.03.23 追記:

Security Update 2005-003 のうち、サーバ用がひっこめられた模様です

[harden-mac:0712]。確かに、ダウンロードページにはクライアント用しかない模様です。

2005.03.31 追記:

サーバ用が

Security Update 2005-003 (Server) 1.1

として再公開されています。

2005.04.28 追記:

DSA-717-1 lsh-utils -- buffer overflow, typo (Debian GNU/Linux, 2005.04.27)

》

防衛庁 最新のIT技術を駆使 情報戦略計画全容判明

(毎日, 3/14)

》

[TOOL] Snmpfuzz - SNMPv1 Fuzzer

というものがあるそうです。

》

[AML 0768] 4・4トークライブ「知られざる公安の内幕」。

2005.04.04、東京都新宿区、1000円。

なかなかなメンツですね。

》

[connect24h:8473] Snortユーザ会テクニカルセッションのお知らせ。

2005.03.26 (土)、東京都新宿区、無料。

豪華なメンツですね。

整理券を get しないと入れないようなので、早目に並びましょう。

》

不正音楽ファイル交換,英高等法院がISPにユーザーの身元開示を命令

(日経 IT Pro, 3/14)。「高等法院の命令により,6社のISPは,14日以内に31人の氏名と住所をBPIに提出しなければならない」そうです。

》

SELinuxシステム管理

— セキュアOSの基礎と運用

(O'Reilly)。3/29 発売予定だそうです。

もっと早く手に入れたい場合は、オープンソースカンファレンス2005

(3/25〜26, 東京都新宿区) に参加するとよいようです。

》

米の大学で相次ぎ不正アクセス事件

(ITmedia, 3/18)

》

英国の三井住友でハッキング事件、2億2000万ポンド盗難未遂

(ITmedia, 3/18)

》

田中宇の国際ニュース解説から:

》

「専門的な人材が12万人不足」,総務省のセキュリティWGで報告

(日経 IT Pro, 3/17)。

ケイ・オプティコムが,現場のセキュリティ技術者の育成についてプレゼンテーションした。通信事業者としてのサービス提供に,「より高度なセキュリティ技術が必要と感じているが,実際はトラブルと対策のいたちごっこの毎日」という現場の実感を打ち明けた。

現実はキビシイ。

セキュリティ事業を立ち上げた当時の中核メンバー以外の人材は,「業務中心のセキュリティ教育となり,系統立てた教育が難しい」のだという。

やっぱり大学とかで基礎体力を養うべきだと思うのですが、その大学の現状はというと、……。

ところで、次世代IPインフラ研究会 (総務省) のページには、

セキュリティワーキンググループは第1回会合の情報しか記載されていませんね。

関連: セキュリティ人材の行く末は?まずは活用プランの設定から

(武田圭史, 3/18)

》

Ring Server Project が NTP サーバのサービスを開始

(Ring Server Project, 3/17)。

玉岡さん情報ありがとうございます。

》

牛肉トレーサビリティ関連

牛肉のトレーサビリティ (農林水産省)

【まだまだ出てくるべ〜】牛の耳標付け替え血統偽り販売、北海道前町議を逮捕

(読売 / 阿修羅, 2004.12.09)

牛肉偽装販売:

耳標付け替えの元家畜商ら有罪 釧路地裁

(毎日, 3/16)

石原農林水産事務次官記者会見概要

(農林水産省, 3/17)。

Q:(中略) 昨日、釧路地裁が耳標自体が簡単に付け替えられる構造だったということで、トレーサビリティ法違反については罪を問わないという判決を出しましたけれども、このことについてどう受け止めているかということと、農水省として、今後、今、広く使われているわけですけれども、どう対応されるのか、これについてお聞きしたいのですが。

A:(中略) 問題の耳標が、そもそも、法で求める耳標に当たらないということから無罪とされたということなんですけれども、この耳標が法で求めているものに合ってなかったということになりますと、牛のトレーサビリティ法自身を揺るがすような大きなことだと思っております。(中略) なお、これもこれまでご説明しておりますように、この耳標自身は改善の努力はしなければならないと思っています。これは、昨年来、関係メーカーの方にそういうことは求めているところでございますけれども、しかし、現在のヨーロッパでも使われているということ、そういうことからしますと、現段階ではこの耳標がベストだと、そして、今回の指摘された耳標自身が、この法が求める耳標としては適格性があるんじゃないかと、こう考えているところでございます。

日本語訳: 付け替えは極めて容易であるが、それに対して緊急に何か対応するつもりはない。

というわけで、国産牛肉の安全・安心は全く確保されてません。good luck.

》

カルビー関連

「一度発生すると撲滅することは極めて難し」いとなると、いも生産農家にとってはシャレにならないと思われ。

》

医療事故調査 半数近くが拒否

(NHK, 3/18)。協力を拒否した病院名を公開すべきだよね。

》

個人情報保護法:カルテ改ざん厳罰求めシンポ 大阪

(毎日, 3/14)

》

鳥インフルエンザ、北朝鮮で流行か

(CNN, 3/16)

》

インテル、公取委へ諾否通知期限の延長を申請

〜公取委は了承、期限は4月1日に

(PC Watch, 3/18)

》

Whoisサービスの変更について

(JPNIC, 3/8)

JPドメイン名に関する情報はJPRSのWhoisのみで提供し、 IPアドレスに関する情報はJPNICのWhoisのみでの提供になります。

で、それでは利便性が低いので

http://whois.jp/

というサイトができるのだそうです。whois コマンドの場合は

whois -h whois.jp だそうです。

この状況は 3/22 から開始されるそうです。

McAfee アンチウイルスソフトウェアのスキャンエンジン 4320 において、LHA

ファイルをスキャンする場合に buffer overflow が発生。

ふつうの McAfee ユーザは、自動的にスキャンエンジン 4400 かつ

DAT4436 以降の状態になっているはず (AsAP だと 4320 のままの場合があるかも)。

タスクトレイのシールドアイコンを右クリックしてバージョン情報を確認されたい。

関連: JVN#1F649902:

McAfeeウイルススキャンエンジンにバッファオーバーフローの脆弱性

(JVN)

》

ワシントンでも辺野古見直しの訴え

〜辺野古沖では、防衛施設局が工事を強行再開

(グリーンピース, 3/16)

》

正しいURLを偽サイトにつなげる「ファーミング詐欺」(上)

(WIRED NEWS, 3/17)

》

Gang targeted Sumitomo in UK

(Financial Times, 3/16)。

欧州邦銀 440億円窃盗未遂

(NHK, 3/17)。

》

外務省ホームページに DoS 攻撃

報道官会見記録(平成17年3月)

(外務省) にはまだ 3/16 までしかありませんね。

やっぱり竹島方面なんですかね……。

》

サッカー・ワールドカップ予選を観戦される方へ

(3月25日 テヘラン市アザディ・スタジアム)

(在イラン日本国大使館, 3/8)。特に女性の方、注意しましょう。

》

お客様情報の流出に関する調査結果と再発防止策について

(オリエンタルランド, 3/16)。

以上、聞き取り調査を中心に、弊社ででき得る限りの調査を実施してまいりましたが、社内ネットワークのログ情報不足などから、最終的に情報の流出元について特定するには至りませんでした。

》

JPCERT/CC、インターネット定点観測結果にアクセス地域別グラフを追加

(Internet Watch, 3/16)。

ISDAS アクセス元地域別グラフ

(JPCERT/CC)。圧倒的に .jp からが多いですね。そういうセンサ配置だということで。

》

IIJ、迷惑メール対策に送信ドメイン認証技術を導入

(Internet Watch, 3/17)。

IIJ、送信ドメイン認証技術の導入を開始

(IIJ, 3/17) より:

今回、IIJはIPアドレス型(Sender ID/SPF)と電子署名型(DomainKeys)の2つの認証方式を複合した送信ドメイン認証を、自社に導入いたします。

》

情報セキュリティ戦略シンポジウム関連

》

米Akamai、米Speederaを約1億3,000万ドルで買収することで合意

(Internet Watch, 3/17)

》

Secuirty Summit 2005 東京開催終了

(日本のセキュリティチームの Blog, 3/17)

東京では、マイクロソフト製品のセキュリティ強化に関する社内の責任者であるGeorge Stathakopoulos (Security Business & Technology Unit) に日本に来てもらい、開発の現場や脆弱性報告に関するレスポンス活動の実際を直接伝えてもらいました。

東京だけですか……。

》

地球を破壊する方法

(武田圭史, 3/16)。破壊しなくても、直径 400km くらいの小惑星をそれなりの速度でぶつけてあげるだけで、表面に住んでいる連中は全部殺せるっぽいそうで。

- JVN#DD18AD07:

Tomcat におけるサービス拒否の脆弱性

VU#204710 : Tomcatの脆弱性によるTrend Micro Control Managerへの影響

(トレンドマイクロ)。Trend Micro Control Manager には影響なし。

- Multiple AV Vendors MULTIPLE Vulnerabilities.

Jotti's malware scan 2.42

で試してみた結果が報告されています: Re: [Full-disclosure] Re: Av issues

- ASP.NET パス検証の脆弱性 (887219) (MS05-004)

この patch には副作用がある模様。

KB887219

に関連リンクを含めて情報がある。

KB887219 日本語版

は、更新状況が英語版に追いついていない模様。

- 米国政府が最初にWindowsのパッチを入手することに

セキュリティサミットと互換性評価

(日本のセキュリティチームの Blog, 2005.03.15)

Security Update Validation Program (SUVP) については、セキュリティサミットでも取り組みの一端としてご説明しています。実際のところは、過去からソフトウェアの互換性を高めることがお客様のもっとも望んでいることですので、いくつかのお客様にご協力いただき、互換性テストを事前に行なっていただいています。その取り組みに米国空軍も協力を始めていただけるようになっただけで、何も特別なことは無いのです。

「米国政府にパッチを優先的に提供する」という報道は誤解——米Microsoft

(日経 IT Pro, 2005.03.16)

Security Update Validation Programの参加企業/組織は非公開なので同氏は明言を避けたが,

参加企業の例: hp。Microsoft software updates on HP ProLiant Storage Servers

(hp / google cache) より:

Customers of HP ProLiant Storage Servers are encouraged to apply Microsoft Critical Security Patches as they become available. To ensure the quality of Microsoft security patches on HP ProLiant Storage Servers, HP participates in Microsoft's Security Update Validation Program (SUVP) for Windows Server 2003 and Windows 2000 Server. The purpose of this program is to ensure that Microsoft Security Patches meet customer quality expectations before they are released. Almost all security patches are tested on HP ProLiant Storage Servers before they are ever posted on Microsoft's website for public use. In a few cases, Microsoft is compelled to release security patches before the Security Update Validation Program is completed.

- Symantec Enterprise Firewall DNSd における DNS Cache Poisoning の脆弱性を利用した攻撃について

SYM05-005:

シマンテックのセキュリティ・ゲートウェイ製品に DNS リダイレクションの脆弱性

(シマンテック, 2005.03.15)。修正プログラムが 3/15 付でさらに更新された模様です。

- 米国政府が最初にWindowsのパッチを入手することに

Microsoft、「パッチの米政府向け事前配布」報道に反論

(ITmedia, 3/14)。

「ソフトウェアアップデートのタイムリーな配布」の具体的内容が、一部の企業だけに限定されたプログラムであるSUVPに空軍を含めるということだ。

SUVP (Security Update Validation Program) はセキュリティ patch のβテストを行うプログラムだそうで。MS、新しいパッチテストプログラムを発表——顧客やパートナーと協力

(ITmedia, 1/14)。

microsoft.com 自身には、Security Update Validation Program に関する情報はほとんど存在しないようですね。

botnet ねた。明日はわが身でもおかしくないので、読んでおきましょう。

■

いろいろ

(various)

zip ファイルに格納されるファイルの名前に生エスケープシーケンスを含めると

- そのファイルが既知のウイルスであっても検出しないアンチウイルスソフト

- ファイル名中のエスケープシーケンスを生のまま表示してしまう and/or ログファイルに記録してしまう (コンソール上で予期しない状況が発生する恐れがある) アンチウイルスソフト

が存在する、という指摘。

Firefox 1.0.1 以前に欠陥。リンクを右クリックして "save link as..." を選択した場合に、ステータスバーに表示されていたものとは異なるリンク先を取得・保存されることが可能。修正版はまだない。

関連:

Apache Tomcat 3.x に欠陥。APJ12 (Apache JServ Protocol 1.2) ポート

(デフォルト: 8007/tcp)

に対して特定のパケットを送ると Tomcat がクラッシュしたり停止したりするため

DoS が成立。この欠陥は Tomcat 5.x には存在しない。

この欠陥が修正される予定はない。Tomcat 5.x に移行するか、8007/tcp をフィルタすることで回避できる。

2005.03.17 追記:

VU#204710 : Tomcatの脆弱性によるTrend Micro Control Managerへの影響

(トレンドマイクロ)。Trend Micro Control Manager には影響なし。

米Microsoftは (中略)

重要なソフトウエアの更新が一般にリリースされるよりも最大1カ月早く,米国土安全保障省向けバージョンを提供するという。

これって、「USA 政府が他国に存在する Windows を確実に攻略できるよう Microsoft は協力します」と同じ意味のような気が……。マジですか?!

SECURITY SUMMIT 2005 が終ってからこんなネタに気がつくとは……切腹 > 俺。

2005.03.16 追記:

Microsoft、「パッチの米政府向け事前配布」報道に反論

(ITmedia, 3/14)。

「ソフトウェアアップデートのタイムリーな配布」の具体的内容が、一部の企業だけに限定されたプログラムであるSUVPに空軍を含めるということだ。

SUVP (Security Update Validation Program) はセキュリティ patch のβテストを行うプログラムだそうで。MS、新しいパッチテストプログラムを発表——顧客やパートナーと協力

(ITmedia, 1/14)。

microsoft.com 自身には、Security Update Validation Program に関する情報はほとんど存在しないようですね。

2005.03.17 追記:

セキュリティサミットと互換性評価

(日本のセキュリティチームの Blog, 2005.03.15)

Security Update Validation Program (SUVP) については、セキュリティサミットでも取り組みの一端としてご説明しています。実際のところは、過去からソフトウェアの互換性を高めることがお客様のもっとも望んでいることですので、いくつかのお客様にご協力いただき、互換性テストを事前に行なっていただいています。その取り組みに米国空軍も協力を始めていただけるようになっただけで、何も特別なことは無いのです。

「米国政府にパッチを優先的に提供する」という報道は誤解——米Microsoft

(日経 IT Pro, 2005.03.16)

Security Update Validation Programの参加企業/組織は非公開なので同氏は明言を避けたが,

参加企業の例: hp。Microsoft software updates on HP ProLiant Storage Servers

(hp / google cache) より:

Customers of HP ProLiant Storage Servers are encouraged to apply Microsoft Critical Security Patches as they become available. To ensure the quality of Microsoft security patches on HP ProLiant Storage Servers, HP participates in Microsoft's Security Update Validation Program (SUVP) for Windows Server 2003 and Windows 2000 Server. The purpose of this program is to ensure that Microsoft Security Patches meet customer quality expectations before they are released. Almost all security patches are tested on HP ProLiant Storage Servers before they are ever posted on Microsoft's website for public use. In a few cases, Microsoft is compelled to release security patches before the Security Update Validation Program is completed.

■

いろいろ

(various)

- Windows XP SP2とServer 2003、“古典的な攻撃”に脆弱性

Windows Server 2003 については、

324270

- How To Harden the TCP/IP Stack Against Denial of Service Attacks in Windows Server 2003

(Microsoft) にある設定を施せばだいじょうぶな模様。

というか、デフォルトで有効ではないのですね……。

- カーソルおよびアイコンのフォーマットの処理の脆弱性により、リモートでコードが実行される (891711) (MS05-002)

「Windows 98 / 98 SE / Me 用の修正プログラム」なのだが、これをインストールするとブルー画面になる事例がそこかしこで発生している模様。熊猫さくらさん情報ありがとうございます。

どうやら「Windows 98 / 98 SE / Me 用の修正プログラム」は、モジュール入れかえ型の「修正プログラム」ではなく、常駐プログラムによって欠陥を回避するもののようですね。で、それが「何か」とぶつかることがあるようです。

問題ない人には全く問題ないようなのですが。

修正プログラムを個別に取得しインストールし直したら問題が解消された例 (2ch.net) もあるようなので、ブルーな人は試してみるといいかも。

近いうちに、どのようにしてココログに SSI がインジェクションできるのか、それで何ができるのかをまとめて書こうかなと思っています。

(中略)

2005-03-12 追記: 「近いうちに」と書きましたが、しばらく情報の公開を見送ります。先送りの理由は述べられませんが、お察しください。

ココログの明日はどっちだ orz

さまざまな細工を施した zip ファイルにウイルスを含ませておくと、多くのアンチウイルスソフトの検査をかいくぐらせることが可能という指摘。

細工の方法としては以下が示されている:

- 誤った CRC32 チェックサムを設定する

- ローカルファイルヘッダの "General purpose bit flag" に 0x2f (は '/' なのだが、指摘文書では '\' になっている…… '\' は 0x5c なのだが) を設定する

- 長大なアーカイブコメント (ZIP format の

zipfile comment のことか?) を設定する

この欠陥は、特にメールや web などに対するアンチウイルスゲートウェイにおいて重大な影響を持つと考えられる。既知のウイルスであっても、上記のような細工した zip ファイルに含ませることで、アンチウイルスゲートウェイを通過してしまうのだ。

いずれについてもデモファイルが用意されているので、各自が利用しているアンチウイルスソフトで試してみるとよいだろう。

このような zip アーカイブが、zip ファイル対応アプリケーションにおいても異常なものとして扱われれば問題ないのだが、実際には、たとえば Windows XP の zip ファイル展開機構は「正常に」展開してしまうので問題になる。

2005.03.17 追記:

Jotti's malware scan 2.42

で試してみた結果が報告されています: Re: [Full-disclosure] Re: Av issues

MySQL 4.0.23 以前 / 4.1.10 以前に 3 つの欠陥。

MySQL 4.0.24 / 4.1.10a で修正されている。

》

Exchangeのスパム対策フィルタが更新された

(日経 IT Pro, 3/8)

》

「ブタから人工インフルエンザ・ウイルス発見」の謎

(WIRED NEWS, 3/10)。現在データを確認中の模様。

》

第8回 コンピュータ犯罪に関する白浜シンポジウム REPORT

(科学技術情報発信・流通総合システム, 3/10) が公開されています。

杉本さん情報ありがとうございます。

第8回 コンピュータ犯罪に関する白浜シンポジウムでの講演録のようです。

ちなみに、

http://www.sccs-jp.org/SCCS2005/ というページはまだ存在しないようです。

》

snort 2.3.2

が出ています。

snort rule については

[Snort-users-jp:01555] を参照。

》

2005 SELinux Symposium 資料

が公開されています。

》

個人情報漏曳ねた。

時田さん情報ありがとうございます。

お客さま情報が記載された工事関係書類の盗難について

(TEPCO ひかり, 3/7)

工事関係書類46件分が工事車両とともに盗難被害に遭うという事件が発生いたしました。

何それ……。

お客様情報の紛失について

(第三銀行, 3/7)

当行四日市支店の職員が会社からの帰宅途中、自宅のある松阪市内においてお客さまの個人情報の入った私用鞄を紛失いたしました。

なんでそんなものが「会社からの帰宅途中」の「私用鞄」の中にあったのか、については何の言及もされていませんね……。

契約申込書等の紛失について

(ドコモ東北, 3/9)

2005年2月25日(金)に実施した定期チェックにおいて、顧客情報管理システムには登録されているが、マイクロフィルム化が未処理のものがあることが判り、

チェック機構が有効に機能した、ということですね。これ自体はすばらしい話です。

今回、このような事態が発生したことを重く受け止め、委託会社における業務処理フローの見直しと作業環境の整備、並びに作業工程ごとの責任体制の明確化とチェック体制の強化を実施するとともに、更なるお客様情報管理の徹底を図り、お客様の信頼回復に全力を挙げて取り組んでまいる所存です。

なお、契約申込書等については、2005年2月より、取扱店での申込受付時において顧客情報管理システムに直接取り込む方式によるペーパーレス化を順次導入しており、更に、本年9月以降の完全ペーパーレス化の実現に向け、継続的に改善を進めてまいります。

今後の対応が具体的に記載されているのも good だなあ。

TEPCO ひかり

や

第三銀行

の事例にあるような記述だと、「で、実際には何するの?」と言いたくなるような気がするし。

お客様情報の流出について

(ジョー・コーポレーション, 3/8)

外部の方から個人情報が流出しているのではないかとのご指摘を受け、その方からお客様情報のデータを入手し、保有データとの照合の結果、社外流出の可能性が高いと判断致しました。

顧客情報797人分流出 建設業ジョー・コーポ

(愛媛新聞, 3/9) だと「社外の男性」になってますね。

》

Warezグループの幹部3人に有罪判決

(ITmedia, 3/10)

》

こんなにあったUI特許——ジャスト-松下裁判で浮かび上がる課題

(日経 IT Pro, 3/10)。

本当に革新的な UI になら特許を与えてもいいかなあとは思うのだけど、

実際には「悪い冗談のような特許」が多いからなあ。

》

DoS攻撃の手法と対策[前編]

DoS攻撃の手口を知る (@IT, 3/11)

情報システム担当者にとってはDoS/DDoSアタックへの対策が待ったなしの状況になりつつあるといえるのではないだろうか。

「待ったなしの状況になりつつあるといえるのではないだろうか」という、わかったようなわからないような表現はともかくとして、数年前と比べて、DDoS は遥かにあり得る / 容易な話になったのは確かですね。

》

memtest86+

1.51 が出ています。藤井さん情報ありがとうございます。

- OpenSSH の脆弱性を使ったシステムへの侵入に関する注意喚起

3/10 と 3/11 に改訂されています。

侵入を受けてから Web

偽装詐欺 (phishing) の踏み台サーバにされるなどの事例が、今年 1月以降10件以上報告されています。

<- サーバー メッセージ ブロックの脆弱性により、リモートでコードが実行される (885250) (MS05-011)

この欠陥は、すでにサポートが終了している Windows NT 4.0 にも存在することが判明。

kitt さん情報ありがとうございます。

msearch 1.50 / 1.51 および UNICODE 版 msearch 1.51 に欠陥。

ディレクトリトラバーサル欠陥 (../ バグ) があり、msearch CGI の動作権限でアクセス可能なサーバ内の任意のファイルのうち、特定の形式を満たすようなものについて、その内容を取得できる。特定の形式とは:

タブによって5つのフィールドに分けられて,1行1レコードになっているファイルです. 2番目,4番目,5番目のフィールドに含まれている内容はmsearchの検索によって検索結果に表示される場合があります.

これはインデックスファイルの形式。他に設定ファイルの形式と同一の場合にも取得可能であるそうだが、これと同じ形式のファイルはまず存在しないそうだ。

msearch 1.52 および UNICODE 版 msearch 1.52 (U1) において修正されている。

ヨワヨワな OpenSSH や、ヨワヨワなパスワードを狙った攻撃が流行っているようです。気をつけましょう……と言っても通じない人が問題なんだろうけどなあ。

2005.03.11 追記:

3/10 と 3/11 に改訂されています。

侵入を受けてから Web

偽装詐欺 (phishing) の踏み台サーバにされるなどの事例が、今年 1月以降10件以上報告されています。

- ハイパーリンク オブジェクト ライブラリの脆弱性により、リモートでコードが実行される (888113) (MS05-015)

この欠陥は Windows 9x / Me にもありました (すいません)。

Windows 98 / 98 SE / Me 用の修正プログラムが登場したそうです。

Windows Update で入手・適用できます。

こちらは 1 か月かかったことになります。

- カーソルおよびアイコンのフォーマットの処理の脆弱性により、リモートでコードが実行される (891711) (MS05-002)

Windows 98 / 98 SE / Me 用の修正プログラムがようやく登場したそうです。

Windows Update で入手・適用できます。

2 か月かかりますか、そうですか。

これってつまり、「パスワードを書いた付箋紙をディスプレイに貼りつけてある」のと似たような状況なわけですよね……。

そういえば、このごろ指紋認証を題材とした IBM の CM

(IBM指紋センサー?)

がお茶の間に流れていますが、あれはグミ指攻撃への耐性はあるんですかねえ。

……おっ、IBM指紋センサーのページに素敵なことが書いてある:

指紋認証技術は100%完全な本人認証・照合を保証するものではありません。本指紋センサーを使用されたこと、または使用できなかったことによって生じるいかなる損害に関しても、当社では一切責任を負いかねますのであらかじめご了承ください。

グレイト。

昨年 6 月の

SYM04-010:

Symantec Gateway Security 製品に DNS キャッシュ・ポイゾニングの脆弱性

を狙った攻撃が流行っている模様。

Symantec Gateway Security 5400 Series, v2.0 / 5300 Series, v1.0、

Symantec Enterprise Firewall v7.0.x / v8.0、

Symantec VelociRaptor Model 500/700/1000/1100/1200/1300

の利用者で、今だに修正プログラムを適用していない、なんていう人は、今すぐ適用しましょう。

Latest hotfixes for the Symantec DNSd cache-poisoning vulnerability - March 04, 2005

(Symantec) から最新の修正プログラムを入手できるようです。

関連: 「原因はDNSの書き換え?悪質なサイトへ誘導される」——米SANS Institute

(日経 IT Pro, 3/7)

2005.03.16 追記:

SYM05-005:

シマンテックのセキュリティ・ゲートウェイ製品に DNS リダイレクションの脆弱性

(シマンテック, 2005.03.15)。修正プログラムが 3/15 付でさらに更新された模様です。

Windows Server 2003 や Windows XP SP2 が

LAND attack

の影響を受けるという指摘。

手元の Windows Server 2003 で試してみたところ、再現できた。

ICF や Windows ファイアウォールを有効にすれば防ぐことができる。

2005.03.13 追記:

Windows Server 2003 については、

324270

- How To Harden the TCP/IP Stack Against Denial of Service Attacks in Windows Server 2003

(Microsoft) にある設定を施せばだいじょうぶな模様。

というか、デフォルトで有効ではないのですね……。

2005.04.21 追記:

TCP/IP の脆弱性により、リモートでコードが実行され、サービス拒否が起こる (893066) (MS05-019)

で修正されている。

squid 2.5-STABLE7 から 2.5-STABLE9 に欠陥。

サーバ側が時代遅れの Netscape Set-Cookie 仕様に基づく挙動を示す場合に、Set-Cookie ヘッダが他人に漏曳してしまう。

2.5-STABLE9 用の patch が用意されている。

Sylpheed 0.8.0 〜 1.0.2 に欠陥。

ascii 以外の文字を含む特定のヘッダをもつメッセージに返信したときにバッファオーバーフローが発生する可能性があった

ChangeLog.jp を見ると、1.0.3 のところには、こう書かれています。

* src/codeconv.[ch]: バッファオーバーフローを起こしていた

conv_unmime_header_overwrite() を削除。

* src/compose.c: compose_parse_header(): バッファオーバーフローを

起こす conv_unmime_header_overwrite() を使用しないようにした。

src/compose.c を見てみると、該当するのは

reply-to:, cc:, bcc:, followup-to: のようです。

Sylpheed 1.0.3 で修正されています。

2005.03.07 追記:

Sylpheed にバッファオーバーフローの問題 (slashdot.jp)。

Java アプリケーションのインストールプログラム等の中には、もともと設定されているポリシーを上書きして消してしまったり、ポリシーの適用範囲を制限していないものがあります。この結果、ウェブページ上に仕掛けられた罠などにより、クライアント上のファイルが盗み見られたり、破壊されたり、クライアントが第三者への攻撃の踏み台にされる可能性があります。また、他の Java アプリケーションが動作しなくなる可能性があります。

だそうです。不適切なポリシー設定の例も記載されていますので、Java な方はご一読を。

CA ライセンスソフトウエア (ライセンスサーバとライセンスクライアントの両方)

v1.53 〜 V1.61.8 に複数の欠陥。

remote から local SYSTEM 権限を奪取されるなどする。

patch

があるので適用すればよい。

関連:

■

cURL 認証欠陥

(iDEFENSE, 2005.02.21)

cURL

7.13.0 以前に欠陥。

CVE: CAN-2005-0490

2005.03.07 追記:

cURL

7.13.1 が出ました。上記欠陥が修正されています。

iida さん情報ありがとうございます。

変な DNS レスポンスによって squid が異常終了してしまう模様。

2.5.STABLE8 用の patch が出ている他、2.5.STABLE9 で修正されている。

phpBB 2.0.13 登場。以下の問題が fix されている……みたい。

phpBB 2.0.12 の段階で、以下の問題が fix されていた模様。

Firefox 1.0.0, Thunderbird 1.0.0, Mozilla 1.7.5 以前に欠陥。

文字列操作関数に欠陥があり、メモリ破壊が発生。攻略 web ページを読みこませることにより任意のコードを実行させることが可能となる。

CVE: CAN-2005-0255

Firefox 1.0.1, Thunderbird 1.0.1, Mozilla 1.7.6 で修正されている。

Thunderbird 1.0.1 / Mozilla 1.7.6 はまもなく登場予定。

Mozilla Foundation Security Advisory 2005-18

(mozilla.org) も参照。

この他にも、Known Vulnerabilities in Mozilla

(mozilla.org) には Firefox 1.0.1 で修正された 17 の欠陥が紹介されている。

KDE 3.1.5 以前に含まれる kppp に欠陥。

local user が /etc/hosts や /etc/resolv.conf を改変できてしまう。

KDE 3.2.x にはこの欠陥はない。

関連: iDEFENSE Security Advisory 02.28.05: KPPP Privileged File

Descriptor Leak Vulnerability。

CVE: CAN-2005-0205。

KDE 3.1.5 用の patch が用意されている。

Realplayer Enterprise 1.1, 1.2, 1.5, 1.6, 1.7 に欠陥。

攻略 WAV / SMIL ファイルにより buffer overflow が発生、

任意のコードが実行されてしまう。

対応するには、更新版の audp3260.dll および smlr3260.dll が公開されているので、これらを入れかえればよい。

関連: [Full-Disclosure] iDEFENSE Security Advisory 03.01.05: RealNetworks RealPlayer .smil Buffer Overflow Vulnerability。

iDEFENSE によると、RealPlayer 8 / 10 / 10.5、RealOne Player V1 / V2 にも同様の欠陥がある模様。また Mac OS 版や Linux 版の RealPlayer / RealOne / Helix Player

にも欠陥がある、とされている。

http://service.real.com/help/faq/security/security022405.html

にあるのは Realplayer Enterprise

専用の更新モジュールなので注意されたい。

RealPlayer 8 / 10 / 10.5、RealOne Player V1 / V2

はこちら: RealNetworks, Inc.、セキュリティ脆弱性に対応するアップデートをリリース

(RealNetworks)。玉岡さん情報ありがとうございます。

CVE: CAN-2005-0455

シマンテックの Firewall/VPN Appliance 200/200R, Gateway Security 360/360R,

Gateway Security 460/460R, Nexland Pro800turbo に欠陥。

「WAN のバインド対象としてユーザーが選択した構成を無視して SMTP(送信される電子メール)トラフィックの負荷分散が行われる可能性」があるそうな。

新しいファームウエアを適用すればよいようです。

![[セキュリティホール memo]](/%7Ekjm/security/memo/sechole-memo.gif) 私について

私について