セキュリティホール memo - 2006.02

Last modified: Fri Nov 9 10:57:05 2007

+0900 (JST)

このページの情報を利用される前に、注意書きをお読みください。

》

Rootkit Pharming

(F-Secure blog, 2/24)

》

InterScan VirusWall for Small and Medium Businesses 5.0 Windows版

Patch4 / Linux版 Patch2 公開のお知らせ

(トレンドマイクロ)。公開済。

》

ウイルスバスター コーポレートエディション 7.0 Patch 3/5.58 Patch 4

公開のお知らせ

(トレンドマイクロ)。公開は 3/1。

》

米最大手の食肉加工業者が民主党に怒る理由

(日経 BP, 2/21)

》

「F-Secureサイトガード Linuxサーバ版」を販売開始

(F-Secure, 2/24)。F-Secure 本社ってこんな製品つくってたっけ?

》

Microsoft、韓国公取委の制裁決定に抗戦の構え

(ITmedia, 2/25)

》

タミフル、化学的製造法を開発…スイス社と話し合いへ

(読売, 2/24)

》

新型イモビライザー:RV窃盗団を初摘発 警視庁

(毎日, 2/25)

》

Google Inc, Bans Australian-based Military Space News Website

(spacewar.com, 2/24)。google 八分にされた模様。

http://www.spacewar.com/

の top ページには、でかでかと BANNED BY GOOGLE と書かれている (笑)。

》

[connect24h:10521] 中小企業BCP策定運用指針

》

[connect24h:10520] 英国政府Vistaにバックドアを要請?

》

[AML 6003] 国の天下り 2.2万人と衆院調査 しかし詳細は知ること不可能

》

John the Ripper creator interview

(securityfocus)

》

ファイナルファンタジーXIをアンインストールする際のご注意

(playonline.com, 2/23)。はなずきんさん情報ありがとうございます。

再インストール前の処理として既存のファイルのアンインストールが行われます。この過程で、dllファイルを削除してよいかどうかの確認ダイアログが表示されますので、削除の確認を求められた場合は、必ず「全ていいえ」を選択するようにしてください。

「はい」を選択してファイルを削除してしまうと、Windowsが正常に起動できなくなるなどの深刻な問題が発生する可能性がありますので、くれぐれもご注意ください。

そんなこと言うなら、そもそもそんなダイアログを出してはいかんだろう……。

》

NTT東日本 顧客情報約1400件が流出 栃木支店

(毎日, 2/24)、

お客様情報及び社員情報の流出に関するお詫びとお知らせ

(NTT 東日本, 2/24)。これも Winny。

》

ゴンゾロッソ:個人情報流出で発表に誤り 謝罪文掲載

(毎日, 2/24)、『Master of Epic』情報流出に関する追加調査結果のご報告

(ゴンゾロッソ, 2/24)

- いろいろ (2006.02.24)

[SA18973] GNU Tar PAX Extended Headers Handling Buffer Overflow。

GNU tar 1.15.1 で修正されているそうだ。

- Windows local privilege escalation - Windows access control

-

アドバイザリが改訂されました。

ソフトウェアの開発者に、サービスのためのセキュアなアクセス管理の適用方法の追加情報および最善策に関して、サポート技術情報 914392 (中略)

をご覧になることを推奨します。

だそうです。sc sdshow service_name なんてコマンドがあったのね。

》

フラッシュやAJAXに影響するかもしれないリッチメディア特許

(slashdot.jp, 2/24)。また USA か……。いいかげん、なんにでも特許出すのはかんべんしてくれ。

》

日本SpamAssassinユーザ会(仮称)の準備

(ossfan.net)

》

土木でも「改ざん」続出

(日経 KEN-Plats, 2/21)

》

東京地裁の書記官が競売情報持ち出し、149人の個人情報がWinny流出

(Internet Watch, 2/24)

》

名古屋市消防局で2度目の情報流出、情報持ち出しやWinnyの利用止まらず

(Internet Watch, 2/23)。やめられない、とまらない。

事件直後の面談でこの消防士長は「2台あるPCのうち、WinnyをインストールしていないPCに情報を保存する」としていたが、その後、WinnyをインストールしていないPCが故障したため、WinnyをインストールしたPCに情報を移し替えたという。

まず Winny をアンインストールしろよ!!

》

インサイダー疑惑:日経社員「ゲーム感覚」と説明

(毎日, 2/24)

》

フィリピン、非常事態宣言…軍のクーデター未遂受け

(読売, 2/24)、クーデター未遂で非常事態宣言 フィリピン

(CNN, 2/24)

》

鳥インフルエンザ?七面鳥9000羽死ぬ…仏東部

(読売, 2/24)

》

RSA Conference Japan 2006 (medialive.jp)。

2006.04.26〜27、東京都港区、フルカンファレンス 事前登録 48,000円。

》

Sarbanes-Oxley法でGPL違反が重罰化する?

(ITmedia, 2/24)

》

2005年の不正アクセス事件は592件、オークションの不正利用が多数〜総務省

(Internet Watch, 2/23)

》

レコード会社21社、音楽ファイルの不正交換ユーザー38人の情報開示を請求

(Internet Watch, 2/23)

》

企業向け「Google Desktop 3」ベータ版公開、セキュリティ懸念に対応

(MYCOM PC WEB, 2/23)

》

メール検索を容易にする製品が続々登場--規制当局からの記録開示要求の増加受け

(ZDNet, 2/21)

》

Update rollup for Windows 2000 Service Pack 4-based server clusters

(Microsoft)。Windows 2000 クラスタ用の Update rollup のようです。

フロートさん情報ありがとうございます。

》

ポータルサイトのクラッキング被害について

(タイムインターメディア, 2/23)

2.不正使用期間

2006年2月8日(水)〜2006年2月11日(土)10時50分 (中略)

弊社ではサイト開設時及び定期的にセキュリティ監査を実施しています。しかし、2006年2月1日のKabayaki Webリニュアルオープンに際しては、このセキュリティ監査を実施していませんでした。

》

MSDN オフライン: 第 2 回 「David LeBlanc が語る .NET Framework におけるセキュリティ」 (Microsoft)。

2006.03.03、東京都渋谷区、無料。申込受付中の模様。

》

スペインPanda,Linux向けセキュリティ・ソフトのベータ版を無償提供

(日経 IT Pro, 2/23)

》

米McAfee,セキュリティ機能を統合したホスト型侵入防止ソフトの新版発表

(日経 IT Pro, 2/23)。

McAfee Host Intrusion Prevention for Desktops and Servers

の話。

MS、ブラウザを一部修正--プラグイン訴訟の法的責任を回避へ

(CNET, 2005.12.05)

の話ですかねえ。

匿名希望さん情報ありがとうございます。

KB912945 日本語版

はリビジョンが古いっぽいので注意。

開発者向け情報:

IEプラグイン特許訴訟についてはこちらを:

- MSブラウザ訴訟、長期化の様相--米特許庁、プラグイン特許無効の可能性を示唆

(CNET, 2004.03.17)

- プラグイン特許訴訟--大学側が予備事実認定に反論

(CNET, 2004.05.12)

- プラグイン特許訴訟--マイクロソフト、米控訴裁に判決の破棄を求める

(CNET, 2004.06.09)

- プラグイン特許訴訟--カリフォルニア大学がマイクロソフトの控訴申し立てに反撃

(CNET, 2004.07.20)

- プラグイン特許紛争--米特許商標庁がマイクロソフトを再び支持

(CNET, 2004.08.19)

- プラグイン特許訴訟--イオラスとマイクロソフトが再び証言へ

(CNET, 2004.12.10)

- プラグイン特許訴訟、控訴裁判所での審理始まる

(CNET, 2004.12.10)

- プラグイン特許訴訟、差し戻しに--米控訴裁が下級審判決を無効と判断

(CNET, 2005.03.13)

- マイクロソフト、イオラスとの特許権侵害訴訟で再審を要求

(CNET, 2005.03.23)

- プラグイン特許紛争、米特許商標庁がMSに不利な裁定

(CNET, 2005.09.30)

- IEプラグイン特許訴訟、米最高裁が再審請求を棄却——MSの対抗策は?

(ITmedia, 2005.11.05)

- Eolas「ブラウザプラグイン」特許をめぐり、新たに再審査請求

(ITmedia, 2006.01.05)

それで結局、いつ変更されるんですかね?

2006.03.01 追記:

いよいよ登場したようです:

KB912945 に書かれているように、これをインストールすると不幸になる可能性があるので注意しましょう。

64bit 版の人は特に、かな。2ch.net とかにいるチャレンジャーな方の様子をしばらく観察するのが吉かと。

関連: 特許訴訟対策のIEアップデートがリリース

(ITmedia, 2006.03.01)

2006.03.30 追記:

マイクロソフト セキュリティ アドバイザリ (912945)

Internet Explorer 用のセキュリティ以外の更新プログラム

(Microsoft) が更新された。

2006.04 に登場する予定の IE 用累積的更新プログラムには、912945 の内容も含まれる

2006.04 に登場する予定の IE 用累積的更新プログラムと同時に、「Compatibility Update (互換性維持のための更新プログラム) をリリースする予定」

Compatibility Update は、その次の IE 用累積的更新プログラム

(4 月のものの次に出るもの) によって無効化される

2006.04.17 追記:

MS06-013 出ました。

あと、Web サイト側の対応に関するリソース:

2007.11.09 追記:

ActiveX コントロールのアクティブ化ですが、

IE Automatic Component Activation (Changes to IE ActiveX Update)

(IEblog, 2007.11.08) によると、2008.04 には再び必要なくなるそうです。また、

- 2007.12 に Microsoft Download Center で

Internet Explorer Automatic Component Activation Preview

を公開

- この変更は Windows Vista SP1 や Windows XP SP3 にも含まれる

だそうです。

》

価格・ライセンス改定のお知らせ

(drweb.jp, 2/18)。Dr.WEB for UNIX 話。

サーバ数・ユーザ数無制限の『無制限ライセンス』を新設

最も大きな変更点は、メールサーバ用ライセンスとしてユーザ数・サーバ数の制限の無い『無制限ライセンス』(1,007,880円〜/年)の新規提供です。このライセンスは企業・団体での利用を意図したもので、ライセンスを購入した企業・団体の利用であればユーザ数・サーバ数の制限は一切無く、 xSP などでの利用も可能です。

うおぉぉぉっ、これは……。規模が大きければ大きいほどめちゃ安だ。

スゲー。

》

「Your computer is infected!」の警告を出すインチキアプリの削除法

(アダルトサイト被害対策の部屋, 2/23)。

Winfixer、PSGuard、SpyAxe、SpywareStrike、SpyFalcon、AlfaCleanerなど、ここに来て数々のインチキアンチスパイウェアソフトが登場しています。(中略)

このページでは、その中で「smitRemツール」を使ったSpywareStrike、SpyFalconなどの除去方法について解説します。

2006.09.04 追記:

smitRem には、実行したら OS が起動しなくなった事例があるそうです。

不審なアンチスパイウェアソフトと、ZlobとCodecの関係 (Semplice, 4/8) の末尾の Appendix を参照。

Luca さん情報ありがとうございます (紹介が遅くてすいません)。

オリジナルサイトを見てみると、smitRem はバージョン 3.1 になってますね。

》

迷惑メール対策団体,対策の導入や運用を支援するドキュメントを公開

(日経 IT Pro, 2/23)。JEAG パーツ、シュート!

ビルド・アップ!

》

首都高ETC 8時間停止の真相が判明,「プログラムの不具合が原因ではない」

(日経 IT Pro, 2/22)

》

個人情報保護法改正案話

もともとの話:

個人情報漏洩防止措置についての緊急提言

(自民党 情報漏洩罪検討プロジェクトチーム, 2005.04.13)。

論考・提言 (平井たくや) に掲載されている「2005.06 世界最先端のIT国家実現のための申入れ2005」の別紙 3。

個人情報漏洩罪の新設に関する意見書

(日本弁護士連合会, 2005.05.16)。日弁連は反対しているわけですが、

(2)個人情報取扱事業者の管理意識の定着の阻害

(中略) このような状況において、情報漏洩罪の罰則規定の新設を急ぐことは、「罰則によって不正は防いでもらえる」という誤った認識を一般に抱かせてしまうおそれがあり、ひいては社会的強制がない中で個人情報取扱事業者等の改善努力意欲を後退させるおそれがあり、当面は、情報の自由な流通と個人情報保護のバランスに配慮した、個人情報保護法の適切な定着こそが最優先課題とされるべきである。

下手に罰則規定をつくると、それを理由に「ノーガード戦法」が流行りかねない、ということか。

(3)刑事罰を必要とする立法事実の欠如

(中略) 緊急提言によると、立法目的を個人の権利利益の保護であるとしているが、企図されている制度の実体は、従業者によって情報が漏洩された企業の保護を目指しており、個人の権利利益の保護という立法目的とは齟齬をきたしているばかりか、刑事罰を必要とするだけの立法事実が欠如している。

そもそも、理論的に破綻している模様。

(4)保護法益との不均衡

(中略) 従業員が漏えいすると罰則の対象となるが、代表者ぐるみで漏洩(無断第三者提供)する場合は罰則の対象にならないとする扱いは、本人から見ると均衡を失しているのみならず、本人を保護するというより企業利益を擁護する発想であって、それでは企業情報漏洩罪を設けるに等しい。企業情報については、不正競争防止法により、管理された営業秘密情報(顧客情報等は当然これに含まれ得る。)を不正競争目的で漏洩する行為や取得する行為に罰則を科しており、しかも、今国会において、罰則対象とする従業員の行為等を拡張する同法の改正案が提出され審理されており、それ以上に屋上屋を重ねるように個人情報保護法の中に情報漏洩罪を新設する必要性はない。

必要な法律は既にある模様 (上記の改正案は成立しているみたい)。不正競争防止法については、

知的財産政策/不正競争防止

(経済産業省) あたりか。

また、個人情報保護法は、個人情報の収集について本人から同意を得る必要はなく、利用目的を本人に通知することすら必ずしも要求されておらず、そもそも本人から個人情報を収集する段階での規制がきわめて緩やかな法律であるから、個人情報保護法による情報保護のあり方からすれば、個人情報収集段階である個人情報取扱事業者からの漏洩行為(しかも従業者による行為に限る。)のみを刑罰という強力な規制の対象とすることには無理がある。

なるほど。現状でも十分混乱しているのに、さらに混乱を助長するような気がするなあ……。

個人情報漏洩、民間従業員も罰則 自民が改正案

(産経 / goo, 2/16)。「三月中に議員立法として提出、成立を目指す」そうで。「改正案」の全文、あるいは「緊急提言」から具体的に何がどのように変化しているのか (いないのか) がわかる資料はどこかにないものだろうか。

報道提供は処罰対象外 自民の個人情報保護改正案

(共同 / goo, 2/15)

個人情報漏えい事件を斬る(28):

「個人情報漏洩罪」の新設で,従業者の不注意は防げるか?

(日経 IT Pro, 2/2)

自民党の改正案は,不正目的で意図的に個人情報を漏えいした従業員を処罰対象としている。しかし,この分析結果を見ると,現実には事件のほとんどが従業員の「不注意」から起きているのだ。

(中略)

罰則規定の強化だけで事件・事故を防止できるものではないことは,個人情報管理にも当てはまる。まして,中堅・中小企業(SMB)の多くは,認識不足と過剰反応の狭間で,どのレベルまで守ればいいのか悩んでいる。SMBの実情も考慮して,実効性のある法改正論議を行ってほしいものだ。

企業の情報セキュリティのあり方に関する提言

(日本経済団体連合会, 2005.03.15)

5.個人情報漏洩等防止のための実効ある対策について

(中略)

そこで、そのような不正行為に対する抑止力として、個人情報流出の状況等を踏まえ、不正な目的を持って情報を漏洩した個人を直接処罰できるような法制度について、業種横断的に検討を開始することが重要である。ただし、構成要件や保護すべき対象等を規定するにあたっては、円滑な商取引を阻害したり、国民の権利を不当に制限したりすることがないよう、慎重に検討する必要があることは言うまでもない。

自民党の個人情報保護法改正案において、「ただし」以降が実現できるのかをきちんと検証する必要がありますね。経営者の責任について特に述べていないのは、経団連だからですかね。

国会通信 第37号:

情報漏洩者に罰則を・・・個人情報保護法改正案

(谷本たつや, 1/24)。谷本議員は「情報漏洩罪検討プロジェクトチーム」の座長なんですね。

我々がまとめた原案の要点は次の部分である。

第五十五条の二 個人情報取扱事業者の業務又は個人情報取扱事業者から個人データの取扱いの委託を受けた者の当該委託に係る業務に従事している者又は従事していた者が、その業務に関して知り得た個人データを自己又は第三者の不正な利益を図る目的で提供したときは、一年以下の懲役又は50万円以下の罰金に処する。

2 前項の規定の適用に当たっては、表現の自由、学問の自由、信教の自由及び政治活動の自由を不当に妨げることのないように配慮しなければならない。

結局、日弁連が指摘している問題点はそのまま残っているのかなあ。

個人情報保護法方面については、日経コンピュータ 2006.2.20 号の

個人情報保護法の功罪:

“顧客のため”が逆効果

も興味深いです。

》

米Microsoftが「SMS 2003 R2」ベータ版を公開,他社製品アップデートに対応

(日経 IT Pro, 2/22)

》

penetration technique research site

で、報告書「The unfiltered UDP port detection techniques」と、それ用のツール UDP Defiltered Port Scanner が公開されています。

》

ライブドア:堀江被告の交際女性のPCに粉飾指示メール

(毎日, 2/22)

関係者によると、堀江前社長は、使わなくなったノートパソコンを交際していた女性タレントに贈ったが、メールなどのデータは消去しないままだった。このため、粉飾容疑が持たれているLDの04年9月期決算を巡って、経理担当幹部などに「決算を絶対に赤字にしてはいけない」「必ず黒字にするように」などと記されたメールが、複数残されていたという。

なんだかおおらかな人ですね……。

》

Winny ねた

- 海自機密データ:「極秘」暗号書類などネット上に流出 (毎日, 2/23)

注目されるのは「暗号関係」というフォルダ。この中には、暗号の解読機とみられる「符号変更装置」の操作手順の詳細な記述があった。また、「極秘」と記された、非常用暗号書や乱数表などの書類の名称と整理番号をまとめた「暗号書表一覧表」があった。数字を羅列した「側方観測換字表」や、自衛艦のコールサインをまとめた表は「秘」となっていた。

一方、「ドリルパッケージ」というフォルダ内には「監視経過概要」のタイトルで、「本艦の258度、38マイルに探知(監視ラインの外1600yds)」「情報収集A法発動」「目標との距離を1000ヤードつめる」など、何らかの船舶を追跡したとみられる記録がある。訓練かどうかは不明だが、専門家は海自の作戦能力を知られる危険性を指摘する。(中略)

▽軍事アナリストの小川和久さんの話 ここまでまとまった資料はトップシークレットと言える。他国の情報機関やテロ組織にとっては宝の山の資料だ。内通者をつくったり、なりすましを許しかねない。特に船舶追跡記録は、作戦能力が分かる可能性もあり、まずいのではないか。海自は直ちに対応しなければならない。

- 「秘」を含むデータ、ネットに流出…海上自衛隊

(読売, 2/23)

- 海自「秘」情報がネット流出 隊員PCがウイルス感染か

(asahi.com, 2/23)

- 海自データ ネット上に流出か

(NHK, 2/23)

ついにこういう事態が発生してしまいましたか……。

関連: 護衛艦「はつゆき」型、あさゆき (防衛庁)。

はつゆき型 護衛艦

(Weapons Free!) とか 護衛艦体験航海 (Kaneyan's homepage) の方がいいかな。

》

党首討論:メール「偽物」可能性強まる 真偽論争を回避

(毎日, 2/23)。事前によく確認しましょう。ご利用は計画的に。

関連: 永田議員、メール問題で議員辞職へ (TBS, 2/23)。民主党には IT 関連のアドバイザーがいないんですかねえ。このような迷走を繰りかえさないためにも、どうにかした方がいいと思うのですが。

(link fixed: おおかわさん感謝)

》

MS、「Antigen」のアップデートを公開--電子メール関連問題を解決

(CNET, 2/22)

》

News letter と David LeBlanc 来日

(日本のセキュリティチームの Blog, 2/23)

》

スパイウェアDCT 137〜148 での「SPYW_MARKTSCOR.A」の誤警告

(トレンドマイクロ, 2/22)

富士通ビーエスシー社製「FENCE-Pro V4 メール暗号パック」がインストールされている状態で、スパイウェアDCT 137〜148 を使用すると「SPYW_MARKTSCOR.A」が検出されてしまいます。

スパイウェアDCT 149 以降で修正されているそうです。

また、「FENCE-Pro V4 メール暗号パック」の再インストールが必要だそうです。

(solution 12970 の改訂に伴い修正: 酒井さん情報ありがとうございます)

》

刑務所職員によるWinny漏洩、4施設3,380人分の被収容者情報の流出が判明

(Internet Watch, 2/22)

》

CIAなど、機密指定解除の公文書を機密再指定…米紙

(読売, 2/21)

》

緊急調査委、耐震偽装報告の怠慢で熊本県から聴取へ

(読売, 2/21)

》

交通事件の捜査情報がネット流出 宮崎地検

(asahi.com, 2/21)。Winny ですかねえ……。

》

牛肉問題 報告書の翻訳公表へ

(NHK, 2/21)。中川農林水産大臣記者会見概要

(農林水産省, 2/21)

Q:大臣、確認ですけれども、今の言葉、数日かかる精査が終わった段階で、我々、あるいは国会に正式な文書として、アメリカの報告書を公表するということですね。

A:お求めがあれば、当然、これは公式の政府間の報告書ですから、やりたいと思っていますし、またお求めがなくても、私としては国会、あるいはまた場合によっては、皆さん方にきちんとした文書をお示しをしたいと。その上で、それから食品安全委員会の方にも政府としてご報告をしたいというふうに思っています。あらゆる所にきちっとした正文と言いましょうか、日本文をお示しをしたいというふうに思っております。

》

林野庁 花粉を減らす効果誇張

(NHK, 2/21)

》

Winnyはヘボい!? 金子勇氏「次世代P2Pソフトは管理も可能になるはず」

(Internet Watch, 2/20)

》

ゴンゾロッソオンライン 約1400人の個人情報流出

(slashdot.jp, 2/20)。anonymous FTP に載せますか……。すごいなあ……。

》

ドメインサーチオーダーと IPv6

(JANOG 17)。DNS 管理者は読んでおきませう。

クエリが 2 倍になっても大丈夫ですか?

- 今年発売の Windows は標準で IPv6 Enable

》

第一回 トラステッド・コンピューティング ワークショップ

(IBM 東京基礎研究所)。

2006.03.09、東京都新宿区、無料 (先着 100 名)。エイゴコウエン オオイネ。

》

中国にあるウェブサイトを撤去せよ--米議会で法案提出へ

(CNET, 2/17)。西畑さん情報ありがとうございます。

》

【RSA Conference 2006】「ブラウザ上でワンタイム・パスワードを生成」,米RSAが新製品をデモ

(日経 IT Pro, 2/18)。ツールバーいいなあ。

》

イソフラボン:安全な摂取量決められず 食品安全委員会

(毎日, 2/21)

》

1200両でブレーキ不良:

JR西、11年間営業運転 (中日, 2/20) (URL fixed: うえむらさん感謝) 。なにそれ……。

不具合がある車両は、運転台のある約2700両のうち約1200両に上る。1994年末にブレーキの電気回路を変更した際の設計ミスが原因だが、同社は約11年間も気付かないまま営業運転に使っていた。

車両点検の担当社員が2年前、回路図をチェックしていて設計ミスに気付き上司に報告したが、情報が滞り、対策は取られなかった。

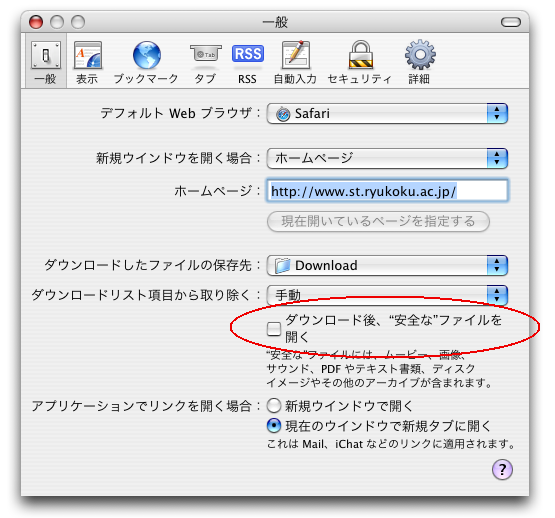

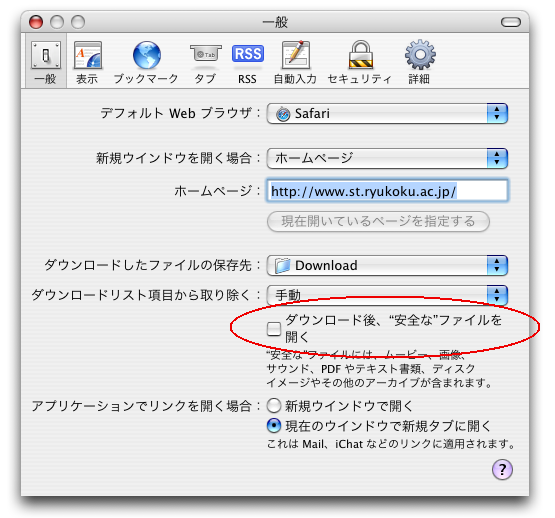

Mac OS X の web ブラウザ Safari に欠陥。細工したメタデータ (Terminal.app 実行されるようなメタデータ) を含む zip アーカイブを用意すると、Safari からダウンロードしたときに、zip アーカイブ内のシェルスクリプトが自動実行されてしまう。

デモ zip アーカイブが公開されている。

Safari の環境設定の「一般」において、「ダウンロード後、"安全なファイル" を開く」のチェックを外すことによって回避できる。Firefox や Camino にはこの欠陥はない。

関連:

2006.02.23 追記:

関連:

2006.03.02 追記:

APPLE-SA-2006-03-01 Security Update 2006-001

(apple) で修正されたようです。ここに掲載されている、これのことでしょう。

Safari, LaunchServices

CVE-ID: CVE-2006-0394

Available for: Mac OS X v10.3.9, Mac OS X Server v10.3.9, Mac OS X

v10.4.5, Mac OS X Server v10.4.5

Impact: Viewing a malicious web site may result in arbitrary code

execution

Description: It is possible to construct a file which appears to be

a safe file type, such as an image or movie, but is actually an

application. When the "Open `safe' files after downloading" option

is enabled in Safari's General preferences, visiting a malicious

web site may result in the automatic download and execution of such

a file. A proof-of-concept has been detected on public web sites

that demonstrates the automatic execution of shell scripts. This

update addresses the issue by performing additional download

validation so that the user is warned (in Mac OS X v10.4.5) or the

download is not automatically opened (in Mac OS X v10.3.9).

2月8日に本アンケートの実施サイトにCGIスクリプトに関する脆弱性が発見され、2月10日に修正を完了いたしました。

なお、アンケートシステム全体に対する安全確認を行うため、アンケートは一時停止させていただきました。

あれっ? 昨日までアンケート実施中だったような……。

ふつうなら「停止 → 修正 → 点検 → 再開」という手順だと思うのだが、

もしかして「停止せず修正 → 継続運用 → 安全確認のため停止」という手順になっている?

この件のインシデントレスポンスはどうなっているのか。

■

いろいろ

(various)

》

放出放射能の濃度規制も存在しない青森県の安全協定(素案)

(美浜の会, 2/20)。大甘な模様。

》

Windowsのパスワード

(極楽せきゅあ日記, 2/20)。パスワードリカバリー用の、すばらしい仕様ですね? (違)

》

口座預金を略奪するトロイの木馬がまん延--セキュリティ研究者が注意を呼びかけ

(ZDNet, 2/20)

》

No More「Adminでログイン」を呼びかけるMicrosoft

(ITmedia, 2/17)

》

GnuPG 鍵輪の維持管理 (Tomio's Page, 2/18)

》

不正アクセス:北陸労金のインターネットバンキング、顧客口座から665万円

(毎日, 2/17)、

インターネットバンキングでの不正取引について (北陸労金, 2/15)

》

スパイバスター2006がインストールされた環境に日立ソフト社製 「秘文」 をインストールする時の注意

(トレンドマイクロ)

この問題は、スパイバスター2006を終了した状態で 「秘文」のインストールを行なっていただくことで回避できます。

》

MSサポートライフサイクルを改定、サポート終了日が月例パッチ公開日に

(ITmedia, 2/20)

》

脆弱性を修正した「Opera 8.52」、GmailやBloglinesの表示不具合も解消

(Internet Watch, 2/20)

》

銀行関係者が2006年末に導入期限迫った2要素認証技術に注目:RSAカンファレンスレポート

(ZDNet, 2/15)。USA の話。

》

Windows XP SP2のUSB 2.0ドライバに不具合 (CNET, 2/17)。

》

「非合法化こそ、最善のルートキット対策」--米国土安全保障省の職員が提案

(CNET, 2/17)

》

アップル、強権発動か--「OSx86 Project」などの掲示板が閉鎖に (CNET, 2/20)。DMCA ですか……。

》

PCユーザーを混乱させる次世代DVDのコピー対策

(CNET, 2/17)

》

今度はBluetoothで感染するMac OS Xワーム

(ITmedia, 2/18)

》

うぇブログのライセンス変更とうぇブログ2

(XOOPS Cube, 2/12)。私怨 (?) から、GNU GPL なソフトウェアのライセンスを変更したいという話。長い話があるようだが、

- それはもはや GNU GPL ではなくなる。オープンソースですらなくなる。

- ライセンス変更にはコード提供者全員の合意が必要

ということのようだ。

たとえば GNU Project の web ページを見ると、今でも

「Amazonをボイコットしよう!」

(gnu.org) とか書かれているのだけど (かつては Apple ボイコット、な時代もあった)、だからと言って「amazon は GNU GPL なソフトを使っちゃダメだ」なんてことにはならないわけで。

それにしても、

これは、私なりのオープンソースコミュニティへの考えと、上田氏の行動とにあまりに大きな隔たりを感じ、そのような人および関連団体には私の作品を使ってほしくないとの気持ちから付け加えました。

気持ちはわかるのだが、そういうライセンス変更は、オープンソースコミュニティにとっては害にしかならないと思う。

》

「F-Secure Linuxサーバセキュリティ」への乗換キャンペーンを開始

(F-Secure, 2/20)

》

JP DNSの設定・構成変更について

(JPRS, 2/20)

- JP DNSの設定変更について (JPRS, 2/20)

JPドメインでは、通常のキャッシュ保持期間(TTL値)として86400(1日)を使用しています。今回、この値は変更しません。(中略)

JPドメインでは、従来SOAのminimum値として86400(1日)を使用してきましたが、JP DNSの更新間隔の短縮にともない相対的に前述影響の2)の影響 (小島注: ネガティブキャッシュによる影響) が大きくなるため、2006年2月24日に900(15分)へ変更します。

- JP DNSの構成変更について (JPRS, 2/20)

更新間隔の短縮に合わせて、JP DNSでは信頼性の高いBIND 9を全てのサーバで採用することとしました。

BIND 9への変更は2006年3月22日に実施します。

■

いろいろ

(various)

》

二重のミスで耐震強度不足 横浜の「非姉歯」マンション

(asahi.com, 2/17)。

「偽装なし」物件の再点検を 国交省が全国に通知

(asahi.com, 2/13)

》

JVNアンケート

(水無月ばけらのえび日記, 2/16)。うひー、これは……。

》

IceSword…The Best Rootkit Defender?

(tech-security blog, 2005.12.13) (info from tessyの日記)。

IceSword のオリジナルは

PJF''s BLOG

のようです。

》

NoScript

というツールがあるそうで。Mozilla / Firefox で JavaScript 等の実行を制御するためのツール。

》

Symantec AntiVirus Corporate Edition (SAVCE) 話。

大熊さん情報ありがとうございます。

》

Microsoft Developer Security Day

(2006.03.02、東京都港区、無料) の参加登録受付が開始されています。

》

iPodで情報漏洩--「ポッドスラーピング」の脅威に警鐘

(CNET, 2/16)

》

米VeriSign,「MS製品のバグ発見者に1万ドルの賞金」と発表

(日経 IT Pro, 2/16)。3/31 までに緊急レベルで、なので、それなりにハードルは高い。

》

【RSA Conference 2006】「ワームの時代は終わった」---米ISSのCTO

(日経 IT Pro, 2/17)

》

「脆弱性を生みやすいプラットフォームはどれだ?」,セキュリティ団体が実態調査

(日経 IT Pro, 2/16)。

WASフォーラム 第三回コンファレンス

の「S2-1『製品評価分科会 報告:Webアプリケーション脆弱性検査とWAFの有効性」がこの話か。

》

「Skypeパケットが分かるタグの付与を検討」,スカイプの最高セキュリティ責任者

(日経 IT Pro, 2/16)

》

Winny開発者の裁判に村井教授が証人として出廷、検察側の主張に異議

(Internet Watch, 2/16)

検察側が提出した証拠のうち、京都府警がWinnyを使ったファイル交換の実験を行なった際の説明図についても、村井氏に対して質問が行なわれた。図版には、ルータの内側のネットワークではプライベートアドレスを利用するように書かれているが、実験を行なったというPCにはグローバルアドレスが割り当てられているように書かれており、これではインターネットには接続できず、書かれているIPアドレスやセグメントが間違っていると指摘した。

わはははは。

》

海外情報セキュリティ関連文書の翻訳・調査研究(NIST文書など)

(IPA) に FIPS 199: 連邦政府の情報および情報システムに対するセキュリティ分類規格 の翻訳文書が追加されています。

》

業務説明会 (警察庁)。

「警察庁 I 種技術系行政官についての業務説明」のようです。

》

Openwall GNU/*/Linux (Owl)

2.0 が出たそうです。

》

First ever virus for Mac OS X discovered:

OSX/Leap-A worm spreads via iChat instant messaging software

(Sophos, 2/16)

》

U.N.: Guantanamo detainees should be freed or tried

(CNN, 2/16)

》

CIA秘密施設からの移送、「オランダ経由8機」

(asahi.com, 2/16)

》

新虐待映像 (今もやっている、という話ではない模様)

》

論文データ不正、阪大2教授停職…他にも3本ねつ造?

(読売, 2/15)

- Windows Media Player の脆弱性により、リモートでコードが実行される (911565) (MS06-005)

関連:

- Windows local privilege escalation - Windows access control

-

マイクロソフト セキュリティ アドバイザリ (914457):

Windows ACL に関する脆弱性の可能性について (Microsoft) が更新されている。

2006/2/15: Windows XP Service Pack 2 および Windows 2000 で特定されたサービスの詳細が追加されました。

これによると、次のサービスが該当する (欠陥がある) そうだ。

- Windows XP SP1: UPnP, SSDP, DnsCache, DHCP

- Windows Server 2003 gold: NetBT, DnsCache, DHCP

Windows XP SP2 / Windows Server 2003 SP1 の場合は何も該当しない

(OS には欠陥はない)。

PowerPoint 2000 に情報漏曳が発生する (恐れがある) 欠陥。

CVE: CVE-2006-0004

ユーザーが PowerPoint のプレゼンテーションをクリックするように誘導された場合、攻撃者の悪質なスクリプトが実行され、[Temporary Internet Files] フォルダ (TIFF) のオブジェクトにアクセスしようとします。

patch がある……のだが、これは、根本的な修正ではなく、

この更新プログラムは、Web サイトでユーザーが PowerPoint をクリックした際に、開かれようとした PowerPoint によりユーザーに対して、プレゼンテーションが安全でない可能性があると警告するように、PowerPoint を変更します。このような場合、ユーザーはプレゼンテーションの表示をキャンセルして差し支えありません。

Windows XP / Server 2003 / Office 2003 (韓国語版) に含まれる、韓国語版 Input Method Editor (IME) に欠陥があり、local user による権限上昇が可能。

CVE: CAN-2006-0008

patch があるので適用すればよい。

Windows XP / Server 2003 に欠陥。WebClient サービスに欠陥があり、任意のコードの実行が可能。CVE: CVE-2006-0013。ただし、

匿名ユーザーにより、リモートでこの脆弱性が悪用されることはないと思われます

patch があるので適用すればよい。

■

いろいろ

(various)

Windows XP / Server 2003 に欠陥。特殊な IGMP メッセージを受信すると OS が応答を停止してしまう。

CVE: CAN-2006-0021

patch があるので適用すればよい。

Windows 2000 / XP / Server 2003 に欠陥。Firefox や Netscape などの非 IE ブラウザ用に用意されている Windows Media Player プラグイン (npdsplay.dll) に欠陥があり、攻略 web サイトによって任意のコードを実行可能。

ただし、Itanium 用の Windows Server 2003 にはこの欠陥はない。

関連:

patch があるので適用すればよい。

2006.02.20 追記:

[Full-disclosure] MS06-06 Windows Media Player Exploitation ですか。http://open-security.org/winmedia/index.html

で exploit が公開されている模様。

2006.05.29 追記:

Microsoft cumulative updates may not be installed correctly if you change the location of the Program Files folder

(Microsoft)。Program Files フォルダの位置を変更していると、MS06-006 patch をうまく適用できない場合があるそうな。

回避方法が紹介されている。

2007.10.11 追記:

KB911564

にこんな記述が追加された模様:

You may experience issues when you deploy security update MS06-006 on a computer that is running Microsoft Windows Sever 2003 Service Pack 2. Windows Update, Windows Server Update Services, Systems Management Server, and Microsoft Baseline Security Analyzer detection logic do not offer security update MS06-006 if the Microsoft Windows Media Player plug-in for a non-Microsoft Internet browser is installed on the computer. You can install security update MS06-006 manually.

Windows Server 2003 SP2 において、Windows Update / WSUS / SMS / MBSA が MS06-006 を (インストール済なのに) 検出しない場合は、MS06-006 を手動でインストールすればいいみたい。

2007.10.31 追記:

KB911564 日本語版

にも、上記と同様の内容が追加された模様。

Microsoft Windows Sever 2003 Service Pack 2 を実行しているコンピュータにセキュリティ更新プログラム MS06-006 を展開すると、問題が発生することがあります。コンピュータにマイクロソフト以外のインターネット ブラウザ用の Microsoft Windows Media Player プラグインがインストールされていると、Windows Update、Windows Server Update Services、Systems Management Server、および Microsoft Baseline Security Analyzer の検出ロジックでセキュリティ更新プログラム MS06-006 が提供されません。セキュリティ更新プログラム MS06-006 を手動でインストールすることはできます。

Windows Media Player 7.1〜10 に欠陥。bmp ファイルの処理において

heap overflow が発生するため、攻略 .asp ファイル、攻略 web ページ、攻略 Media Player スキンなどを利用して任意のコードを実行可能。

ただし、64 bit 環境、および Windows Server 2003 SP1 の Windows Media Player 10 にはこの欠陥はない。関連:

patch があるので適用すればよい。

2006.02.17 追記:

関連:

Microsoft Security Advisory (913333):

Vulnerability in Internet Explorer Could Allow Remote Code Execution

の話。CVE: CVE-2006-0020。IE 5.01 SP4 については修正プログラムが用意された。Windows Me 上の IE 5.5 SP2 については、サポート期限切れ (2005.12.31) のため修正されず。

IE 6.0 SP1 へのアップグレードによって対応するしかない。

MS06-007 修正プログラム (913446、対象 OS: Windows XP / Server 2003) の、自動更新 / Windows Update / Windows Server Update Services / SMS 2003 Inventory Tool for Microsoft Updates での適用に失敗するそうだ。

明記されていないが、Microsoft Update もだめみたい。

他の手段では問題ないそうだが、他の手段というと、

ということになるようだ。3rd party ツールについては 3rd パーティのサポートに確認しましょう。

関連: Microsoft Update (Windows Update) より KB913446 : セキュリティ更新プログラムがダウンロードできない (Microsoft トラブル・メンテナンス速報)

Microsoft Update (Windows Update) の優先度の高い更新プログラムより、KB913446 : セキュリティ更新プログラムを適用後も再度表示される現象が確認されております。

TCP/IP の脆弱性により、サービス拒否が起こる (913446) (MS06-007)

http://www.microsoft.com/japan/technet/security/bulletin/ms06-007.mspx

この現象を解決するには、ダウンロードセンターより目的のプログラムを検索してインストールします。

MS06-007

のページからたどれます。

MS06-007 のインストールが完了しない件について

(日本のセキュリティチームの Blog) も参照。MS06-007

のページにも状況が記載されました。

……解決されたようです: MS06-007 のインストール問題が解決いたしました

(日本のセキュリティチームの Blog)。

Microsoft Internet Explorer Drag-and-Drop Redeux

(securiteam) の話。MS05-014

とは違い、厳しいタイミングで、かつ特定の条件がないと利用できない、としている。

修正時期については、

We will update the behavior, but in looking at the severity of the issue and balancing the risk inherent in any fix, we believe a future service pack is the best way to address this issue.

次期 SP って…… IE 6 に出るんですか?

また問題発見者 Matthew Murphy 氏の [Full-disclosure] Advisory: Internet Explorer Drag and Drop

Redeux [CVE-2005-3240] (fwd)

によると、

そうです。(star_dust さん情報ありがとうございます)

またまた rootkit ねた。今度は DVD ですか……。

》

小泉政権揺さぶるBLT問題、防衛庁・ライブドア・天皇制

(日経 BP, 2/11)

ライブドア事件、私が見るところ、まだとば口で、本体が出てきたら、堀江など、脇役としてかすんでしまうような展開をするのかもしれないと思っている。

関連: ライブドア事件の意味=北村龍行(論説室)

(毎日, 2/10)

(link fixed: skeleten さん感謝)

》

カスペルスキーのUNIX製品に特化した会社設立も、波乱の幕開け

(@IT, 2/11)

今後は、UNIX製品に関してはケイエルジェイテックが販売とサポートを行う。カスペルスキーのWindows関連製品に関しては、引き続きカスペルスキーラブスジャパンが取り扱う。(中略)

なお、発表会では、カスペルスキーラブスジャパンのパートナー企業が、アドリアン氏やカスペルスキーラブスジャパン経営陣に対して、今後の契約状態に対して説明不足であると指摘。今後の契約形態などに対して、事前に説明がなかったと言及。声を荒げて詰め寄る一幕もあった。今後、そのほかのパートナー企業との間でも、同様の問題が発生する可能性もある。

Kaspersky 方面って、よくごたごたしますねえ……。

》

第5回(3月4日)

(セキュそば)。2006.03.04、長野県上田市、無料 (宿泊費 約6000円)。

何やるんだろう……

》

[AML 5934] 公益法人 天下りだけでなく「丸投げ」の調査が必要だ。増税だの福祉切りすてだのは、この手の無駄を省いてからにしてほしいよね。

》

測定機無許可輸出、ミツトヨ本社を捜索 外為法違反容疑

(asahi.com, 2/13)。

座標計測機器 (ミツトヨ) にあるようなものかな。

》

堀江前社長ら4人と2社、証取法違反罪で起訴 東京地検

(asahi.com, 2/13)

》

MS、特許問題で顧客にOfficeアップグレードを指示

(ITmedia, 2/1)。特許がらみで、Office XP (2002) / 2003 の機能の一部を削除する必要が生じるみたい。

Microsoftはこの変更による影響を受ける顧客の数を明かそうとしていないが、世界中の全顧客が2月までにアップグレードに関する通知を受け取るだろうとしている。

「世界中の全顧客」だそうです。

また記事によると、アップグレードの実態は、

だそうです。適用すると、KB904953 に示される機能低下が発生します。

》

下着通販のピーチ・ジョン、携帯サイトで他人の注文履歴が閲覧できる事故

(ITmedia, 2/10)。女性用下着ですか (どきむね)。

事故ねぇ……。

》

ふたつきさんから (ありがとうございます)

セキュリティホール memo の 2006.02.10 の 「バグを発見する典型的なやり方ってありますか?」の「プログラマの設計において注意するセキュリティホールのパターン」についてですが、パターンなのかどうかはさておき、オライリーの「セキュアプログラミング -- 失敗から学ぶ設計・実装・運用・管理」という本がこのあたりを丁度カバーしているように思われます。

セキュアプログラミングは、どっちかというとマネージャ向きの本のように思うので、もっと (具体例も豊富な) 現場向きのものがほしいんじゃないかと思います。

》

インターネット書店の個人情報流出、再調査の結果新たに9000件が発覚

(日経 IT Pro, 2/10)。

インフォトレーダー株式会社。

》

GnuPG のデジタル署名で SHA-256, SHA-384, SHA-512 を使う方法

(Tomio's Page)

》

Targeted Trojan attacks?

(SANS ISC, 2/12)

》

「正規の証明書を持っているサイトも信用するな」,フィッシング研究者が警告 (日経 IT Pro, 2/13)

2006.02.14 追記:

Tectia も: [SA18828] SSH Tectia Server SFTP Service Unspecified Vulnerability。Tectial 3.x / 4.x に問題があり、4.3.7 / 4.4.2 で直っているそうです。

- OpenSSL Security Advisory [11 October 2005]:

Potential SSL 2.0 Rollback (CAN-2005-2969)

[security bulletin] SSRT051102 rev.1 - HP HTTP Server Running on Windows,

Forced Use of Weaker Security Protocol (hp)。patch。

- PHP 利用時に Shift_JIS で addslashes() によるエスケープ処理に SQL インジェクション可能な穴

-

ぐぐったら、[PHP-users 1634] Re: addslashes関数でエンコードという記事をみつけた。これは SQL インジェクション以前の、\ が余分についちゃう系の話なのだが、

これを改善する為には、

(1) Shift_JISでソースを書かない

(2) 一時的にEUC-jpやUTF-8などのコードに変換する

(3) 自作のaddslashesを作成する

(3') addslashesしたあとに自作関数で取り除く

の方法があり、

(1) と (2) については、今回の SQL インジェクション話の回避策にもなるだろう。

(2) については、文字コード変換にまつわる別の問題が発生するかもしれないが。

(3) と (3') はやめたほうがいいだろう。

うひゃあ……。どういうテストをしているんだろう > AntiSpyware。

シフト JIS や中国語の GBK といった「2 バイト目に \ (0x5c) が来ることがある」マルチバイト文字エンコーディングでは、PHP の addslashes() によるエスケープの結果 (の一部) がふつうの文字として解釈されてしまうことがあるために、全体としてはエスケープが不完全となってしまい SQL インジェクションが発生し得る、という話。

なお、韓国語でシフト JIS ライクな方式を使用している UHC では、2 バイト目に \ は来ないようだ。

回避方法として prepared statement を使うという方法があるそうだ。が、そもそもは、

\ が 2 バイト目にくるという文字エンコーディング設計にこそ本当の問題があるのだろうなあ。

あわせて、自動的に addslashes() 相当の処理をを実行してしまう magic_quotes_gpc

ディレクティブ (デフォルト: On) についても触れられている。

2006.02.13 追記:

ぐぐったら、[PHP-users 1634] Re: addslashes関数でエンコードという記事をみつけた。これは SQL インジェクション以前の、\ が余分についちゃう系の話なのだが、

これを改善する為には、

(1) Shift_JISでソースを書かない

(2) 一時的にEUC-jpやUTF-8などのコードに変換する

(3) 自作のaddslashesを作成する

(3') addslashesしたあとに自作関数で取り除く

の方法があり、

(1) と (2) については、今回の SQL インジェクション話の回避策にもなるだろう。

(2) については、文字コード変換にまつわる別の問題が発生するかもしれないが。

(3) と (3') はやめたほうがいいだろう。

2006.05.30 追記:

関連: 【PostgreSQLウォッチ】第27回 SQLインジェクション脆弱性を修正,日本語ユーザーに大きな影響

(日経 IT Pro, 2006.05.30)。PostgreSQL における対応。

2006.06.07 追記:

関連:

2006.06.20 追記:

MySQL addresses SQL injection vulnerability

の CVE: CVE-2006-2753

■

いろいろ

(various)

この話:

特に CAN-2005-2618 は、任意のコードの実行が可能となる重大な欠陥。

Lotus Notes/Domino 6.5.4 (以前?) / 7.0 にこれらの欠陥があり、

6.5.5 / 7.0.1 で修正されている。

また、iDEFENSE からもこんなのが:

Lotus Notes/Domino 6.5.4 FP2 / 6.5.5 / 7.0.1 で直っているそうだ。

Google Desktop 3 の Search Across Computers 機能を有効にすると、ハードディスク内の文書ファイルを google にコピーされてしまう、という話。

「Googleが、コンシューマーのファイルを自社サーバに格納しても許されると考えていることがショックだ」と電子フロンティア財団(EFF)の弁護士ケビン・バンクストン氏はinternetnews.comに語った。

この新機能は「ハッカーがユーザーのパスワードを入手した場合に、いろいろなことができる場になってしまう」と同氏は付け加えた。

関連: Google Copies Your Hard Drive - Government Smiles in Anticipation

(EFF, 2006.02.09)

"Coming on the heels of serious consumer concern about government snooping into Google's search logs, it's shocking that Google expects its users to now trust it with the contents of their personal computers," said EFF Staff Attorney Kevin Bankston. "Unless you configure Google Desktop very carefully, and few people will, Google will have copies of your tax returns, love letters, business records, financial and medical files, and whatever other text-based documents the Desktop software can index. The government could then demand these personal files with only a subpoena rather than the search warrant it would need to seize the same things from your home or business, and in many cases you wouldn't even be notified in time to challenge it. Other litigants -- your spouse, your business partners or rivals, whoever -- could also try to cut out the middleman (you) and subpoena Google for your files."

2006.02.11 追記:

Google Desktop「使ってはいけない」——EFFが消費者に勧告

(ITmedia, 2006.02.11)

今月は数がありますね……。

- Windows Media Player x 1。最大深刻度: 緊急

- Windows x 4。最大深刻度: 緊急

- Windows および Office x 1。最大深刻度: 重要

- Office x 1。最大深刻度: 重要

加えて、Microsoft Update / Windows Server Update Services (WSUS) では、セキュリティ以外の優先度の高い更新プログラムが 1 つ流れてくるそうです。

関連: 2 月のリリース予定 (日本のセキュリティチームの Blog, 2006.02.10)

今月は Windows Media Player の更新が MBSA などによる通常の方法で更新の適用を検査できないため、EST が別途提供されます。公開後の展開と検査にはご注意を。

また、MBSA 1.2.1 のサポートが 2006/03/31 をもって完全に終了します。 以降は、新しいセキュリティ更新プログラムの検出を行いませんので、早々に MBSA 2.0 に移行する必要があります。

2006.02.20 追記:

Microsoftパッチ情報 - 2006年2月 (eEye Security Bulletin日本語版)

(eEye / 住商情報システム)。高橋さん情報ありがとうございます。

》

【続報】ウィルコムのメール遅延問題復旧へ

(日経 IT Pro, 2/8)、センター設備障害の発生について(2月8日 12:00現在)

(ウィルコム)。『「pdxドメイン」の全Eメールサービス』に『センター設備障害によるEメール送受信の遅延』が発生しており、『回復傾向にありますが障害は継続中』だそうです。

関連: ウィルコムのメール通信障害、40時間経過も継続中

(ケータイ Watch, 2/8)

……21:00 版:

本日8:00時点で一旦、回復傾向とお知らせしておりましたが、昼頃から再度Eメールの滞留が増加傾向となっており、現在に至っております。

悲惨な状況になってるようで……。

》

MVP Insider: February 2006 (Microsoft)。日本語版マダー? (チン、チン)

》

レーダーの便名表示に不具合

(NHK, 2/8)。

旅客機に搭載されているアメリカ製の特定の無線装置に不具合が起きて、国際基準と異なる電波が出ており、旧型のレーダーでは受信できるものの、中部国際空港で使用している新しいタイプのレーダーでは受信できないことがわかりました。

》

BSE:へたり牛20頭が食肉処理 米農務省監査報告書

(毎日, 2/8)

》

Eyeballing NSA Threat Operations Wizardry

(cryptome)

》

英国防相 年内の撤退を表明

(NHK, 2/8)

》

「非姉歯」偽装、関与の建築士処分へ 福岡県立ち入り検査

(asahi.com, 2/8)、耐震偽装、業者「不備あったかも」 意図的偽造は否定

(asahi.com, 2/8)

こんな話もあるそうです: 熊本県、基準値下回る物件を報告せず

(TBS, 2/8)、耐震偽造:熊本県のマンション、ホテルの6件に強度不足

(毎日, 2/8)

》

風刺漫画問題

対立に油を注いでいる人がいるようだなあ。注ぐともうかるんだろうなあ。

北欧のメディア系には「風刺するのは自由だもんね」という意見があるようだ。

でも、「俺達キリスト教だけど、ウチらの神様なんか毎日風刺しちゃってるんだから、イスラムの人も理解してよ」

とかいう話ならまだしも、そういうことではないらしいのがなあ。

》

伊藤元長官:三男の会社が、献金先から業務大量受注

(毎日, 2/7)

》

映画『ホテル・ルワンダ』主人公

ポール・ルセサバギナ氏初来日:

今、アフリカで何がおこっているか

(ピースビルダーズ・カンパニー)。発言全文が読めます。

ホテル・ルワンダの京都での上映は、京都みなみ会館で、2/18 から。うぉう、ティム・バートン祭なんてやってたのね。

滋賀では滋賀会館シネマホールで上映される模様。

》

可用性と安全性 (極楽せきゅあ日記, 2/8)。スクリプトを自由に使いたい?

「自由がほしけりゃ自分で鯖立てな」で議論終りだと思うが。

》

JVN オンラインアンケートご協力のお願い

(JVN)。自由記入欄もあるので、文句をばしばし言ってあげてください。

》

2/25(土)「セキュリティTIPS講座」好評につき再度開催!

(PASSJアフタースクール)。2006.02.25、東京都渋谷区、3000円。

SQL Server なお話です。

■

いろいろ

(various)

IE 5.01 SP4 / 5.5 SP2 に欠陥。攻略 WMF ファイルによって任意のコードの実行が可能な模様。

IE 6.0 SP1 / SP2 にはこの欠陥はないため、IE 6.0 SP1 / SP2 + MS06-001 に移行することで回避できる。MS06-001 とは別の話なので注意。

これは [UPDATE]Microsoft Windows GRE WMF Format Multiple Unauthorized Memory Access

Vulnerabilities

の話のつづきのようだ。

2006.02.10 追記:

日本語版: マイクロソフト セキュリティ アドバイザリ (913333):

Internet Explorer の脆弱性によりリモートでコードが実行される可能性がある

(Microsoft)

2006.02.15 追記:

Internet Explorer 用の累積的なセキュリティ更新プログラム (910620) (MS06-004)

(Microsoft) で修正された。ただし IE 5.01 SP4 のみ。

Windows Me 上の IE 5.5 SP2 は 2005.12.31 でサポート期限が切れており、修正されない。

IE 6.0 SP1 へのアップグレードによって対応するしかない。

Java 2 Platform Standard Edition (J2SE) に欠陥。

reflection API の利用において 7 つの欠陥があり、

信頼されないアプリケーションが local file の読み書きをできたり、local アプリケーションを実行できたりといった権限上昇が可能。

7 つ全てを解決するには、JDK / JRE 5.0 Update 6 以降、SDK / JRE 1.4.2_10 以降、SDK / JRE 1.3.1_17 以降に移行する。新しいバージョンを単にインストールしただけでは、昔のバージョンが残ったままとなるので、古いものについてはアンインストールすること。

2006.04.19 追記:

CVE:

CVE-2006-0614

CVE-2006-0615

CVE-2006-0616

CVE-2006-0617

Java 2 Platform Standard Edition (J2SE)

5.0 の Update 5 以前に含まれる Java Web Start に欠陥。

信頼されないアプリケーションが local file の読み書きをできるようになるといった、権限上昇が可能。

J2SE 1.4.x 以前に含まれる Java Web Start、あるいは Java Web Start 1.0.1_02

以前には、この欠陥はない。

J2SE 5.0 Update 6 以降で修正されている。また、Advisory

には回避方法も示されている。修正を適用できない場合には参照されたい。

2006.04.19 追記:

CVE: CVE-2006-0613

》

フィッシング詐欺 容疑で25歳男を初逮捕 警視庁

(毎日, 2/7)

》

スパイウエア 不正送金させた作成者を初起訴 東京地検

(毎日, 2/7)

》

客の乗船禁止、エジプトのフェリー 安全に欠陥とサウジ

(CNN, 2/7)

》

8色プリンター使用、出来は粗悪 大量偽札事件

(asahi.com, 2/7)。

初詣での混雑を狙い、全国の寺院や神社で1000枚以上の偽1万円札が使われた事件は、単独グループによって偽造された疑いが濃厚になった。グループは市販品のなかでも高性能の8色プリンターを使い、年末年始の約1週間を狙って集中的にばらまいていた。

》

ATM生体認証:「指」と「手」相互利用へ 全銀協が方針

(毎日, 2/7)

》

風刺漫画問題、デンマーク製品ボイコット広がる (CNN, 2/7)

》

1000郵便局の業務集約

集配と郵貯・簡保の営業

日本郵政公社が方針

(中日, 2/7)。序章という奴でしょうか。

》

高速道路、結局は全線建設 税投入約3兆円 国幹会議

(asahi.com, 2/7)。小泉改革ですから。

》

イラン核問題:繰り返される不正義

(田中宇の国際ニュース解説, 2/7)

フセインは、大量破壊兵器を廃棄した後も、自国の安全保障のために、あたかも兵器を保有し続けているかのような言動を繰り返していたが、これが逆に命取りとなった。こうしたイラクの悲劇を見て、イラクと並んで「悪の枢軸」に指定されたイランと北朝鮮は、欧米に武装解除を求められても、一歩も譲歩しなくなった。武装解除に応じても、アメリカは「まだ武器を持っているはずだ」と言いがかりをつけ、いくら「もうないです」と言っても信じてもらえずに潰されるのが落ちだからである。

ようやくロシア方面の話を読んでみたりする今日このごろ:

あと、USA の不動産バブルの話も出てましたね:

アメリカ発の世界不況が起きる (1/25)。

》

マイクロソフトの「Windows OneCare Live」、夏までにはリリースへ

(CNET, 2/7)

》

シマンテック、W-ZERO3にも対応したPDA向けウイルス対策ソリューション

(Enterprise Watch, 2/7)。Symantec AntiVirus for Handhelds Corporate Edition 3.5 だそうです。

》

日商エレ、“LANのための”インライン型セキュリティアプライアンス−最大スループットは10Gbps

(Enterprise Watch, 2/7)。ほぉ。

》

ウイルスバスター2006 のメイン画面が文字化けする

(トレンドマイクロ)。「ウイルスバスター2006はUnicodeには対応していません」だそうです。

……まっちゃさんの指摘により、KB が改訂されました (情報ありがとうごさいます)。

ウイルスバスター2006のユーザインターフェースはUnicodeには対応していません。

だめなのは UI だけで、ウイルスバスター2006の本体機能は Unicode に対応しているそうです。

》

MSDN eye

(Microsoft)。第 5 回「開発者セキュリティ」が公開されています。

》

Mozillaで弱い暗号を使わない設定と銀行サイトで利用可能な暗号

(高木浩光@自宅の日記, 2/6) で紹介されている

Mozilla Firefox における弱い暗号化を無効化する設定

(おおいわのこめんと (2005-09-24)) を、手元の Firefox 1.5.0.1 でやってみた。

about:config で、フィルタ項目として「ssl2」「_40」「_56」「_60」「_des_sha」を設定したときにリストされるものを、ことごとく false した。Mozilla Firefox における弱い暗号化を無効化する設定では rc4_128 の無効化も推奨しているが、Mozillaで弱い暗号を使わない設定と銀行サイトで利用可能な暗号を見る限りではちょっと厳しいかな、と思ったのでやめておいた。

》

侵入傾向分析レポート Vol.5

(LAC JSOC) が出ています。

》

メールアドレスの偽装

(葉っぱ日記, 2/7)。もちろん欠陥ではありませんね。

『宛先欄が「表示名」のみでメールアドレスが表示されない MUA 』の代表例が Outlook Express というだけで。(笑)

》

セキュリティ製品「FortiGate」がバージョンアップ,Winnyや“IMウイルス”に対応

(日経 IT Pro, 2/7)

》

Microsoft Developer Security Day

(Microsoft)。2006.03.02、東京都品川区、無料。

》

次期Webブラウザ「Opera 9」にBitTorrentプロトコルを搭載

(日経 IT Pro, 2/7)。うーむむむ……。BitTorrent ってコネクション張りまくるみたいなので、proxy 型とか NAPT 型とかの firewall とは相性よくないと思うんですよね。

》

The Nyxem Email Virus: Analysis and Inferences

(caida.org)

》

教訓はなぜ生かされなかったのか

(日経 IT Pro, 2/6)。ワコール話。というか、NEC ネクサソリューションズのすごい対応話。いやはや。

ワコールはECサイト再開にあたり,システムに運用委託先をNECネクサソリューションズから親会社のNECに変更した。アプリケーションの入力データ・チェックの強化,侵入検知ソフトのバージョンアップなどを実施,セキュリティ専門企業ラックのセキュリティ診断を行った。今後も第3者による定期的なセキュリティ診断を行うとともに,情報セキュリティ専門部署を新設した。

》

VMware、仮想PC作成・実行ソフトのサーバー版「VMware Server」を無償公開

(窓の杜, 2/6)

》

ウイルス検索エンジン VSAPIに関するサポート提供期間の変更予定と今後の製品提供予定

(トレンドマイクロ, 1/30) について、まっちゃさんから情報をいただきました

(ありがとうございます)。以前の状況は、webarchive.org で知ることができるそうです。昔の状況:

最新バージョンのリリース日から、過去1年未満にリリースされたものがサポート対象となります。

製品によっては、最新バージョンのリリース日から過去1年未満にリリースが存在しない場合があります。

その製品においては最新バージョンとその1つ前のバージョンまでがサポート対象となります。

》

携帯違法貸借 身元を確認せず携帯貸与に有罪〜〜名古屋地裁判決

(毎日, 2/3)

》

米盗聴問題 民間団体、通信大手を提訴

(毎日, 2/3)

》

周産期医療の施設格差が明らかに 37施設のうち5施設で死亡率が20%超える

(日経 MedWave, 1/31)

》

知的財産本部 著作権法改正など提言

(毎日, 2/2)

■

いろいろ

(various)

- いろいろ (2006.02.06)

KDE Security Advisory: kpdf/xpdf heap based buffer overflow (KDE)

が改訂され、影響範囲が KDE 3.4.0〜3.5.1 から KDE 3.3.0〜3.5.1

に変更されている。patch は KDE 3.3.x にも適用できる。

- ウイルスバスター2006のフィッシング詐欺対策ツールバーはスパイウェアか?

-

閲覧しているページのURLを送信するツールバー類のリスクとその機能説明

(高木浩光@自宅の日記, 2006.02.05) のうしろの方に、関連情報がある。

ウイルスバスター 2006 に、いつのまにか、記述が少し追加されたようだ。

しかしこれでは、販売当初から使っている人には伝わらないし……。

- JVN#77886599:

「はてなツールバー」における URL 情報送信に関する問題

-

関連:

》

適切な脆弱性修正告知の習慣はなんとか広まらないものか

(高木浩光@自宅の日記, 2/5)

どんな情報を公表するのが推奨されるかは、上のように一応書かれてはいる。だが、これではわからないベンダーも少なくないのではないか。なぜその情報の公表が求められるのか理由を示しつつ、具体的なお手本例を示すなどしないと、慣れていない人にはパッと見でわからないのだろうと思う。

そんなバカな、そこまで無知無教養なベンダー担当者が「少なくないのではないか」だって?!

と思うのだが、少なくとも実例は存在するようですね。

しかし、Microsoft Security Advisory を読んだこととかないのかなあ。

》

「南京虫」急増で観光業界に打撃、年間被害額88億円 豪州

(CNN, 2/6)

》

東芝:米WH社の全株式取得契約 原子力で世界戦略を展開

(毎日, 2/6) だそうです。

そういえば [AML 5834] ◆【特集】空母原子炉の危険『核兵器・核実験モニター

251 号』発行!

というのもあった。

》

重大インシデント報告遅れ 国がJR東日本に厳重注意

(asahi.com, 2/6)

》

東横イン、60件で法令違反

(読売, 2/6)、全国の東横インの施設改造状況等の調査結果(2月6日)

(国土交通省, 2/6)

》

東横イン刑事告発、各自治体へ要請…国交省方針

(読売, 2/6)、

東横イン社長謝罪「全部私の責任」 改造経緯、言葉濁す

(asahi.com, 2/6)、

東横イン偽装工事問題 命令出さぬ行政に限界

(asahi.com, 2/6)

》

WMF脆弱性を狙う攻撃コードは闇取引の「商品」だった——Kaspersky Lab

(ITmedia, 2/6)

》

カード情報流出のワコールサイト再開 再発防止へ管理強化

(ITmedia, 2/6)、

今回実施したシステム上のセキュリティ強化策・

情報管理体制強化策について

(ワコール, 2/6)。LAC 印。

》

PAPS - Passively Active Port Scanner。

》

DISIT - Open source Disassembler Library。

》

アメリカの国家犯罪全書

という書籍があるんですね。

》

SMTPCommander。

Multipurpose Remote Administration Tool via SMTP Email

だそうです。

》

Medusa (foofus.net)。speedy, massively parallel, modular, login brute-forcer for network services

だそうです。

》

Tools

(Information Security Arhont)。こんなツールが掲載されている。

- AirJack26: device driver (or suit of device drivers) for 802.11(a/b/g) raw frame injection and reception

- Cisco torch: mass scanning, fingerprinting, and exploitation tool was written while working on the next edition of the "Hacking Exposed Cisco Networks"

- SNMP fuzzer: use Protos test cases with an entirely new engine written in Perl

- NTP fingerprinting utility

- TFTP bruteforcer

》

【MDC2006】どんなソフトが動かなくなる?---Vistaの重要な仕様変更点が明らかに

(日経 IT Pro, 2/3)

》

VMware GSX Server無償化か?

(slashdot.jp, 2/4)

》

JAL、キャンペーン応募者全員22,673名に当選メールを誤送信

(Internet Watch, 2/6)。オペミスだそうです。でもなぜオペミスしたのだろう。

日本航空グループ関西地区限定キャンペーンにおける当選メールの誤送信につきまして

(JAL, 2/4)

》

ACCSの個人情報流出事件、ファーストサーバと和解し「すべて終了」 (Internet Watch, 2/6)

》

System Virginity Verifier 2.2(SVV 2.2)

(tessyの日記, 2/1)

》

Hitachi Incident Response Team

のページができています。

最新のセキュリティ情報

に、JVNRSS 形式の RSS 配信があるのがおもしろいですね。

》

[ウイルスバスター2006 迷惑メール対策ツール(OutLook Express版)]がインストールされていると、ラベルマイティのインストールができない

(トレンドマイクロ, 2/6)

》

WSUSサーバでクライアントが表示されない場合の対処法

(@IT, 2/4)

ディスク・クローン・ツールで作成したクローン・イメージ・データを元にして複数のクライアント・コンピュータを展開した場合など、WSUSが管理用として使用するレジストリ値に同じクライアントIDが使用されていると、WSUSサーバ側でクライアントが正しく表示されないという障害が発生する。(中略) この問題を解消するには、クライアント・コンピュータ側で当該レジストリ値を削除して、コンピュータを再起動してみる。

》

セキュリティ要件をどうRFPに盛り込むか

(@IT, 2/4)

》

不発に終わった「Kama Sutraワームの大流行」--専門家の反応に隔たり

(CNET, 2/6)

》

政府のセキュリティ戦略「第1次情報セキュリティ基本計画」が正式策定

(MYCOM PC WEB, 2/3)

》

ニューヨークの会社、偽スパイウェア対策ソフト販売で告訴される

(Sophos, 1/25)

》

ジャパンネット銀行、「全顧客にSecurID配布」の理由

(ITmedia, 2/3)

》

ロシア証券取引所がウイルス感染でダウン

(ITmedia, 2/4)。すごいな。

Computer virus forces suspension of Russian stock exchange

(Sophos, 2/3) の件。

》

Norton AntiVirusがSleipnir 1.66を誤検出、すでに修正済み

(Internet Watch, 2/6)。

2006/02/01 rev.21 で問題が発生、2006/02/02 rev.23 で修正されたそうです。

》

ロジテック、2系統入力19型液晶

「LCM-T193AD/S(S)」に不具合

(PC Watch, 2/6)

》

米駆逐艦爆破テロの主犯格ら23人脱獄 インターポール

(CNN, 2/6)

》

番組不正コピーのネット流出防止、監視組織発足で合意

(読売, 2/5)

》

預言者の風刺漫画への抗議が過激化、大使館放火相次ぐ

(読売, 2/5)。戦火がどんどん拡大しているようです……。

》

DShield is Famous

(SANS ISC, 2/6)。わはは、確かに

Talisker Computer Network Defense Operational Picture (securitywizardry.com) が

写ってますね。

》

Trojan.Vundo の駆除ツール(Symantec 駆除ツール & VundoFix)の使い方

(アダルトサイト被害対策の部屋)

2006.02.07 追記:

KDE Security Advisory: kpdf/xpdf heap based buffer overflow (KDE)

が改訂され、影響範囲が KDE 3.4.0〜3.5.1 から KDE 3.3.0〜3.5.1

に変更されている。patch は KDE 3.3.x にも適用できる。

はてなにおいて、<table> の background 属性に javascript: URI を指定できてしまったそうで、それを利用した罠ページによる攻撃が一時的に流行ったようです。

既に修正されているそうです。

関連: はてなダイアリー本体のXSS脆弱性

(hoshikuzu | star_dust の書斎, 2006.02.04)

Windows Access Control Demystied (princeton.edu) の話。

Windows XP において、local の guest user や制限ユーザが local SYSTEM 権限などの上位の権限を取得する方法が、OS そのものや、よく利用される 3rd パーティツールに複数存在するそうだ。たとえば Authenticated Users グループは

SSDP Discovery Service や Universal Plug and Play Device Host Service の「サービスを設定する権限」を所有しているので、次のようにすれば local SYSTEM 権限で c:\attack.exe を実行できるのだそうだ。

$ sc config weakService binPath=c:\attack.exe obj=".\LocalSystem" password=""

$ sc stop weakService

$ sc start weakService

2006.02.08 追記:

Microsoft Security Advisory 登場: Microsoft Security Advisory (914457):

Possible Vulnerability in Windows Service ACLs

(Microsoft)。Windows XP SP1 / Server 2003 gold には影響するが、XP SP2 / Server 2003 SP1 には影響しないそうだ。

Suggested Actions →

Workarounds に、回避方法が記載されている。

CVE: CAN-2006-0023

2006.02.10 追記:

日本語版: マイクロソフト セキュリティ アドバイザリ (914457):

Windows ACL に関する脆弱性の可能性について (Microsoft)

2006.02.17 追記:

マイクロソフト セキュリティ アドバイザリ (914457):

Windows ACL に関する脆弱性の可能性について (Microsoft) が更新されている。

2006/2/15: Windows XP Service Pack 2 および Windows 2000 で特定されたサービスの詳細が追加されました。

これによると、次のサービスが該当する (欠陥がある) そうだ。

- Windows XP SP1: UPnP, SSDP, DnsCache, DHCP

- Windows Server 2003 gold: NetBT, DnsCache, DHCP

Windows XP SP2 / Windows Server 2003 SP1 の場合は何も該当しない

(OS には欠陥はない)。

2006.02.25 追記:

アドバイザリが改訂されました。

ソフトウェアの開発者に、サービスのためのセキュアなアクセス管理の適用方法の追加情報および最善策に関して、サポート技術情報 914392 (中略)

をご覧になることを推奨します。

だそうです。sc sdshow service_name なんてコマンドがあったのね。

2006.03.17 追記:

patch 出ました:

制限の少ない Windows サービスの DACL により、特権が昇格される (914798) (MS06-011)

(Microsoft)。

これにあわせて、

マイクロソフト セキュリティ アドバイザリ (914457):

Windows ACL に関する脆弱性の可能性について (Microsoft)

も更新されています。

2006.06.15 追記:

制限の少ない Windows サービスの DACL により、特権が昇格される (914798) (MS06-011) の Windows XP SP1 / Server 2003 gold 用 patch が改訂されたそうです。

Windows XP Service Pack 1 では、この更新プログラムはサービスの随意アクセス制御リスト (DACL) を Windows XP Service Pack 2 と同じ設定にします。どのサービス パックもインストールされていない Windows 2003 では、選択されたサービス ACL を Windows 2003 Service Pack 1 と同じ設定にします。

914798 - [MS06-011] 制限の少ない Windows サービスの DACL により、特権が昇格される

(Microsoft) も参照。

ファイルパーミッションの脆弱性に関するセキュリティ情報(Creative Suite 2.0)

(Adobe) の話。Windows および Mac OS 版の

Adobe Creative Suite 2.0、Adobe Photoshop CS2、Adobe Illustrator CS2 に、不適切なファイルパーミッションが設定されるため、権限のないユーザによってファイルが改変され得る欠陥がある。

patch が公開されているので適用すればよい。

》

反発強めるイスラム諸国 預言者の漫画掲載問題

(CNN, 2/3)、ムハンマドの風刺画、波紋さらに広がる

(TBS, 2/3)

サウジアラビアがデンマークに駐在する大使を召還したほか、リビアではデンマークの大使館が閉鎖されるなど、外交問題にまで発展しています。

》

ラニーニャ発生発表、大型ハリケーン予想も

(CNN, 2/3)

》

移動制限をすべて解除 鳥インフルエンザで茨城県

(asahi.com, 2/3)。やっとのことで終息したようです。

最初に発生が確認された昨年6月以降、県内12区域の発生養鶏場を中心とした半径5キロ圏内の鶏の移動が制限され、計216万羽が対象になった。(中略) 県畜産課によると、家畜伝染病予防法に基づき、蔓延(まんえん)防止のために殺処分命令を受けた鶏は37養鶏場の326万羽に上り、3日現在で経営を再開できたのは7養鶏場にとどまっている。

とんでもない数だよなあ。

》

Microsoft Learning Path for Security

(Microsoft)、Learning Path サイトをオープンしました

(日本のセキュリティチームの Blog, 2/3)

》

ウェブアプリケーション開発者向けセキュリティ実装講座の開催について

(IPA, 2/3)。2006.02.28 (火)、東京都文京区、無料。

事前予約 80 名限りなので、興味のある人は急げ。

》

鵜飼裕司の Security from USA (日経 IT Pro)。新連載のようです。

高橋さん情報ありがとうございます。

個人的には、星澤裕二のSecurity Watch の更新されなさ加減の方が気になっていたりしますが……。お忙しいのだろうか。

》

Secure Shellが標準化に向けて一歩前進

(ITmedia, 2/2)。RFC 出た話。

OpenSSH 4.3 / 4.3p1 も出てます。

iida さん情報ありがとうございます。

[SA18579] OpenSSH scp Command Line Shell Command Injection

が修正されてます。

》

CA、最も軽快なウイルス対策ソフト「eTrust イージーアンチウイルス 2006」

特別優待価格1,980円で販売開始

(CA, 2/2)。今日から。

》

企業データの情報漏洩・セキュリティ対策に

テープメディアのデータを一瞬で消去する

「 高抗磁力メディアイレーサー ME19 」

2006年2月6日より新発売!

(イメーション, 2/3)。

イレーサー/マルチメディアシュレッダーに、イメーションのそれ系製品の一覧がある。

》

議会で逮捕の戦士米兵の母、警察が謝罪、訴追せずと

(CNN, 2/2)

》

安全管理のずさんさ指摘

米監査機関、BSE対策で

(京都新聞, 2/3)、牛肉輸入は査察施設に限定を

(NHK, 2/3)。

松田食品安全相が迷走答弁、参院予算委が断続的中断 (読売, 2/2)

という話もあったそうで。

》

05年の通信傍受は5件 初めて殺人事件でも

(産経, 2/3)

Firefox 1.5.0.1 登場 (リリースノート)。8 種類のセキュリティ欠陥が修正されている。いくつかの問題は Firefox 1.0 や Mozilla 1.7 にも影響する。

Firefox 1.0 については、1.0.8 というバージョンで修正される予定のようだ。

Mozilla 1.7 については、後継バージョンである SeaMonkey 1.0 で修正されている

(リリース日が「2005 年 1 月 30 日」になっているが、2006 年の間違い)。

全ての問題は Thunderbird 1.5 にも影響するが、Thunderbird 1.5 ではデフォルトで JavaScript は無効になっているため、MFSA 2006-07 を除いては回避できている。

2006.02.08 追記:

MFSA 2006-04

の攻略コードが公開 (Linux 用、Mac 用) されたため、MFSA 2006-04 の重要度が「中」から「高」に引き上げられました。

はてなツールバー

1.5.4 以前に欠陥。

利用者が、セッション管理情報などの機密情報を URL に含むウェブページにアクセスした際に、その機密情報を含む URL 情報が、保護されない状態で「はてなサーバ」へ送信されてしまう問題があります

はてなツールバー 1.5.5 で修正された。

2006/1/27・・・v1.5.5

* URLがhttpsの場合、含むアンテナ、言及日記のために、はてなにURLを自動送信しないようにしました

2006.02.07 追記:

関連:

まあ、そういうことで。2005 年の状況についても追加報告してほしいなあ。

Windows OneCare のファイアウォール、というものがあったんですね。

「確かに、OneCareのファイアウォールは、ユーザーに通知せずにデジタル署名付きのアプリケーションとJVMの通信を許可する。だが、これはセキュリティリスクにはならないはずだ」というのがMicrosoftがブログで記した趣旨だ。

当該ブログを見ると、このデフォルト動作を変更する方法はあるようです。

》

Breplibot.ae

というウイルスが F-Secure の名でばら撒かれているらしい (もちろん F-Secure は無関係)。

》

おススメの本 その1

(高木浩光@自宅の日記, 1/29)。

これならわかる不正アクセス対策 入門の入門

(翔泳社) がおすすめだそうです。

》

米エンロン社の電子メール150万通:その利用法

(WIRED NEWS, 2/1)

スパム対策プログラムを販売している米インボクサー社は、この電子メールのアーカイブを新製品のテストに利用している。

ライブドアのメールが公開される……ことは、ないんだろうなあ。

》

「南極巨大氷床の崩壊」が現実に? 英政府が警告

(WIRED NEWS, 2/1)

》

IE 7 Beta 2が公開ベータテスト、一般利用者もダウンロード可能

(Internet Watch, 2/1)。

IE 7のユーザーエージェントストリングとして「MSIE7.0」と表示されることから、多くのサイトで表示できなくなる問題が予想されており、そうした単純な問題への対処は重要になるだろう。

》

大豆イソフラボン過剰摂取でホルモンバランスを崩すおそれ 食品安全委の報告書案

(FNN, 2/1)。食品安全委員会のページにはそんな話はないようだけど……?

》

匿名発表:大麻で逮捕した市議長の二男伏せる 鹿児島県警

(毎日, 2/1)

》

NEC:「バリュースター」無償修理 静音のはずが異音

(毎日, 2/1)、

お知らせ

(121ware.com, 2/1)。

》

東横イン 78のホテルで改造

(NHK, 2/1)

これまでに全体の60%を超える78のホテルで改造などが行われていたことがわかりました。

フツー無断改造、ですか……。

》

イラクの陸上自衛隊、政府が3月中旬撤収開始で調整

(読売, 2/1)

》

岡山大などで大量不正コピー (NHK, 2/1)。

新潟大学もだったのね。

中国地方の国立大学に証拠保全を実施

(BSA, 2005.09.15) の件だと思います。

》

生徒196人分の個人情報、ネットに流出 神戸

(asahi.com, 2/1)。またまた Winny。

》

「情報セキュリティ読本- IT時代の危機管理入門 -」

教育用プレゼン資料・まとめと演習

(IPA, 2/1)

![[セキュリティホール memo]](/%7Ekjm/security/memo/sechole-memo.gif) 私について

私について